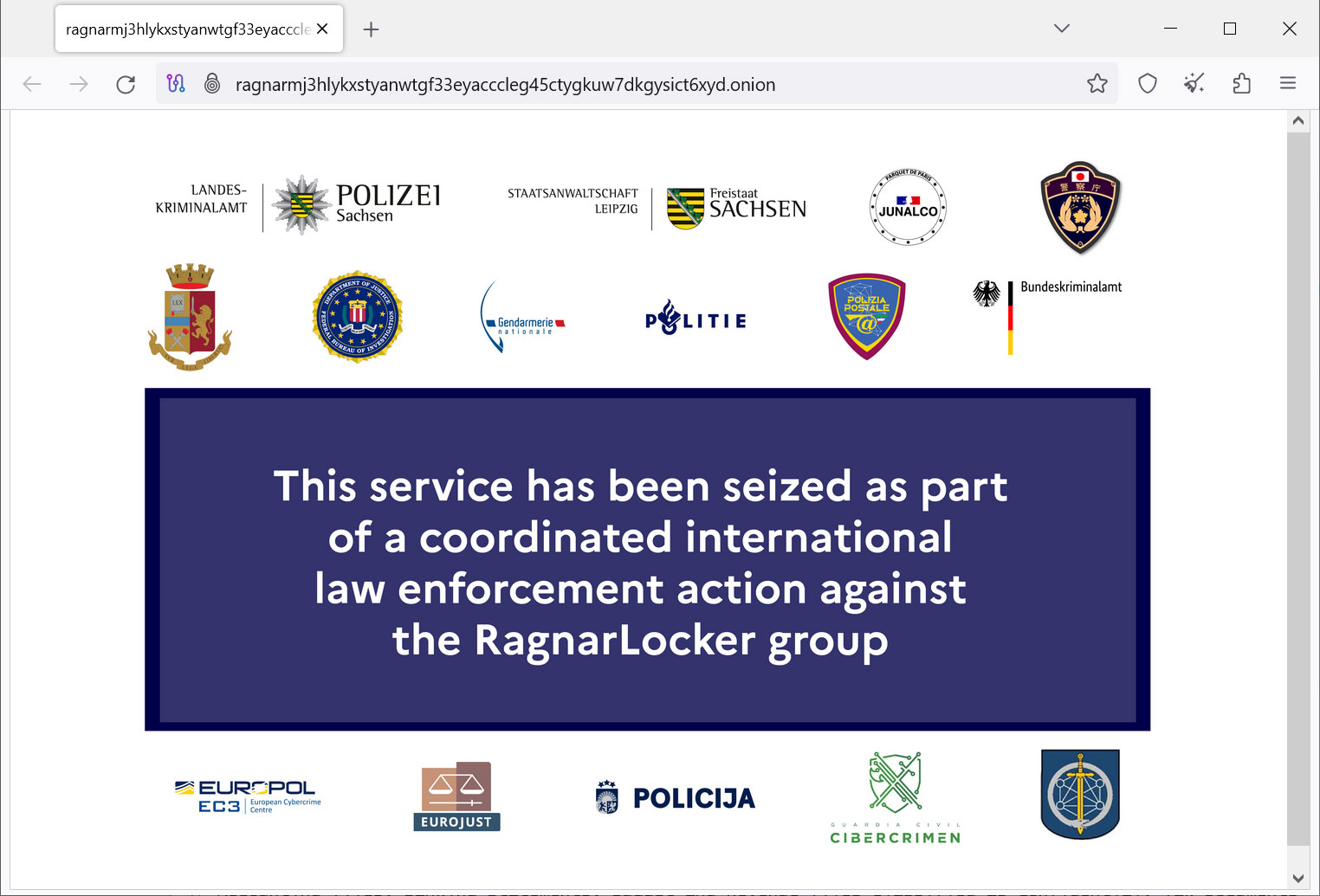

На блоге дефейс:

Пока без деталей, т.к. "a number of actions are still ongoing”, участники операции: США, Германия, Франция, Италия, Япония, Испания, Голландия, Чехия, и Латвия.

Украина и Польша не упоминаются, пока непонятно правда - радоваться этому или нет. Увижу что-то новое - добавлю.

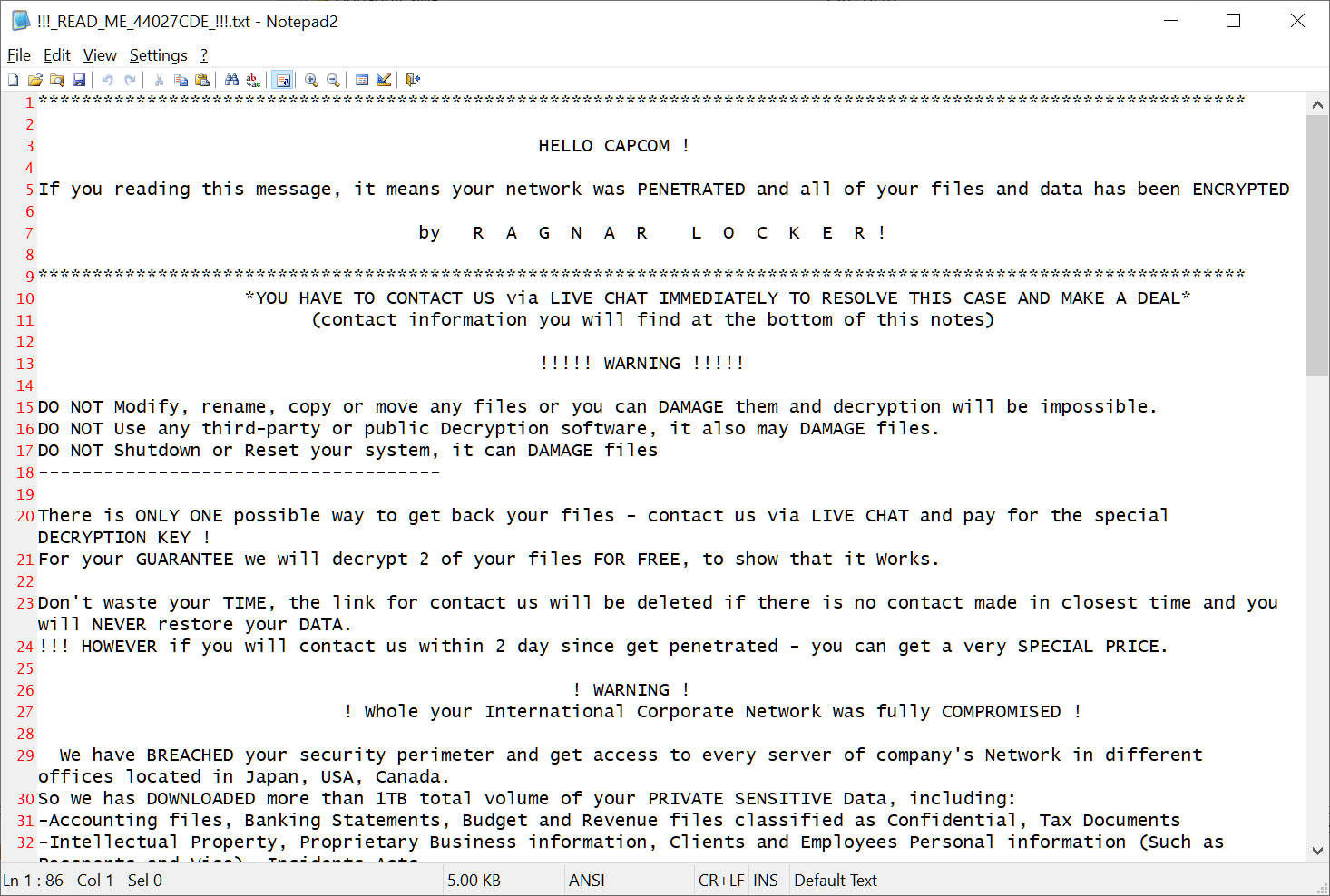

Будьте бдительны и осторожны, наверняка опять все было целиком слито и кто-то арестован из админов-кодеров с бэкапами.

Пока без деталей, т.к. "a number of actions are still ongoing”, участники операции: США, Германия, Франция, Италия, Япония, Испания, Голландия, Чехия, и Латвия.

Украина и Польша не упоминаются, пока непонятно правда - радоваться этому или нет. Увижу что-то новое - добавлю.

Будьте бдительны и осторожны, наверняка опять все было целиком слито и кто-то арестован из админов-кодеров с бэкапами.