Можно вообще из браузера (правда omemo).а что для хмпп протокола есть не столь популярное, умеющее в отр работать? )

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[!] Zerodium предлагает 100к за эксп для Pidgin

- Автор темы corax

- Дата начала

Цена маленькая за уязвимость, думаю с их запросами получится задействовать уязвимости не в самом Pidgin, а в программе уведомлений оболочки операционной системы. Либо через Otr плагин.

Лучше omemo шифрование, заменяет устаревший otr.

а что для хмпп протокола есть не столь популярное, умеющее в отр работать? )

Лучше omemo шифрование, заменяет устаревший otr.

интересно ) расскажи побольше про shadow ) если что выкуплю RCE под Win, Linux (но не под pidgin) дороже чем Zerodium и "shadow"Zerodium это компания которая не просто покупает уязвимости, она покупает готовые эксплойты. Клиенты компании это структуры государства, с трех буквенными эмблемами, типа ФБР, АНБ, ЦРУ и тд. Эти эксплойты используются для спец. операций. Добавлю, что зиродиум не раскрывает уязвимости, вендорам. Да, какие-то эксплойты приобретенные ими сгорают, так как патчатся уязвимости, раскрытые другими исследователями, а некоторые хранятся годами и будут задействованы в спец.операциях. Зиродиум не единственная компания. И все эти компании основаны на такой штуке

И цена в 100к на самом деле маленькая. Тебе они да заплатят 100к, а клиенты их за этот эксплойт заплатят на порядок больше. К тому же сущетсвуют такие компании, у которых нет, адреса в интернете, они так же работают с государством. При этом платят на порядок больше чем зеродиум в 3 раза. О них нет не где информации. Там вот прям всё как у массонов. Одна из них "shadow"... И как правило самому на них не выйти, на такие компании, обычно они на тебя выходят, предлагают работу. Так вот эти компании по моему мнению наиболее опаснее. Так, как мы не видим, не знаем, что там происходит за кулисами. И какими эксплойтами пополняется их арсенал.

И самая главная мысль я думаю всем ясна, это первый звонок. Что сейчас у зиродиума появятся эксплойты под Jabber клиент pidgin. Будут деанонить и атаковать пользователей. Как говорится спрос рождает предложение. От сюда и запрос.

#совсемскоро

Zerodium

We're looking for #0day exploits affecting Tox on Windows and Linux.

Bounty: $200,000

Zerodium

We're looking for #0day exploits affecting Tox on Windows and Linux.

Bounty: $200,000

А ты какую контору представляешь? Представься. Или ты так, чисто из интереса покувырять экспы?интересно ) расскажи побольше про shadow ) если что выкуплю RCE под Win, Linux (но не под pidgin) дороже чем Zerodium и "shadow"

А ты какую контору представляешь? Представься. Или ты так, чисто из интереса покувырять экспы?

не shadow

Последнее редактирование:

Пожалуйста, обратите внимание, что пользователь заблокирован

Еще у них появилось "Tor De-anonymization" в Researches/Techniques. Вроде раньше не было, но это надо архив смотреть.

былоЕще у них появилось "Tor De-anonymization" в Researches/Techniques. Вроде раньше не было, но это надо архив смотреть.

наверное имелась ввиду shadow brokers? я, ...конечно не знаю деталей, как и остальные, впрочем, но как маркетолог могу сказать, что никто не ограничится одним каналом: поиск по форумам авторов эксплойтов, зеродеев.интересно ) расскажи побольше про shadow )

На национальные форумы (китай) либо трудно выйти, либо будут посылать или бояьтся(россия). Такие купипродайки постоянно спамят по личкам. понятно, кто-то все равно отзовется, но не так просто.

Я уверена, что часть "брокеров" маскируются под белые организации - всяких баунтеров, исследователей и пр. Это позволяет легально прокачивать профиль и получить еще один канал закупок. Относительно недорогой от этичных.

Как еще integra ищет зеродеи я не знаю=)

то что авторы пиджина кладут с болтом на юзеров ни для кого не секрет, как и мозилла и прочее, спрос рождает предложениеИ самая главная мысль я думаю всем ясна, это первый звонок. Что сейчас у зиродиума появятся эксплойты под Jabber клиент pidgin. Будут деанонить и атаковать пользователей. Как говорится спрос рождает предложение. От сюда и запрос.

это как иллюзия что вайтхэты не будут зарабатывать на чернухе - чет еще никого не видел кто бы не заработал. почему не вышел 0 дэй для conversations на андроид, для самого андроид? как говорится по кастрюльке и крышечка

Пожалуйста, обратите внимание, что пользователь заблокирован

интересно ) расскажи побольше про shadow )

Бизнес который построен на модели "Offensive Research", т.е. всё что связано именно с атаками. Будь, то руткитами или эксплойты, так сложилось,

Чтобы знать какие компании этим занимаются, надо делать свой ресерч, по другому не как... Т.е. ты выступаешь на конференции и у тебя появляются связи.

Если посмотреть что было 10 лет назад. То можно вспомнить про VUPEN и SECUNIA. Но были и еще другие компании... о которых к слово совсем ничего не известно.

VUPEN он привлек к себе внимание, после чего он обосрался с этими так называемыми "технологиями двойного назначения" и ему пришлось переехать из Франции в США.

Если кто не вкурсе, то VUPEN переименовался в ZERODIUM, и он кстати "сменил модель бизнеса" не много... Раньше они не покупали 0day, а тупо продавали. Сейчас же они и покупают, и продают.

Так же можно вспонить историю о том, как обосрался HackingTeam, теже "технологии двойного назначения", только вот вкупе с малварью.

Когда придают общественно огласке серут все, в том числе и АНБ (та история со сноуденом, как они следили за всем миром).

Для одних это аморально, для других это нормально - торговать эксплойтами, малварью, этовсё используются для таргетинга журналистов, наркоторговцев, террористов, киберпреступников, слежки за гражданами.. Поэтому многие компании остаются в тени.

К примеру есть такие компании, как

Exodus Intelligence

Welcome | Bluefrostsecurity

Welcome to BFS Labs - here you will be presented with the latest and most exciting security research activities undertaken by the | Bluefrostsecurity.

ZERODIUM - The Premium Exploit Acquisition Platform

ZERODIUM is the leading exploit acquisition platform for premium zero-days and advanced cybersecurity research. Our platform allows security researchers to sell their 0day (zero-day) exploits for the highest rewards.

zerodium.com

и они активно в этом направлении пиарятся. Что они делают такие-то вещи, тулы, готовые инструменты и им нужны люди. И из-за того что они так поступают, к ним больше доверия, новечки проявляют интерес, те кто входят в тему... В большистве случаев завлекают заниженными суммами. Доверия в плане чего?

Доверие в плане того, что люди, которые находятся снаружи, т.е. они еще не в теме, и они находятся поиске работы на позицию exploit-developer. А куда как не идти? Как не в популярную компанию аля зиродиум. И это работает. Порог входа к ним ниже. Соотвестенно тут и зарплата ниже, ниже еще потому, что они еще не совсем понимают чем занимаются.

Говоря об компаниях которые не пиарятся, а остаются в тени И сюда обычно попадают люди, которые уже в теме, у них совсем другое понимание сути вещей, понятия терминов, таких как: уязвимость, эксплойт, 0дей. В плане ценности и ответственности. Они прекрасно понимают, для чего это будет использоваться. Как я и говорил в таких компаниях очень хорошо платят. Кстати, если погуглить слова "full time exploit-developer jobs" или "full-time vulnerability researcher jobs", там будет указано в некоторых вакансиях, что будет проверка на полиграфе. Поэтому устраиваясь на работу в такую контору, надо иметь введу что будет проверка с неким контрактом\договором о не разглашении с уровнем секретности.

Все что мне известно за shadow, то что отбор к ним еще строже. и то что там цены в 3 раза дороже ZERODIUM'a. Отбор строже в плане того, что нужен обязательно ресерч.

Пожалуйста, обратите внимание, что пользователь заблокирован

Там именно компания на ск я осведомлен. shadow brokers это apt.наверное имелась ввиду shadow brokers? я, ...конечно не знаю деталей, как и остальные, впрочем, но как маркетолог могу сказать, что никто не ограничится одним каналом: поиск по форумам авторов эксплойтов, зеродеев.

На национальные форумы (китай) либо трудно выйти, либо будут посылать или бояьтся(россия). Такие купипродайки постоянно спамят по личкам. понятно, кто-то все равно отзовется, но не так просто.

Я уверена, что часть "брокеров" маскируются под белые организации - всяких баунтеров, исследователей и пр. Это позволяет легально прокачивать профиль и получить еще один канал закупок. Относительно недорогой от этичных.

Как еще integra ищет зеродеи я не знаю=)

Пожалуйста, обратите внимание, что пользователь заблокирован

На самом деле, не так трудно, как кажется, маленько_упорства + щепотка_СИ + много_поисков_ключевых_слов_в_байду == You're welcome. тоесть ---->>> 欢迎你, а если Вам совсем повезло, то усышите такое - 你吃了吗?nǐ chī le ma? . На собственно опыте подмечно киты становтся сговорчивее, когда узнают что они общаются с русским. Есть подозрение ( и не пустое ) что легавые, также в курсе подобных особенностей СИ и юзают в продакшене, будте акуратнее друзья - не только тайские девушки имеют сюрприз.На национальные форумы (китай) либо трудно выйти

приватная беседа о поиске/покупке 0-day опять вдохновила меня копнуть эту тему (знания на уровне айтишного обывателя).

Попробую подытожить, что получилось. Поправьте, пж

1. рынок уязвимостей растет и коммерциализируется все более

2. количество шопов и маркетплейсов также увеличивается.

3. госструктуры чаще стали прибегать к покупке зеродеев у частных компаний - свои сотрудники не справляются, нужен шире охват.

4. Экcплойты, 0-day, 1-day уязвимости добываются

- баунти-программы, дешево, но престижно для карьеры молодых

- в офисах/удаленно, на окладах

- на черном рынке, штучно.

5. На черном рынке покупатели:

- частные лица (например, как тот, что выше с сигареткой),

- компании "двойного назначения", с какой-никакой, но оф. мордой,

- дипвеб группы, хз откуда и кто они.

6. Стоимость уязвимостей: нулевки под винду с хорошим "пробивом", как 17-летняя дыра в zoom, от 300 до 500 К закупка.

7. Покупка уязвимостей "вбелую" чревата любыми последствиями - то есть подстава под удар.

8. Схемы закупки могут быть, становятся более изощренными, чем объявы в инете и на форумах. Я уже нашла интересные.

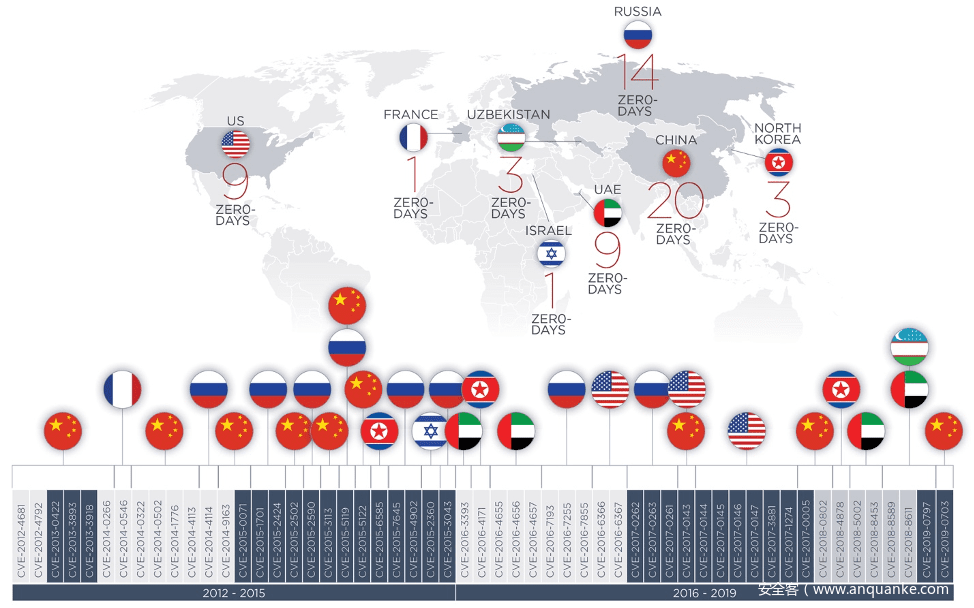

9. Больше всего уязвимостей находятся в Китае (россия на 2м месте).

Все так?))

Попробую подытожить, что получилось. Поправьте, пж

1. рынок уязвимостей растет и коммерциализируется все более

2. количество шопов и маркетплейсов также увеличивается.

3. госструктуры чаще стали прибегать к покупке зеродеев у частных компаний - свои сотрудники не справляются, нужен шире охват.

4. Экcплойты, 0-day, 1-day уязвимости добываются

- баунти-программы, дешево, но престижно для карьеры молодых

- в офисах/удаленно, на окладах

- на черном рынке, штучно.

5. На черном рынке покупатели:

- частные лица (например, как тот, что выше с сигареткой),

- компании "двойного назначения", с какой-никакой, но оф. мордой,

- дипвеб группы, хз откуда и кто они.

6. Стоимость уязвимостей: нулевки под винду с хорошим "пробивом", как 17-летняя дыра в zoom, от 300 до 500 К закупка.

7. Покупка уязвимостей "вбелую" чревата любыми последствиями - то есть подстава под удар.

8. Схемы закупки могут быть, становятся более изощренными, чем объявы в инете и на форумах. Я уже нашла интересные.

9. Больше всего уязвимостей находятся в Китае (россия на 2м месте).

Все так?))

Пожалуйста, обратите внимание, что пользователь заблокирован

Как это считали?9. Больше всего уязвимостей находятся в Китае (россия на 2м месте)

- Автор темы

- Добавить закладку

- #37

КМК, имелось ввиду трудолюбие китайских ресёрчеров.Как это считали?

Пожалуйста, обратите внимание, что пользователь заблокирован

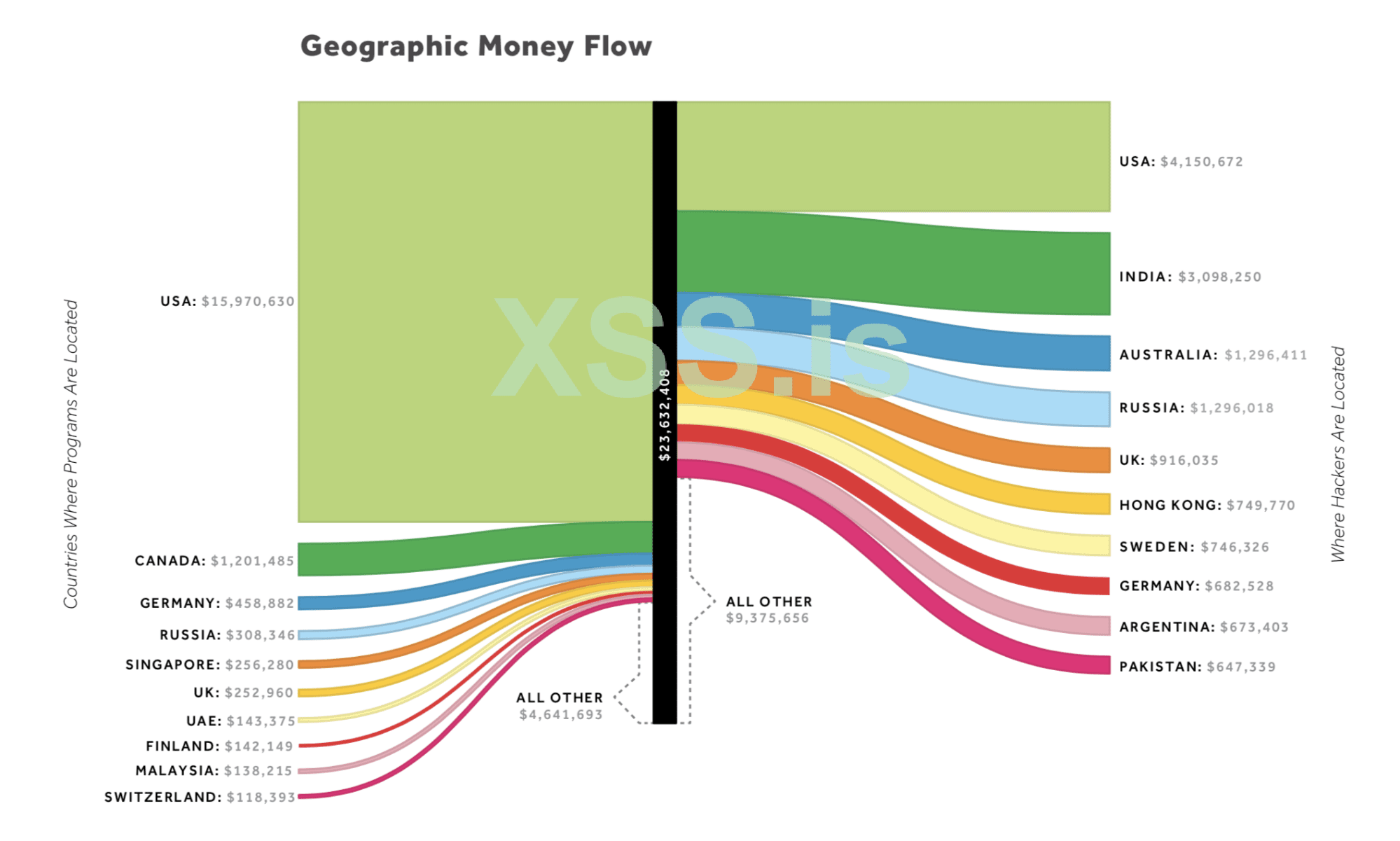

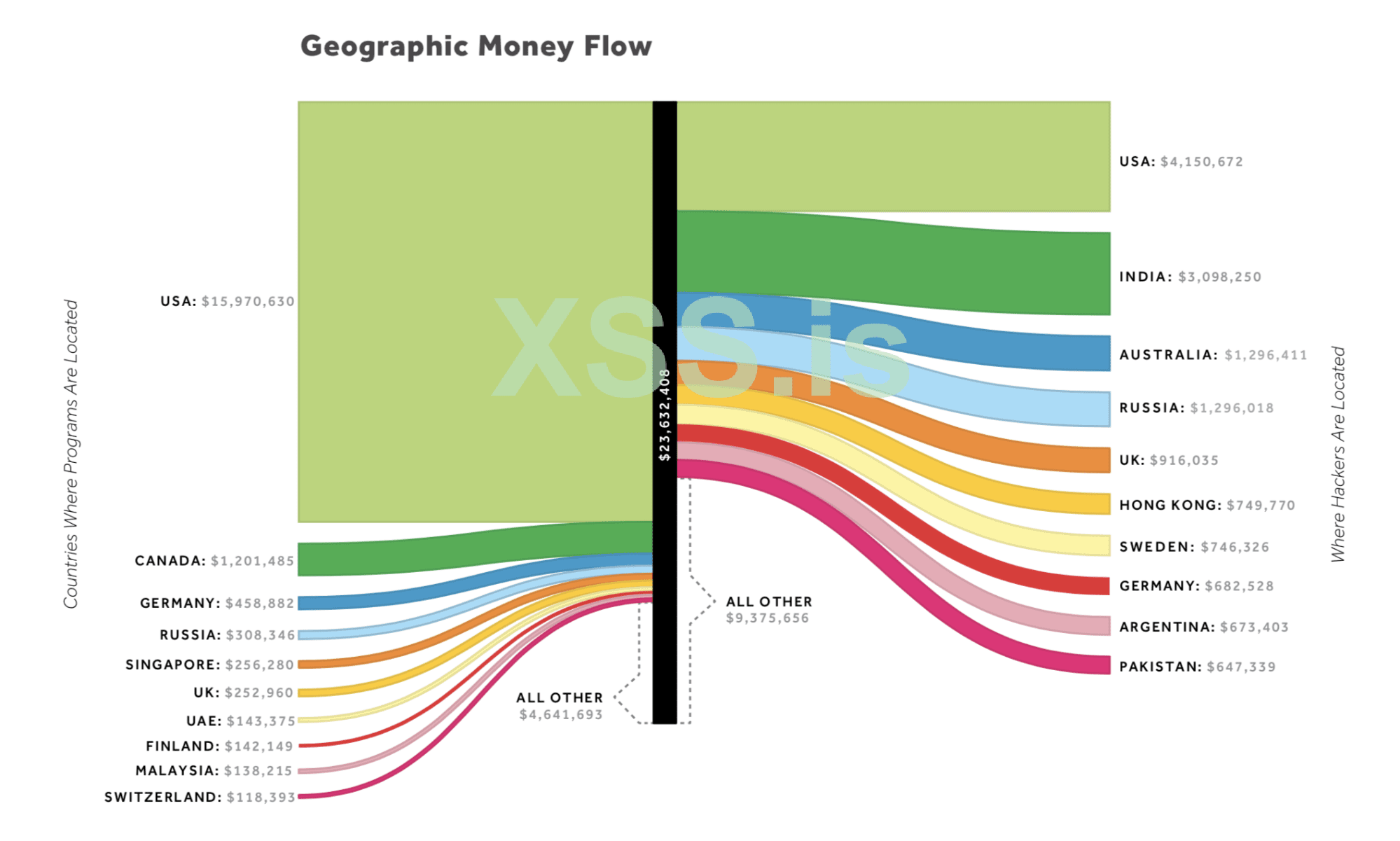

Все равно не понятно. По паблик полупокам китайцев судить о всем количестве обнаруженных (или используемых?) уязвимостей, на мой взгляд, некорректно. Хотя субъективно, я вижу больше от тайваньцев и американцев. А если взять условную стату h1, bugcrowd по странам, то там скорее всего на 1 месте будет США, хотя эта статистика тоже при пристальном рассмотрении может вызвать вопросы. Впрочем, это не так уж и интересно.КМК, имелось ввиду трудолюбие китайских ресёрчеров

Пожалуйста, обратите внимание, что пользователь заблокирован

Вот, например стата с h1 за 2018. Не думаю, что там сильно что-то поменялось.

а по существу есть что добавить?=) что-то мне интересно стало...

Но въехать в этот рынок желают многие...