Автор статьи:Anwar

Для форума: xss.pro

В этой статье мы рассмотрим, как можно обеспечить реальную конфиденциальность, и обсудим, существует ли абсолютная анонимность или это всего лишь миф.

В процессе общения с разными людьми я подметил, что большинство считает сеть Tor одним из решений всех проблем, касающихся анонимности и безопасности. Так ли это?

Вообще, суть Tor в том, чтобы пропустить ваш трафик через несколько узлов перед тем, как он дойдёт до конечной цели. Соответственно, чем больше узлов, тем медленнее будет происходить загрузка. Можно задаться вопросом: доверять ли этим узлам? Если кратко, то ваши данные многослойно шифруются, и на каждом узле снимается один слой шифрования. Именно отсюда и появился термин onion (луковая маршрутизация). К концу цепочки выходной узел получает все исходные данные, ведь они необходимы для отправки в пункт назначения.

От теории к практике

Первым делом стоит затронуть вопрос, не касающийся сети и всего, что с ней связано. Как известно: «язык — главный враг человека».

Начните с анализа своих действий в реальной жизни и продумывайте возможные исходы наперёд. Игнорирование этих моментов может сыграть с вами злую шуткуа господину следователю добавить звёздочку на погоны.

Исключите пересечения личной жизни и рабочих моментов: устройства, деньги, фотографии.

Во время отдыха оставляйте рабочие устройства дома и спокойно отдыхайте, не переживая о возможных последствиях.

При работе с криптой не смешивайте личные и рабочие средства. Один раз оплатив отдых на яхте «грязной» криптой, можно уехать отдыхать на несколько лет совсем в другие места.

Повторюсь: значительная часть расследований в сфере киберпреступлений начинается именно из-за болтливости самих пользователей.

С чего же начать?

Уменьшив вероятность жизненных ошибок, пора приступить к обеспечению безопасности в сети.

Следующий материал основан на личном опыте.

Подготовьте систему для «тёмных дел», не ставьте виртуалку на основную ОС — оставьте её для фильмов и игр.

Советую купить кейс и поставить туда SSD M.2-накопитель, превратив это чудо в рабочую лошадку на многие годы. Объём памяти выбирайте исходя из своих требований.

Недавно приглянулся вот такой экземпляр:

Пока руки не дошли до покупки и переноса системы на него, но думаю, что когда-то смогу сделать его основнымхотя это не точно.

Взглянув на него, можно только обрадоваться: все ваши дела будут храниться в коробочке размером чуть больше спичечного коробка. В любой ситуации её всегда можно куда-нибудь спрятать.

Однако сам я пользуюсь версией чуть большего размера и формата:

На рынке кейсов достаточно вариантов, чтобы подобрать под любые потребности.

А что же дальше?

В моём случае основной системой на диске было решено использовать дистрибутив Linux, а именно Ubuntu. Система универсальная, проблем с ней не возникало.

И уже на этапе включения осуществляются первые шаги по обеспечению безопасности. При выборе SSD в BIOS как основной загрузочной системы нас встречает первый пароль, реализованный по принципу LVM-шифрования.

Не углубляясь в подробности, можно сказать, что этот набор символов шифрует диск. Без него все данные на SSD можно считать просто мусором.

Успешно введя этот пароль, мы попадаем на экран с паролем пользователя, который даёт доступ к рабочему столу и всему остальному.

На данном этапе мы находимся в системе Ubuntu. Здесь реализовано стандартное подключение к собственному VPN-серверу. Также на этой системе можно выполнять действия, не требующие особой безопасности и конфиденциальности.

Основной аспект анонимности

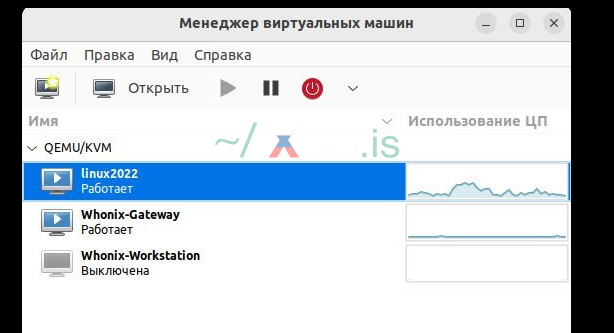

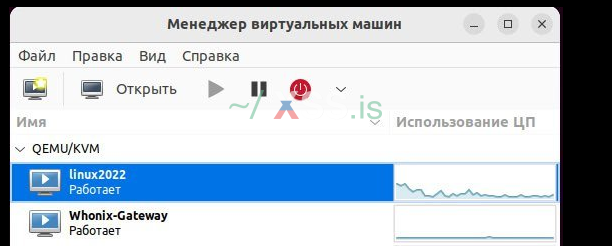

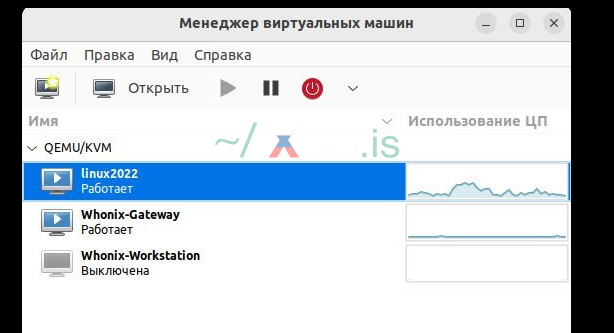

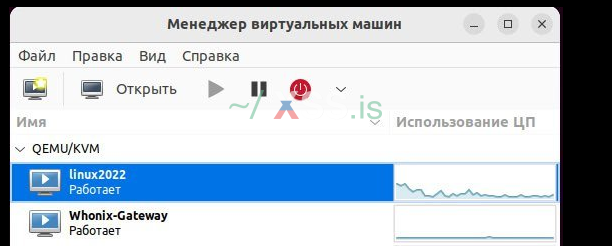

На системе установлен VMM (Virtual Machine Manager).

В первую очередь он предназначен для UNIX-подобных систем и легко интегрируется сюда.

Анализируя аналоги, я пришёл к выводу, что для меня это самый достойный вариант, учитывая уязвимости главного конкурента — Oracle VirtualBox.

В VMM интегрирован дистрибутив Linux, а именно Whonix.

Whonix — это ОС, ориентированная на анонимность и безопасность. Она состоит из двух частей: шлюза и рабочей среды.

Whonix-Gateway — шлюз, задача которого обеспечить прохождение трафика через сеть Tor для рабочей среды. На него не устанавливаются приложения, он служит «прокладкой» между основной системой и рабочей виртуальной машиной.

Whonix-Workstation — рабочее пространство, где выполняются все действия и ведётся основная работа.

В интернете полно инструкций по установке Whonix, поэтому этот аспект пропустим.

В моём случае в роли рабочей станции используется дистрибутив Linux Mint, трафик которого также проходит через шлюз.

Workstation и Gateway соединены между собой в локальную сеть, что исключает любые утечки трафика в обход Tor.

При запуске основной виртуалки нас также встречает пароль LVM-шифрования (это уже третий пароль).

Ну и для входа в рабочий стол нужен четвёртый пароль (пользователя).

Итого: чтобы попасть в рабочую среду, нужно знать 4 пароля.

На расшифровку 1-го и 3-го, даже при больших ресурсах, уйдёт, по разным данным, 30–50 лет.

Подведём итог, что мы имеем:

Основная машина с паролем шифрования и паролем пользователя.

VPN, скрывающий от провайдера факт подключения к Tor.

Шлюз, пропускающий трафик через сеть Tor.

Рабочая машина, защищённая паролем шифрования и паролем пользователя.

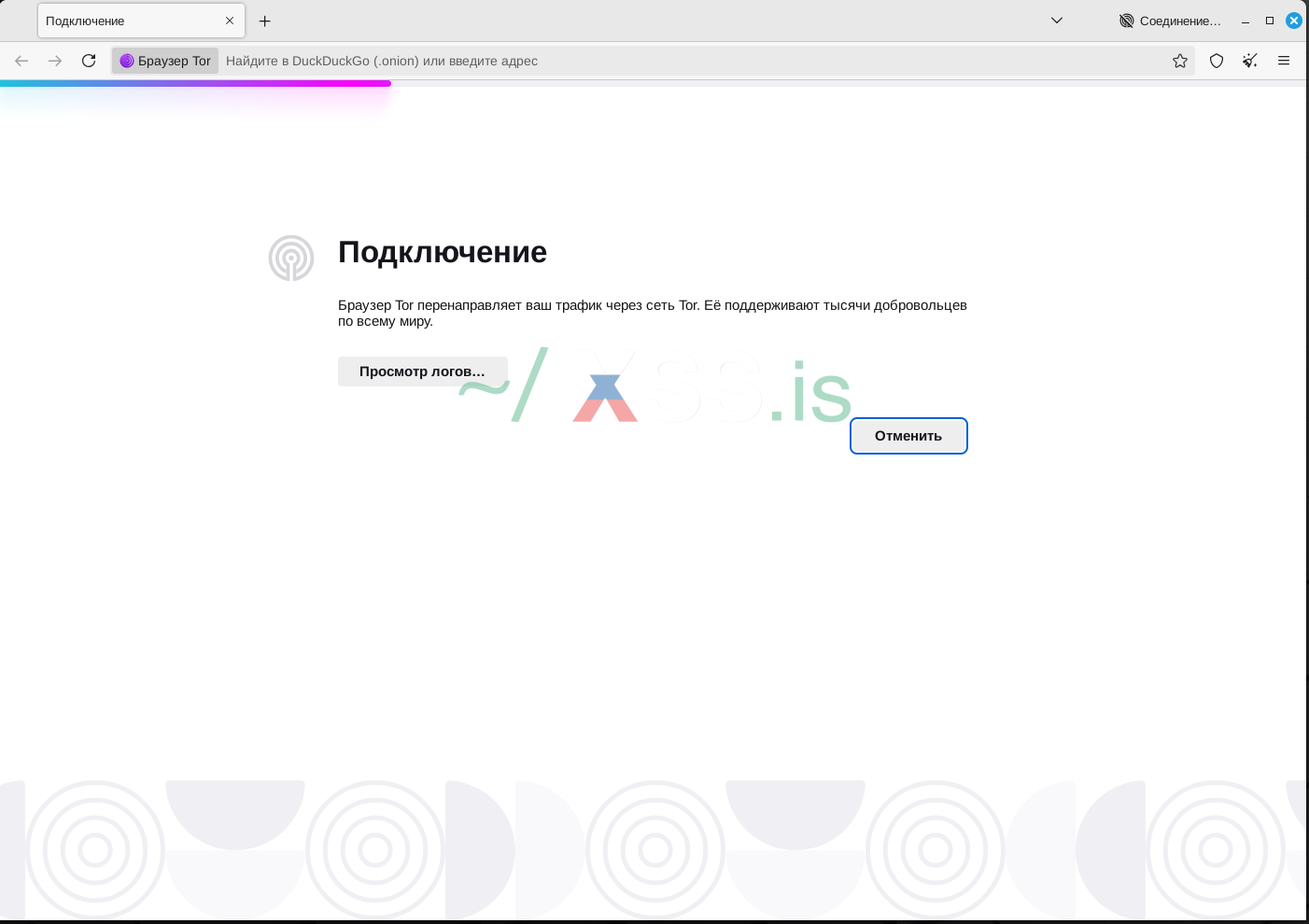

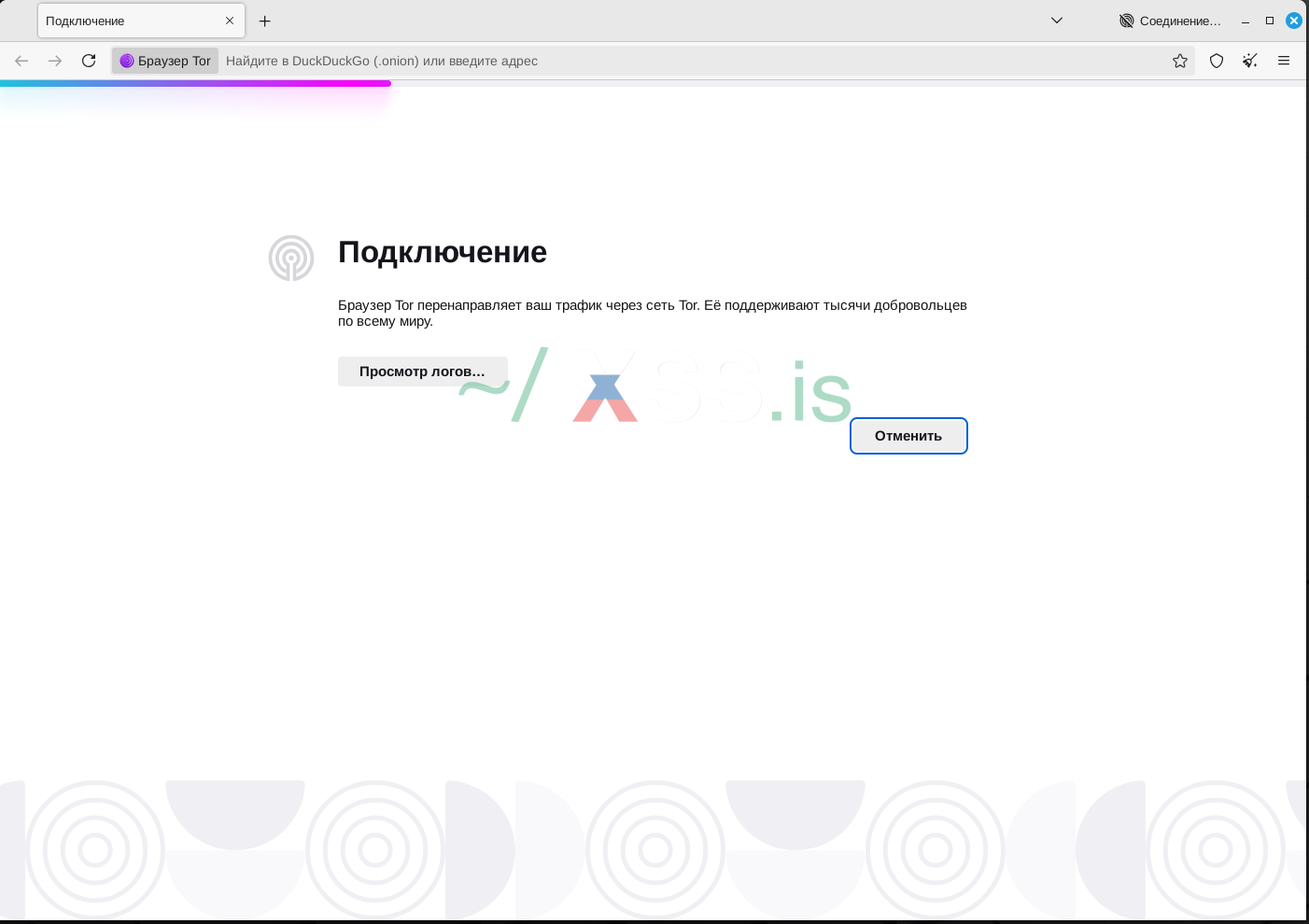

Внутри Whonix, помимо всего, можно накладывать дополнительное Tor-соединение — через Tor Browser или аналоги.

Напомню: весь этот арсенал можно реализовать в кейсе размером чуть больше спичечного коробка. Систему удобно носить с собой и использовать на разных ПК и ноутбуках.

В любой экстренный момент просто выдёргиваете кабель из компа — и вы «чисты».

Подготовив рабочее пространство, можно переходить к безопасности в сети.

В рабочей среде ни в коем случае не используйте свои аккаунты, мессенджеры и соцсети. Любые пересечения с реальной жизнью должны быть исключены.

Вместо этого используйте мессенджеры, которые снижают риск компрометации данных: Jabber, Matrix, Element, Tox, SimpleX и другие. Все они доступны для установки на систему.

По умолчанию в Whonix идёт набор приложений для усиления безопасности. Не пренебрегайте ими — там есть достаточно полезные утилиты.

KeePassXC — зашифрованное хранилище паролей, изолированное от интернета, что позволяет минимизировать риск утечек. Все пароли хранятся в базе данных, покрытой шифрованием AES, Twofish или ChaCha20.

Metadata Cleaner — приложение для удаления метаданных с фотографий и картинок. Тема метаданных очень обширна. В настоящее время спецслужбы применяют различные методы для анализа изображений для дальнейшей деанонимизации человека.

Не углубляясь в OSINT, можно сказать, что существует несколько типов метаданных. Основной из них — EXIF (Exchangeable Image File Format) — техническая информация о деталях съёмки, сделанной фотокамерой.

Этот тип является одним из наиболее распространённых среди метаданных. Он включает в себя такие данные, как:

имя и версию программного обеспечения (камеры)

дату и время съёмки

данные о цифровой среде

географические координаты местоположения

информацию об авторе

Поэтому, прежде чем залить фотографию в сеть, советую прогнать её через приложение и удалить имеющиеся метаданные.

ZuluCrypt — это утилита для шифрования дисков и контейнеров. Внутри системы можно дополнительно создать зашифрованный криптоконтейнер и импортировать туда важные данные. Также есть возможность полноценно зашифровать весь диск или его раздел.

Стоит упомянуть, что он поддерживает работу с аппаратными токенами (YubiKey) для усиления безопасности.

Перечислять все приложения смысла нет, при желании каждый может отдельно изучить их назначение.

Считаю, что отдельное место в статье нужно уделить флешке с аппаратным шифрованием.

Шифрование реализовано посредством впайки чипа на основной плате флеш-накопителя.

Этот чип генерирует случайные числа и создаёт ключи шифрования.

Данные шифруются и дешифруются моментально после ввода пароля, расположенного на корпусе флешки. При таком раскладе без ввода пользовательского пароля получить доступ к данным практически невозможно. Кстати, при введении N количества неверных попыток пароля данные с флешки стираются навсегда.

Считаю такое устройство неплохим дополнением для хранения бэкапов, криптоконтейнеров и просто важных файлов. Желательно хранить эту флешку дома в недоступном для всех месте, о котором знаете только вы.

Заключение:

Подводя итог моей первой статьи, хочется сказать: абсолютной безопасности и анонимности в интернете добиться невозможно, главный фактор риска — это, конечно, человеческий. Но соблюдая основные принципы и правила, можно максимально снизить шанс деанонимизации. А дальше всё зависит только от нас: чуть больше внимательности, чуть меньше лишних слов — и жить в сети станет куда спокойнее. Берегите себя и свой цифровой след!

Если у вас есть какие-то вопросы или поправки, пишите в комментариях — с радостью обсудим их!

Для форума: xss.pro

В этой статье мы рассмотрим, как можно обеспечить реальную конфиденциальность, и обсудим, существует ли абсолютная анонимность или это всего лишь миф.

В процессе общения с разными людьми я подметил, что большинство считает сеть Tor одним из решений всех проблем, касающихся анонимности и безопасности. Так ли это?

Вообще, суть Tor в том, чтобы пропустить ваш трафик через несколько узлов перед тем, как он дойдёт до конечной цели. Соответственно, чем больше узлов, тем медленнее будет происходить загрузка. Можно задаться вопросом: доверять ли этим узлам? Если кратко, то ваши данные многослойно шифруются, и на каждом узле снимается один слой шифрования. Именно отсюда и появился термин onion (луковая маршрутизация). К концу цепочки выходной узел получает все исходные данные, ведь они необходимы для отправки в пункт назначения.

От теории к практике

Первым делом стоит затронуть вопрос, не касающийся сети и всего, что с ней связано. Как известно: «язык — главный враг человека».

Начните с анализа своих действий в реальной жизни и продумывайте возможные исходы наперёд. Игнорирование этих моментов может сыграть с вами злую шутку

Исключите пересечения личной жизни и рабочих моментов: устройства, деньги, фотографии.

Во время отдыха оставляйте рабочие устройства дома и спокойно отдыхайте, не переживая о возможных последствиях.

При работе с криптой не смешивайте личные и рабочие средства. Один раз оплатив отдых на яхте «грязной» криптой, можно уехать отдыхать на несколько лет совсем в другие места.

Повторюсь: значительная часть расследований в сфере киберпреступлений начинается именно из-за болтливости самих пользователей.

С чего же начать?

Уменьшив вероятность жизненных ошибок, пора приступить к обеспечению безопасности в сети.

Следующий материал основан на личном опыте.

Подготовьте систему для «тёмных дел», не ставьте виртуалку на основную ОС — оставьте её для фильмов и игр.

Советую купить кейс и поставить туда SSD M.2-накопитель, превратив это чудо в рабочую лошадку на многие годы. Объём памяти выбирайте исходя из своих требований.

Недавно приглянулся вот такой экземпляр:

Пока руки не дошли до покупки и переноса системы на него, но думаю, что когда-то смогу сделать его основным

Взглянув на него, можно только обрадоваться: все ваши дела будут храниться в коробочке размером чуть больше спичечного коробка. В любой ситуации её всегда можно куда-нибудь спрятать.

Однако сам я пользуюсь версией чуть большего размера и формата:

На рынке кейсов достаточно вариантов, чтобы подобрать под любые потребности.

А что же дальше?

В моём случае основной системой на диске было решено использовать дистрибутив Linux, а именно Ubuntu. Система универсальная, проблем с ней не возникало.

И уже на этапе включения осуществляются первые шаги по обеспечению безопасности. При выборе SSD в BIOS как основной загрузочной системы нас встречает первый пароль, реализованный по принципу LVM-шифрования.

Не углубляясь в подробности, можно сказать, что этот набор символов шифрует диск. Без него все данные на SSD можно считать просто мусором.

Успешно введя этот пароль, мы попадаем на экран с паролем пользователя, который даёт доступ к рабочему столу и всему остальному.

На данном этапе мы находимся в системе Ubuntu. Здесь реализовано стандартное подключение к собственному VPN-серверу. Также на этой системе можно выполнять действия, не требующие особой безопасности и конфиденциальности.

Основной аспект анонимности

На системе установлен VMM (Virtual Machine Manager).

В первую очередь он предназначен для UNIX-подобных систем и легко интегрируется сюда.

Анализируя аналоги, я пришёл к выводу, что для меня это самый достойный вариант, учитывая уязвимости главного конкурента — Oracle VirtualBox.

В VMM интегрирован дистрибутив Linux, а именно Whonix.

Whonix — это ОС, ориентированная на анонимность и безопасность. Она состоит из двух частей: шлюза и рабочей среды.

Whonix-Gateway — шлюз, задача которого обеспечить прохождение трафика через сеть Tor для рабочей среды. На него не устанавливаются приложения, он служит «прокладкой» между основной системой и рабочей виртуальной машиной.

Whonix-Workstation — рабочее пространство, где выполняются все действия и ведётся основная работа.

В интернете полно инструкций по установке Whonix, поэтому этот аспект пропустим.

В моём случае в роли рабочей станции используется дистрибутив Linux Mint, трафик которого также проходит через шлюз.

Workstation и Gateway соединены между собой в локальную сеть, что исключает любые утечки трафика в обход Tor.

При запуске основной виртуалки нас также встречает пароль LVM-шифрования (это уже третий пароль).

Ну и для входа в рабочий стол нужен четвёртый пароль (пользователя).

Итого: чтобы попасть в рабочую среду, нужно знать 4 пароля.

На расшифровку 1-го и 3-го, даже при больших ресурсах, уйдёт, по разным данным, 30–50 лет.

Подведём итог, что мы имеем:

Основная машина с паролем шифрования и паролем пользователя.

VPN, скрывающий от провайдера факт подключения к Tor.

Шлюз, пропускающий трафик через сеть Tor.

Рабочая машина, защищённая паролем шифрования и паролем пользователя.

Внутри Whonix, помимо всего, можно накладывать дополнительное Tor-соединение — через Tor Browser или аналоги.

Напомню: весь этот арсенал можно реализовать в кейсе размером чуть больше спичечного коробка. Систему удобно носить с собой и использовать на разных ПК и ноутбуках.

В любой экстренный момент просто выдёргиваете кабель из компа — и вы «чисты».

Подготовив рабочее пространство, можно переходить к безопасности в сети.

В рабочей среде ни в коем случае не используйте свои аккаунты, мессенджеры и соцсети. Любые пересечения с реальной жизнью должны быть исключены.

Вместо этого используйте мессенджеры, которые снижают риск компрометации данных: Jabber, Matrix, Element, Tox, SimpleX и другие. Все они доступны для установки на систему.

По умолчанию в Whonix идёт набор приложений для усиления безопасности. Не пренебрегайте ими — там есть достаточно полезные утилиты.

KeePassXC — зашифрованное хранилище паролей, изолированное от интернета, что позволяет минимизировать риск утечек. Все пароли хранятся в базе данных, покрытой шифрованием AES, Twofish или ChaCha20.

Metadata Cleaner — приложение для удаления метаданных с фотографий и картинок. Тема метаданных очень обширна. В настоящее время спецслужбы применяют различные методы для анализа изображений для дальнейшей деанонимизации человека.

Не углубляясь в OSINT, можно сказать, что существует несколько типов метаданных. Основной из них — EXIF (Exchangeable Image File Format) — техническая информация о деталях съёмки, сделанной фотокамерой.

Этот тип является одним из наиболее распространённых среди метаданных. Он включает в себя такие данные, как:

имя и версию программного обеспечения (камеры)

дату и время съёмки

данные о цифровой среде

географические координаты местоположения

информацию об авторе

Поэтому, прежде чем залить фотографию в сеть, советую прогнать её через приложение и удалить имеющиеся метаданные.

Если тема метаданных интересна, могу подробнее раскрыть её в другой статье.

ZuluCrypt — это утилита для шифрования дисков и контейнеров. Внутри системы можно дополнительно создать зашифрованный криптоконтейнер и импортировать туда важные данные. Также есть возможность полноценно зашифровать весь диск или его раздел.

Стоит упомянуть, что он поддерживает работу с аппаратными токенами (YubiKey) для усиления безопасности.

Перечислять все приложения смысла нет, при желании каждый может отдельно изучить их назначение.

Считаю, что отдельное место в статье нужно уделить флешке с аппаратным шифрованием.

Шифрование реализовано посредством впайки чипа на основной плате флеш-накопителя.

Этот чип генерирует случайные числа и создаёт ключи шифрования.

Данные шифруются и дешифруются моментально после ввода пароля, расположенного на корпусе флешки. При таком раскладе без ввода пользовательского пароля получить доступ к данным практически невозможно. Кстати, при введении N количества неверных попыток пароля данные с флешки стираются навсегда.

Считаю такое устройство неплохим дополнением для хранения бэкапов, криптоконтейнеров и просто важных файлов. Желательно хранить эту флешку дома в недоступном для всех месте, о котором знаете только вы.

Заключение:

Подводя итог моей первой статьи, хочется сказать: абсолютной безопасности и анонимности в интернете добиться невозможно, главный фактор риска — это, конечно, человеческий. Но соблюдая основные принципы и правила, можно максимально снизить шанс деанонимизации. А дальше всё зависит только от нас: чуть больше внимательности, чуть меньше лишних слов — и жить в сети станет куда спокойнее. Берегите себя и свой цифровой след!

Если у вас есть какие-то вопросы или поправки, пишите в комментариях — с радостью обсудим их!

Последнее редактирование: