Всем привет!

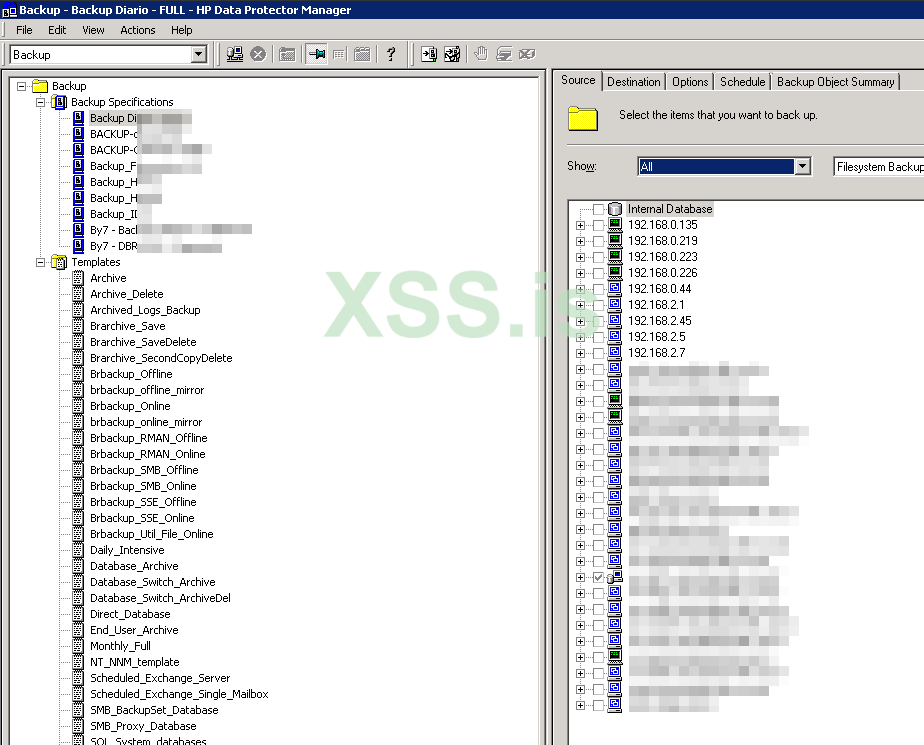

Кто сталкивался с бэкапилкой HP data protector?

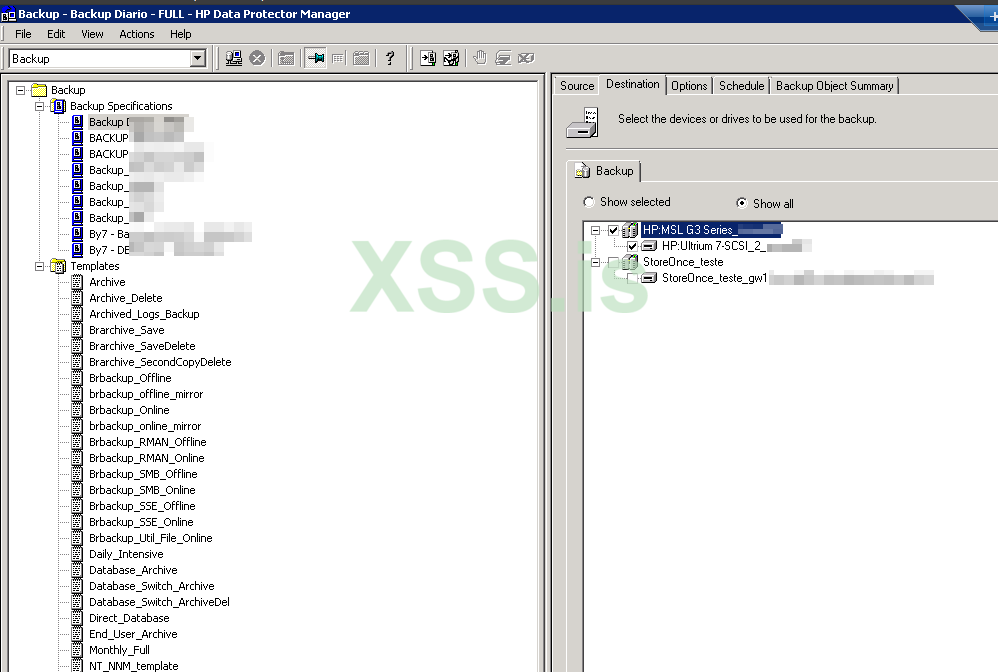

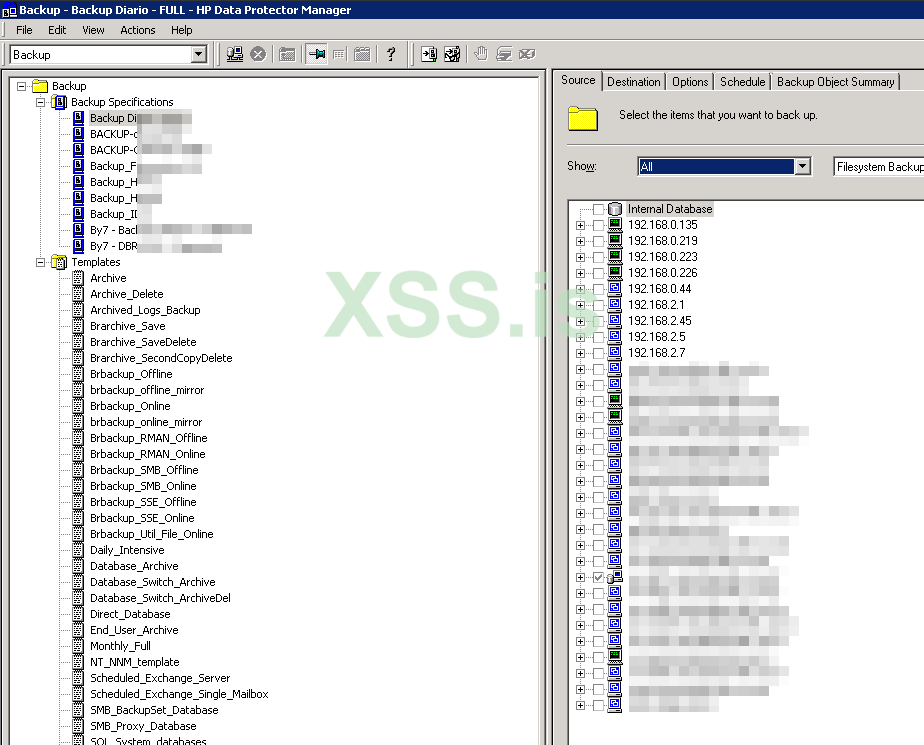

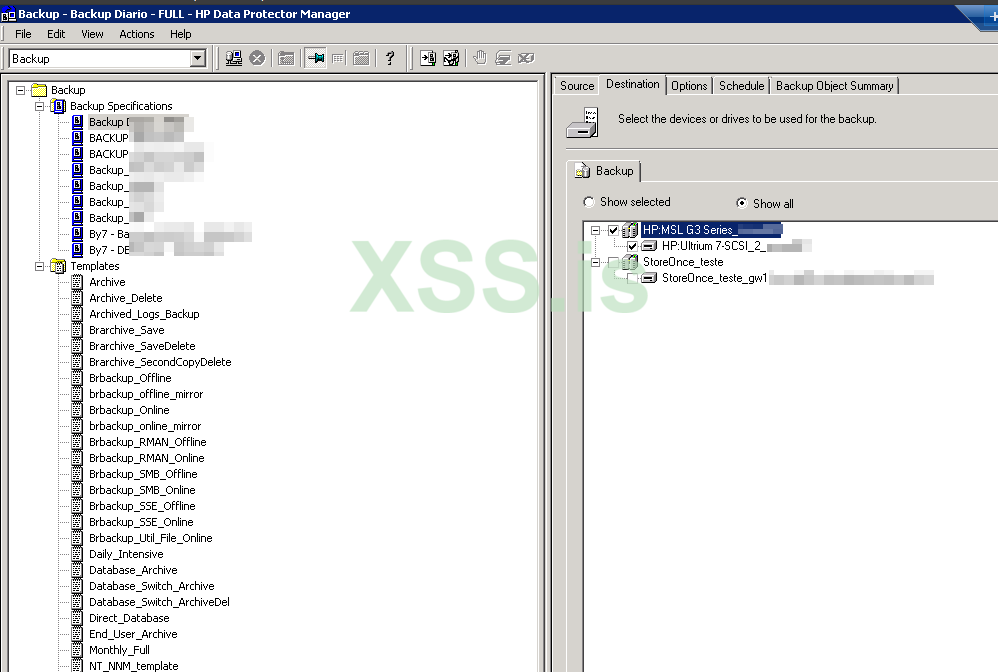

Вопрос в том, куда складываются и где хранятся бэкапы? В destination видно название оборудования, но IP не смог достать. Даже если найти IP, возможно ли будет к нему подключиться, а потом накрыть или удалить бэкапы?

Кто сталкивался с бэкапилкой HP data protector?

Вопрос в том, куда складываются и где хранятся бэкапы? В destination видно название оборудования, но IP не смог достать. Даже если найти IP, возможно ли будет к нему подключиться, а потом накрыть или удалить бэкапы?