Так я делаю, но у меня тор вообще не хочет грузитьсяПоднять самому? С вебтунелем все по фасту

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Анонимность, безопасность TOR (общая тема)

- Автор темы qwe123

- Дата начала

у тебя проблема с 1.5$ за VPS чтоб там свой мост поднять?Где найти нормальные мосты для тора, чтобы он не грузился по одному часу?

//upd, не прочел, у тебя с твоим obfs4 мостом не грузит Tor?

Нет, вообще не грузиту тебя проблема с 1.5$ за VPS чтоб там свой мост поднять?

//upd, не прочел, у тебя с твоим obfs4 мостом не грузит Tor?

У VladikSS на Git есть Прога Tor Relay Scannerмосты для tor/torctl

С недавнего времени демонам tor/torctl недоступен выход в нет без настройки мостов. Я искал буквально ВЕЗДЕ, но не смог найти необходимую информацию, как "вклеить" мосты хотя бы для одной из этих служб. Был бы очень признателен за информацию.

Главную страничку чуть ниже пролистай, там будет текст с ссылкой "Доступ в Тор из России"

Переходишь на эту страницу, а там как раз и описано подключение его проги в демону тор

+ Еще круто что тебе теперь не нужно вручную искать мосты, прога сама их найдет и применит

была где то статья, что каким то образом можно выбрать приоритетый регион нод маршрутизации, поделитесь пожалуйста

EntryNodes {DE} входящая Германия

ExitNodes {NL} исходящая Нидерланды

StrictNodes 1 приоритет, строгость правила

ExcludeNodes {US}, {CA} исключения по которым не ходишь

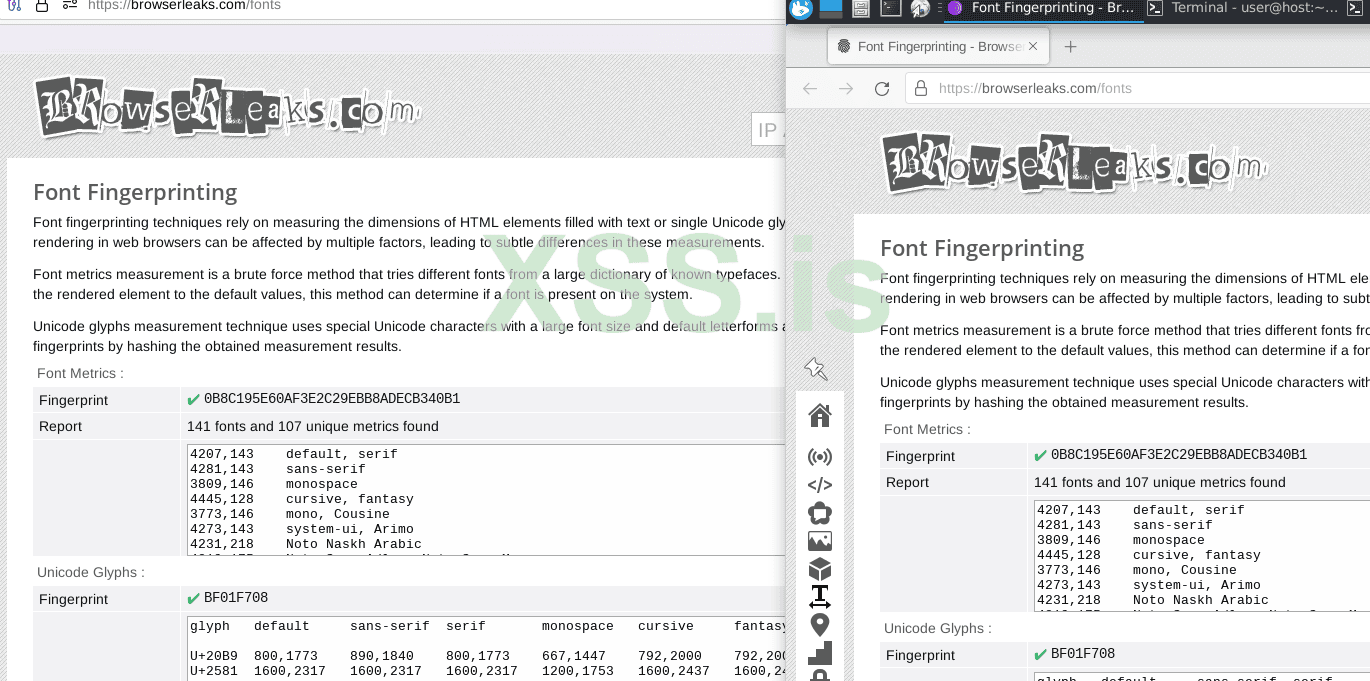

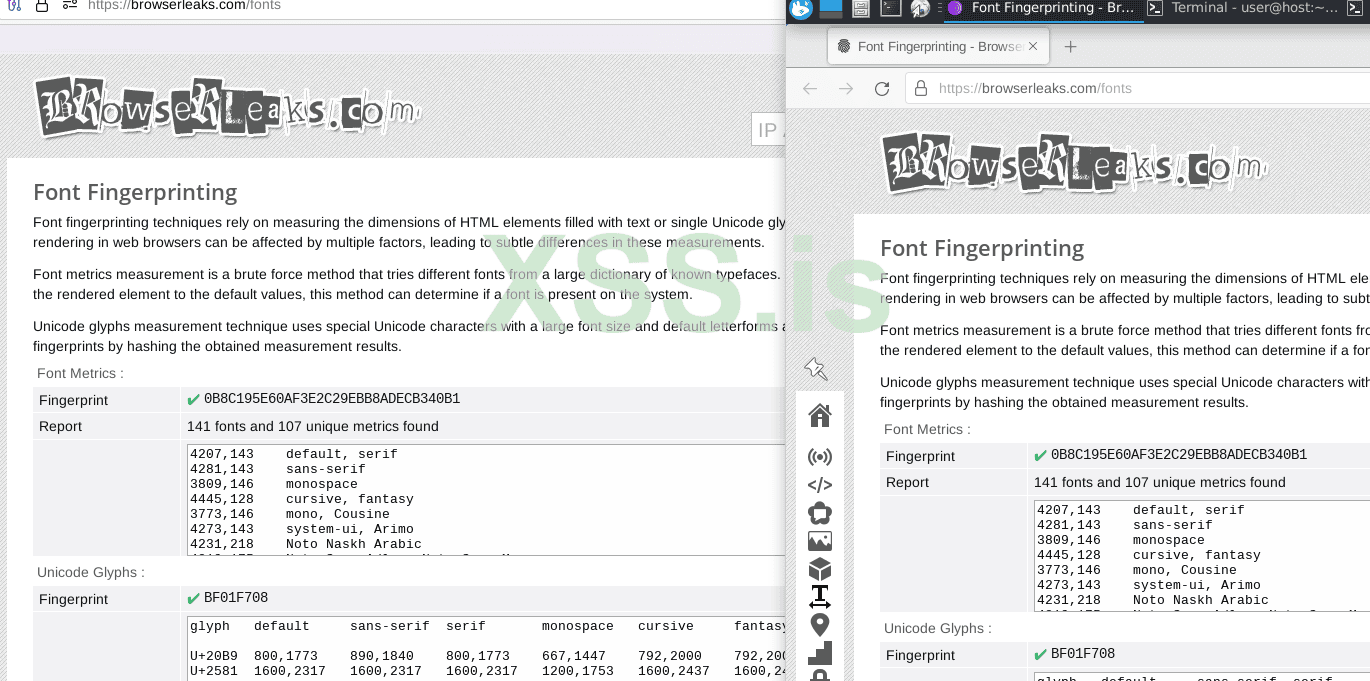

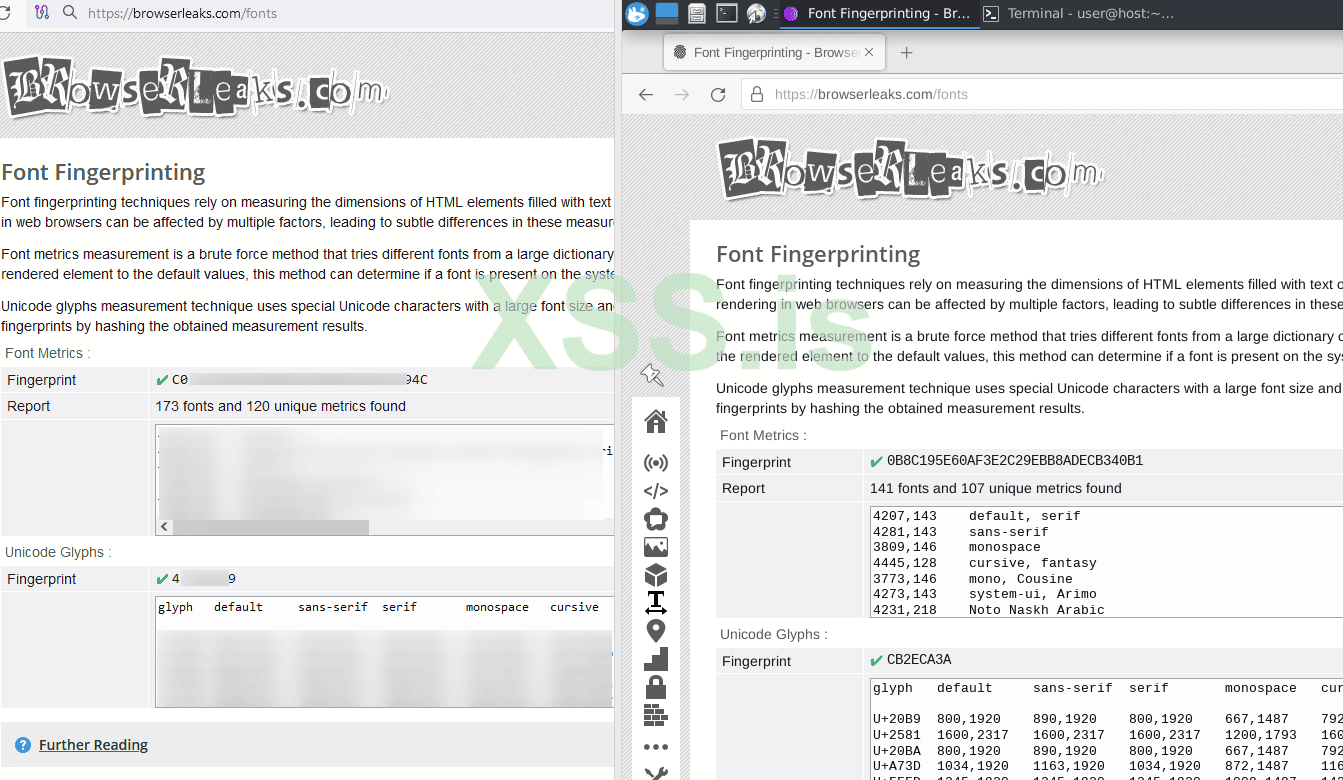

Заметил тут одну интересную деталь, не знаю, обсуждалась ли она ранее, но у тор браузера похоже всегда одинаковый фингерпринт фонтов, в независимости от секурити левела, у меня это всегда 0B8C195E60AF3E2C29EBB8ADECB340B1, тестил здесь. Пока что я протестил это на различных линуксах, включая мой основной и вхуникс, кто-нибудь может протестить это под виндой и подтвердить? Если этот фингерпринт у всех под тор браузером действительно одинаковый под всеми системами, то его можно использовать, чтобы достоверно идентифицировать собственно сам тор браузер со всеми вытекающими - например использование впн на выходе после тор браузера может просто не иметь смысла ибо сайт в любом случае сможет его распознать, или например можно так таргетить именно тор браузер для различных эксплоитов, если такие есть, ну и так далее, вплоть до сопоставления личностей при тайминг атаках.

Edit: Протестил под виндой, получился другой фингерпринт (D55119230B1E92CE33F6AEE7492145D8), но он всё ещё сохраняется между сессиями, что тоже нехорошо. Возможно это под одним компом такое, надо будет поставить винду и протестить под ней на основном компе.

В любом случае если у кого-то получились такие же фингерпринты, то это очень плохо, да даже сам факт сохранения фингерпринта в тор браузере между рестартами тоже очень плохо.

Edit: Протестил под виндой, получился другой фингерпринт (D55119230B1E92CE33F6AEE7492145D8), но он всё ещё сохраняется между сессиями, что тоже нехорошо. Возможно это под одним компом такое, надо будет поставить винду и протестить под ней на основном компе.

В любом случае если у кого-то получились такие же фингерпринты, то это очень плохо, да даже сам факт сохранения фингерпринта в тор браузере между рестартами тоже очень плохо.

Последнее редактирование:

Кто-то считает, что это фича, но мое мнение - что это баг, причем баг, который оставлен лишь с одной целью - дать возможность производителям систем фингер-принтинга:Заметил тут одну интересную деталь, не знаю, обсуждалась ли она ранее, но у тор браузера похоже всегда одинаковый фингерпринт фонтов

1. 100% определить, что это Тор браузер;

2. Следом применить технику для фингер-принтинга Тор-сессии через конкретный браузер.

Ни в одном из открытых источников не получается обнаружить никакого здравого обсуждения работающей техники фингер-принтинга для сессий в Тор-браузере, но я предполагаю, что она должна быть основана на замере времени, требуемого для рендеринга канваса (время, которое будет уникально и привязано к вашей видео-карте и/или процессору). По сути, то - что можно делать на java script скрипт через WEBGL для обычных браузеров - теоретически можно реализовать на CSS для Тор-браузера, если понимать досконально как работает рендеринг в gecko.

Было бы очень интересно обсудить возможные, даже теоретические реализации фингер-принтинга и дитекта сессией Тор браузера как публично, так и приватно.

Есть куча способов определить что тор это тор. В основном они существуют потому, что скрытие факта использования тора от фронтенда это out of scope для проекта. Цель разрабов в том чтобы каждый тороюзер не отличался от других тороюзеров, поскольку это хотя бы достижимо, исключая cpu\gpu принтинг.

У тора юзерагент от LTS версии лисы, но там всегда пишется винда, даже когда юзер использует линукс, а линукс детектится на js -> очередной торофингерпринт. Letterboxing использует такие наборы разрешений экрана, часть которых в реальном мире вне тора встречается редко. Сам по себе факт рандомизации канваса, вебгла - уже указывает либо на тор либо на расширение для этого. На каждый тор ставится noscript аддон, уверен у него тоже есть своё палево. Вышеупомянутый принт по шрифтам, и так далее.

Ну и потом, если вы используете статический ип на выходе со своей цепочки, и вы единственный человек пользующийся этим ипом, то это тоже фингерпринт, только уже не тора а вас лично - как для сайтов, так и для злых экзит нод.

У тора юзерагент от LTS версии лисы, но там всегда пишется винда, даже когда юзер использует линукс, а линукс детектится на js -> очередной торофингерпринт. Letterboxing использует такие наборы разрешений экрана, часть которых в реальном мире вне тора встречается редко. Сам по себе факт рандомизации канваса, вебгла - уже указывает либо на тор либо на расширение для этого. На каждый тор ставится noscript аддон, уверен у него тоже есть своё палево. Вышеупомянутый принт по шрифтам, и так далее.

Ну и потом, если вы используете статический ип на выходе со своей цепочки, и вы единственный человек пользующийся этим ипом, то это тоже фингерпринт, только уже не тора а вас лично - как для сайтов, так и для злых экзит нод.

Насчет 100% определить точно сказать не могу, пока что недостаточно информации, я только что поставил винду на основной комп и поставил вхуникс в виртуал боксе там же, так вот, под вхуниксом фингерпринт сохранился точь в точь, даже несмотря на виртуализацию, а под виндой изменился.Кто-то считает, что это фича, но мое мнение - что это баг, причем баг, который оставлен лишь с одной целью - дать возможность производителям систем фингер-принтинга:

1. 100% определить, что это Тор браузер;

2. Следом применить технику для фингер-принтинга Тор-сессии через конкретный браузер.

- Фингерпринт под вхуниксом точь в точь соответствует фингерпринту хоста если хост - линукс.

- Фингерпринт вхуникса под виндой всё так же соответствует фингерпринту вхуникса под линуксом (и хостовому линуксу как следствие тоже), но фингерпринт винды отличается.

- Фингерпринт основной винды и винды другой машины так же отличаются.

- Фингерпринт сохраняется между рестартами браузера.

Короче из уже имеющейся информации можно сделать 2 взаимоисключающих предположения:

- Либо эти фингерпринты уникальны, а значит так можно однозначно идентифицировать юзера даже при "смене личности" и рестарте тор браузера, со всеми вытекающими;

- Либо они не уникальны и скорее всего будут одинаковыми у большого количества людей с одинаковым железом и операционкой, а значит существует конечное множество фингерпринтов, которые позволяют определить использует ли человек тор браузер или нет, так же со всеми вытекающими.

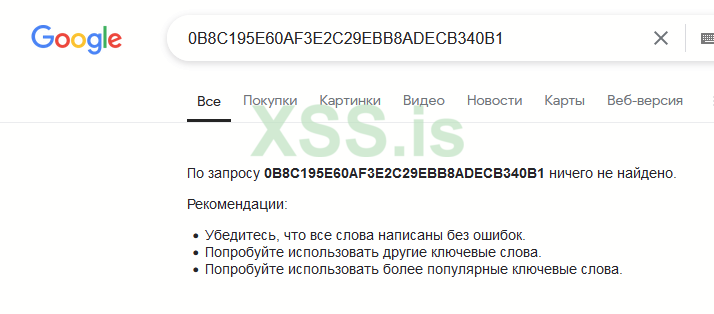

Этот принт неуникален настолько, что он гуглится, лол. От видюхи не зависит.0B8C195E60AF3E2C29EBB8ADECB340B1

Этот принт неуникален настолько, что он гуглится, лол. От видюхи не зависит.

Видимо меня в гугле забанили. ¯\_(ツ)_/¯

Можешь пожалуйста скинуть, где ты его нашел?)

Если это так, то это бы достоверно подтвердило одну из версий и опровергло другую.

https://old.programming.dev/post/17087738?sort=Hot&listingType=Localhttps://old.programming.dev/post/17087738?sort=Hot&listingType=LocalВидимо меня в гугле забанили. ¯\_(ツ)_/¯

Можешь пожалуйста скинуть, где ты его нашел?)

Если это так, то это бы достоверно подтвердило одну из версий и опровергло другую.

Но, нужно отметить, что дискуссия создана два дня назад

Ну так я тоже это только сегодня практически случайно заметил. Я не хочу ничего раньше времени утверждать, у меня слишком мало информации на этот счет пока что, но может быть "баг" относительно новый?https://old.programming.dev/post/17087738?sort=Hot&listingType=Localhttps://old.programming.dev/post/17087738?sort=Hot&listingType=Local

Но, нужно отметить, что дискуссия создана два дня назад

Хз короче, честно говоря, но сам факт сохранения фингерпринта после рестарта тора и даже в вхуниксе меня очень напрягает.

Хз короче, честно говоря, но сам факт сохранения фингерпринта после рестарта тора и даже в вхуниксе меня очень напрягает.Свой фингерпринт там вижу, значит он не уникален, следовательно верно второе предположение.

Font fingerprinting defenses roadmap (parent ticket) (#18097) · Issues · The Tor Project / Applications / Tor Browser · GitLab

Defending against font fingerprinting is complex. We have to worry about distinguishing attacks via differing installed font sets, text rendering engine differences, and font variants. There are a...

Кроме перечисленных мною выше, ещё и tls fingerprinting: https://gitlab.torproject.org/legacy/trac/-/wikis/org/projects/Tor/TLSHistoryХз короче, честно говоря, но сам факт сохранения фингерпринта после рестарта тора и даже в вхуниксе меня очень напрягает.

Забавный тикет, частично по теме, на который сами разрабы реагировали нервно: https://gitlab.torproject.org/tpo/applications/tor-browser/-/issues/41347

Т.е. шрифты реально плавают от версии ОС, в которой используется ТОР-браузер, а значит можно как минимум делать фингер-принтинг того, какую систему вы используете.

Но я подозреваю, что там по шрифтам можно еще глубже закопаться: https://gitlab.torproject.org/tpo/applications/tor-browser/-/issues?label_name=Fonts

In Tor Browser, the value of the layout.css.font-variations.enabled preference changes depending on the operating system version. For example, it is enabled on Windows 10 and disabled on Windows 7 and this can be detected with javascript.

It can be tested here:

https://privacycheck.sec.lrz.de/active/fp_je/fp_js_echo.html

When the preference is enabled, the font-optical-sizing and font-variation-settings properties will appear under HTML Elements.

For Windows, it's easy: only Fall Creators Update or later supports variations.

For macOS, there has been variation font support in Core Text for some time, but older versions are known to be fairly buggy. I'm proposing to support only 10.12 or later.

For Linux, the installed FreeType version is the key. Local testing suggests that 2.7.1 (released at the end of 2016) is a reasonable cut-off. There was some multiple-master/variation font support present in earlier versions, but there have been enough recent bug-fixes, including ones that directly affect our usage, that enabling it on earlier releases is not helpful.

(On Android, we use in-tree FreeType, so we know we're getting a recent version.)

Т.е. шрифты реально плавают от версии ОС, в которой используется ТОР-браузер, а значит можно как минимум делать фингер-принтинг того, какую систему вы используете.

Но я подозреваю, что там по шрифтам можно еще глубже закопаться: https://gitlab.torproject.org/tpo/applications/tor-browser/-/issues?label_name=Fonts

Да вижу, проблема походу древняя и фиксить они её видимо не спешат. В основном, что касается моих опасений касательно фингерпринта по шрифтам, это то, что позволяет однозначно определить, тор это или не тор, и это никак не закрыть внешними средствами, в отличии от других методов, включая tls фингерпринтинг, мне казалось я именно это и обозначил - это позволяет детектить тор даже за впнами / проксями, без них на выходе его можно детектить без всяких фингерпринтов, потому что все экзит ноды паблик. =)

Font fingerprinting defenses roadmap (parent ticket) (#18097) · Issues · The Tor Project / Applications / Tor Browser · GitLab

Defending against font fingerprinting is complex. We have to worry about distinguishing attacks via differing installed font sets, text rendering engine differences, and font variants. There are a...gitlab.torproject.org

Кроме перечисленных мною выше, ещё и tls fingerprinting: https://gitlab.torproject.org/legacy/trac/-/wikis/org/projects/Tor/TLSHistory

Из хороших методов могу отметить лишь этот:

Хотя наверное большинство всё таки пользуются виндой, а не линуксом.У тора юзерагент от LTS версии лисы, но там всегда пишется винда, даже когда юзер использует линукс, а линукс детектится на js -> очередной торофингерпринт.

Все остальные методы не позволяют достоверно сказать, тор это или нет, включая размер окна (ничто не запрещает человеку просто случайно иметь такой размер, не все же в полноэкранном режиме браузерами пользуются). =)

Они не считают это проблемой потому что инструменты анонимизации фингерпринтов неизбежно создают новый фингерпринт того что принты анонимизированы. Кому это не по душе и хочется слиться с ещё большей толпой чем юзеры тора, могут воспользоваться антиком в проксифицированной вирте. Правда там у вас будет и васм (который в торе отключён что тоже фингерпринт!), и уникальные принты вебгл\канвас, и много чего ещё что модифицировано\отключено в торе ради повышения анонимности.Да вижу, проблема походу древняя и фиксить они её видимо не спешат.

Кто-то считает, что это фича, но мое мнение - что это баг, причем баг, который оставлен лишь с одной целью - дать возможность производителям систем фингер-принтинга:

1. 100% определить, что это Тор браузер;

2. Следом применить технику для фингер-принтинга Тор-сессии через конкретный браузер.

Ни в одном из открытых источников не получается обнаружить никакого здравого обсуждения работающей техники фингер-принтинга для сессий в Тор-браузере, но я предполагаю, что она должна быть основана на замере времени, требуемого для рендеринга канваса (время, которое будет уникально и привязано к вашей видео-карте и/или процессору). По сути, то - что можно делать на java script скрипт через WEBGL для обычных браузеров - теоретически можно реализовать на CSS для Тор-браузера, если понимать досконально как работает рендеринг в gecko.

Было бы очень интересно обсудить возможные, даже теоретические реализации фингер-принтинга и дитекта сессией Тор браузера как публично, так и приватно.

Зачем генерировать уникальные фингерпринты в Tor браузере, если они будут только уникализировать клиента - соответственно его сессии еще легче будет собрать. При этом все эти уникальные фингерпритны не нужны, т.к. все ip exit node Tor известны, т.е. детект браузера произойдет просто по ip.

Поэтому это даже хорошо, что все фингерпринты одинаковы, т.к. когда 10.000 клиентов умеют один и тот же фингерпринт, это уже легко в этой толпе затерятся.

Адекватно и безопасно с Tor браузера ходить исключительно по .onion зеркалам, и нужно быть мазохистом чтоб лезть с него в клирнет, как минимум это бесконечная игра в поиск мотоциклов и светофоров меня утомляет)) + есть альтернативы в виде tor (whonix) + vpn, где уже может стоять любой браузер, включая антидетект, который с задержками Tor не будет адекватно работать )

Безопаснее было бы, если бы айди были уникальными, но менялись бы при каждой новой сессии (обновлении ониона). Делая айди одинаковыми для всех + закрепляя их за определенной ОС (догадка, исходя из обсуждения выше, требует внимательной проверки) - они по сути и занимаются тем, что не дают тебе затеряться ни в какой толпе (и даже в торе - как минимум раделяют вас по ОС). Возможно заблуждаюсь, но эта тема со шрифтами реально странная.Зачем генерировать уникальные фингерпринты в Tor браузере, если они будут только уникализировать клиента - соответственно его сессии еще легче будет собрать. При этом все эти уникальные фингерпритны не нужны, т.к. все ip exit node Tor известны, т.е. детект браузера произойдет просто по ip.

Поэтому это даже хорошо, что все фингерпринты одинаковы, т.к. когда 10.000 клиентов умеют один и тот же фингерпринт, это уже легко в этой толпе затерятся.

Адекватно и безопасно с Tor браузера ходить исключительно по .onion зеркалам, и нужно быть мазохистом чтоб лезть с него в клирнет, как минимум это бесконечная игра в поиск мотоциклов и светофоров меня утомляет)) + есть альтернативы в виде tor (whonix) + vpn, где уже может стоять любой браузер, включая антидетект, который с задержками Tor не будет адекватно работать )