Пожалуйста, обратите внимание, что пользователь заблокирован

-

XSS.stack #1 – первый литературный журнал от юзеров форума

LockBit ransomware: операция Cronos

- Автор темы xxxx

- Дата начала

Пожалуйста, обратите внимание, что пользователь заблокирован

Ребятушки, ваше право, конечно, верить во что вам самим хочется. Там, в тупых показушных американцев, которые не способны ЛокбитСапп'ов от рандомных воронежских жителей отличать. Но если эти обвинения голословны и ничем не подтверждены, как вы говорите, то "Mr. Dmitry Khoroshev" может потребовать от обвинителя извинений и всяческих компенсаций. Когда подобные материалы выкладываются на публику, обвинители по логике вещей должны быть уверены в своей правоте. Тролить рандомного воронежца, называя его ЛокбитСапп'ом и объявляя до 10 лямов за информацию о нем, вряд ли нужно хоть кому-то.

Ну и да, если эту особо ценную инфу для димаждо, допустим, слил кто-то из особо приближенных, то в чем смысл про него всем рассказывать?

PS: топик не я закрыл, не орите...

Ну и да, если эту особо ценную инфу для димаждо, допустим, слил кто-то из особо приближенных, то в чем смысл про него всем рассказывать?

PS: топик не я закрыл, не орите...

Последнее редактирование:

Небольшое пояснение: статья ДиМаджио вышла ПОСЛЕ официального деанона Хорошева от ФБР.

Что мы имеем на данный момент:

1. Имя Хорошева, город Воронеж и старый ник "putinkrab" без ясного понимания, как они между собой связаны, но с идеей, что это LBS или кто-то близкий к нему..

2. За все это время - все, что смогли сделать ОСИНТеры, - нарыть личные фото Хорошева и прочую лабудень, которую любой школьник через ГБ и другие боты вытащит.

3. Не существует никакой прямой связи не только между Локбитом и Хорошевым или Локбитом и путинкрабом, но (!) и между Хорошевым и putinkrab.

4. Связь которая существует - между Хорошевым и nerowolf.

5. ДиМаджио НЕ сдеанонил Хорошева, Хорошева сдеанонили ФБР.

6. В выступлении с Дефкона нет абсолютно и нихуя нового, все это выступление по уже имевшейся статье на Аналист1 (https://analyst1.com/ransomware-diaries-volume-5-unmasking-lockbit-2/).

Больше тут обсуждать ПОКА нечего, поэтому закрыто.

Что мы имеем на данный момент:

1. Имя Хорошева, город Воронеж и старый ник "putinkrab" без ясного понимания, как они между собой связаны, но с идеей, что это LBS или кто-то близкий к нему..

2. За все это время - все, что смогли сделать ОСИНТеры, - нарыть личные фото Хорошева и прочую лабудень, которую любой школьник через ГБ и другие боты вытащит.

3. Не существует никакой прямой связи не только между Локбитом и Хорошевым или Локбитом и путинкрабом, но (!) и между Хорошевым и putinkrab.

4. Связь которая существует - между Хорошевым и nerowolf.

5. ДиМаджио НЕ сдеанонил Хорошева, Хорошева сдеанонили ФБР.

6. В выступлении с Дефкона нет абсолютно и нихуя нового, все это выступление по уже имевшейся статье на Аналист1 (https://analyst1.com/ransomware-diaries-volume-5-unmasking-lockbit-2/).

Больше тут обсуждать ПОКА нечего, поэтому закрыто.

Обновления с хекнутого блога ЛБ (старого) - http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/page3.php и http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/ec_page3.php:

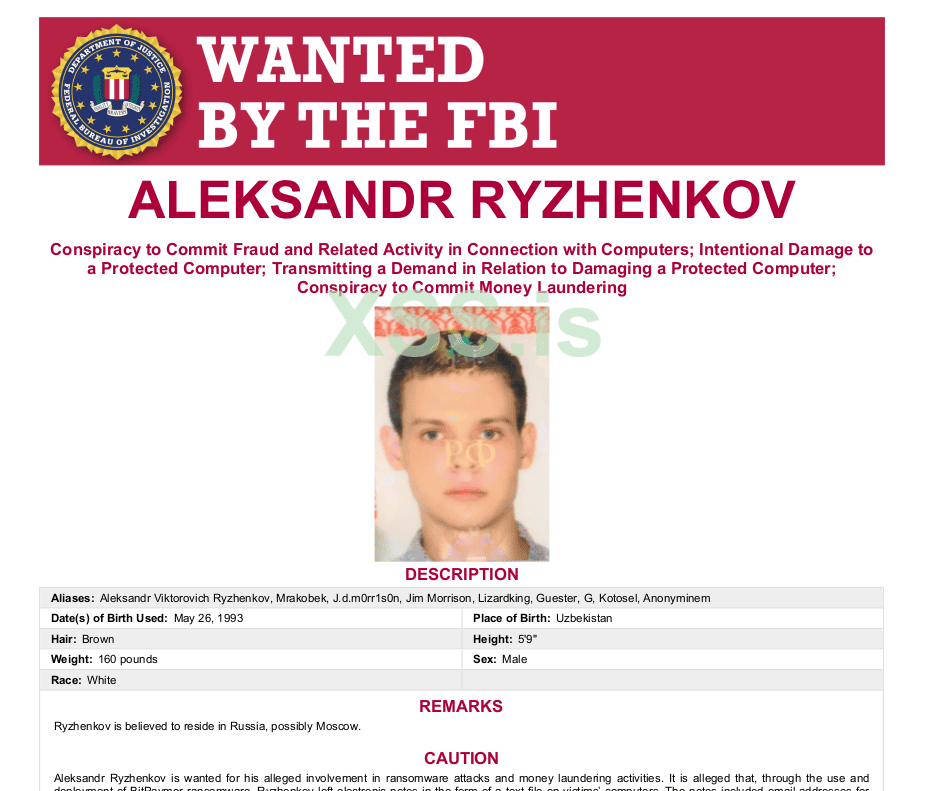

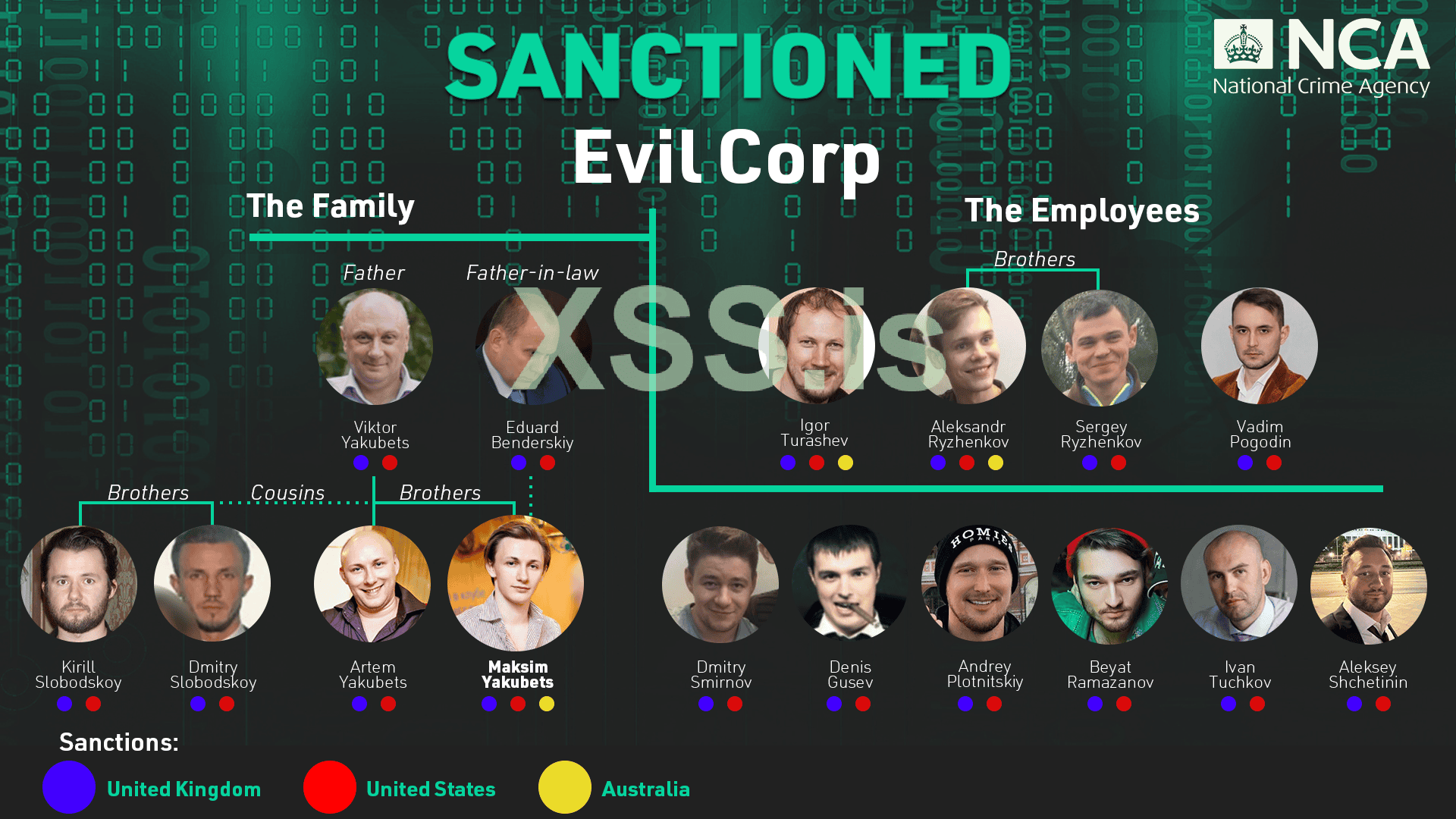

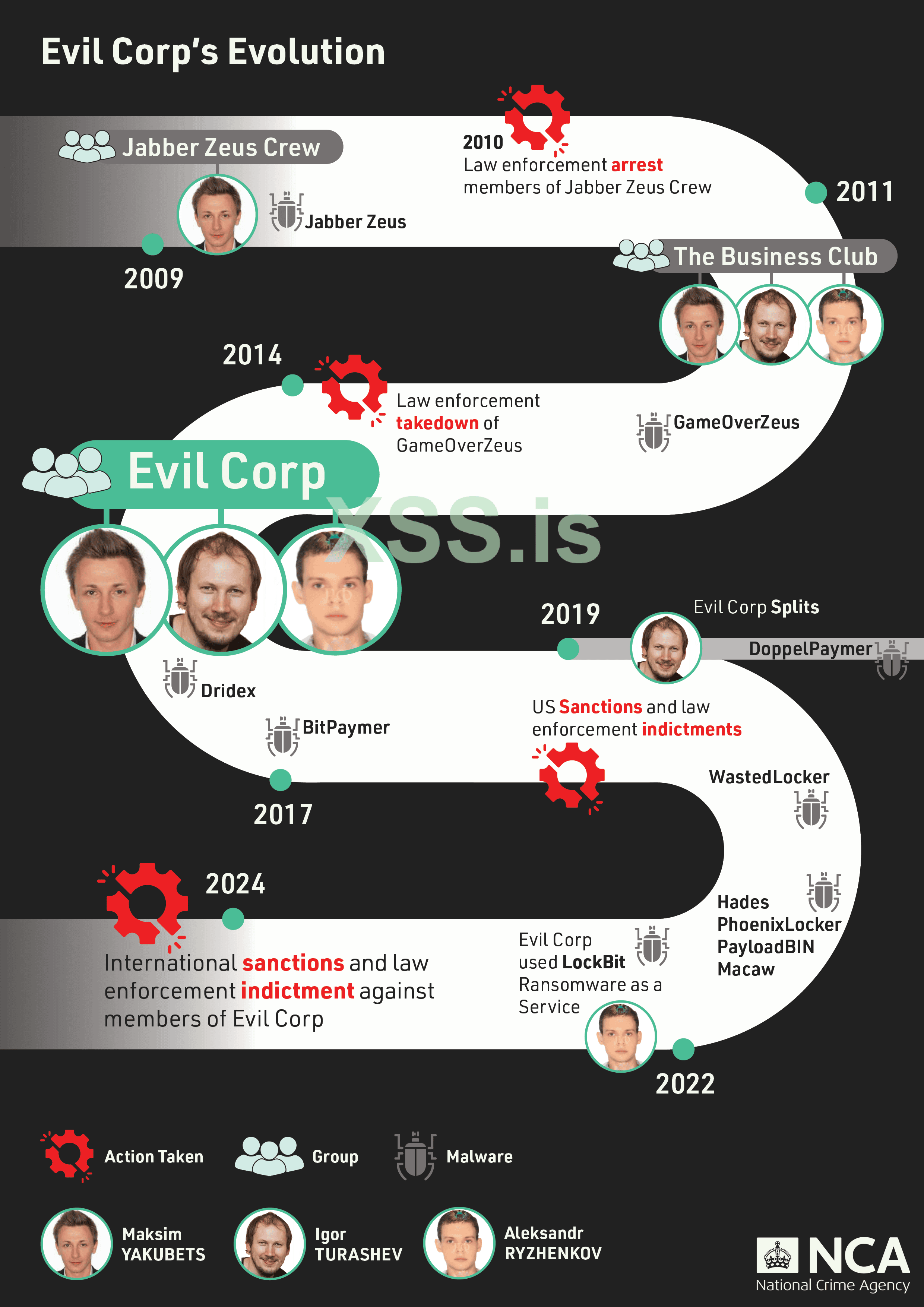

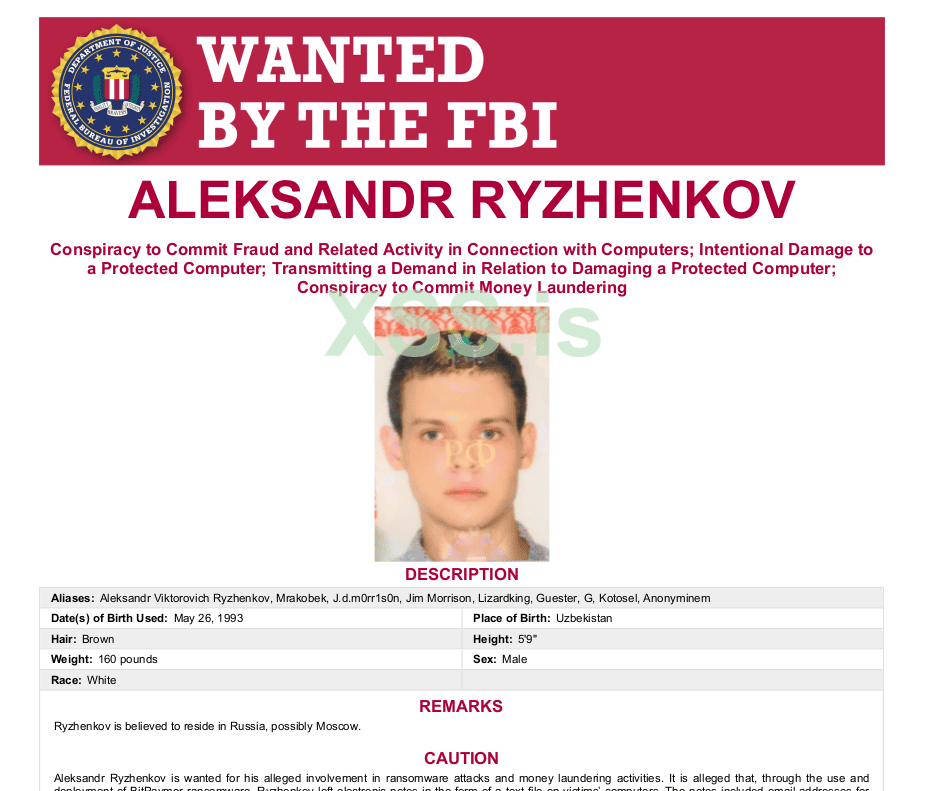

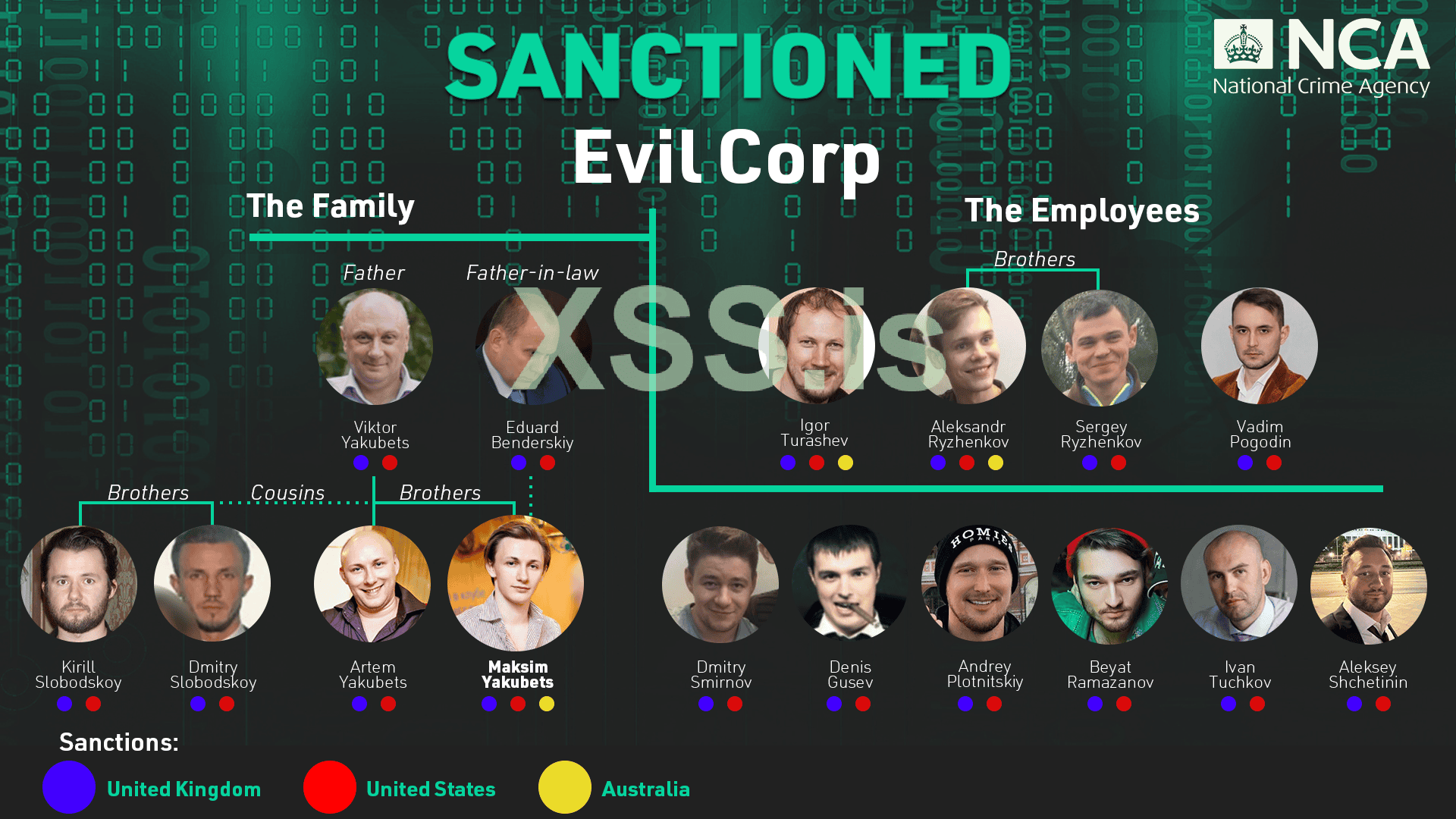

1. Деанон аффа ЛБ - Beverley как члена Эвил Корпа - Александра Рыженкова, также известного как mx1r и имевшего отношение к шкафчику BitPaymer.

Другие ники: Guester, Corbyn_Dallas, Mrakobek, J.d.m0rr1s0n, Jim Morrison, Lizardking, Guester, G, Kotosel, Anonyminem

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/lb-affiliate.php

https://www.justice[.]gov/opa/pr/russian-national-indicted-series-ransomware-attacks

https://www.fbi.gov/wanted/cyber/aleksandr-ryzhenkov

2. В августе 2024 по запросу французских правоохранительных органов был арестован кодер Локбита на отдыхе, имя не раскрывается.

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/french-action.php

3. Два ареста в Великобритании - тот же август 2024 - один афф и другой (предположительно) обменник, оба связаны с Локбитом.

http://lockbitapt2d73krlbewgv27tqul...ead.onion/posts/lockbit-linked-uk-arrests.php

4. Хостер Локбита (имя не раскрывается, время не раскрывается) был арестован в аэропорту Мадрида.

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/infra-disrupted.php

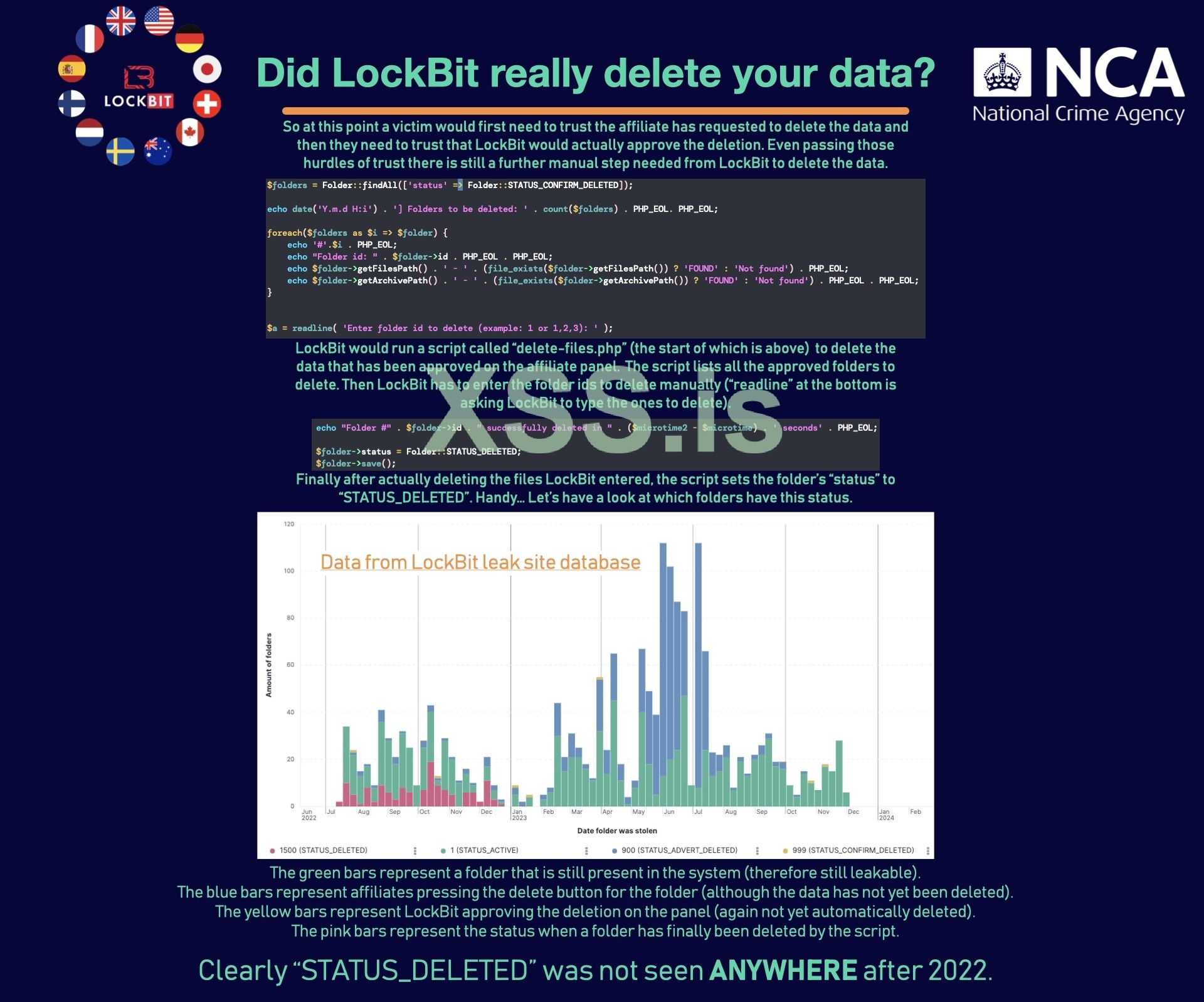

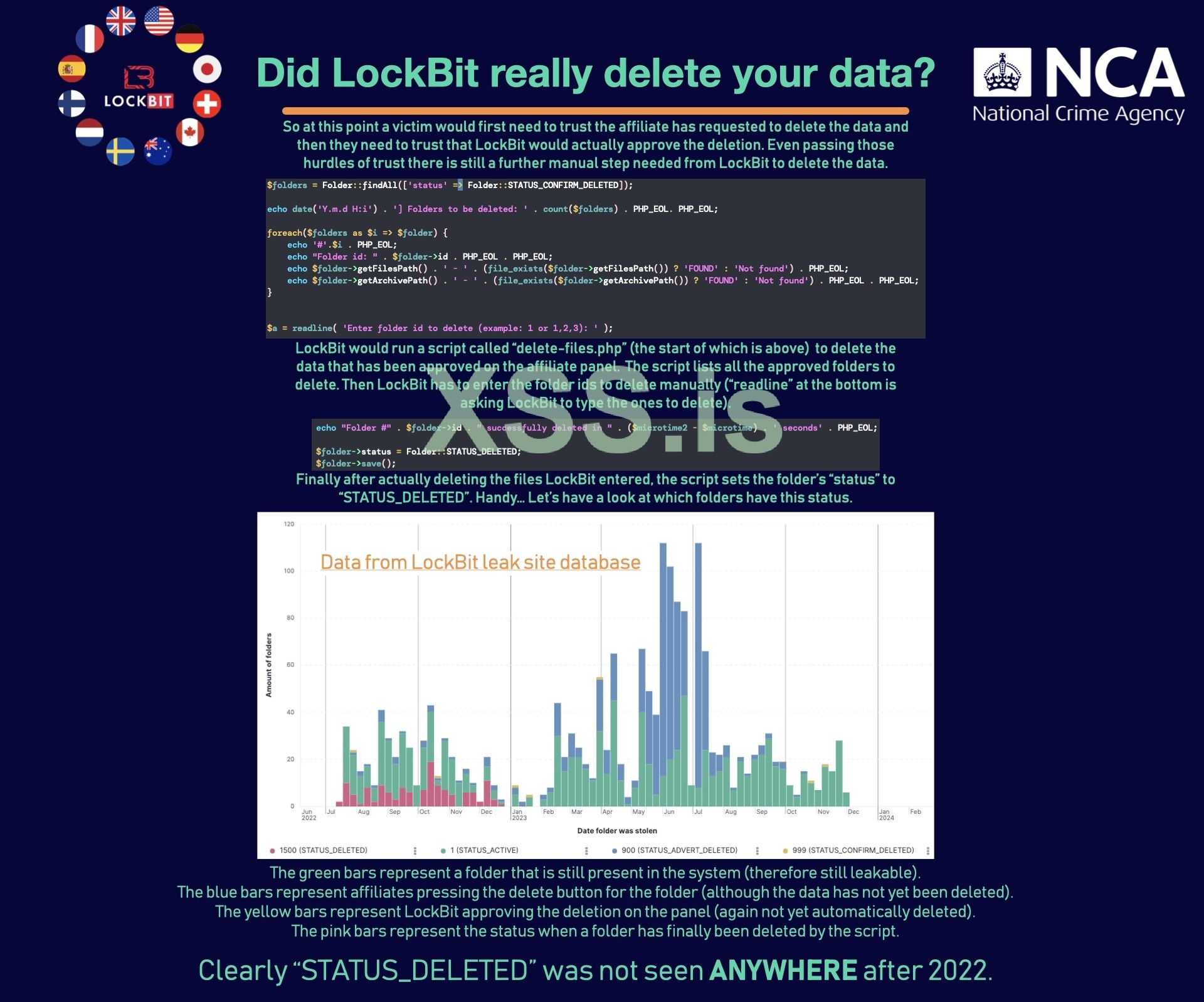

5. Новая инфо-графика подъехала по операции Кронос:

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/learnt.php

6. 15 членов Эвил Корп (и связанных лиц) включили в списки санкций - США, Великобритании и Австралии (самые страшные санкции - это санкции Австралии):

https://home.treasury.gov/news/press-releases/jy2623

7. Обновления по личным фото, из уважения к героям нашего времени не буду их репостить (просьба также не публикоать их в эту тему):

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/unseen-photos.php

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/remember-this.php

Пацанам рекомендую задуматься, а не слил ли это кто-то все из вашего личного окружения.

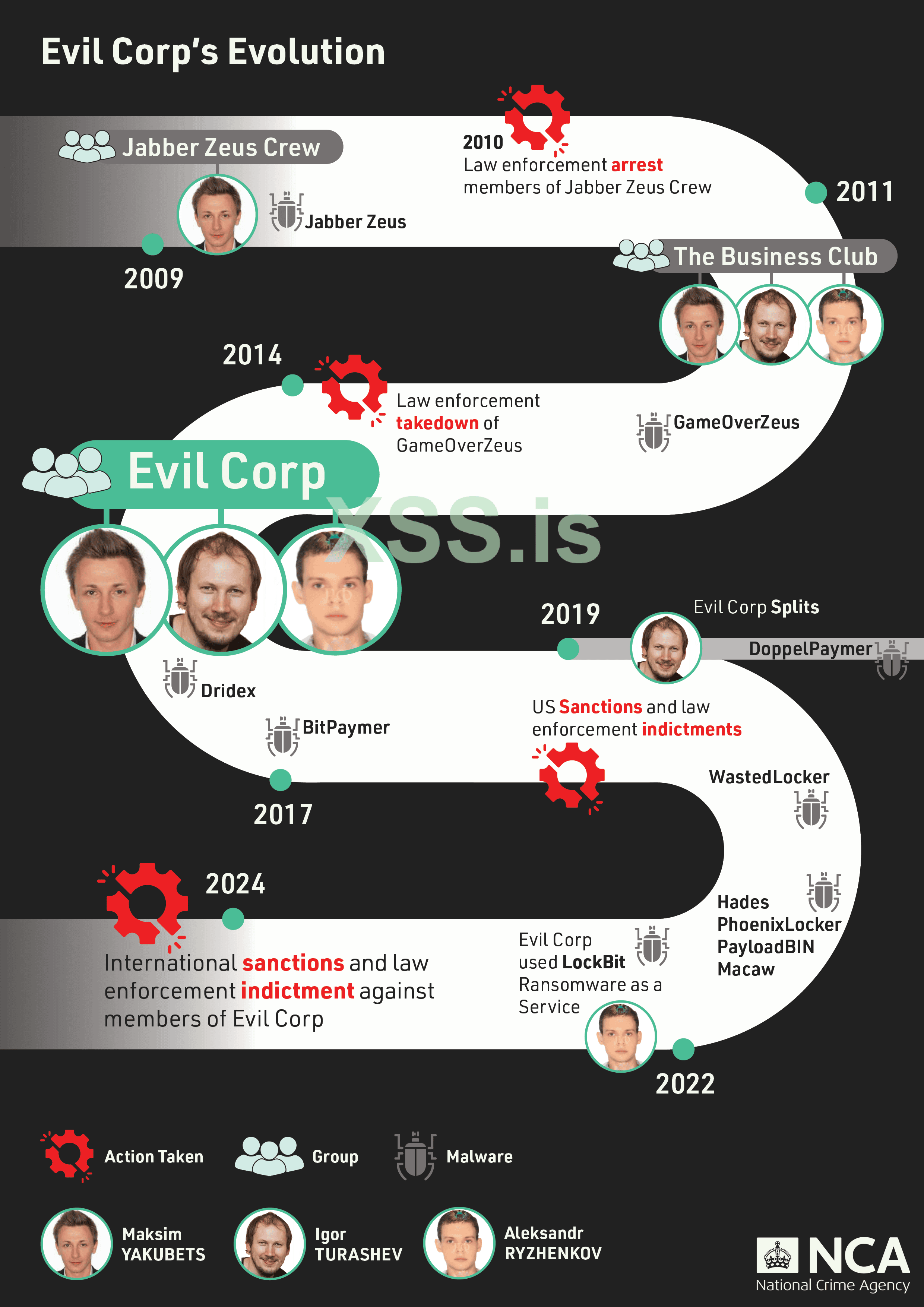

8. Эволюция Эвил Корпа:

1. Деанон аффа ЛБ - Beverley как члена Эвил Корпа - Александра Рыженкова, также известного как mx1r и имевшего отношение к шкафчику BitPaymer.

Другие ники: Guester, Corbyn_Dallas, Mrakobek, J.d.m0rr1s0n, Jim Morrison, Lizardking, Guester, G, Kotosel, Anonyminem

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/lb-affiliate.php

https://www.justice[.]gov/opa/pr/russian-national-indicted-series-ransomware-attacks

https://www.fbi.gov/wanted/cyber/aleksandr-ryzhenkov

2. В августе 2024 по запросу французских правоохранительных органов был арестован кодер Локбита на отдыхе, имя не раскрывается.

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/french-action.php

3. Два ареста в Великобритании - тот же август 2024 - один афф и другой (предположительно) обменник, оба связаны с Локбитом.

http://lockbitapt2d73krlbewgv27tqul...ead.onion/posts/lockbit-linked-uk-arrests.php

4. Хостер Локбита (имя не раскрывается, время не раскрывается) был арестован в аэропорту Мадрида.

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/infra-disrupted.php

5. Новая инфо-графика подъехала по операции Кронос:

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/learnt.php

6. 15 членов Эвил Корп (и связанных лиц) включили в списки санкций - США, Великобритании и Австралии (самые страшные санкции - это санкции Австралии):

https://home.treasury.gov/news/press-releases/jy2623

7. Обновления по личным фото, из уважения к героям нашего времени не буду их репостить (просьба также не публикоать их в эту тему):

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/unseen-photos.php

http://lockbitapt2d73krlbewgv27tquljgxr33xbwwsp6rkyieto7u4ncead.onion/posts/remember-this.php

Пацанам рекомендую задуматься, а не слил ли это кто-то все из вашего личного окружения.

8. Эволюция Эвил Корпа:

wow such a great family tho !! It's really inspiring

где псих с фоток

согласен с братвой

вообще считаю что кто-то всю инфу слил пендосам

вообще считаю что кто-то всю инфу слил пендосам

не могу сообразить, если был задержан кодер и "хостер", почему Blog живой? почему панель робит до сих пор?

Мне больше интересно как мусара вышли на эту инфу или как сдеанонили, как можно с взломаной панели скок инфы вытянуть? Парни тоже не идиоты должны были чистить кеш

Я почитал внимательнее пресс-релиз по санкциям, там есть любопытная информация: https://home.treasury.gov/news/press-releases/jy2623согласен с братвой

вообще считаю что кто-то всю инфу слил пендосам

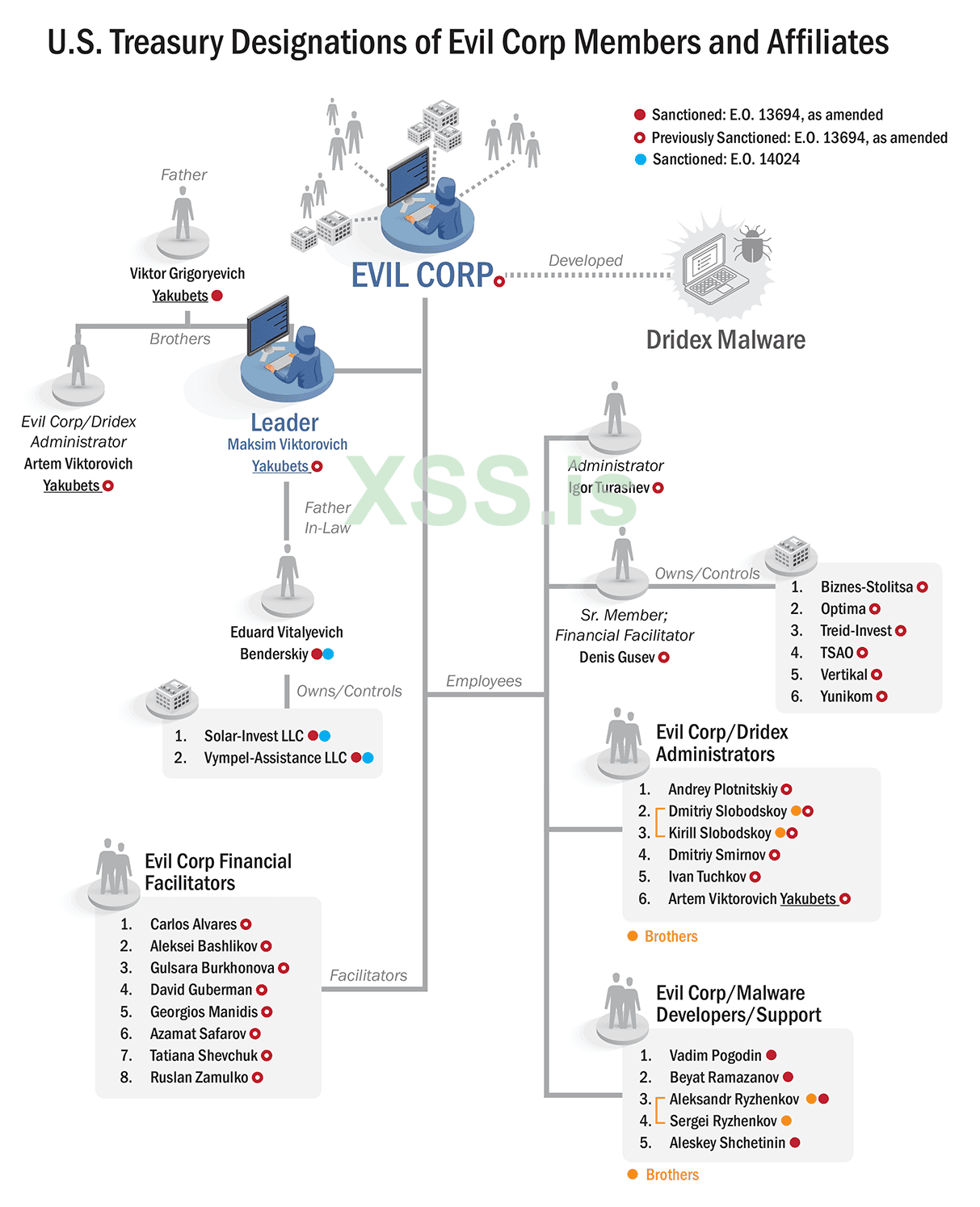

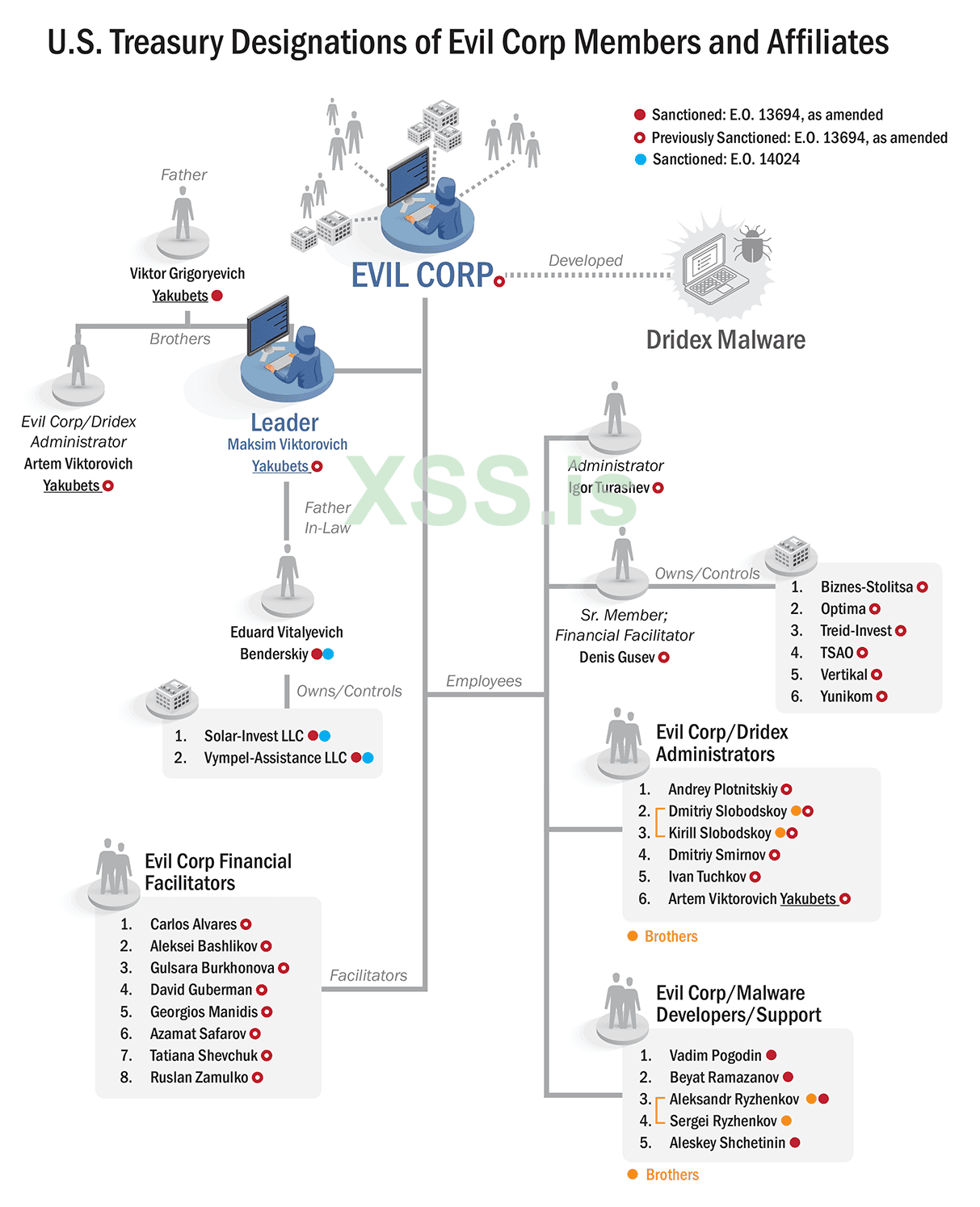

1. "Additionally, Maksim used his employment at the Russian National Engineering Corporation (NIK) as cover for his ongoing criminal activities linked to Evil Corp. The NIK was established by Igor Yuryevich Chayka (Chayka), son of Russian Security Council member Yuriy Chayka, and his associate Aleksei Valeryavich Troshin (Troshin). In October 2022, OFAC designated Chayka, Troshin, and NIK pursuant to E.O. 14024"

Якобы Аква использовал как прикрытие для какой-то там деятельности в ЭвилКорпе свое трудоустройство в "Национальной инжиниринговой корпорации", которая связана с Игорем Чайкой.

Нужно понимать, что вся семья Чайки - это как сливной бочок, по разным причинам за ними следят разные люди и из-за постоянного покровительства и общей активности его сыновей, я реально думаю, что эти люди были очень удивлены, когда увидели рядом Акву.

2. "Eduard Benderskiy (Benderskiy), a former Spetnaz officer of the Russian Federal Security Service (FSB), which is designated under numerous OFAC sanctions authorities, current Russian businessman, and the father-in-law of Evil Corp’s leader Maksim Viktorovich Yakubets (Maksim), has been a key enabler of Evil Corp’s relationship with the Russian state. Benderskiy leveraged his status and contacts to facilitate Evil Corp’s developing relationships with officials of the Russian intelligence services. After the December 2019 sanctions and indictments against Evil Corp and Maksim, Benderskiy used his extensive influence to protect the group."

По Бендерскому ничего нового, старая фактура, слитая перебежчиками из ФСБ, его роль (Бендерского) просто многократно преувеличена. Причем преувеличена в контексте самого Аквы, так как он лицо - самостоятельное, со своими интересами. НО опять же, за движениями по Лукойлу и Вымпелу следят множество людей, в контексте происходящих сейчас событий и политики. Связь с Бендерским дает Акве явно больше минусов, чем плюсов.

3. "From at least 2016, Maksim had business interactions with Aleksandr Tikhonov (Tikhonov), former commander of the FSB Special purpose Center, Russian government leaders, including OFAC-designated persons Dmitry Kozak (Kozak) and Gleb Khor, and leaders of prominent Russian banks like OFAC-designated person Herman Gref (Gref), the Chief Executive Officer of Sberbank. In 2019, Benderskiy used his connections to facilitate a business deal that included Maksim and Kozak, which they believed would earn tens of millions of dollars per month."

Вот это что-то новенькое. Не видел связки фамилии Тихонова и Якубца ранее. То, что сюда добавили Козака и Хора, а сверху еще Грефа - это какой-то адский коктейль. Я реально сомневаюсь что Козак в курсе о существовании Якубца, Тихонов возможно в курсе, но как о человеке, с которого берут деньги. Мне жутко любопытно, что это была за сделка в 2019, которой все эти данные лица связались. Подозреваю, что оно может объясняться банально - фирму, контролируемую Якубцом сунули в какой-то тендер "Сбербанка". Но зачем это все делали при имеющихся засветах - загадка.

Добавил позже: я не видел, но связь была, спасибо за подсказку:

Инфобомба

Путин обещал Байдену вместе сажать киберпреступников. Начать Госдеду предлагаю с ламбовладельца Максима Якубца, лидера международной кибер-ОПГ Evil Corp. Он женат на дочери Эдуарда Бендерского, ветерана группы "Вымпел" КГБ-ФСБ. Эдуард - крыша Максима. Ресурс Бендерскому дают друзья. Генерал...

Инфобомба

Спонсор ЦСН и 2-й службы ФСБ, киберпреступник Максим Якубец встречает уход своих генералов за рулём феррари Н777ТС97. Рядом жена Максима, она из бизнес-спецназа Вымпел. Позади мерс Е026АС797. О нём ещё напишу.

4. "Viktor Grigoryevich Yakubets (Viktor) is Maksim’s father and a member of Evil Corp. In 2020, Viktor likely procured technical equipment in furtherance of Evil Corp’s operations."

Использовали фирму, оформленную на отца для закупки какого-то оборудования, в принципе если это вся роль - то включение старшего - это просто давление на младшего из-за его помощи в обходе санкций.

5. "Maksim started working with Aleksandr Ryzhenkov around 2013 while they were both still involved in the “Business Club” group. Their partnership endured, and they worked together on the development of a number of Evil Corp’s most prolific ransomware strains. In 2016, Aleksandr Ryzhenkov, who is associated with the online moniker “Guester” (a pseudonym he has used while conducting operations on behalf of Evil Corp), sought to acquire internet bots in an Evil Corp operation targeting Switzerland-based targets. Since at least mid-2017, Aleksandr Ryzhenkov served as an interlocutor for Maksim with most of the Evil Corp members and oversaw operations of the cybercriminal group. In mid- 2017, Aleksandr Ryzhenkov targeted a New York-based bank. Following the December 2019 sanctions and indictment, Maksim and Aleksandr Ryzhenkov returned to operations targeting U.S.-based victims. In 2020, Aleksandr Ryzhenkov worked with Maksim to develop “Dridex 2.0.”

Информация о взаимоотношениях Рыженкова и Аквы - скорее всего были слиты кем-то изнутри или очень близкого (еще одна причина вам подумать кем). Но, интересно, что это довольно старая фактура - еще по Драйдексу, вероятно кого-то из вашей команды принимали за бугром.

6. "Sergey Viktorovich Ryzhenkov (Sergey Ryzhenkov), Aleksey Yevgenevich Shchetinin (Shchetinin), Beyat Enverovich Ramazanov (Ramazanov), and Vadim Gennadievich Pogodin (Pogodin) are members of Evil Corp who have provided general support to the cybercriminal group’s activities and operations. "

Подозреваю, что это достали "пробивами" и разведкой - из-за того, что пацаны встречались в реале и отдыхали, общались не только по сайбер-шляпе, но и бизнесу. Возможно все началось с совместных фотографий. Но какие-то переговоры были сняты - предполагаю, что мессенджеры, айклауд, емэйл.

7. "In 2019, Sergey Ryzhenkov, the brother of Aleksandr Ryzhenkov, helped to move Evil Corp operations to a new office. In 2020, after Evil Corp’s sanctions designation and indictment, Sergey Ryzhenkov helped Aleksandr Ryzhenkov and Maksim develop “Dridex 2.0” malware."

По офису - емэйл и возможно доступ к смартфонам, по драйдексу - слив от того, кто с вами по драйдексу работал.

8. "In 2017 through at least 2018, Shchetinin worked with several other Evil Corp members, including Denis Igorevich Gusev, Dmitriy Konstantinovich Smirnov, and Aleksei Bashlikov, to purchase and exchange millions of dollars’ worth of virtual and fiat currencies."

Расследования блокчейна + слив от инфосека и-или (возможно) в рамках одного из последних информационных обменов между ЦИБ ФСБ и американцами.

9. "In early 2020, Pogodin played a crucial role in an Evil Corp ransomware attack, and in mid-2020, he contributed to an Evil Corp ransomware attack on a U.S. company."

Задумался бы сейчас на месте Погодина - о чем идет речь и откуда мог быть слив информации. Переговорок здесь только недостаточно, чтобы его по имени привязать. Возможно стоит вернуться к своему ОпСеку на тот период времени.

10. "U.S. Department of Justice has unsealed an indictment charging Aleksandr Ryzhenkov with using the BitPaymer ransomware variant to target numerous victims throughout the United States"

Скорее всего, к Акве это не имеет отношения. Деятельность Рыженкова с партнерами, которые возможно были потом арестованы. Найдите время и повспоминайте - что могло быть слито, что это сейчас поднимают так уверенно.

Я не очень понял локбит то к ним каким боком

Я почитал внимательнее пресс-релиз по санкциям, там есть любопытная информация: https://home.treasury.gov/news/press-releases/jy2623

1. "Additionally, Maksim used his employment at the Russian National Engineering Corporation (NIK) as cover for his ongoing criminal activities linked to Evil Corp. The NIK was established by Igor Yuryevich Chayka (Chayka), son of Russian Security Council member Yuriy Chayka, and his associate Aleksei Valeryavich Troshin (Troshin). In October 2022, OFAC designated Chayka, Troshin, and NIK pursuant to E.O. 14024"

Якобы Аква использовал как прикрытие для какой-то там деятельности в ЭвилКорпе свое трудоустройство в "Национальной инжиниринговой корпорации", которая связана с Игорем Чайкой.

Нужно понимать, что вся семья Чайки - это как сливной бочок, по разным причинам за ними следят разные люди и из-за постоянного покровительства и общей активности его сыновей, я реально думаю, что эти люди были очень удивлены, когда увидели рядом Акву.

2. "Eduard Benderskiy (Benderskiy), a former Spetnaz officer of the Russian Federal Security Service (FSB), which is designated under numerous OFAC sanctions authorities, current Russian businessman, and the father-in-law of Evil Corp’s leader Maksim Viktorovich Yakubets (Maksim), has been a key enabler of Evil Corp’s relationship with the Russian state. Benderskiy leveraged his status and contacts to facilitate Evil Corp’s developing relationships with officials of the Russian intelligence services. After the December 2019 sanctions and indictments against Evil Corp and Maksim, Benderskiy used his extensive influence to protect the group."

По Бендерскому ничего нового, старая фактура, слитая перебежчиками из ФСБ, его роль (Бендерского) просто многократно преувеличена. Причем преувеличена в контексте самого Аквы, так как он лицо - самостоятельное, со своими интересами. НО опять же, за движениями по Лукойлу и Вымпелу следят множество людей, в контексте происходящих сейчас событий и политики. Связь с Бендерским дает Акве явно больше минусов, чем плюсов.

3. "From at least 2016, Maksim had business interactions with Aleksandr Tikhonov (Tikhonov), former commander of the FSB Special purpose Center, Russian government leaders, including OFAC-designated persons Dmitry Kozak (Kozak) and Gleb Khor, and leaders of prominent Russian banks like OFAC-designated person Herman Gref (Gref), the Chief Executive Officer of Sberbank. In 2019, Benderskiy used his connections to facilitate a business deal that included Maksim and Kozak, which they believed would earn tens of millions of dollars per month."

Вот это что-то новенькое. Не видел связки фамилии Тихонова и Якубца ранее. То, что сюда добавили Козака и Хора, а сверху еще Грефа - это какой-то адский коктейль. Я реально сомневаюсь что Козак в курсе о существовании Якубца, Тихонов возможно в курсе, но как о человеке, с которого берут деньги. Мне жутко любопытно, что это была за сделка в 2019, которой все эти данные лица связались. Подозреваю, что оно может объясняться банально - фирму, контролируемую Якубцом сунули в какой-то тендер "Сбербанка". Но зачем это все делали при имеющихся засветах - загадка.

4. "Viktor Grigoryevich Yakubets (Viktor) is Maksim’s father and a member of Evil Corp. In 2020, Viktor likely procured technical equipment in furtherance of Evil Corp’s operations."

Использовали фирму, оформленную на отца для закупки какого-то оборудования, в принципе если это вся роль - то включение старшего - это просто давление на младшего из-за его помощи в обходе санкций.

5. "Maksim started working with Aleksandr Ryzhenkov around 2013 while they were both still involved in the “Business Club” group. Their partnership endured, and they worked together on the development of a number of Evil Corp’s most prolific ransomware strains. In 2016, Aleksandr Ryzhenkov, who is associated with the online moniker “Guester” (a pseudonym he has used while conducting operations on behalf of Evil Corp), sought to acquire internet bots in an Evil Corp operation targeting Switzerland-based targets. Since at least mid-2017, Aleksandr Ryzhenkov served as an interlocutor for Maksim with most of the Evil Corp members and oversaw operations of the cybercriminal group. In mid- 2017, Aleksandr Ryzhenkov targeted a New York-based bank. Following the December 2019 sanctions and indictment, Maksim and Aleksandr Ryzhenkov returned to operations targeting U.S.-based victims. In 2020, Aleksandr Ryzhenkov worked with Maksim to develop “Dridex 2.0.”

Информация о взаимоотношениях Рыженкова и Аквы - скорее всего были слиты кем-то изнутри или очень близкого (еще одна причина вам подумать кем). Но, интересно, что это довольно старая фактура - еще по Драйдексу, вероятно кого-то из вашей команды принимали за бугром.

6. "Sergey Viktorovich Ryzhenkov (Sergey Ryzhenkov), Aleksey Yevgenevich Shchetinin (Shchetinin), Beyat Enverovich Ramazanov (Ramazanov), and Vadim Gennadievich Pogodin (Pogodin) are members of Evil Corp who have provided general support to the cybercriminal group’s activities and operations. "

Подозреваю, что это достали "пробивами" и разведкой - из-за того, что пацаны встречались в реале и отдыхали, общались не только по сайбер-шляпе, но и бизнесу. Возможно все началось с совместных фотографий. Но какие-то переговоры были сняты - предполагаю, что мессенджеры, айклауд, емэйл.

7. "In 2019, Sergey Ryzhenkov, the brother of Aleksandr Ryzhenkov, helped to move Evil Corp operations to a new office. In 2020, after Evil Corp’s sanctions designation and indictment, Sergey Ryzhenkov helped Aleksandr Ryzhenkov and Maksim develop “Dridex 2.0” malware."

По офису - емэйл и возможно доступ к смартфонам, по драйдексу - слив от того, кто с вами по драйдексу работал.

8. "In 2017 through at least 2018, Shchetinin worked with several other Evil Corp members, including Denis Igorevich Gusev, Dmitriy Konstantinovich Smirnov, and Aleksei Bashlikov, to purchase and exchange millions of dollars’ worth of virtual and fiat currencies."

Расследования блокчейна + слив от инфосека и-или (возможно) в рамках одного из последних информационных обменов между ЦИБ ФСБ и американцами.

9. "In early 2020, Pogodin played a crucial role in an Evil Corp ransomware attack, and in mid-2020, he contributed to an Evil Corp ransomware attack on a U.S. company."

Задумался бы сейчас на месте Погодина - о чем идет речь и откуда мог быть слив информации. Переговорок здесь только недостаточно, чтобы его по имени привязать. Возможно стоит вернуться к своему ОпСеку на тот период времени.

10. "U.S. Department of Justice has unsealed an indictment charging Aleksandr Ryzhenkov with using the BitPaymer ransomware variant to target numerous victims throughout the United States"

Скорее всего, к Акве это не имеет отношения. Деятельность Рыженкова с партнерами, которые возможно были потом арестованы. Найдите время и повспоминайте - что могло быть слито, что это сейчас поднимают так уверенно.

Очень кратко: въебали по большей части аффилэйта ЛБ Beverley, кто был частью Эвил Корп.Я не очень понял локбит то к ним каким боком

Но еще тревожные новости за август: когда приняли девелопера ЛБ где-то по запросу французов, другого аффа + возможно обменник (обоих в Англии), хостера в аэропорту Мадрида.

Т.е. имеем по итогу как минимум четырех арестованных человек, напрямую связанных с ЛБ + деанон аффа и его связь с Эвил Корп.

LockbitSupps förtroende undergrävs av statliga myndigheter. Hur mycket vi än hatar att erkänna det, så är det sant. Regeringen har resurser som är oöverträffade av individer. Det är som Prism. Det finns ett berömt ordspråk i Kina: Ödmjukhet gör att du blir bättre, stolthet gör att du hamnar efter. Om du känner din fiende och känner dig själv, kommer du inte att vara i fara i hundra slag. Det betyder att om man känner till fiendens situation och sin egen situation mycket väl kan man skapa en säker strategi. Detta är bara min personliga åsikt, snälla skratta inte åt mig hahahaha

Подъехал обвинительный акт на Рыженкова: https://storage.courtlistener.com/recap/gov.uscourts.txnd.374544/gov.uscourts.txnd.374544.1.0.pdf

Интересное:

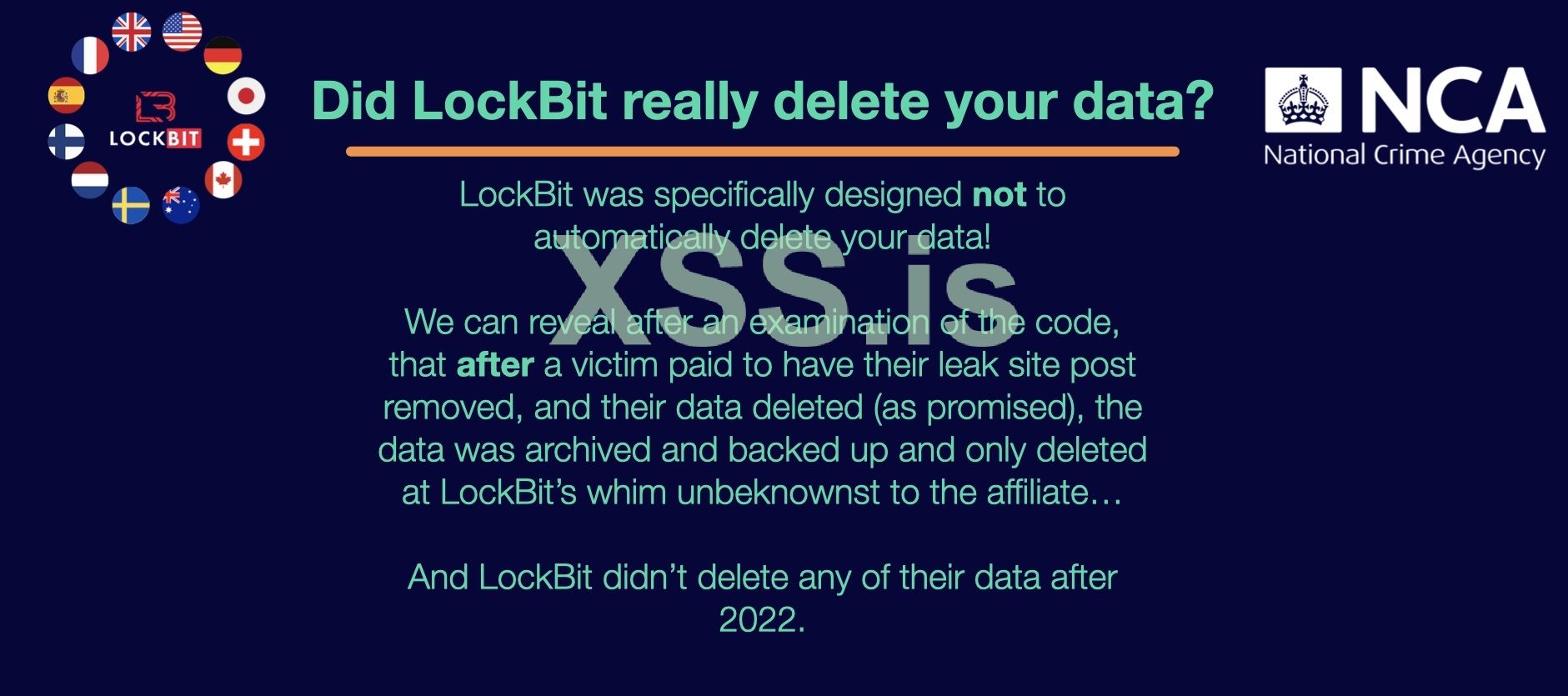

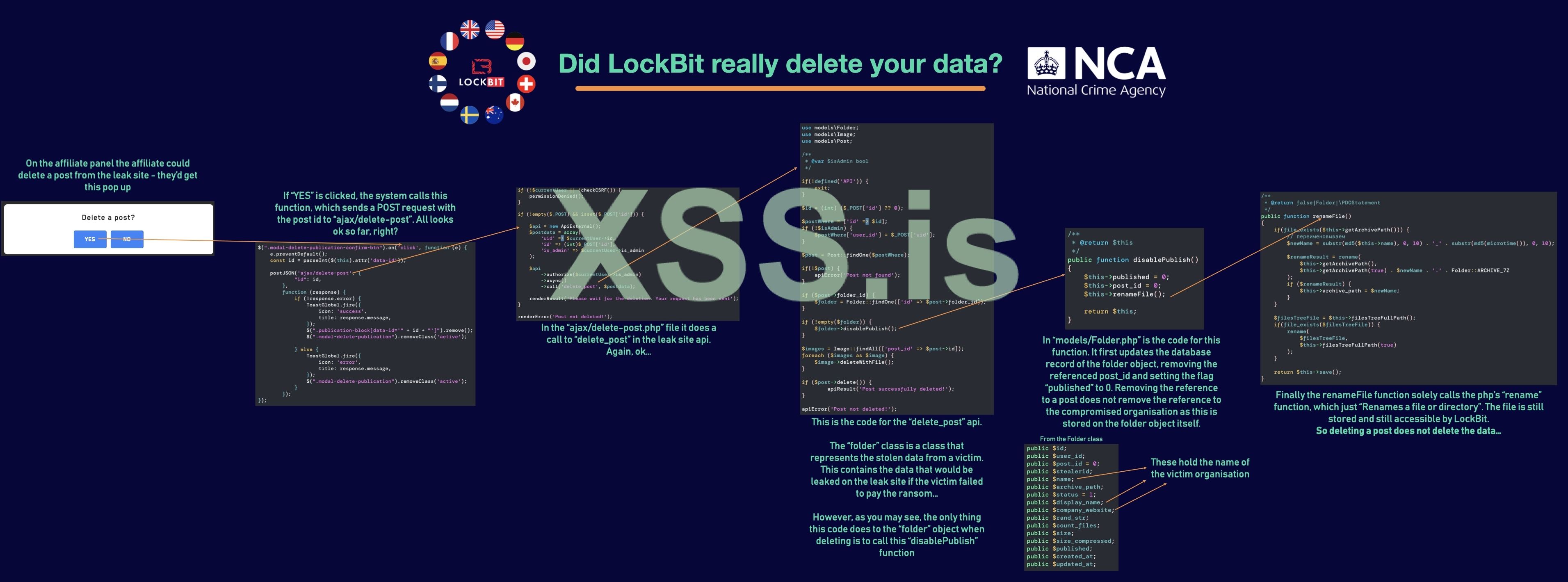

- о Локбите ни слова (лол), об Эвил Корп тоже

- но есть Bitpaymer + Dridex, информация про жертвы идет в основном за 2017-2018, с парочкой за 2019

- за 2017 есть информация, что ИСКАЛ на своем компьютере Рыженков и что обсуждал (рэнсом)

Очень скупо по инфе.

Интересное:

- о Локбите ни слова (лол), об Эвил Корп тоже

- но есть Bitpaymer + Dridex, информация про жертвы идет в основном за 2017-2018, с парочкой за 2019

- за 2017 есть информация, что ИСКАЛ на своем компьютере Рыженков и что обсуждал (рэнсом)

Очень скупо по инфе.

Bullet Proof Hosting девять серверов, которые считались имеющими отношение к инфраструктуре Lockbit, захвачены. ( Испания )Я почитал внимательнее пресс-релиз по санкциям, там есть любопытная информация: https://home.treasury.gov/news/press-releases/jy2623

1. "Additionally, Maksim used his employment at the Russian National Engineering Corporation (NIK) as cover for his ongoing criminal activities linked to Evil Corp. The NIK was established by Igor Yuryevich Chayka (Chayka), son of Russian Security Council member Yuriy Chayka, and his associate Aleksei Valeryavich Troshin (Troshin). In October 2022, OFAC designated Chayka, Troshin, and NIK pursuant to E.O. 14024"

Якобы Аква использовал как прикрытие для какой-то там деятельности в ЭвилКорпе свое трудоустройство в "Национальной инжиниринговой корпорации", которая связана с Игорем Чайкой.

Нужно понимать, что вся семья Чайки - это как сливной бочок, по разным причинам за ними следят разные люди и из-за постоянного покровительства и общей активности его сыновей, я реально думаю, что эти люди были очень удивлены, когда увидели рядом Акву.

2. "Eduard Benderskiy (Benderskiy), a former Spetnaz officer of the Russian Federal Security Service (FSB), which is designated under numerous OFAC sanctions authorities, current Russian businessman, and the father-in-law of Evil Corp’s leader Maksim Viktorovich Yakubets (Maksim), has been a key enabler of Evil Corp’s relationship with the Russian state. Benderskiy leveraged his status and contacts to facilitate Evil Corp’s developing relationships with officials of the Russian intelligence services. After the December 2019 sanctions and indictments against Evil Corp and Maksim, Benderskiy used his extensive influence to protect the group."

По Бендерскому ничего нового, старая фактура, слитая перебежчиками из ФСБ, его роль (Бендерского) просто многократно преувеличена. Причем преувеличена в контексте самого Аквы, так как он лицо - самостоятельное, со своими интересами. НО опять же, за движениями по Лукойлу и Вымпелу следят множество людей, в контексте происходящих сейчас событий и политики. Связь с Бендерским дает Акве явно больше минусов, чем плюсов.

3. "From at least 2016, Maksim had business interactions with Aleksandr Tikhonov (Tikhonov), former commander of the FSB Special purpose Center, Russian government leaders, including OFAC-designated persons Dmitry Kozak (Kozak) and Gleb Khor, and leaders of prominent Russian banks like OFAC-designated person Herman Gref (Gref), the Chief Executive Officer of Sberbank. In 2019, Benderskiy used his connections to facilitate a business deal that included Maksim and Kozak, which they believed would earn tens of millions of dollars per month."

Вот это что-то новенькое. Не видел связки фамилии Тихонова и Якубца ранее. То, что сюда добавили Козака и Хора, а сверху еще Грефа - это какой-то адский коктейль. Я реально сомневаюсь что Козак в курсе о существовании Якубца, Тихонов возможно в курсе, но как о человеке, с которого берут деньги. Мне жутко любопытно, что это была за сделка в 2019, которой все эти данные лица связались. Подозреваю, что оно может объясняться банально - фирму, контролируемую Якубцом сунули в какой-то тендер "Сбербанка". Но зачем это все делали при имеющихся засветах - загадка.

Добавил позже: я не видел, но связь была, спасибо за подсказку:

Инфобомба

Путин обещал Байдену вместе сажать киберпреступников. Начать Госдеду предлагаю с ламбовладельца Максима Якубца, лидера международной кибер-ОПГ Evil Corp. Он женат на дочери Эдуарда Бендерского, ветерана группы "Вымпел" КГБ-ФСБ. Эдуард - крыша Максима. Ресурс Бендерскому дают друзья. Генерал...t.me

Инфобомба

Спонсор ЦСН и 2-й службы ФСБ, киберпреступник Максим Якубец встречает уход своих генералов за рулём феррари Н777ТС97. Рядом жена Максима, она из бизнес-спецназа Вымпел. Позади мерс Е026АС797. О нём ещё напишу.t.me

4. "Viktor Grigoryevich Yakubets (Viktor) is Maksim’s father and a member of Evil Corp. In 2020, Viktor likely procured technical equipment in furtherance of Evil Corp’s operations."

Использовали фирму, оформленную на отца для закупки какого-то оборудования, в принципе если это вся роль - то включение старшего - это просто давление на младшего из-за его помощи в обходе санкций.

5. "Maksim started working with Aleksandr Ryzhenkov around 2013 while they were both still involved in the “Business Club” group. Their partnership endured, and they worked together on the development of a number of Evil Corp’s most prolific ransomware strains. In 2016, Aleksandr Ryzhenkov, who is associated with the online moniker “Guester” (a pseudonym he has used while conducting operations on behalf of Evil Corp), sought to acquire internet bots in an Evil Corp operation targeting Switzerland-based targets. Since at least mid-2017, Aleksandr Ryzhenkov served as an interlocutor for Maksim with most of the Evil Corp members and oversaw operations of the cybercriminal group. In mid- 2017, Aleksandr Ryzhenkov targeted a New York-based bank. Following the December 2019 sanctions and indictment, Maksim and Aleksandr Ryzhenkov returned to operations targeting U.S.-based victims. In 2020, Aleksandr Ryzhenkov worked with Maksim to develop “Dridex 2.0.”

Информация о взаимоотношениях Рыженкова и Аквы - скорее всего были слиты кем-то изнутри или очень близкого (еще одна причина вам подумать кем). Но, интересно, что это довольно старая фактура - еще по Драйдексу, вероятно кого-то из вашей команды принимали за бугром.

6. "Sergey Viktorovich Ryzhenkov (Sergey Ryzhenkov), Aleksey Yevgenevich Shchetinin (Shchetinin), Beyat Enverovich Ramazanov (Ramazanov), and Vadim Gennadievich Pogodin (Pogodin) are members of Evil Corp who have provided general support to the cybercriminal group’s activities and operations. "

Подозреваю, что это достали "пробивами" и разведкой - из-за того, что пацаны встречались в реале и отдыхали, общались не только по сайбер-шляпе, но и бизнесу. Возможно все началось с совместных фотографий. Но какие-то переговоры были сняты - предполагаю, что мессенджеры, айклауд, емэйл.

7. "In 2019, Sergey Ryzhenkov, the brother of Aleksandr Ryzhenkov, helped to move Evil Corp operations to a new office. In 2020, after Evil Corp’s sanctions designation and indictment, Sergey Ryzhenkov helped Aleksandr Ryzhenkov and Maksim develop “Dridex 2.0” malware."

По офису - емэйл и возможно доступ к смартфонам, по драйдексу - слив от того, кто с вами по драйдексу работал.

8. "In 2017 through at least 2018, Shchetinin worked with several other Evil Corp members, including Denis Igorevich Gusev, Dmitriy Konstantinovich Smirnov, and Aleksei Bashlikov, to purchase and exchange millions of dollars’ worth of virtual and fiat currencies."

Расследования блокчейна + слив от инфосека и-или (возможно) в рамках одного из последних информационных обменов между ЦИБ ФСБ и американцами.

9. "In early 2020, Pogodin played a crucial role in an Evil Corp ransomware attack, and in mid-2020, he contributed to an Evil Corp ransomware attack on a U.S. company."

Задумался бы сейчас на месте Погодина - о чем идет речь и откуда мог быть слив информации. Переговорок здесь только недостаточно, чтобы его по имени привязать. Возможно стоит вернуться к своему ОпСеку на тот период времени.

10. "U.S. Department of Justice has unsealed an indictment charging Aleksandr Ryzhenkov with using the BitPaymer ransomware variant to target numerous victims throughout the United States"

Скорее всего, к Акве это не имеет отношения. Деятельность Рыженкова с партнерами, которые возможно были потом арестованы. Найдите время и повспоминайте - что могло быть слито, что это сейчас поднимают так уверенно.

имя не раскрывается

думаю, что не просто так. ща прикатают их на новое имя корабляХостер Локбита (имя не раскрывается, время не раскрывается)

ЗЫ. спасибо, что переводишь)

знаю английский(хз как, но пендосов понимаю), но всегда делаю перевод в гугле, чтобы понять лучше смысл текста(каждое слово перевожу).

Очередной раз зайти в раздел "Хостинг" и убедиться сколько там продаванов таких серверов, они вообще не владеют ситуациейBullet Proof Hosting девять серверов, которые считались имеющими отношение к инфраструктуре Lockbit, захвачены. ( Испания )

я с одним спорил на счет депа, хз, где он теперь?и убедиться сколько там продаванов таких серверов,

Да толку от этих депозитов, если они даже отношения к дата центрам никакого не имеют где они сервера арендуют, Янки высадятся на вертолетах ткнут решением суда и трахнут хостерая с одним спорил на счет депа, хз, где он теперь?