Последнее редактирование модератором:

-

XSS.stack #1 – первый литературный журнал от юзеров форума

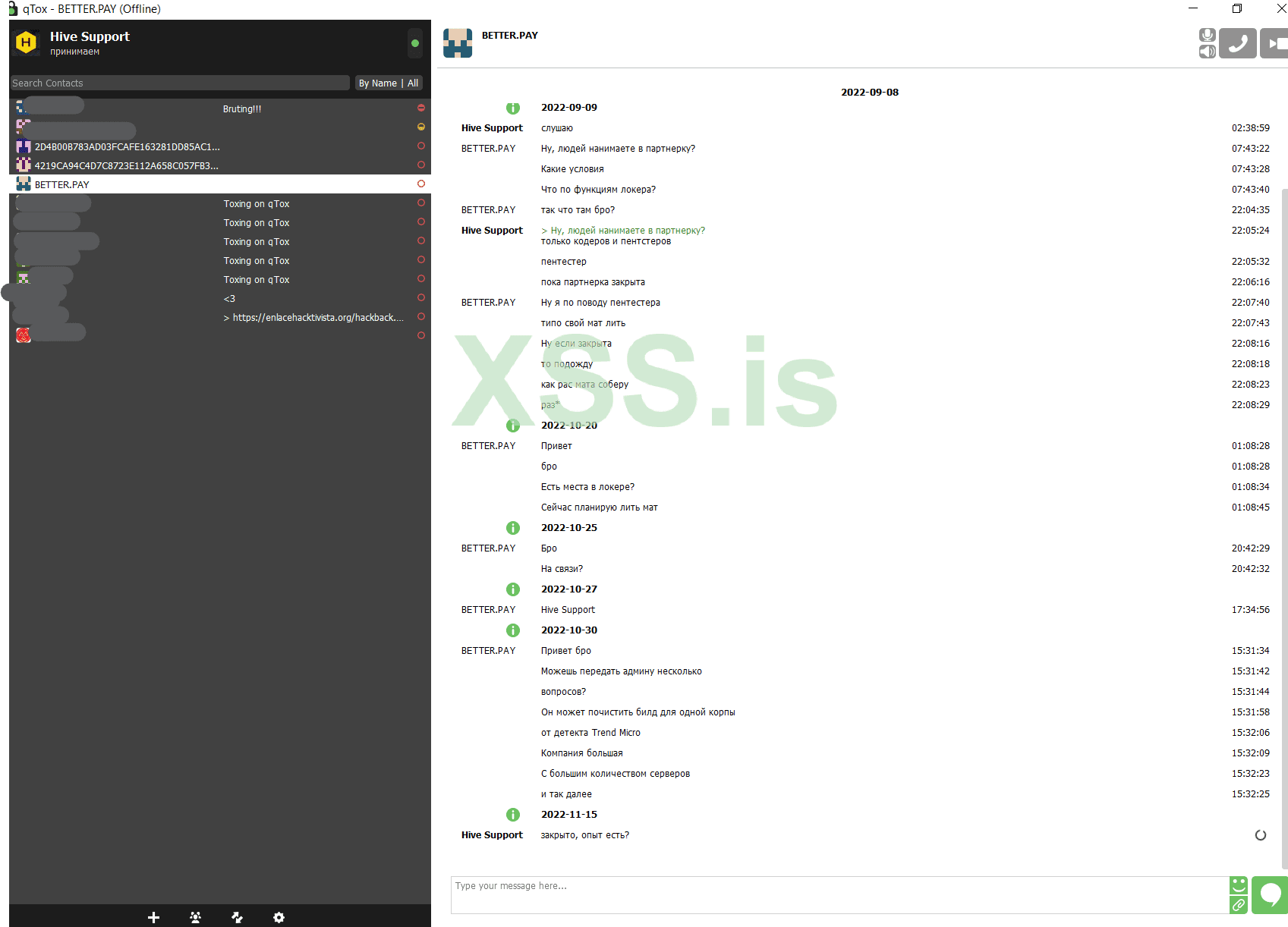

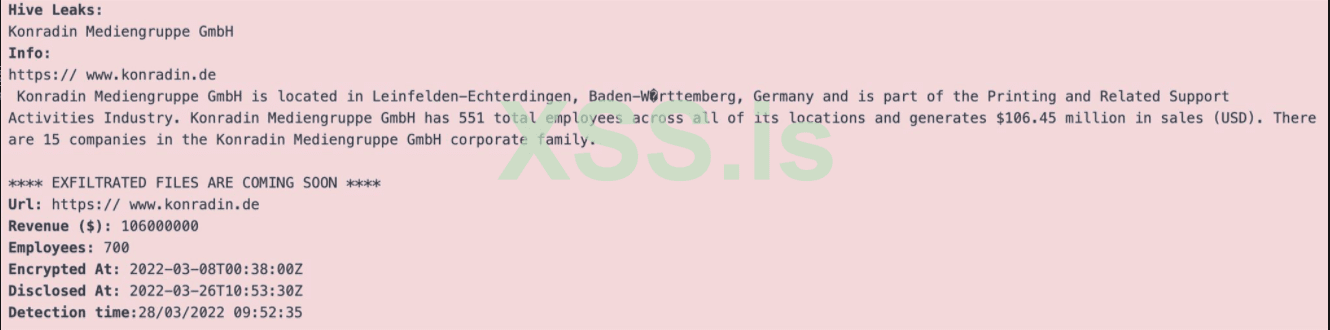

Hive

- Автор темы DMZtrust

- Дата начала

http:// hivecust6vhekztbqgdnkks64ucehqacge3dij3gyrrpdp57zoq3ooqd. onion/

http:// hiveapi4nyabjdfz2hxdsr7otrcv6zq6m4rk5i2w7j64lrtny4b7vjad. onion/

тоже

http:// hiveapi4nyabjdfz2hxdsr7otrcv6zq6m4rk5i2w7j64lrtny4b7vjad. onion/

тоже

Последнее редактирование:

Hive - не в кайф. Много игр в молчанки, безответные сообщения, декрипты для всяких там версий, а теперь вот. Лед тронулся?

Пожалуйста, обратите внимание, что пользователь заблокирован

бля я думал ты банер перевел а там внатуре на русском банер висит аахахахаххаха

- Автор темы

- Добавить закладку

- #5

look like they got some problems here:

Вы особо не шастайте на домен, если он захвачен то уверен все ip посетителей уже логируются, линку спрятал под спойлер

- Автор темы

- Добавить закладку

- #7

thx! same by links in post from владимиродин.Вы особо не шастайте на домен, если он захвачен то уверен все ip посетителей уже логируются, линку спрятал под спойлер

Пожалуйста, обратите внимание, что пользователь заблокирован

ни на одном бедном улье я

какая новость!

Первый раз вижу баннер на русском, лол. Надо было ниже еще на украинском ниже. Хотя, стой-подожди, украинцы же теперь все вайтхэты и хактивисты, работающие в Киберсеке и других "белых организациях" (казалось бы, причем здесь OldGremlin).

топ юморПервый раз вижу баннер на русском, лол. Надо было ниже еще на украинском ниже. Хотя, стой-подожди, украинцы же теперь все вайтхэты и хактивисты, работающие в Киберсеке и других "белых организациях" (казалось бы, причем здесь OldGremlin).

Cybercriminals stung as HIVE infrastructure shut down | Europol

In the last year, HIVE ransomware has been identified as a major threat as it has been used to compromise and encrypt the data and computer systems of large IT and oil multinationals in the EU and the USA. Since June 2021, over 1 500 companies from over 80 countries worldwide have fallen victim...

расследование не окончено. теперь они будут преследовать аверов. Не принимайте их в партнерьку!

запах керосина становился все сильнее, поэтому мы провели. Этот человек продолжал стучять.

запах керосина становился все сильнее, поэтому мы провели. Этот человек продолжал стучять.

Вы шаурма есть? А кумыс будете?

https://xss.pro/threads/63196/

Читаю тут аффидавиты первые отсюда: https://www.justice[.]gov/opa/pr/us-department-justice-disrupts-hive-ransomware-variant

И не перестаю удивляться беззаботности наших не самых последних по успешности коллег и очередной экономии на админах.

Поцитирую избранные места:

По инфраструктуре-серверам:

1. "investigators obtained forensic images for two dedicated 3 servers located at the provider’s facility in Los Angeles, California (the Target Servers), and one virtual private server (VPS)."

"the search was executed in coordination with foreign partners executing search warrants on two dedicated servers located in the Netherlands (hereinafter the “Dutch Servers”)."

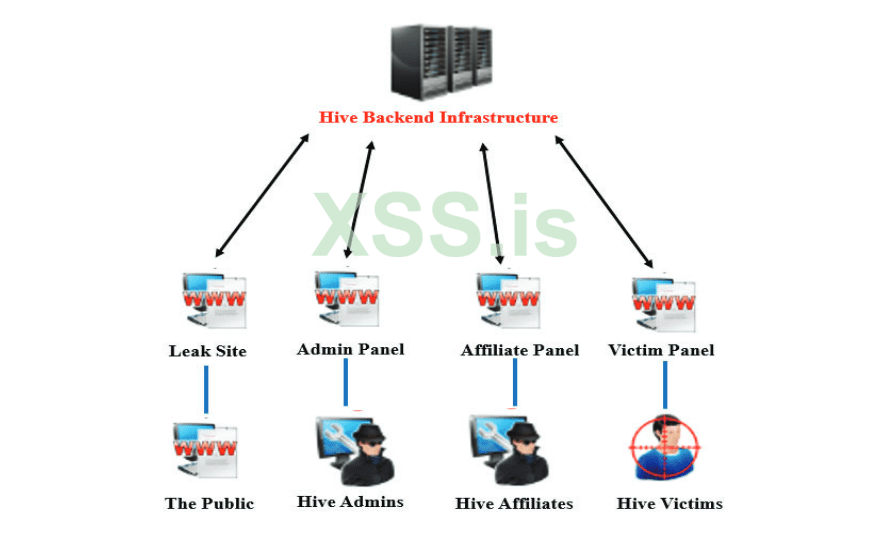

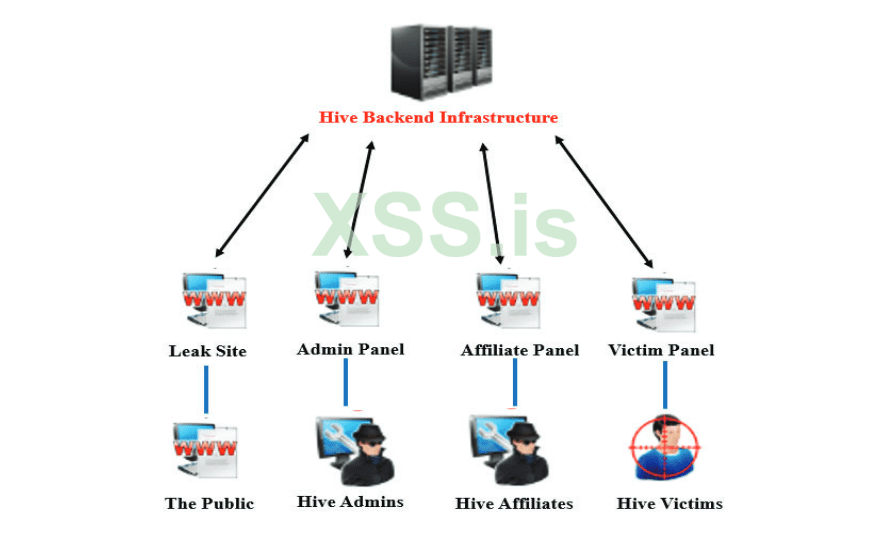

"In particular, investigators confirmed that Target Server 1 located in Los Angeles and the Dutch Servers were set up as redundant web servers. That is, each server hosted copies of the three Tor panels and the leak site discussed above."

Вывод: зачем упрощать американцам жизнь и хостить серверы там, где их выдернуть на раз-два? Я не думаю, что с известных ДЦ в РФ все было бы так просто получить.

"In addition to decryption keys, when the FBI examined the database found on Target Server 2, the FBI found records of Hive communications, malware file hash values, 4 information on

Hive’s 250 affiliates, and victim information consistent with the information it had previously obtained through the decryption key operation. This confirmed that Target Server 2 was the Hive backend server.

зачем было хранить столько палева на одном сервере? Они бы замучались все юридически подводить под ваше дело, если бы вы лучше делили разную информацию по серверам. Судя по всему, ничего не было шифровано (возможно заблуждаюсь).

2. "19. Logging into the user interface hosted on the Admin Panel, the administrator is able to manage the Hive database, track attacks, communicate with affiliates about their campaigns against specific victims and negotiate ransom payments with victims."

Чем удобнее админка - тем больше палева она собирает вокруг себя. Есть над чем подумать многим другим партнеркам, нужно ли хранить в одной базе-панельке всю информацию об операциях с контролем одного оператора или нет.

Собранные логи и по софту, что использует ФБР:

3. "iv. SSH, FTP, or Telnet logs showing connections related to the server, and any other transactional information, including records of session times and durations, log files, dates and times of connecting, methods of connecting, and ports;"

"b. Records related to unauthorised access of computers and computer networks;"

"f. Records related to coordination, development, or operation of ransomware campaigns"

"g. Communication between Hive victims and Hive actors and among Hive actors";

"m. Records reflecting the identity, whereabouts, or state of mind of any Hive affiliate, developer, or administrator, or any other co-conspirator" (предполагаю, что анализ подключений, таймстемпов, статусов в ваших чатах (джабер-серверах и подобное)

Рекомендую прочитать конечно же все пункты a-q.

"iii. The search team may use forensic examination and searching tools, such as “EnCase,” “Griffeye,” and “FTK” (Forensic Tool Kit), which tools may use hashing and other sophisticated techniques."

Даты (чисто прикидываем за какое время собрана информацию)

4. "Since in or about June 2021, the “Hive” ransomware group has targeted more than 1,500 victims around the world" (в принципе это уже было в пресс-релизе)"

"The January 11, 2023 Search of Images of the Target Servers" - возможно многим конкурирующим партнеркам стоит подумать о том, чтобы удалять историю палева из баз-данных (особенно об успешных атаках). Да, возможно это не совсем удобно для организации партнерки (финансовым балансам и т.д.), но безопаснее для всех по итогу.

Удивительно, что ни на баннере, ни в пресс-релизах не было информации об Украине как участнике операции. Возможно это говорит не о том, что украинцы спят спокойно или что украинцев не было в адвертах-админах, а скорее о боязни утечки информации об операции.

Посмотрим, что теперь будет с арестами и как все будет развиваться дальше (информации собрано - пизда).

И не перестаю удивляться беззаботности наших не самых последних по успешности коллег и очередной экономии на админах.

Поцитирую избранные места:

https://www.justice[.]gov/opa/press-release/file/1564286/download

По инфраструктуре-серверам:

1. "investigators obtained forensic images for two dedicated 3 servers located at the provider’s facility in Los Angeles, California (the Target Servers), and one virtual private server (VPS)."

"the search was executed in coordination with foreign partners executing search warrants on two dedicated servers located in the Netherlands (hereinafter the “Dutch Servers”)."

"In particular, investigators confirmed that Target Server 1 located in Los Angeles and the Dutch Servers were set up as redundant web servers. That is, each server hosted copies of the three Tor panels and the leak site discussed above."

Вывод: зачем упрощать американцам жизнь и хостить серверы там, где их выдернуть на раз-два? Я не думаю, что с известных ДЦ в РФ все было бы так просто получить.

"In addition to decryption keys, when the FBI examined the database found on Target Server 2, the FBI found records of Hive communications, malware file hash values, 4 information on

Hive’s 250 affiliates, and victim information consistent with the information it had previously obtained through the decryption key operation. This confirmed that Target Server 2 was the Hive backend server.

зачем было хранить столько палева на одном сервере? Они бы замучались все юридически подводить под ваше дело, если бы вы лучше делили разную информацию по серверам. Судя по всему, ничего не было шифровано (возможно заблуждаюсь).

2. "19. Logging into the user interface hosted on the Admin Panel, the administrator is able to manage the Hive database, track attacks, communicate with affiliates about their campaigns against specific victims and negotiate ransom payments with victims."

Чем удобнее админка - тем больше палева она собирает вокруг себя. Есть над чем подумать многим другим партнеркам, нужно ли хранить в одной базе-панельке всю информацию об операциях с контролем одного оператора или нет.

Собранные логи и по софту, что использует ФБР:

3. "iv. SSH, FTP, or Telnet logs showing connections related to the server, and any other transactional information, including records of session times and durations, log files, dates and times of connecting, methods of connecting, and ports;"

"b. Records related to unauthorised access of computers and computer networks;"

"f. Records related to coordination, development, or operation of ransomware campaigns"

"g. Communication between Hive victims and Hive actors and among Hive actors";

"m. Records reflecting the identity, whereabouts, or state of mind of any Hive affiliate, developer, or administrator, or any other co-conspirator" (предполагаю, что анализ подключений, таймстемпов, статусов в ваших чатах (джабер-серверах и подобное)

Рекомендую прочитать конечно же все пункты a-q.

"iii. The search team may use forensic examination and searching tools, such as “EnCase,” “Griffeye,” and “FTK” (Forensic Tool Kit), which tools may use hashing and other sophisticated techniques."

Даты (чисто прикидываем за какое время собрана информацию)

4. "Since in or about June 2021, the “Hive” ransomware group has targeted more than 1,500 victims around the world" (в принципе это уже было в пресс-релизе)"

"The January 11, 2023 Search of Images of the Target Servers" - возможно многим конкурирующим партнеркам стоит подумать о том, чтобы удалять историю палева из баз-данных (особенно об успешных атаках). Да, возможно это не совсем удобно для организации партнерки (финансовым балансам и т.д.), но безопаснее для всех по итогу.

Удивительно, что ни на баннере, ни в пресс-релизах не было информации об Украине как участнике операции. Возможно это говорит не о том, что украинцы спят спокойно или что украинцев не было в адвертах-админах, а скорее о боязни утечки информации об операции.

Посмотрим, что теперь будет с арестами и как все будет развиваться дальше (информации собрано - пизда).

сушим сухарики, братва

Пожалуйста, обратите внимание, что пользователь заблокирован

Песда...... бл#ть было фсё круто. Крыло ахуенно. ФБР, СОСИТЕ х#йЦА!!!!!!

МЫ ЗАШЛЕМ ВАМ НОВОГО ГОНЦА!!!!!!!!!!!!!!!!!!!!

МЫ ЗАШЛЕМ ВАМ НОВОГО ГОНЦА!!!!!!!!!!!!!!!!!!!!