Такое реализовано у меня, еблуша, у шамеля просто свой стаб сискола в своем коде, без танцев с ntdllгде такое реализовано у shamel? либо ты пиздишь либо квейк

Поэтому пиздишь тут только ты, очень много, и совершенно бестолку.

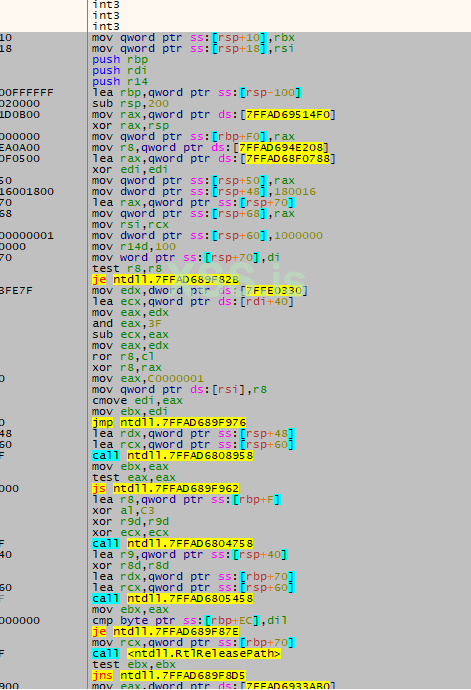

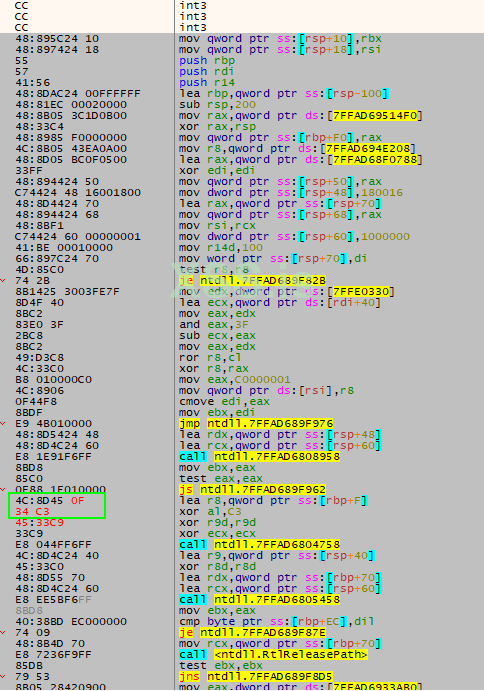

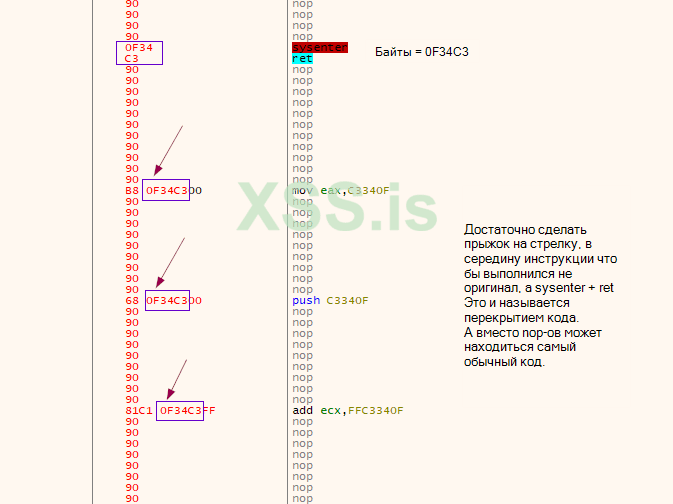

Для аутистов, умственно осталых и просто долбо$бовну ка перекрой мне sysenter? это не jmp

+ комментатор выше показал примерно то же самое

Сразу для дуры, которая обязательно доебется до чего-то и в этой картинке - прыжок не статичный в середину инструкции, адрес куда прыгнуть вычисляется в антиэмуле и АВ сосут толстенную бобину, в прочем как и ты.

О стрелы дура заметала, не вывозит)по себе людей не судят , ара )

Так что капа, как обычно уходишь с топика обосранной. Учи матчасть, пока что ты не тянешь спор.