Не уверен что выбран правильный раздел, если что модератор перемести пожалуйста в более подходящую.

Интересуюсь такой темой как перехват/подавление каналов связи с воздушными дронами. Нуб в этой теме, вот все что на текущее время удалось понять. Все что сказано далее не есть 100% инфа, а просто компиляция мнений из сети. Буду рад поправкам и уточнениям.

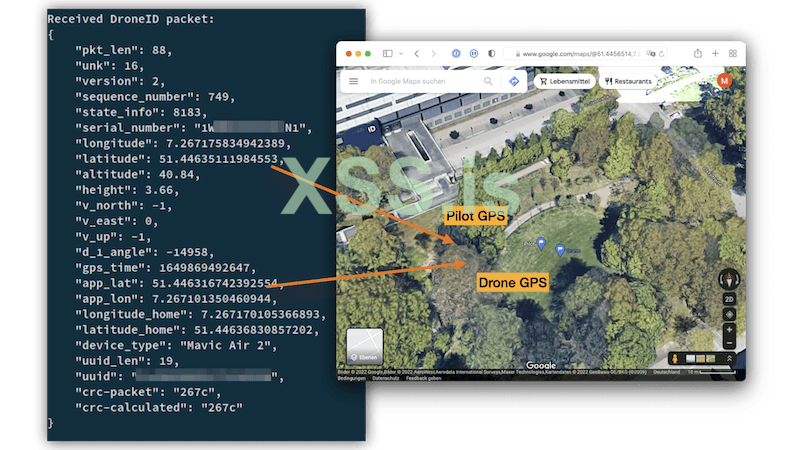

Для перехвата дронов используется три с половиной основных способа: взлом канала WiFi с WEP-шифрованием (обычным aircrack-ng), подмена сигнала GPS, спуфинг протокола MavLink, подавление радиоканала помехами.

Первый способ подходит для дронов, в которых используется управление через Wifi. Не знаю является ли выбор WEP намеренным ослаблением защиты, или же причина в скорости шифрования на малых вычислительных ресурсах, но вот такой факт нашел. Методик взлома WEP полно в сети и тут их опускаю.

Способ с подменой GPS прост логически, но для этого используется сложная аппаратура. Продвинутые дроны используют информацию GPS для полета в большинстве режимов (вроде бы за исключением режима ATTI). В дроне заранее прошит список NFZ - No Fly Zones - бесполетных зон. Спуферы GPS имитируют координаты ближайшего аэропорта. Дрон видит, что он в аэропорту, это бесполетная зона и вот-вот он залетит в турбину боинга. Он немеделенно включает режим приземления.

Тут я сам не до конца понял, связаны ли угоны дронов в сторону Шереметьево и Пулково в Мск/Спб с этой атакой? Потому что одно дело приземление, а другое дело что он еще 10км летит до аэропорта, и при этом выходит из зоны подмены сигнала.

Способ с атакой на протокол MavLink основан на том, что протокол MavLink не шифрован. В нем есть механизм подписи пакетов, но в спецификации протокола (точнее в рекомендации к разработчикам реализации протокола) куча оговорок на режимы и случаи, в которых следует игнорировать кривую подпись. То есть чисто логически, протокол этот беззащитен, и конечно же есть реализации софта для перехвата таких дронов.

Способ с глушением всего и вся логически тоже понятен, просто херачим помехой на нужных частотах (2.4 и 5.8 Ггц).

Это как бы по верхам из того, что удалось нашарить поиском в интернете.

Теперь то, что хотелось бы узнать.

1. Обзор софта для управления дронами и их возможностей.

2. Какие протоколы используются для связи дрона с пультом по радиоканалу, и что у них с криптозащитой и ее стойкостью?

3. Какие атаки еще есть? Как именно происходит угон?

4. Есть ли соответствующий софт?

5. Есть ли анализ по фирменным прошивкам, ну к примеру Мавиков как наиболее популярных на сегодня дронов? что из себя представляет прошивка? есть ли там защита? накрыта ли она ключами?

6. Есть ли сторонние прошивки, или попытки их разработать?

Буду рад любым мнениям и советам. Это попытка разобраться для себя, ничего коммерческого не планируется.

Понимаю что тема для данного форума специфическая, ибо тут все таки больше применение к классическим компьютерам, сетям и их хакингу. Тем не менее, мы уже сейчас живем в интернете вещей, от видеокамер до автомобиля с кучей логов и телеметрии внутри. Возможно, администрации захотелось бы открыть соответствующий подраздел, поскольку это отдельная огромная вселенная, технически сложная и со своей спецификой.

Интересуюсь такой темой как перехват/подавление каналов связи с воздушными дронами. Нуб в этой теме, вот все что на текущее время удалось понять. Все что сказано далее не есть 100% инфа, а просто компиляция мнений из сети. Буду рад поправкам и уточнениям.

Для перехвата дронов используется три с половиной основных способа: взлом канала WiFi с WEP-шифрованием (обычным aircrack-ng), подмена сигнала GPS, спуфинг протокола MavLink, подавление радиоканала помехами.

Первый способ подходит для дронов, в которых используется управление через Wifi. Не знаю является ли выбор WEP намеренным ослаблением защиты, или же причина в скорости шифрования на малых вычислительных ресурсах, но вот такой факт нашел. Методик взлома WEP полно в сети и тут их опускаю.

Способ с подменой GPS прост логически, но для этого используется сложная аппаратура. Продвинутые дроны используют информацию GPS для полета в большинстве режимов (вроде бы за исключением режима ATTI). В дроне заранее прошит список NFZ - No Fly Zones - бесполетных зон. Спуферы GPS имитируют координаты ближайшего аэропорта. Дрон видит, что он в аэропорту, это бесполетная зона и вот-вот он залетит в турбину боинга. Он немеделенно включает режим приземления.

Тут я сам не до конца понял, связаны ли угоны дронов в сторону Шереметьево и Пулково в Мск/Спб с этой атакой? Потому что одно дело приземление, а другое дело что он еще 10км летит до аэропорта, и при этом выходит из зоны подмены сигнала.

Способ с атакой на протокол MavLink основан на том, что протокол MavLink не шифрован. В нем есть механизм подписи пакетов, но в спецификации протокола (точнее в рекомендации к разработчикам реализации протокола) куча оговорок на режимы и случаи, в которых следует игнорировать кривую подпись. То есть чисто логически, протокол этот беззащитен, и конечно же есть реализации софта для перехвата таких дронов.

Способ с глушением всего и вся логически тоже понятен, просто херачим помехой на нужных частотах (2.4 и 5.8 Ггц).

Это как бы по верхам из того, что удалось нашарить поиском в интернете.

Теперь то, что хотелось бы узнать.

1. Обзор софта для управления дронами и их возможностей.

2. Какие протоколы используются для связи дрона с пультом по радиоканалу, и что у них с криптозащитой и ее стойкостью?

3. Какие атаки еще есть? Как именно происходит угон?

4. Есть ли соответствующий софт?

5. Есть ли анализ по фирменным прошивкам, ну к примеру Мавиков как наиболее популярных на сегодня дронов? что из себя представляет прошивка? есть ли там защита? накрыта ли она ключами?

6. Есть ли сторонние прошивки, или попытки их разработать?

Буду рад любым мнениям и советам. Это попытка разобраться для себя, ничего коммерческого не планируется.

Понимаю что тема для данного форума специфическая, ибо тут все таки больше применение к классическим компьютерам, сетям и их хакингу. Тем не менее, мы уже сейчас живем в интернете вещей, от видеокамер до автомобиля с кучей логов и телеметрии внутри. Возможно, администрации захотелось бы открыть соответствующий подраздел, поскольку это отдельная огромная вселенная, технически сложная и со своей спецификой.