- Автор темы

- Добавить закладку

- #61

Пожалуйста, обратите внимание, что пользователь заблокирован

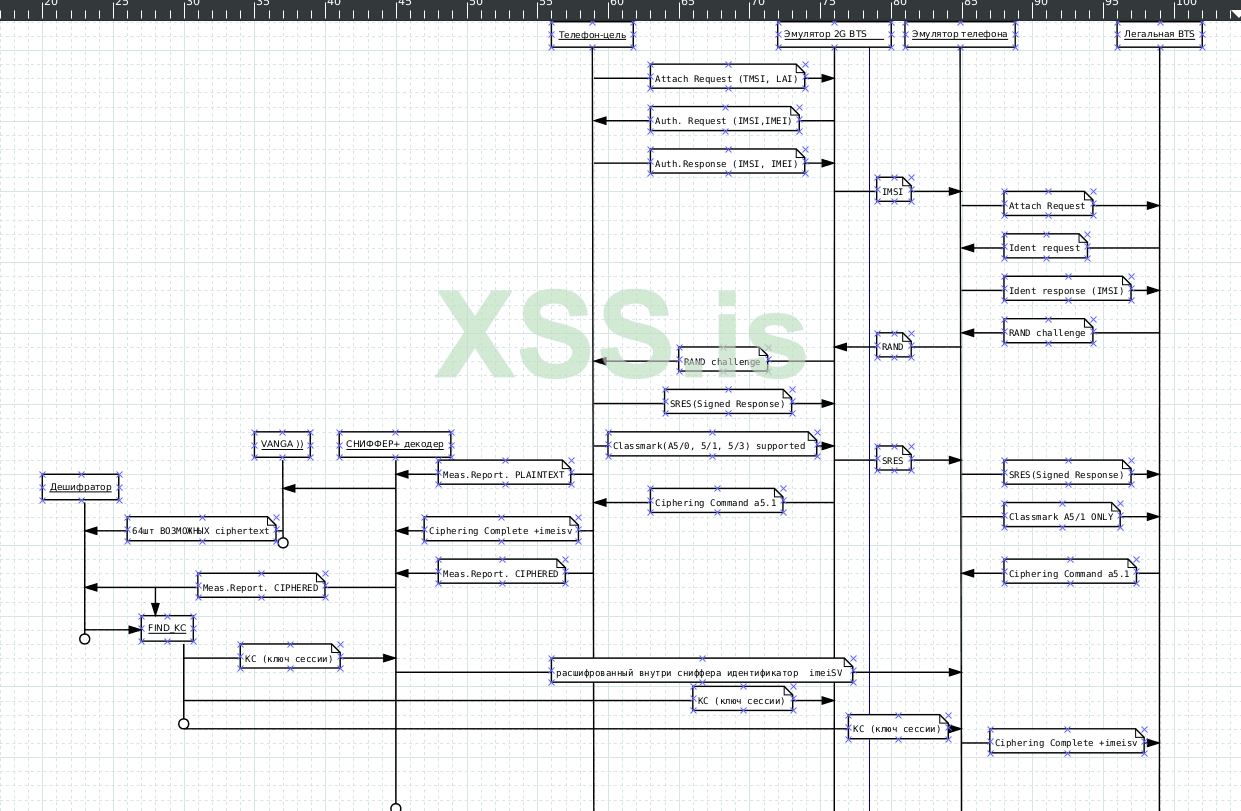

мы делали как - форком osmocom слушали траффик, выдергивали tmsi и кc, брутили кc, занимало где то 20 минут. Т.е. активного ничего не было, пилинговать было нечего.

99% телефонов на сегодняшний день используют шифрование А5.3, поэтому КС вы сломать не сможете. Не говоря уже о том что в современных сетях есть рандомизация бит в сообщениях и извлечь подходящий фрейм для работы дешифратора - конечно реально, но не так просто.

20 минут... ну, я такой перехват могу вообще в реалтайме показать. 0.4-0.6 секунды время взлома ключа. Но это все опять же про А5.1. Для А5.3 используется другая атака.