Делал когда-то контейнер в файле подкачки, размер соответствует, да и форензики сломают контейнер при попытке прочитать данный файл =)в паблике есть средства для обнаружения контейнеров Truecrypt, Veracrypt

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Двойное дно VeraCrypt. Сильно ли бьёт по скорости?

- Автор темы dontlookhere7434323

- Дата начала

-

- Теги

- veracrypt двойное дно

Пожалуйста, обратите внимание, что пользователь заблокирован

Просто давно не читал новости в криптографии, подумал может появилось что-то новое. Приятно видеть людей которые читали мою статью на эту тему. Из всех алгоритмов шифрования, помнится мне особо понравился один. Думаю мало что изменилось.Будь ты настоящий Veil, ты бы знал разницу. Сам же писал статью много лет назад о Vera и её алгоритмах шифрования.

Пожалуйста, обратите внимание, что пользователь заблокирован

Интересно это все) Его ведь видно, второе дно?

Хотя я думаю, что верят в его стойкость и защиту те кого ни разу к стенке не прижимали)

Мол вот я им первый контейнер отдам, а второй не отдам, так победим! Хаха)

Лучшее двойное дно - отсутствие чего-либо на твоем железе и никак иначе.

Хотя я думаю, что верят в его стойкость и защиту те кого ни разу к стенке не прижимали)

Мол вот я им первый контейнер отдам, а второй не отдам, так победим! Хаха)

Лучшее двойное дно - отсутствие чего-либо на твоем железе и никак иначе.

Не видно, если говорим про Veracrypt, Truecrypt.Его ведь видно, второе дно?

Пожалуйста, обратите внимание, что пользователь заблокирован

О, вот это интереснее. А если копать и исследовать? Там ведь не просто сержантик при задержании бегло будет обозревать содержимое)Не видно, если говорим про Veracrypt, Truecrypt.

Неважно, хоть агент цру. Шифрованный раздел не виден как заширофванный, а только занятое пространство каким то файлом, можно задать любой формат. Если грамотно прятать, можно частями прятать текстовые файлы в картинках, используя стеганографию.О, вот это интереснее. А если копать и исследовать? Там ведь не просто сержантик при задержании бегло будет обозревать содержимое)

Последнее редактирование:

Статья про скрытое содержимое veracrypt, один пароль открывает зашифрованный раздел для ментов, второй пароль откроет скрытый том. Наличие скрытого тома доказать нельзя: https://secretvpn.net/ru/blog/veracrypt-shifrovanie-sistemnogo-razdela-diska-windows/О, вот это интереснее.

А если будут производить анализ?Неважно, хоть агент цру. Шифрованный раздел не виден как заширофванный, а только занятое пространство каким то файлом, можно задать любой формат. Если грамотно прятать, можно частями прятать текстовые файлы в картинках, используя стеганографию.

Ведь как ни крути, пространство ведь занято. И исходя из того, что вынудили отдать первый пароль (от "контейнера маскировки"), то ведь начнут копать и анализировать. И занятое пространство естественно прекрасно будет видно. А маскировать каким либо файлом. Так будет ведь видно не соответствие объёму + файл ведь невозможно будет открыть (я про то что не получится замаскировать под фильм какой нибудь). И увидев нестыковки, начнут подозревать о втором дне. А если уж отдали первый пароль, то и второй скажут.

Вообще поддерживаюсь мнения, что все это самоуспокоение. Если уж спалился и на тебя вышли, криптоконтейнеры тебе уж не фига не помогут и так материала хватает, раз смогли взять за задницу.

Много "а если". Трусливые пусть работать в белую и подчиняются приказам хозяина. Спалился не спалился, а доказательства нужны. В любом случае это лишь один из вариантов многомиллионных ходов, в каждом случае и деле свои подходы. Но лучше жить с криптоконтейнером, чем без него. Разве не логично?А если будут производить анализ?

Ведь как ни крути, пространство ведь занято. И исходя из того, что вынудили отдать первый пароль (от "контейнера маскировки"), то ведь начнут копать и анализировать. И занятое пространство естественно прекрасно будет видно. А маскировать каким либо файлом. Так будет ведь видно не соответствие объёму + файл ведь невозможно будет открыть (я про то что не получится замаскировать под фильм какой нибудь). И увидев нестыковки, начнут подозревать о втором дне. А если уж отдали первый пароль, то и второй скажут.

Вообще поддерживаюсь мнения, что все это самоуспокоение. Если уж спалился и на тебя вышли, криптоконтейнеры тебе уж не фига не помогут и так материала хватает, раз смогли взять за задницу.

Да я не спорю, лишним это не будет, что логично. Скорее вопрос в том, чтобы на это сильно не полагались, из разряда "у меня все зашифровано супер, никакой доказухи не будет". Про анонимность в целом нужно не забывать.Много "а если". Трусливые пусть работать в белую и подчиняются приказам хозяина. Спалился не спалился, а доказательства нужны. В любом случае это лишь один из вариантов многомиллионных ходов, в каждом случае и деле свои подходы. Но лучше жить с криптоконтейнером, чем без него. Разве не логично?

Инструкцию почитайте для начала. Если взять открыть первый контейнер, и забить полностью файлами, то можно затереть стрытый. Есть защита от этого, нужно в опциях ввести пароль от скрытого раздела при монтировании первого раздела.А если будут производить анализ?

Ведь как ни крути, пространство ведь занято. И исходя из того, что вынудили отдать первый пароль (от "контейнера маскировки"), то ведь начнут копать и анализировать. И занятое пространство естественно прекрасно будет видно. А маскировать каким либо файлом. Так будет ведь видно не соответствие объёму + файл ведь невозможно будет открыть (я про то что не получится замаскировать под фильм какой нибудь). И увидев нестыковки, начнут подозревать о втором дне. А если уж отдали первый пароль, то и второй скажут.

А причём тут затереть что либо? Имелось ввиду что скрытый контейнер видно что занимает объем.Инструкцию почитайте для начала. Если взять открыть первый контейнер, и забить полностью файлами, то можно затереть стрытый. Есть защита от этого, нужно в опциях ввести пароль от скрытого раздела при монтировании первого раздела.

Контейнер первый весит 30 гигов, скрытый "дно" 5 гигов. Первый контейнер скажем забиваешь на 60% (и больше его не трогаешь). Скидываешь на дно что тебе нужно (скажем 2 гига). Потом отдаёшь пароль от первого раздела. При анализе всего найдется нестыковка в объёме файлов и занято пространстве.

ЧИТАЙТЕ СПРАВКУ. ЗАЧЕМ ПИШИТЕ ЕРУНДУ???А причём тут затереть что либо? Имелось ввиду что скрытый контейнер видно что занимает объем.

Контейнер первый весит 30 гигов, скрытый "дно" 5 гигов. Первый контейнер скажем забиваешь на 60% (и больше его не трогаешь). Скидываешь на дно что тебе нужно (скажем 2 гига). Потом отдаёшь пароль от первого раздела. При анализе всего найдется нестыковка в объёме файлов и занято пространстве.

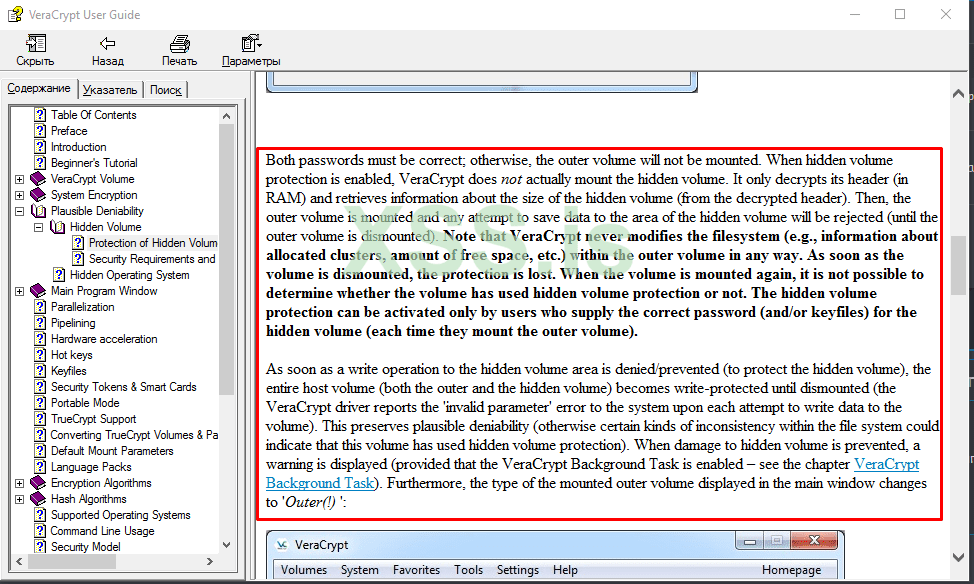

Специально для вас переведу выделенный текст и после него. Вера никогда не модифицирует файловую систему (инфа о выделенных кластерах, колличество свободного места) внутри внешнего тома. Если том демонтируется, то защита теряется сразу. При повторном монтировании невозможно определить была ли на нем защита скрытого тома или нет. Защита скрытого тома может быть активирована только теми юзерами которые предоставляют правильный пароль для скрытого тома (каждый раз при монтировании внешнего тома). Если операция записи в область скрытого тома предотвращена (для защиты скрытого тома), весь основной том (как внешний, так и скрытый) становится защищенным от записи до момента демонтажа (драйвер веры сообщает системе об ошибке "неверный параметр" при каждой попытке записи данных в том). Это позволяет сохранить правдоподобную отрицаемость (иначе определенные виды несоответствий в файловой системе могли бы указать на то, что этот том использовал защиту скрытого тома).

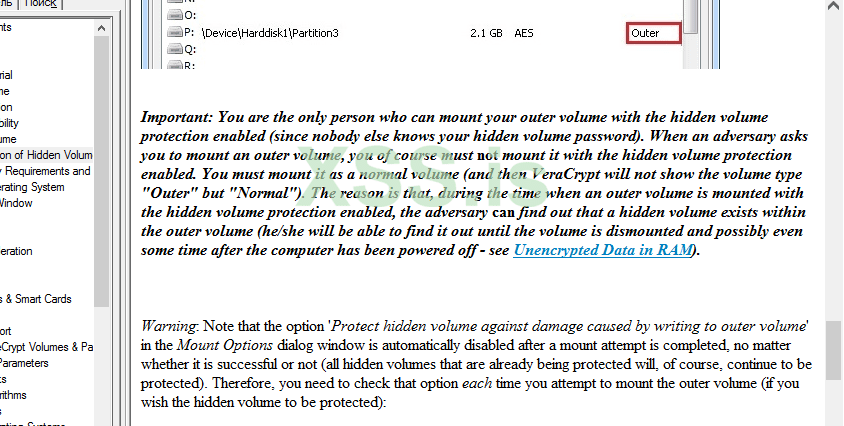

И еще очень важная инфа в выделенном тексте

Вы единственный, который может монтировать внешний том с включенной защитой скрытого тома (поскольку никто не знает пароль скрытого тома). Когда противник просит вас смонтировать внешний том, вы, НЕ ДОЛЖНЫ монтировать его с включенной защитой скрытого тома. Вы должны монтировать его как обычный том (и тогда вера будет показывать тип тома не внешний, а обычный). Причина в том, что за то время, пока внешний том монтируется с включенной защитой скрытого тома, злоумышленник может узнать, что внутри внешнего тома существует скрытый том (он сможет узнать это до тех пор, пока том не будет демонтирован и, возможно, даже через некоторое время после выключения компьютера.

Последнее редактирование:

Если из тебя пароль будут выбивать - выбьют пароль и от второго, и от пятого дна.

Если пароль выбивать не будут - и обычный контейнер не взломают (ну если там пароль не 123456).

Смысл в этих двойных контейнерах?

Если пароль выбивать не будут - и обычный контейнер не взломают (ну если там пароль не 123456).

Смысл в этих двойных контейнерах?

Цитата: Трусливые пусть работать в белую и подчиняются приказам хозяина.Если из тебя пароль будут выбивать - выбьют пароль и от второго, и от пятого дна.

Если пароль выбивать не будут - и обычный контейнер не взломают (ну если там пароль не 123456).

Смысл в этих двойных контейнерах?

P.S: тебе не надо, не пользуйся!

И что будет? 3 доньи и всёТогда нужно сделать третье дно.

Ну можно и больше. в чем вопрос то?И что будет? 3 доньи и всё

для таких случаев предусмотрено как в трукрипте, так и в вере комбинированное использование ключевой фразы и ключевого файла, который может храниться на маленькой microsd флешкеА зачем такие извращения? Если у вас найдут крипто диск, то пароль из вас выбьют. А шифрования достаточного одного стойкого.

и расшифруется криптодиск только если в комп одновременно будет воткнута эта флешка и будет введен пароль, сам ключевой файл - набор случайных данных, даже если заглянуть в него - вряд ли запомнишь

если к тебе пришли домой и в глазок ты увидел нежданные рожи - маленькую microsd не составит труда уничтожить, как минимум смыть в унитаз, как максимум положить на горящую газовую конфорку

для особых параноиков можно рядом с компом поставить шредер, который измельчит эту флешку в пыль

без нее даже зная фразу-пароль не получить доступа к данным

а там хоть яйца в двери зажмут, ничего из тебя не достанут кроме пароля, который будет к текущему моменту времени уже бесполезен

Последнее редактирование:

Это то как раз и опасно)а там хоть яйца в двери зажмут, ничего из тебя не достанут кроме пароля, который будет к текущему моменту времени уже бесполезен