- Автор темы

- Добавить закладку

- #41

Пожалуйста, обратите внимание, что пользователь заблокирован

added.

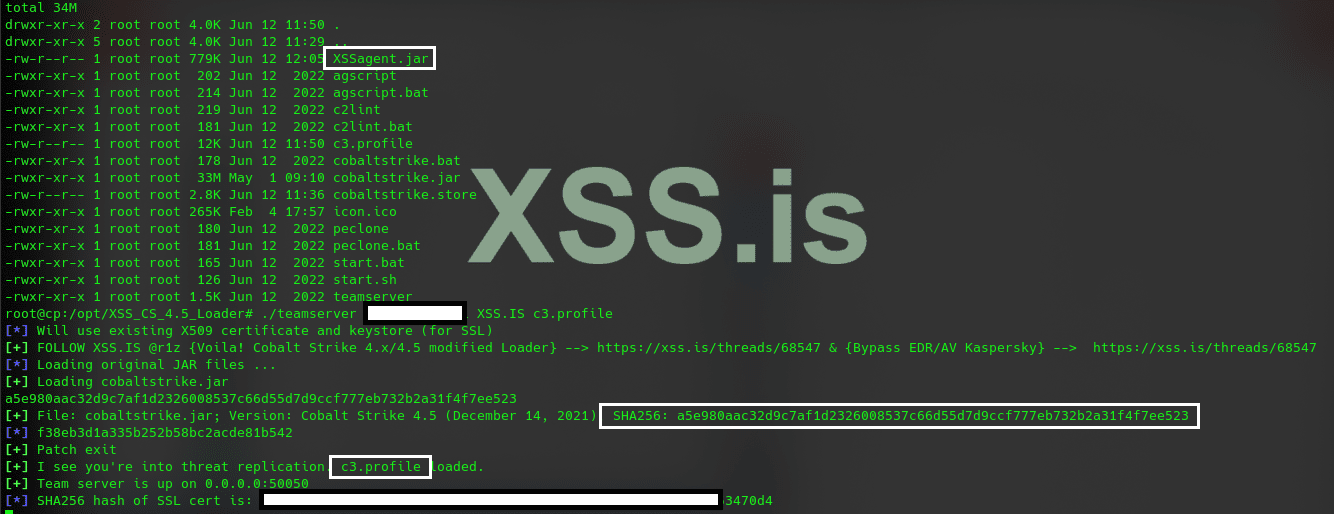

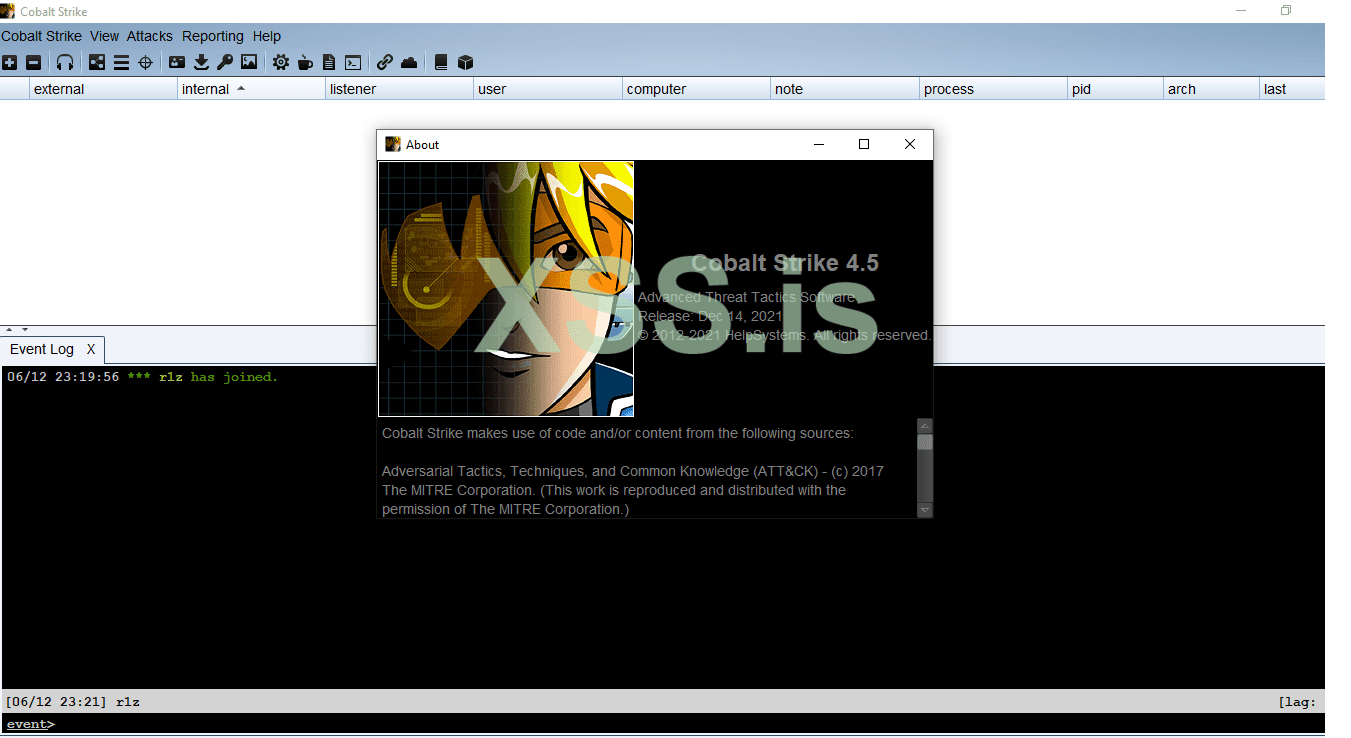

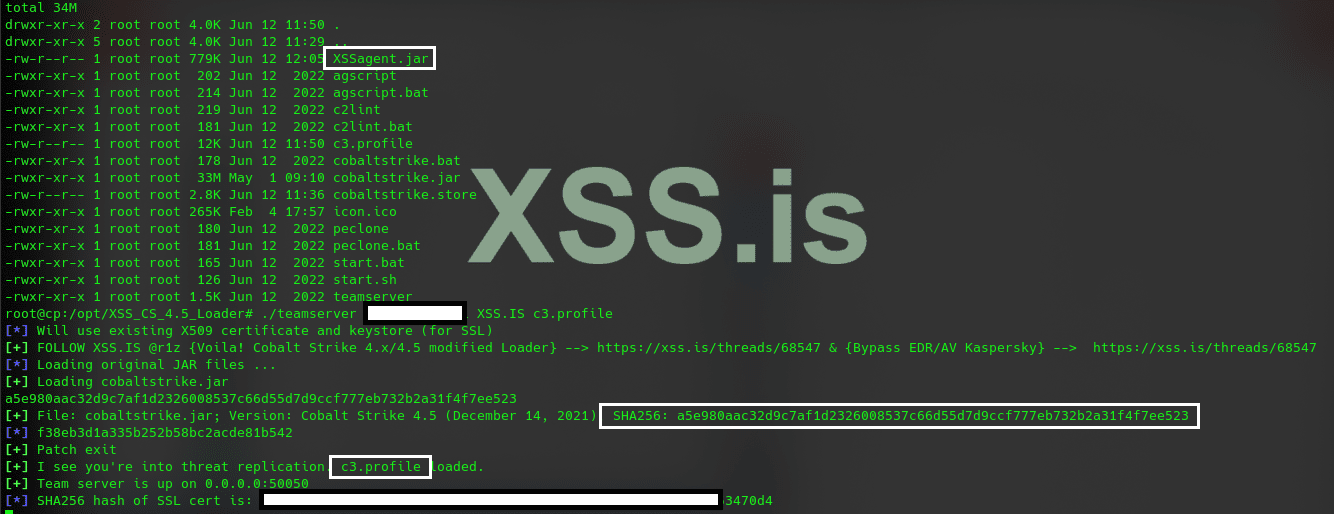

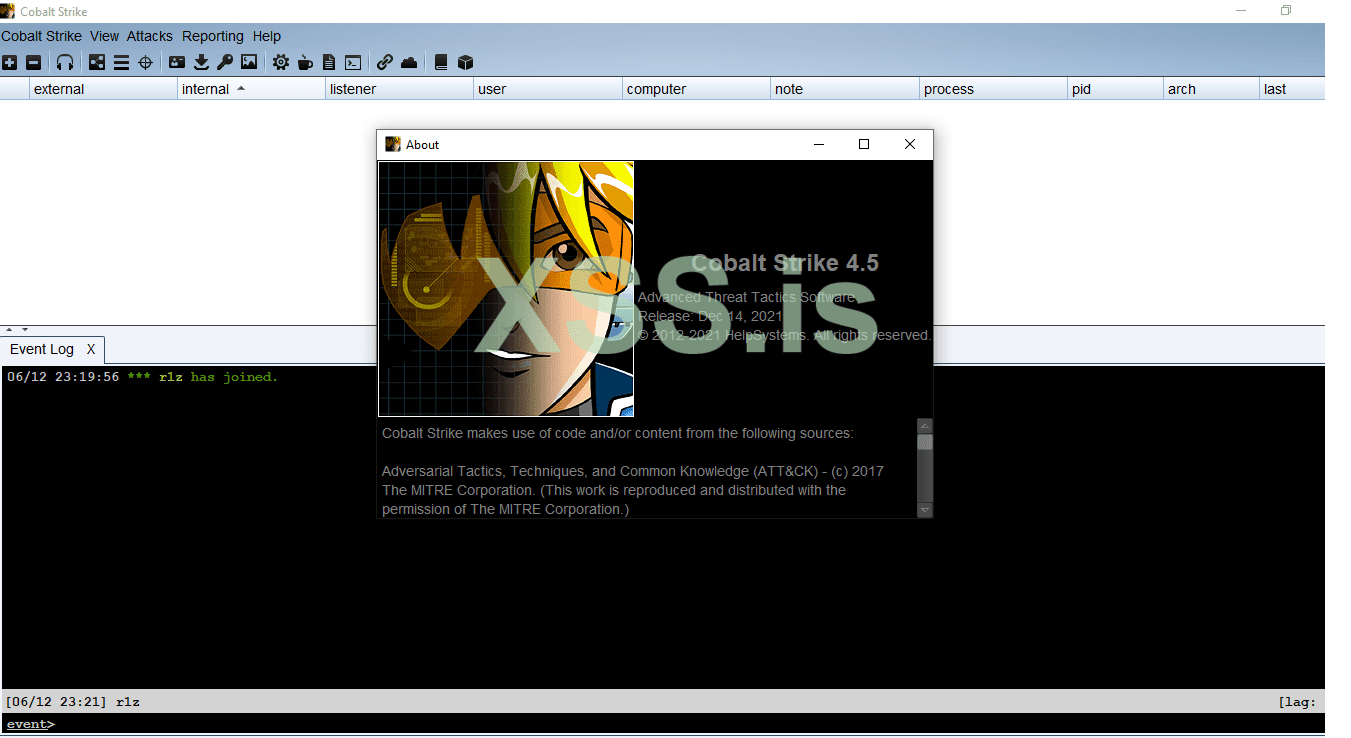

~/ Voila! Cobalt Strike 4.5 modified Loader ( Original cobaltstrike.jar )

~/ Voila! Cobalt Strike 4.5 modified Loader ( Original cobaltstrike.jar )