Обход блокировки TOR 2021

Всем Асап. Как вы знаете в России начали массово блокировать TOR. У провайдеров установили специальное аппаратное обеспечение, чтобы пользователи не могли подключиться к системе onion.

Итак давайте к делу.

1. Идем и качаем whonix https://www.whonix.org/

Я качал XFCE версию, она имеет интерфейс в отличие от терминальной.

2. Импортируем файлы в приложение для создания виртуальных машин. У меня это Oracllle VM VirtuualBox.

3. Получаем 2 машины. Идем и смотрим настройки сети и делаем так чтобы первый адаптер в сети был NAT. Второй был во внутренний сети и назывался Whonix. Так будет по умолчанию, но все же вы убедитесь.

4. Врубаем сначала Gateway. Пароль и логин по умолчанию можем не менять как многие пишут. Логинимся и смотрим наш Ifconfig.

5. Начинаем настраивать подсоединение к Tor. Окно появится само но если не появилось напишите whonixcheck. Жмем configure и запрашиваем мост который мы знаем. По идее нас должно не пустить, но ключевое решение обмана провайдера состоит в том, что мы должны взять мост из браузера TOR для вашей оссновной OS. У меня это Windows.

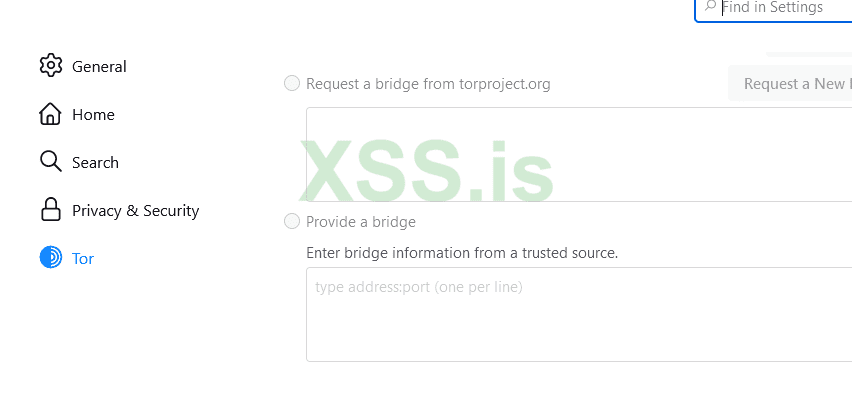

6. Открываем тор на основной системе и запрашиваем там мост. Настройки -> TOR -> use a bridge -> Request a bridge from torproject.org. После чего копируем мост в whonix gateway.

7. В настройках вашей основной операционной системы ставим адаптер внутренний (Whonix)

8. Теперь включаем нашу вторую машину с другой системой. Workstation можно не трогать. У меня вторая система это Kali Linux. Теперь самое интересное. Идем в /etc/resolv.conf и ставим nameserver 10.152.152.10. Это ip gateway машины.

9.Теперь отредактируем файл /etc/network/interfaces, пишем в терминале:

nano /etc/network/interfaces

В конец дописываем:

auto eth0

iface eth0 inet static

address 10.152.152.16

netmask 255.255.192.0

gateway 10.152.152.10

В моем случае я мог взять любой новый Айпи адрес для kali. От 0 до 18. Я выбрал 16. Сохраняем и выходим.

10.Идем настраивать вручную wired подключение. По идее это делать не следует если вы все правильно сделали до этого, но это поможет если вы где-то ошиблись. Нажимаем лкм на рабочем столе значок справа в верхнем углу около времени. Edit connections -> wired connection 1 -> IPv4 Settings. Выбираем Manual настройку. И прописываем в адрес вашей машины 10.152.152.16 (или же в конце любую другую цифру от 1 до 18). Главное чтобы совпадало с тем что вы написали в текстовом файле 9 шаге. Прописываем маску. Ее можно взять из Gateway машины написав ifconfig. И в gateway ставим 10.152.152.10. Т.е Айпи адрес Gateway машины. В DNS прописываем тоже 10.152.152.10. Кликаем Save и все.

Вот и все. Дело сделано и теперь вы можете наслаждаться анонимным интернетом в на kali или любой вашей системе. Да есть и небольшие минусы в виде "костылей" в настройках сети, но без этого никуда.

Всем Асап. Как вы знаете в России начали массово блокировать TOR. У провайдеров установили специальное аппаратное обеспечение, чтобы пользователи не могли подключиться к системе onion.

Итак давайте к делу.

1. Идем и качаем whonix https://www.whonix.org/

Я качал XFCE версию, она имеет интерфейс в отличие от терминальной.

2. Импортируем файлы в приложение для создания виртуальных машин. У меня это Oracllle VM VirtuualBox.

3. Получаем 2 машины. Идем и смотрим настройки сети и делаем так чтобы первый адаптер в сети был NAT. Второй был во внутренний сети и назывался Whonix. Так будет по умолчанию, но все же вы убедитесь.

4. Врубаем сначала Gateway. Пароль и логин по умолчанию можем не менять как многие пишут. Логинимся и смотрим наш Ifconfig.

5. Начинаем настраивать подсоединение к Tor. Окно появится само но если не появилось напишите whonixcheck. Жмем configure и запрашиваем мост который мы знаем. По идее нас должно не пустить, но ключевое решение обмана провайдера состоит в том, что мы должны взять мост из браузера TOR для вашей оссновной OS. У меня это Windows.

6. Открываем тор на основной системе и запрашиваем там мост. Настройки -> TOR -> use a bridge -> Request a bridge from torproject.org. После чего копируем мост в whonix gateway.

7. В настройках вашей основной операционной системы ставим адаптер внутренний (Whonix)

8. Теперь включаем нашу вторую машину с другой системой. Workstation можно не трогать. У меня вторая система это Kali Linux. Теперь самое интересное. Идем в /etc/resolv.conf и ставим nameserver 10.152.152.10. Это ip gateway машины.

9.Теперь отредактируем файл /etc/network/interfaces, пишем в терминале:

nano /etc/network/interfaces

В конец дописываем:

auto eth0

iface eth0 inet static

address 10.152.152.16

netmask 255.255.192.0

gateway 10.152.152.10

В моем случае я мог взять любой новый Айпи адрес для kali. От 0 до 18. Я выбрал 16. Сохраняем и выходим.

10.Идем настраивать вручную wired подключение. По идее это делать не следует если вы все правильно сделали до этого, но это поможет если вы где-то ошиблись. Нажимаем лкм на рабочем столе значок справа в верхнем углу около времени. Edit connections -> wired connection 1 -> IPv4 Settings. Выбираем Manual настройку. И прописываем в адрес вашей машины 10.152.152.16 (или же в конце любую другую цифру от 1 до 18). Главное чтобы совпадало с тем что вы написали в текстовом файле 9 шаге. Прописываем маску. Ее можно взять из Gateway машины написав ifconfig. И в gateway ставим 10.152.152.10. Т.е Айпи адрес Gateway машины. В DNS прописываем тоже 10.152.152.10. Кликаем Save и все.

Вот и все. Дело сделано и теперь вы можете наслаждаться анонимным интернетом в на kali или любой вашей системе. Да есть и небольшие минусы в виде "костылей" в настройках сети, но без этого никуда.