Пожалуйста, обратите внимание, что пользователь заблокирован

Всем привет, продолжим статью про Подмена DNS роутера

вот ссылка на первую часть статьи: [1] - Подмена dns на роутере .

[0] - Немного теории.

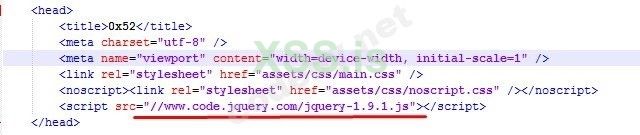

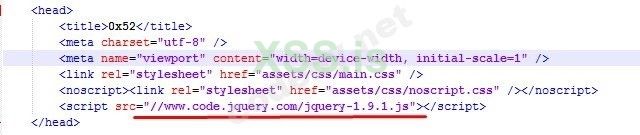

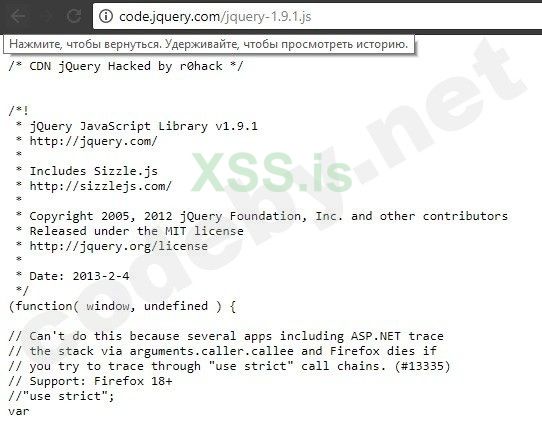

Все это дело мы будем реализовывать, с помощью создания фейка CDN jQuery. Выбрал данный CDN потому что, он достаточно популярен и используется на множестве сайтов. И подменив code.jquery.com на свой фейк, мы сможем отображать рекламу и все что захотим на всех тех сайтах, где есть подключенный CDN jQuery, который по адресу code.jquery.com.

Кроме подстановки рекламы, мы можем делать еще много чего, что нам позволяет JavaScript. Например, как минимум своровать куки жертвы, внедрить кейлоггер и многое многое.

[1] - Практика.

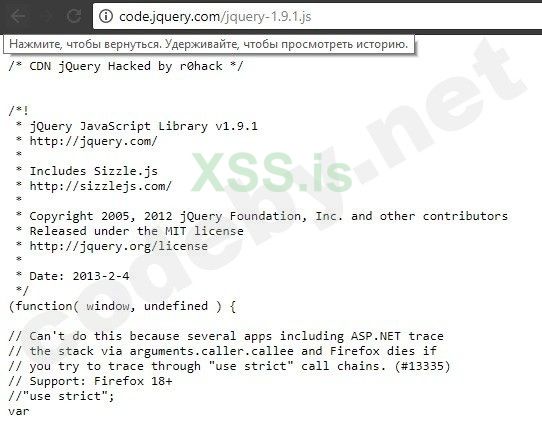

Поднимаем сайт (code.jquery.com) через вестуСП и DNSChef, как я уже описывал в первой части и уже к нам на сайт копируем наш JS файл и можем уже добавлять свой код, который будет делать то что мы хотим на сайте жертвы.

==================================================================

==================================================================

==================================================================

==========================================================

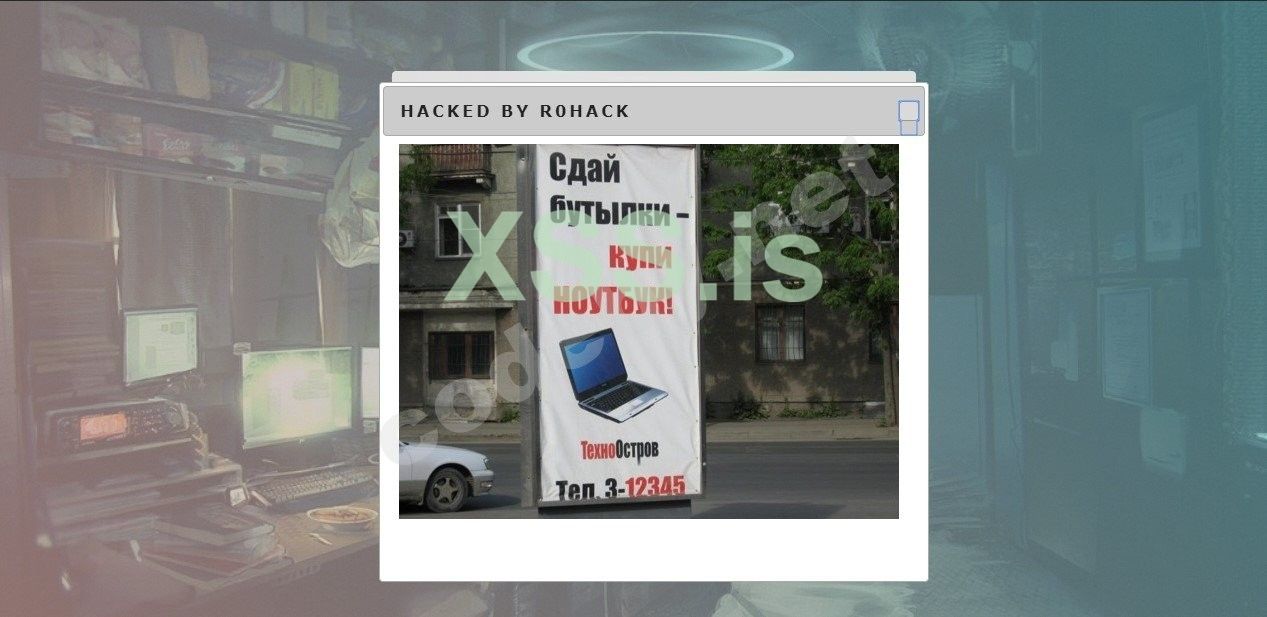

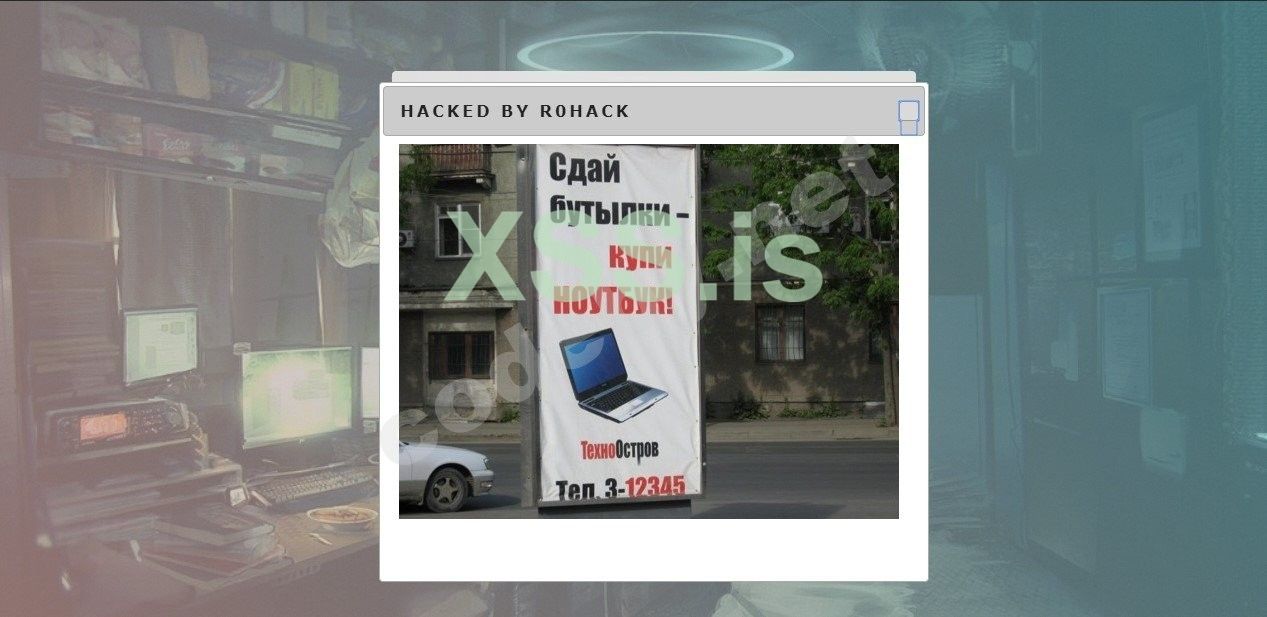

С фейком у нас все готово. С JS особо не дружу, поэтому реализовал самый минимум, обычную всплывающую форму с рекламой. Если кто хорошо дружит с JS, можете предложить варианты баннеров, например чтобы всплывала в углу и всякое такое.

После того, как мы подняли фейк и скопировали к нам добавляем в самом низу наш код, в моем случае это:

Здесь мы тупо цепляемся к тегу body и через 3 секунды после загрузки страницы подгружаем наше окно с рекламой.

В итоге, у нас пользователь никак все это дело не заподозрит и мы можем делать все что придет в нашу больную голову при условии, что есть знания по JS или есть желание эти знания получить.

И чтобы подхватить как можно больше вариантов, так как варианты подключения у разных сайтов бывают разные, вместе с code.jquery.com, можем использовать и другие сайт CDN, откуда берется скрипт.

На этом я закончу. Если останутся вопросы, то пишите в комментах. Всем удачного профита!

Автор не я, статья взята с форума: codeby.net

вот ссылка на первую часть статьи: [1] - Подмена dns на роутере .

[0] - Немного теории.

Все это дело мы будем реализовывать, с помощью создания фейка CDN jQuery. Выбрал данный CDN потому что, он достаточно популярен и используется на множестве сайтов. И подменив code.jquery.com на свой фейк, мы сможем отображать рекламу и все что захотим на всех тех сайтах, где есть подключенный CDN jQuery, который по адресу code.jquery.com.

Кроме подстановки рекламы, мы можем делать еще много чего, что нам позволяет JavaScript. Например, как минимум своровать куки жертвы, внедрить кейлоггер и многое многое.

[1] - Практика.

Поднимаем сайт (code.jquery.com) через вестуСП и DNSChef, как я уже описывал в первой части и уже к нам на сайт копируем наш JS файл и можем уже добавлять свой код, который будет делать то что мы хотим на сайте жертвы.

==================================================================

==================================================================

==================================================================

==========================================================

С фейком у нас все готово. С JS особо не дружу, поэтому реализовал самый минимум, обычную всплывающую форму с рекламой. Если кто хорошо дружит с JS, можете предложить варианты баннеров, например чтобы всплывала в углу и всякое такое.

После того, как мы подняли фейк и скопировали к нам добавляем в самом низу наш код, в моем случае это:

JavaScript:

$(function() {

$( "body" ).dialog({

height: 500,

width: 550,

modal: true,

autoOpen: false

});

setTimeout(function () {

$("body").dialog("open");

}, 3000)

});Здесь мы тупо цепляемся к тегу body и через 3 секунды после загрузки страницы подгружаем наше окно с рекламой.

В итоге, у нас пользователь никак все это дело не заподозрит и мы можем делать все что придет в нашу больную голову при условии, что есть знания по JS или есть желание эти знания получить.

И чтобы подхватить как можно больше вариантов, так как варианты подключения у разных сайтов бывают разные, вместе с code.jquery.com, можем использовать и другие сайт CDN, откуда берется скрипт.

На этом я закончу. Если останутся вопросы, то пишите в комментах. Всем удачного профита!

Автор не я, статья взята с форума: codeby.net