Just use 2 ubuntu servers, one for scanning & 1 for msf. simple

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Статья Добываем доступы в корпы через паблик RCE

- Автор темы boriselcin

- Дата начала

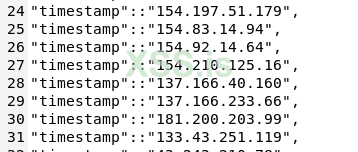

"Чистые" результаты ИП с масскана имеют такой вид

Подозреваю что что-то не так?!

Подозреваю что что-то не так?!

Последнее редактирование:

- Автор темы

- Добавить закладку

- #83

Пожалуйста, обратите внимание, что пользователь заблокирован

"Чистые" результаты ИП с масскана имеют такой вид

Посмотреть вложение 16092

Подозреваю что что-то не так?!

masscan -iL ip.txt -oL res4.txt -p 3389 --rate 100000 --exclude 255.255.255.255

данные параметры возьмут депы из фаила res4.txt просканируют порт 3389 с рейтом 100 000 исключая 255.255.255.255 подсеть

awk '{ print $4,$3 }' OFS=":" res4.txt > 4433.txt

выдаст чистые результаты IP с output фаила масскана

Спасибо, я умею читать, ваш топик прочитан раз 50, не меньше, т.к я "NewHacker" xD для меня все в новинку, и много чего гуглил пока дошел до этого момента (многое узнал кстати, именно так и стоит учится, решая какие-то проблемы, как по мне)..masscan -iL ip.txt -oL res4.txt -p 3389 --rate 100000 --exclude 255.255.255.255

данные параметры возьмут депы из фаила res4.txt просканируют порт 3389 с рейтом 100 000 исключая 255.255.255.255 подсеть

awk '{ print $4,$3 }' OFS=":" res4.txt > 4433.txt

выдаст чистые результаты IP с output фаила масскана

я к тому, что это уже результат после данных команд.

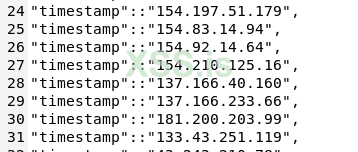

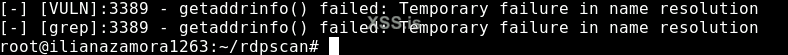

в результате чего рдпскан выдает

p,s тапками не кидаться, повторюсь, я новичок, учусь по ходу дела

- Автор темы

- Добавить закладку

- #85

Пожалуйста, обратите внимание, что пользователь заблокирован

ипы должны без порта в фаиле scan.txtСпасибо, я умею читать, ваш топик прочитан раз 50, не меньше, т.к я "NewHacker" xD для меня все в новинку, и много чего гуглил пока дошел до этого момента (многое узнал кстати, именно так и стоит учится, решая какие-то проблемы, как по мне)..

я к тому, что это уже результат после данных команд.

в результате чего рдпскан выдает

Посмотреть вложение 16096

p,s тапками не кидаться, повторюсь, я новичок, учусь по ходу дела

Скрин файла scan.txt выше, портов там нет...ипы должны без порта в фаиле scan.txt

подозреваю что у меня в чем-то другом проблема, пытаясь просканить весь интернет у меня просто ничего не происходит

Причем изначально как будто бы все было нормально.. просто я файл с ипами не правильно указал, но данных проблем не наблюдалось

- Автор темы

- Добавить закладку

- #87

Пожалуйста, обратите внимание, что пользователь заблокирован

там не должно быть каких то других данных кроме как IPыСкрин файла scan.txt выше, портов там нет...

подозреваю что у меня в чем-то другом проблема, пытаясь просканить весь интернет у меня просто ничего не происходит

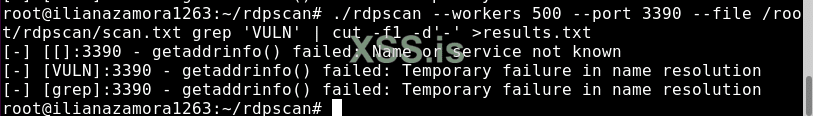

Посмотреть вложение 16098

Причем изначально как будто бы все было нормально.. просто я файл с ипами не правильно указал, но данных проблем не наблюдалось

Можно поподробнее, просто я думал суть спамхауса и подобных сервисов(в данной ситуации), это отслеживать массовый скан портов и посылать абузы хостерам, а хостеры уже принимают меры. Как они(спамхаус) могут влиять на количество результатов?ты слышал что то про спамхаус или бадпакерс или другие похожие сервисы? возьми какую либо подсеть просканируй ее на порт (любой) полуяи 1200 результатов на следующий день просканируй тот же самый рендж на тот же порт получишь уже 900 результатов

а на 3-4 й можешь нихуя не получить вообще кроме ханипотов

Если ip попадет в базу, то если на машине будет стоять firewall/aw, он сможет получить чс список ip из спамхауса, и блокировать подключения. Не на всех такое есть, но % пробива будет намного меньше.Можно поподробнее, просто я думал суть спамхауса и подобных сервисов(в данной ситуации), это отслеживать массовый скан портов и посылать абузы хостерам, а хостеры уже принимают меры. Как они(спамхаус) могут влиять на количество результатов?

Пожалуйста, обратите внимание, что пользователь заблокирован

good; guys are advised to quickly install metasploit using PTF

https: //pastebin.com/fLZNAaUW

https: //pastebin.com/fLZNAaUW

Доброго дня, кто нибудь может подсказать как бы сделать так что бы порт тоже брался из set rhost file:/root/ip:port.txt ?

Нет вы не поняли

Я имею в виду что бы порт тоже брался из файла так скажем у меня несколько портов разных под каждый ip

Я имею в виду что бы порт тоже брался из файла так скажем у меня несколько портов разных под каждый ip

у вас на каком-то ипе несколько "уязвимых" рдп-портов? - ip:port, port, portНет вы не поняли

Я имею в виду что бы порт тоже брался из файла так скажем у меня несколько портов разных под каждый ip

.. или же встречаются нестандартные рдп-порты на отдельно взятых?

Нестандартные порты.у вас на каком-то ипе несколько "уязвимых" рдп-портов? - ip:port, port, port

.. или же встречаются нестандартные рдп-порты на отдельно взятых?

ip1:port1

ip2: port2

ip3:port3

и т.д.

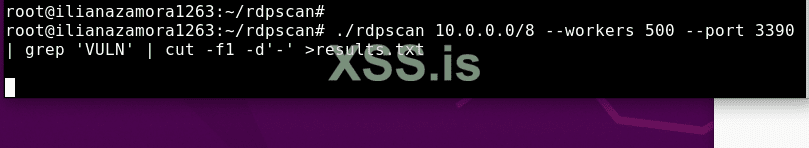

и все равно имею ошибкутам не должно быть каких то других данных кроме как IPы

suppose i am not trying on vps, in my local network while setting mt lhost in msfconsole to set the public ip or local one's lik 192.xx.xx.xx

it's crazier for me

it's crazier for me

set the public ip and redirect port to local ipsuppose i am not trying on vps, in my local network while setting mt lhost in msfconsole to set the public ip or local one's lik 192.xx.xx.xx

it's crazier for me

и все равно имею ошибку

Посмотреть вложение 16251

Код:

./rdpscan --workers 500 --port 3389 --file /root/rdpscan/ch2.txt |grep 'VULN' | cut -f1 -d'-' >results.tx

Пожалуйста, обратите внимание, что пользователь заблокирован

buy vps from vps providers; example: lowendtalk.com

Да это понятно, одинаковых нестандарта уязвимых не так и многоМожно попробовать отсортировать по одинаковым портам в разные документы и сканить IPы на каждый из этих портов , но я думаю такое прокатит если у вас их там не десятки, чтобы не мучаться

Придеться неотходить совсем почти