- Автор темы

- Добавить закладку

- #41

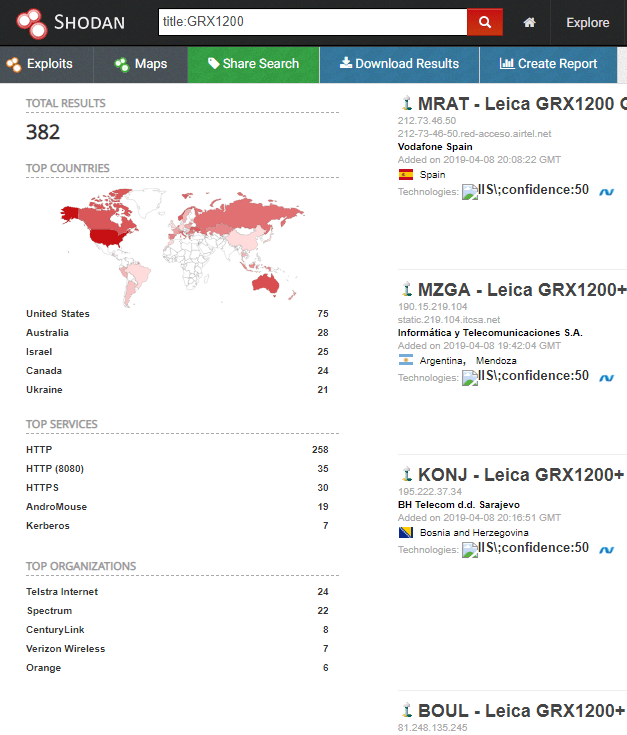

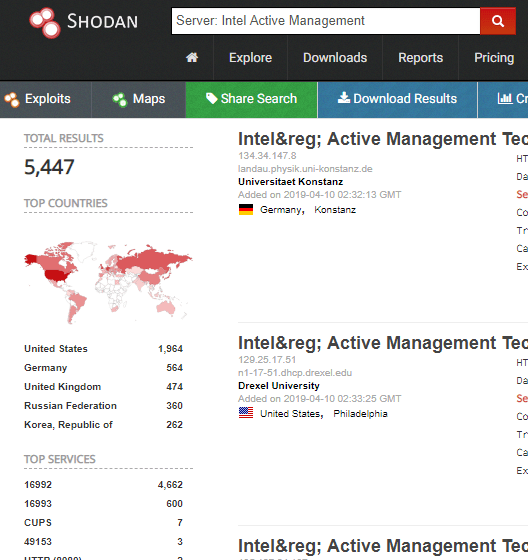

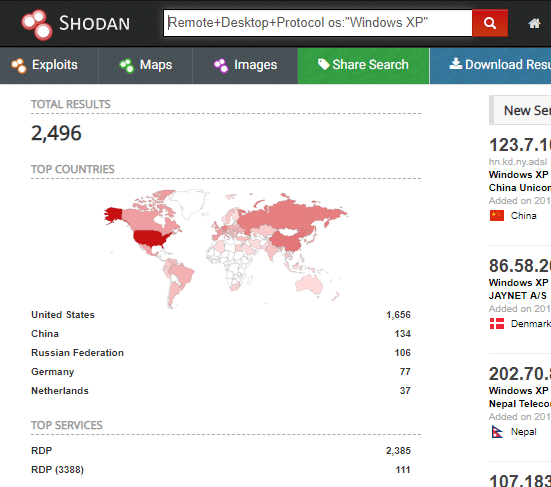

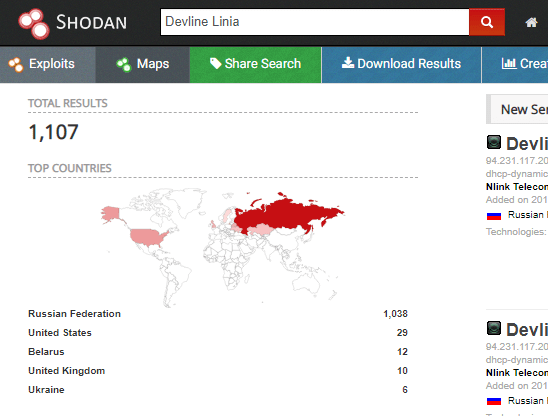

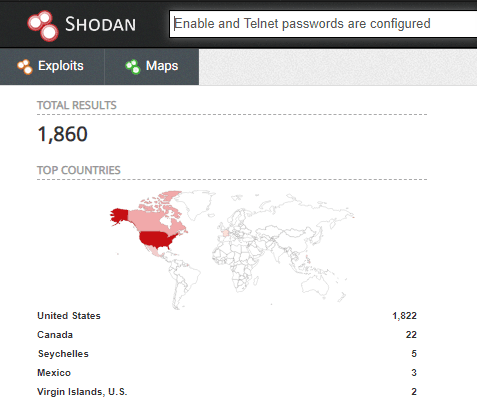

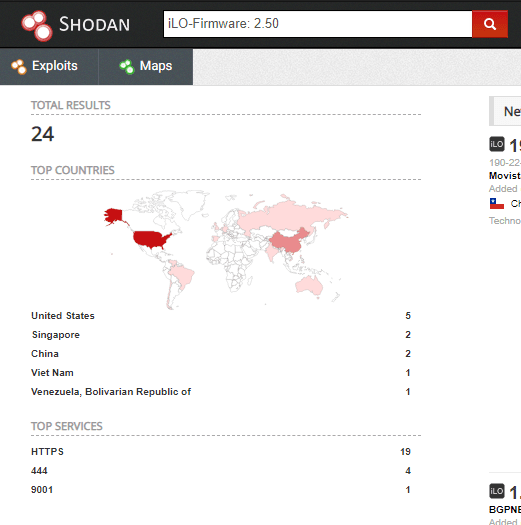

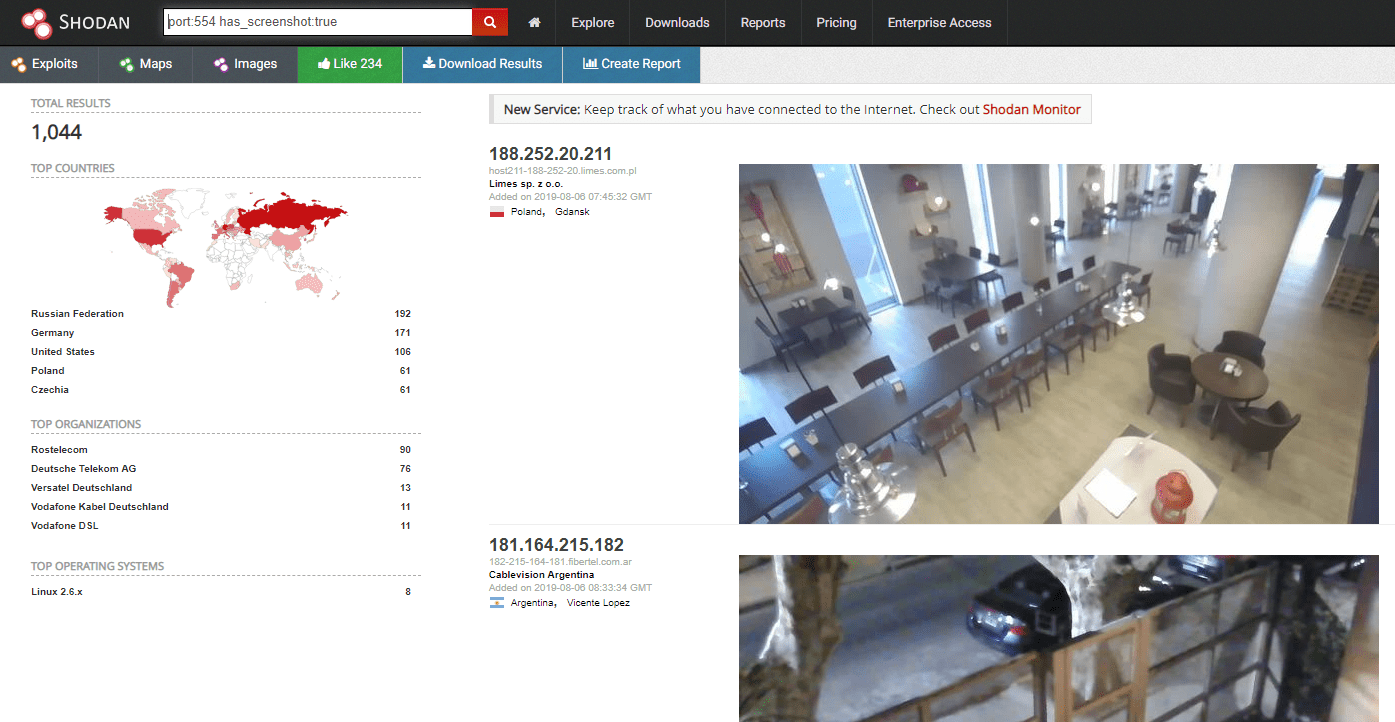

Shodan достаточно удобен для поиска командных серверов ботнетов. Специально для этого создан ресурс Malware Hunter.

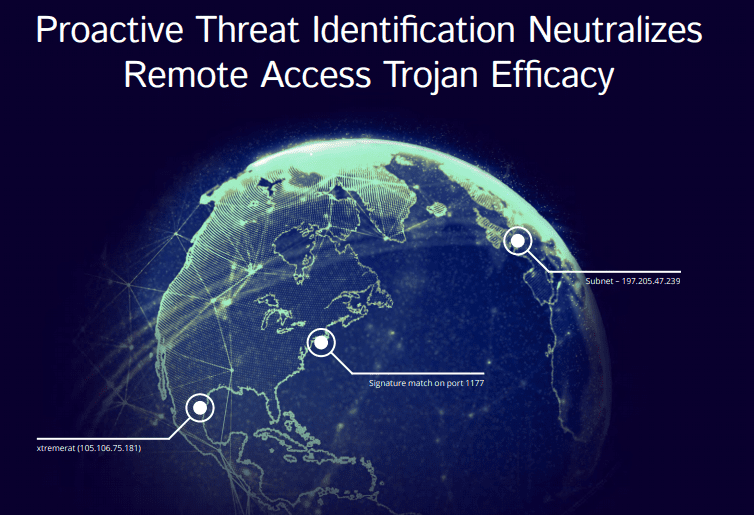

Методика поиска вредоносного ПО описана в отчете безопасности Recorded Future - Нейтрализация эффективности троянов удаленного доступа путем проактивной идентификации угроз (англ.)

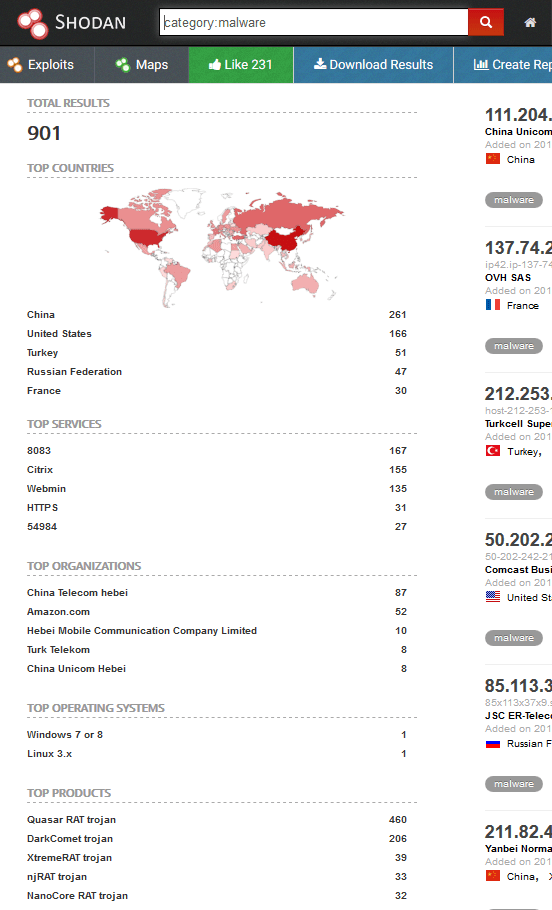

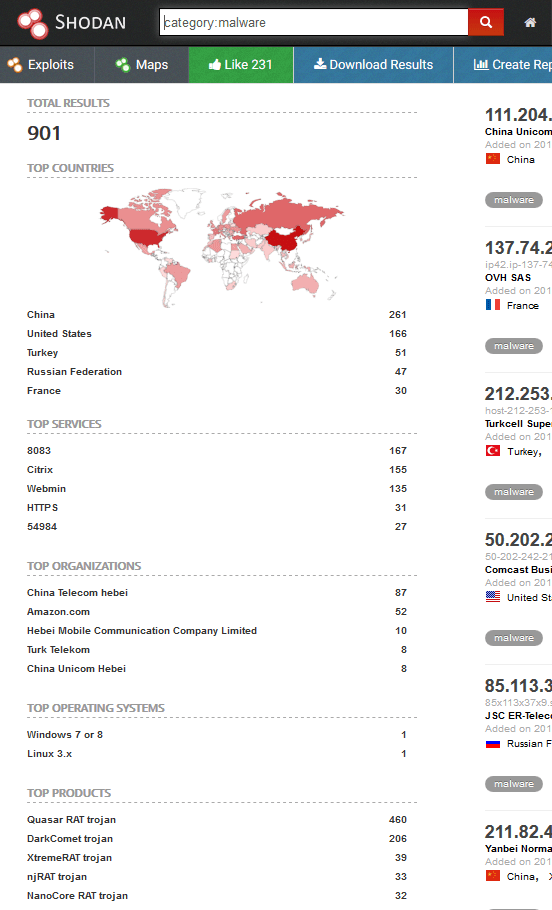

Для поиска найденых зловредов можно запустить запрос с использованием параметра category

https://www.shodan.io/search?query=category:malware

Из интересного, в поисковой выдаче показаны наиболее часто встречающиеся зловреды, топ держит Quasar RAT и DarkComet. К слову, первый доступен в открытом виде (исходный код на GitHub)

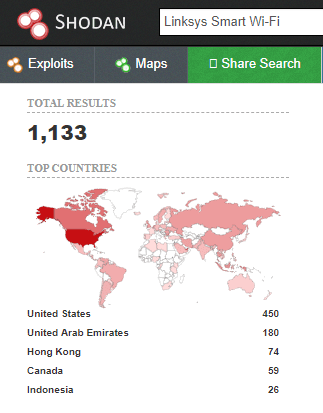

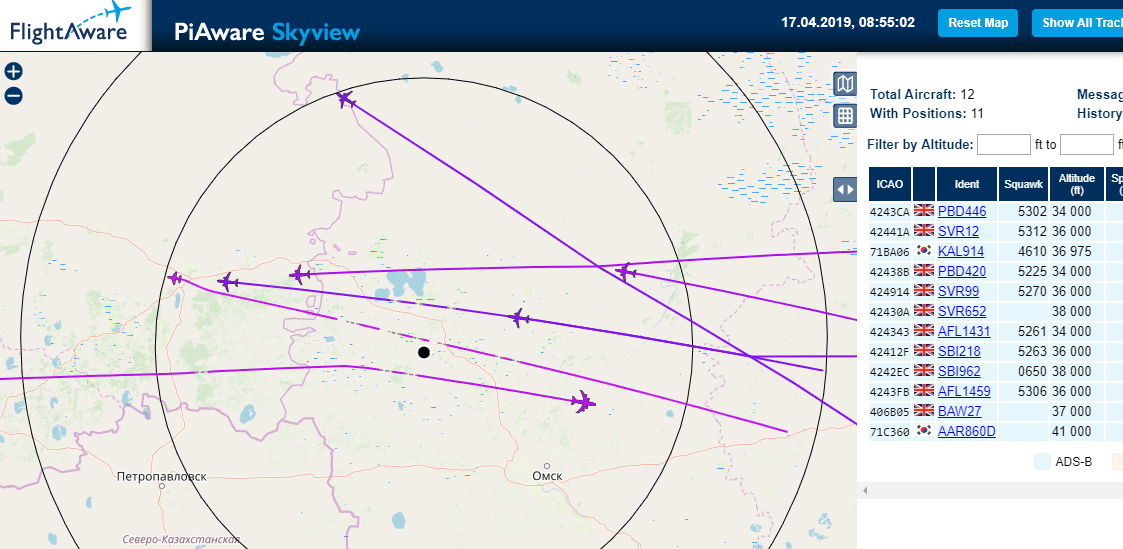

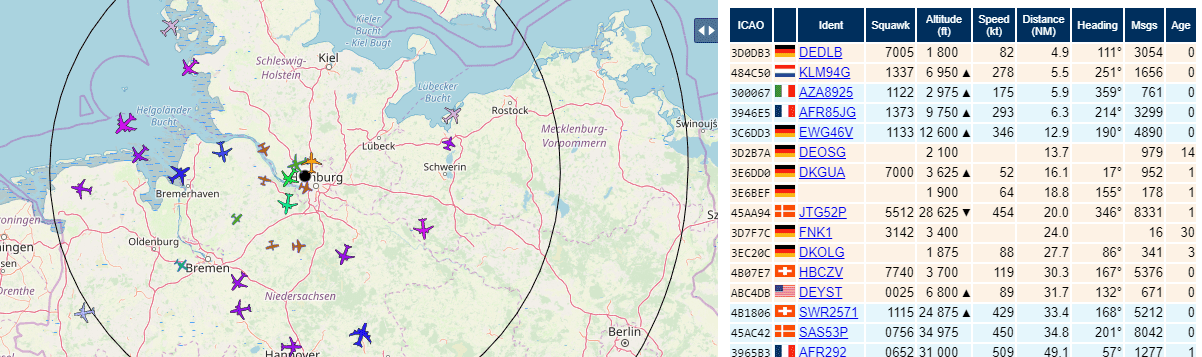

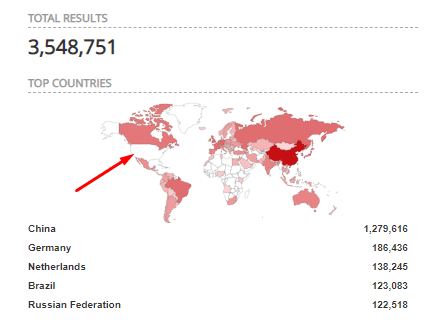

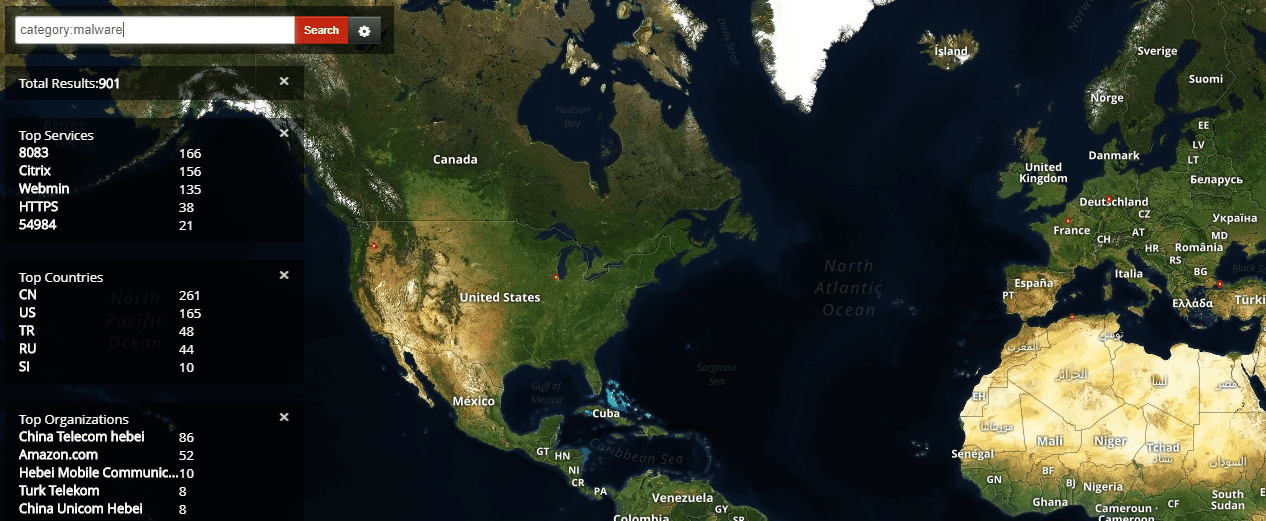

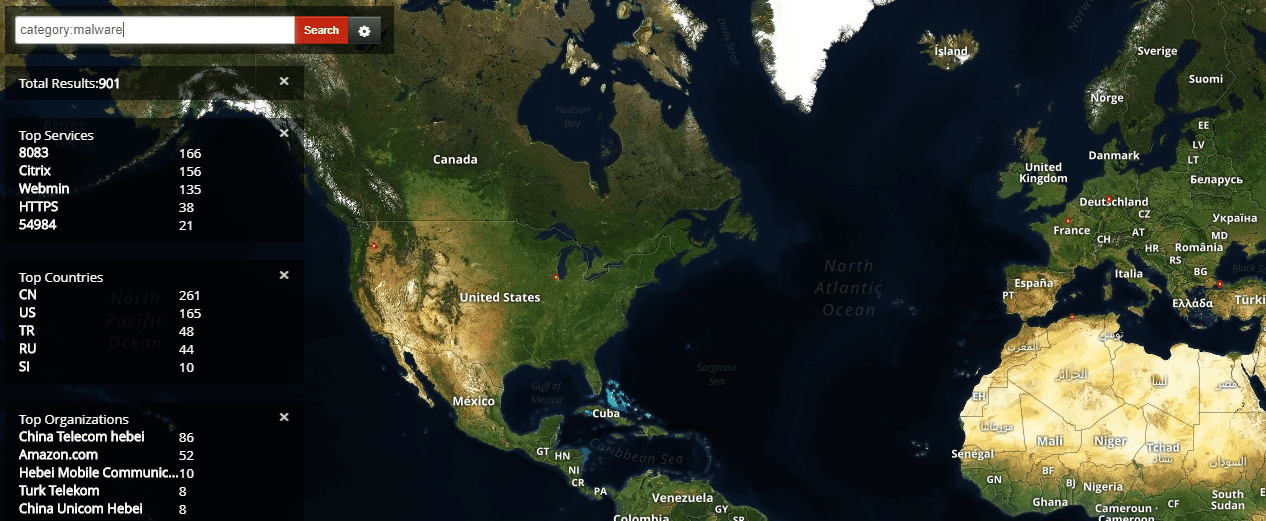

Хороший обзор покажет визуализация в виде карты или отчета

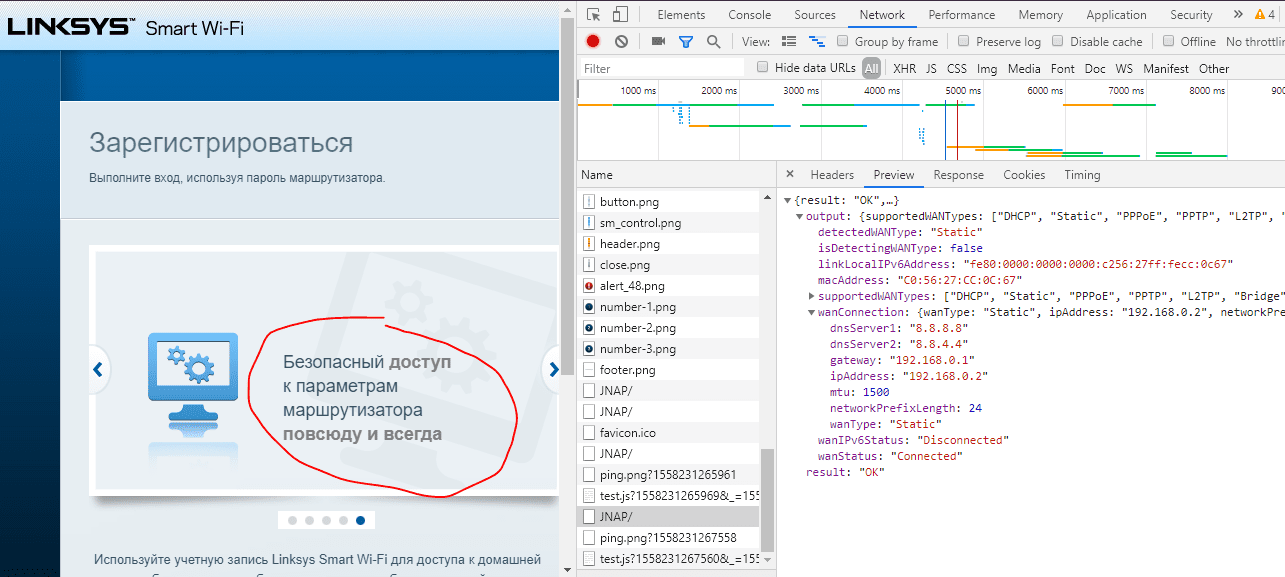

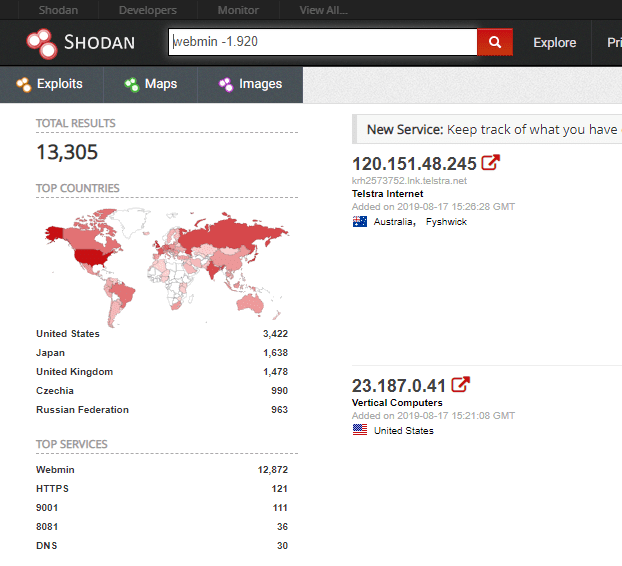

Также, возможен поиск административных панелей серверов управления.

Пример для KPOT`а -

Методика поиска вредоносного ПО описана в отчете безопасности Recorded Future - Нейтрализация эффективности троянов удаленного доступа путем проактивной идентификации угроз (англ.)

Для поиска найденых зловредов можно запустить запрос с использованием параметра category

https://www.shodan.io/search?query=category:malware

Из интересного, в поисковой выдаче показаны наиболее часто встречающиеся зловреды, топ держит Quasar RAT и DarkComet. К слову, первый доступен в открытом виде (исходный код на GitHub)

Хороший обзор покажет визуализация в виде карты или отчета

Также, возможен поиск административных панелей серверов управления.

Пример для KPOT`а -

$ shodan search http.title:"Login to KPOT admin"