- Автор темы

- Добавить закладку

- #21

-

XSS.stack #1 – первый литературный журнал от юзеров форума

ShodanSafari

- Автор темы xdoom

- Дата начала

- Автор темы

- Добавить закладку

- #22

..цитата из книги:

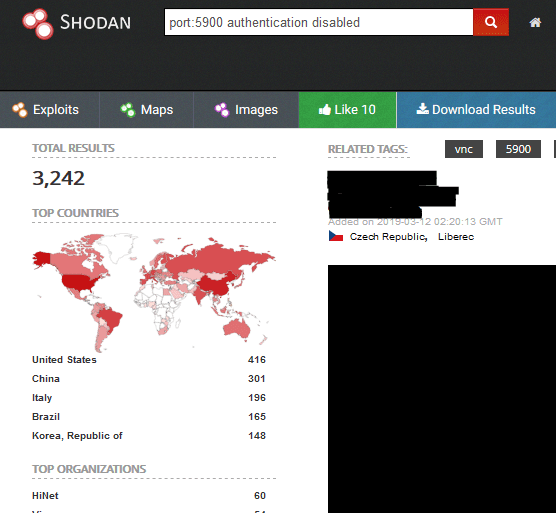

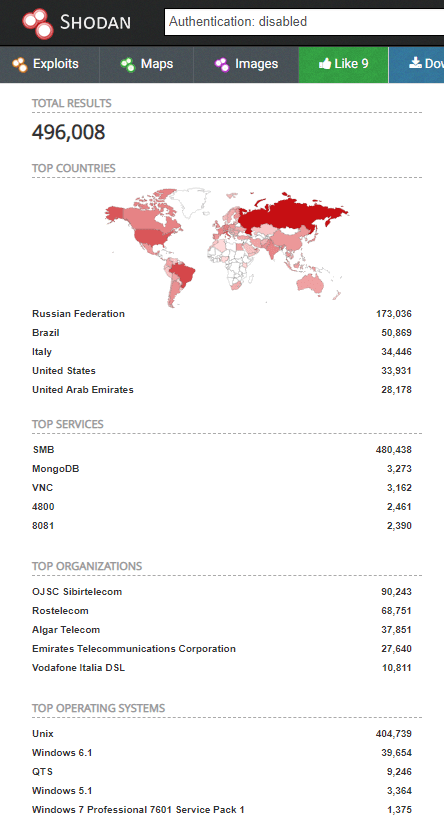

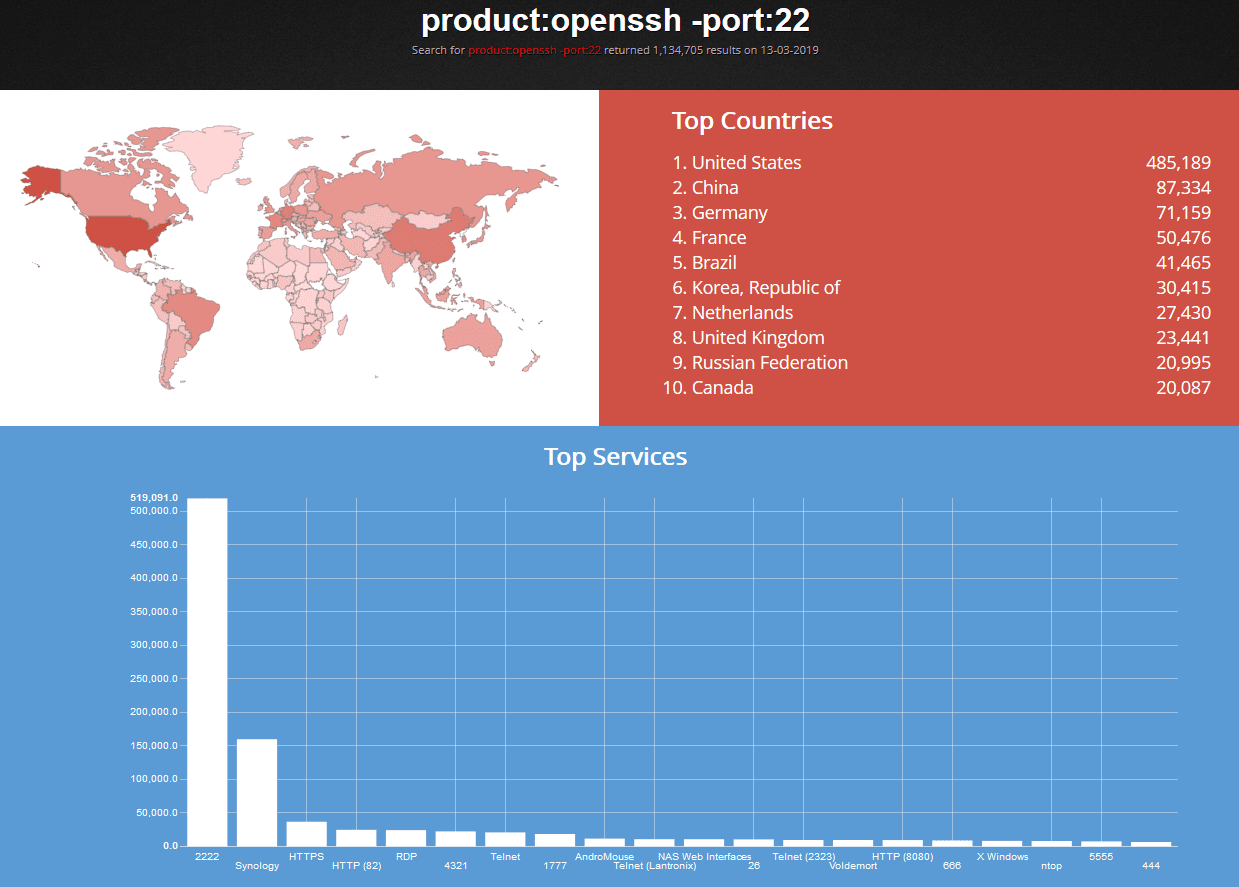

Идея запуска службы на нестандартном порту – это хороший способ оставаться необнаруженным. В кругах людей, занимающихся безопасностью, этот способ также известен как «безопасность через незаметность» (Security through obscurity) и считается крайне неэффективным и устаревшим. Что наиболее ужасно – это может дать хозяину сервера или устройства чувство ложной защищённости. Например, давайте посмотрим на людей, запускающих OpenSSH на нестандартном порту. Чтобы это сделать, вводим следующую команду:

(обратите внимание на минус перед параметром port)

Чтобы получить более понятный обзор результатов поиска, сгенерируем отчёт:

www.shodan.io

www.shodan.io

Идея запуска службы на нестандартном порту – это хороший способ оставаться необнаруженным. В кругах людей, занимающихся безопасностью, этот способ также известен как «безопасность через незаметность» (Security through obscurity) и считается крайне неэффективным и устаревшим. Что наиболее ужасно – это может дать хозяину сервера или устройства чувство ложной защищённости. Например, давайте посмотрим на людей, запускающих OpenSSH на нестандартном порту. Чтобы это сделать, вводим следующую команду:

shodan search product:openssh -port:22(обратите внимание на минус перед параметром port)

Чтобы получить более понятный обзор результатов поиска, сгенерируем отчёт:

product:openssh -port:22 - Shodan

Последнее редактирование:

- Автор темы

- Добавить закладку

- #23

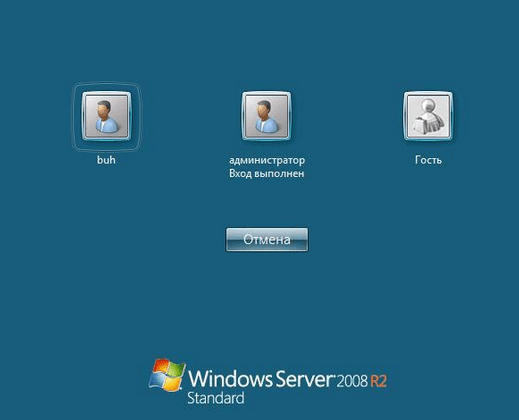

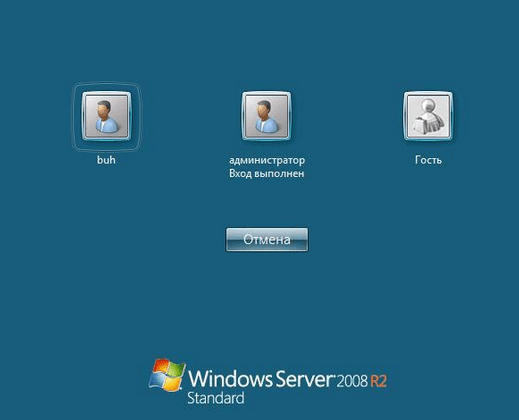

В Shodan для распознавания скриншотов службы RDS используется ПО Tesseract, которое часто дает ошибки в распознавании кириллицы: BXOA ablnonHeH, AAMMHMCTPBTOP, 6yxramep, AAMMHMCTpaTOp

https://www.shodan.io/search?query=port%3A3389+BXOA+ablnonHeH

https://www.shodan.io/search?query=port%3A3389+BXOA+ablnonHeH

Пожалуйста, обратите внимание, что пользователь заблокирован

authentication disabled port:"27017"

authentication disabled port:"4800"

authentication disabled product:"Jetty"

authentication disabled port:"5901"

- Автор темы

- Добавить закладку

- #25

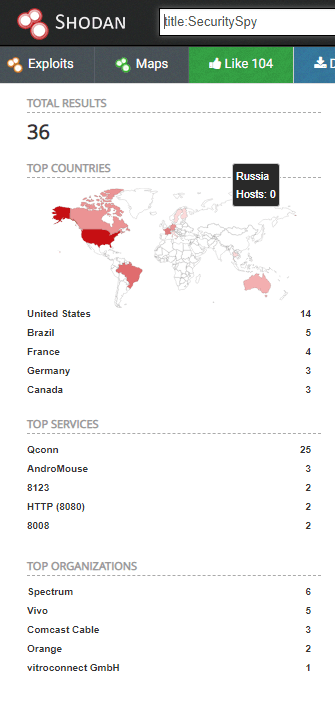

Аналогично, поиск камер\серверов Security Spy -Поиск открытых камер видеонаблюдения Axis -shodan search http.title:axis http.status:200

shodan search title:securitySpy

Последнее редактирование:

Дефейсы

title:"hacked by"- Автор темы

- Добавить закладку

- #28

По мотивам статьи от oxygen. Бывают моменты когда требуется справочно-правовая поддержка. На помощь приходит система Консультант-Плюс. Но информационная система защищена и доступна лишь оплатившим лицензию. Оплатившие лицензию, бывают технически не подкованы)) и выставляют систему в открытый доступ.

В сухом остатке, запускаем поиск открытых ресурсов:

https://www.shodan.io/search?query=port%3A445+Consultant

Но, будьте бдительны. Многие открытые ресурсы содержат непроверенные исполняемые файлы, а также вирусы в виде файлов *.scr.

и, повторюсь -

В сухом остатке, запускаем поиск открытых ресурсов:

https://www.shodan.io/search?query=port%3A445+Consultant

Но, будьте бдительны. Многие открытые ресурсы содержат непроверенные исполняемые файлы, а также вирусы в виде файлов *.scr.

и, повторюсь -

Учтите, что порядочные исследователи не выбирают целью атаки Россию.

- Автор темы

- Добавить закладку

- #29

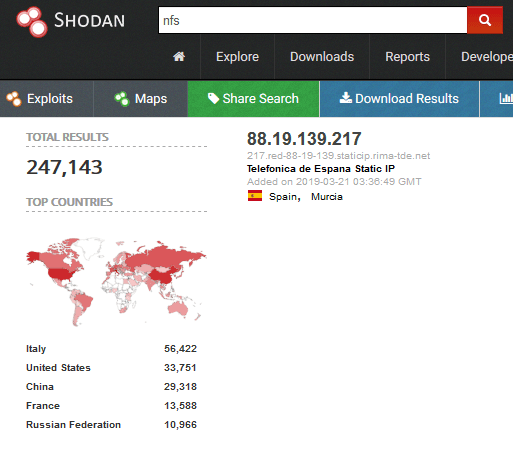

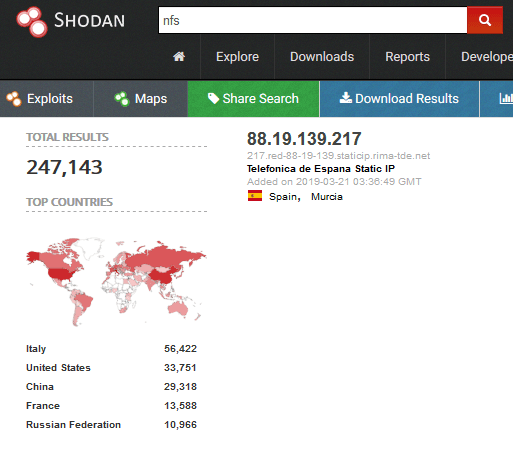

Шикарная статья на Хабре - "Как побывать в корейском университете с помощью Network File System", описывающая использование Lampyre, от сканирования открытых портов NFS до создания собственного модуля на Python (исходный код на GitHub)

Запрос прост -

Запрос прост -

$ shodan search --fields ip_str,port --separator, nfs

- Автор темы

- Добавить закладку

- #30

Примечательная статья (снова на Хабре  ) - "Я просканировал Украину". Статья написана по мотивам "I scanned Austria". В статье использовался masscan, не методику можно успешно применить и в Shodan.

) - "Я просканировал Украину". Статья написана по мотивам "I scanned Austria". В статье использовался masscan, не методику можно успешно применить и в Shodan.

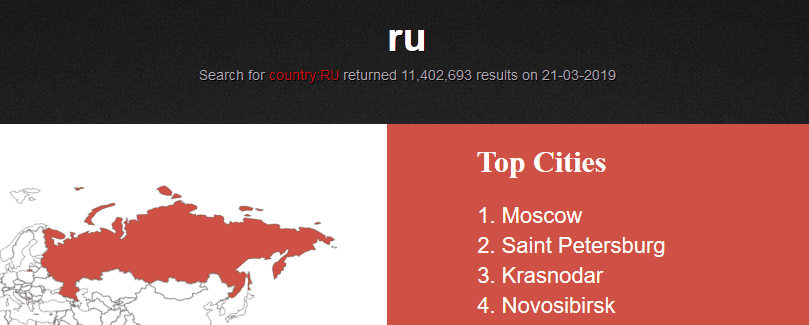

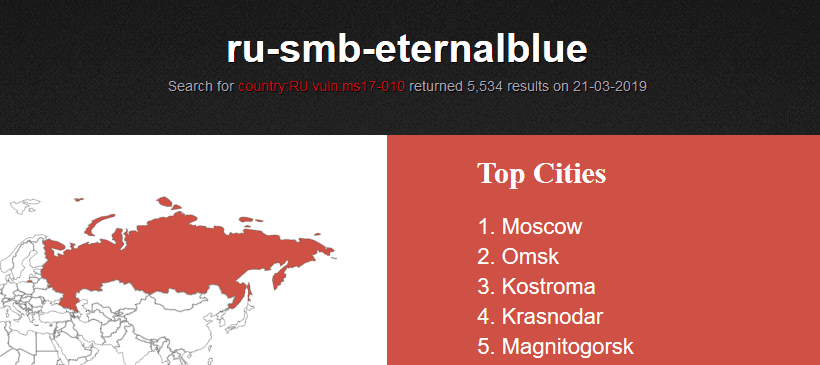

В комментариях к статье есть отличные отчеты сервиса Shodan по Росcии:

https://www.shodan.io/report/LKyzwGct -

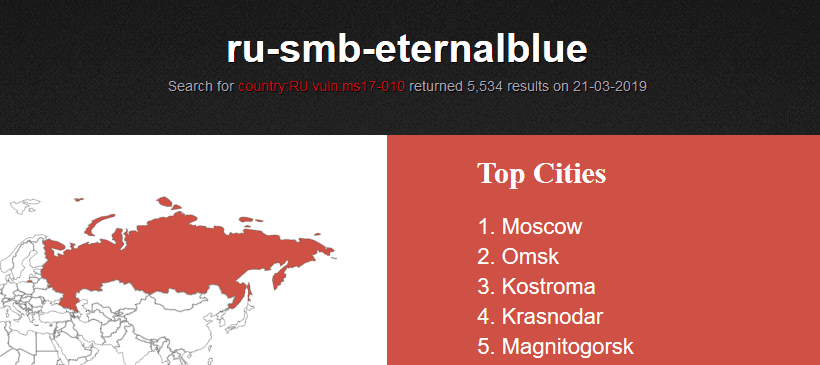

https://www.shodan.io/report/mNuQHoR4 -

Отчет по уязвимости ETERNALBLUE, к прочему, сделал антирекламу сборке Windows SE7EN by SPA.

В комментариях к статье есть отличные отчеты сервиса Shodan по Росcии:

https://www.shodan.io/report/LKyzwGct -

$ shodan search country:ru

https://www.shodan.io/report/mNuQHoR4 -

$ shodan search country:ru vuln:MS17-010

Отчет по уязвимости ETERNALBLUE, к прочему, сделал антирекламу сборке Windows SE7EN by SPA.

А можно ссылку на тулзу, которая кроулер для GitHub. Когда-то видел линк и потерял)Ознакомьтесь внимательно с приведенными ссылками в первом посте от автора, прежде чем комментировать. Там есть некий, совсем "призрачный" намек, как добывать апи кеи парсингом гитхаба. Основываясь на общей идее (на примере гитхаба) можно раздобыть себе "максималок" и из других источников. Даже инструменты для вас написали. И повторюсь, в очередной раз: каждая статья, каждая идея, каждое новое веяние и тема, которую вам вывалили - это не пошаговая инструкция, не руководство к действию, а лишь основа для ваших дальнейших способов и методов монетизации заложенного сабжа автором. Всегда подключайте голову. Это сейчас приносит неплохие плюшки, попытайтесь разобраться, если вам это действительно интересно. Все ссылки и вся информация прям перед вами.

xdoom большой респект за структурирование информации, хотя она вся в открытом доступе! Но видимо лень побеждает всегда. Здесь нужно вываливать "пошаговую схему зароботка" на примере

facepalm

Буду очень благодарен.

Воть там всё есть.А можно ссылку на тулзу, которая кроулер для GitHub. Когда-то видел линк и потерял)

Буду очень благодарен.

- Автор темы

- Добавить закладку

- #33

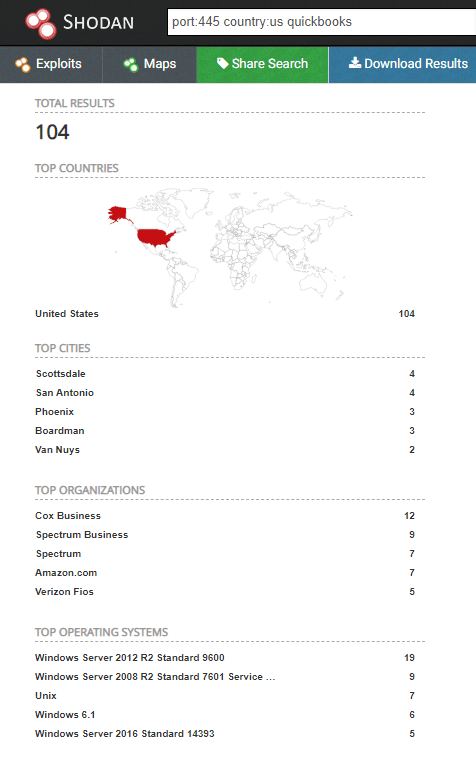

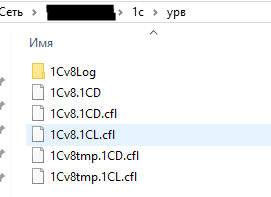

По аналогии с поиском правовых систем, можно искать системы учета. Заморские братья по разуму не используют 1C:Предприятие)), свободный рынок полюбил Quickbooks. Часто отчетом продаж необходимо поделиться с коллегой или поработать удаленно - неразумные заморские открывают доступ к данным.

Ищем гроссбухи: https://www.shodan.io/search?query=port:445+country:us+quickbooks

Нередко в открытых ресурсах можно найти дистрибутивы ПО и документацию, свежее чем на торрент-аггрегаторах. (благодарю админа канала за предоставленный материал)

Ищем гроссбухи: https://www.shodan.io/search?query=port:445+country:us+quickbooks

Нередко в открытых ресурсах можно найти дистрибутивы ПО и документацию, свежее чем на торрент-аггрегаторах. (благодарю админа канала за предоставленный материал)

- Автор темы

- Добавить закладку

- #34

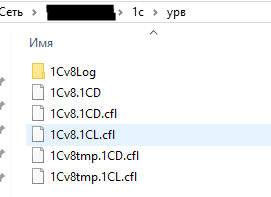

Поиск открытых БД 1С:Предприятие - https://www.shodan.io/search?query=port:445+country:ru+1c

не забываем -

не забываем -

порядочные исследователи не выбирают целью исследования Россию

- Автор темы

- Добавить закладку

- #35

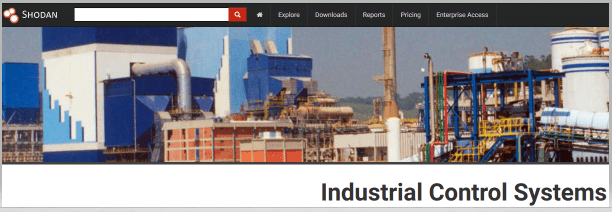

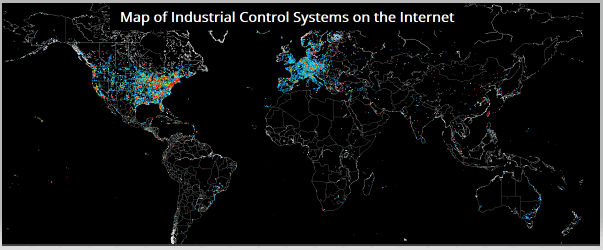

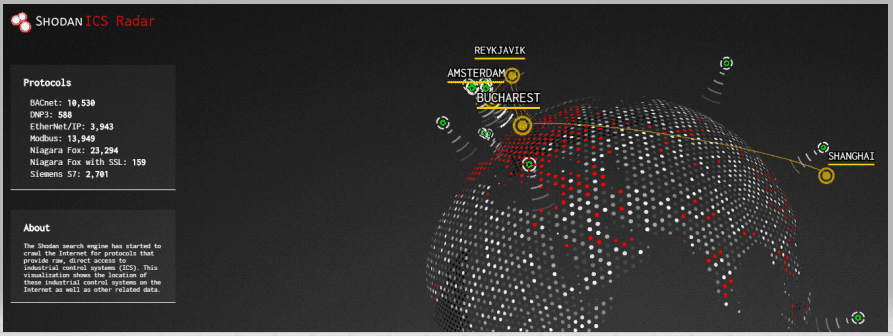

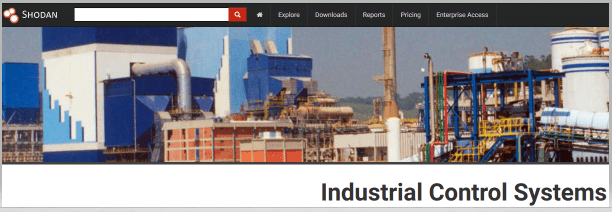

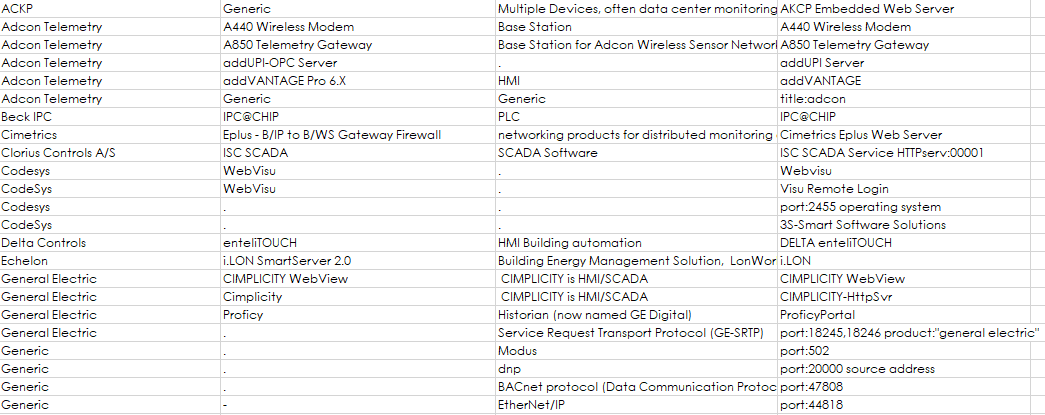

Интернет вещей и промышленные автоматизированные системы управления технологическими процессами стали обыденными явлениями.

Часто говорят о безопасности IoT и ICS.

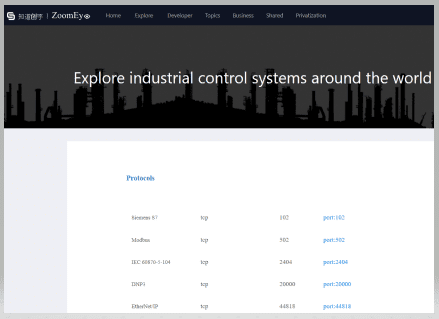

На сайте Shodan промышленным системам выделен целый раздел с подробным описанием протоколов связи.

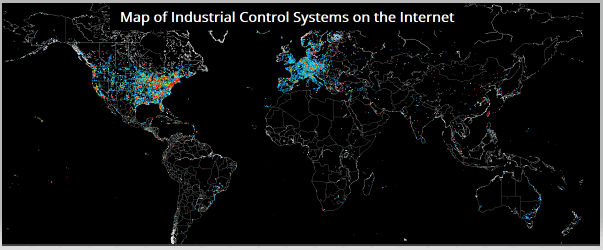

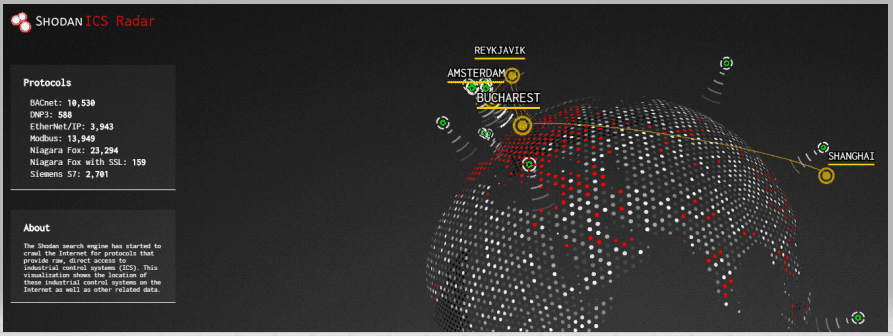

Создана карта мира с системами управления, подключенными к интернету (2014) и запущен проект ISC Radar с визуализацией подключенных устройств.

https://www.shodan.io/explore/category/industrial-control-systems

https://icsmap.shodan.io/

https://ics-radar.shodan.io/

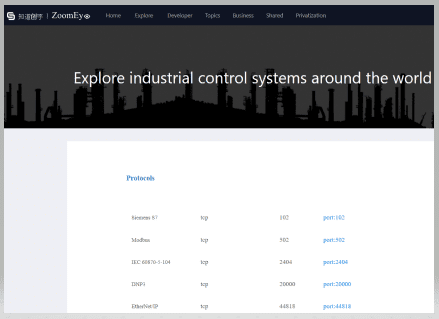

Сайт ZoomEye предлагает страницу с готовыми дорками протоколов связи и производителей промышленных систем

https://www.zoomeye.org/topic?id=ics_project

Часто говорят о безопасности IoT и ICS.

На сайте Shodan промышленным системам выделен целый раздел с подробным описанием протоколов связи.

Создана карта мира с системами управления, подключенными к интернету (2014) и запущен проект ISC Radar с визуализацией подключенных устройств.

https://www.shodan.io/explore/category/industrial-control-systems

https://icsmap.shodan.io/

https://ics-radar.shodan.io/

Сайт ZoomEye предлагает страницу с готовыми дорками протоколов связи и производителей промышленных систем

https://www.zoomeye.org/topic?id=ics_project

- Автор темы

- Добавить закладку

- #37

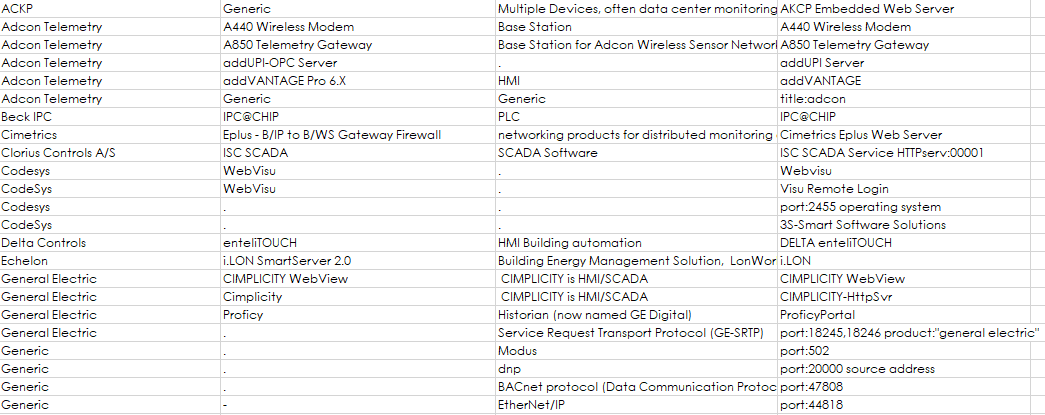

Группа реагирования на компьютерные инциденты (CERT) для австрийской энергетической отрасли (https://www.energy-cert.at/en/) выложила в открытый доступ список дорков Shodan для промышленных систем управления. Более сотни поисковых запросов представлены в репозитории GitHub. Группа мотивирует публикацию списка тем, что информация уже давно стала публичной и не хватало места для централизованного хранения дорков. Список не идеален, нет никакой гарантии, что запрос вернет искомые устройства ICS или IoT. Список выложен в формате CSV.

Вложения

- Автор темы

- Добавить закладку

- #38

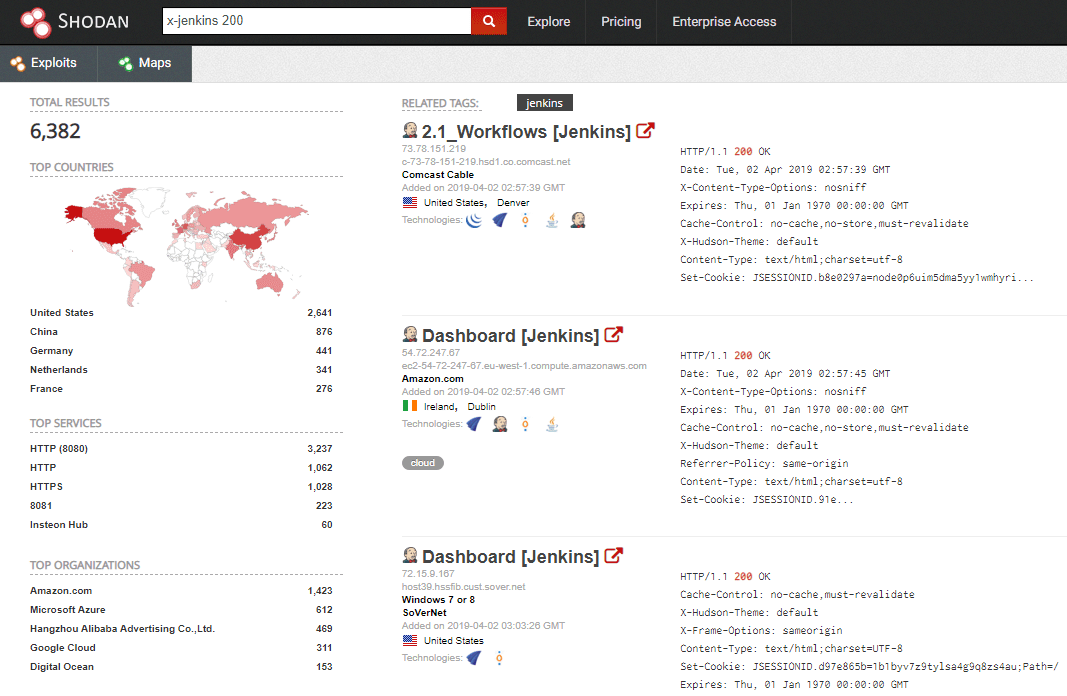

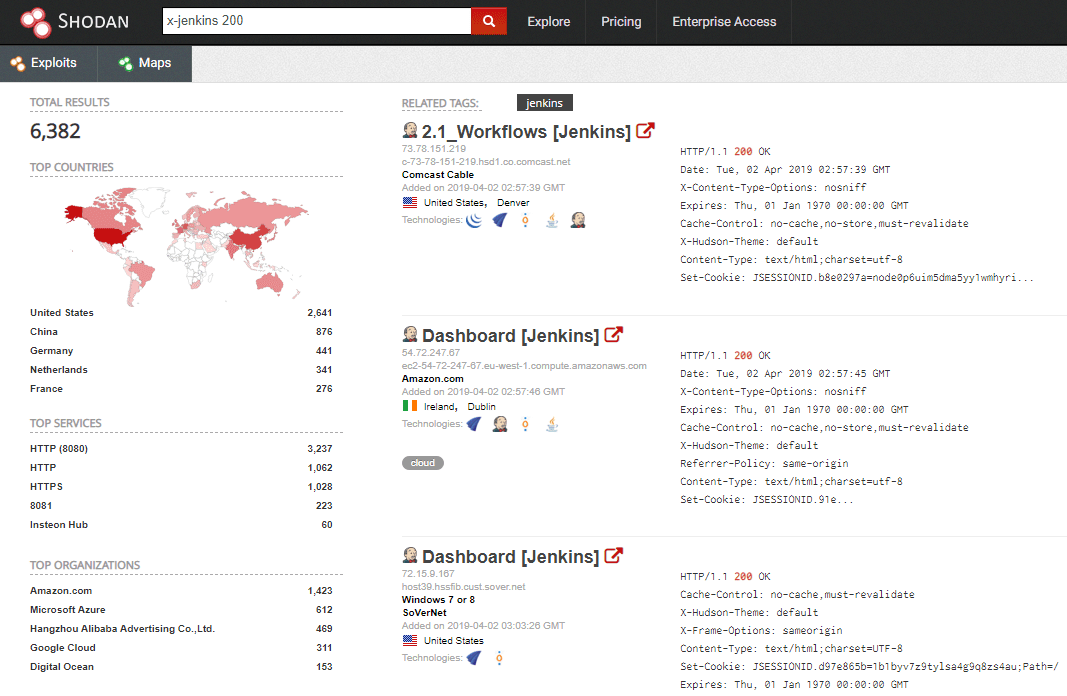

Множество уязвимостей в серверах непрерывной интергации известно давно. Компания Jenkins официально подтверждала их. Старый отчет Shodan, а также отчет безопасновсти от компании CyberArk. Современная ситуация не сильно изменилась - существуют готовые скрипты для эксплуатации уязвимости (например, GitHub и GitLab).

PS Не забывайте производить правильные настройки безопасности

PS Не забывайте производить правильные настройки безопасности

- Автор темы

- Добавить закладку

- #39

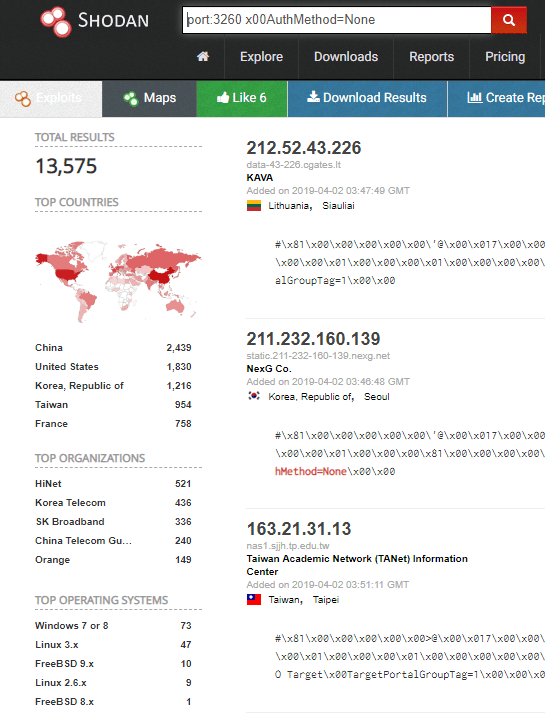

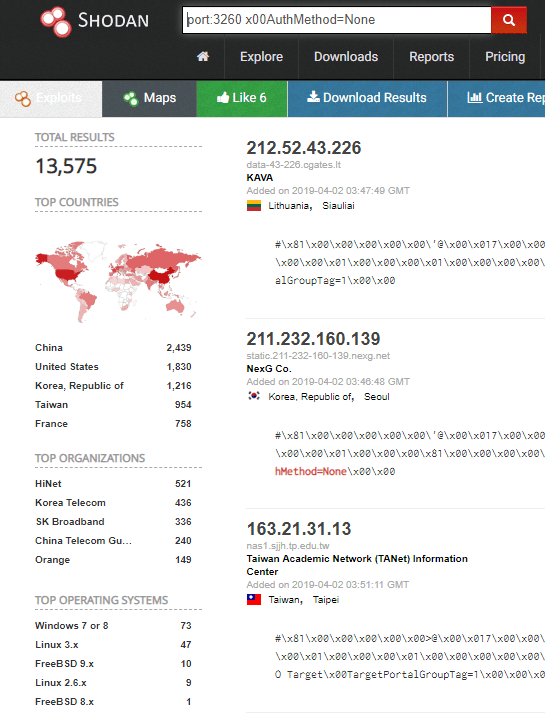

Более 13000 сетевых хранилищ данных найдены доступными без авторизации. Дисковые массивы доступны из интернета начиная от NAS для малого бизнеса заканчивая СХД уровня предприятия. Учитывая наличие исполняемых файлов, это открывает большой вектор для атаки – подмена исполняемых файлов, внедрение бэкдоров и утечка данных. Для доступа к система достаточно пару шагов:

идентификация СХД в Shodan и подключение СХД через iSCSI Initiator

Исследователь, нашедший вектор атаки, подтверждает наличие доступа к кластерам частных компаний, и даже российского правительства. Забавный факт, много сетевых хранилищ имеют пароли для web-интерфейса, но порт iSCSI (3260) оставлен без аутентификации.

идентификация СХД в Shodan и подключение СХД через iSCSI Initiator

Исследователь, нашедший вектор атаки, подтверждает наличие доступа к кластерам частных компаний, и даже российского правительства. Забавный факт, много сетевых хранилищ имеют пароли для web-интерфейса, но порт iSCSI (3260) оставлен без аутентификации.

- Автор темы

- Добавить закладку

- #40