Кто может подсказать сайт с тасками на определенные вулны( sqli,ssrf,lfi,phping и тд), чтобы не как thm/htb а именно определенная комната с определенной уязвимостью (кроме portswigger, ибо там все слишком «шаблонно»)

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

overthewire.orgКто может подсказать сайт с тасками на определенные вулны( sqli,ssrf,lfi,phping и тд), чтобы не как thm/htb а именно определенная комната с определенной уязвимостью (кроме portswigger, ибо там все слишком «шаблонно»)

Там разве не по линуксу?overthewire.org

Там CTFТам разве не по линуксу?

Может тебе пригодится

И еще есть codeby.games

Где лучше всего обучатся ИБ? Я получил уже базу, и очень хочу получить намного больше знаний. Где лучше и интереснее брать дополнительные знания?

http://itsecgames.com/ вроде тут есть, попробуй.Кто может подсказать сайт с тасками на определенные вулны( sqli,ssrf,lfi,phping и тд), чтобы не как thm/htb а именно определенная комната с определенной уязвимостью (кроме portswigger, ибо там все слишком «шаблонно»)

Portswigger.netГде лучше всего обучатся ИБ? Я получил уже базу, и очень хочу получить намного больше знаний. Где лучше и интереснее брать дополнительные знания?

overthewire.org

Практикуй

И вопрос

Какие курсы или книжки ты изучал?

Поделись со мной

Я изучил все бесплатные курсы Codeby, а также посмотрел курс от Plastic. Кроме того, я прочитал книгу "Безопасность веб-приложений: разведка, защита, нападение" Эндрю Хоффмана, которая доступна по ссылке: https://k0d.biz/storage/books/Безоп..._zaschita_napadenie__2021_Endryu_Khoffman.pdf. Я также смотрел лекции на канале https://youtube.com/@kaf42mephi?si=h3lorFKVE0YE0-8X и прочитал большое количество статей на Codeby, XSS и LZT.Portswigger.net

overthewire.org

Практикуй

И вопрос

Какие курсы или книжки ты изучал?

Поделись со мной

В чем отличия blind based и boolean based, читал, спрашивал у чатжпт все равно не ясно, может кто нибудь разъяснить?

Понимаю что boolean относится к bind , но по сути blind это подбор символов на основе ответа сайта, так в чем разница от boolean тогда

Понимаю что boolean относится к bind , но по сути blind это подбор символов на основе ответа сайта, так в чем разница от boolean тогда

В чем отличия blind based и boolean based, читал, спрашивал у чатжпт все равно не ясно, может кто нибудь разъяснить?

Понимаю что boolean относится к bind , но по сути blind это подбор символов на основе ответа сайта, так в чем разница от boolean тогда

blind - слепая, вывод ты не видишь поэтому используешь технику задержек через sleep()

boolean - у вывода есть 2 положения (TRUE, FALSE), выводить данные на страницу ты не можешь.

Оба варианта похожи по сути но boolean куда быстрее можно крутить, т.к. в blind используется sleep который как минимум секунд 5 ставят значение.

chatGPT:

Техника SQL инъекций является одним из наиболее распространенных методов атаки на веб-приложения и другие системы, использующие SQL для взаимодействия с базами данных. Два распространенных метода атаки при использовании SQL инъекций - это "Blind SQL Injection" и "Boolean-based SQL Injection". Разница между ними заключается в том, как атакующий извлекает информацию из базы данных.

1. **Blind SQL Injection (Слепая SQL инъекция):**

- При использовании слепой SQL инъекции, атакующий не получает непосредственного ответа от базы данных.

- Вместо этого атакующий вносит изменения в запросы, чтобы определить, верно ли предполагаемое условие истинно или ложно.

- Например, атакующий может изменить запрос таким образом, чтобы он вернул истинное или ложное условие в зависимости от результата. Затем, основываясь на времени выполнения запроса или других побочных эффектах, атакующий может делать выводы о данных в базе данных.

2. **Boolean-based SQL Injection (Булева SQL инъекция):**

- При использовании булевой SQL инъекции, атакующий основывается на логических условиях для извлечения информации из базы данных.

- Атакующий изменяет запрос таким образом, чтобы он возвращал истинное или ложное значение в зависимости от предполагаемого условия.

- Например, атакующий может изменить запрос так, чтобы он возвращал истину, если предполагаемое условие истинно, и ложь в противном случае. Затем, исходя из этого, атакующий извлекает информацию о базе данных, опираясь на ответы запроса.

Вот примеры для обеих техник SQL инъекций:

1. **Blind SQL Injection (Слепая SQL инъекция):**

Предположим, у нас есть простой запрос для аутентификации пользователей:

SQL:

SELECT * FROM users WHERE username = 'input_username' AND password = 'input_password';

SQL:

SELECT * FROM users WHERE username = 'admin' AND (SELECT CASE WHEN (1=1) THEN 'sleep(5)' ELSE '' END) = '';2. **Boolean-based SQL Injection (Булева SQL инъекция):**

Предположим, у нас есть запрос, который возвращает данные из таблицы в зависимости от условия:

SQL:

SELECT * FROM products WHERE price > 'input_price';

SQL:

SELECT * FROM products WHERE (SELECT CASE WHEN ('admin'='admin') THEN price ELSE 0 END) > 0;p.s. ленивые, плохо инфу ищите или оно вам не интересно видимо

Разве слип это не про тайм басед?blind - слепая, вывод ты не видишь поэтому используешь технику задержек через sleep()

boolean - у вывода есть 2 положения (TRUE, FALSE), выводить данные на страницу ты не можешь.

Оба варианта похожи по сути но boolean куда быстрее можно крутить, т.к. в blind используется sleep который как минимум секунд 5 ставят значение.

chatGPT:

Техника SQL инъекций является одним из наиболее распространенных методов атаки на веб-приложения и другие системы, использующие SQL для взаимодействия с базами данных. Два распространенных метода атаки при использовании SQL инъекций - это "Blind SQL Injection" и "Boolean-based SQL Injection". Разница между ними заключается в том, как атакующий извлекает информацию из базы данных.

1. **Blind SQL Injection (Слепая SQL инъекция):**

- При использовании слепой SQL инъекции, атакующий не получает непосредственного ответа от базы данных.

- Вместо этого атакующий вносит изменения в запросы, чтобы определить, верно ли предполагаемое условие истинно или ложно.

- Например, атакующий может изменить запрос таким образом, чтобы он вернул истинное или ложное условие в зависимости от результата. Затем, основываясь на времени выполнения запроса или других побочных эффектах, атакующий может делать выводы о данных в базе данных.

2. **Boolean-based SQL Injection (Булева SQL инъекция):**

- При использовании булевой SQL инъекции, атакующий основывается на логических условиях для извлечения информации из базы данных.

- Атакующий изменяет запрос таким образом, чтобы он возвращал истинное или ложное значение в зависимости от предполагаемого условия.

- Например, атакующий может изменить запрос так, чтобы он возвращал истину, если предполагаемое условие истинно, и ложь в противном случае. Затем, исходя из этого, атакующий извлекает информацию о базе данных, опираясь на ответы запроса.

Вот примеры для обеих техник SQL инъекций:

1. **Blind SQL Injection (Слепая SQL инъекция):**

Предположим, у нас есть простой запрос для аутентификации пользователей:

Предположим также, что атакующий хочет проверить, существует ли пользователь с именем 'admin' в базе данных, не зная его пароля. Атакующий может использовать слепую SQL инъекцию, внедряя условие, которое возвращает истину или ложь в зависимости от результата запроса:SQL:SELECT * FROM users WHERE username = 'input_username' AND password = 'input_password';

Если запрос занимает дольше обычного времени выполнения, это может указывать на наличие пользователя с именем 'admin'.SQL:SELECT * FROM users WHERE username = 'admin' AND (SELECT CASE WHEN (1=1) THEN 'sleep(5)' ELSE '' END) = '';

2. **Boolean-based SQL Injection (Булева SQL инъекция):**

Предположим, у нас есть запрос, который возвращает данные из таблицы в зависимости от условия:

Атакующий может использовать булеву SQL инъекцию, чтобы определить правдивость какого-либо предполагаемого условия:SQL:SELECT * FROM products WHERE price > 'input_price';

Если запрос возвращает какие-либо строки, это означает, что условие ('admin'='admin') истинно, что может быть использовано атакующим для извлечения информации из базы данных.SQL:SELECT * FROM products WHERE (SELECT CASE WHEN ('admin'='admin') THEN price ELSE 0 END) > 0;

p.s. ленивые, плохо инфу ищите или оно вам не интересно видимо

Blind - слепой, без прямого вывода. Т.е. невозможно сделать SELECT column FROM table. Результат запроса видно только по каким-то косвенным признакам ответа: время ответа, размер ответа... т.е. при blind ты можешь вытаскивать информацию только частями. Где-то посимвольно, где-то чуть оптимизировать можно. Но просто запросить и увидеть ответ не получится, как это бывает при UNION. Вот, например, техники атаки sqlmap:Разве слип это не про тайм басед?

- B: Boolean-based blind

- E: Error-based

- U: Union query-based

- S: Stacked queries

- T: Time-based blind

- Q: Inline queries

Понял, спасибо

Кстати разве

Кстати разве

Разве это не blind а не boolean?B: Boolean-based blind

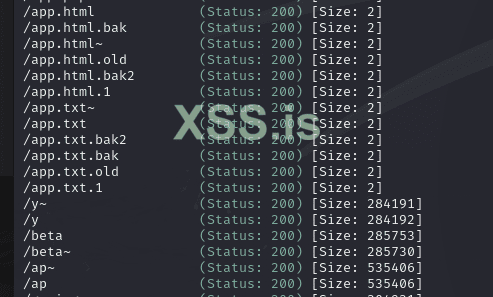

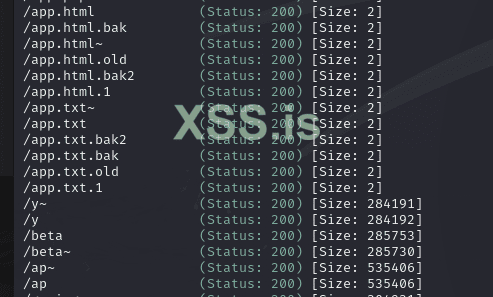

Есть сайт на WP. При прогоне gobuster dir вот такая картина:

По существующим адресам, например, https://site.com/license.txt- возвращает то, что конкретно привязано к этим адресам: пост, текстовый файл с лицензией или html-страница.

Там, где размер 2 возвращает пустой массив "[ ]"

По адресам, которые gobuster задетектил во статусом 200 и они более 2х байт, возвращается страница сайта с подходящими статьями. Другими словами, несуществующие адреса парсятся и из полученных строк выстраивается какой-то WPQuery, чтобы возвращать пользователю не 404. Скорее всего, в целях SEO сделали или чтобы ни капли трафика не терять. Страница 404 взвращается только если

Собственно вопрос - может есть какой-то отработанный способ получить несанкционированные данные, вмешавшись в работу WPQuery? Или несанкционированный доступ к панели администратора? В какую сторону вообще копать?

Версия WP 5.9.3. С плагинами особо не разгуляешься, по крайней мере WPscan нашел только Webpushr с двумя уязвимостями ("Unauthenticated Stored XSS" и "LFI via CSRF"), но по их эксплуатации информации не нашел.

По существующим адресам, например, https://site.com/license.txt- возвращает то, что конкретно привязано к этим адресам: пост, текстовый файл с лицензией или html-страница.

Там, где размер 2 возвращает пустой массив "[ ]"

По адресам, которые gobuster задетектил во статусом 200 и они более 2х байт, возвращается страница сайта с подходящими статьями. Другими словами, несуществующие адреса парсятся и из полученных строк выстраивается какой-то WPQuery, чтобы возвращать пользователю не 404. Скорее всего, в целях SEO сделали или чтобы ни капли трафика не терять. Страница 404 взвращается только если

Собственно вопрос - может есть какой-то отработанный способ получить несанкционированные данные, вмешавшись в работу WPQuery? Или несанкционированный доступ к панели администратора? В какую сторону вообще копать?

Версия WP 5.9.3. С плагинами особо не разгуляешься, по крайней мере WPscan нашел только Webpushr с двумя уязвимостями ("Unauthenticated Stored XSS" и "LFI via CSRF"), но по их эксплуатации информации не нашел.

При сканированием мапой часто выдает 403-404 код и сканирование завершается, можно ли это как то обойти?

Попробуй с этим аргументом запустить:При сканированием мапой часто выдает 403-404 код и сканирование завершается, можно ли это как то обойти?

--ignore-code=IG.. Ignore (problematic) HTTP error code (e.g. 401)

Для таких случаев есть https://github.com/ffuf/ffuf у него есть параметры фильтрации:Есть сайт на WP. При прогоне gobuster dir вот такая картина:

-fc Filter HTTP status codes from response. Comma separated list of codes and ranges

-fs Filter HTTP response size. Comma separated list of sizes and ranges

Здравствуйте, видел в каком то боте телеграмма сканер уязвимостей сайта который выводит CVE уязвимости,

К примеру я ему присылаю ссылку на сайт

А в ответ я получаю сообщение -

«

Аудит безопасности и трекер CVE

Аудит безопасности и трекер CVE

google.com(пример)

PHP (7.3.31):

CVE-2021-21703

CVE-2021-21707

CVE-2022-31628

CVE-2022-31629

CVE-2022-31630

CVE-2022-37454

«

Очень хочу узнать что это за сканер, помогите пожалуйста!

К примеру я ему присылаю ссылку на сайт

А в ответ я получаю сообщение -

«

Аудит безопасности и трекер CVE

Аудит безопасности и трекер CVE

google.com(пример)

PHP (7.3.31):

CVE-2021-21703

CVE-2021-21707

CVE-2022-31628

CVE-2022-31629

CVE-2022-31630

CVE-2022-37454

«

Очень хочу узнать что это за сканер, помогите пожалуйста!

possibly nucleiHello, I saw in some telegram bot a website vulnerability scanner that displays CVE vulnerabilities,

For example, I send him a link to the site

And in response I receive a message -

«

Security audit and CVE tracker

google.com (example)

PHP (7.3.31):

CVE-2021-21703

CVE-2021-21707

CVE-2022-31628

CVE-2022-31629

CVE-2022-31630

CVE-2022-37454

«

I really want to know what kind of scanner this is, please help!

Can you give me a link?possibly nuclei