Предисловие.

Чужие идеи, различного рода копипасты можно отложить. Потратив немного времени на разведку, под кейс можно подстроиться индивидуально, точечно. Сейчас покажу что ты можешь достать полезного, потратив немного времени, а заодно как можно это использовать.

Видел ведь как в новостях мелькает, что какая-то компания вдруг подверглась атаке? Что является до сих пор самым уязвимым местом? Ответ - люди, которым свойственно ошибаться, быть эмоционлальными, невнимательными, рассеянными и тп.

Поэтому задача или найти входные точки с помощью поиска и соц.инженерии, или с помощью ошибок конкретного сотрудника.

Короче, целимся в MiTM.

Оглавление.

1. Цифровое окружение, первичные данные,, контрагенты, миноритарии, свяазнные лица.

2. IP, домены, поддомены, тех.стек.

3. API, WAF, DNS записи, сервис провайдеры.

4. Сотрдники, иерархия, имена, почта.

5. ASN lookup.

6. Физическая локация, инфраструктура, арендатор.

7. Логика применения.

Соираем цифровое окружение.

Для начала рекомендую установить amass sublist3r whois jq nmap python3-pip golang git. Пригодится по мере статьи.

В случае примера это сайт компании в Азии, которая является частью международной группы компаний.

Поэтому сначала получим данные о сайте таргета.

Используем банальный whois + dig.

Сначала dig +short ваш.домен и получаем IP

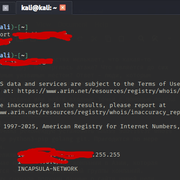

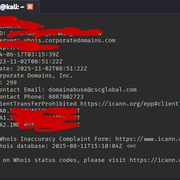

Следующим шагом получаем информацию через whois: whois айпи.таргета, потом whois домен.таргета

Просматриваем на предмет нужной инфы - организация регистрант, почты, адреса, номера, название сети, контакты для абуза, NS и так далее, выписываем.

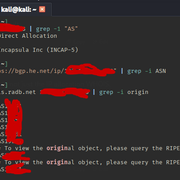

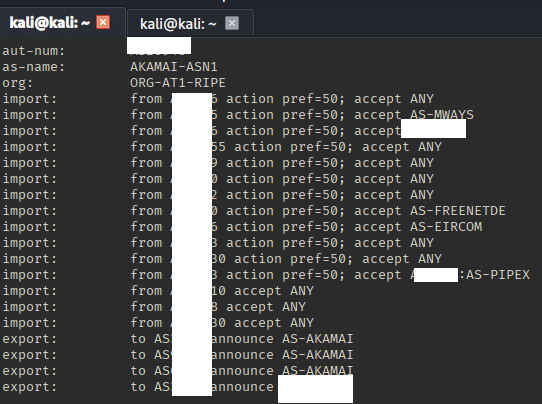

Далее пробуем получить ASN(Autonoumus System Number) через

Bash:

Bash:

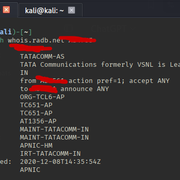

whois айпи.таргета | grep -i "AS".Я тут потерпел фиаско, потому что на той стороне пострались, поэтому держи альренативу:

Bash:

Bash:

curl -s "https://bgp.he.net/ip/ip_таргета" | grep -i ASNОднако, тут тоже провал, поэтому обратимся за помощью к whois.radb.net в виде

Bash:

Bash:

whois -h whois.radb.net айпи.таргета | grep -i origin

И вуаля, наши данные получены примерно в таком виде. Записали.

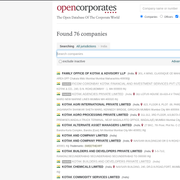

Тут последним этапом заходим на https://opencorporates.com/companies/ и вводим название компании-таргета, получая так же список субсидариев, миноритариев, субподрядчиков холдинга и.тп, которые каждый отдельно так же может являтся таргетом или входной точкой в общую сеть.

IP, домены, поддомены.

Используя фильтры и понимание нужных целей можно выписать весь список доступных доменов и да, у дочерних компаний тоже бывают отдельные домены, а могут быть поддомены в общей сети, в целом это можно будет сверить позже.

Поэтому все найденные домены запишем в отдельный файл, расценивая каждый сайт как отдельный таргет.

Теперь немного пошаманим с поддоменами и суб-доменами.

Первым делом используем

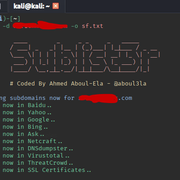

Bash:

Bash:

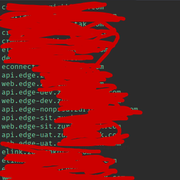

sublist3r -d домен.таргета -o sf.txt

А что они вообще нам дают?

Ищем интересные "слова".домен.таргета, такие как dev, test, api, admin, service, webhook, app, onboarding и так далее.

Список мы уже сохранили в sf.txt.

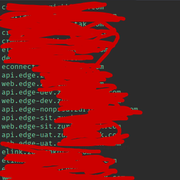

В данном случае у таргета много api.edge - уже стоит отметить.

Прогоним заодно через assetfinder,

Bash:

Bash:

assetfinder --subs-only таргет.домен > assetfinder.txtМожно так же подключить к этому акту

Bash:

Bash:

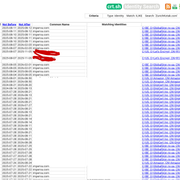

amass enum -passive -d ваш.таргет -o amass.txtБонусом можно отправиться на crt.sh, тоже выгрузить список и отправить дедуплцироваться, чтобы понять какие конкретно домены стоят внимания, а какие могут принадлежать корпам повыше.

Либо можно сразу в файл:

Bash:

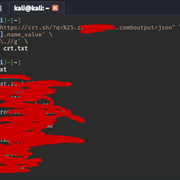

Bash:

curl -s "https://crt.sh/?q=%25.домен.таргета&output=json" \

jq -r '.[].name_value' \

sed 's/\*\.//g' \

sort -u > crt.txtПроводим дедупликацию:

Bash:

Bash:

cat результатamass.txt результатsublister.txt результатassetfinder.txt результатcrt.txt | sort -u > subs_all.txt

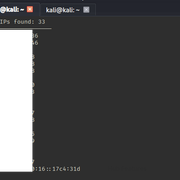

Теперь получим IP дедуплицированных доменов через

Bash:

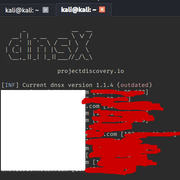

dnsX:

Bash:

cat subs_all.txt | dnsx -a -resp -o resolved.txt

Цель - дальше уловить какие-то фингерпринты стека:

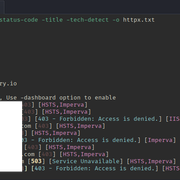

Bash:

Bash:

cat subs_all.txt | httpx -status-code -title -tech-detect -o httpx.txt

Что-то подобное достойно внимания:

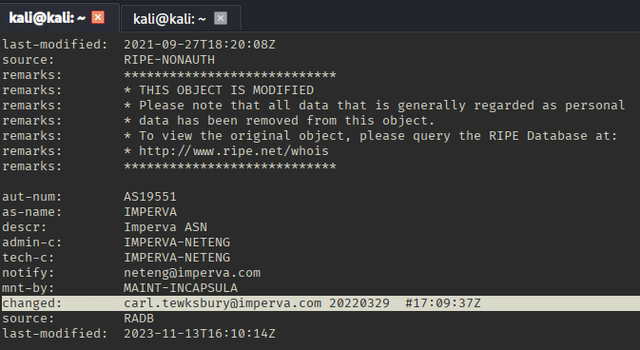

https://субдомен.таргета.com [200] [Название Таргета General Insurance] [Bootstrap,D3,HSTS,Imperva,Popper,React,jQuery,xCharts] Теперь мы получили стек, айпи доменов и субдоменов, примерные сервисы, а, если нет CDN, то можно и вовсе попробовать вытянуть баннеры через nmap.

API, WAF, DNS записи, сервис провайдеры.

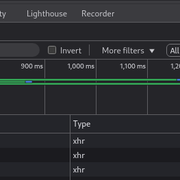

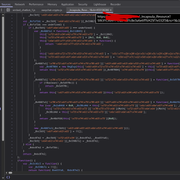

Теперь изучим вебсайт, так как там тоже может лежать то, что нам необходимо. Заходим на домен.таргета и жмём F12(Developer Tools), нас интересуют Network & фильтр Fetch/XHR и получаем примерно такую картину.

Затем переходим в Sources, уделяя внимание .js файлам в поисках чего-то с эндпоинтами типа /api/v1/, /graphql, /auth, /user, либо же токенами.

Либо же, для большей результативности, используем waybackurls, предварительно его установив через

Bash:

Bash:

go install github.com/tomnomnom/waybackurls@latest

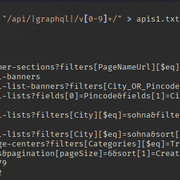

Теперь начинаем наш поиск через подбор значений:

Bash:

Bash:

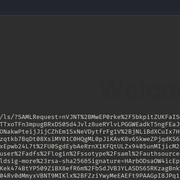

waybackurls zurichkotak.com | egrep "/api/|graphql|/v[0-9]+/" > apis1.txtПодтянем и данные из dnsdumpster.com, вбив домен, чтобы ещё получить немного инфы об хостах и IP, MX, A, AAAAA, TXT записях. В моём случае было полезным узнать e-mail hosting провайдера cn: apacsecuremail.таргет.com

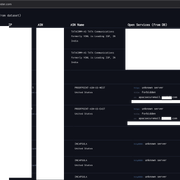

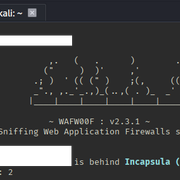

Заодно, мимоходом узнаем про WAF:

Bash:

Bash:

wafw00f https://айпи.таргета/

|

https://домен.таргета/

Подтверждаем используемый файерволл и не забываем сверять между доменом и хостом.

Иерархия, соц.сети, почта, рабочие данные.

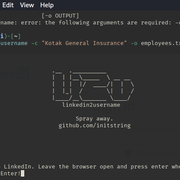

Владельцы LinkedIn аккаунтов могут смело использовать тулзу linkedin2username, введя

Bash:

Bash:

linkedin2username -C "Название Компании" -o employees.txtОстальным - соболезную.

Шучу, можно и вытянуть всё бесплатно.

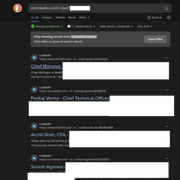

Dorks

Код:

site:linkedin.com/in intext:"Название Компании"

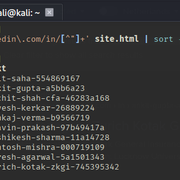

Можно спарсить, предварительно скачав html страницу из браузера

Bash:

Bash:

grep -oP 'linkedin\.com/in/[^"]+' site.html | sort -u > linkedin.txt

Уже проще искать и сортировать дальше, используя другие тулзы, которые вытягивают почты.

Указанные должности соотносим с иерархией в компаниях и именами по принципу https://theorg.com/iterate/corporate-hierarchy

Попробуем дёрнуть упоминания, так как нередко там может оказаться что-то любопытное, а у нас уже частично есть общая картина:

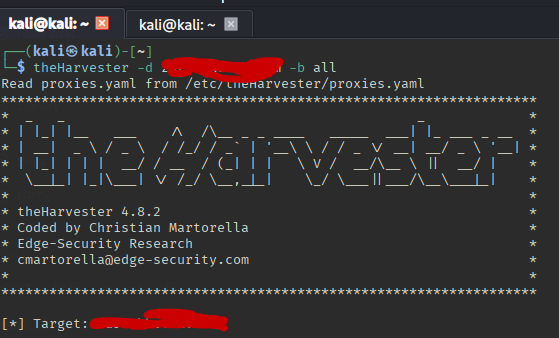

Bash:

Bash:

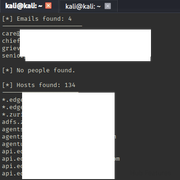

theHarvester -d домен.таргета -b all

Мой улов составил:

- Новые ASN.

- IP адреса.

- E-mail'ы.

- Хосты, которые тоже можно дедуплицировать.

- Имена.

Раскручивая клубок, можно и личные данные сотрудников, исходя из имён достать, социальные сети.

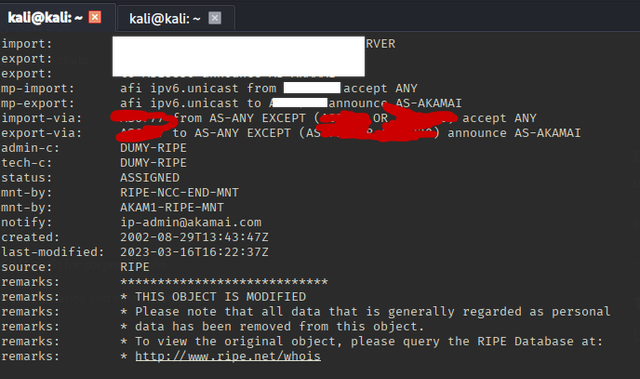

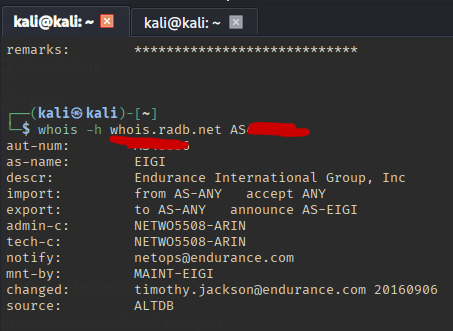

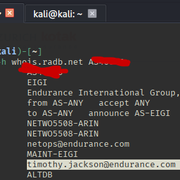

Смотрим ASN data.

Зачем нам было уделять внимание поиску ASN?

Чтобы потом записать IP рейнджи и получить поле для сканирования, но и для того, чтобы знать кто контакт или админ, а иногда там указан и вовсе сотрудник

Bash:

Bash:

whois -h whois.radb.net AS#####

В моём случае было ещё несколько ASN из поиска theHarvester, которые подкинули данныхпоэтому, сканируем каждый.

По итогу получаем тоже валидную информацию об интернет провайдере, в данном случае, TATA Networks https://www.tatacommunications.com/

В совокупности, работая с ASN важно определить какие диапазлны адресов использует компания. потом и посканить можно посерьёзнее через SecurityTrails или Shodan, какие есть функциональные зоны, взаимодействие и потенциальные связи и тп.

Физ.локация офиса и инфраструктура.

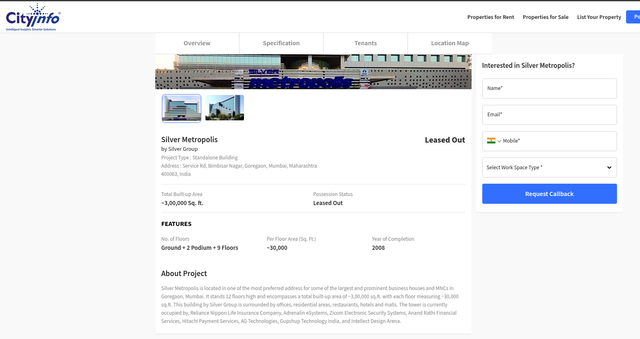

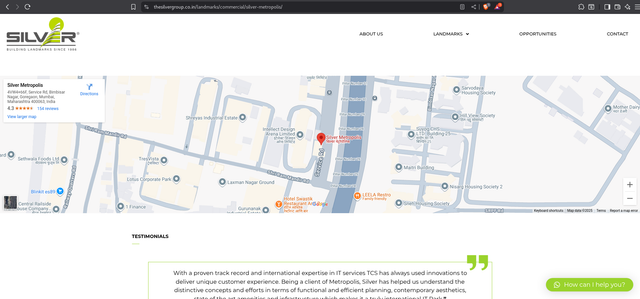

Простейшее было оставлено напоследок. Оценим-ка мы и сам физический офис, так как локация нам тоже может сказать не мало. Проинспектировав сайт, не сложно найти адрес, который отправляется в поисковик. Получаем результат.

Нас интересует именно другие сервис провайдеры, которые окружают наш таргет. чем гипотетически он может пользоваться или кто-то из его сотрудников: кофешоп, магазин, кафе, парковка или что-то подобное.

Сайт самого арендатора мне очень помог https://thesilvergroup.co.in/landmarks/commercial/silver-metropolis/.

Также можно потратить время и поискать ещё информацию о локации, а ещё не забываем про социальные сети, которые могут давать наводки за счёт логотипов других компаний на фото из офиса, фото с корпоративов и так далее.

Область применения.

Вообще. Речь не о том, чтобы найти уязвимости, бреши или что-то такое, а о том, чтобы собрать инфу и использовать её в своих целях. Просто от инфы толку мало, но и я не AD пентестер. Поэтому мы затронем применение в другом направлении.

Есть список важной инфы:

- IP, ASN, поддомены, DNS записи, различные провайдеры.

- Данные о сторонних сервисах, контрагентах, API, интеграциях.

- Иерархия, данные о сотрудниках, почтовые адреса.

- Локация, сервси провайдеры, окружение.

Думаю, мой таргет может быть открыт к тому, чтобы я ему написал от лица его бывшего сервис провайдера. К примеру, есть вот такой вот timothy.jackson@endurance.com. Немного поискав, находим домен endurance в другой доменной зоне, либо же играемся немного с буквами и ищем домен enduranse.

Далее регистрируем почтовый адрес timothy.jackson@enduranse.com, переходим к магии гпт, создаём письмо, чтобы оно выглядело достоверно, а как прикрепить свои приколюхи вы уж приудмайте сами. Получится в итоге что-то типа

Subject: Abuse Notification – Immediate Attention Required

To: [Recipient’s abuse/security contact email]

From: [Your Name], Abuse Response Team – [CDN Name]

Dear [Recipient Name or “Sir/Madam”],

This is an official notification from the Abuse Response Team of [CDN Name], which is listed as the abuse contact in the WHOIS records for the relevant IP address range.

We have received a formal request from [Name of Authority or “competent law enforcement authorities”] concerning activity originating from or transiting through your infrastructure via our content delivery network. The reported activity involves:

Case Reference: [Authority Reference Number]

Date of Report: [Date]

Type of Abuse: [e.g., Phishing, Malware Distribution, DDoS Command & Control]

IP(s) / Domain(s): [List here]

Timestamps (UTC):

Pursuant to our obligations under applicable laws and our Acceptable Use Policy, we request that you:

Review and verify the reported activity.

Cease the abusive activity immediately if confirmed.

Preserve all related logs and records for a minimum of [X] days from the date of this notice.

Provide us with a written confirmation of your findings within [timeframe, e.g., 48 hours].

Please treat this matter as urgent. Non-compliance may result in suspension of services related to the reported IP address or hostname, in addition to further actions as required by law.

Kindly direct your confirmation or any related questions to [Your Abuse Contact Email] quoting the above case reference in the subject line.

Thank you for your prompt attention to this matter.

Sincerely,

[Full Name]

Abuse Response Officer

[CDN Name]

[CDN Address]

[Direct Phone] | [Abuse Email]

Опция 2.

Как стало ясно, таргет является частью холдинга. Какого именно помог их раздел "о нас" где они описали о слиянии.

Головной офис имеет ещё больше сотрудников, миноритариев, отделов, дочерних компаний, субподрядчиков, офисов, подразделений. Если фантазия не слишком уж обширная, то регистрируем схожий домен с оригиналом компании https://таргет.fr/ явяллясь сотрудником из Франции, обращаясь по сбою к коллеге из https://таргет.au/

Либо можно написать от имени SOC, сервис провайдера, рассылка от местного кафе. Пиши в комментариях свои идеи.Subject: Urgent – Incident Case [Case ID] Postmortem for Review

To: [Colleague’s Name]

From: [Your Name], [Your Position] – [Your Branch]

Date: [Date]

Hi [Colleague’s Name],

Please find attached the postmortem report for Incident Case [Case ID], which occurred on [Date].

This case had significant operational impact and contains lessons applicable to both our branch and yours. I recommend that your SOC and IR teams review the document as soon as possible, as it includes recommendations that may require local implementation.

Let’s schedule a joint review session by [Proposed Date] to go through the findings and align on preventive measures.

Best regards,

[Your Full Name]

[Your Position]

[Your Branch]

[Your Contact Details]

Attachment: Incident_Case_[CaseID]_Postmortem.pdf

Естетственно, подготовив всё визуально, не забываем об оформлении, подписях, гиперссылках и тп. Чем более официально выглядит письмо, тем больше вероятность успеха. Вариантов реализации полученной инфы масса, а информации получено лишь малая часть, но и с этим есть возможноть работать. Надеюсь, что я донёс важность разведки и показал как можно реализовать свои навыки СИ.

Последнее редактирование модератором: