Это локальный офлайн сканер, который прочёсывает большие массивы файлов (тексты, логи, CSV, PDF, DOCX, XLSX, SQLite) и находит в них:

сид-фразы (BIP-39 на нескольких языках, Monero 25 слов, Algorand 25 слов),

приватные ключи и секреты популярных сетей,

ETH keystore JSON (формат v3),

длинные base58/base32 кандидаты (например Solana/Tezos/Stellar) и прочие характерные шаблоны.

Всё найденное показывает в таблице с типом находки, статусом проверки и пояснением. Можно сохранить в CSV или сделать защищённый экспорт (шифрованный .shp). PBKDF2-HMAC-SHA256 + потоковый XOR-шифр;

Поддерживаемые форматы файлов

Текстовые: .txt, .log, .md, .json, .csv, .conf, .ini, .cfg, .xml, .yml, .yaml, .env, .toml, .rst

Читаются потоково (чанками), можно сканить файлы на десятки гигабайт.

PDF (через PyPDF2) — с лимитом страниц.

DOCX (через python-docx).

XLSX/XLSM (через openpyxl) — с лимитом по числу ячеек.

SQLite (.db, .sqlite, .sqlite3) — выборка текстовых колонок с лимитом по строкам/ячейкам.

Какие «секреты» он ловит

Включаемые/выключаемые детекторы (чекбоксами в UI):

BTC WIF (обычный и сжатый), BIP38,

ETH 64-символьные hex-ключи,

Tron hex64-паттерны,

Ripple/XRP (секреты на базе58),

Solana: длинные base58 ключи и JSON-массивы из 64 байт,

Stellar секреты формата S… (base32 c CRC16-XMODEM),

Tezos секреты edsk…,

NEAR ed25519:…,

EOS PVT_* и WIF,

Monero кандидаты (hex и 25-словная мнемоника),

Sui suiprivkey…,

Algorand 25-словная мнемоника,

ETH keystore v3 JSON (вырезает и валидирует структуру).

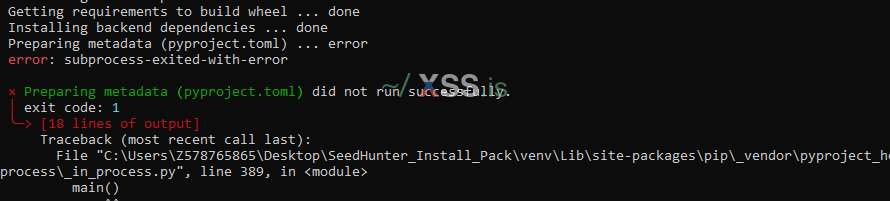

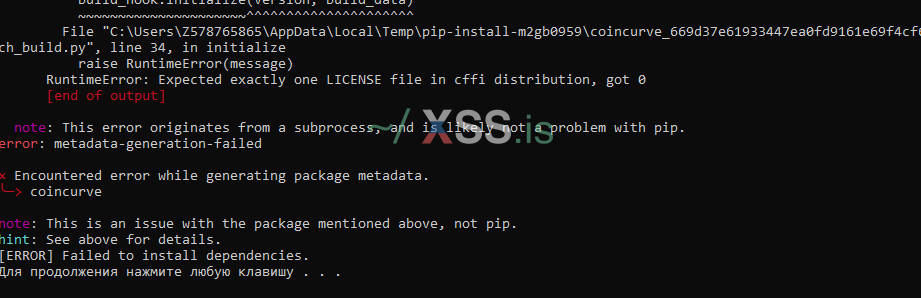

Требования

Windows x64, Python 3.11+ (x64) с «Add to PATH».

Для расширенных форматов/валидаторов — библиотеки, ставятся кнопками прямо из GUI

Поддерживаемые форматы

TXT, CSV, LOG, JSON, INI, XML, YAML — парсятся стримингом (кусками), можно сканить хоть терабайты.

PDF / DOCX / XLSX — включаются, если установлены модули:

PDF → PyPDF2

DOCX → python-docx

XLSX/XLSM → openpyxl

SQLite — поддерживается

Стриминг TXT/CSV/… — когда включён (рекомендую):

файлы читаются чанками (по умолчанию 16 МБ, можно менять),

размер файла не ограничен — скан хоть 100+ ГБ.

Безопасность/конфиденциальность

Софт не делает сетевых запросов.

Все операции — локально на твоей машине.

Экспорт .shp — зашифрованный контейнер (пароль не хранится).

Что именно детектится

BTC: WIF (uncompressed 5…, compressed K/L…), BIP38 (6P… — зашифрованные).

ETH: приватный hex64 (0x… 64 шестн.), keystore JSON v3 (кусок JSON с crypto, kdf, cipher).

Tron: hex64 кандидаты.

Ripple: секреты s… (кандидаты).

Solana: длинные base58 ключи; массивы приватника в JSON [64 байта 0..255].

Stellar: S… (56 base32) — сид-seed.

Tezos: edsk… секреты (кандидаты).

NEAR: ed25519:….

EOS: PVT_K1|R1|WA_… и WIF.

Monero: hex64 кандидаты.

Sui: suiprivkey… (base64-подобные).

Export (password)… в SeedHunter PRO, он сохраняет зашифрованный JSON-контейнер.

Формат: SHP/1

Внутри хранится структура:

{

"fmt": "SHP/1",

"salt": "...",

"nonce": "...",

"data": "..." ← зашифрованные JSON-данные (твои файлы)

}

Этот .shp не содержит оригинальные файлы, только выгрузку из таблицы: результаты поиска сид-фраз, ключей, и т.д.

Расшифровка делается только через:

C2flow SHP Tool v1.2 — один инструмент, который:

Расшифровывает оба формата:

SHP/1 (экспорт из SeedHunter) → показывает записи в таблице, можно Save CSV.

SHP/1-BIN (FileLocker) → сохраняет исходный файл.

Шифрует любой файл → SHP/1-BIN.

PBKDF2-HMAC-SHA256 + потоковый XOR-шифр

Вариантов использования очень много и максимально просто и удобно. Возможности что то дописать , добавить , подделать каждый может для себя сам, то что будет необходимо ему.

Эксклюзивно для форума xss.pro

SeedHunterPROv1.6 http://u.pc.cd/3gl

SHP Tool v1.2 http://u.pc.cd/HRl7

Скачать исходники по ссылкам

Последнее редактирование: