Обзор проекта Rayhunter.

Проект Rayhunter представляет собой открытый инструмент, разработанный Electronic Frontier Foundation (EFF) для детекции имитаторов базовых станций сотовой связи (cell-site simulators, CSS), также известных как IMSI-catchers или "Stingrays".

Эти устройства маскируются под легитимные базовые станции, принуждая мобильные терминалы в радиусе действия подключаться к ним вместо аутентичных базовых станций, что позволяет перехватывать идентификаторы (IMSI, IMEI) и потенциально осуществлять мониторинг трафика.

Rayhunter ориентирован на пассивный анализ сигнального трафика в реальном времени для выявления аномалий, указывающих на присутствие таких имитаторов.

Проект реализован на языке программирования Rust и предназначен для работы на мобильном хотспоте Orbic Speed RC400L стоимостью 30 USD, что делает его доступным для широкого круга пользователей, включая технических специалистов и активистов в области приватности данных.

1. Возможности решения.

Rayhunter предоставляет следующие ключевые функциональные возможности:

- мониторинг сигнального трафика в реальном времени: устройство захватывает контрольные сообщения (signaling data) между модемом хотспота и базовой станцией, анализируя их на предмет подозрительных событий;

- определение аномалий: алгоритмы выявляют индикаторы компрометации, включая NAS-сообщения (Non-Access Stratum), где фиксируются запросы идентификаторов или принудительное снижение уровня безопасности (например, отсутствие щифрования);

- захват и хранение данных: при обнаружении подозрительной активности Rayhunter автоматически сохраняет PCAP-файлы (Packet Capture) с контрольным трафиком для последующего оффлайн-анализа, без перехвата пользовательских данных (payload), что обеспечивает этичность и соответствие нормам приватности;

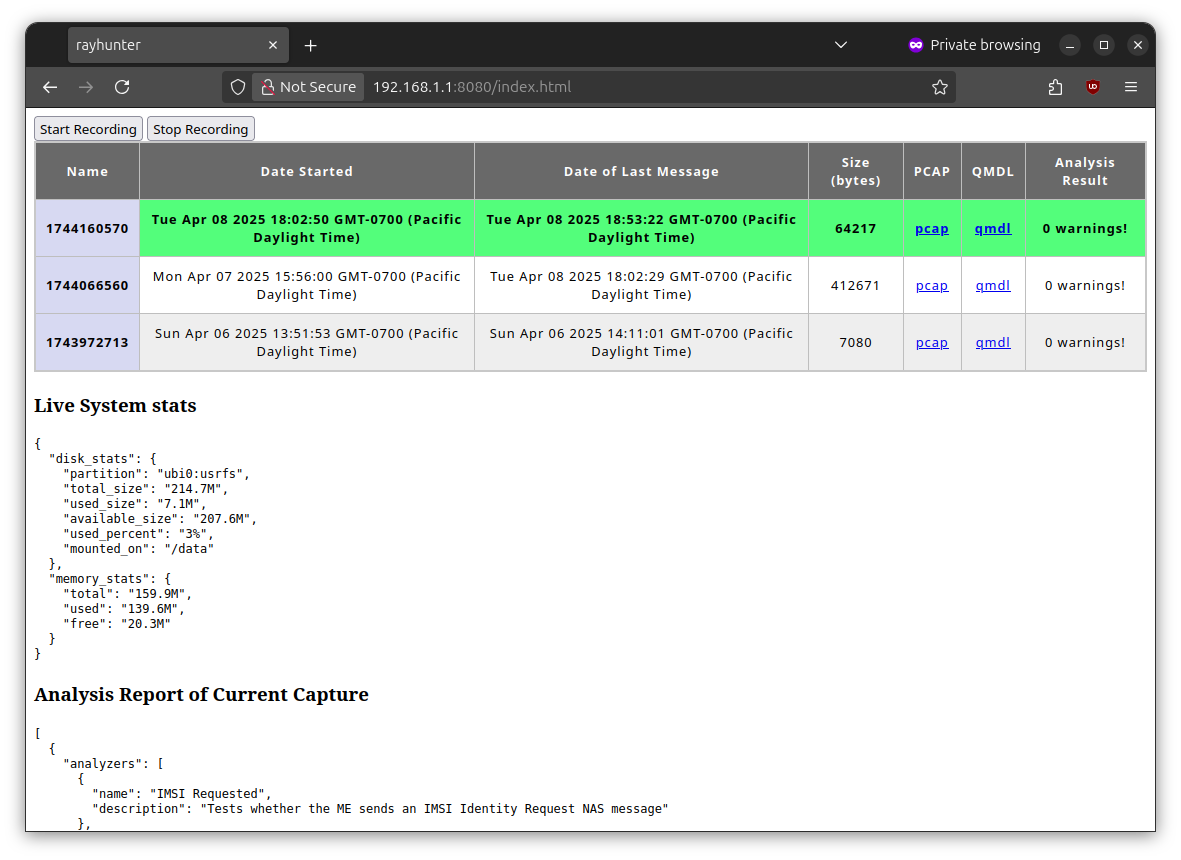

- оповещение пользователя: через веб-интерфейс или индикаторы на устройстве (LED) уведомляет о потенциальной угрозе;

- поддержка сетей: фокусировка на LTE (4G), с потенциалом расширения на другие стандарты через будущие обновления; тестирование проводилось с открытыми базовыми станциями на базе srsRAN или OpenBTS;

- интеграция с сообществом: открытый исходный код позволяет пользователям вносить улучшения, такие как новые критерии аномалий на основе исследований.

2. Особенности реализации.

Реализация Rayhunter отличается минималистичным и эффективным дизайном, ориентированным на портативность:

- используется модифицированный мобильный хотспот Orbic RC400L с чипсетом Qualcomm или совместимый (поддержка AT-команд для доступа к модему). Устройство компактно (размеры сопоставимы с карманным гаджетом), энергопотребление низкое, что обеспечивает автономную работу от встроенной батареи.

- написан на Rust для обеспечения безопасности памяти и производительности; включает модули для парсинга протоколов 3GPP (например, NAS, RRC – Radio Resource Control). Захват трафика осуществляется через интерфейс модема без необходимости в дополнительном оборудовании, таком как RTL-SDR.

- процесс установки включает скачивание бинарного релиза с GitHub, подключение устройства к ПК и прошивку через скрипт. После установки доступен веб-интерфейс на локальном IP для мониторинга.

3. Оценка эффективности критериев выявления индикаторов компрометации в сетях GSM/UMTS/LTE, скрытности и удобства применения.

Критерии выявления основаны на анализе характерных аномалий имитаторов базовых станций, описанных в стандартах 3GPP и исследованиях:

Стандарты GSM/UMTS анализируются лишь косвенно по факту принудительного перевода обслуживания хотспота на них.

Rayhunter обладает высокой степенью скрытности, поскольку функционирует в пассивном режиме: не генерирует дополнительный трафик, не модифицирует сигнальные сообщения и не раскрывает свое присутствие.

Модем работает как стандартный UE (User Equipment), что делает его неотличимым от обычного хотспота.

Портативность (вес < 100 г), автономность (>8 часов), простой веб-интерфейс для визуализации данных.

Установка занимает < 5 минут, не требует специализированных навыков за пределами базового знания Linux/ADB.

Ограничения проекта: зависимость от конкретного аппаратного обеспечения и необходимость SIM-карты для работы.

- запрос идентификатора IMSI через сообщение NAS Identity Request от базовой станции, что обычно происходит только при начальном подключении или невозможности идентификации по временным идентификаторам (TMSI/GUTI);

- разрыв соединения с последующей переадресацией на базовую станцию стандарта 2G;

- вещание текущей базовой станцией сообщений SIB Type 6 и 7 с приоритетами для 2G/3G-частот, потенциально принуждающими к переходу на них;

- предложение базовой станцией null-шифрования (EEA0) в слое RRC, отключающего криптозащиту между устройством и базовой станцией, и/или в команде security mode на уровне NAS после успешной аутентификации;

- неполный перечень SIB в сообщении SIB1 (например, отсутствие SIB3, SIB5 и прочих), поскольку фальшивые базовые станции часто вещают только SIB1 и один дополнительный SIB.

Стандарты GSM/UMTS анализируются лишь косвенно по факту принудительного перевода обслуживания хотспота на них.

Rayhunter обладает высокой степенью скрытности, поскольку функционирует в пассивном режиме: не генерирует дополнительный трафик, не модифицирует сигнальные сообщения и не раскрывает свое присутствие.

Модем работает как стандартный UE (User Equipment), что делает его неотличимым от обычного хотспота.

Портативность (вес < 100 г), автономность (>8 часов), простой веб-интерфейс для визуализации данных.

Установка занимает < 5 минут, не требует специализированных навыков за пределами базового знания Linux/ADB.

Ограничения проекта: зависимость от конкретного аппаратного обеспечения и необходимость SIM-карты для работы.

4. Освещение в прессе и публичность проекта.

Проект получил значительное освещение в специализированных СМИ в период март–май 2025 г., с пиком в марте после релиза EFF: публикации в Hackaday, BleepingComputer, Schneier on Security, Reddit (r/linux, r/rust), Slashdot, Android Authority и презентация на DEF CON 33 (август 2025).

Проект ориентирован на энтузиастов информационной безопасности, активистов и исследователей, а не на массового потребителя, из-за технической специфики и фокуса на нишевых угрозах (CSS используются преимущественно правоохранительными органами).

Проект ориентирован на энтузиастов информационной безопасности, активистов и исследователей, а не на массового потребителя, из-за технической специфики и фокуса на нишевых угрозах (CSS используются преимущественно правоохранительными органами).

5. Практический опыт применения.

В качестве мобильного хотспота использован TP-Link M7350, доступный в открытой продаже в ЕС и России.

Данная модель также позволяет менять IMEI встроенного модема специальной командой через SSH-сессию, а также устанавливать конкретные диапазоны LTE для работы.

Проект интересен с точки зрения возможности реализации собственных критериев выявления аномалий и автоматического реагирования на них, например отключения радиомодуля.

Данная модель также позволяет менять IMEI встроенного модема специальной командой через SSH-сессию, а также устанавливать конкретные диапазоны LTE для работы.

Проект интересен с точки зрения возможности реализации собственных критериев выявления аномалий и автоматического реагирования на них, например отключения радиомодуля.

5.1 Порядок установки дистрибутива "Rayhunter" и подготовка устройства TP-Link M7350 к работе.

1. Отформатировать карту памяти в файловую систему FAT, вставить в устройство;

2. Включить устройство, дождаться завершения его загрузки;

3. Подключиться к устройству кабелем или через беспроводной интерфейс, запустить программу установки.

2. Включить устройство, дождаться завершения его загрузки;

3. Подключиться к устройству кабелем или через беспроводной интерфейс, запустить программу установки.

Код:

test@test:~$ ./installer tplink

Launching telnet on the device

Got a 404 trying to run exploit for hardware revision v3, trying v5 exploit

Listening on http://127.0.0.1:4000

Please open above URL in your browser and log into the router to continue.

Connecting via telnet to 192.168.0.1

Mounting sdcard on /media/card

sdcard already mounted

Sending file /media/card/config.toml ... ok

Sending file /media/card/rayhunter-daemon ... ok

Sending file /etc/init.d/rayhunter_daemon ... ok

Done. Rebooting device. After it's started up again, check out the web interface at http://192.168.0.1:8080Для удобства дальнейшего использования - активации SSH и позможности смены IMEI, выполняем следующие действия:

1. Прилагаемые архивы dropbear.tar и imei_band.tar копируем на карту памяти;

2. Подключаемся к устройству через telnet, выполняем команды:

1. Прилагаемые архивы dropbear.tar и imei_band.tar копируем на карту памяти;

2. Подключаемся к устройству через telnet, выполняем команды:

Код:

cd /sdcard

tar -C / -xvf dropbear.tar

tar -C /bin -xvf imei_band.tar

cd /bin

chmod 755 imei

chmod 755 band

chmod 755 diagcmd

reboot3. После перезагрузки подключаемся к устройству по SSH, вводим пароль oelinux123 и меняем его на нужный:

Код:

ssh -oHostKeyAlgorithms=+ssh-rsa root@192.168.0.1

root@mdm9625:~# passwd4. Меняем imei и/или активируем поддержку нужных band'ов модемом посредством одноименных команд:

Код:

ssh -oHostKeyAlgorithms=+ssh-rsa root@192.168.0.1

root@mdm9625:~# imei

root@mdm9625:~# band5. Заходим в графический интерфейс роутера по адресу http://192.168.0.1 , выполняем следующие действия:

- в разделе "Advanced->NATForwarding->PortTriggering" блокируем удаленный доступ к устройству по telnet;

- назначаем требуемые параметры безопасности Wi-Fi сети в разделе Wireless и выключаем WPS, если планируем подключаться к устройству по Wi-Fi в дальнейшем.

(Опционально)

6. Если необходимо управлять модемом при помощи AT-команд для собственных сценариев, не связанных с проектом, необходимо дополнительно установить qterminal:

Код:

root@mdm9625:~# cd /sdcard

root@mdm9625:~# tar -C / -xvf qterminal_m7350.tar

root@mdm9625:~# qterminal

>ati

ati

Manufacturer: QUALCOMM INCORPORATED

Model: 4108

Revision: MPSS.JO.1.2.c1-00145-9607_GEN_PACK-2.73921.1 1 [Oct 17 2016 02:00:00]

SVN: 01

IMEI: 86019905*******

+GCAP: +CGSM

OKСсылка на репозиторий проекта: https://github.com/EFForg/rayhunter

Текущая версия ПО: Rayhunter v0.8.0

Текущая версия ПО: Rayhunter v0.8.0

Вложения

Последнее редактирование: