Может кто поделиться методом дампа нтдс удаленно, если хост защищен едром, что бы при дампе в АВ не летели Алерты

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[net-hacking] Вопросы по сетям

- Автор темы iron

- Дата начала

-

- Теги

- network-hacking

Если на хосте у тебя есть права админа можно запускать для дампа procdump. Там серт мелкомягких и АВ его без проблем пропускает. Так же погляди проект LOLBAS там тоже есть полезные штуки для дампа, если procdump безопаники залочилиМожет кто поделиться методом дампа нтдс удаленно, если хост защищен едром, что бы при дампе в АВ не летели Алерты

Прокдамп на нтдс и лссас будет орать, надо легитом снимать raw памяти, выгружать себе на тачку и ковырять тамЕсли на хосте у тебя есть права админа можно запускать для дампа procdump. Там серт мелкомягких и АВ его без проблем пропускает. Так же погляди проект LOLBAS там тоже есть полезные штуки для дампа, если procdump безопаники залочили

Пожалуйста, обратите внимание, что пользователь заблокирован

VPN обычно находится выше третьего уровня сетевого стека, хотя часто и эмулирует третий уровень в рамках создаваемого им туннеля. Так как это все-таки сервис уровня приложений. Но многое зависит от применяемых конкретных технологий и протоколов. Ну и не стоит забывать о слое/слоях защиты трафика VPN, если он присутствует.ля захвата трафика через впн, я должен быть на втором уровне (Link layer), а впн находится на третьем (Network layer). Как это победить не знаю.

некоторый легит софт едр тоже стали палить,пару раз было такое. сентинель и еще какой то едр не дал сделать дамп памятиПрокдамп на нтдс и лссас будет орать, надо легитом снимать raw памяти, выгружать себе на тачку и ковырять там

Забыл упомянуть вариант удалённый) через smb получалось забирать дамп с помощью secretdump.py из impaketa и по сетке через donPAPI. Но как сказали выше, если норм едр стоит и настроен на такое, то вариант обломается. Читал где то вариант с блокировкой трафика агента едр на нужном хосте. Только это из области теории для меня по крайней мере.Может кто поделиться методом дампа нтдс удаленно, если хост защищен едром, что бы при дампе в АВ не летели Алерты

Так и все же, какие варианты есть для моей цели? Пока чет так и не разобрался, ставлю самый простой опенвпн.VPN обычно находится выше третьего уровня сетевого стека, хотя часто и эмулирует третий уровень в рамках создаваемого им туннеля. Так как это все-таки сервис уровня приложений. Но многое зависит от применяемых конкретных технологий и протоколов. Ну и не стоит забывать о слое/слоях защиты трафика VPN, если он присутствует.

Ну это понятно, надо на стендовой сначала проверятьнекоторый легит софт едр тоже стали палить,пару раз было такое. сентинель и еще какой то едр не дал сделать дамп памяти

Я думаю это когда ты один и тот же софт используеш многократно бывает, обфускация/крипто перед использованием должна решать проблему.некоторый легит софт едр тоже стали палить,пару раз было такое. сентинель и еще какой то едр не дал сделать дамп памяти

Так вопрос и был в том , что бы подсказали удаленный инструмент для дампа ( это подразумевало что процдамп и остальные не актуальны). Нужен метод подобный секретдампу только без алеутов, мб какие-то другие скрипты это делают без проблем, как когда то цме делал.Забыл упомянуть вариант удалённый) через smb получалось забирать дамп с помощью secretdump.py из impaketa и по сетке через donPAPI. Но как сказали выше, если норм едр стоит и настроен на такое, то вариант обломается. Читал где то вариант с блокировкой трафика агента едр на нужном хосте. Только это из области теории для меня по крайней мере.

netexecТак вопрос и был в том , что бы подсказали удаленный инструмент для дампа ( это подразумевало что процдамп и остальные не актуальны). Нужен метод подобный секретдампу только без алеутов, мб какие-то другие скрипты это делают без проблем, как когда то цме делал.

Есть физический доступ к микротику на актуальной прошивке. Возможно ли через chipoff расшифровать конфиг и вытащить данные впн?

alert on base to cmenetexec

Какие ты хочешь найти инструменты, если все процесс дамперы работают по одной методике и даже у инструмента от майкрософт (procdump) будут алерты, если ты полезешь им туда куда ты не должен лезть по мнению ЕДР, а именно ковырятся в сэмах, нтдс и тд, тем более выполняя это удаленноТак вопрос и был в том , что бы подсказали удаленный инструмент для дампа ( это подразумевало что процдамп и остальные не актуальны). Нужен метод подобный секретдампу только без алеутов, мб какие-то другие скрипты это делают без проблем, как когда то цме делал.

верно выше сказали, хочешь то, что не палится, тестируй, смотри на какие сигнатуры ругается ав и переписывай кодТак вопрос и был в том , что бы подсказали удаленный инструмент для дампа ( это подразумевало что процдамп и остальные не актуальны). Нужен метод подобный секретдампу только без алеутов, мб какие-то другие скрипты это делают без проблем, как когда то цме делал.

Да какие сигнатуры, в рантайме там красная елка, ищите другие варианты как спиздить, манипулируя другим инструментами\механизмами, либо как варинт - найдите как выпить едр\повысить привелигииверно выше сказали, хочешь то, что не палится, тестируй, смотри на какие сигнатуры ругается ав и переписывай код

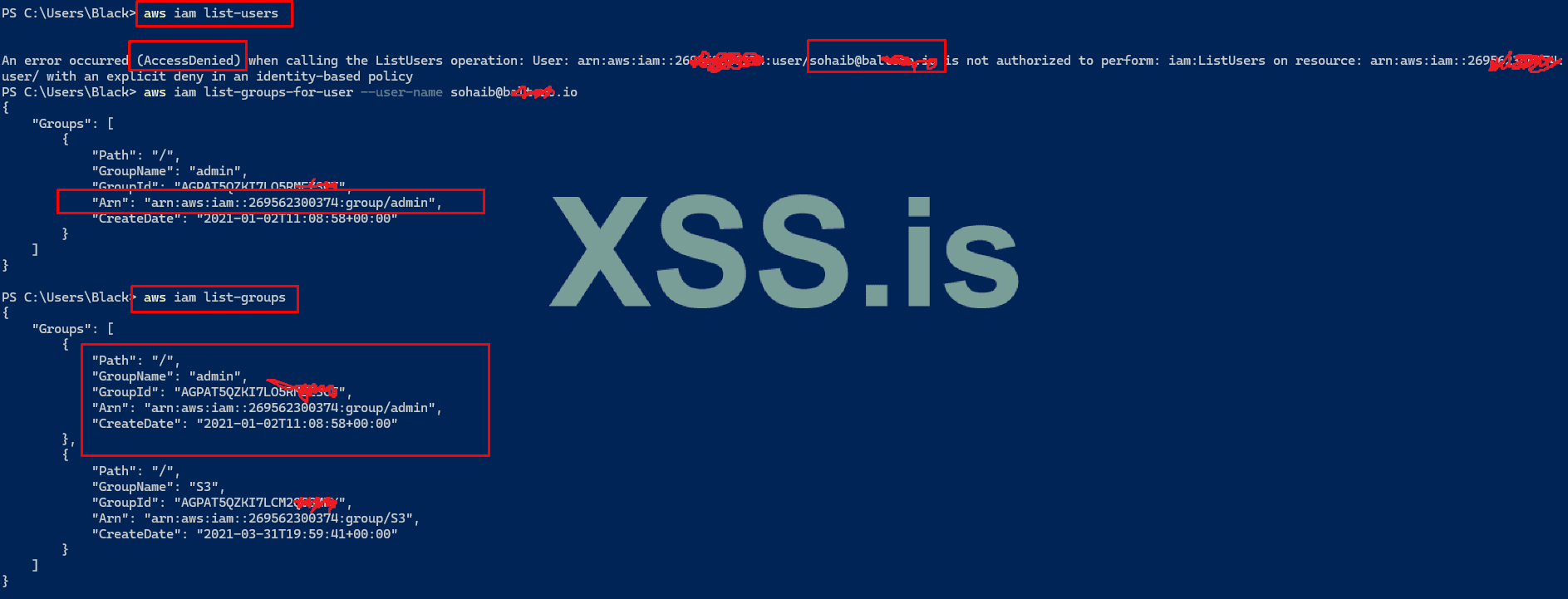

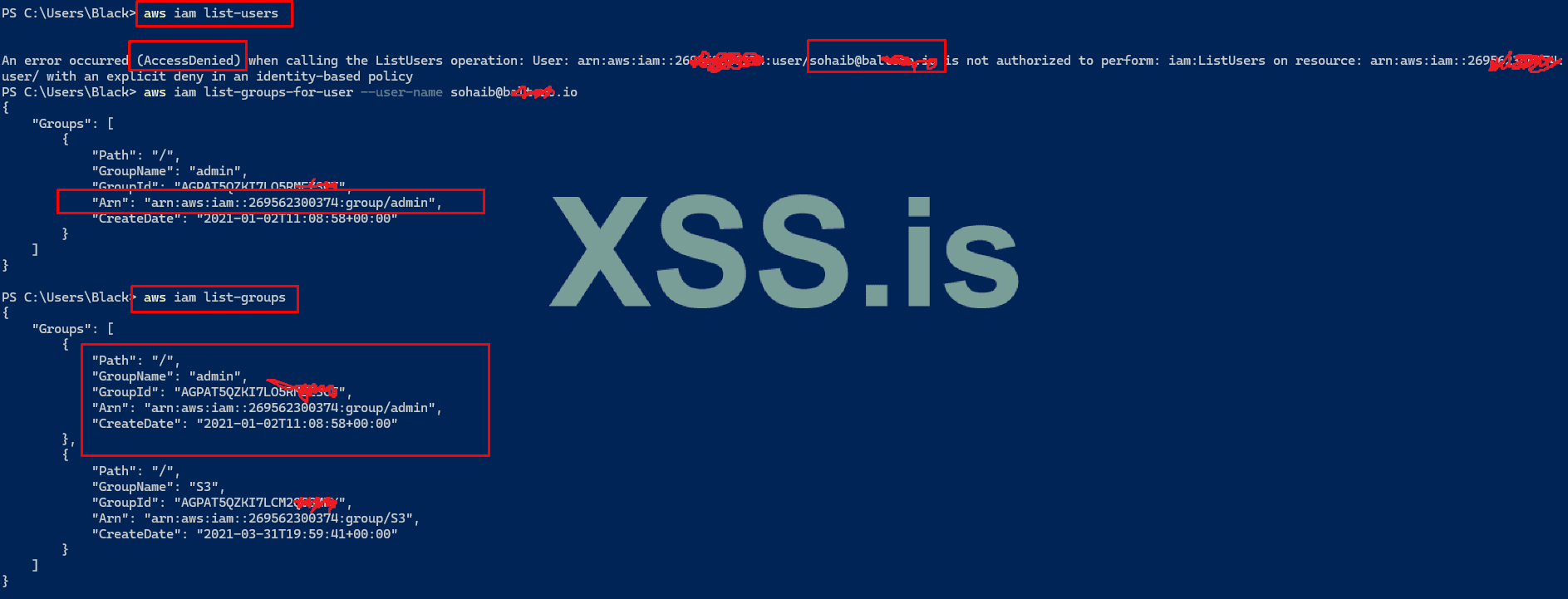

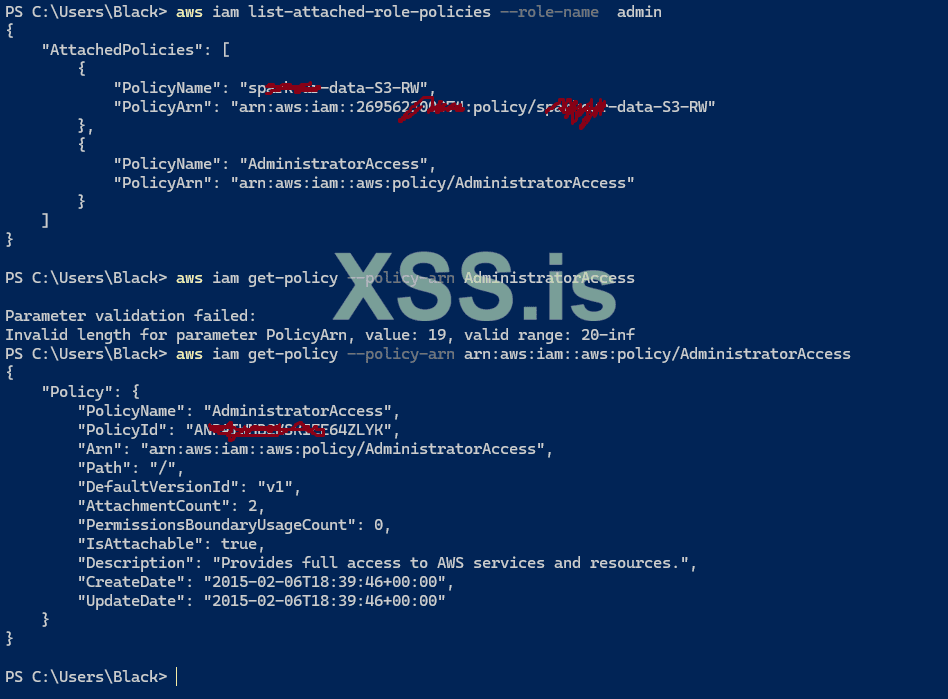

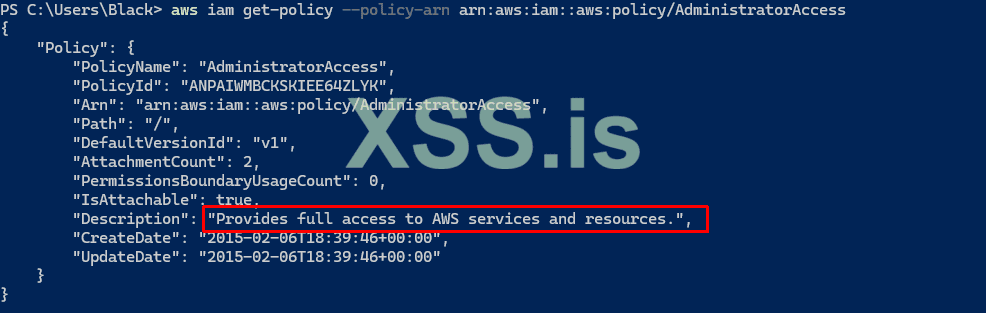

Всем прив. Есть такой вопрос по AWS. Думаю тут много знатоков. Ситуация странная. Юзер входит в группу админов у которых есть все права, но по факту прав нет ни на что) Сорь если тупой вопрос только сел с Облаками ковыряться. Собственно вопрос: Переходить на другие и забить или есть нюансы) Pacu и ему подобные софты юзал но без результата. Разве что .yaml вытянул не несущие никакой инфы(

И в дополнение + Вопрос. По какому запросу можно найти креды от Азура. я искал регуляркой, но чет из 12к строк которые нашел 0 валида( aws нашел валида норм но с азур беда.. как вы собираете client-id и secret_key от азур. Ключ как сказал гпт должен быть от 20 ти символов у меня на выходе вышло что то тип того

Подскажите плз куда капать.. Как вытянуть азур креды

Спасибо

Код:

a71d704e-8b4e-8b1c-afc2-10eef6b8b89e:020410020204100211ciro

96f1014c-145d-4f97-8009-e4c87e21836e:v30242563rogeryaileen

e44de457-9a53-4573-a1e1-7684ddaa6558:Elunicoyoriginallepu408Спасибо

Пожалуйста, обратите внимание, что пользователь заблокирован

Ролевая модель доступа вполне себе предполагает что и у админа может ни на что прав не быть. Смотря какая именно ролевая модель используется и какая развернута политика.И в дополнение + Вопрос. По какому запросу можно найти креды от Азура. я искал регуляркой, но чет из 12к строк которые нашел 0 валида( aws нашел валида норм но с азур беда.. как вы собираете client-id и secret_key от азур. Ключ как сказал гпт должен быть от 20 ти символов у меня на выходе вышло что то тип того

Подскажите плз куда капать.. Как вытянуть азур кредыКод:a71d704e-8b4e-8b1c-afc2-10eef6b8b89e:020410020204100211ciro 96f1014c-145d-4f97-8009-e4c87e21836e:v30242563rogeryaileen e44de457-9a53-4573-a1e1-7684ddaa6558:Elunicoyoriginallepu408

Спасибо

Информации маловато на данный момент.

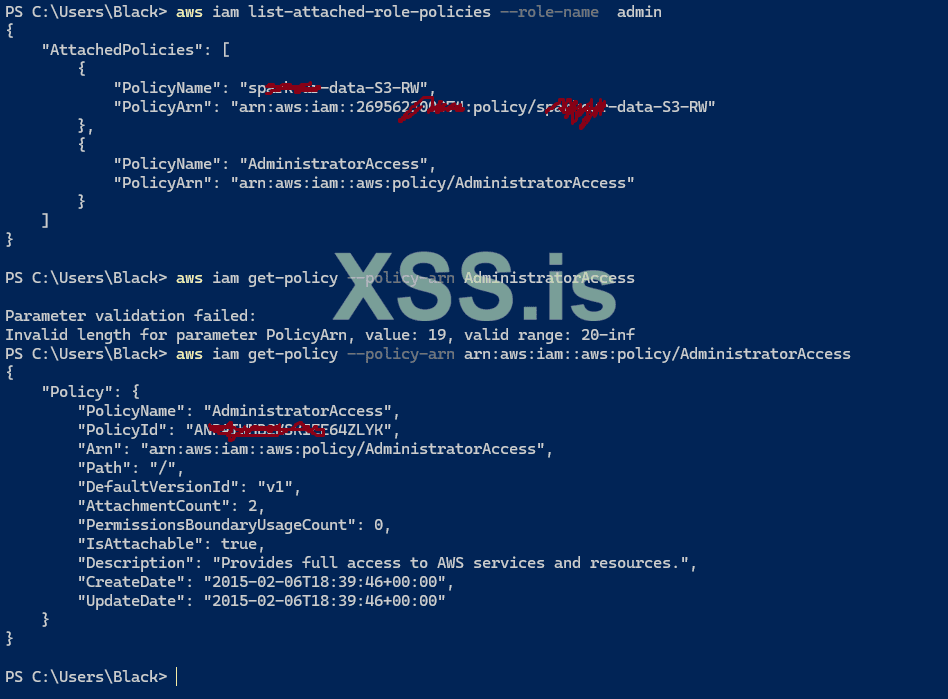

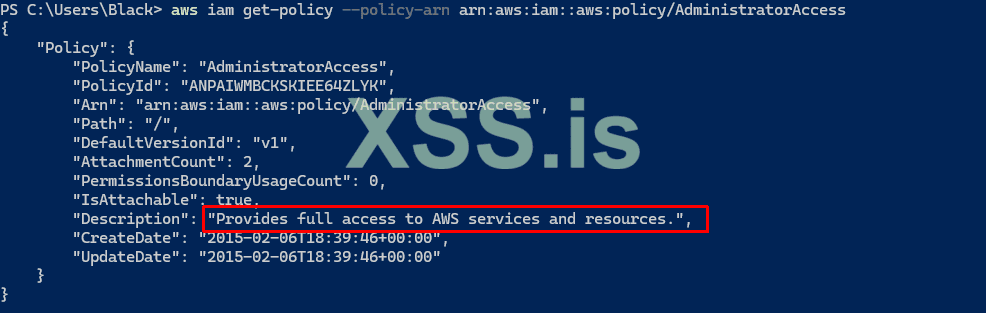

ты чекаешь политики для роли а не для группыВсем прив. Есть такой вопрос по AWS. Думаю тут много знатоков. Ситуация странная. Юзер входит в группу админов у которых есть все права, но по факту прав нет ни на что) Сорь если тупой вопрос только сел с Облаками ковыряться. Собственно вопрос: Переходить на другие и забить или есть нюансы) Pacu и ему подобные софты юзал но без результата. Разве что .yaml вытянул не несущие никакой инфы( Посмотреть вложение 106009Посмотреть вложение 106010

Посмотреть вложение 106011