Автор: ShadowHawk

Для: xss.pro

Я написал много постов на тему OSINT-разведки, и сегодня хотел бы разобрать различные методики поиска информации. Одна из них — использование поисковых систем для сбора данных.

О ней знают почти все, но не все умеют эффективно ею пользоваться.

Социальные сети (Facebook, Instagram, ВКонтакте и другие)

Карты и справочники (Google Maps, 2GIS)

Сайты с отзывами и объявлениями (Avito, Flamp, Yell и др.)

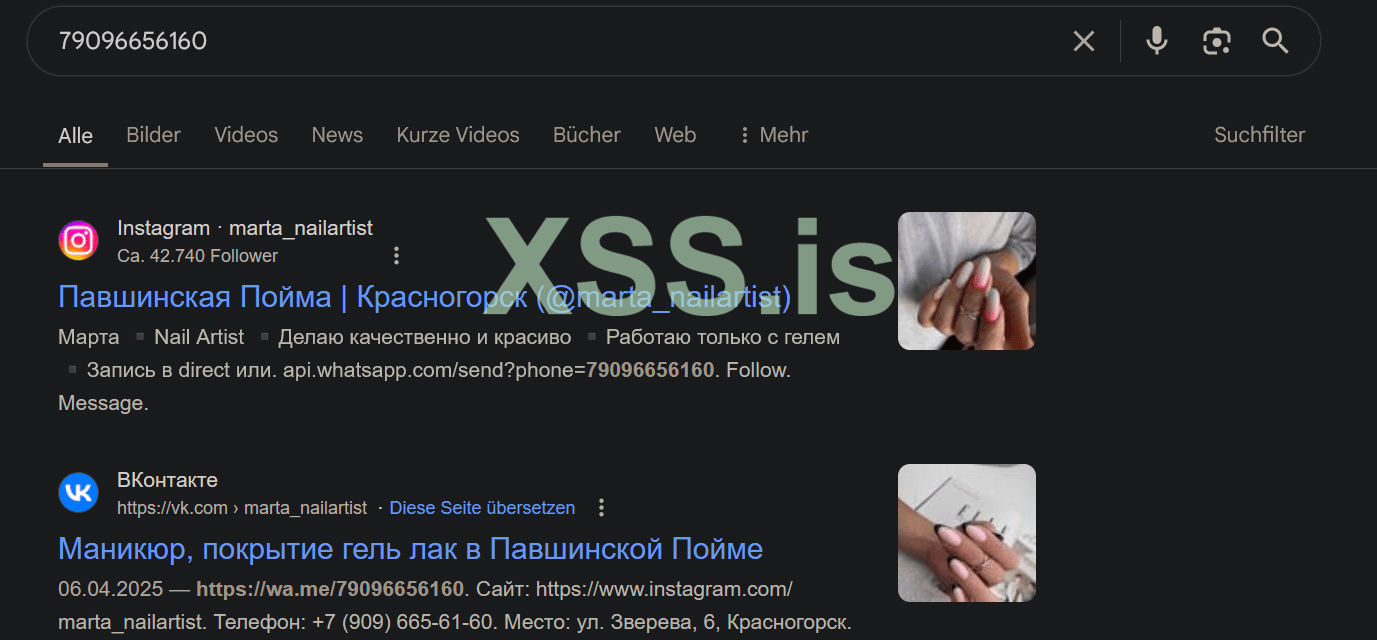

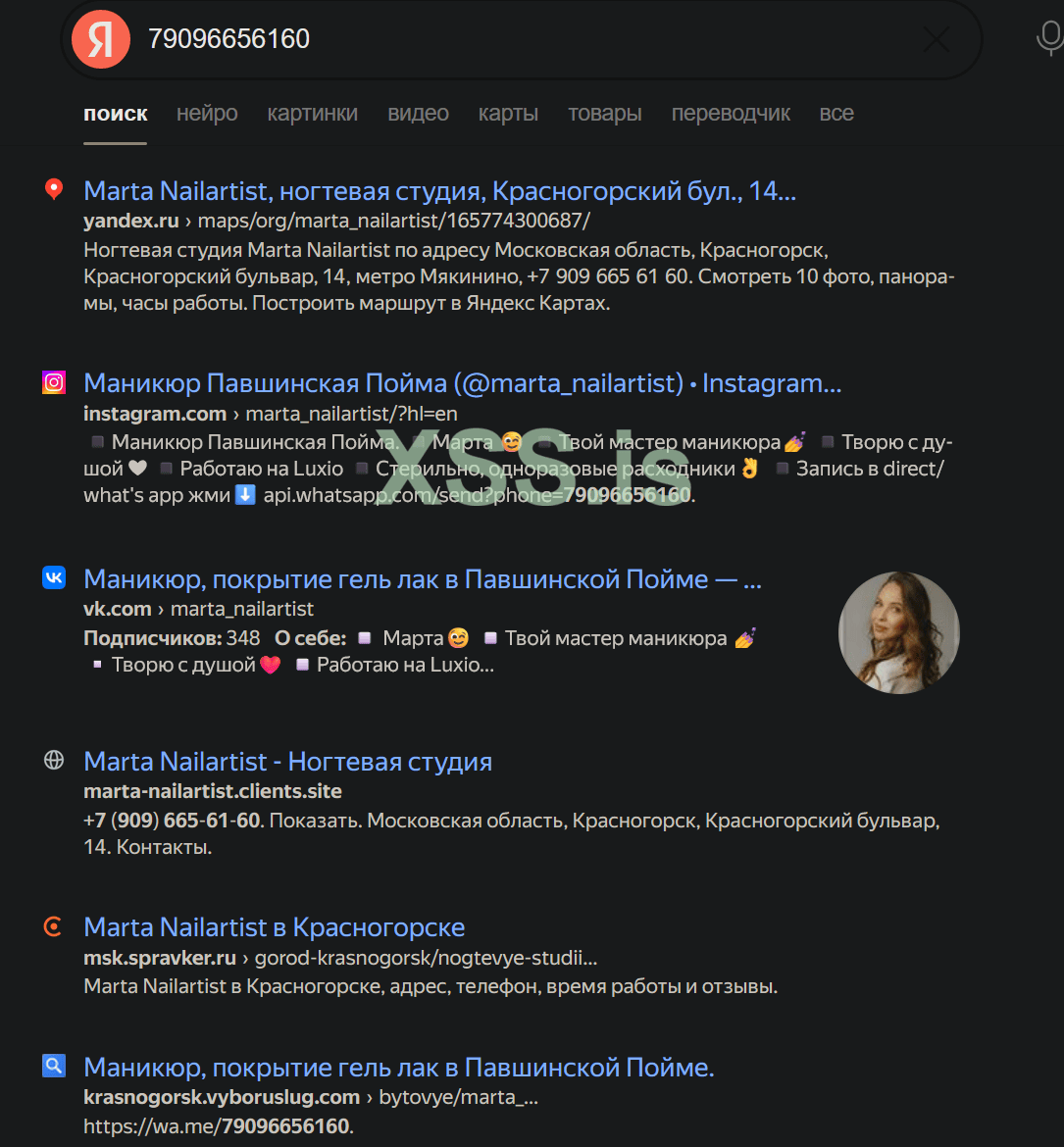

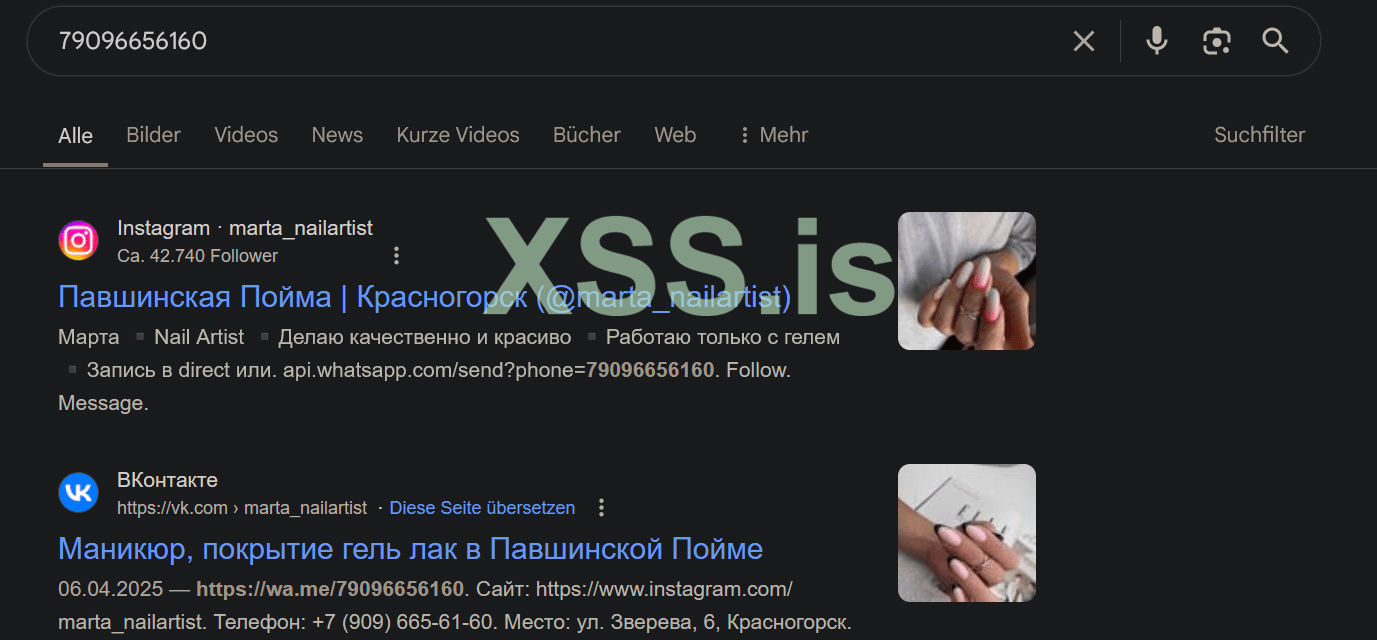

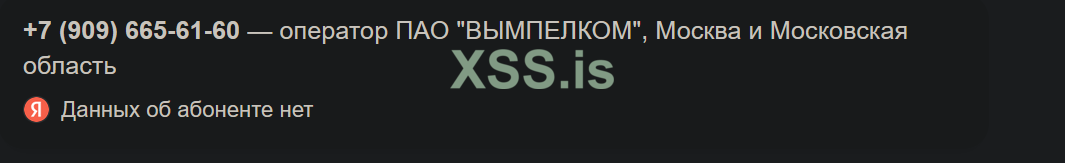

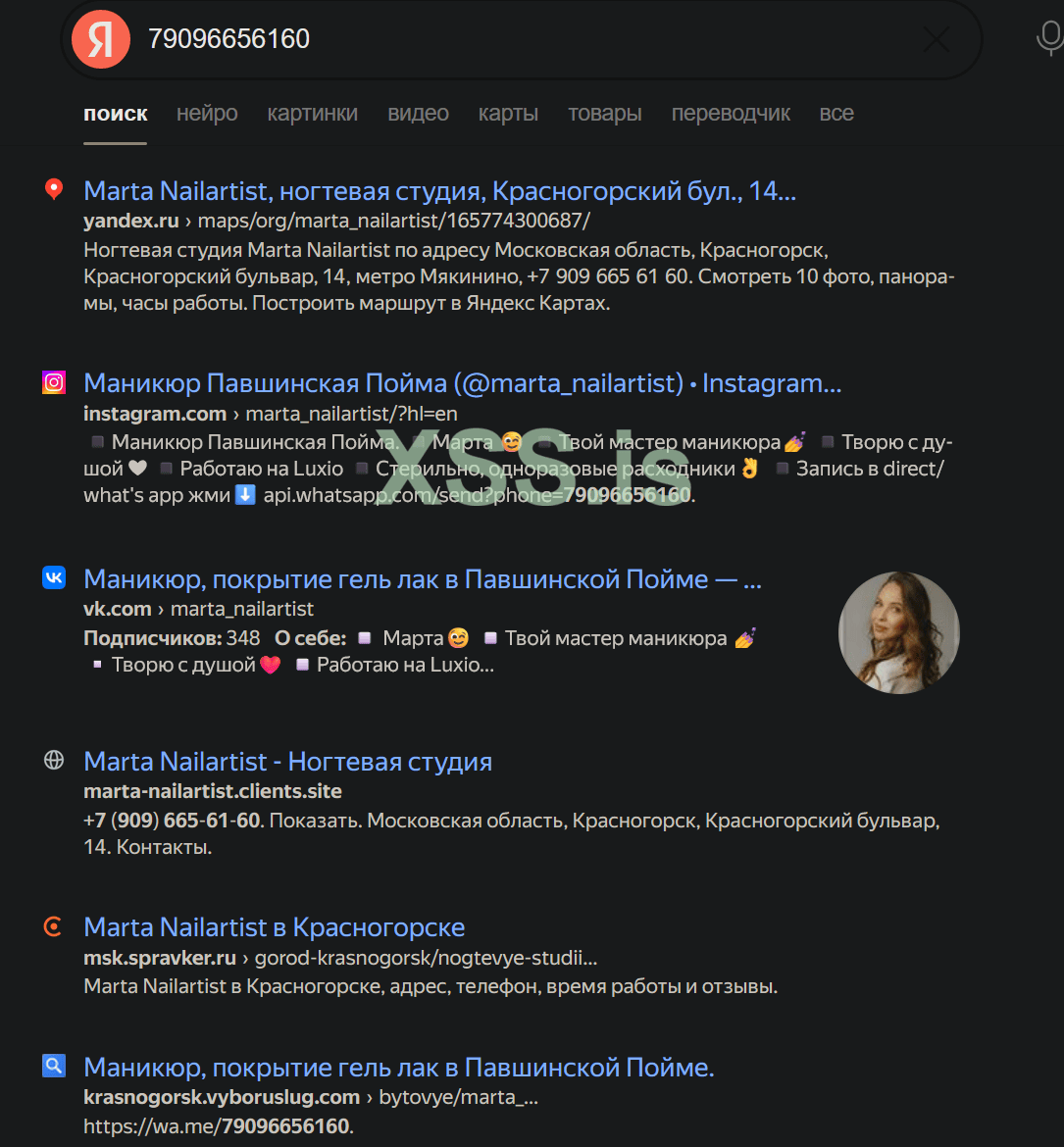

Пример: Поиск по номеру телефона 79096656160.

Через Google мы получаем

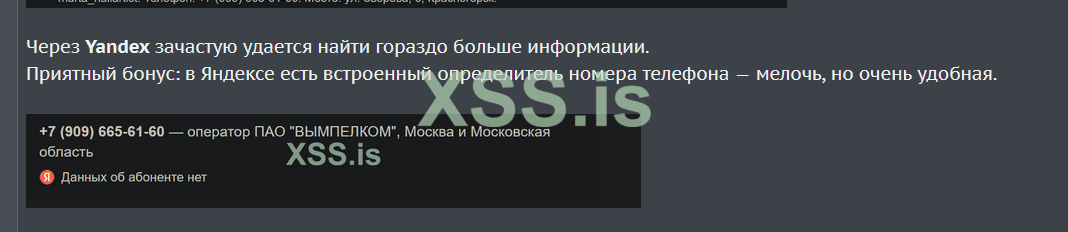

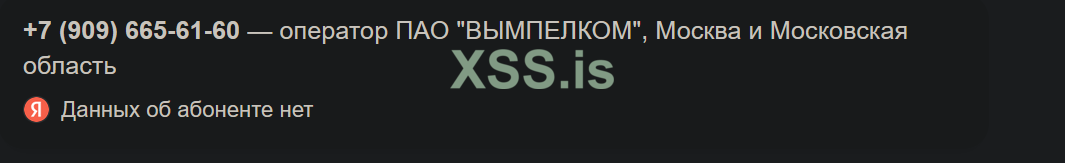

Через Yandex зачастую удается найти гораздо больше информации.

Приятный бонус: в Яндексе есть встроенный определитель номера телефона — мелочь, но очень удобная.

Google:

filetype: — поиск файлов определённого типа (PDF, DOC, XLS и т. д.).

Пример: filetype:pdf Петров Петр Петрович

intext: — поиск слова или фразы в теле страницы.

Пример: intext:"79096656160"

Оператор + — защищает слово от удаления и требует его обязательного присутствия в результатах.

Пример: Иванов и +Петров — слово "Петров" обязательно будет в результатах.

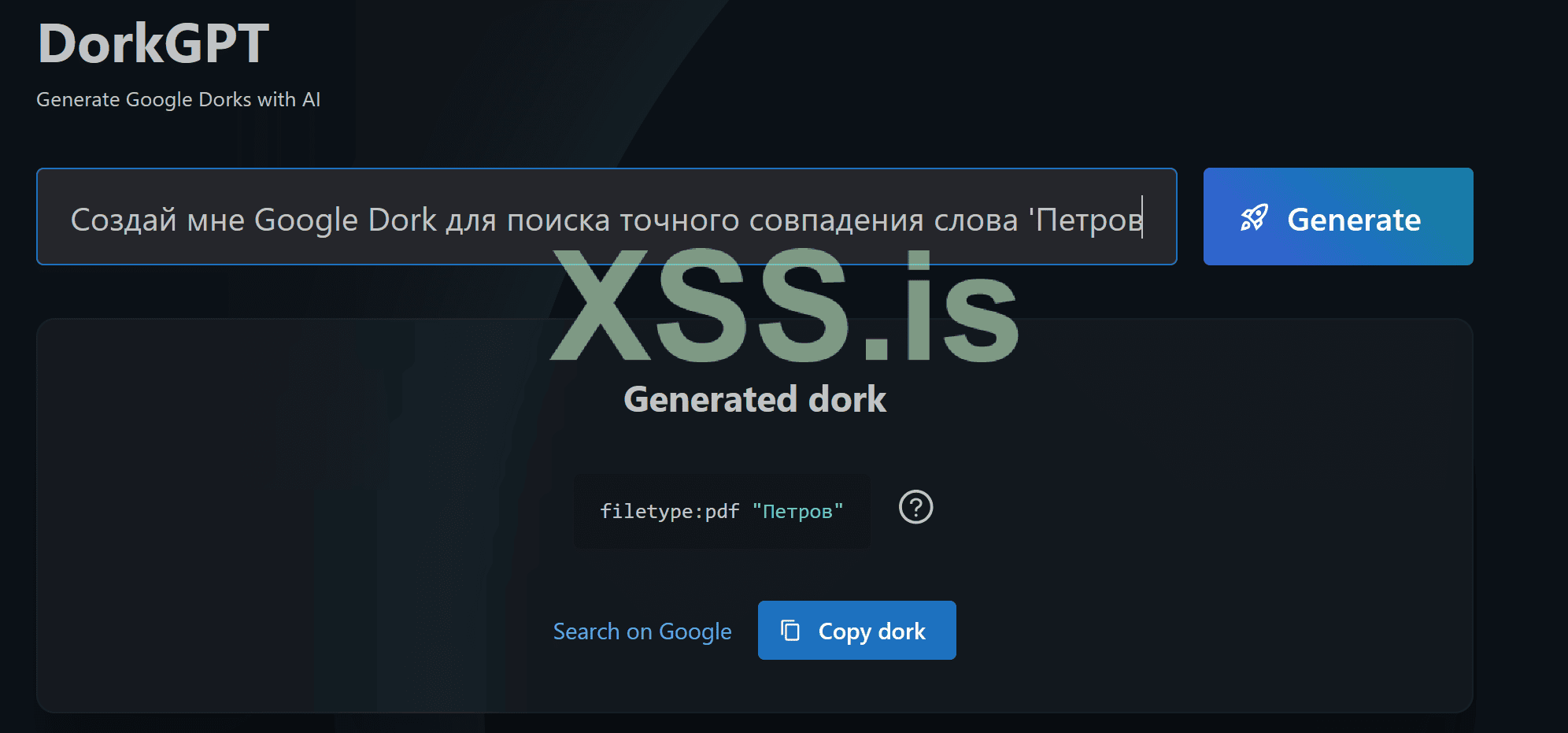

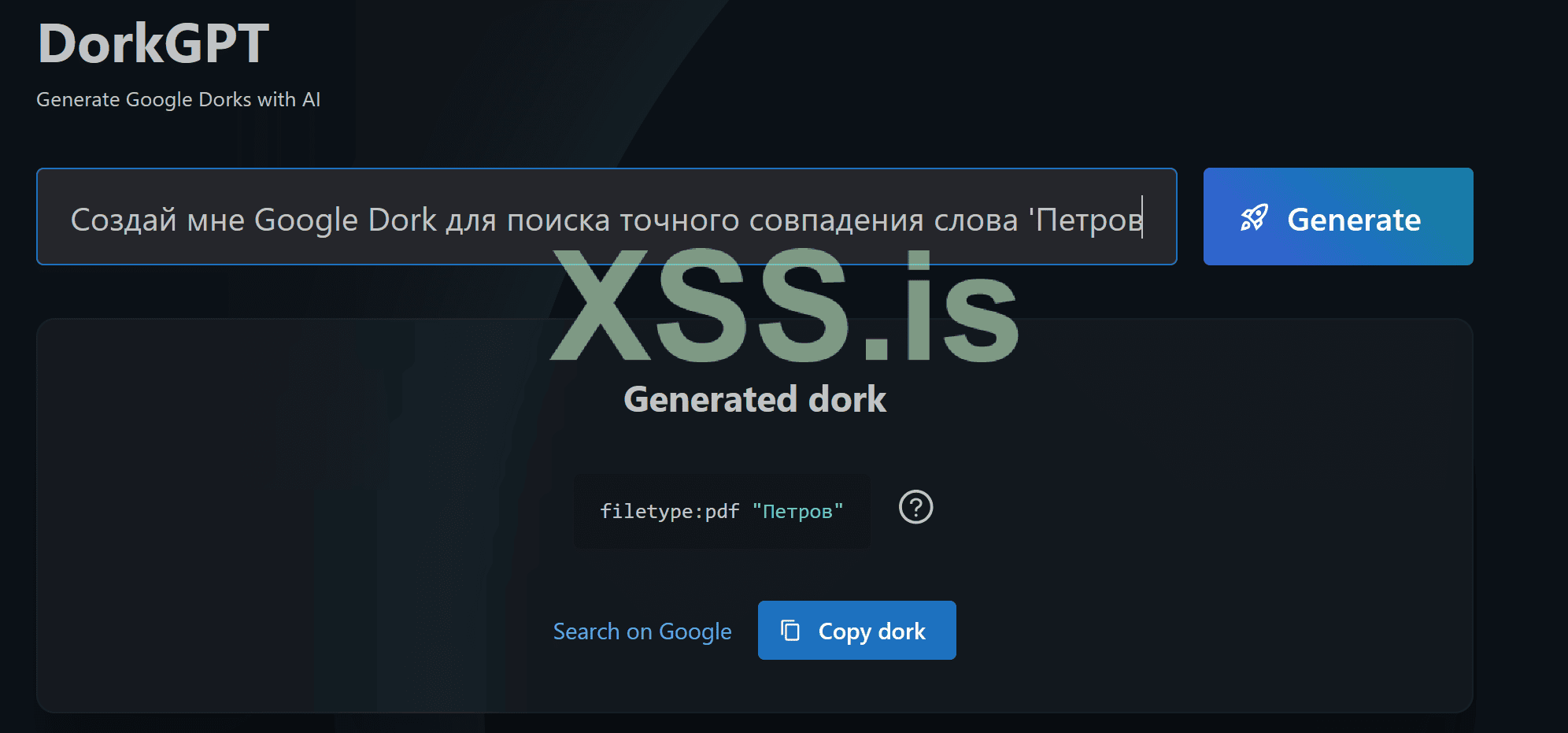

https://www.dorkgpt.com/ — он позволяет генерировать запросы под вашу задачу.

https://www.dorkgpt.com/ — он позволяет генерировать запросы под вашу задачу.

Пример запроса:

"Создай мне Google Dork для поиска точного совпадения слова 'Петров' в PDF-файлах."

Пример:

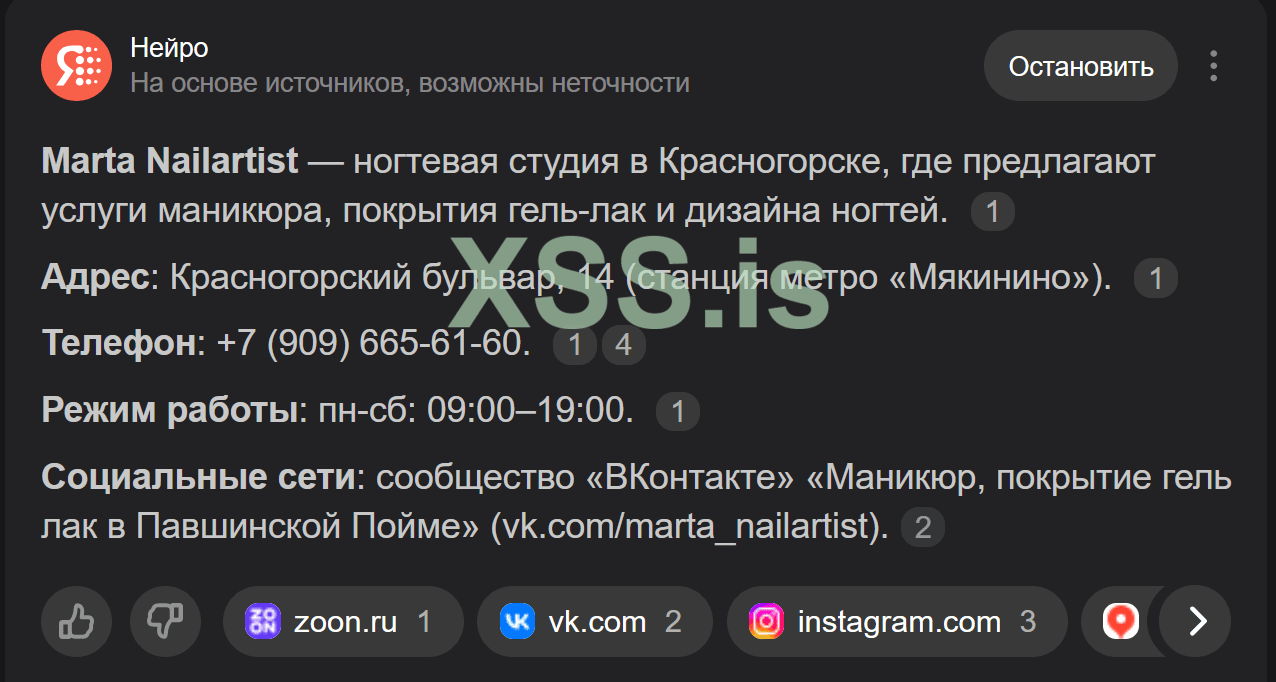

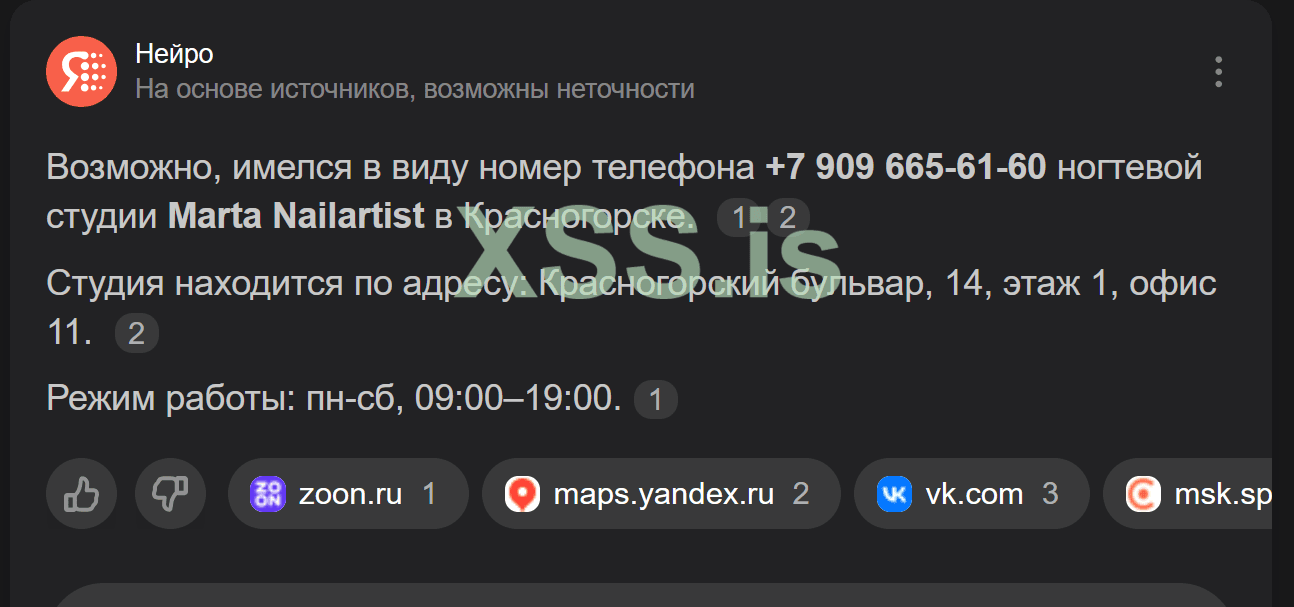

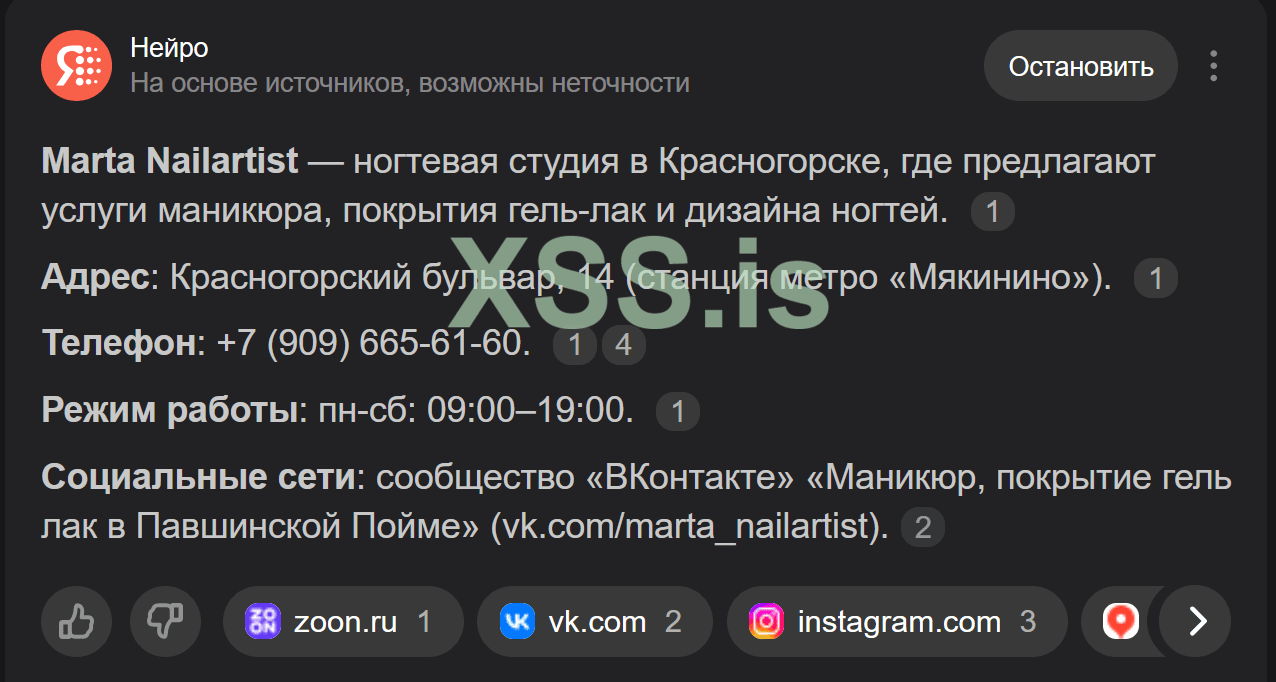

Пример: Поиск "Marta Nailartist" и переход во вкладку "Нейро" позволяет собрать большое количество сведений.

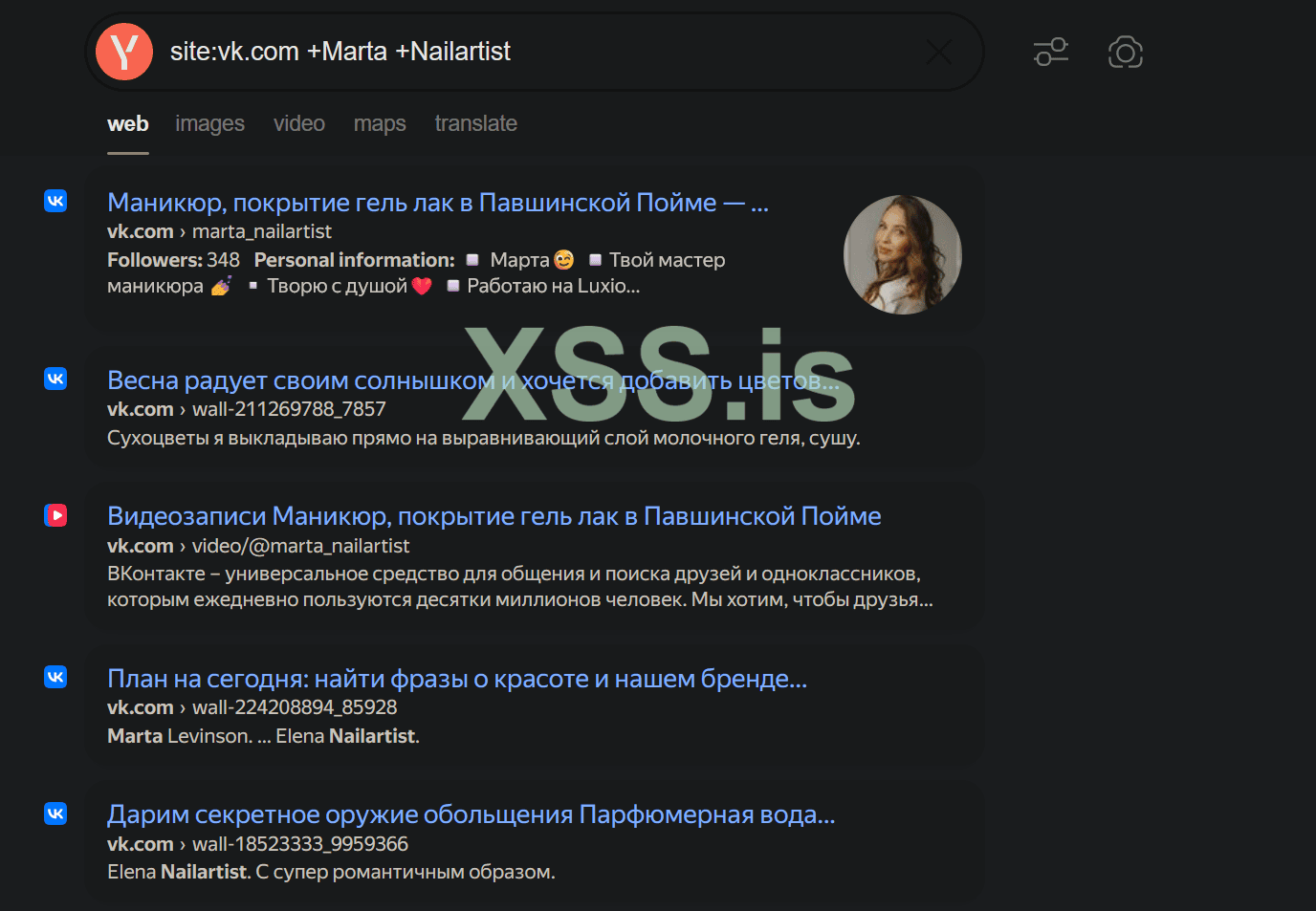

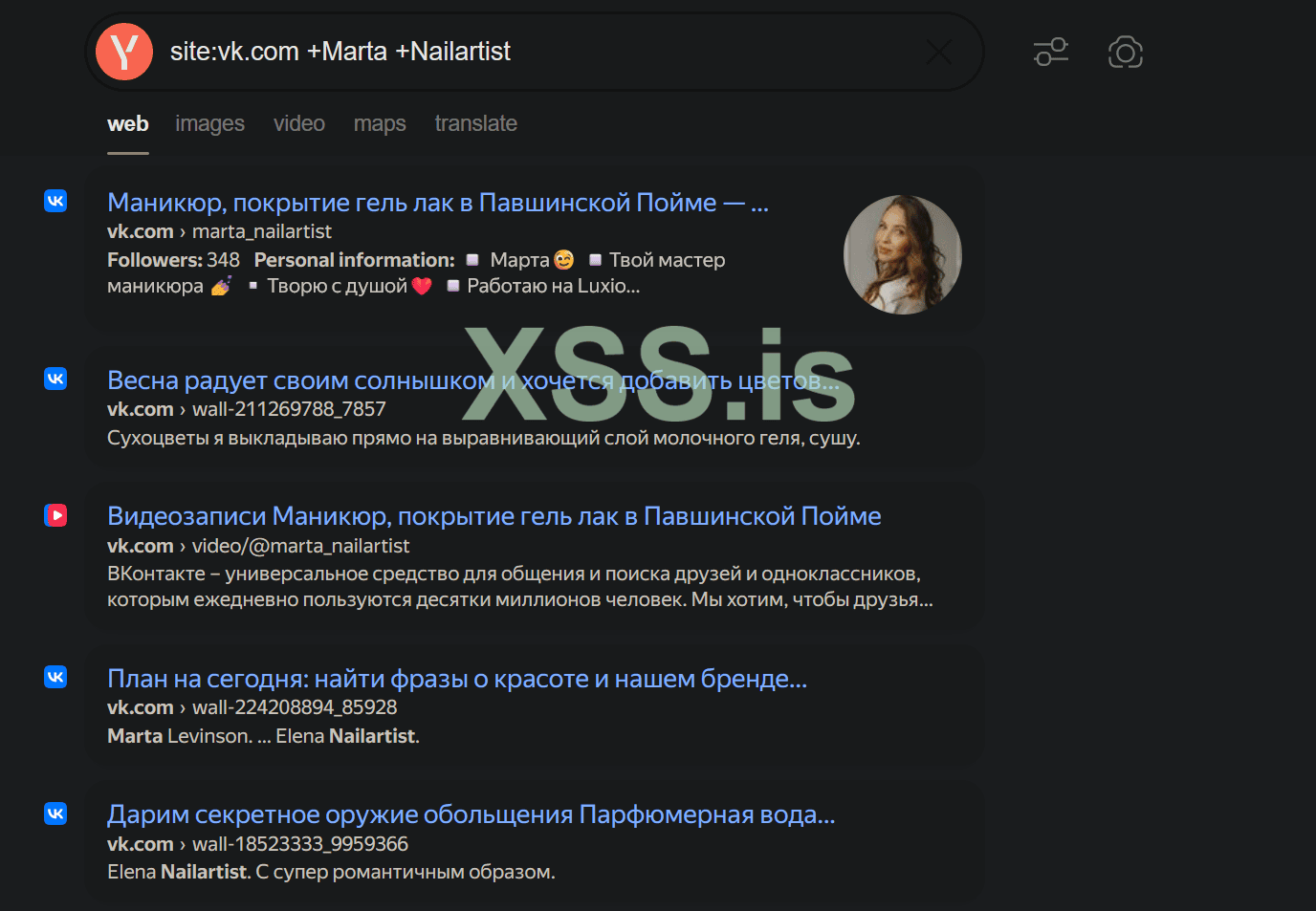

site:instagram.com +Marta +Nailartist

site:vk.com +Marta +Nailartist

site:facebook.com +Marta +Nailartist

Примеры вариантов запроса:

username — особенно полезно для соцсетей и форумов, где символ @ является частью идентификатора.

"username" — точное совпадение, актуально для Google и Bing.

"username" — без @, может дать больше результатов.

Также полезно делать поиск на конкретных платформах:

site:instagram.com username — поиск по конкретной платформе.

Сайт для генерации возможных шаблонов для поиска информации:

https://seintpl.github.io/NAMINT/

Введите имя, фамилию (или прозвище) и год рождения, а затем нажмите "Поиск", чтобы увидеть возможные шаблоны для поиска и ссылки, которые могут привести к результатам.

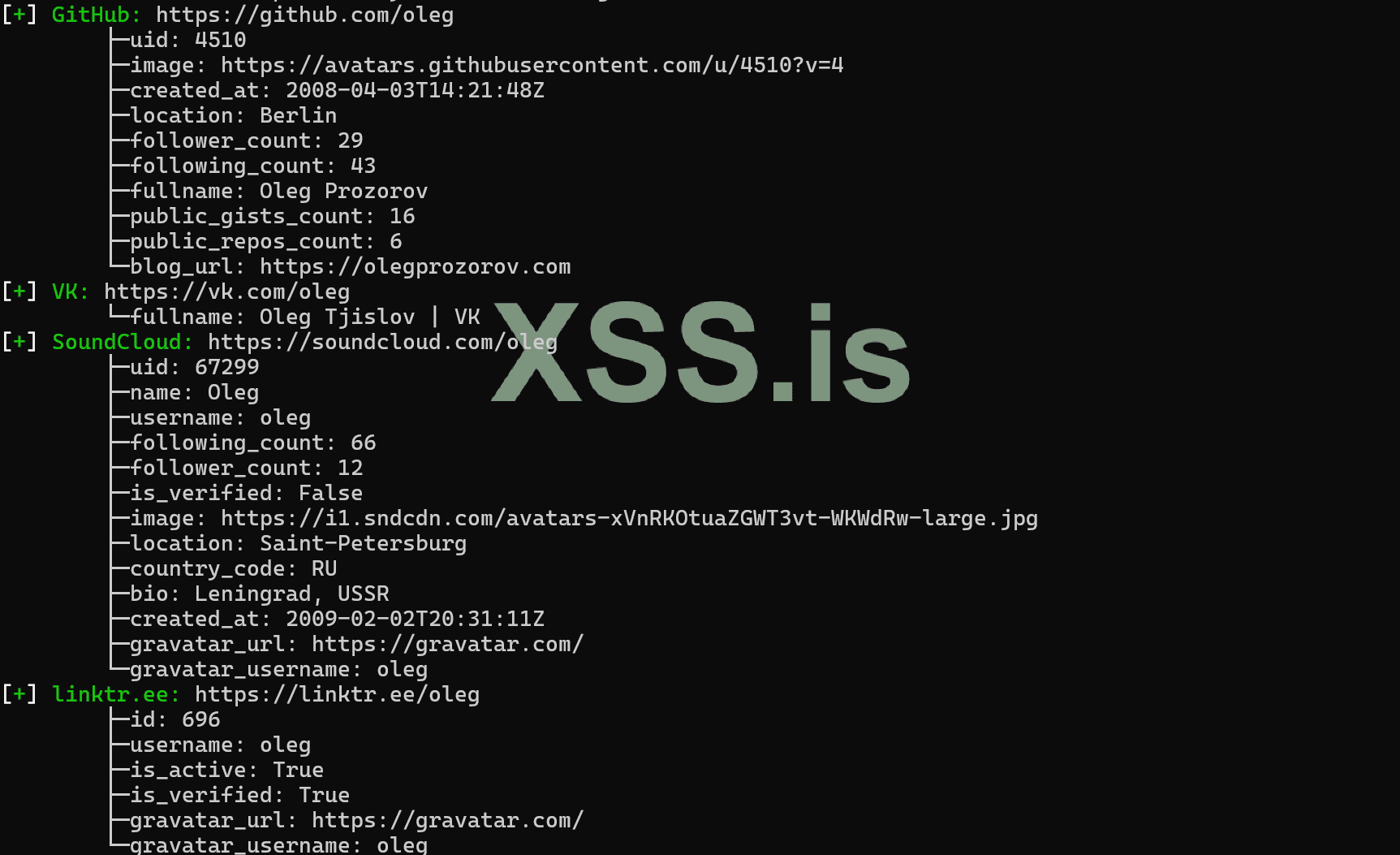

Maigret

Это инструмент, который я начал использовать для поиска по никнейму. В чем его особенность? Он не только показывает, на каких сайтах зарегистрирован никнейм, но и извлекает информацию с этих страниц, если она доступна.

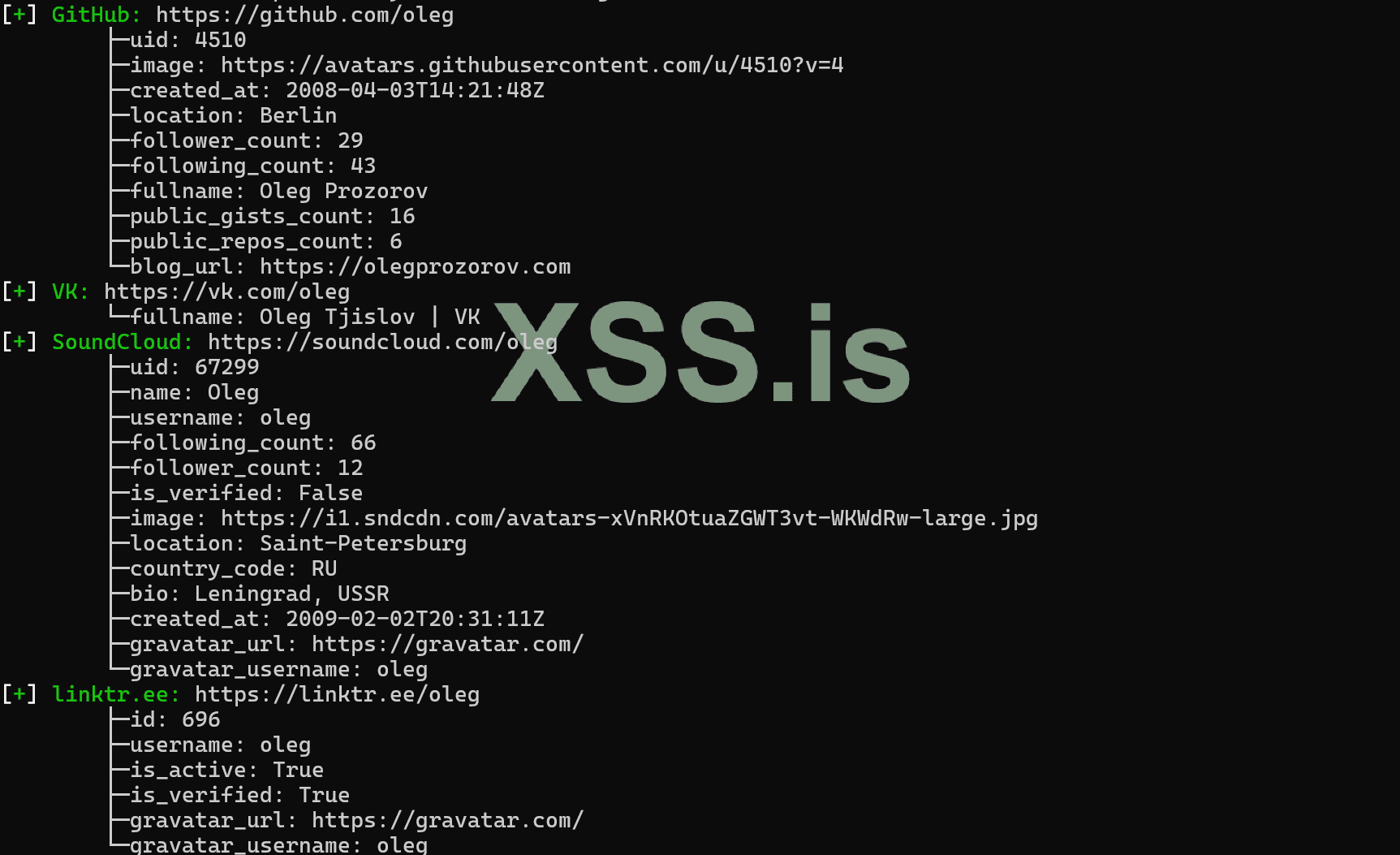

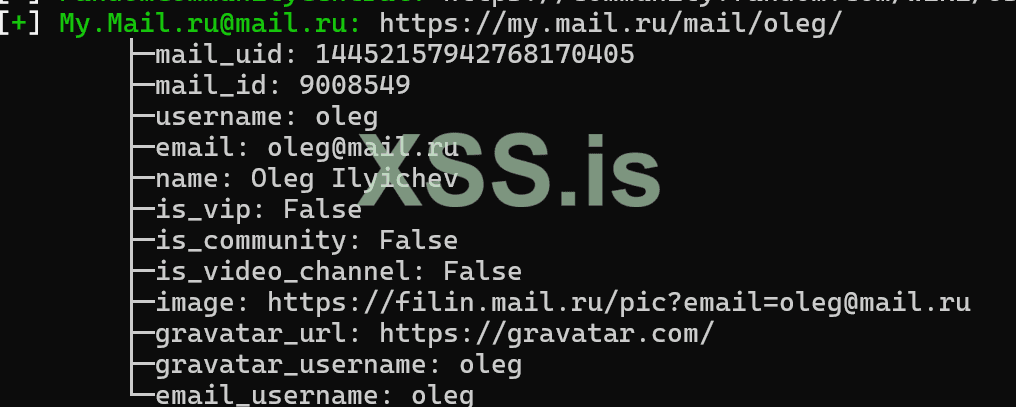

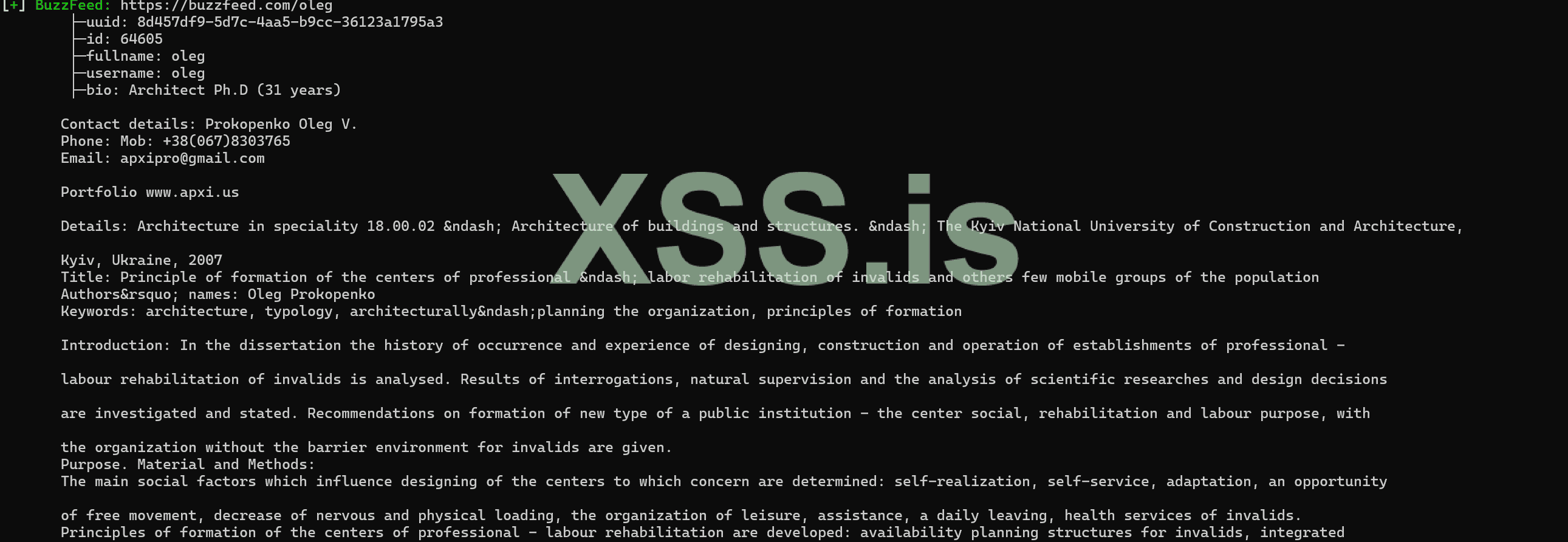

Пример работы Maigret:

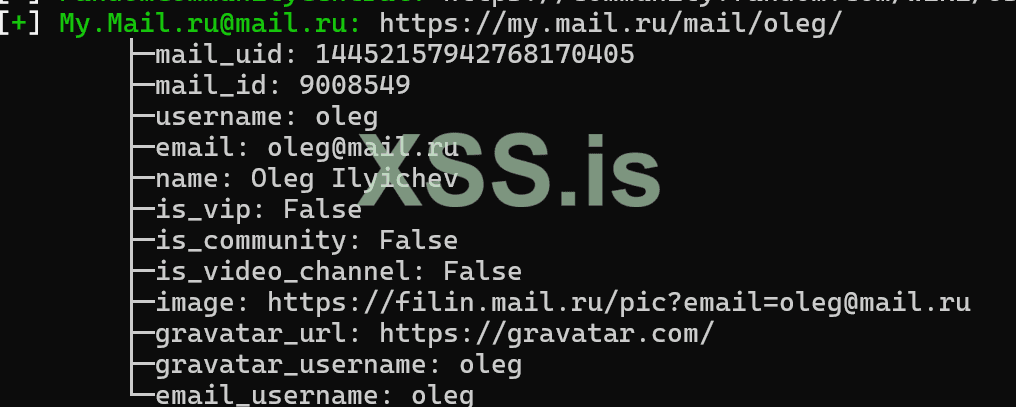

На этом примере можно увидеть, что помимо ссылок на сайты, где был найден никнейм, инструмент также предоставляет информацию с этих страниц — в том числе email-адрес. Например, для пользователя с ником "oleg" на платформе "Мой мир" можно будет найти почту, которая соответствует его имени, например, oleg@mail.ru.

Это действительно удобно.

Как это случилось? Могу предположить, что в базе данных софта "Maigret" есть сайт "Мой мир" https://my.mail.ru/mail.ru/USERNAME. По сути, если в "Мой мир" есть никнейм oleg, то и почта, скорее всего, будет с именем oleg. И вы хотите сказать, что это неудобно? На самом деле, это очень удобно.

Ссылка на Maigret:

github.com

github.com

Поиск через Telegram

Еще одна полезная фишка — это поиск по username в Telegram.

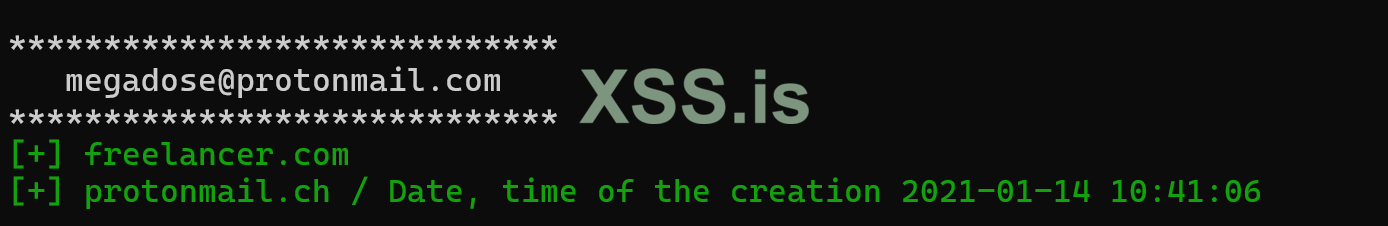

Проверка почты с помощью Holehe

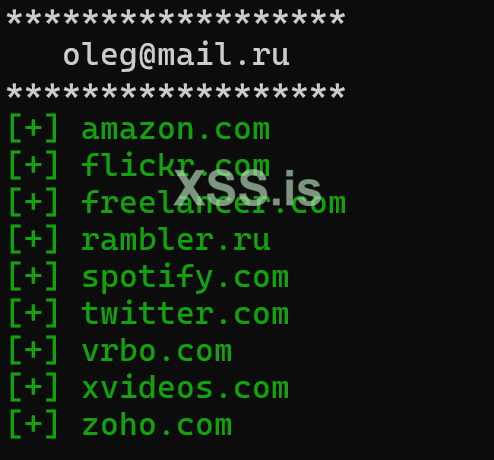

После того как мы получили почту, например, oleg@mail.ru, можно продолжить работу с ней через инструмент HOLEHE.

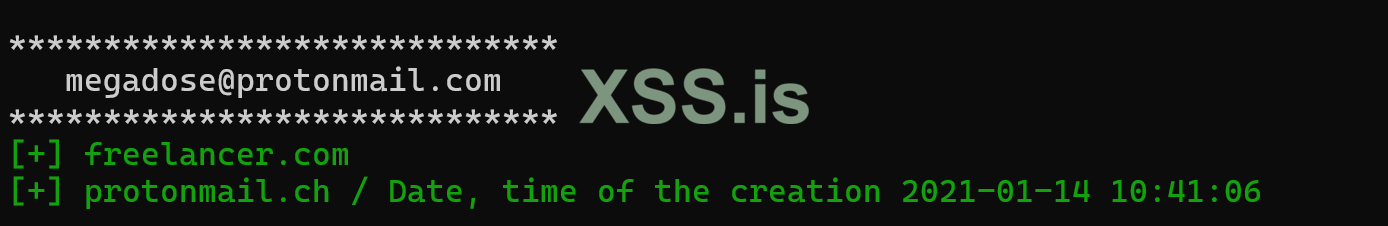

HOLEHE — это утилита, которая проверяет, на каких сайтах зарегистрирована указанная почта, и может дополнительно предоставить информацию о пользователе. Вот пример:

Сделав запрос по почте megadose@protonmail.com, мы узнали время создания почты и что она зарегистрирована на сайте freelancer.com.

Линк на holehe: https://github.com/megadose/holehe

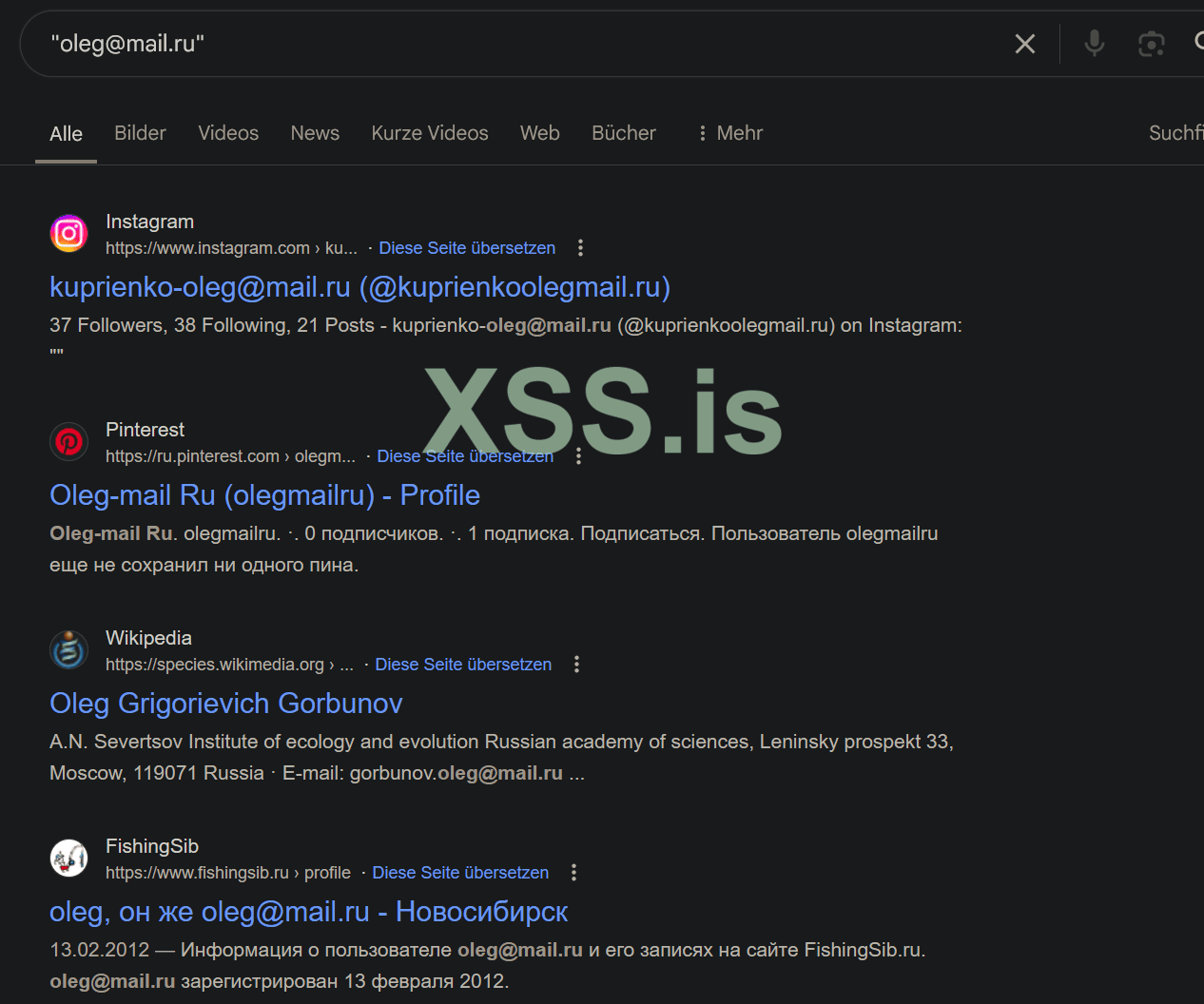

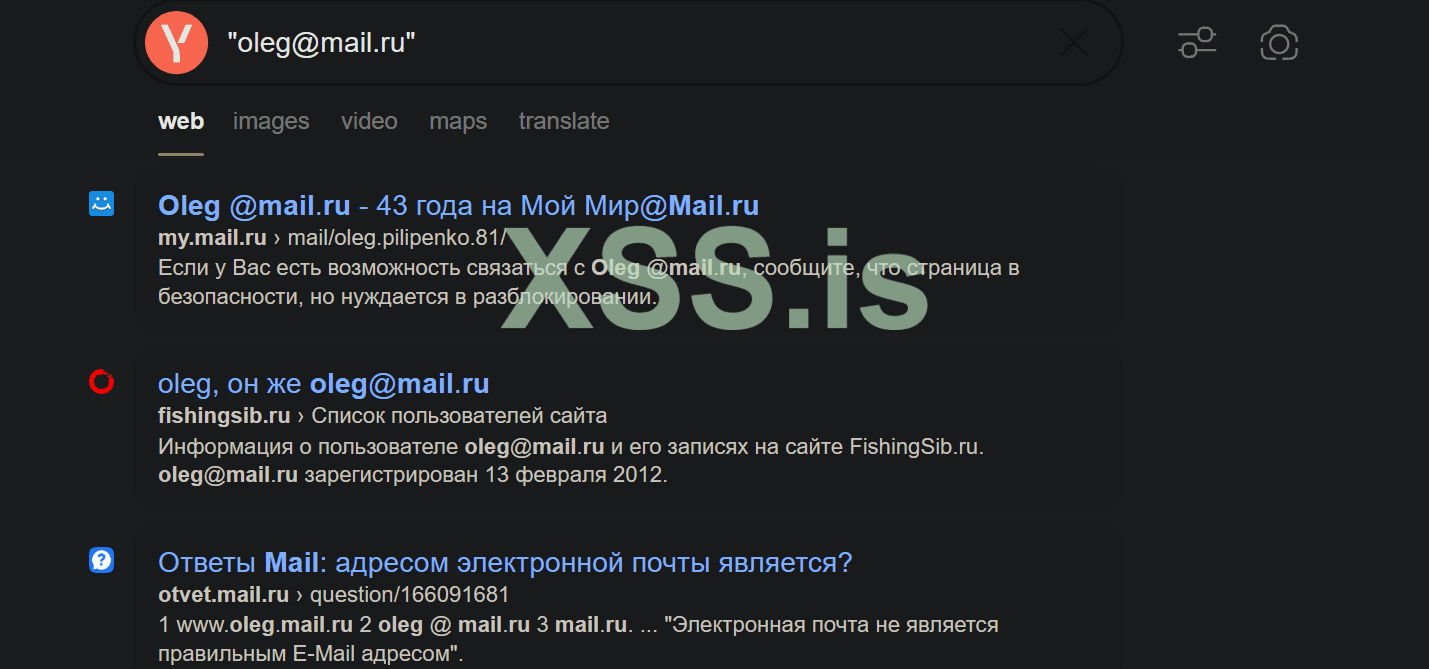

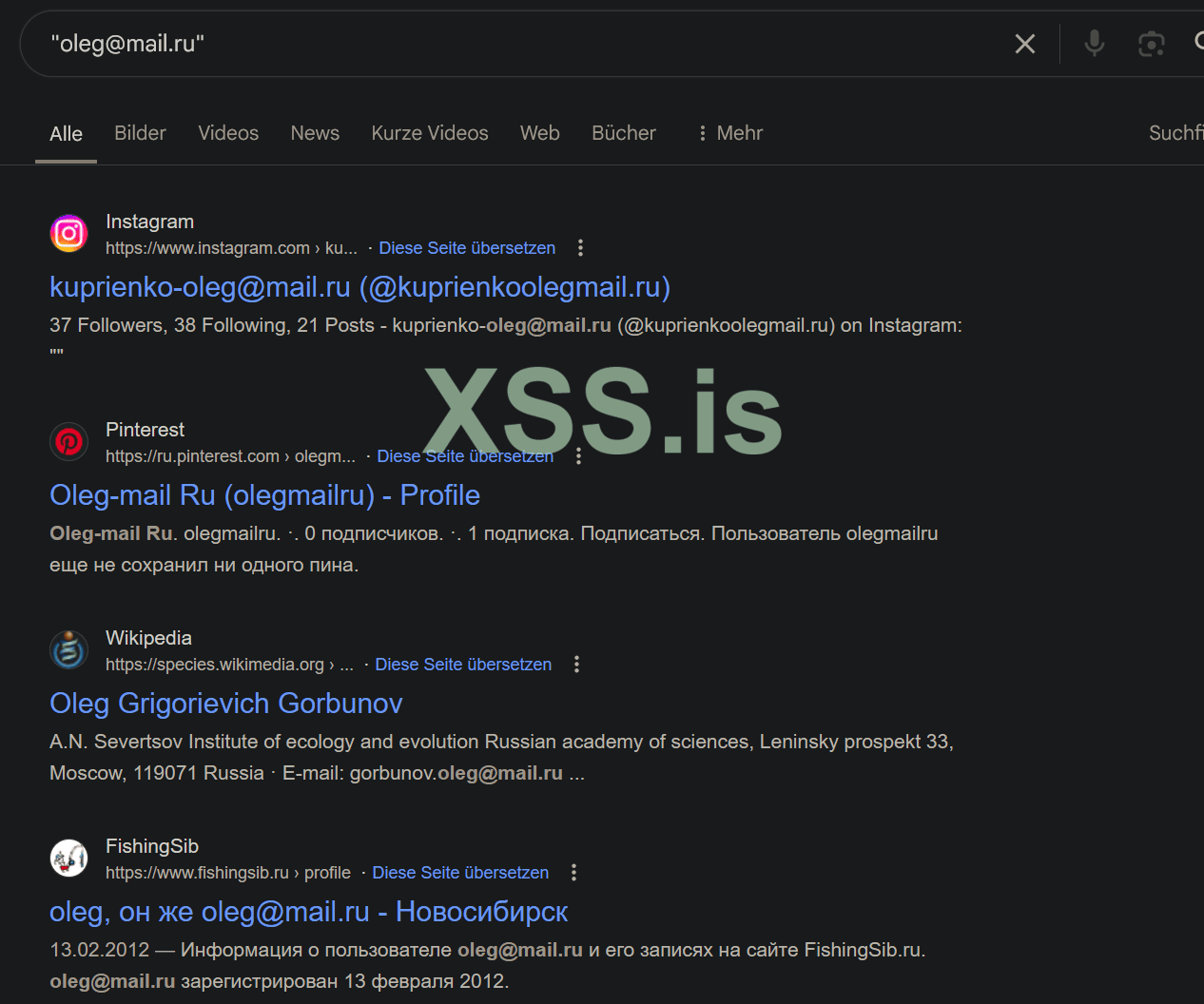

Google

Yandex

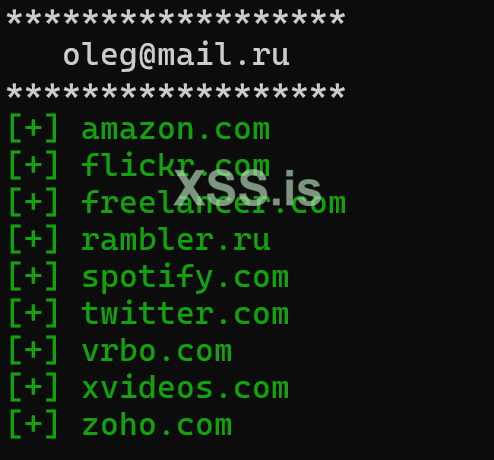

Как мы можем видеть, почта упоминается на многих ресурсах.

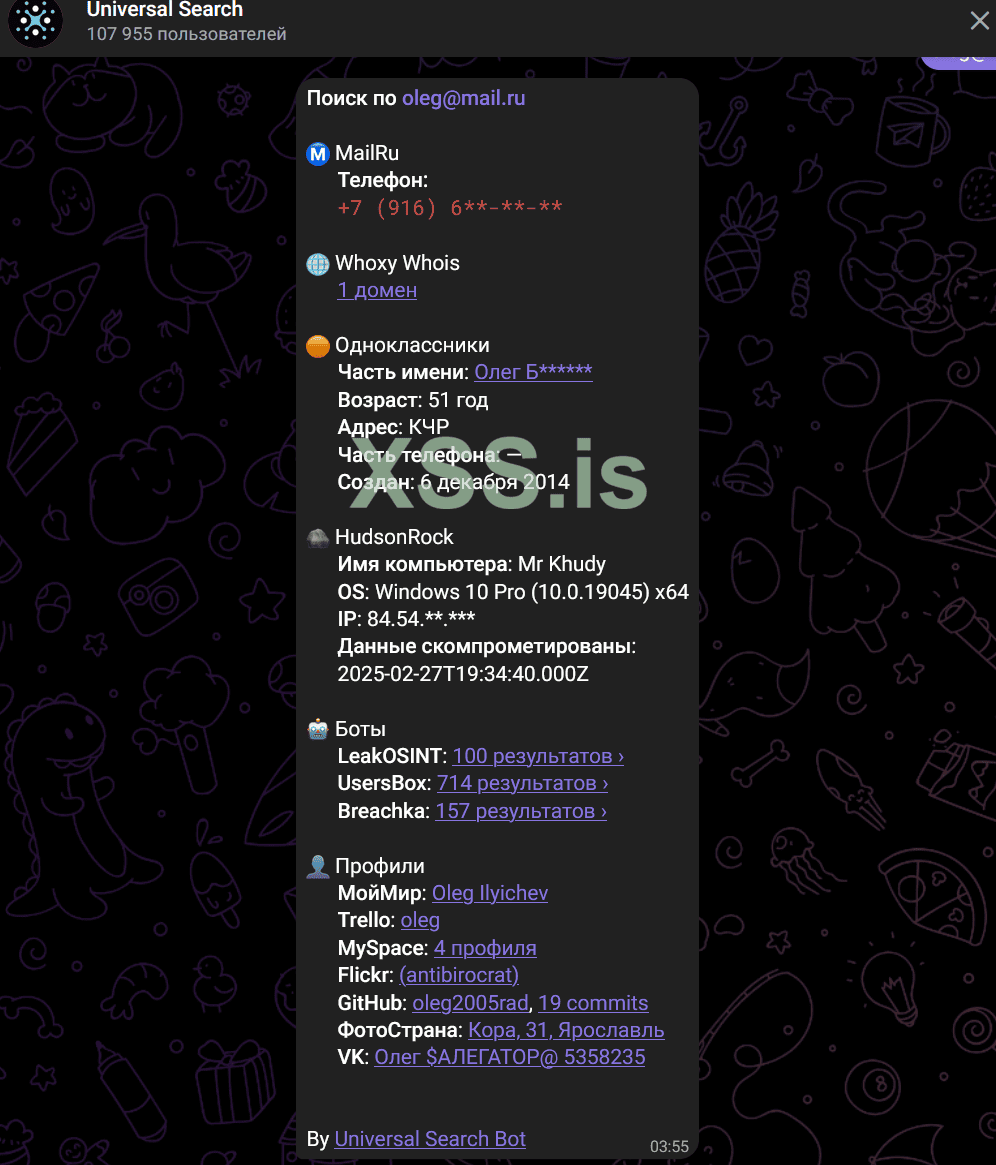

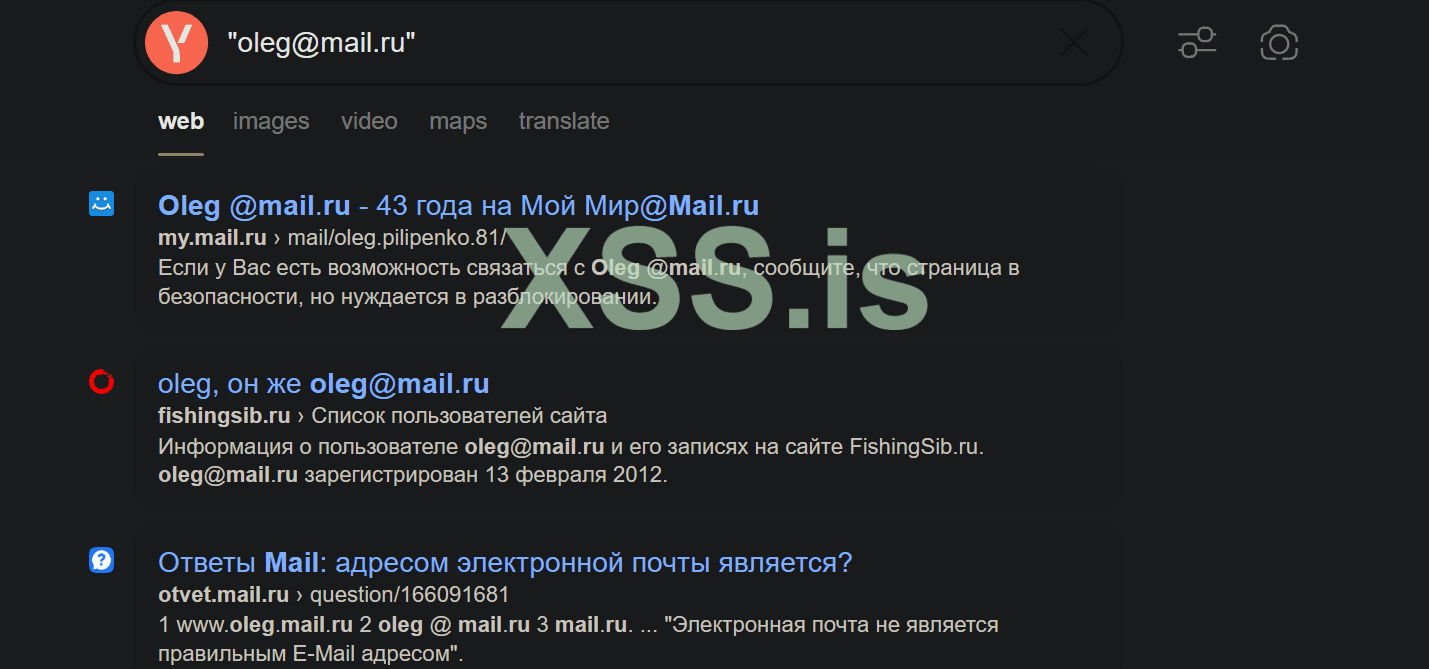

Кроме того, сейчас есть очень удобный бот, который автоматизирует поиск и помогает сэкономить время. Вот он:

@UniversalSearchOfBot

Вечная ссылка: https://sites.google.com/view/universal-search-bot/

Через этого бота мы получили довольно полезную информацию.

По сути, все эти данные можно было бы найти вручную, но бот сделал это за нас всего за 2 минуты.

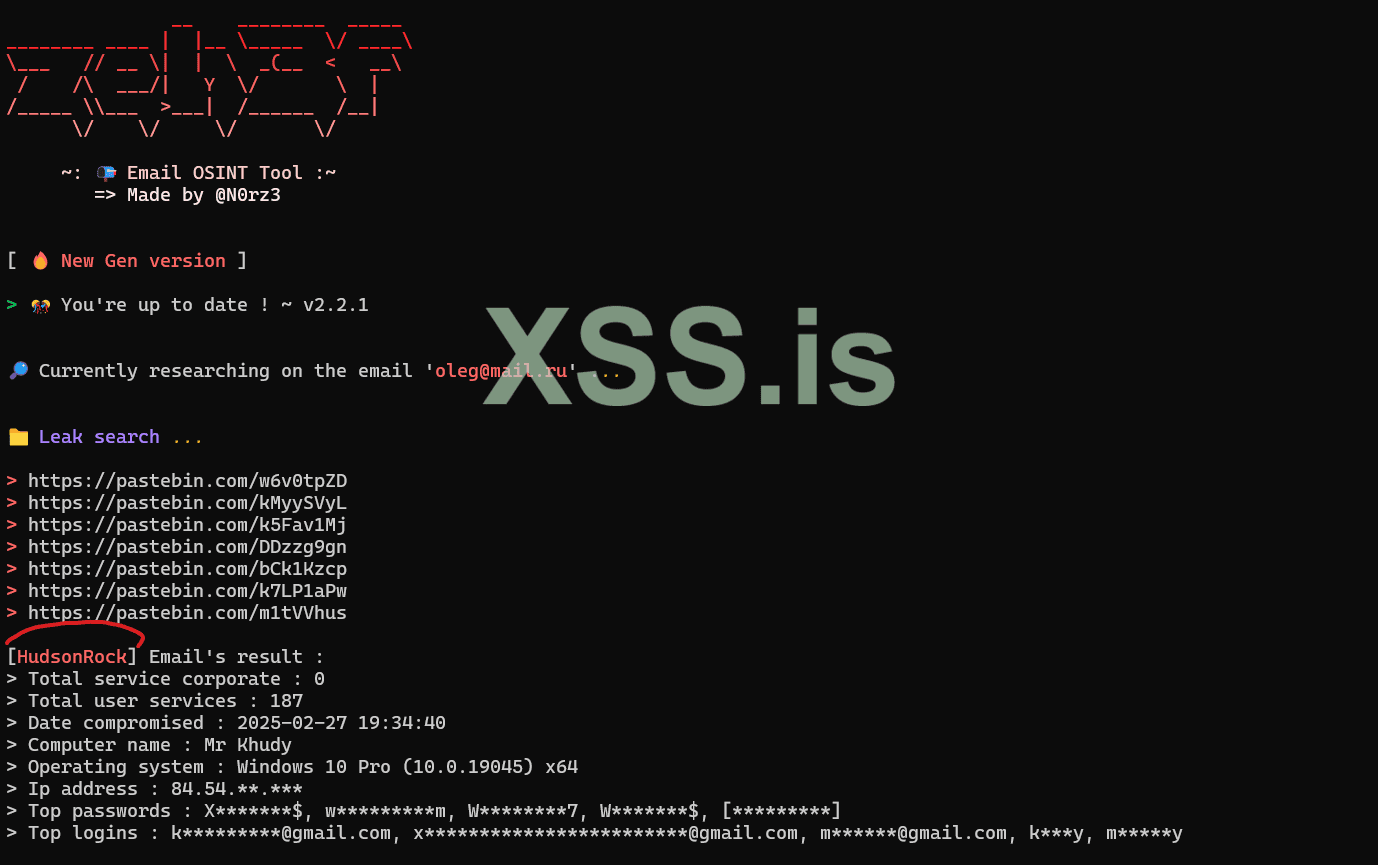

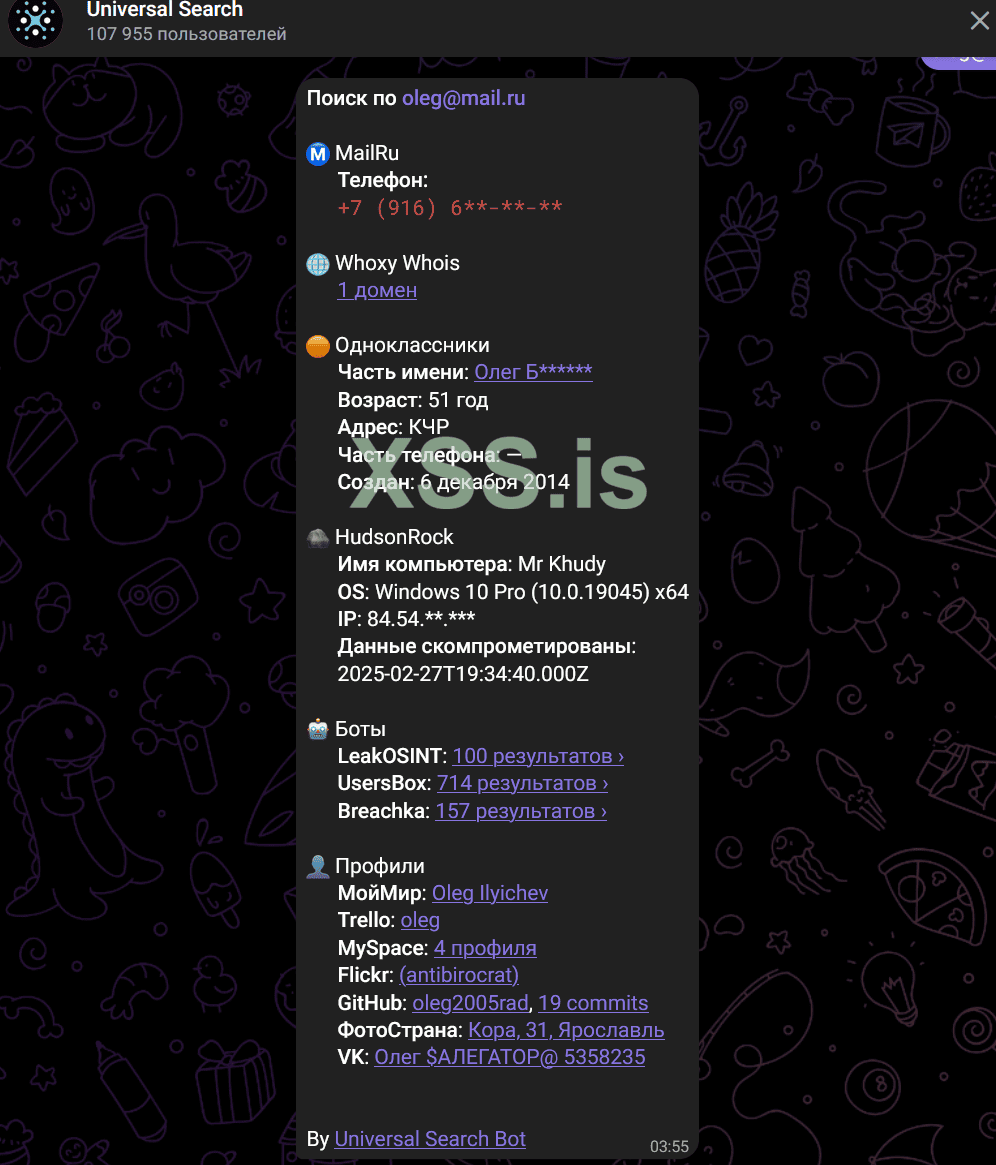

Обратите внимание на источник "HudsonRock" — он вывел основную информацию, но не всю. Для получения большего объема данных можно сделать следующий запрос:

https://cavalier.hudsonrock.com/api/json/v2/preview/search-by-login/osint-tools?email=oleg@mail.ru

Поскольку это не совсем удобно, я оставлю небольшой сюрприз — скрипт для сбора информации по email. Он будет в конце.

Основные функции Zehef:

1. Проверка, находится ли электронная почта в пастах на Pastebin.

2. Поиск утечек через HudsonRock.

3. Проверка учетных записей в социальных сетях (Instagram, Spotify, Deezer, Adobe, X.com, Twitter и другие).

4. Генерация комбинаций электронной почты.

Вот ссылка на Zehef: https://github.com/N0rz3/Zehef

Кроме того, по почте oleg@mail.ru мы нашли профиль на GitHub:

https://github.com/oleg2005rad

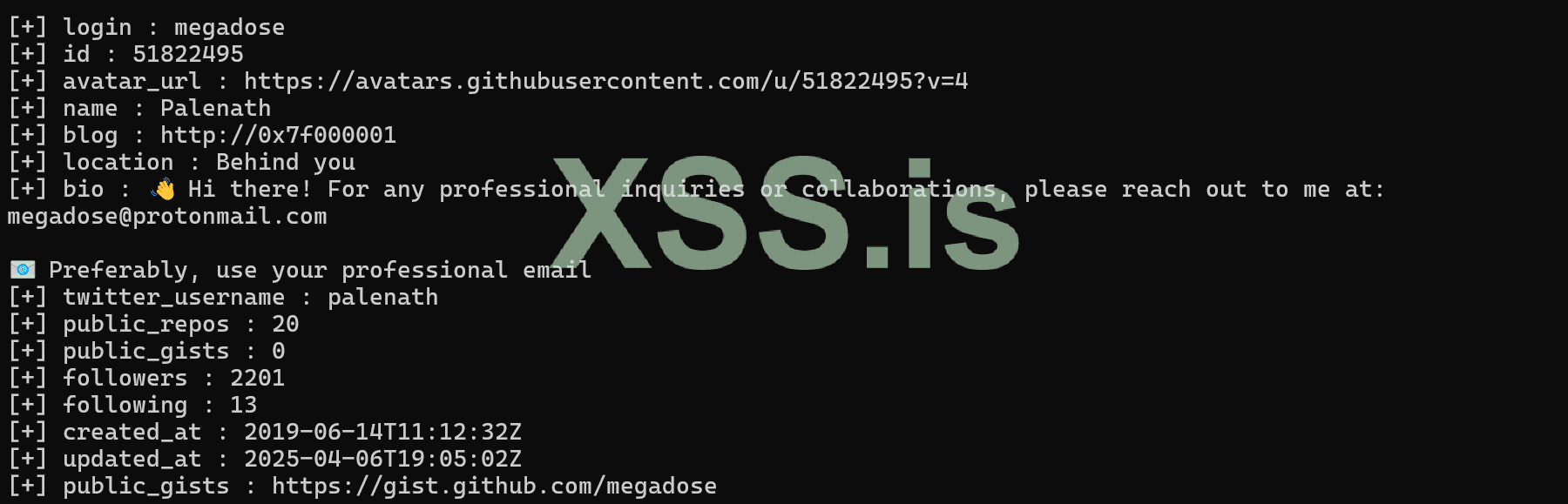

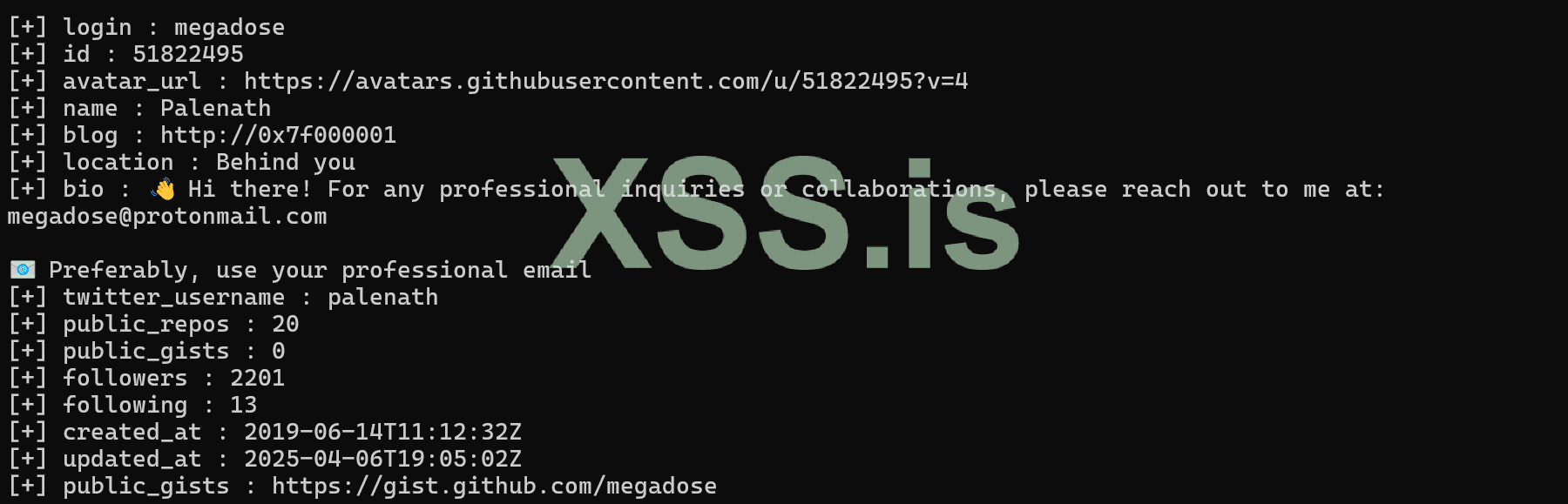

"osgint" позволяет искать по данным как:

1. Username

2. Email

Примеры запросов:

python osgint.py -e megadose@protonmail.com

python osgint.py -u megadose

После запроса по почте мы получаем username, а затем, сделав запрос по username, получаем информацию с профиля пользователя.

Линк: https://github.com/hippiiee/osgint

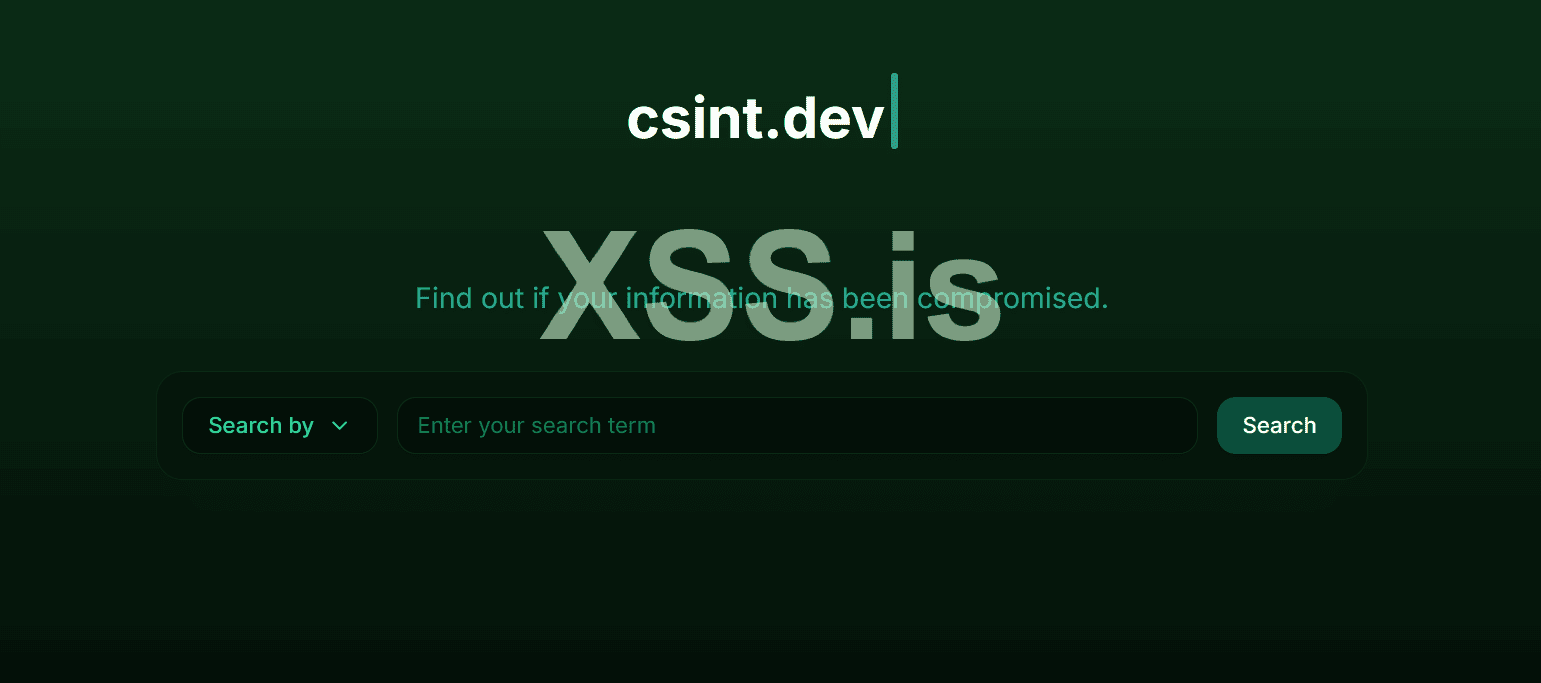

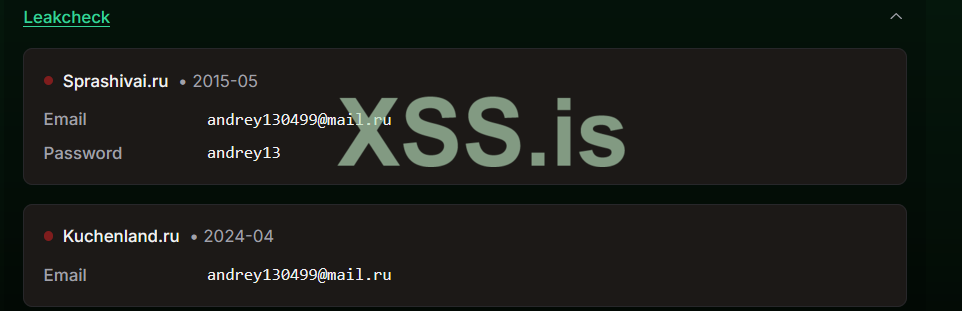

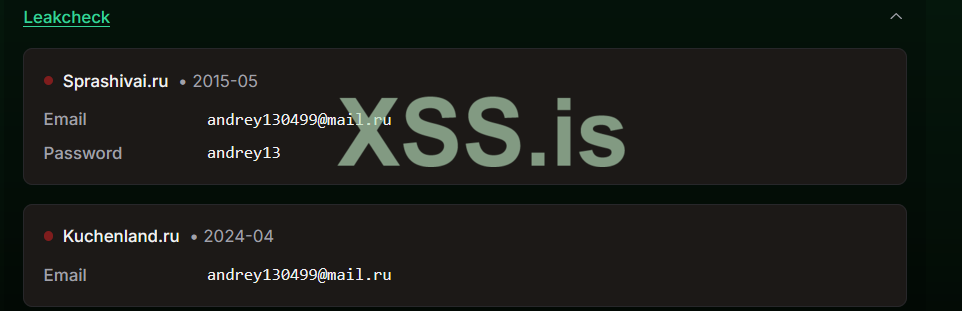

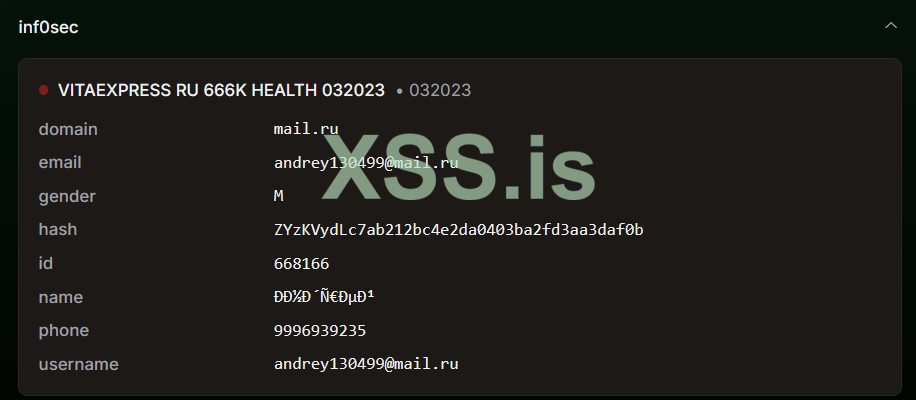

Где еще можно найти информацию о почте или других данных? Правильно, в утекших базах данных. Инструментов для поиска по таким базам очень много.

Один из, это: csint

6 платных сайтов - в 1 халявном

Ссылка для поиска: https://csint.dev/

Инструмент, который мы использовали, действительно заслуживает внимания, особенно учитывая, что он бесплатный. Также стоит отметить, что информация выводится в формате JSON, что удобно для дальнейшей работы.

Кроме того, эта почта также зарегистрирована на Mail.ru, и если подставить имя, можно найти аккаунт в "Мой мир":

https://my.mail.ru/mail.ru/andrey130499/

Что мы получаем на этой странице?

Город, имя, фамилия,возраст. И другие полезные зацепки.

Для удобства, можно использовать инструмент, который я упомянул ранее — @UniversalSearchOfBot. Он автоматически сформирует ссылку на страницу в "Мой мир".

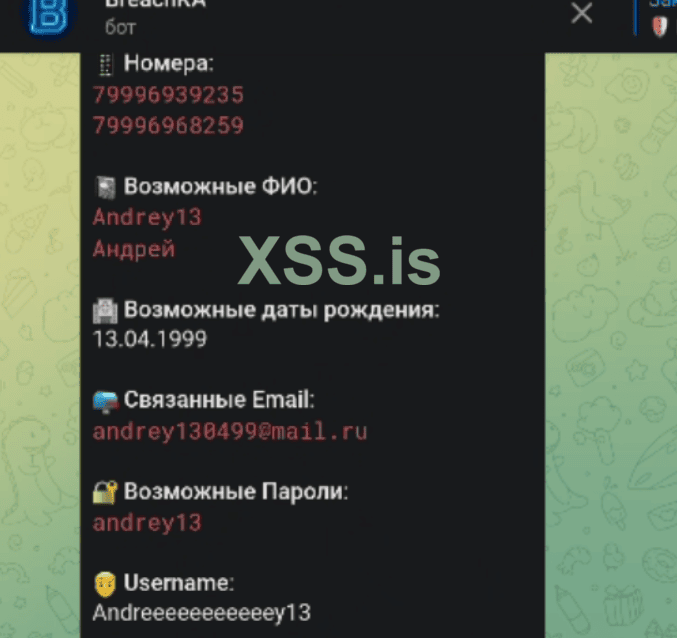

Теперь хочу рассказать о новом инструменте, который я недавно нашел — @breachka. Он доступен в виде софта, телеграм-бота и сайта. Давайте протестируем его на примере таргета: andrey130499@mail.ru.

Результат оказался довольно хорошим.

Инструмент заслуживает вашего внимания, и я оставлю ссылки, чтобы вы могли изучить его более подробно:

Вот еще несколько известных ресурсов для поиска информации:

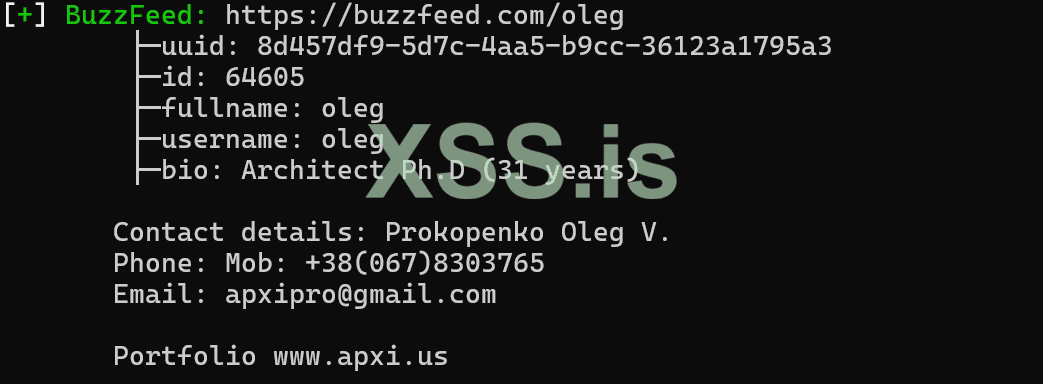

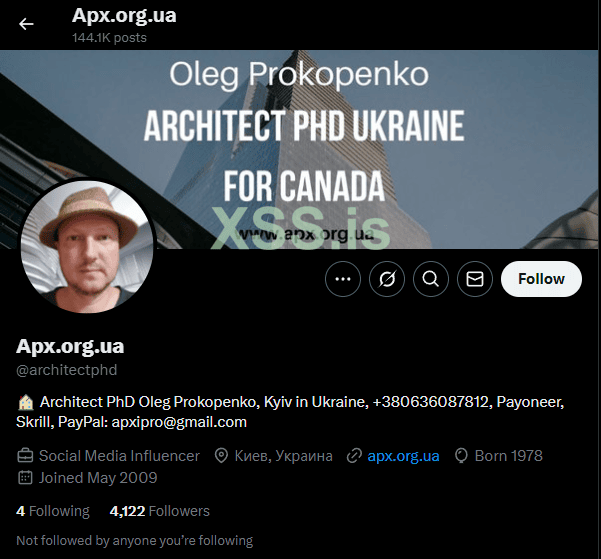

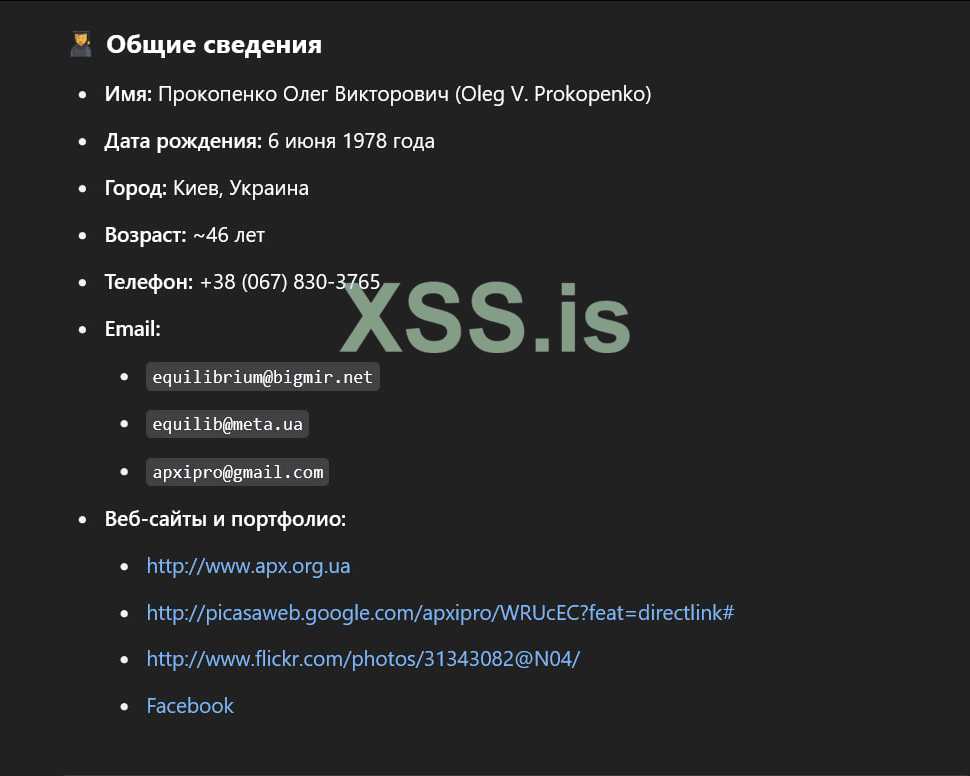

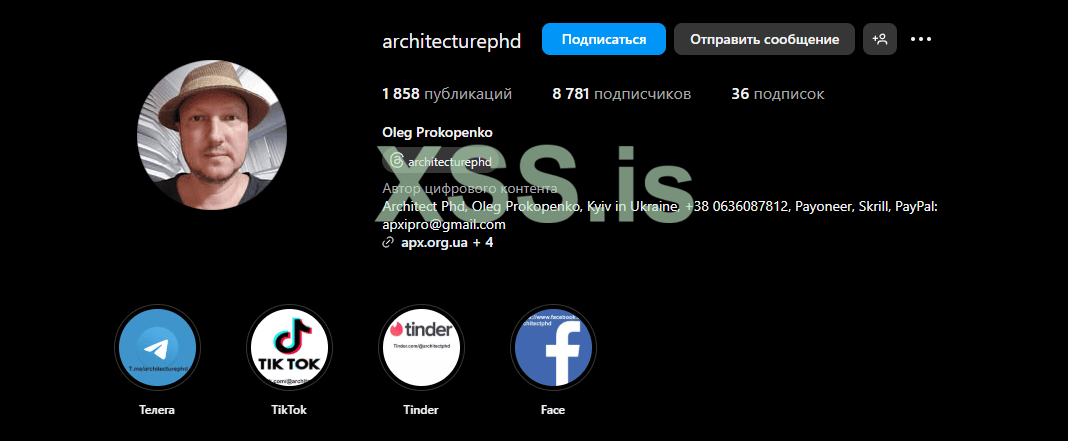

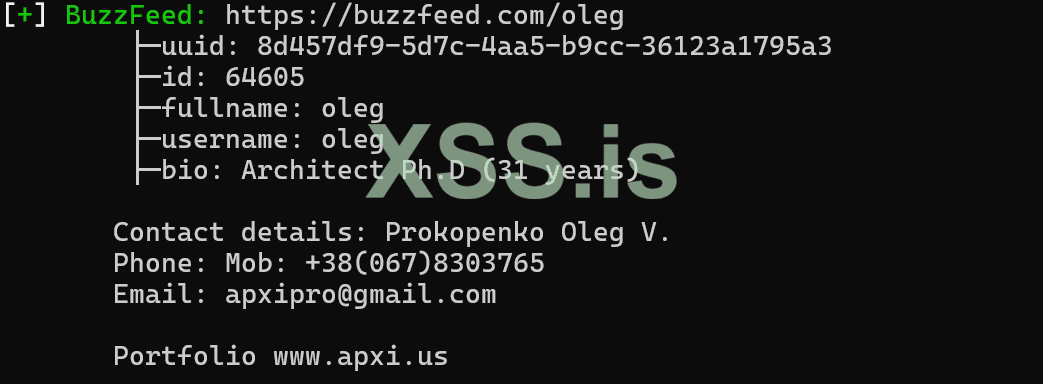

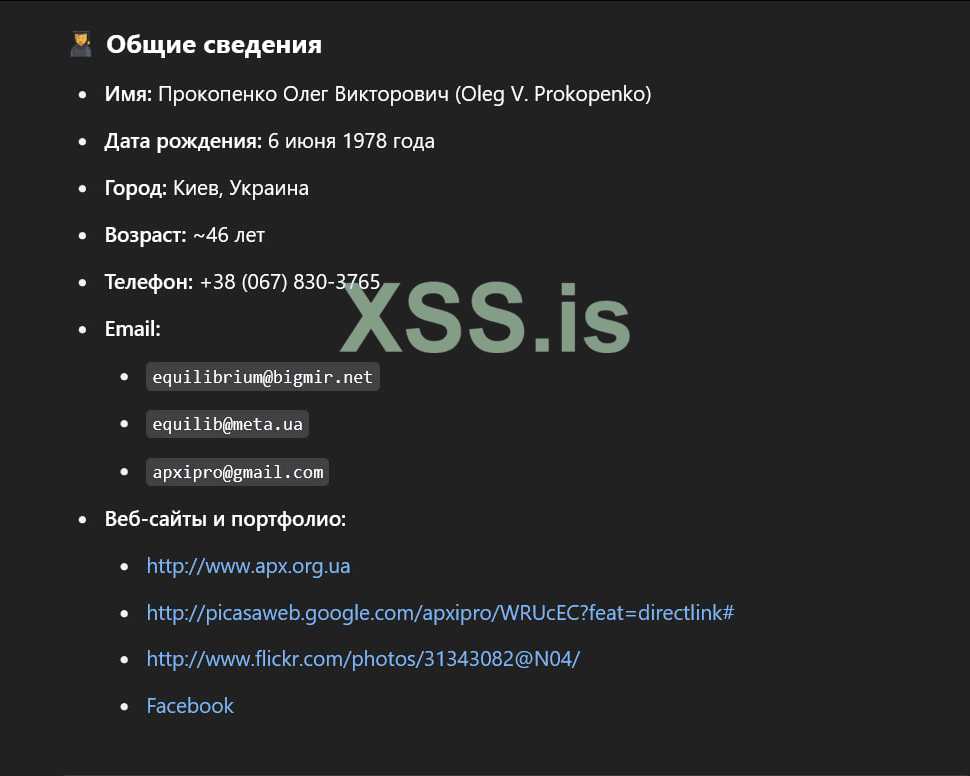

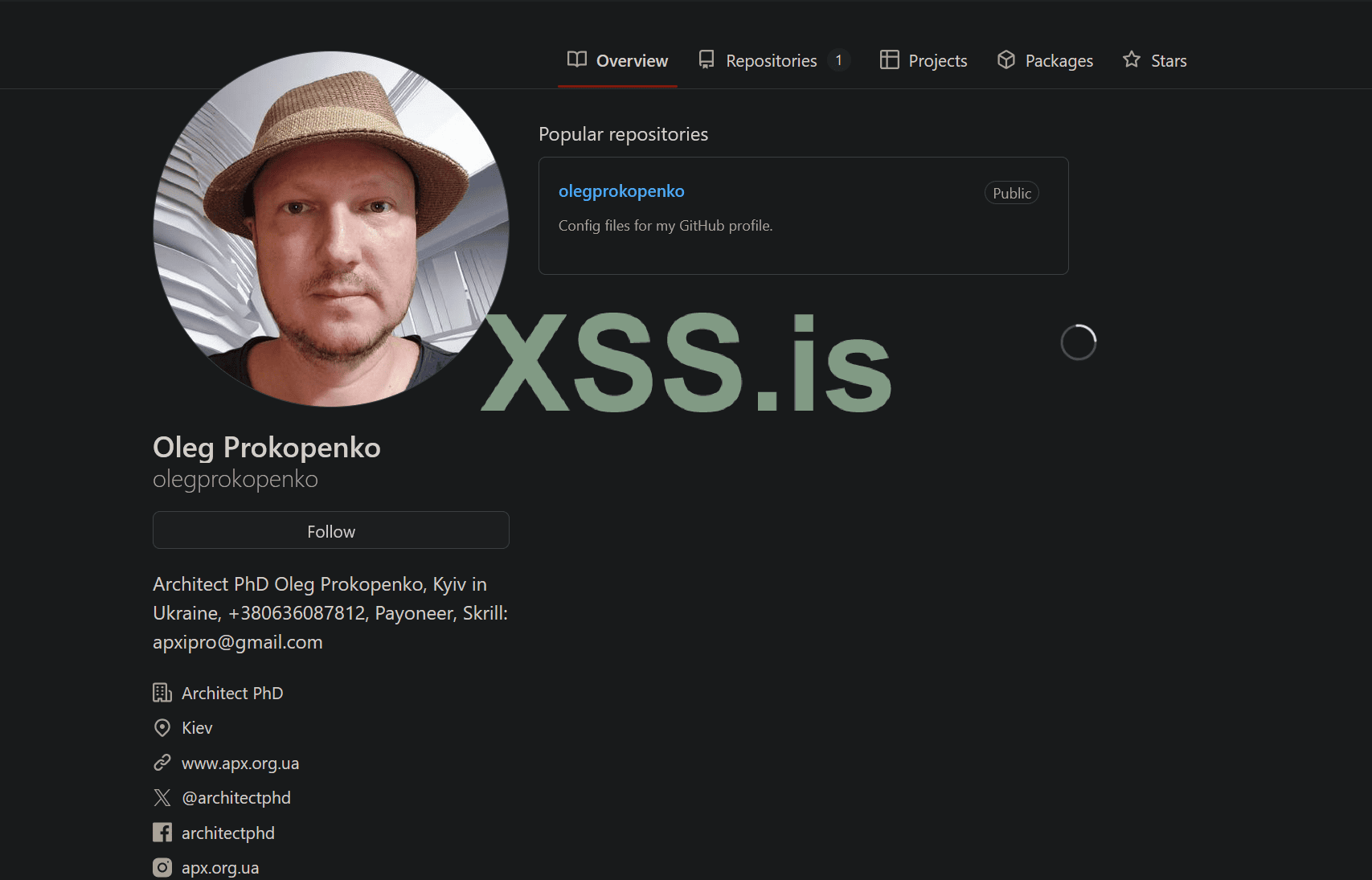

При поиске через Maigret по никнейму Oleg я обнаружил номер телефона, почту и еще много интересной информации. Этот человек публичный, и как пример, он вполне подходит для демонстрации.

Contact details:

Name: Prokopenko Oleg V.

Phone: Mob: +38(067)8303765

Email: apxipro@gmail.com

Также была найдена информация на сайте: https://www.buzzfeed.com/oleg

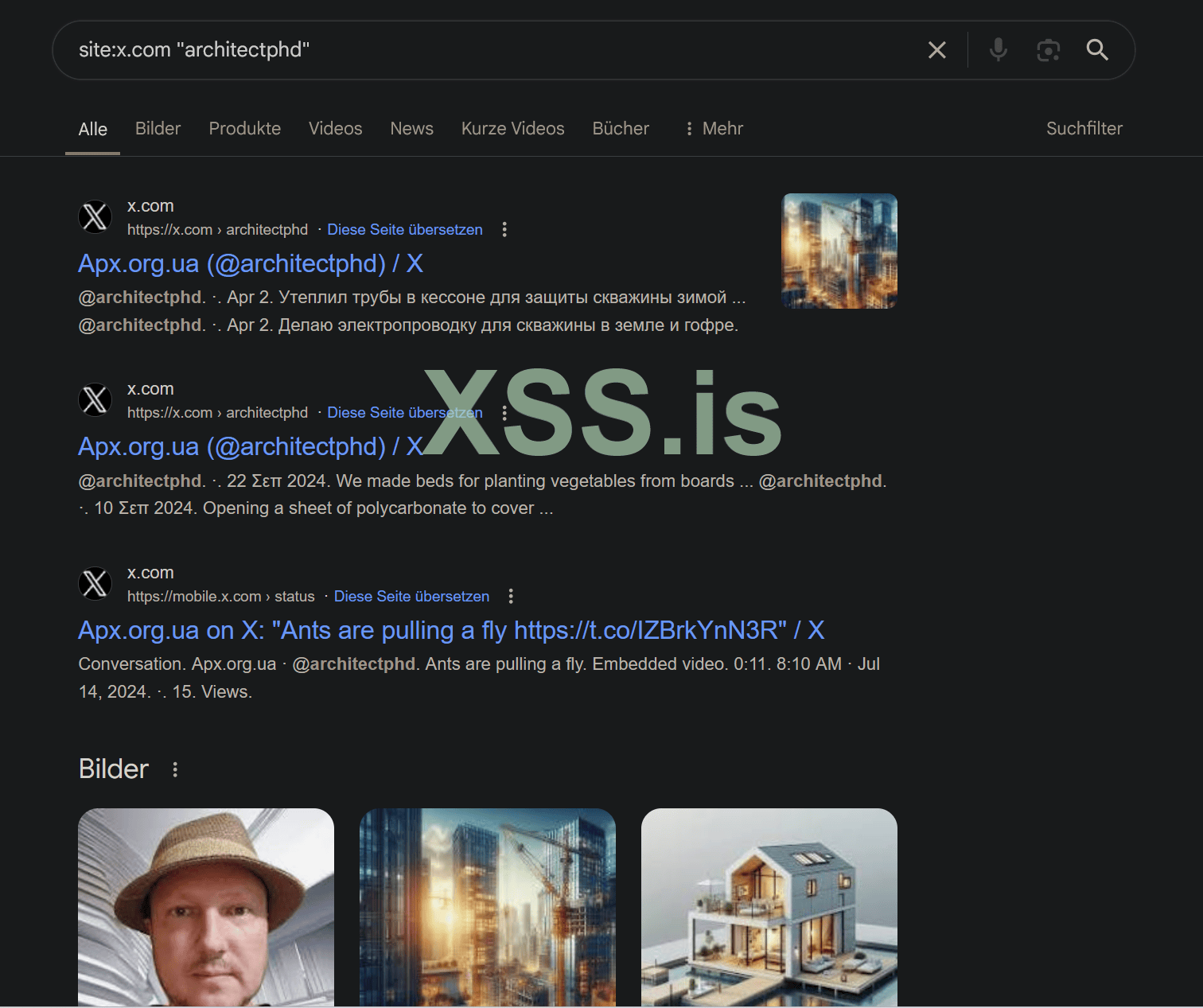

Перейдя на сайт, мы видим старые ссылки на Twitter и Facebook. Однако, твитер уже не существует, а Facebook больше не активен. Тем не менее, никнейм в Twitter сохранился — architectphd.

Для поиска акаунта в Twitter, по этому никнейму используем Google Dork. Поскольку Twitter теперь называется X.com, запрос будет выглядеть так: site:x.com "architectphd"

Запрос в Google

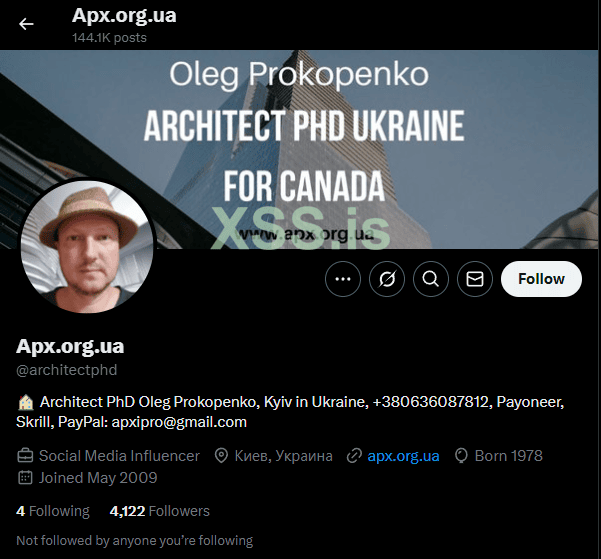

Профиль

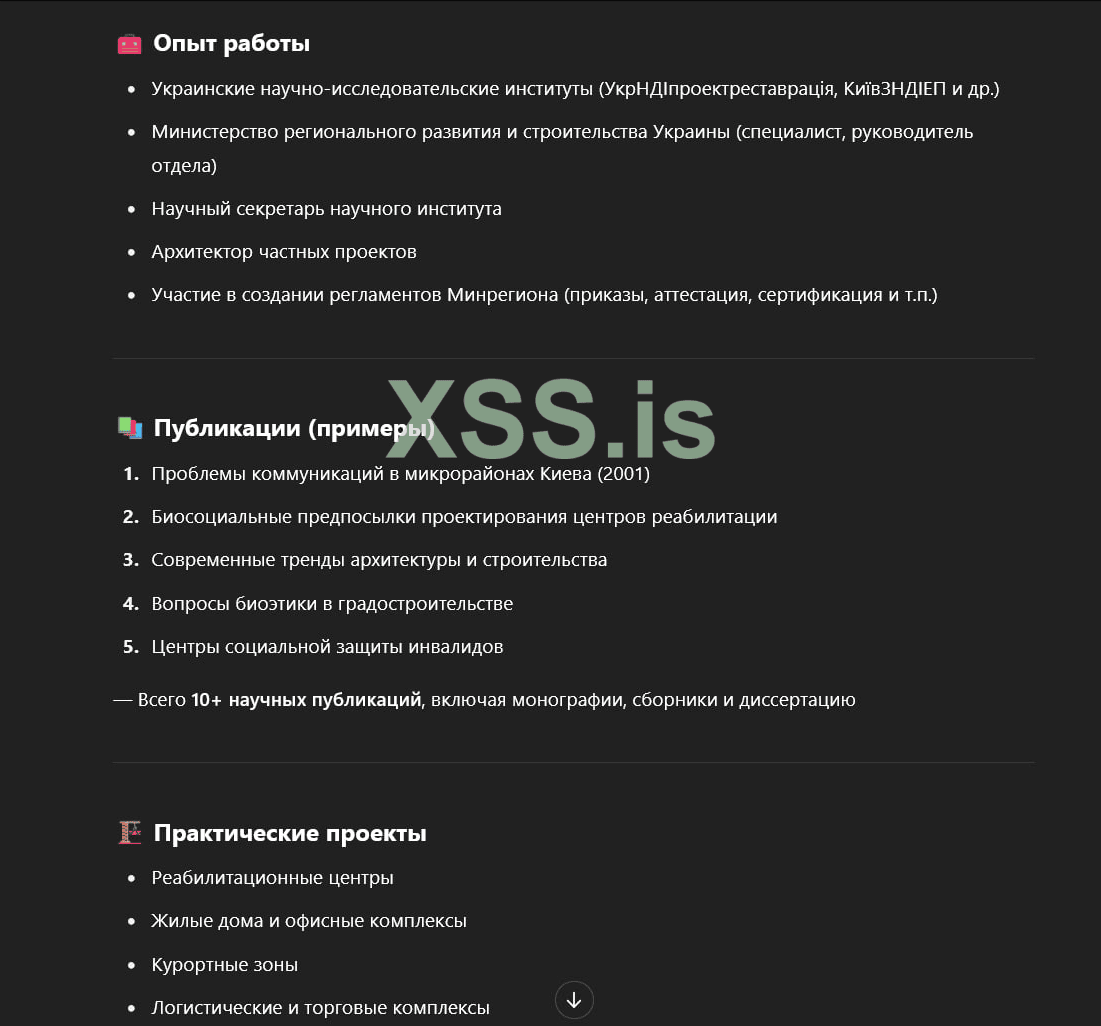

Что мы получили?

Сайт: apx.org.ua

Второй номер телефона: 380636087812

Год рождения: 1978

Объяснение для тех, кто забыл: "site:" позволяет искать на конкретном сайте, а "" — это гарантия того, что мы получим точное совпадение на сайте. В нашем случае мы ищем именно пользователя "architectphd" на сайте x.com.

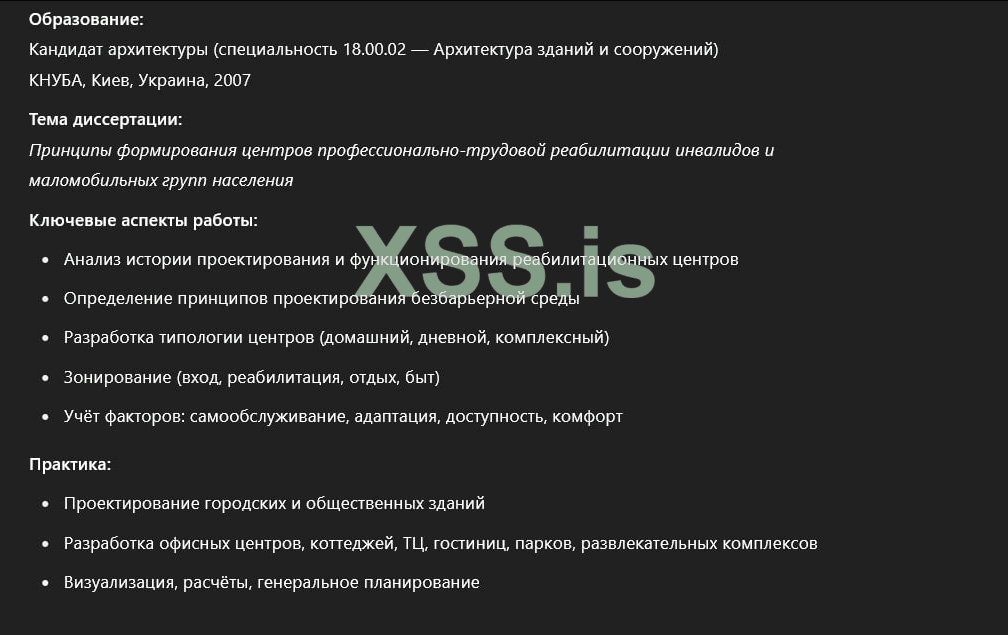

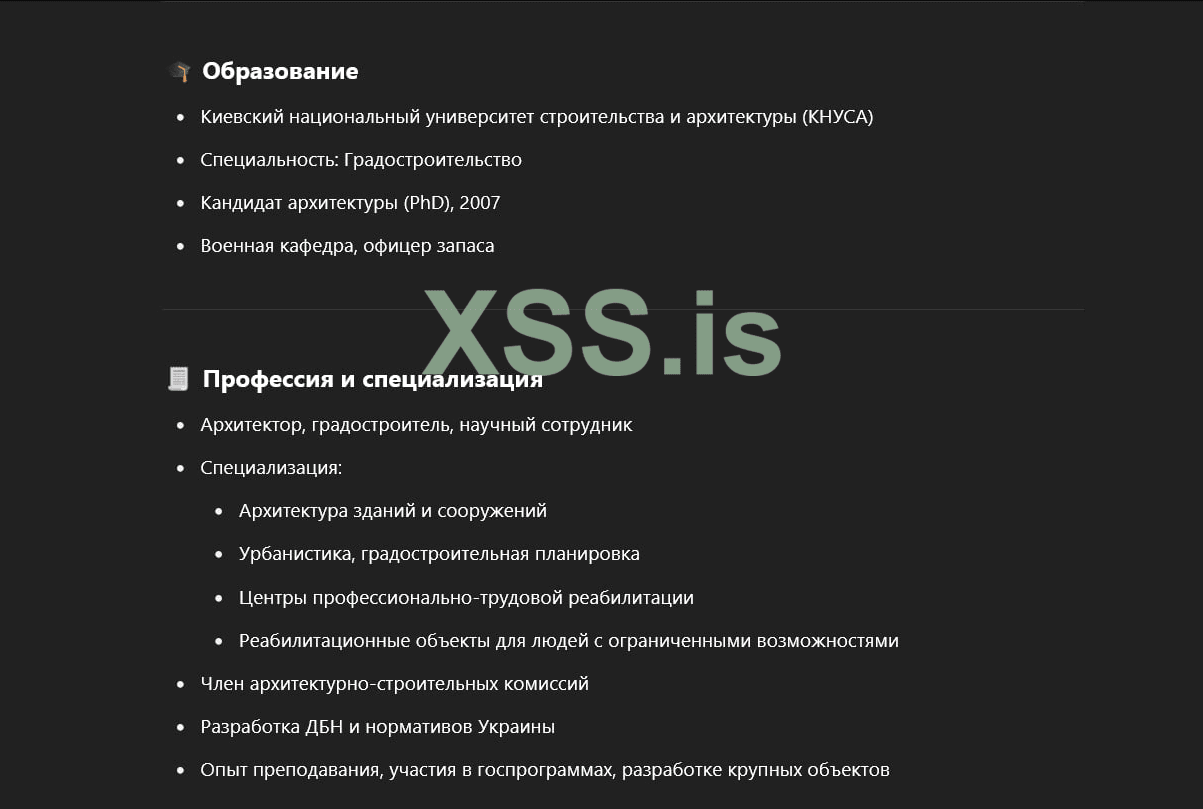

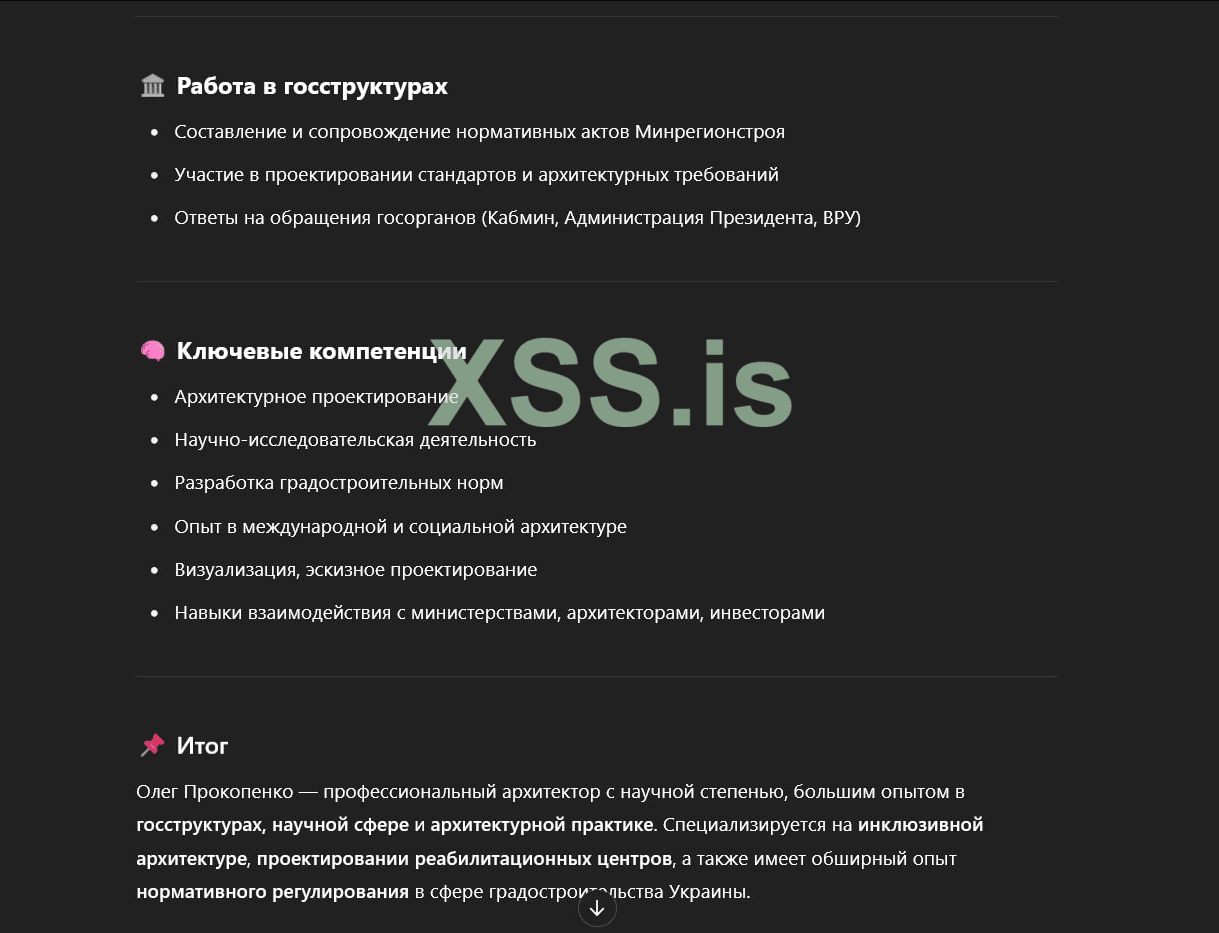

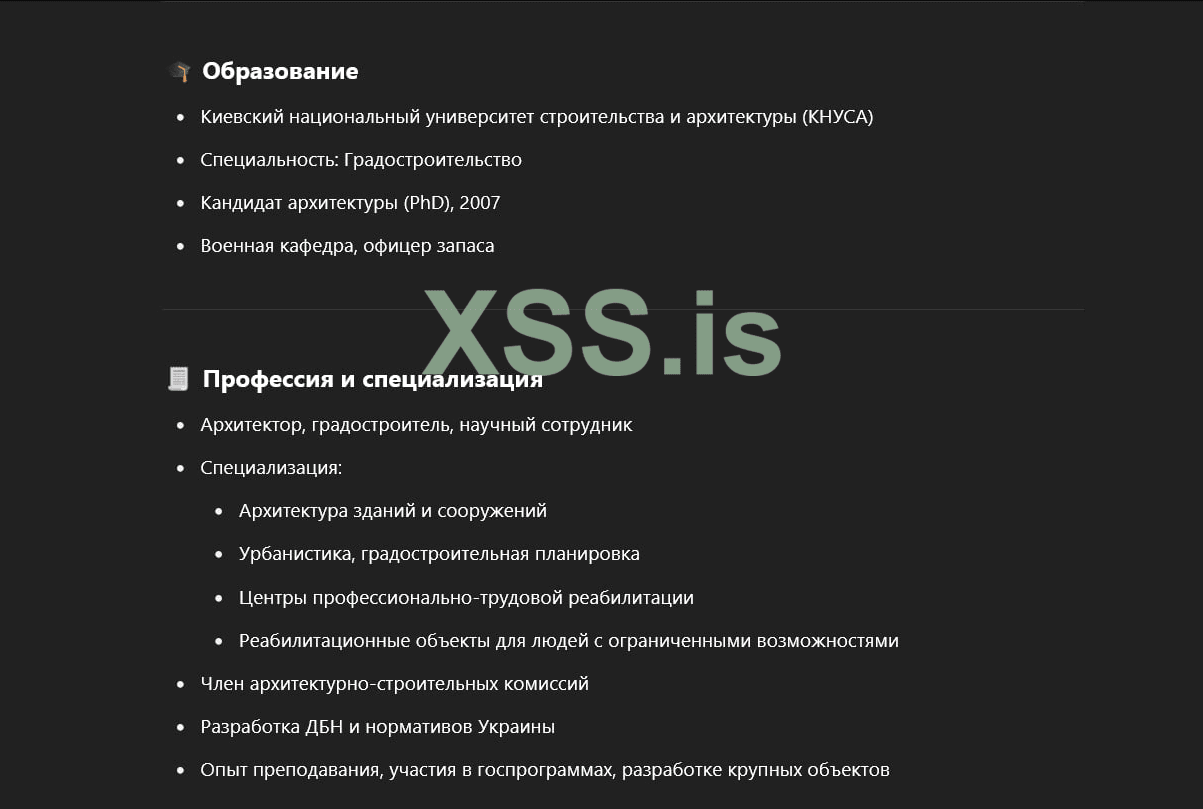

Чуть не забыл, на сайте была его биография. Я сделаю запрос в ChatGPT с просьбой перевести на русский и оставить только суть. Но желательно читать и анализировать всё самому, хотя для примера думаю, что пойдет.

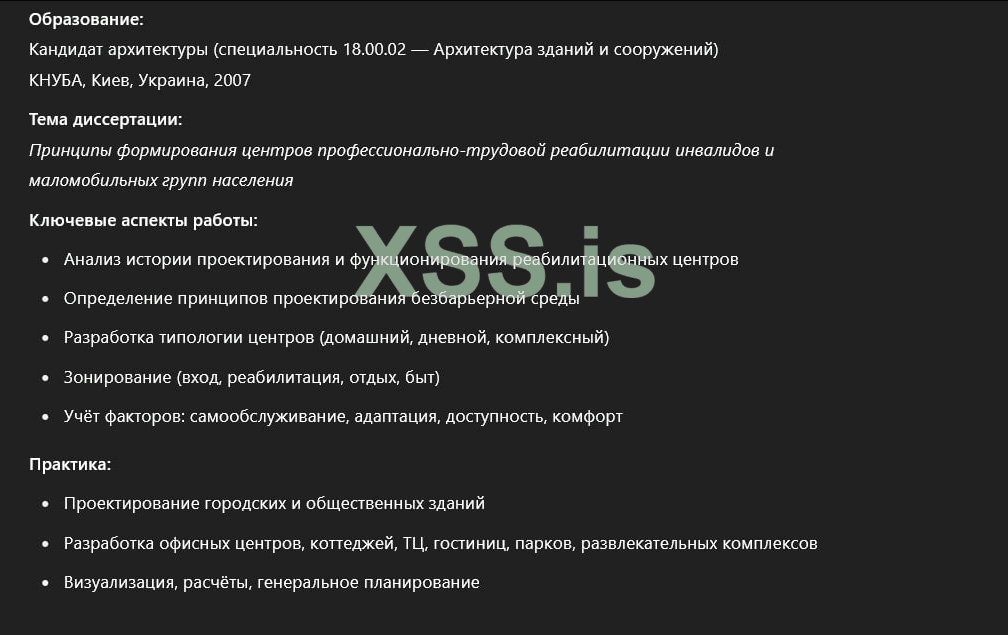

Кратко: Архитектор и кандидат наук, специализируется на проектировании общественных и реабилитационных зданий, создании доступной городской среды и разработке архитектурных решений для разных типов объектов.

Важно анализировать свой таргет на берегу, понимать, чем он занимается, его интересы и прочее.

Думаю, можно начать с базы сбора информации — поисковые системы.

Сделав запрос по номеру телефона: +38(067)8303765 без каких-либо дополнительных параметров.

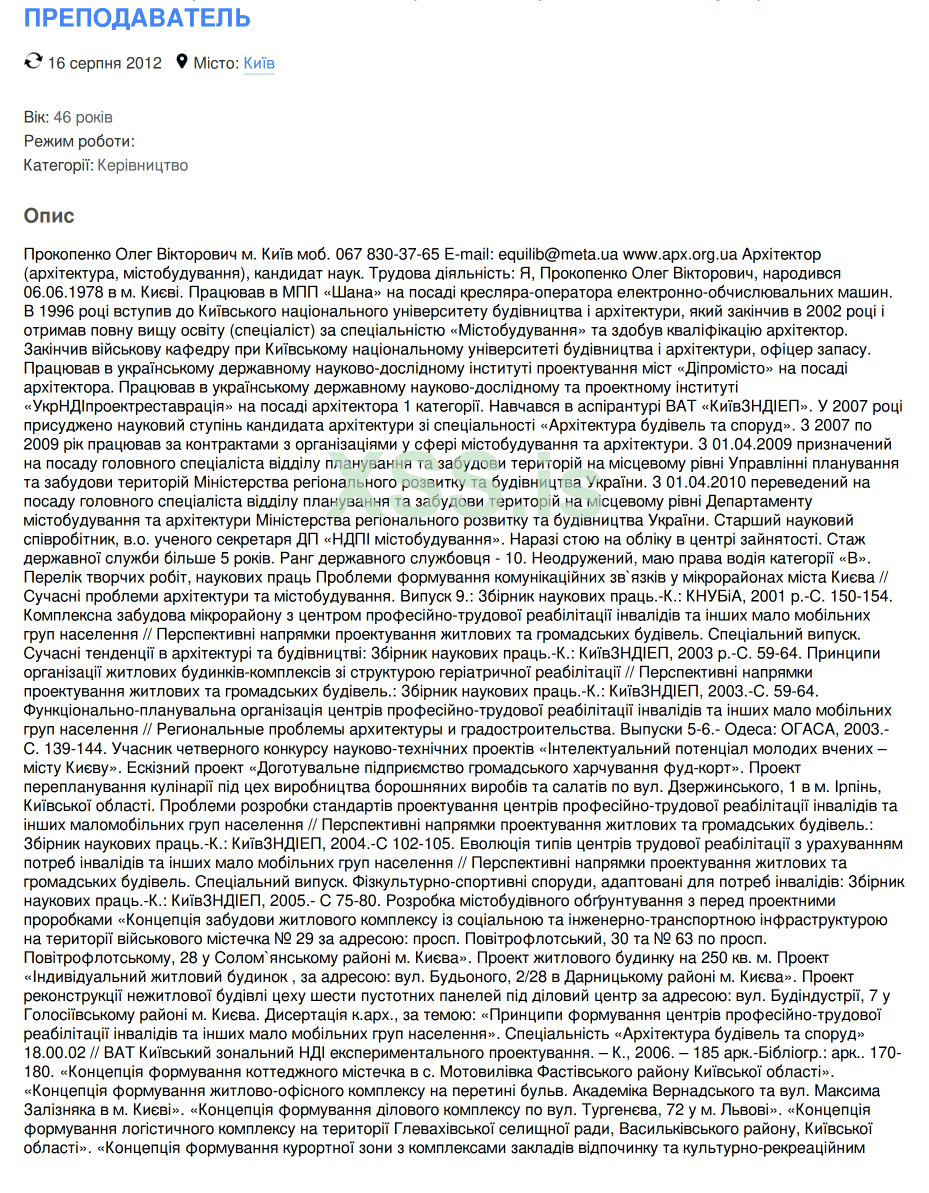

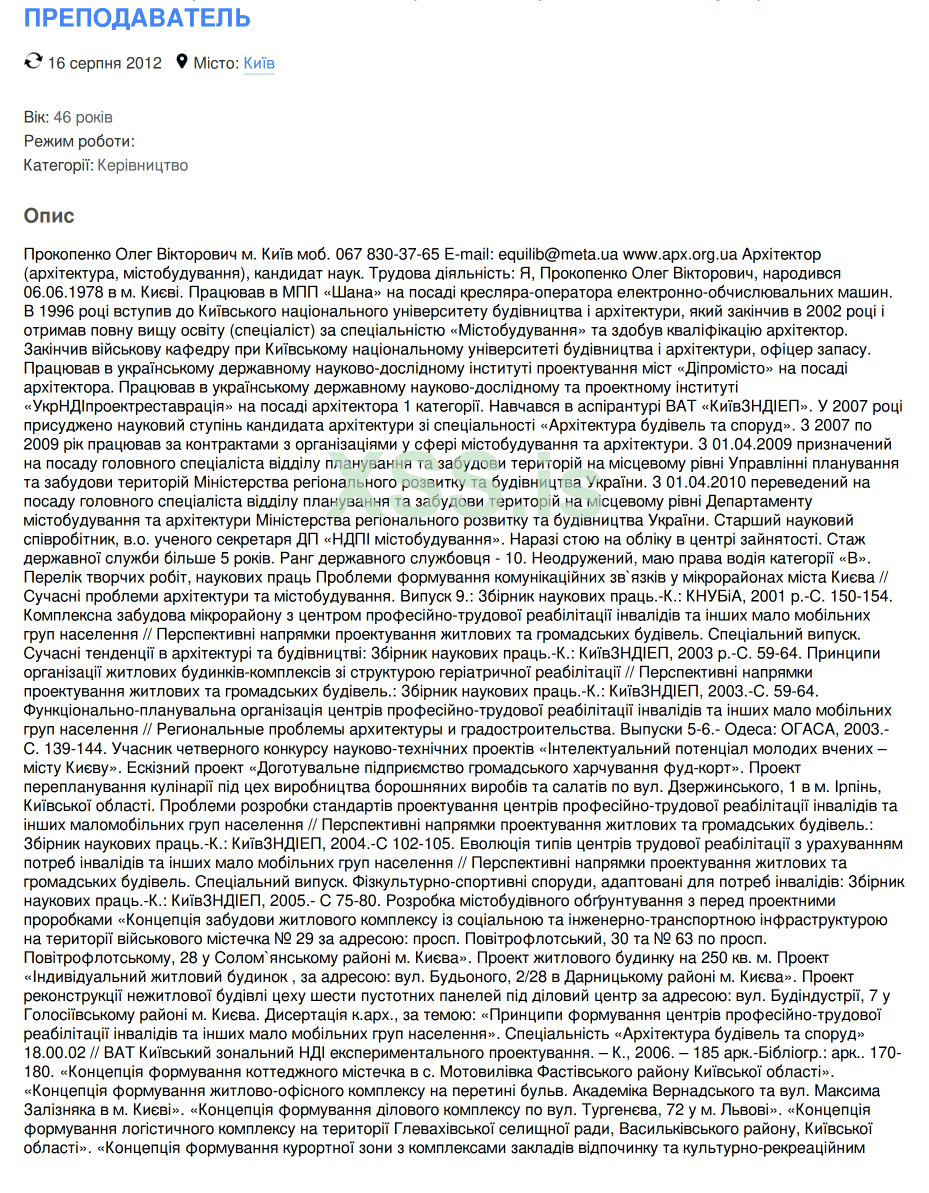

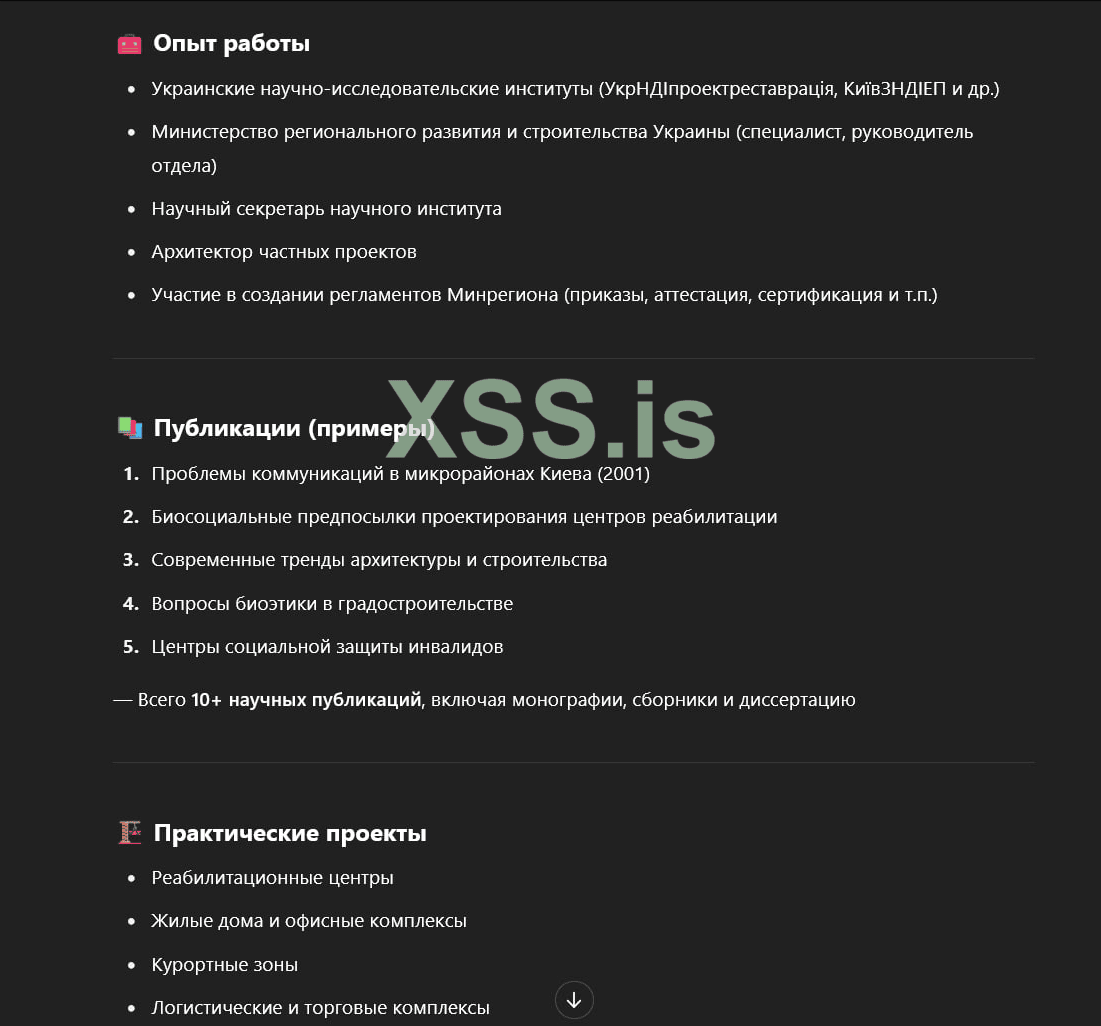

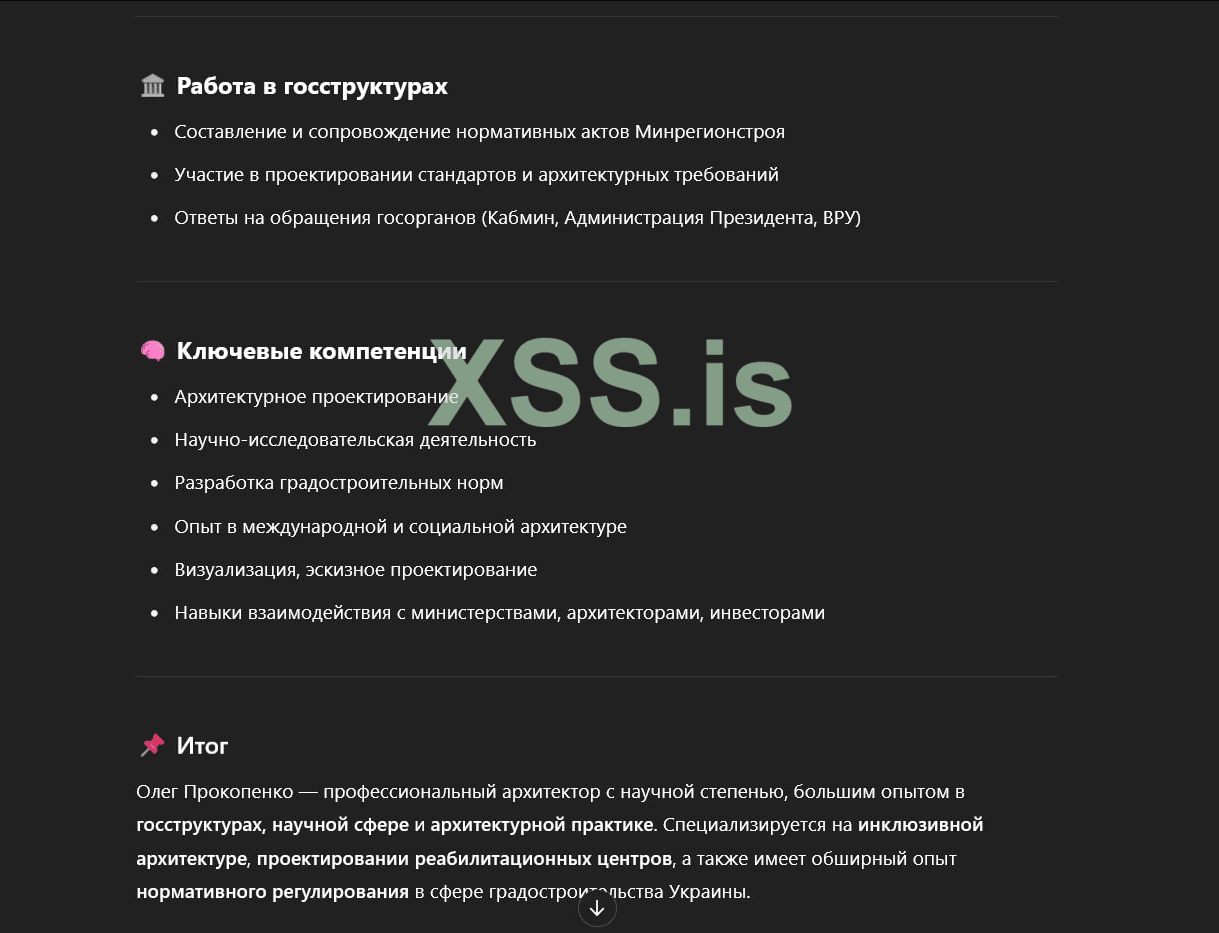

Yandex нашел интересный файл: Резюме — это, вероятно, его резюме. Из полученной мной информации здесь упоминается его номер телефона и почта, которые были найдены ранее.

Опять запрос в chat gpt. Результат: перевел, и выписал только важное

Мы получили больше информации:

Полные данные:

Думаю, стоит продолжить исследование через поисковые системы.

Просмотрю всё, что есть по номеру телефона через поисковики: +380678303765.

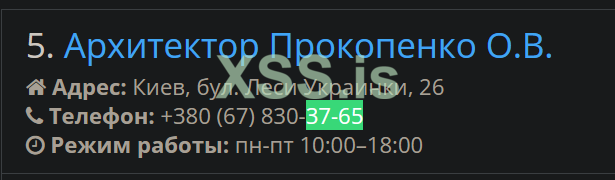

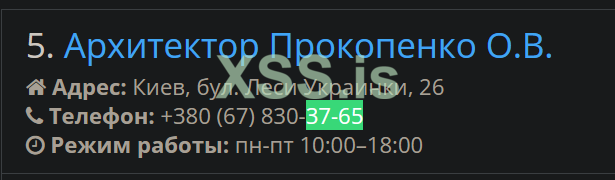

https://vseadresa.org/ua09/kiev/proektnye-organizatsii?ysclid=m9wz6itn1p7648

Обратил внимание на формат номеров на сайте.

Поискал последние цифры номера 37-65 через ctrl + f. Нашёл упоминание номера на сайте

Нашли адрес компании: Леси Украинки, дом 26.

Нашлось ещё упоминание: https://www.liveinternet.ru/users/olegarchitect/page1.shtml

Из новой информации получили username: olegarchitect. Также нашли две фотографии Олега Викторовича.

Но к нику olegarchitect мы вернёмся позже.

Нашлось ещё одно упоминание, но, по сути, мы и так знали эти данные: https://wk3.ru/regions/city/kiev-49...m-proektov-1543181?ysclid=m9wzl0hf8l402634672

Пробежался, нашёл ещё упоминания на MySpace:

https://myspace.com/oleg.viktorovich/bio. Опять получили много текста, но, скорее всего, там написано то, что мы уже знали. Стоит проверить — снова использую ChatGPT.

Мы получили дополнительную информацию, включая электронную почту, которая может упоминаться где-то еще.

Электронная почта: equilib@meta.ua

Flickr: https://www.flickr.com/photos/31343082@N04/ — не актуален.

Picasa: http://picasaweb.google.com/apxipro/WRUcEC?feat=directlink# — не актуален.

Facebook: https://www.facebook.com/oleg.viktorovich — но я сомневаюсь, что он актуальный.

Также можно использовать поиск через https://web.archive.org/.

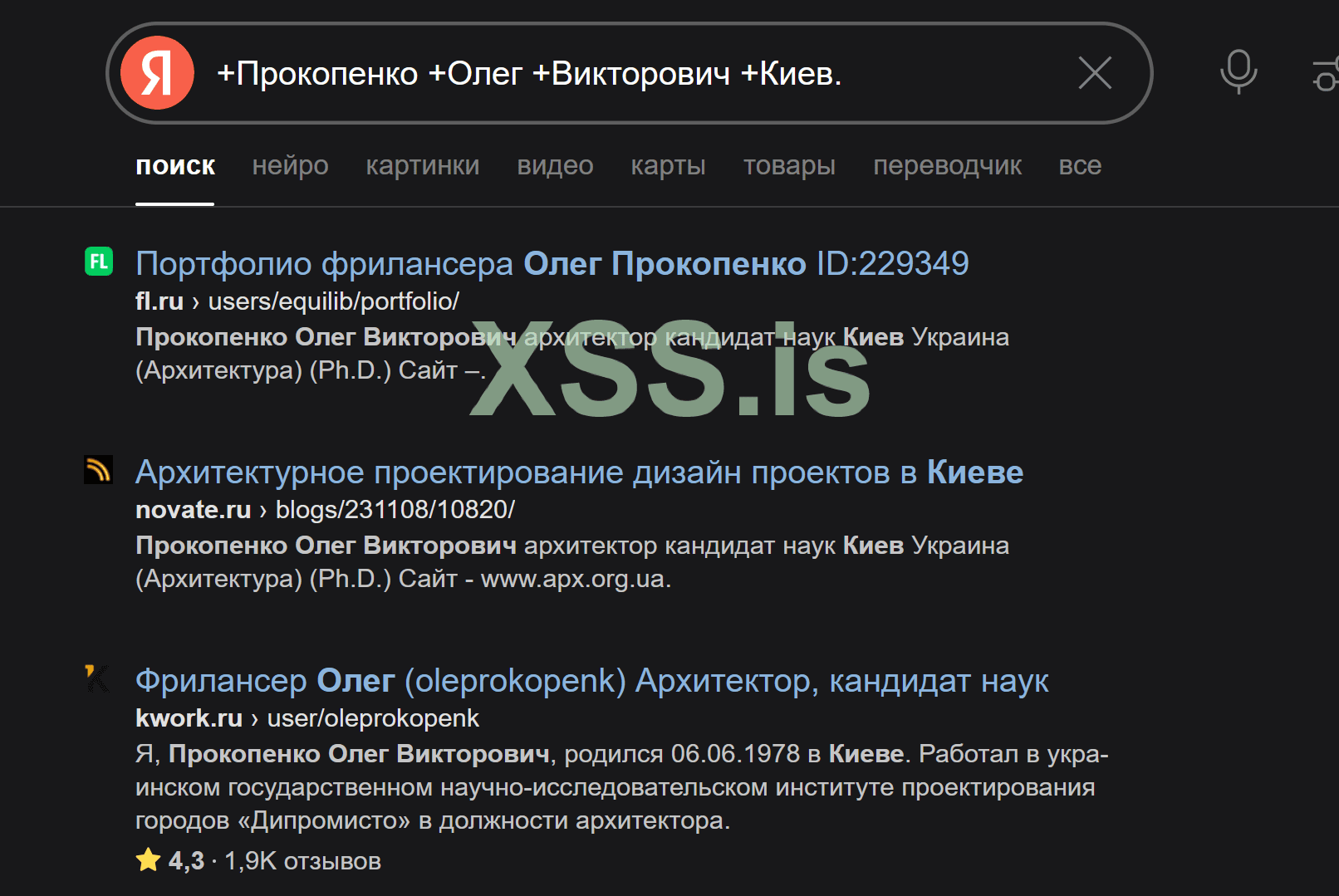

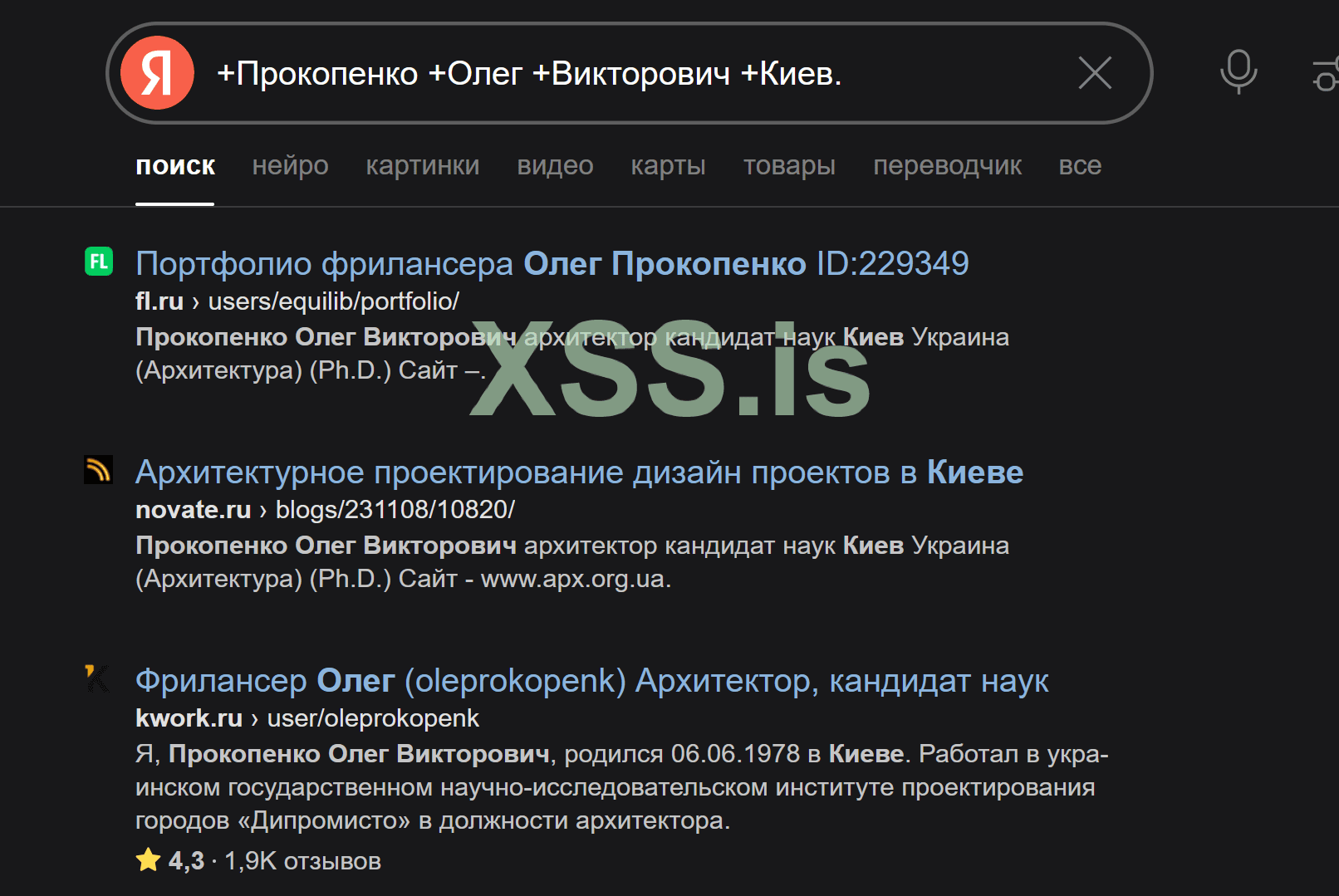

Думаю, стоит сделать запрос: +Прокопенко +Олег +Викторович +Киев.

Упоминания, найденные по этому запросу:

Поиск по номеру телефона: 380636087812

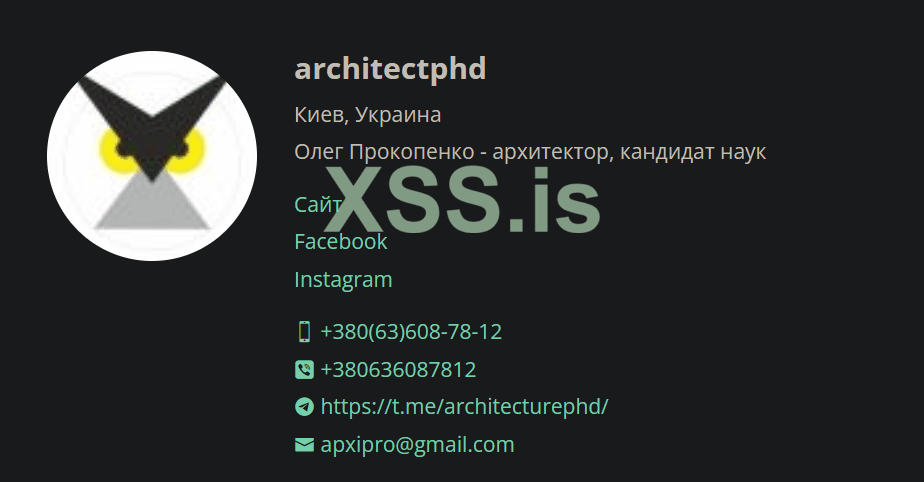

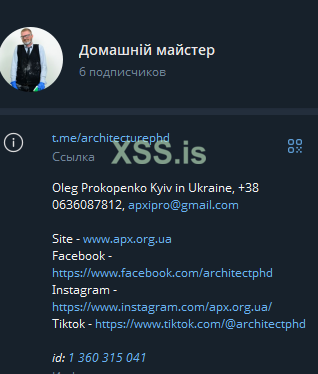

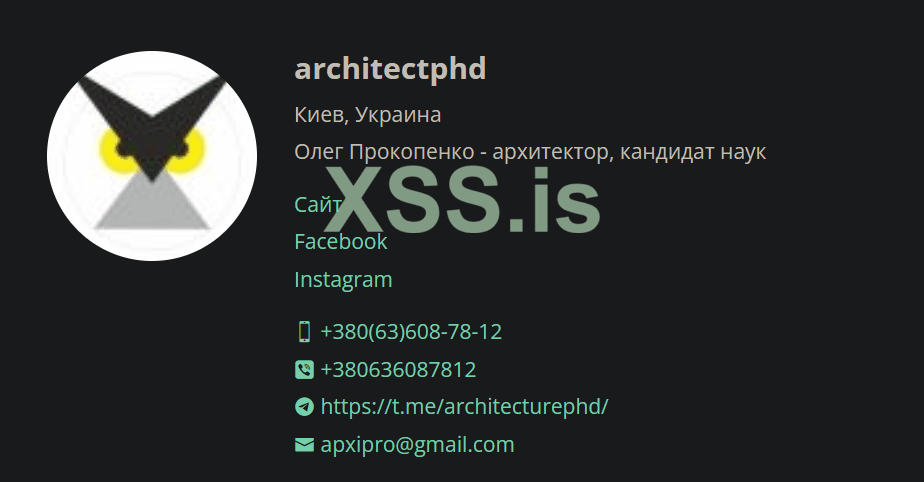

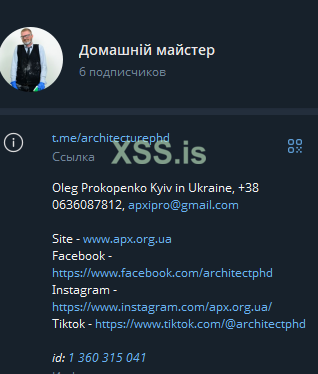

https://architectphd.3ddd.ru/ — получили такие данные, как: аккаунт в Facebook, Instagram и Telegram-канал

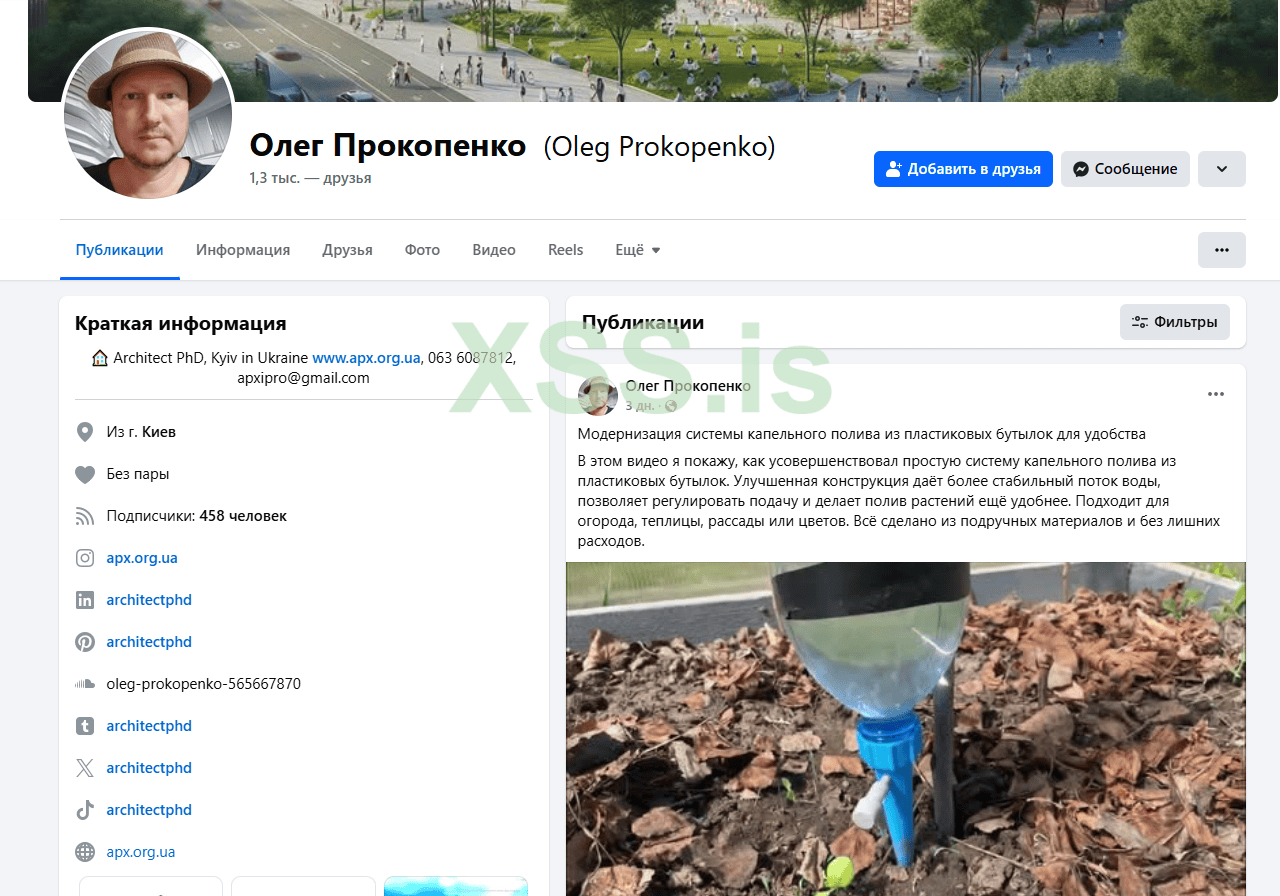

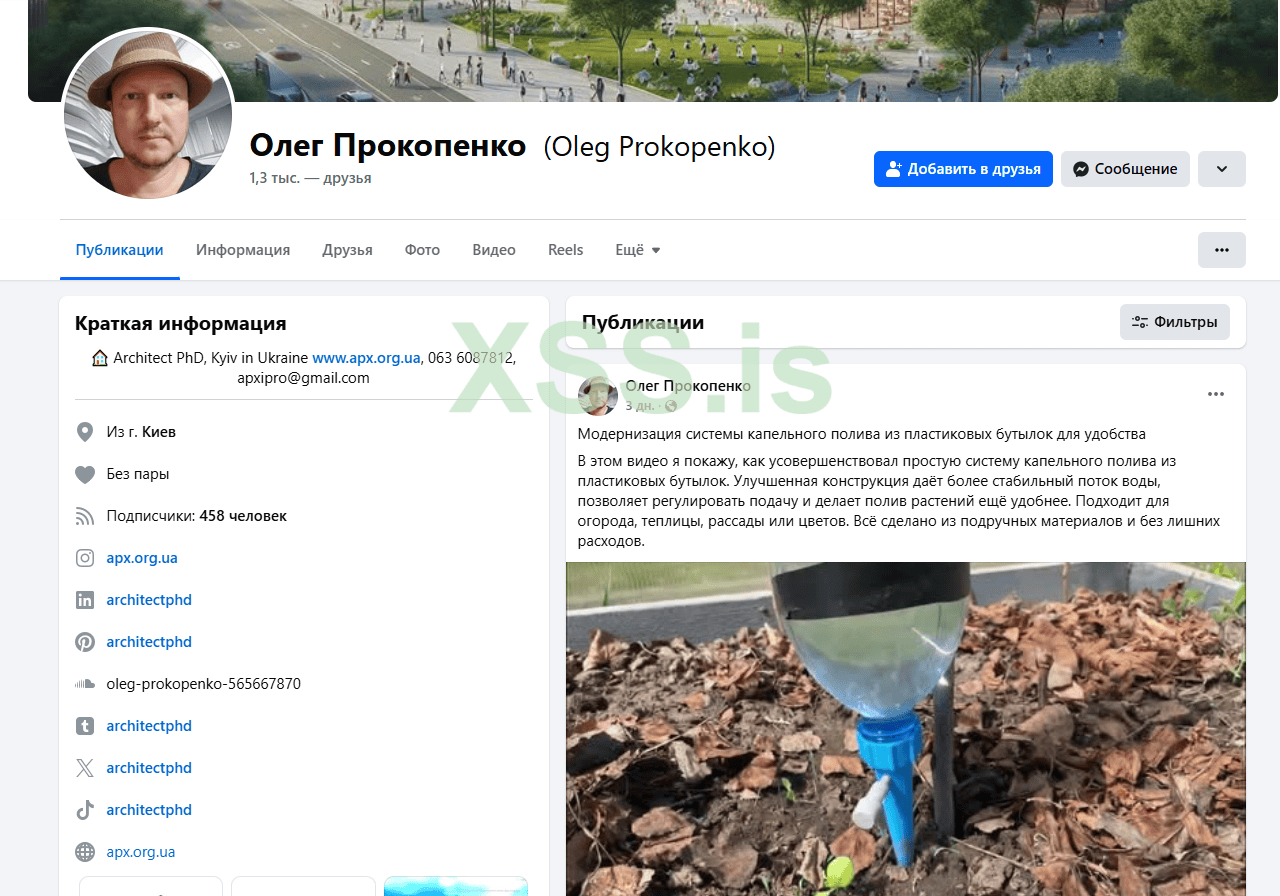

Facebook: https://www.facebook.com/architectphd

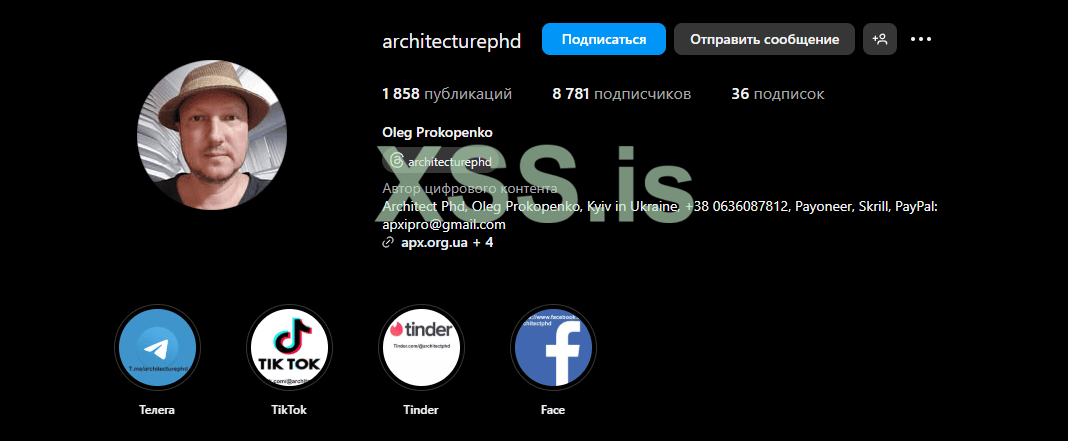

Instagram: https://www.instagram.com/architecturephd/

Telegram: https://t.me/architecturephd

Зайдя в Telegram-канал, получили бонусом аккаунт в TikTok:

TikTok: https://www.tiktok.com/@architectphd

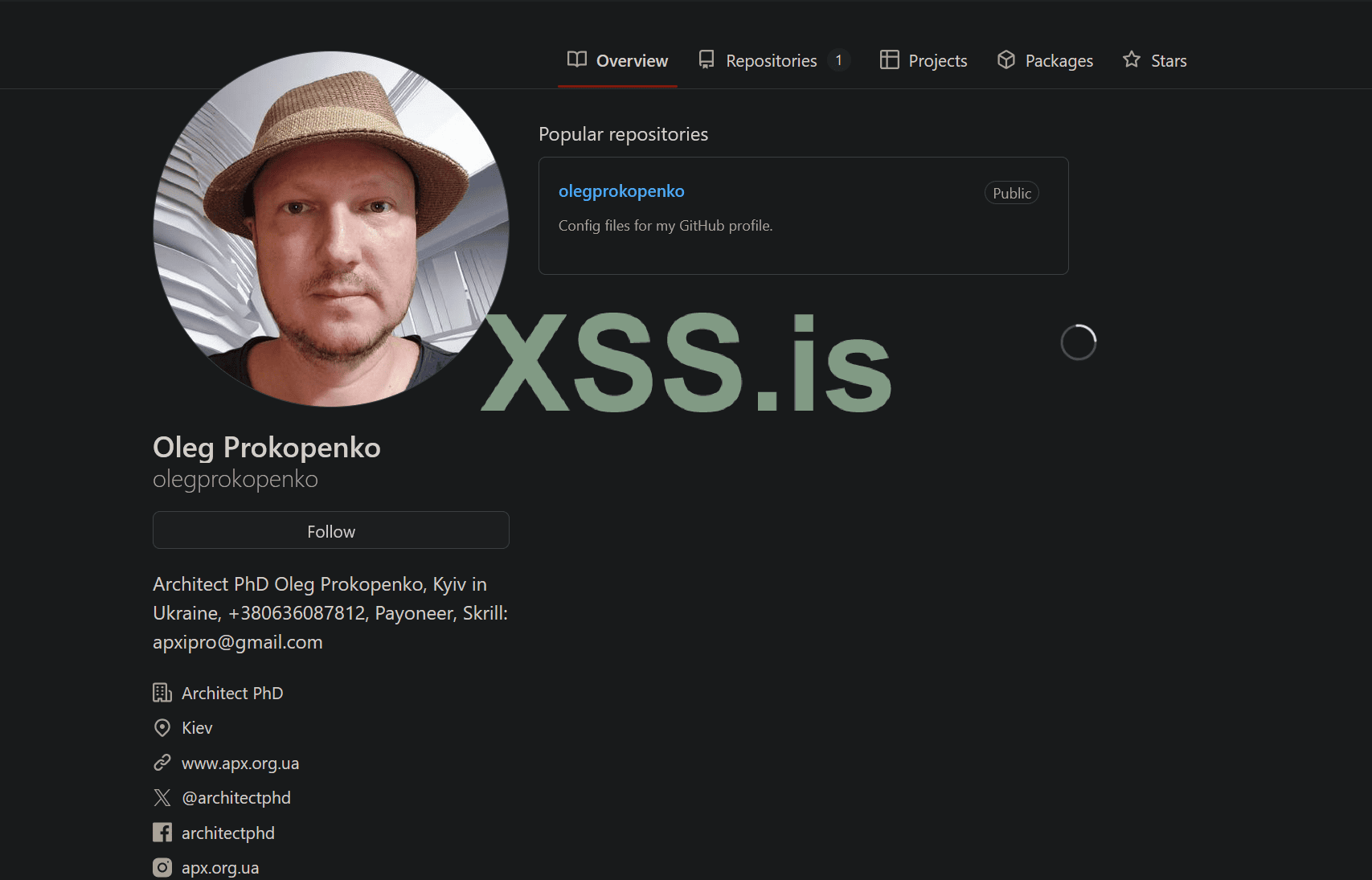

Поиск по номеру также дал GitHub:

https://github.com/olegprokopenko?ysclid=m9x192satz106434083

Теперь у нас есть список его аккаунтов:

Twitter (мы уже знали)

Facebook

Рабочий Instagram аккаунт: https://www.instagram.com/apx.org.ua/

Pinterest: https://www.pinterest.com/architectphd

Зайдя на его Facebook аккаунт, мы нашли массу ссылок на другие его профили:

https://www.linkedin.com/in/architectphd

https://www.pinterest.com/architectphd

https://www.tiktok.com/@architectphd

https://architectphd.tumblr.com

Остальное мы уже находили ранее.

Возвращаемся к никнейму olegarchitect:

По запросу "olegarchitect" в Yandex была найдена группа ВКонтакте:

https://vk.com/designphp?ysclid=m9x82vwkta769716446

Перейдя в группу, мы увидели удалённый контакт — то есть аккаунт владельца. В описании группы много дополнительной информации.

Проверка активных номеров телефонов:

380636087812 — Статус: Доступен (находится в сети)

380678303765 — Статус: Недоступен (нет маршрута)

Вернемся к старому доброму @UniversalSearchOfBot. Прогоняем номер, который на данный момент не активен, 380678303765. Получили неплохой объём информации, а также данные о том, что этот номер есть в утечках.

380636087812 — Поиск по актуальному номеру телефона также дал неплохой результат.

Узнали, что этот номер был привязан к удалённой странице. Кстати, по поводу удалённых страниц в VK, есть прекрасный бот под названием: @VKHistoryRobot.

Что он делает? Он показывает, как выглядел профиль в разные годы и обрабатывает удалённые страницы.

Используя @VKHistoryRobot с ID, мы увидели, как выглядел профиль раньше. Я прикреплю скриншот за 2020 год.

Проверка почты:

Сделаем запрос по почте в того же бота, где проверяли номер телефона.

Holehe указал, что почта equilib@meta.ua зарегистрирована на Amazon.

Теперь проверим почту apxipro@gmail.com через Holehe. Почта зарегистрирована на множестве платформ.

Довольно неплохо, согласитесь?

Дополнительная проверка почты apxipro@gmail.com через GHunt:

Google Maps: https://www.google.com/maps/contrib/111966038386444676904/reviews

Последнее редактирование: 2025/03/22 11:57:30 (UTC)

Gaia ID: 111966038386444676904

Google Maps профиль: https://www.google.com/maps/contrib/111966038386444676904/reviews

Зайдя на Google Maps, мы можем увидеть его отзывы в разных местах. Думаю, снова можно задействовать ChatGPT.

Линк на онлайн ghunt: https://gmail-osint.activetk.jp/

Проверка через @OpenDataUABot:

Нашлось много информации, но наиболее интересное — это декларация

. В ней была указана его жена.

Итоги полученной информации:

ФИО: Прокопенко Олег Викторович

Активный номер телефона: +380636087812

Неактивный номер: +380678303765

Дата рождения: 6 июня 1978 года

Город: Киев

Электронные почты: equilib@meta.ua, apxipro@gmail.com

Google Maps: https://www.google.com/maps/contrib/111966038386444676904/reviews

Занятость: Архитектор и кандидат наук, специализируется на проектировании общественных и реабилитационных зданий, создании доступной городской среды и разработке архитектурных решений для разных типов объектов.

Группа ВК: https://vk.com/designphp?ysclid=m9x82vwkta769716446

Рабочий Instagram: https://www.instagram.com/apx.org.ua/

Более личный Instagram: https://www.instagram.com/architecturephd/

Pinterest: https://www.pinterest.com/architectphd

Tumblr: https://architectphd.tumblr.com

LinkedIn: https://www.linkedin.com/in/architectphd

TikTok: https://www.tiktok.com/@architectphd

Facebook: https://www.facebook.com/architectphd/

Для диванных OSINT-экспертов: Этот таргет — лишь пример. Я провел поверхностную разведку, собрал и показал то, что находится на поверхности. Если бы я провел более глубокий сбор информации, это заняло бы гораздо больше времени и было бы более детализировано. Если кому-то интересно увидеть полноценный сбор и анализ всей информации по конкретному таргету, напишите ниже, и в будущем я сделаю пост с более полным анализом.

Спасибо тем, кто дочитал до конца! Жду обратной связи и ваших предложений для следующих постов.

О скрипте: скрипт выполняет поиск через Holehe, HudsonRock, а также поиск через LeakCheck. Он выводит название утечки и время. Если введённая вами почта с доменом mail.ru, скрипт найдет аккаунт в «Мой мир».

Перед тем как запускать, установите python, и библиотеки:

pip install pyfiglet

pip install requests

pip install beautifulsoup4

pip install colorama

pip install holehe

Сам скрипт:

Для: xss.pro

Я написал много постов на тему OSINT-разведки, и сегодня хотел бы разобрать различные методики поиска информации. Одна из них — использование поисковых систем для сбора данных.

О ней знают почти все, но не все умеют эффективно ею пользоваться.

Чем могут быть полезны поисковые системы в OSINT-разведке?

Контактная информация (номер телефона, email и т. д.) может быть обнаружена в открытых источниках, таких как:Социальные сети (Facebook, Instagram, ВКонтакте и другие)

Карты и справочники (Google Maps, 2GIS)

Сайты с отзывами и объявлениями (Avito, Flamp, Yell и др.)

Пример: Поиск по номеру телефона 79096656160.

Через Google мы получаем

Через Yandex зачастую удается найти гораздо больше информации.

Приятный бонус: в Яндексе есть встроенный определитель номера телефона — мелочь, но очень удобная.

Полезные операторы для Google и Yandex

Google:

site: — поиск по конкретному сайту.

Пример: site:vk.com "Петров Петр"

filetype: — поиск файлов определённого типа (PDF, DOC, XLS и т. д.).Пример: filetype:pdf Петров Петр Петрович

intext: — поиск слова или фразы в теле страницы.

Пример: intext:"79096656160"

Yandex:

Операторы site: и filetype: также работают.Оператор + — защищает слово от удаления и требует его обязательного присутствия в результатах.

Пример: Иванов и +Петров — слово "Петров" обязательно будет в результатах.

Генерация Google Dork'ов

Есть полезный сайт: https://www.dorkgpt.com/ — он позволяет генерировать запросы под вашу задачу.

https://www.dorkgpt.com/ — он позволяет генерировать запросы под вашу задачу.Пример запроса:

"Создай мне Google Dork для поиска точного совпадения слова 'Петров' в PDF-файлах."

Возможности Yandex Нейро

Очень интересная функция — вкладка "Нейро" в Яндексе.Пример:

- Делаете обычный поиск по номеру телефона 79096656160.

- Переходите во вкладку "Нейро".

- Получаете расширенную информацию, которую нашла нейросеть Яндекса.

Пример: Поиск "Marta Nailartist" и переход во вкладку "Нейро" позволяет собрать большое количество сведений.

Заключение

Не стоит ограничиваться только автоматическим поиском. Ручной анализ страниц по-прежнему имеет большое значение. Используйте операторы для того, чтобы отсечь лишнее и сосредоточиться на нужной информации.Комбинированные запросы

Часто бывает полезно комбинировать операторы поиска. Например:site:instagram.com +Marta +Nailartist

site:vk.com +Marta +Nailartist

site:facebook.com +Marta +Nailartist

Поиск по никнейму пользователя

Если у вас есть никнейм пользователя — это уже хороший зацеп. Но стоит помнить, что разные поисковые системы и платформы могут обрабатывать никнеймы по-разному. Поэтому важно пробовать искать по ним в различных форматах.Примеры вариантов запроса:

username — особенно полезно для соцсетей и форумов, где символ @ является частью идентификатора.

"username" — точное совпадение, актуально для Google и Bing.

"username" — без @, может дать больше результатов.

Также полезно делать поиск на конкретных платформах:

site:instagram.com username — поиск по конкретной платформе.

Важность использования различных поисковых систем

Не ограничивайтесь только одной поисковой системой. Разные поисковики могут выдавать разные результаты. Так что полезно использовать несколько вариантов для более точного поиска.Инструменты для помощи в поиске

Есть инструмент, который помогает формулировать запросы не только для поисковиков, но и для других инструментов.

Сайт для генерации возможных шаблонов для поиска информации:

https://seintpl.github.io/NAMINT/

Введите имя, фамилию (или прозвище) и год рождения, а затем нажмите "Поиск", чтобы увидеть возможные шаблоны для поиска и ссылки, которые могут привести к результатам.

Maigret

Это инструмент, который я начал использовать для поиска по никнейму. В чем его особенность? Он не только показывает, на каких сайтах зарегистрирован никнейм, но и извлекает информацию с этих страниц, если она доступна.

Пример работы Maigret:

На этом примере можно увидеть, что помимо ссылок на сайты, где был найден никнейм, инструмент также предоставляет информацию с этих страниц — в том числе email-адрес. Например, для пользователя с ником "oleg" на платформе "Мой мир" можно будет найти почту, которая соответствует его имени, например, oleg@mail.ru.

Это действительно удобно.

Как это случилось? Могу предположить, что в базе данных софта "Maigret" есть сайт "Мой мир" https://my.mail.ru/mail.ru/USERNAME. По сути, если в "Мой мир" есть никнейм oleg, то и почта, скорее всего, будет с именем oleg. И вы хотите сказать, что это неудобно? На самом деле, это очень удобно.

Ссылка на Maigret:

GitHub - soxoj/maigret: 🕵️♂️ Collect a dossier on a person by username from thousands of sites

🕵️♂️ Collect a dossier on a person by username from thousands of sites - soxoj/maigret

Поиск через Telegram

Еще одна полезная фишка — это поиск по username в Telegram.

Проверка почты с помощью Holehe

После того как мы получили почту, например, oleg@mail.ru, можно продолжить работу с ней через инструмент HOLEHE.

HOLEHE — это утилита, которая проверяет, на каких сайтах зарегистрирована указанная почта, и может дополнительно предоставить информацию о пользователе. Вот пример:

Сделав запрос по почте megadose@protonmail.com, мы узнали время создания почты и что она зарегистрирована на сайте freelancer.com.

Пример с почтой oleg@mail.ru:

После того как мы сделали запрос по почте oleg@mail.ru через HOLEHE, мы получили следующие данные:

Линк на holehe: https://github.com/megadose/holehe

Поиск через поисковые системы

Давайте проведем поиск через Google и Yandex.

Yandex

Как мы можем видеть, почта упоминается на многих ресурсах.

Кроме того, сейчас есть очень удобный бот, который автоматизирует поиск и помогает сэкономить время. Вот он:

@UniversalSearchOfBot

Вечная ссылка: https://sites.google.com/view/universal-search-bot/

Через этого бота мы получили довольно полезную информацию.

По сути, все эти данные можно было бы найти вручную, но бот сделал это за нас всего за 2 минуты.

Обратите внимание на источник "HudsonRock" — он вывел основную информацию, но не всю. Для получения большего объема данных можно сделать следующий запрос:

https://cavalier.hudsonrock.com/api/json/v2/preview/search-by-login/osint-tools?email=oleg@mail.ru

Поскольку это не совсем удобно, я оставлю небольшой сюрприз — скрипт для сбора информации по email. Он будет в конце.

Использование утилиты Zehef

Функция поиска через HudsonRock также присутствует в утилите под названием "Zehef".

Основные функции Zehef:

1. Проверка, находится ли электронная почта в пастах на Pastebin.

2. Поиск утечек через HudsonRock.

3. Проверка учетных записей в социальных сетях (Instagram, Spotify, Deezer, Adobe, X.com, Twitter и другие).

4. Генерация комбинаций электронной почты.

Вот ссылка на Zehef: https://github.com/N0rz3/Zehef

Кроме того, по почте oleg@mail.ru мы нашли профиль на GitHub:

https://github.com/oleg2005rad

osgint

Недавно я наткнулся на OSINT-скрипт под названием "osgint", который предназначен для поиска по пользователям GitHub."osgint" позволяет искать по данным как:

1. Username

2. Email

Примеры запросов:

python osgint.py -e megadose@protonmail.com

python osgint.py -u megadose

После запроса по почте мы получаем username, а затем, сделав запрос по username, получаем информацию с профиля пользователя.

Линк: https://github.com/hippiiee/osgint

Поиск информации в утекших базах данных

Где еще можно найти информацию о почте или других данных? Правильно, в утекших базах данных. Инструментов для поиска по таким базам очень много.

Один из, это: csint

6 платных сайтов - в 1 халявном

- https://leakcheck.io/

- https://inf0sec.top/

- https://hackcheck.io/

- https://snusbase.com/

- https://breachbase.com/

- https://osintcat.com/

По каким данным можно искать?

На этих сервисах можно искать информацию по таким данным, как:- Username

- Hash

- IP

- Password

- Full name

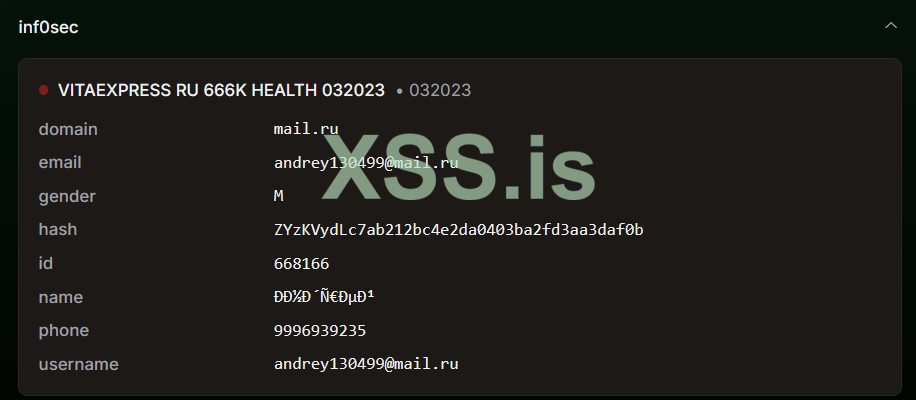

Пример поиска по почте: andrey130499@mail.ru

Ссылка для поиска: https://csint.dev/

Инструмент, который мы использовали, действительно заслуживает внимания, особенно учитывая, что он бесплатный. Также стоит отметить, что информация выводится в формате JSON, что удобно для дальнейшей работы.

Кроме того, эта почта также зарегистрирована на Mail.ru, и если подставить имя, можно найти аккаунт в "Мой мир":

https://my.mail.ru/mail.ru/andrey130499/

Что мы получаем на этой странице?

Город, имя, фамилия,возраст. И другие полезные зацепки.

Для удобства, можно использовать инструмент, который я упомянул ранее — @UniversalSearchOfBot. Он автоматически сформирует ссылку на страницу в "Мой мир".

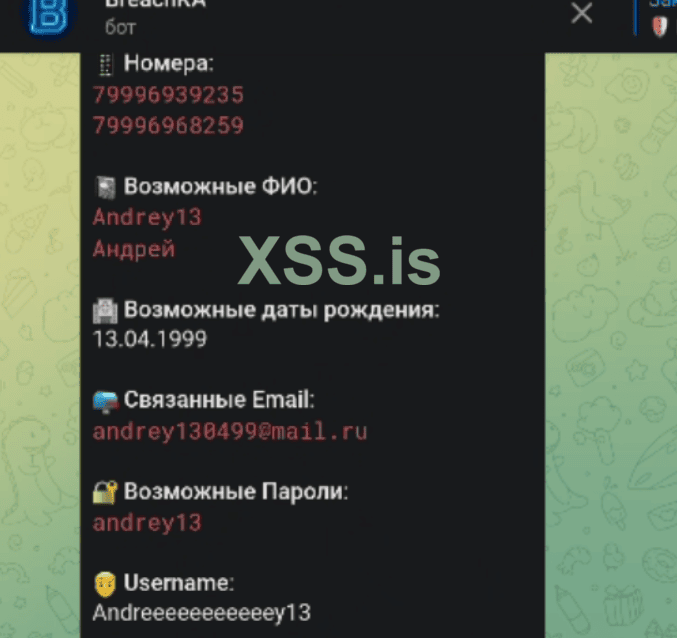

Новый инструмент @breachka

Теперь хочу рассказать о новом инструменте, который я недавно нашел — @breachka. Он доступен в виде софта, телеграм-бота и сайта. Давайте протестируем его на примере таргета: andrey130499@mail.ru.

Результат оказался довольно хорошим.

Инструмент заслуживает вашего внимания, и я оставлю ссылки, чтобы вы могли изучить его более подробно:

- Телеграм-бот: https://t.me/breachkaa_bot

- Софт: https://breachka.com/app

- Сайт: https://breachka.com/

Другие ресурсы

Вот еще несколько известных ресурсов для поиска информации:

Опять Maigret по никнейму Oleg

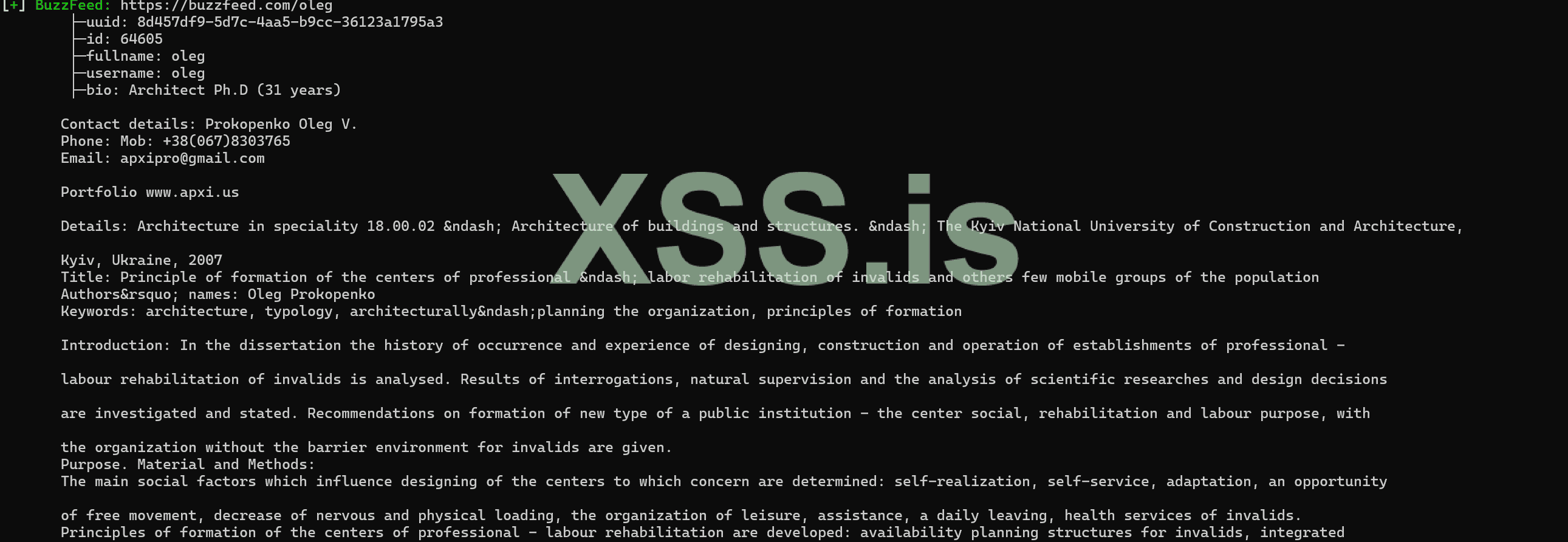

При поиске через Maigret по никнейму Oleg я обнаружил номер телефона, почту и еще много интересной информации. Этот человек публичный, и как пример, он вполне подходит для демонстрации.

Contact details:

Name: Prokopenko Oleg V.

Phone: Mob: +38(067)8303765

Email: apxipro@gmail.com

Также была найдена информация на сайте: https://www.buzzfeed.com/oleg

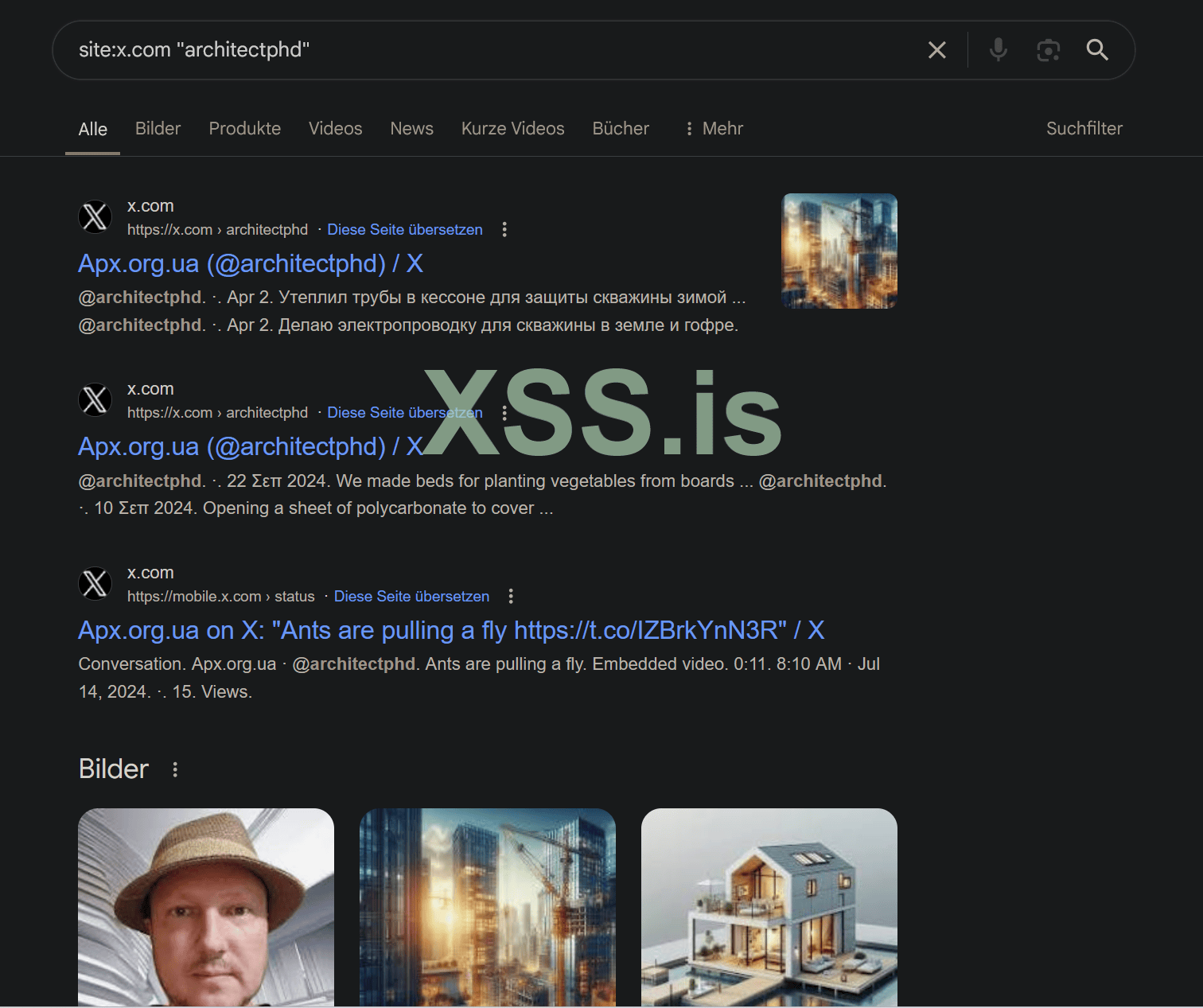

Перейдя на сайт, мы видим старые ссылки на Twitter и Facebook. Однако, твитер уже не существует, а Facebook больше не активен. Тем не менее, никнейм в Twitter сохранился — architectphd.

Для поиска акаунта в Twitter, по этому никнейму используем Google Dork. Поскольку Twitter теперь называется X.com, запрос будет выглядеть так: site:x.com "architectphd"

Запрос в Google

Профиль

Что мы получили?

Сайт: apx.org.ua

Второй номер телефона: 380636087812

Год рождения: 1978

Объяснение для тех, кто забыл: "site:" позволяет искать на конкретном сайте, а "" — это гарантия того, что мы получим точное совпадение на сайте. В нашем случае мы ищем именно пользователя "architectphd" на сайте x.com.

Чуть не забыл, на сайте была его биография. Я сделаю запрос в ChatGPT с просьбой перевести на русский и оставить только суть. Но желательно читать и анализировать всё самому, хотя для примера думаю, что пойдет.

Кратко: Архитектор и кандидат наук, специализируется на проектировании общественных и реабилитационных зданий, создании доступной городской среды и разработке архитектурных решений для разных типов объектов.

Важно анализировать свой таргет на берегу, понимать, чем он занимается, его интересы и прочее.

Думаю, можно начать с базы сбора информации — поисковые системы.

Сделав запрос по номеру телефона: +38(067)8303765 без каких-либо дополнительных параметров.

Yandex нашел интересный файл: Резюме — это, вероятно, его резюме. Из полученной мной информации здесь упоминается его номер телефона и почта, которые были найдены ранее.

Опять запрос в chat gpt. Результат: перевел, и выписал только важное

Мы получили больше информации:

- ФИО: Прокопенко Олег Викторович

- Дата рождения: 6 июня 1978 года

- Электронные почты: equilib@meta.ua

- Также более подробная информация о госслужбе, научных публикациях, проектах, навыках и специализации, опыте, образовании и научных степенях.

Полные данные:

- Номера телефонов: +380678303765, 380636087812

- ФИО: Прокопенко Олег Викторович

- Сайт: https://apx.org.ua/

- Дата рождения: 6 июня 1978 года

- Электронные почты: equilib@meta.ua, apxipro@gmail.com

- Твиттер: https://x.com/architectphd

Думаю, стоит продолжить исследование через поисковые системы.

Просмотрю всё, что есть по номеру телефона через поисковики: +380678303765.

https://vseadresa.org/ua09/kiev/proektnye-organizatsii?ysclid=m9wz6itn1p7648

Обратил внимание на формат номеров на сайте.

Поискал последние цифры номера 37-65 через ctrl + f. Нашёл упоминание номера на сайте

Нашли адрес компании: Леси Украинки, дом 26.

Нашлось ещё упоминание: https://www.liveinternet.ru/users/olegarchitect/page1.shtml

Из новой информации получили username: olegarchitect. Также нашли две фотографии Олега Викторовича.

Но к нику olegarchitect мы вернёмся позже.

Нашлось ещё одно упоминание, но, по сути, мы и так знали эти данные: https://wk3.ru/regions/city/kiev-49...m-proektov-1543181?ysclid=m9wzl0hf8l402634672

Пробежался, нашёл ещё упоминания на MySpace:

https://myspace.com/oleg.viktorovich/bio. Опять получили много текста, но, скорее всего, там написано то, что мы уже знали. Стоит проверить — снова использую ChatGPT.

Мы получили дополнительную информацию, включая электронную почту, которая может упоминаться где-то еще.

Электронная почта: equilib@meta.ua

Flickr: https://www.flickr.com/photos/31343082@N04/ — не актуален.

Picasa: http://picasaweb.google.com/apxipro/WRUcEC?feat=directlink# — не актуален.

Facebook: https://www.facebook.com/oleg.viktorovich — но я сомневаюсь, что он актуальный.

Также можно использовать поиск через https://web.archive.org/.

Думаю, стоит сделать запрос: +Прокопенко +Олег +Викторович +Киев.

Упоминания, найденные по этому запросу:

- https://novate.ru/blogs/231108/10820/?ysclid=m9x03844jr485512931

- https://portfoliophd.blogspot.com/2017/09/blog-post_18.html — описана его карьера, с информацией, которую мы уже знали.

Поиск по номеру телефона: 380636087812

https://architectphd.3ddd.ru/ — получили такие данные, как: аккаунт в Facebook, Instagram и Telegram-канал

Facebook: https://www.facebook.com/architectphd

Instagram: https://www.instagram.com/architecturephd/

Telegram: https://t.me/architecturephd

Зайдя в Telegram-канал, получили бонусом аккаунт в TikTok:

TikTok: https://www.tiktok.com/@architectphd

Поиск по номеру также дал GitHub:

https://github.com/olegprokopenko?ysclid=m9x192satz106434083

Теперь у нас есть список его аккаунтов:

Twitter (мы уже знали)

Рабочий Instagram аккаунт: https://www.instagram.com/apx.org.ua/

Pinterest: https://www.pinterest.com/architectphd

Зайдя на его Facebook аккаунт, мы нашли массу ссылок на другие его профили:

https://www.linkedin.com/in/architectphd

https://www.pinterest.com/architectphd

https://www.tiktok.com/@architectphd

https://architectphd.tumblr.com

Остальное мы уже находили ранее.

Возвращаемся к никнейму olegarchitect:

По запросу "olegarchitect" в Yandex была найдена группа ВКонтакте:

https://vk.com/designphp?ysclid=m9x82vwkta769716446

Перейдя в группу, мы увидели удалённый контакт — то есть аккаунт владельца. В описании группы много дополнительной информации.

Проверка активных номеров телефонов:

380636087812 — Статус: Доступен (находится в сети)

380678303765 — Статус: Недоступен (нет маршрута)

Вернемся к старому доброму @UniversalSearchOfBot. Прогоняем номер, который на данный момент не активен, 380678303765. Получили неплохой объём информации, а также данные о том, что этот номер есть в утечках.

380636087812 — Поиск по актуальному номеру телефона также дал неплохой результат.

Узнали, что этот номер был привязан к удалённой странице. Кстати, по поводу удалённых страниц в VK, есть прекрасный бот под названием: @VKHistoryRobot.

Что он делает? Он показывает, как выглядел профиль в разные годы и обрабатывает удалённые страницы.

Используя @VKHistoryRobot с ID, мы увидели, как выглядел профиль раньше. Я прикреплю скриншот за 2020 год.

Проверка почты:

Сделаем запрос по почте в того же бота, где проверяли номер телефона.

Теперь проверим почту apxipro@gmail.com через Holehe. Почта зарегистрирована на множестве платформ.

Дополнительная проверка почты apxipro@gmail.com через GHunt:

Последнее редактирование: 2025/03/22 11:57:30 (UTC)

Gaia ID: 111966038386444676904

Google Maps профиль: https://www.google.com/maps/contrib/111966038386444676904/reviews

Зайдя на Google Maps, мы можем увидеть его отзывы в разных местах. Думаю, снова можно задействовать ChatGPT.

Линк на онлайн ghunt: https://gmail-osint.activetk.jp/

Проверка через @OpenDataUABot:

Нашлось много информации, но наиболее интересное — это декларация

Итоги полученной информации:

ФИО: Прокопенко Олег Викторович

Активный номер телефона: +380636087812

Неактивный номер: +380678303765

Дата рождения: 6 июня 1978 года

Город: Киев

Электронные почты: equilib@meta.ua, apxipro@gmail.com

Google Maps: https://www.google.com/maps/contrib/111966038386444676904/reviews

Занятость: Архитектор и кандидат наук, специализируется на проектировании общественных и реабилитационных зданий, создании доступной городской среды и разработке архитектурных решений для разных типов объектов.

Группа ВК: https://vk.com/designphp?ysclid=m9x82vwkta769716446

Рабочий Instagram: https://www.instagram.com/apx.org.ua/

Более личный Instagram: https://www.instagram.com/architecturephd/

Pinterest: https://www.pinterest.com/architectphd

Tumblr: https://architectphd.tumblr.com

LinkedIn: https://www.linkedin.com/in/architectphd

TikTok: https://www.tiktok.com/@architectphd

Facebook: https://www.facebook.com/architectphd/

Для диванных OSINT-экспертов: Этот таргет — лишь пример. Я провел поверхностную разведку, собрал и показал то, что находится на поверхности. Если бы я провел более глубокий сбор информации, это заняло бы гораздо больше времени и было бы более детализировано. Если кому-то интересно увидеть полноценный сбор и анализ всей информации по конкретному таргету, напишите ниже, и в будущем я сделаю пост с более полным анализом.

Спасибо тем, кто дочитал до конца! Жду обратной связи и ваших предложений для следующих постов.

О скрипте: скрипт выполняет поиск через Holehe, HudsonRock, а также поиск через LeakCheck. Он выводит название утечки и время. Если введённая вами почта с доменом mail.ru, скрипт найдет аккаунт в «Мой мир».

Перед тем как запускать, установите python, и библиотеки:

pip install pyfiglet

pip install requests

pip install beautifulsoup4

pip install colorama

pip install holehe

Сам скрипт:

Python:

import pyfiglet

import subprocess

import requests

from bs4 import BeautifulSoup

from colorama import init, Fore

init(autoreset=True)

def print_banner():

banner = pyfiglet.figlet_format("Email Search", font="slant")

print(Fore.WHITE + banner)

print(Fore.BLUE + "от shadowhawk для форума xss.pro\n")

print(Fore.BLUE + "Введите ваш Email для поиска:\n")

def search_by_email_holehe(email):

print(Fore.BLUE + f"\nПоиск почты {email} с использованием holehe...\n")

try:

result = subprocess.run(['holehe', '--only-used', email], capture_output=True, text=True, encoding='utf-8')

if result.returncode == 0:

output = result.stdout.strip()

output = '\n'.join([line for line in output.splitlines() if '[+]' in line])

if output:

print(Fore.BLUE + "[+] Результаты поиска с использованием holehe:")

print(Fore.CYAN + output)

else:

print(Fore.RED + "\nНе найдено использованных сайтов для этой почты.")

else:

print(Fore.RED + f"\nОшибка выполнения команды holehe: {result.stderr}")

except FileNotFoundError:

print(Fore.RED + "❌ Ошибка: не найдена утилита 'holehe'. Убедитесь, что она установлена и доступна в PATH.")

except Exception as e:

print(Fore.RED + f"❌ Ошибка при выполнении команды: {e}")

def get_profile_data(email):

username = email.split('@')[0]

url = f"https://my.mail.ru/mail/{username}/"

result_message = [f"Ссылка на профиль в Мой Мир: {url}"]

headers = {'User-Agent': 'Mozilla/5.0'}

response = requests.get(url, headers=headers)

if response.status_code == 200:

soup = BeautifulSoup(response.text, 'html.parser')

avatar_tag = soup.find('img', {'class': 'profile-avatar__img'})

if avatar_tag and 'src' in avatar_tag.attrs:

result_message.append(f"Ссылка на аватарку: {avatar_tag['src']}")

name_tag = soup.find('h1', {'itemprop': 'name'})

if name_tag:

result_message.append(f"Имя и фамилия: {name_tag.get_text(strip=True)}")

location_tag = soup.find('li', {'class': 'b-right-column__block__anketa__item--city'})

if location_tag:

location = location_tag.find('div', {'class': 'b-right-column__block__anketa__item__body__text'})

if location:

result_message.append(f"Откуда: {location.get_text(strip=True)}")

birthday_tag = soup.find('span', {'class': 'b-right-column__block__anketa__item__body__text', 'itemprop': 'birthDate'})

if birthday_tag:

result_message.append(f"Дата рождения: {birthday_tag.get_text(strip=True)}")

about_tag = soup.find('div', {'class': 'about-info__description'})

if about_tag:

result_message.append(f"О себе: {about_tag.get_text(strip=True)}")

return '\n'.join(result_message) if result_message else None

else:

return "Ошибка при доступе к профилю Mail.ru."

def check_leak(email):

url = f"https://leakcheck.net/api/public?check={email}"

try:

response = requests.get(url)

if response.status_code == 200:

data = response.json()

if data.get('success') and data.get('found') > 0:

leak_info = "\n[+] Утечка данных найдено для данной почты:"

for source in data.get('sources', []):

if 'name' in source and 'date' in source:

leak_info += f"\n- Источник: {source['name']}, Дата утечки: {source['date']}"

return leak_info if leak_info != "\n[+] Утечка данных найдено для данной почты:" else "Нет утечек данных для этой почты."

else:

return "Нет утечек данных для этой почты."

else:

return "Не удалось подключиться к LeakCheck."

except requests.exceptions.RequestException as e:

return f"Ошибка при запросе: {e}"

def search_by_email_hudsonrock(email):

print(Fore.BLUE + f"\nПоиск почты {email} через HudsonRock...\n")

try:

url = f"https://cavalier.hudsonrock.com/api/json/v2/osint-tools/search-by-email?email={email}"

response = requests.get(url)

if response.status_code == 200:

try:

data = response.json()

if data and 'stealers' in data:

steals = data['stealers']

print(Fore.BLUE + "\n[HudsonRock] Результаты поиска почты:")

for steal in steals:

print(Fore.CYAN + f"\n> Total service corporate : {steal['total_corporate_services']}")

print(Fore.CYAN + f"> Total user services : {steal['total_user_services']}")

print(Fore.CYAN + f"> Date compromised : {steal['date_compromised']}")

print(Fore.CYAN + f"> Computer name : {steal['computer_name']}")

print(Fore.CYAN + f"> Operating system : {steal['operating_system']}")

print(Fore.CYAN + f"> Ip address : {steal['ip']}")

print(Fore.CYAN + f"> Top passwords : {', '.join(steal['top_passwords'])}")

print(Fore.CYAN + f"> Top logins : {', '.join(steal['top_logins'])}")

print(Fore.GREEN + "\n------------------------------------------------------\n")

else:

print(Fore.RED + "\nНе найдено данных о компрометации для этой почты.")

except ValueError as e:

print(Fore.RED + f"\nОшибка при разборе JSON: {e}")

else:

print(Fore.RED + f"\nОшибка запроса: {response.status_code}")

except requests.exceptions.RequestException as e:

print(Fore.RED + f"❌ Ошибка при запросе: {e}")

def show_results():

print(Fore.BLUE + "\n=============================================")

input(Fore.CYAN + "\nНажмите Enter для выхода в главное меню.")

print(Fore.BLUE + "=============================================")

def main():

print_banner()

while True:

email = input(Fore.CYAN + "Введите email: ")

search_by_email_holehe(email)

if '@mail.ru' in email:

profile_data = get_profile_data(email)

if profile_data:

print(Fore.BLUE + "\n[+] Профиль на Mail.ru найден:")

print(Fore.CYAN + profile_data)

else:

print(Fore.RED + "\nНе удалось найти профиль на Mail.ru.")

leak_result = check_leak(email)

print(Fore.BLUE + "\n[+] Результаты LeakCheck:")

print(Fore.CYAN + leak_result)

search_by_email_hudsonrock(email)

show_results()

exit_choice = input(Fore.RED + "Хотите выйти из программы? (y/n): ").lower()

if exit_choice == 'y':

print(Fore.RED + "Выход из программы.")

break

if __name__ == '__main__':

main()