Пожалуйста, обратите внимание, что пользователь заблокирован

Всех приветствую. Решил с этой старухой разобраться в исследовательских целях (просто ради опыта и набива руки).

Установил данную хуевину, чтобы проверить таргет на уязвимость: https://github.com/BishopFox/CVE-2023-27997-check

Я заранее знал что он уязвим к RCE. Сначала показало Vulnerable, а затем patched[.] Странно... И к тому же как-то долго проверяло.

на xss.pro искал poc, особо никто ничего не пишет про нее. Я понял лишь что эта уязвимость связана с переполнением буфера. Далее я решил с гите поискать публичные эксплоиты, определяет уязвимость, но reverse shell не прилетает...

Установил данную хуевину, чтобы проверить таргет на уязвимость: https://github.com/BishopFox/CVE-2023-27997-check

python3 CVE-2023-27997-check.py ip 10443Checking ip:10443WARNING: Low confidence results.Vulnerable$ python3 CVE-2023-27997-check.py ip 10443Checking ip:10443WARNING: Low confidence results.PatchedЯ заранее знал что он уязвим к RCE. Сначала показало Vulnerable, а затем patched[.] Странно... И к тому же как-то долго проверяло.

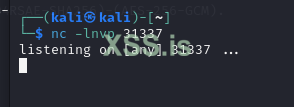

на xss.pro искал poc, особо никто ничего не пишет про нее. Я понял лишь что эта уязвимость связана с переполнением буфера. Далее я решил с гите поискать публичные эксплоиты, определяет уязвимость, но reverse shell не прилетает...