Автор yashechka

Статья написана для Конкурса статей #10

Всем привет.

Недавно я выложил статью в разделе Администрирование - https://xss.pro/threads/130437/ и снял видео загрузив на свой канал. В самом начале видео я сказал, что сейчас это очень актуально, но я имел в виду не сам ОПЭНВПН актуален, а имел в виду, что актуальны методы обхода. После этого я получил от пользователя @egornovivan следующий комментарий:

Нет, не актуально. Open VPN палится DPI и айпи твоего сервера попадет в блеклист на замедление или вообще на блокировку. Только xray/vless/vmess имеет сейчас смысл с раздельным тунелированием.

Я и раньше слышал про эти технологии, но не нашев на форуме полной и подробной статьи я решил написать её, снять видео с пруфами, что все работает, и поучаствовать в конкурсе, ведь я считаю главное не победа, а участие!!!

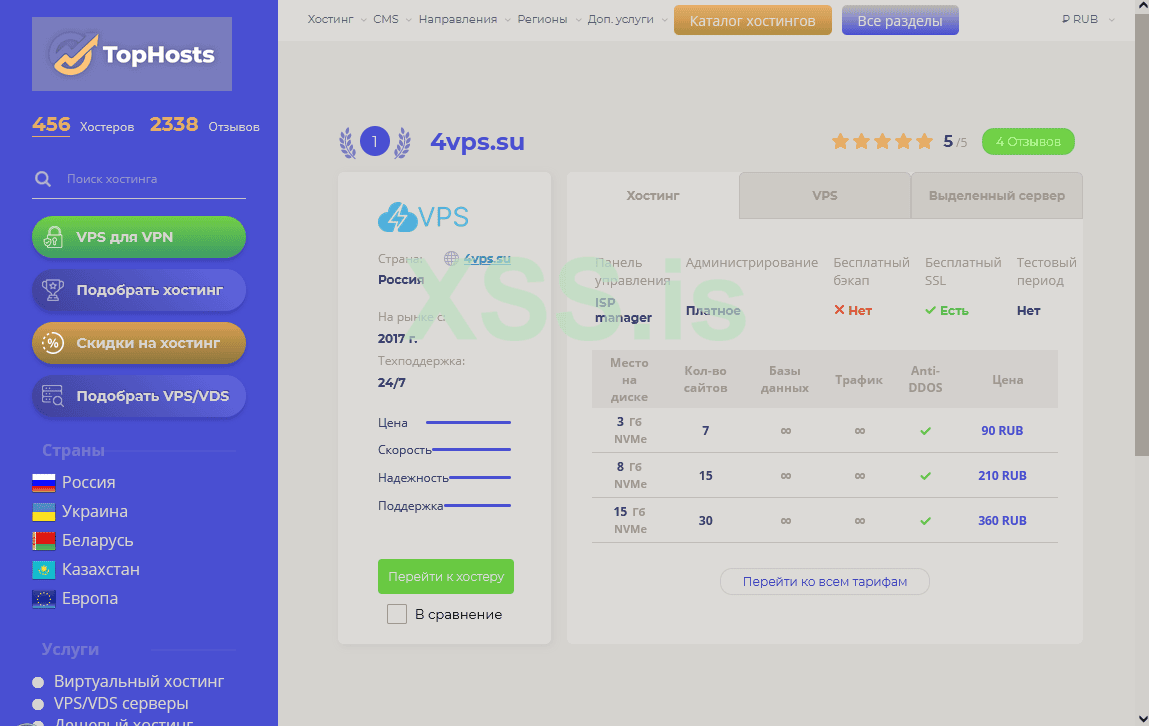

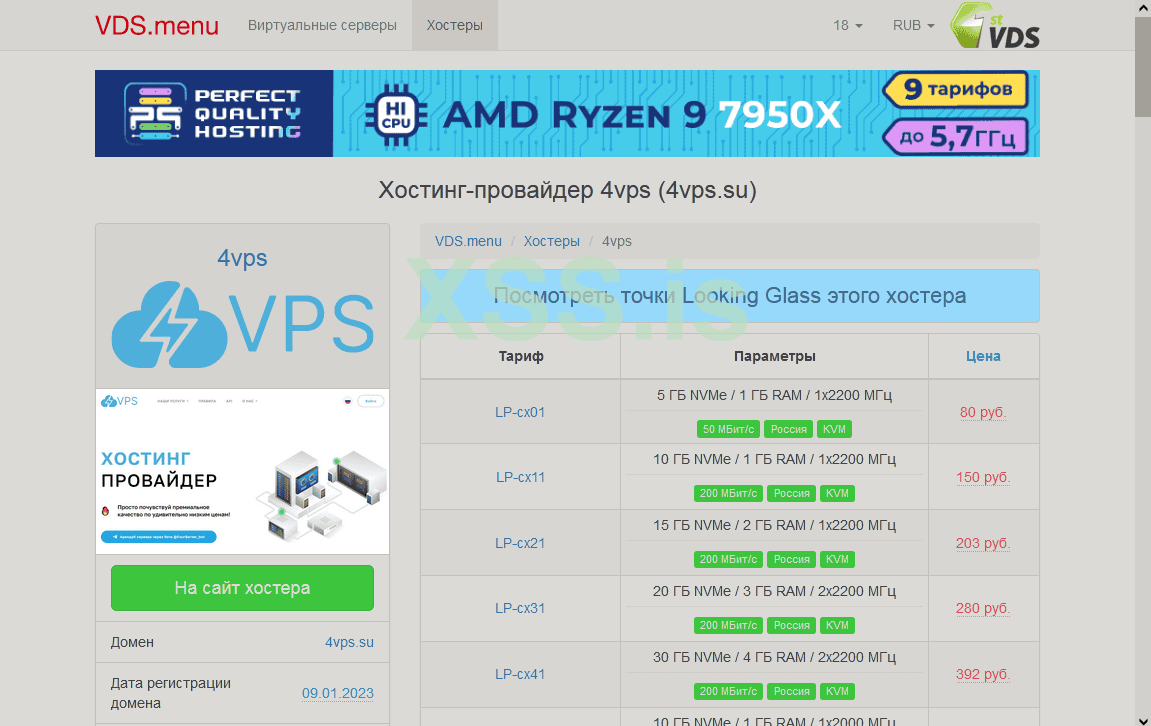

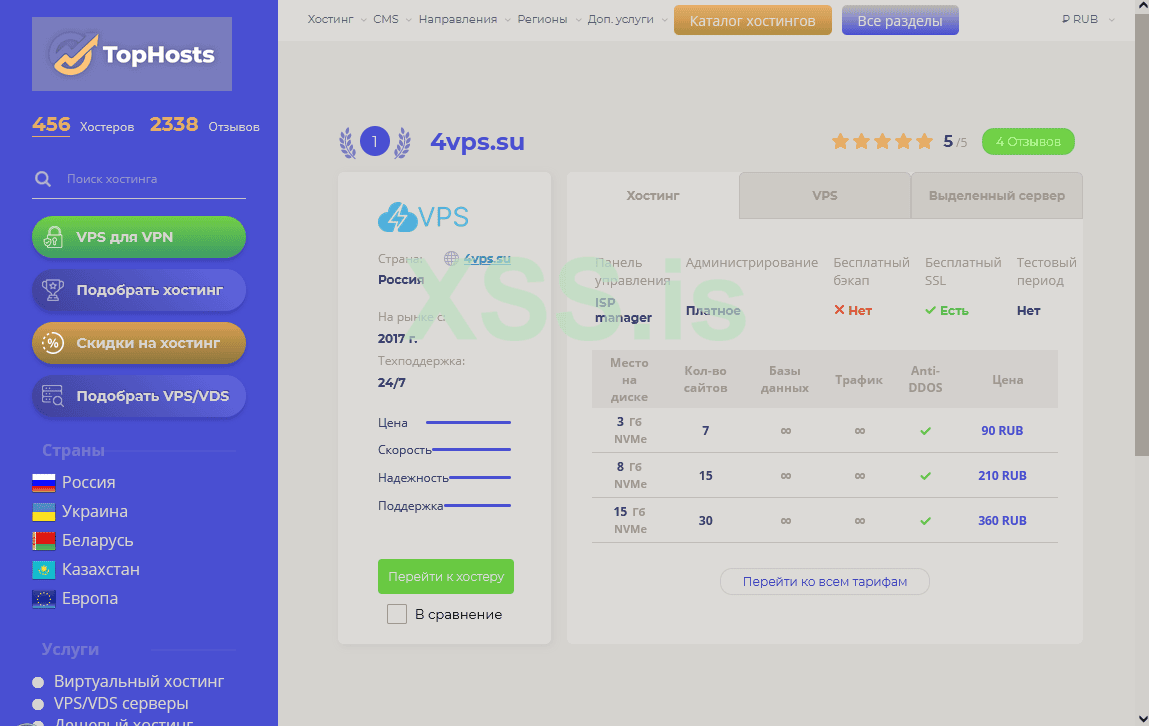

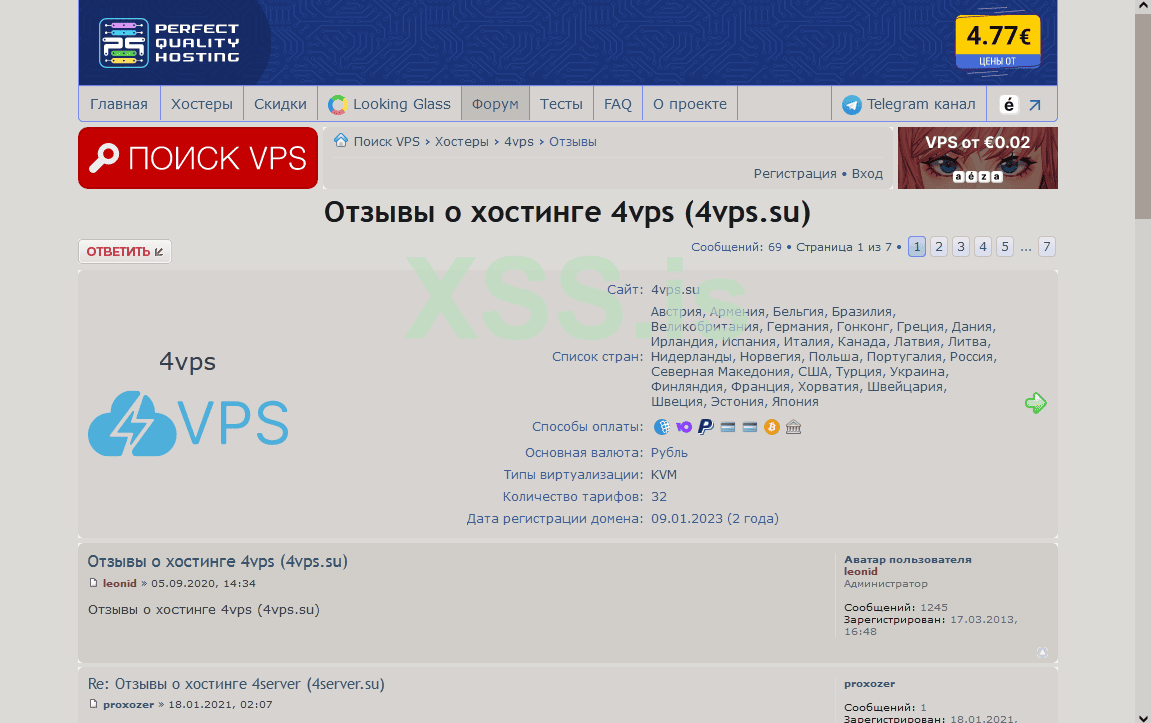

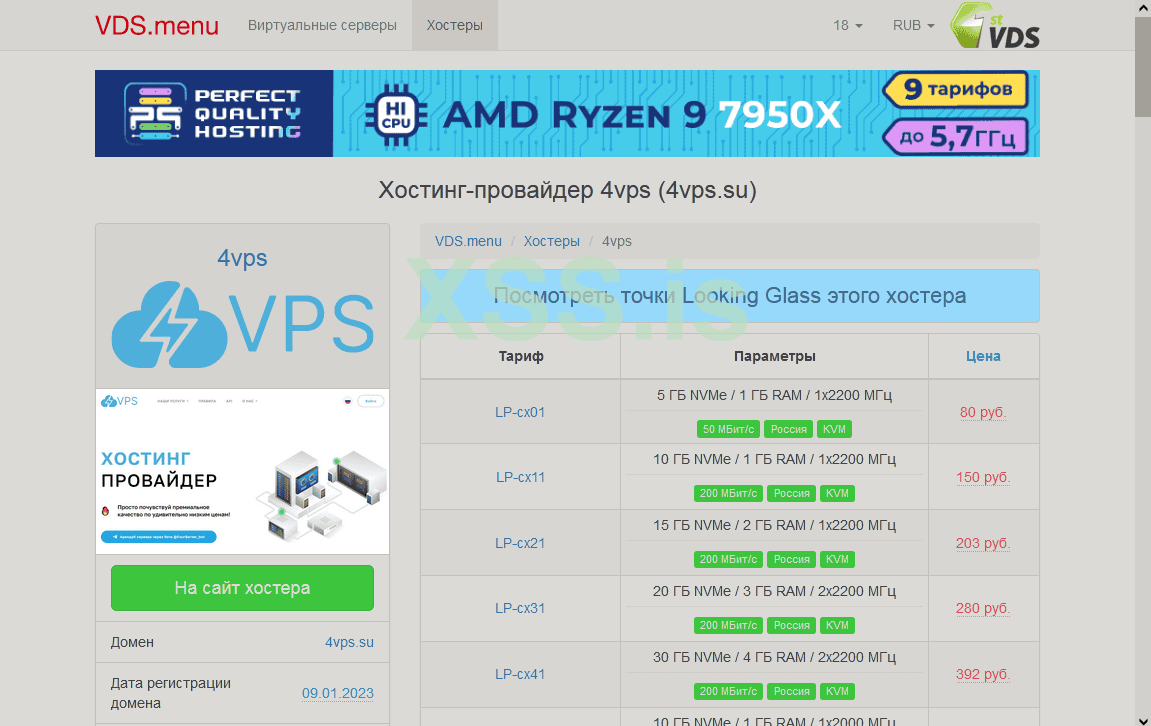

На сегодняшний момент сервис ВПС предоставляет много провайдеров. Есть даже специальные сайты агрегаторы. Например, такие:

https://ru.tophosts.net/companies?search=4vps.su

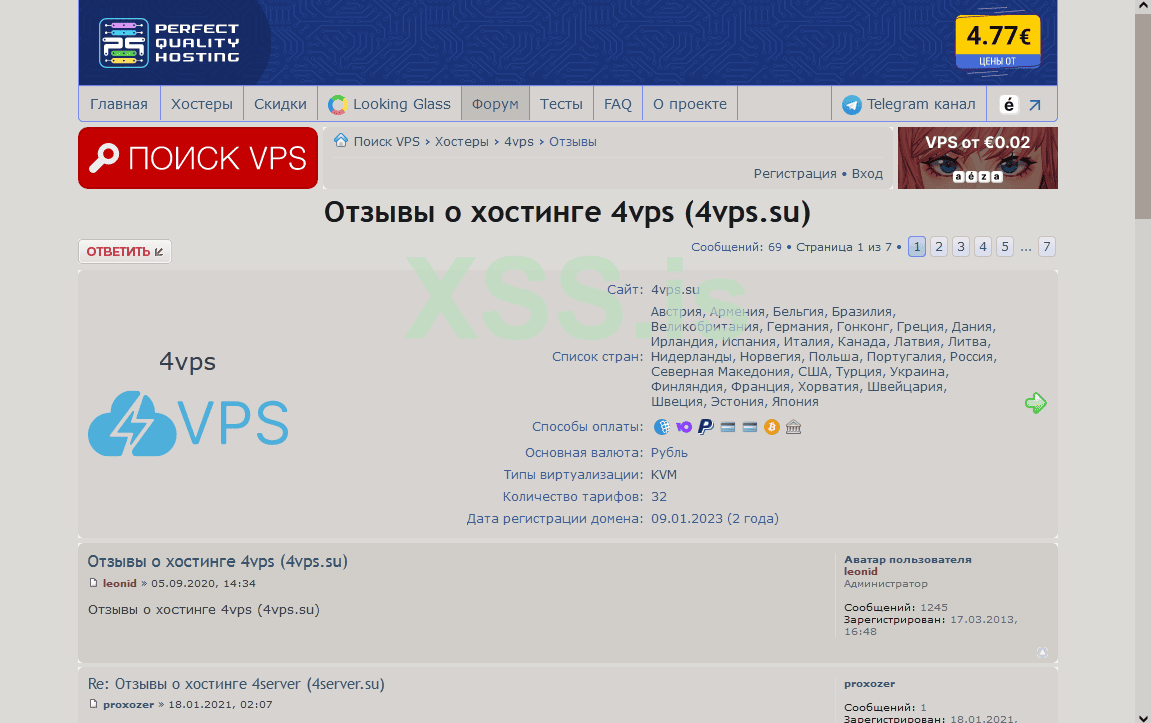

https://poiskvps.ru/companies/4vps-su/reviews

https://vds.menu/companies/4vps-su

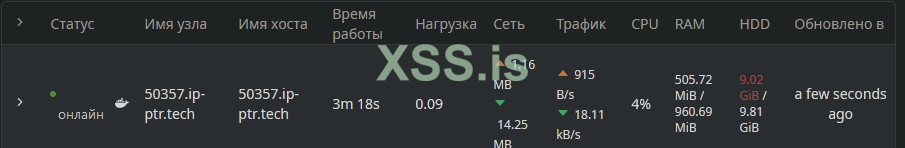

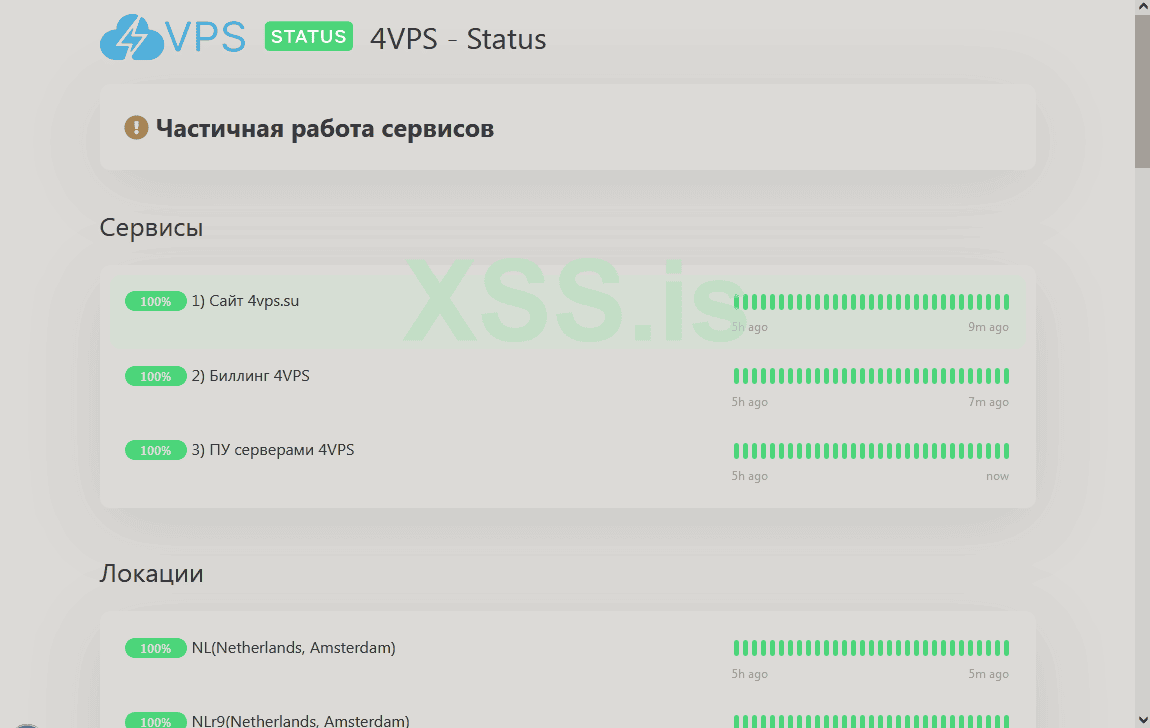

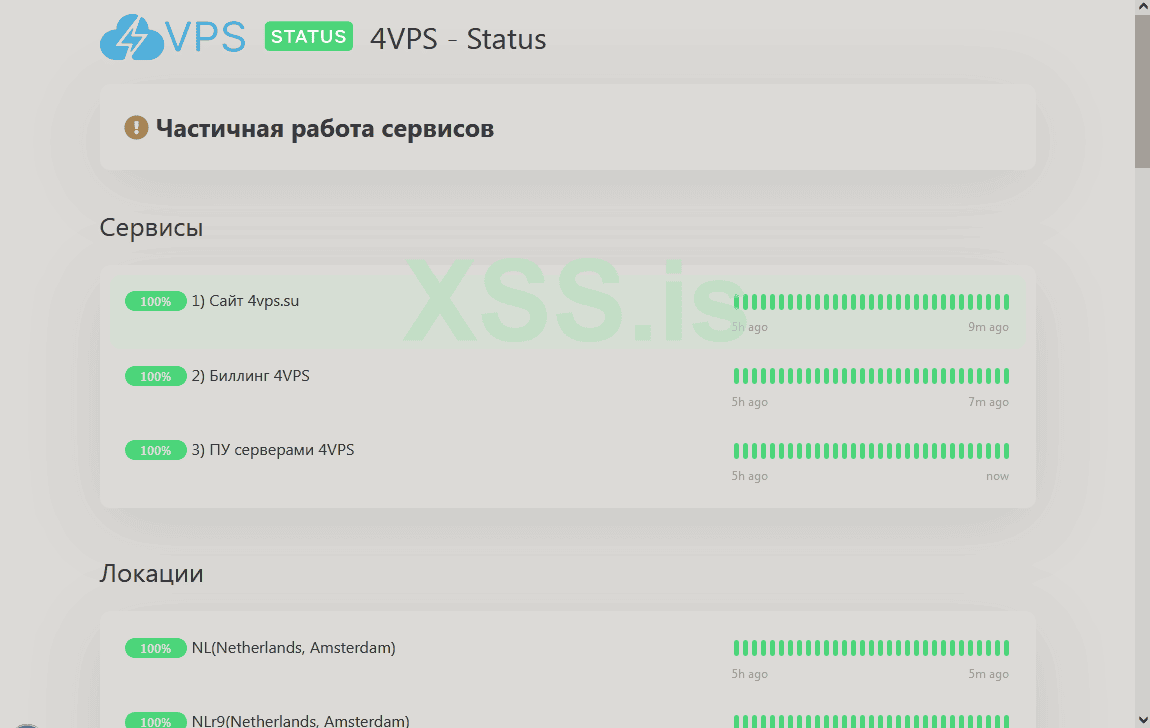

Из всех ВПС Я выбрал провайдера https://4vps.su/, потому что он не требует паспортных данных, номера телефона, а также у него есть статусная страница - https://status.4vps.su/, давно работают и хорошие отзывы. Также колокейшн я выбрал стану Швейцарию.

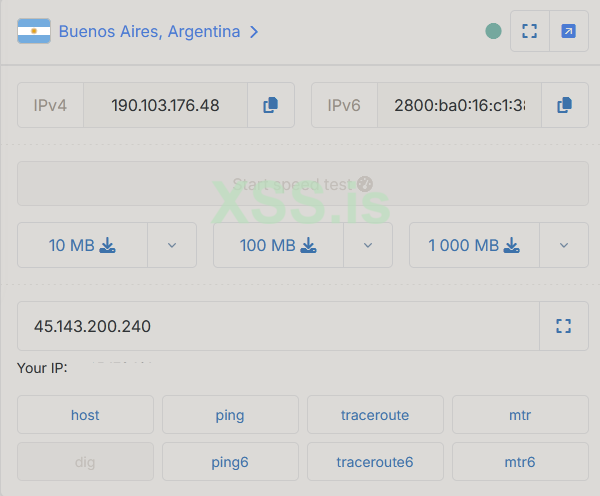

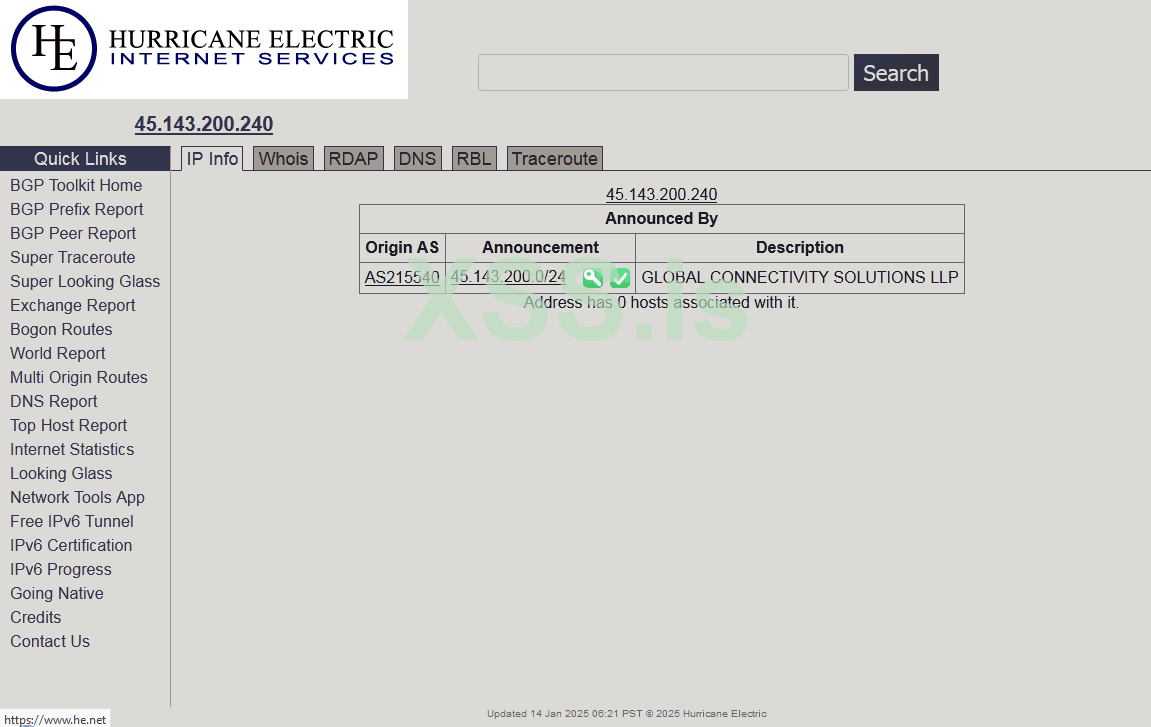

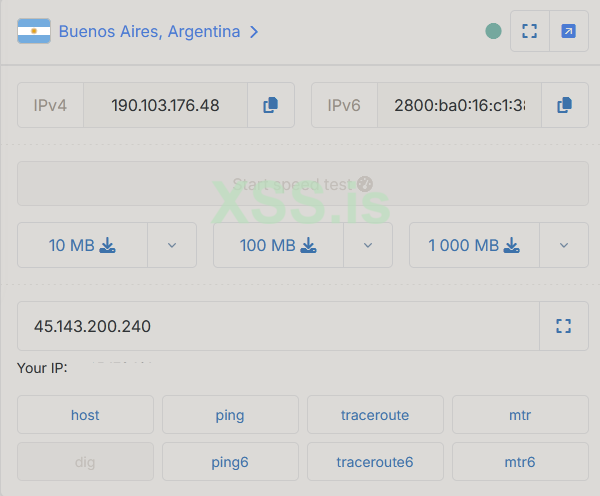

После того как нам выдали айпи-адрес для ВПС, его нужно проверить, что он принадлежит действительно этой стране. Для этого используются следующие веб-утилиты.

https://looking.house/looking-glass - здесь можно прочекать свой айпи с разных провайдеров по всему миру, где расположены серверы.

Доступны следующие утилиты — host, ping, traceroute, mtr.

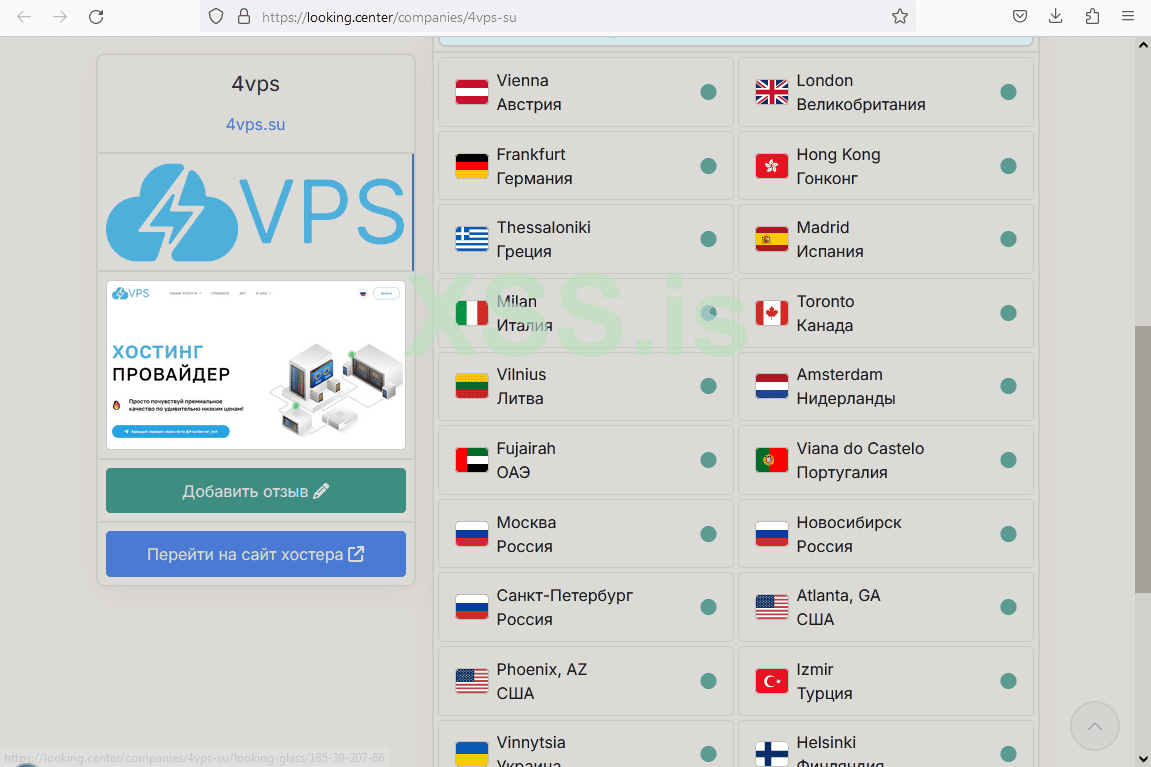

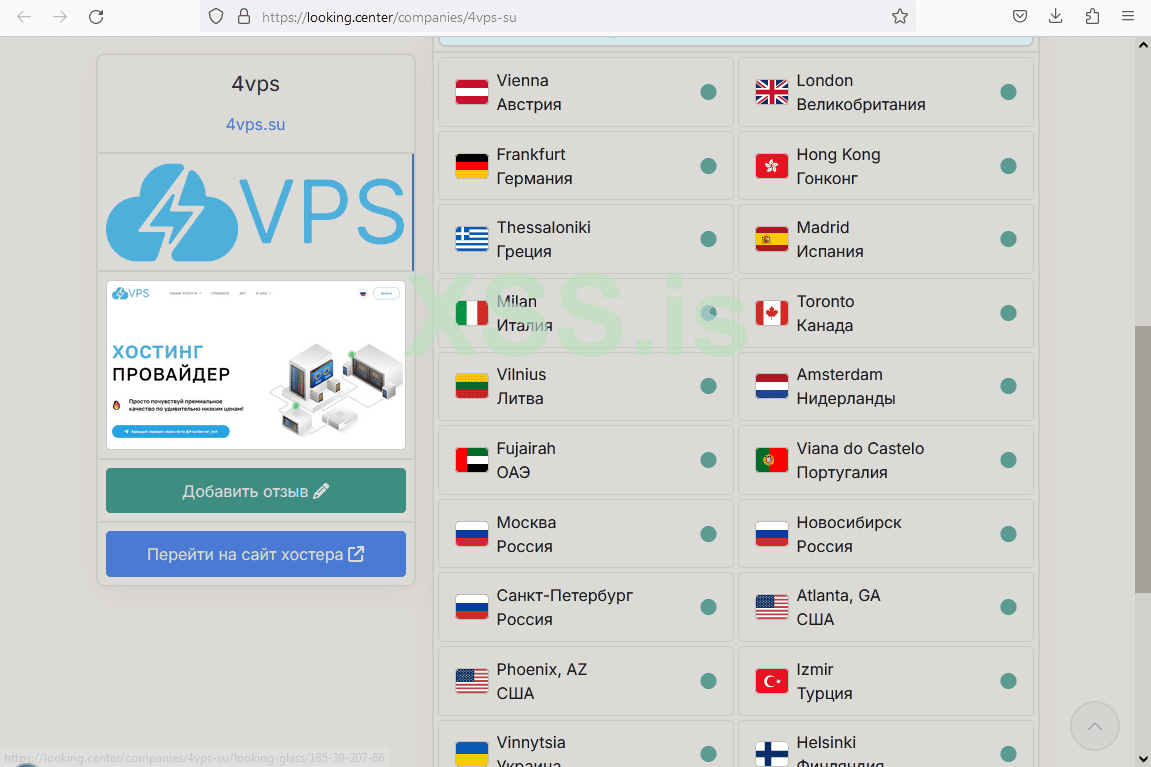

https://looking.center/companies/4vps-su - здесь можно увидеть статус всех серверов на панели.

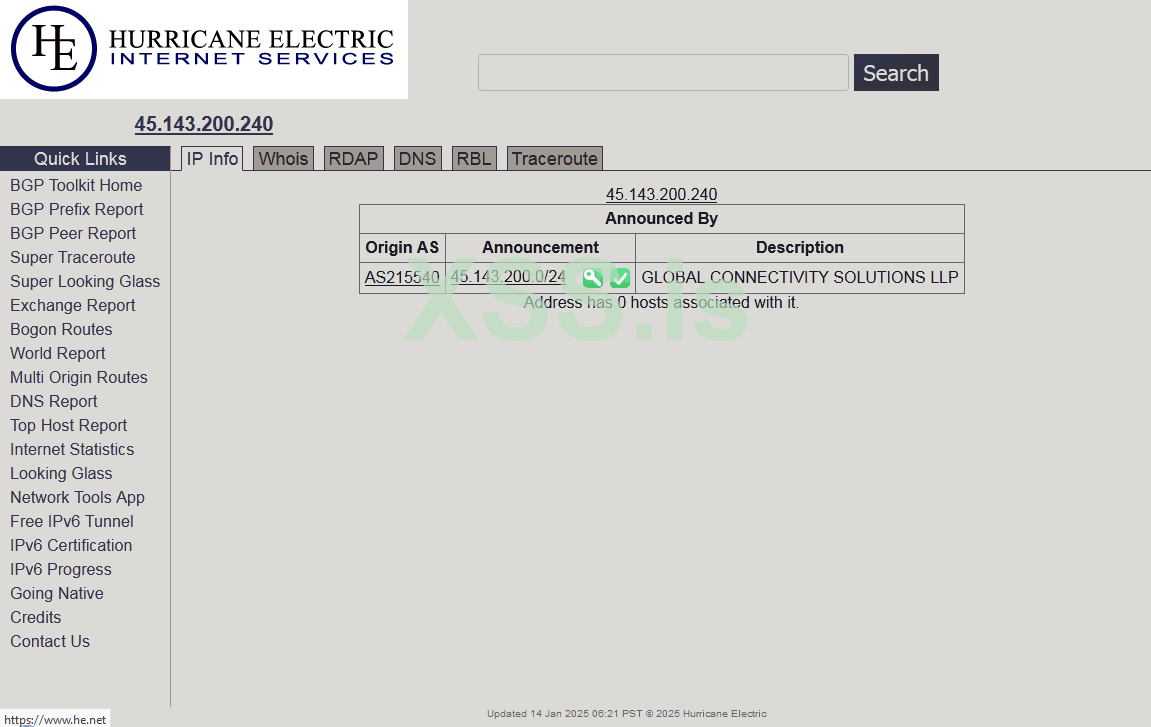

https://bgp.he.net/ - здесь можно посмотреть какой автономной системе принадлежит айпи-адрес.

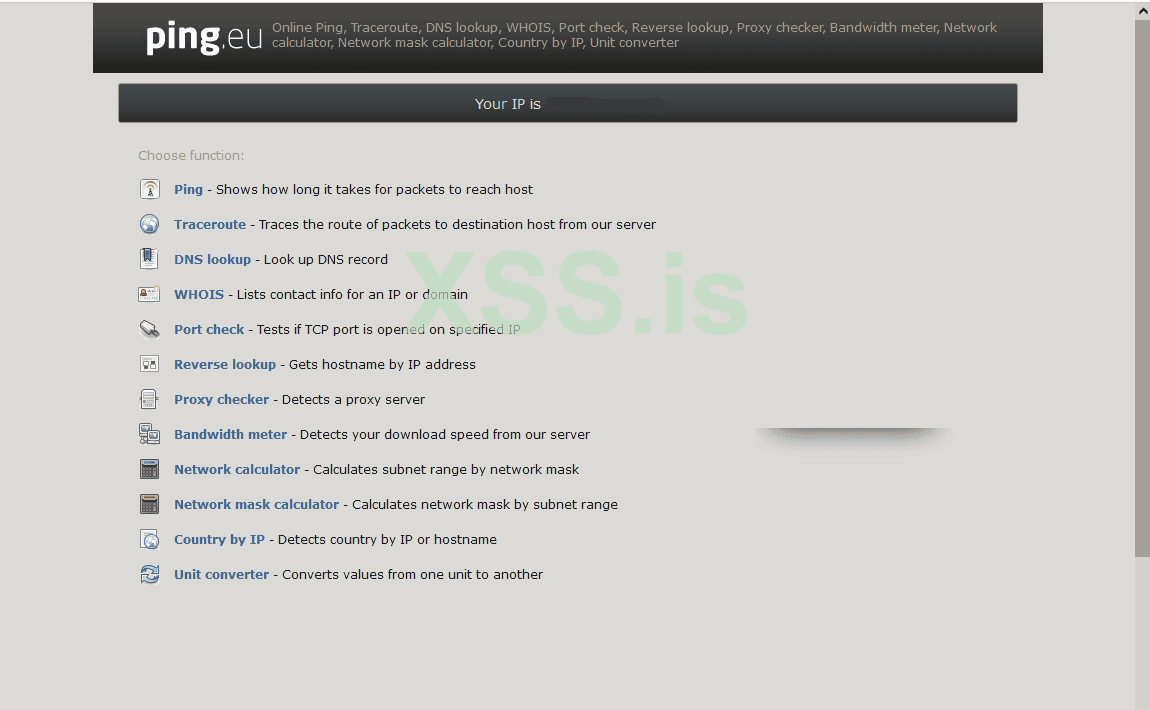

Также рекомендую сервис ping.eu, у него очень много утилит, но нас будет интересовать пункт - Country by IP.

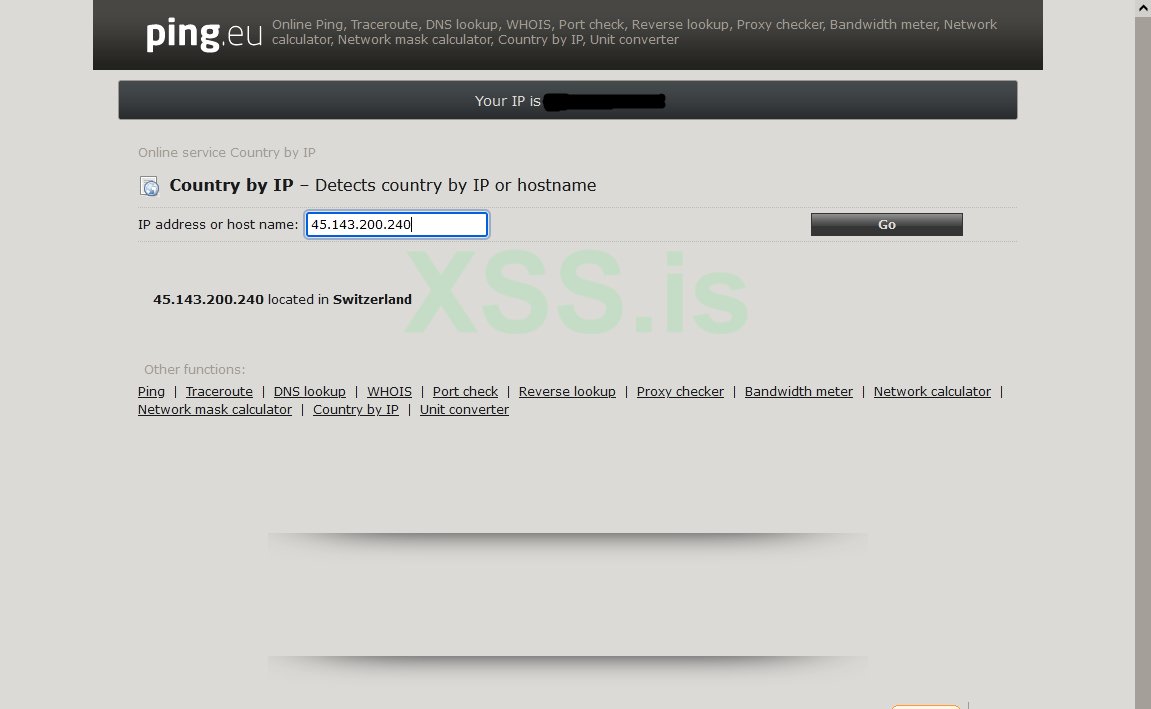

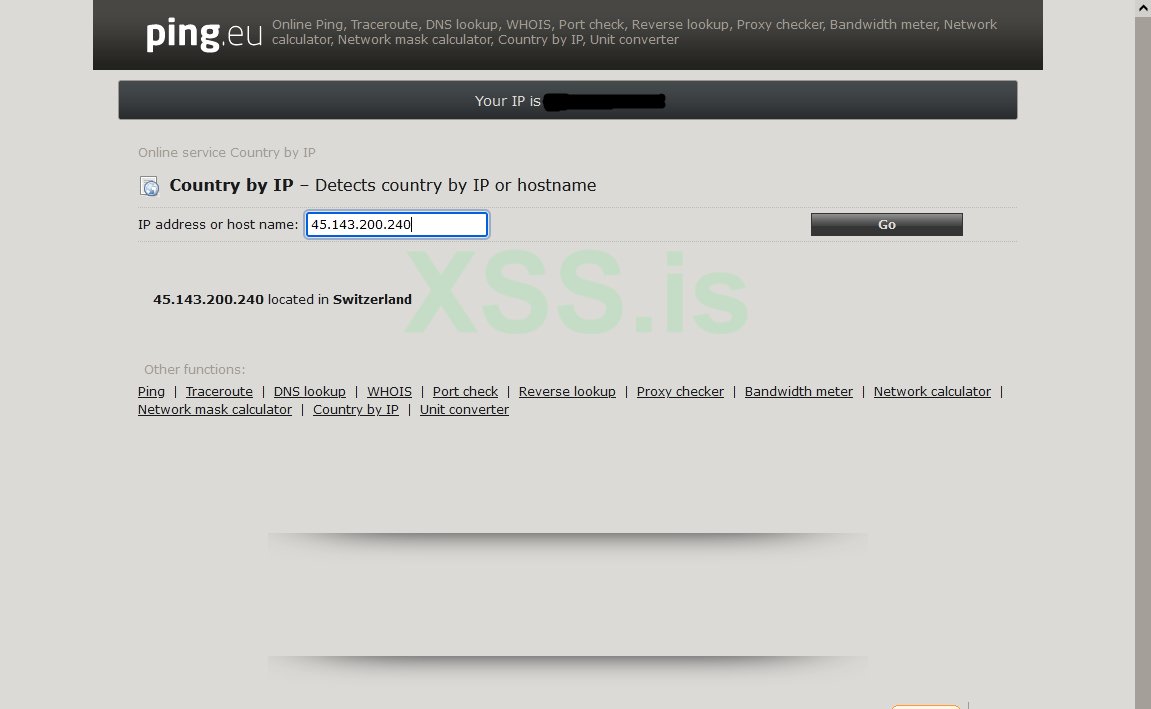

Вводим айпи, который нам выдали и убеждаемся, что он находится в Швейцарии.

Теперь перед тем как начать настройку давайте ознакомимся с терминологией.

==================================================================================================================

РКН - орган, который не дает нам выйти из матрицы.

ТСПУ - железяка, которая стоит у провайдеров, с помощью который и осуществляется блокировка или замедление в автономной системе.

DPI - технология, способная заглядывать внутрь сетевого трафика, в отличие от обычных файерволов которые работают с айпи и портом, она смотрит намного глубже.

CDN - это специальная сеть для быстрой доставки нужного контента клиенту. Можно сказать, что GGC это пример CDN.

GGC - это решение от гугла, который предоставляет кеширующие сервера с контентом.

Прокси-сервер - это посредник в подключении к нужному ресурсу, его мы и будем настраивать.

Cloak - прокси программа.

Hysteria - реализация прокси, которая борется с цензурой.

VPS - это тот ПК, который мы арендуем у облачного провайдера.

VPN - это название технологий, которые организуют виртуальную сеть поверх публичных сетей, например Интернет.

Trojan - одна из реализаций технологии ВПН.

WireGuard - одна из реализаций технологии ВПН.

OpenVPN - одна из реализаций технологии ВПН.

OutLine - одна из реализаций технологии ВПН.

SoftEther VPN - одна из реализаций технологии ВПН.

L2TP/IPSec - одна из реализаций технологии ВПН.

TCP - основной транспортный протокол интернета.

TLS - криптографический протокол.

uTLS - это дополнение к протоколу, который подменяем TLS фингерпринт на самые популярные интернет клиенты.

XTLS-Vision - это расширение протокола, убирающий лишнее шифрование и препятствующий обнаружению TLS-in-TLS.

XTLS-Reality - это также расширение протокола, которое маскируется под сайт с TLSv1.3, который мы укажем.

TLS fingerprint - цифровые отпечатки разных служб и клиентов.

TLSinTLS — по названию видно, что это протокол спрятанный в другой протокол.

XRay - клиент-серверное приложение, с которым мы и будем работать.

VLESS - это прокси-протокол разработанный китайцами который борется с блокировкой.

Sing-box - ядро для XRay.

3X-UI - удобный графический веб-интерфейс для управления XRay.

Marzban - удобный графический веб-интерфейс для управления XRay.

Hiddify - нативный графический интерфейс для управления XRay.

TUN - технология создающая дополнительную сетевую карту, для ДНС-резолвинга и для борьбы с утечкой ДНС.

ShadowTLS - работает как Trojan, но не требует подписи сертификата.

Websockets - протокол для связи между клиентом и сервером.

gRPC - RPC использующий HTTP.

mKCP - протокол основанный на УДП.

QUIC - протокол мультиплексирования от Гугла.

HTTPUpgrade - одна из замен Websockets.

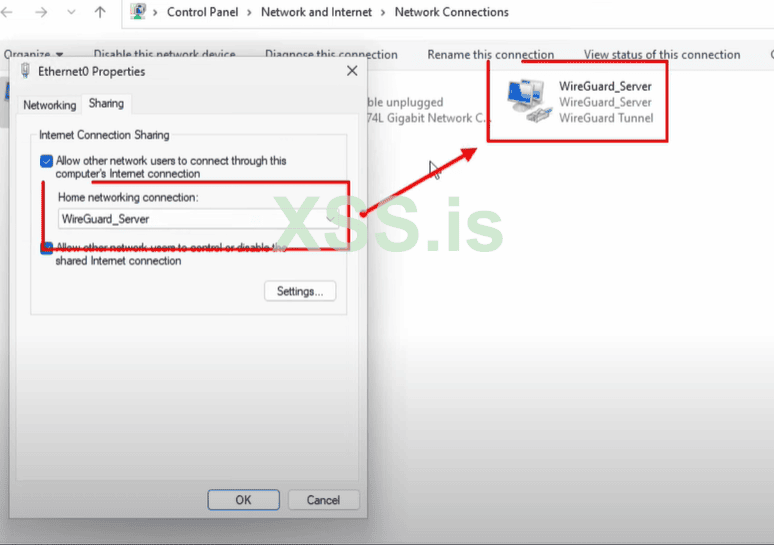

SplitTunnel - разделение туннеля, технология для доставки данных к разным сетям, что-то похожее на VLAN.

XUDP - расширение протокола УДП, который призван решить проблему с FCNAT.

Shadowsocks - протокол шифрования, использующийся для построения быстрых прокси туннелей.

========================================================================

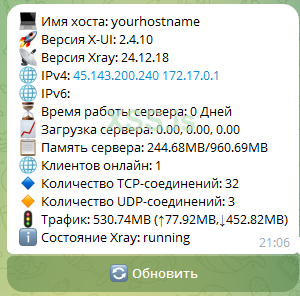

Теперь когда мы определились с терминами, можно будет рассказать что и как мы будем настраивать. Если рассказывать вкратце, то РКН использует ТСПУ, сам ТСПУ использует DPI для блокировки и замедления ресурсов. Мы не будем применять технологии ВПН, потому что сейчас её также блокируют, мы будем настраивать XRay с VLESS, который использует такие расширения как uTLS, XTLS-Vision,XTLS-Reality, чтобы обойти блокировку и замедления на VPS. Веб-морду для сервера возьмем 3X-UI.

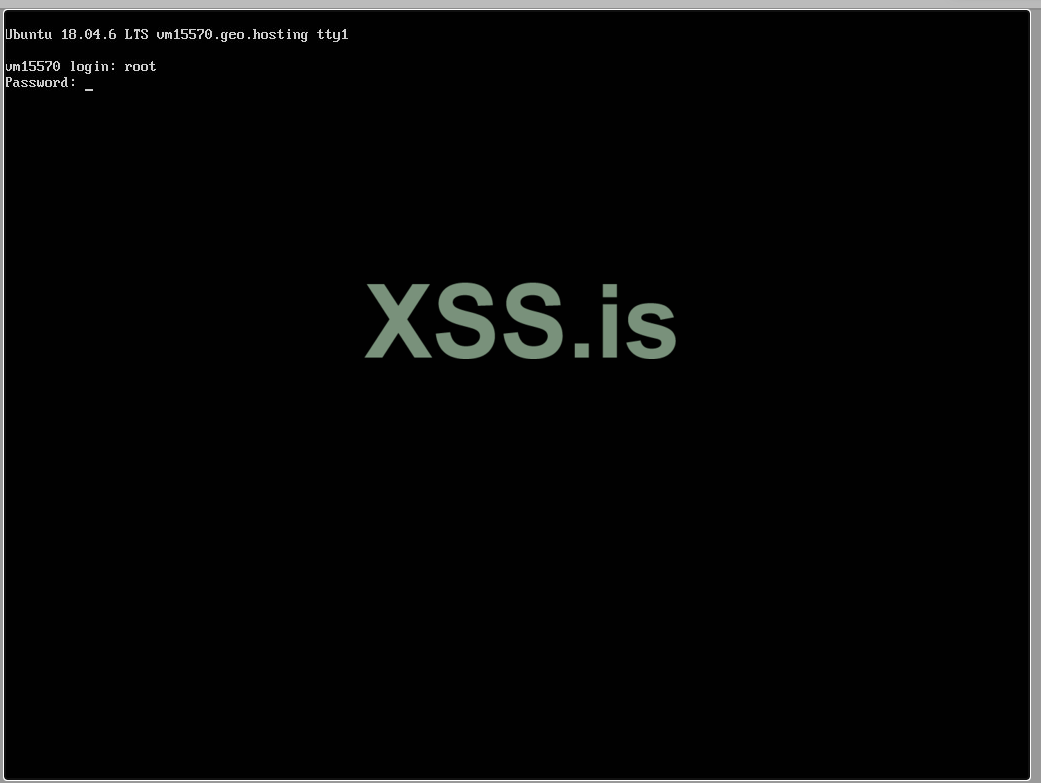

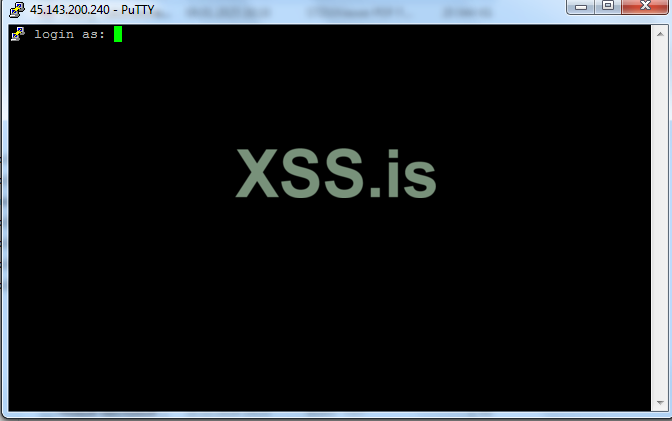

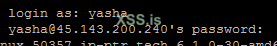

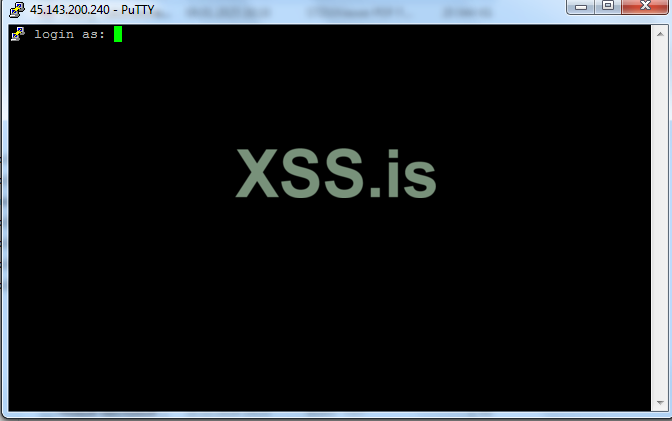

Первый шаг это конечно подключиться к самому ВПС, для настройки сервера.

# подключаемся к впс

ssh root@45.143.200.240

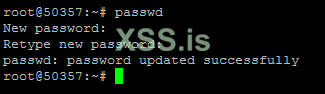

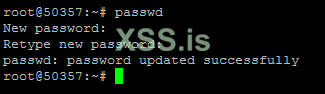

Если при установке ВПС Вам выдали легкий пароль и Вам он не нравится, то следующей командой Вы можете поменять этот пароль. Работает не только для рута, но и для всех пользователей.

# меняем пароль рута если нужно

passwd

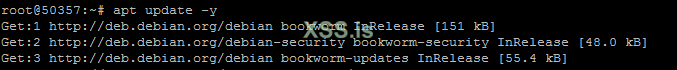

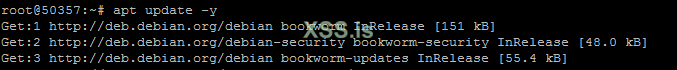

Первые команды в системе нужны, чтобы обновить репозитории до последних версий, чтобы софт был одни из последних.

# обновляем репы

apt update -y

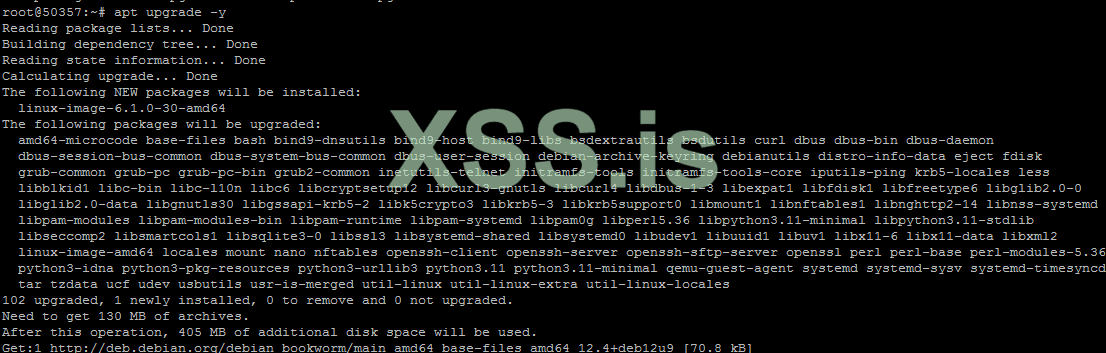

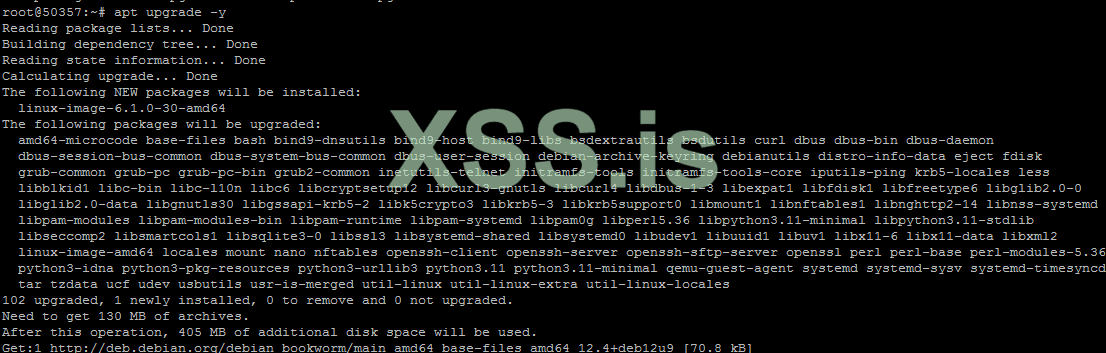

Также можно провести обновление самой системы. После следующей команды рекомендуется перегрузить ВПС.

# обновляем систему

apt upgrade -y

# перегружаем систему

shutdown -r now

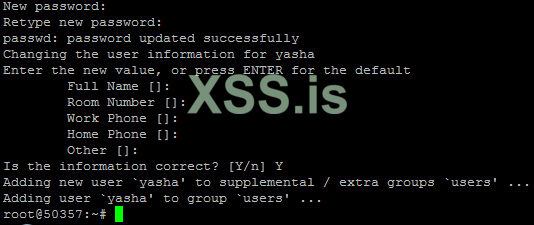

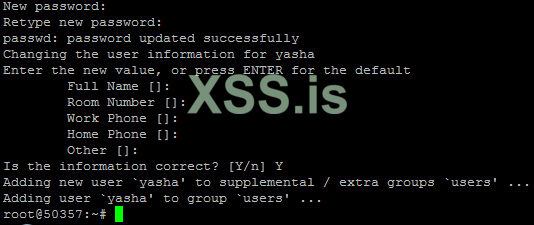

Так как мы заходим на ВПС по рутом, рекомендуется создать нового пользователя и переключиться на него.

# создаем нового пользователя на ВПС

adduser yasha

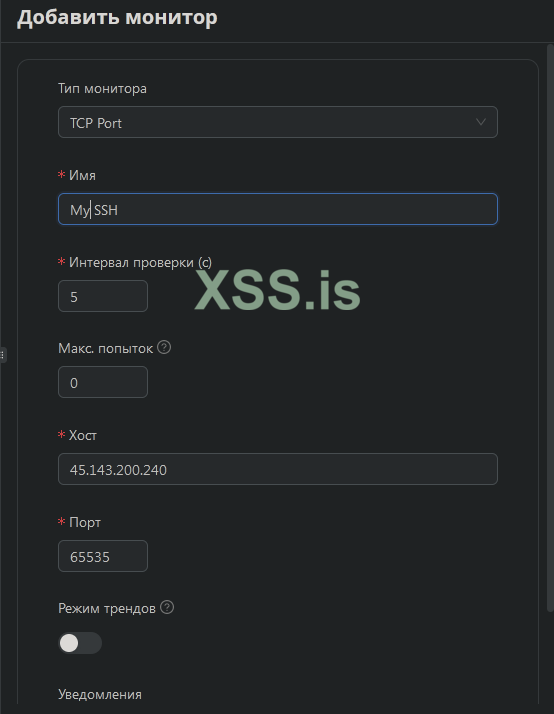

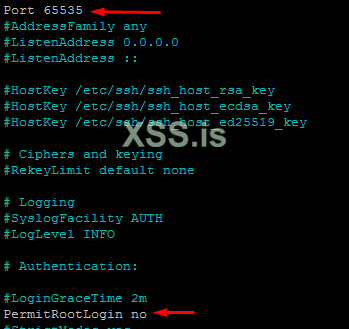

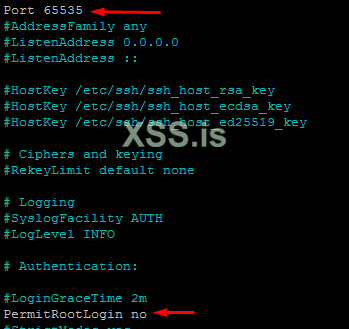

Ещё лучше поменять порт ссх сервиса, чтобы отключить лишние переборы ботов и коннекты, а также отключить подключение от рута.

# правим конфиг ссх

nano /etc/ssh/sshd_config

Нас интересует следующая строчка, которую нужно раскомментировать. Порт можно указать по своему желанию. Я укажу 65535.

->

Port 65535

->

Далее выключаем логин по руту.

->

PermitRootLogin no

->

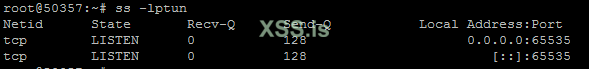

Теперь перегрузим сервис, чтобы изменения вступили в силу.

# перегружаем ссхд

systemctl restart sshd

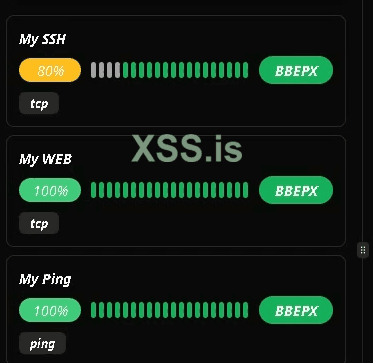

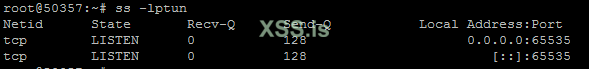

Видим, что теперь сервис висит на новом порту.

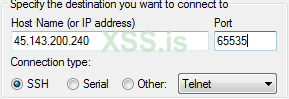

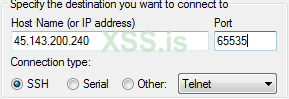

Сессия будет продолжать висеть на порту 22, там можно и остаться для настройки, но для нового подключения нужно уже использовать новый порт.

# устанавливаем гит для скачки, курл для веб запросов, докер для развертывания докер образов и опенссл для криптографии.

apt install git curl docker.io docker-compose openssl -y

Теперь нам нужно найти маскировочный сайт. Нужно чтобы он находился в той же стране, что и ВПС и поддерживал TLSv1.3, также чтобы не было переадресации на другой домен, или на www.

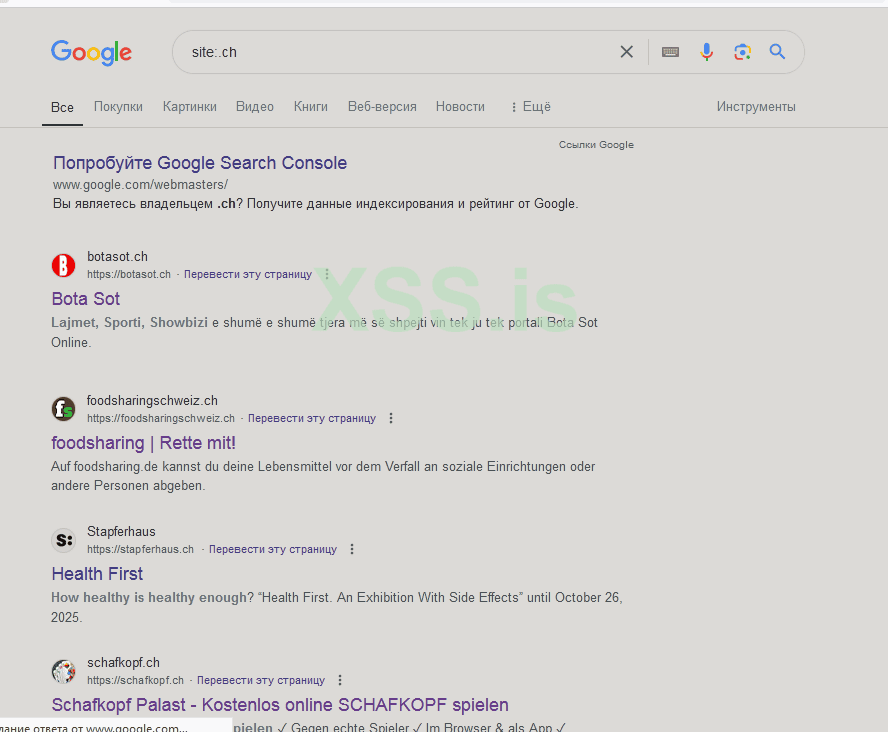

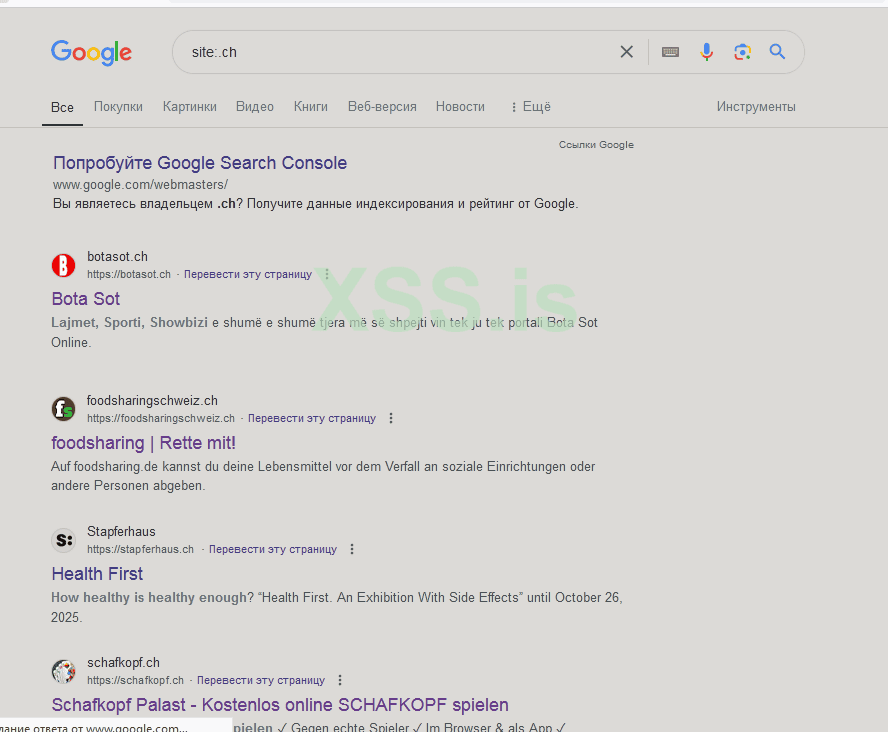

Я искал свой сайт через гугл с помощью такого запроса, предварительно узнав что домен Швейцарии равен .ch.

Свой маскировочный сайт я нашел на второй или третьей странице выдачи.

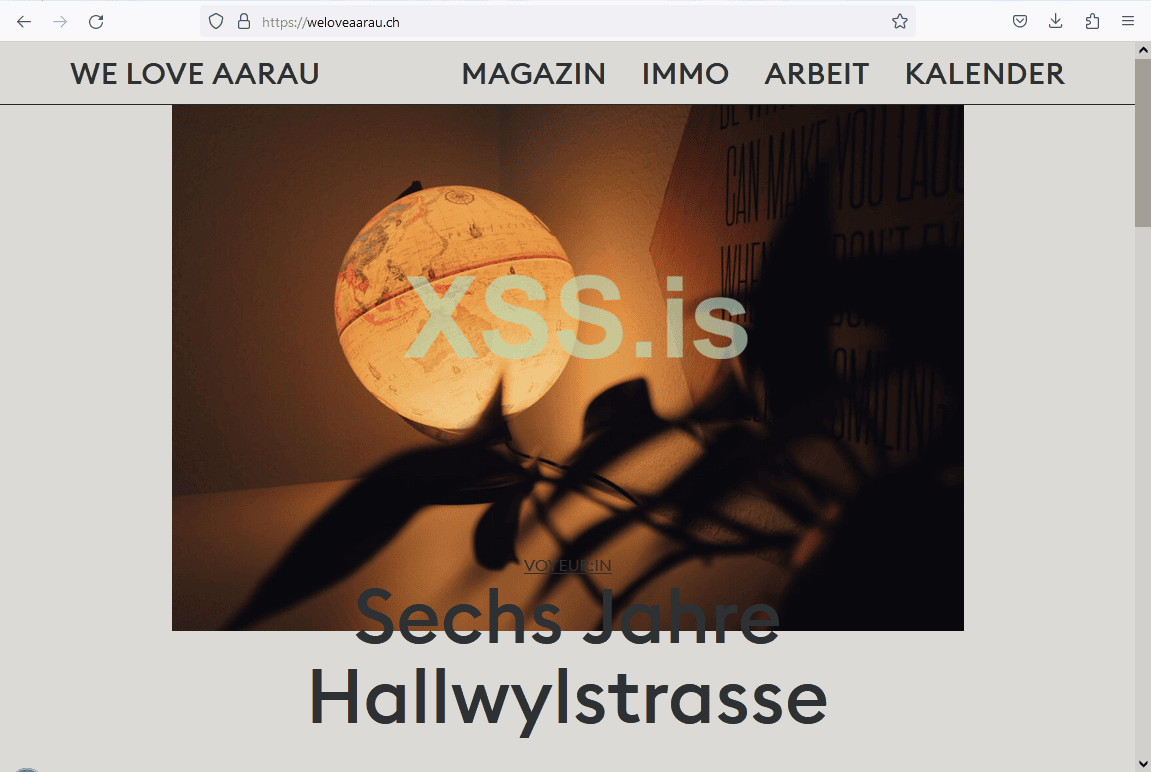

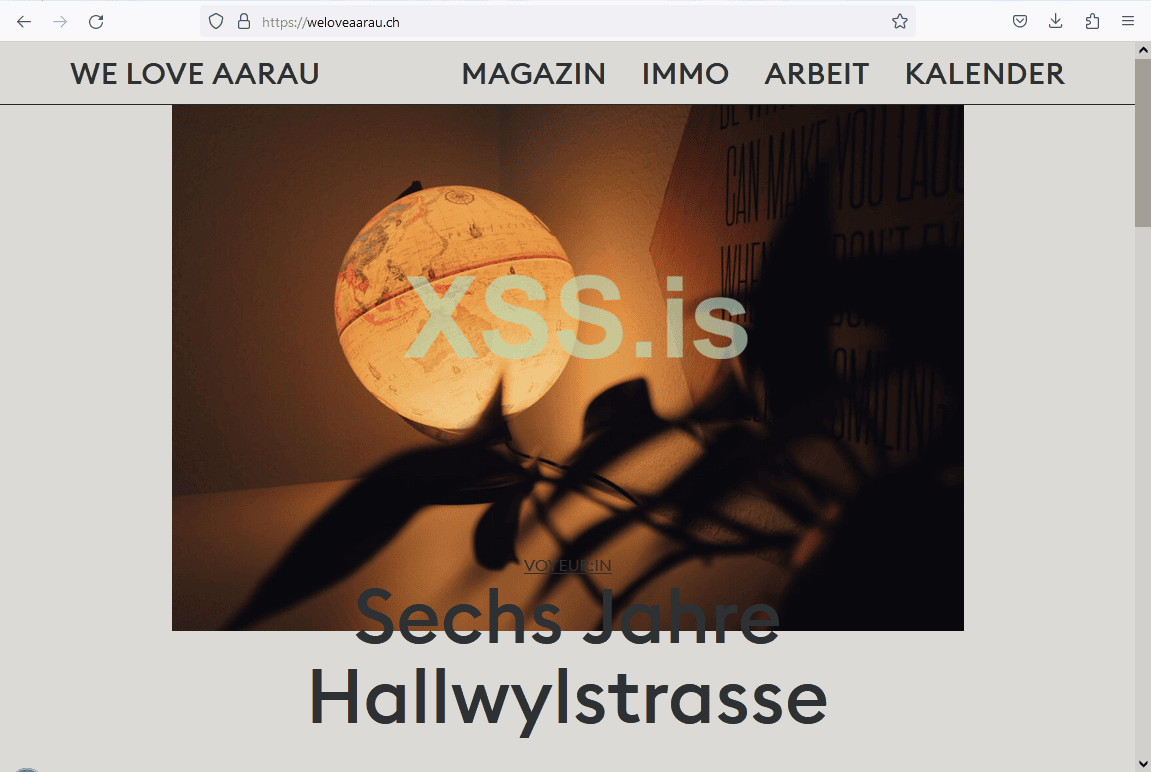

В свойствах сайта находим следующие строки.

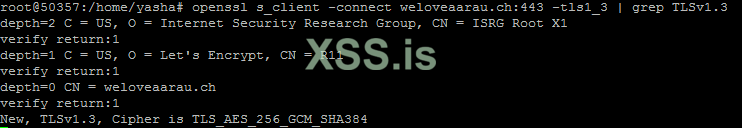

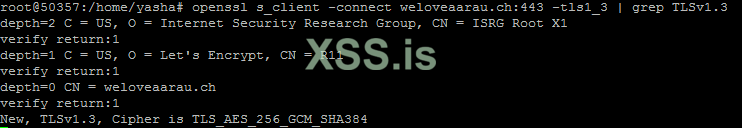

Также убедимся что, он поддерживает ТЛС1.3 так через консоль.

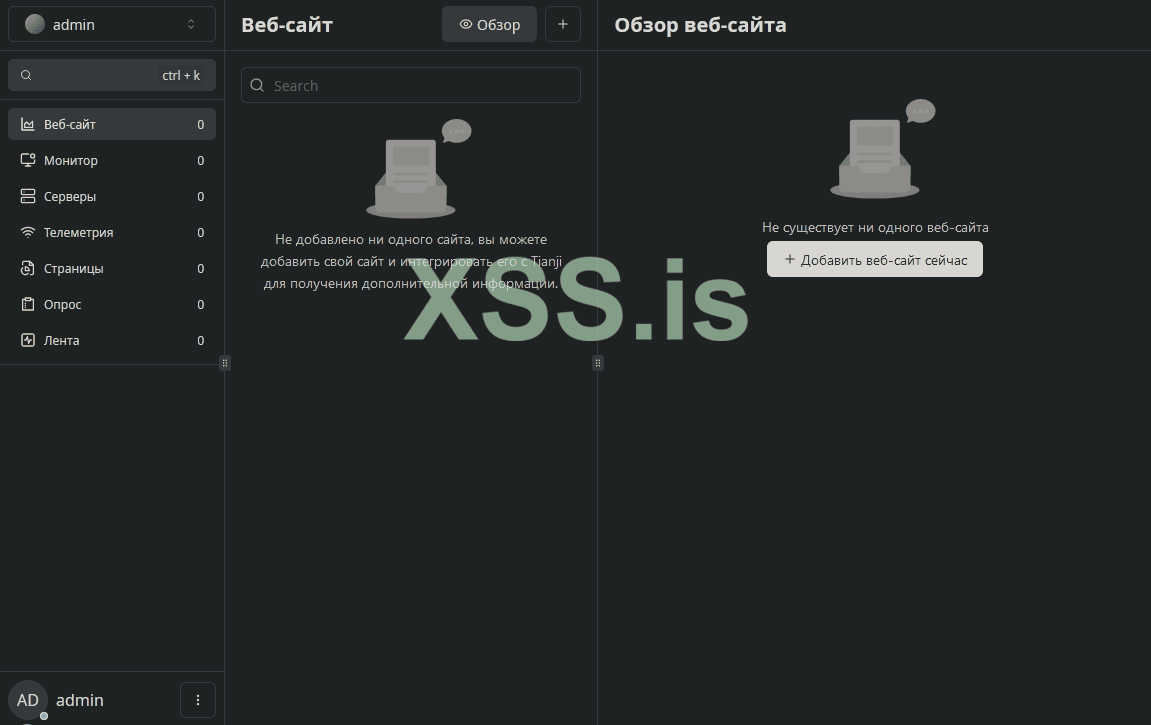

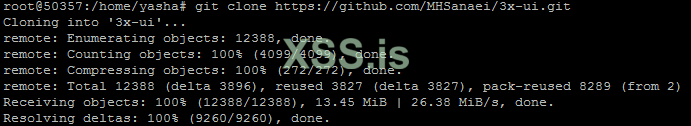

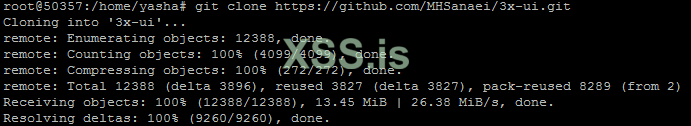

Теперь нам нужна панель 3-UI, чтобы облегчить настройку сервиса.

# клонируем репу с панелью

git clone https://github.com/MHSanaei/3x-ui.git

Теперь когда файлы скачались переходим в нужный каталог.

# меняем каталог

cd 3x-ui

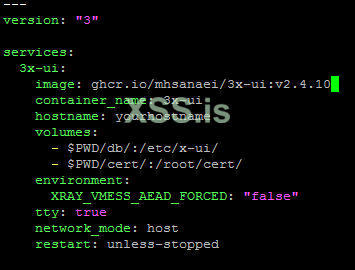

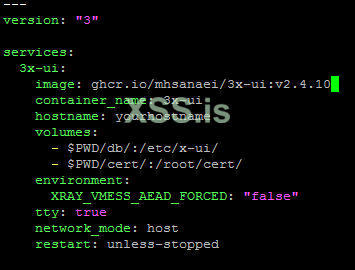

# будем использовать версию 2.4.10 потому что последняя версия глючная

git checkout v2.4.10

# здесь тоже меняем на 2.4.10

nano docker-compose.yml

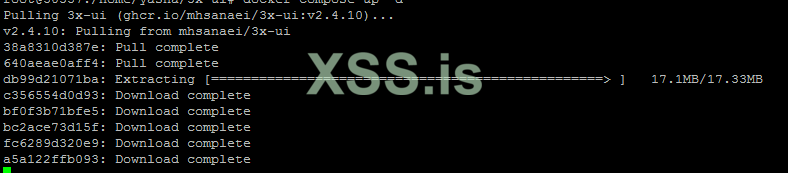

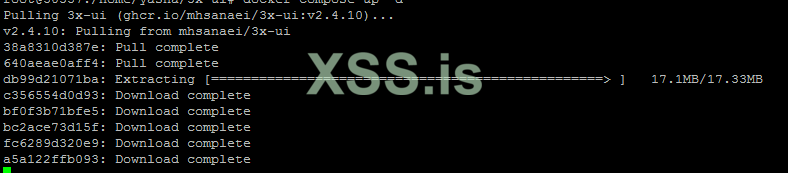

Теперь запустим саму панель через компоуз, докер начнет скачивать слои.

# стартуем

docker-compose up -d

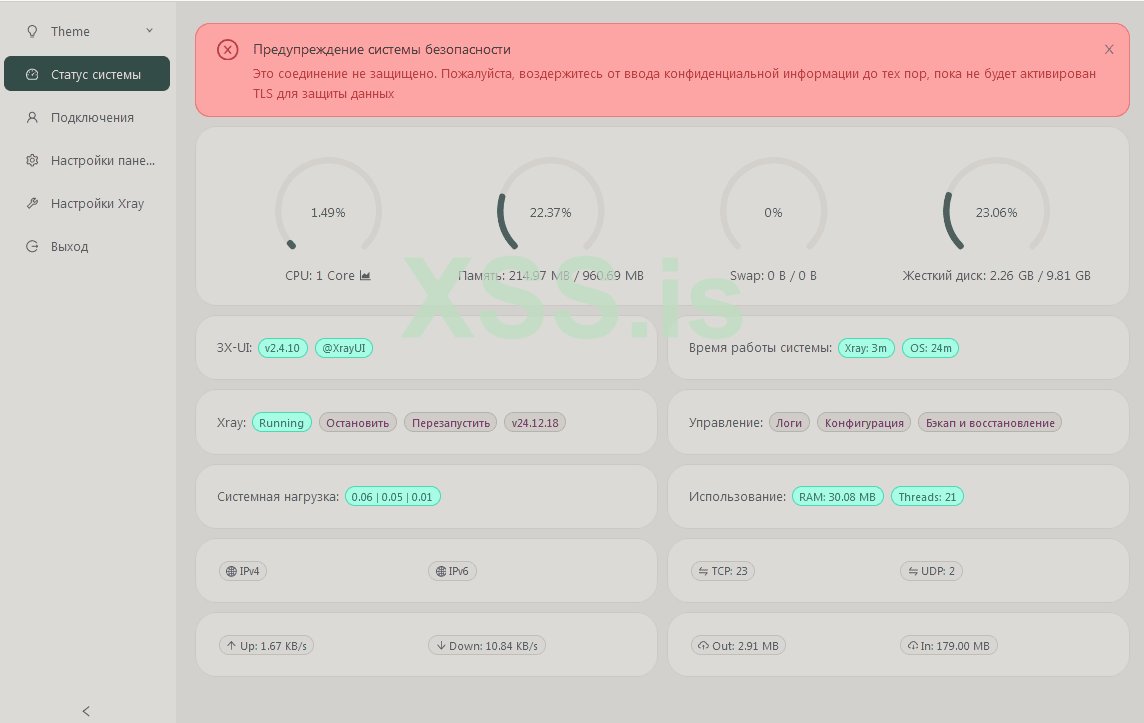

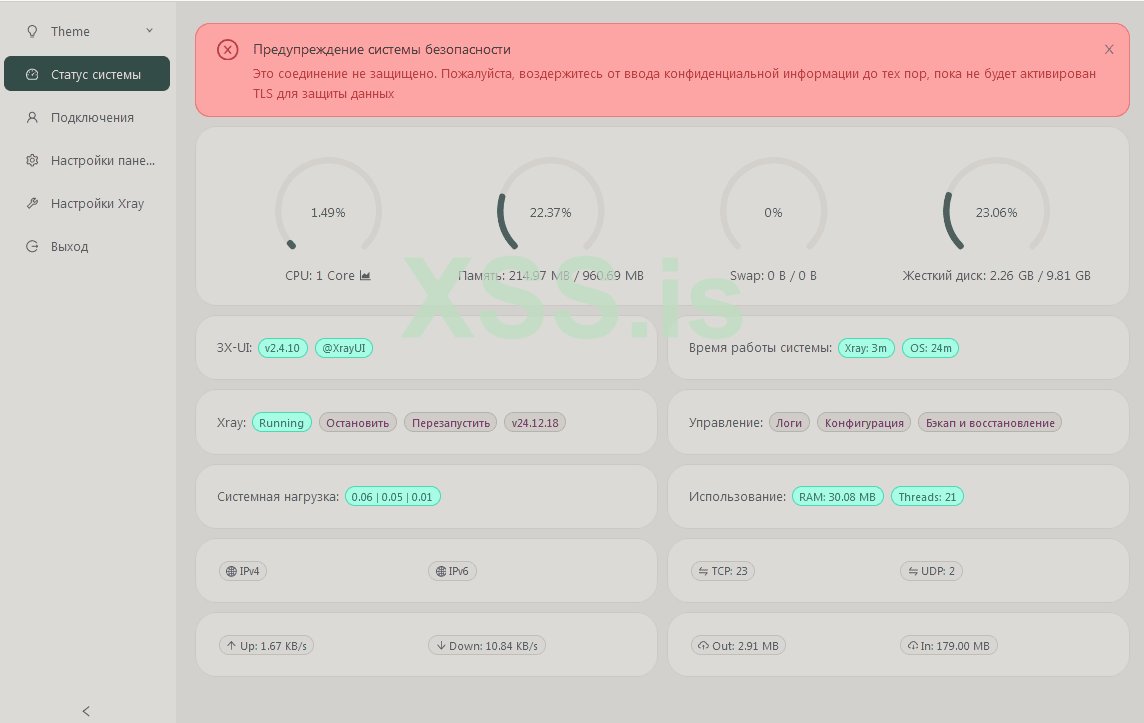

После установки панели идем на ней по адресу - 45.143.200.240:2053, логин - admin, пароль - admin.

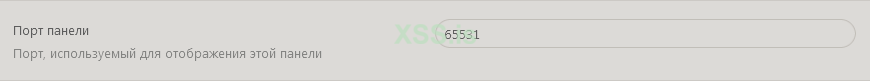

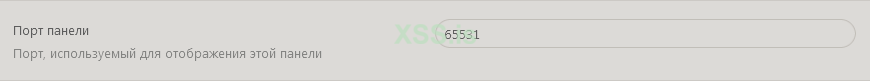

В "Настроки панели" в пункте "Порт панели", меняем порт на 65534. Я придумал такой, Вы можете использовать другой порт. После этого нажмите вверху "Сохранить" и далее "Перезапуск панели". (Но софт, что-то глючит не меняет порт на 65531).

Далее меняем путь в "Корневой путь URL адреса панели" на что-то типа "/mysupersecrettoppanel". После этого также нажмите вверху "Сохранить" и далее "Перезапуск панели".

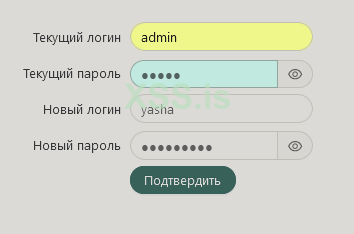

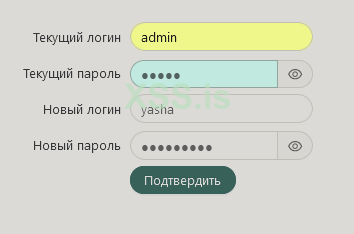

Далее идем в "Настройки безопасности" и заводим новую учетку для админа, введя текущий аккаунт.

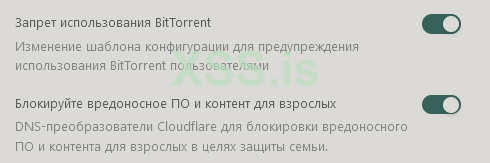

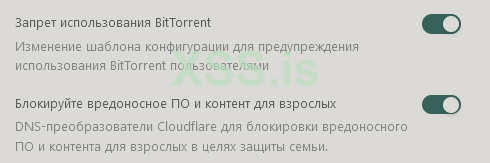

Лучше заблокировать торренты, на случай если наш сервер взломают, чтобы наш ВПС не был заблокирован хостером. Это делается через пункт "Настройки Xray", далее "Базовый шаблон", далее "Блокировка конфигураций" и передвигаем ползунок направо если он не стоит. Также можно заблокировать вредоносное ПО и контент для взрослых соответствующим ползунком ниже.

И как обычно выбираем вверху "Сохранить" и далее "Перезапуск панели".

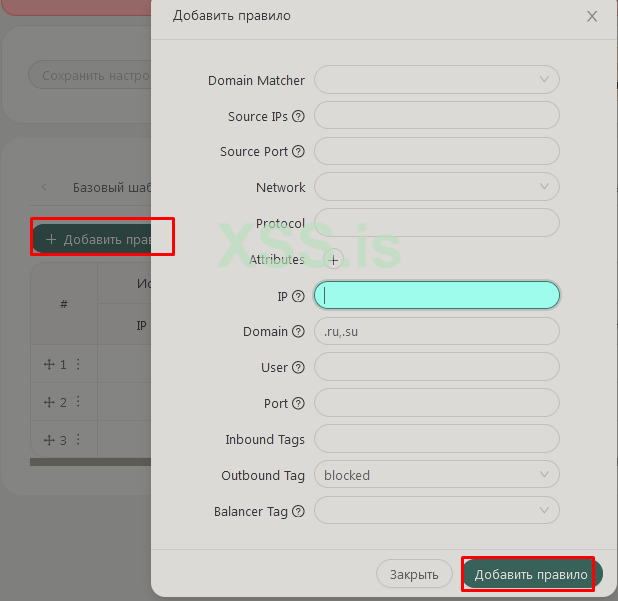

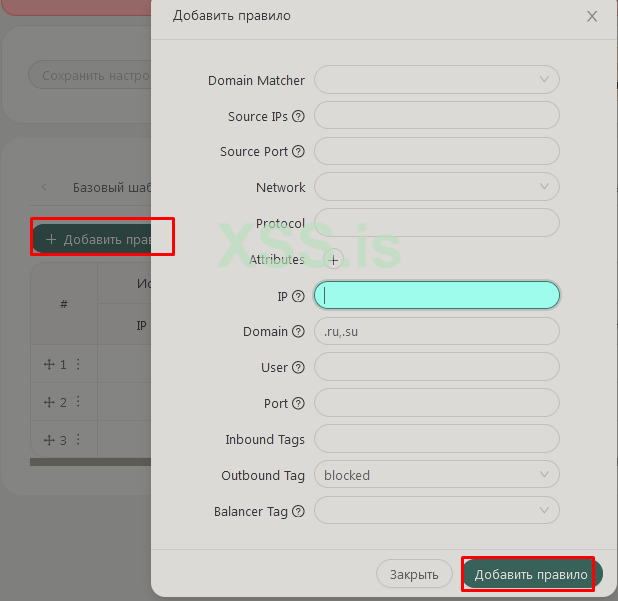

Теперь забаним весь рунет, для этого переходим в шапке в пункт "Правила маршрутизации" и нажимаем кнопку "Добавить правило". В поле Domain вписываем следующее - .ru,.su, и выставляем "Outbound tag" в состояние - blocked и нажимаем "Добавить правило", "Сохранить", "Перезапустить Xray".

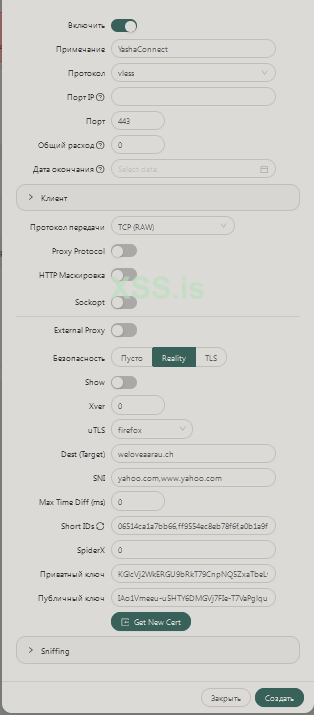

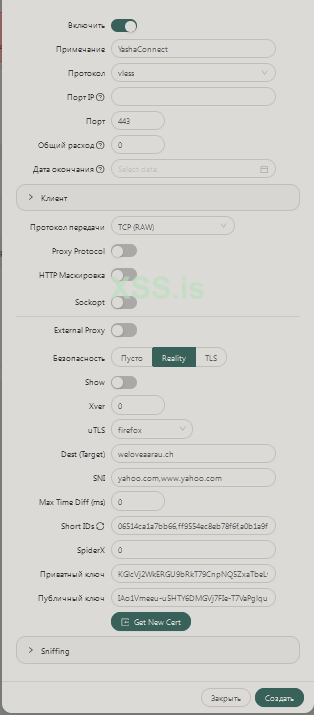

Пришло время настроить самого клиента и его подключение. Для этого идем слева в "Подключения" и выбираем "Добавить подключение".

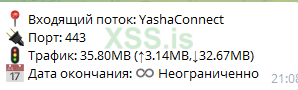

Включить -> Ап.

Примечание -> YashaConnect

Протокол -> vless(есть ещё vmess, это его предшественник)

Слушать IP -> это на случай если есть несколько интерфейсов, но так как у нас один, то оставляем поле пустым, ну или можно ввести сам белый айпи.

Порт -> Меняем на 443, так как мы будем "косить" под HTTPS.

Общий расход -> Если нужно ограничить трафик количеством, то вписывает соответствующие цифры.

Дата окончания -> Ставим последний день работы профиля если нужно.

Безопасность -> Меняем на Reality

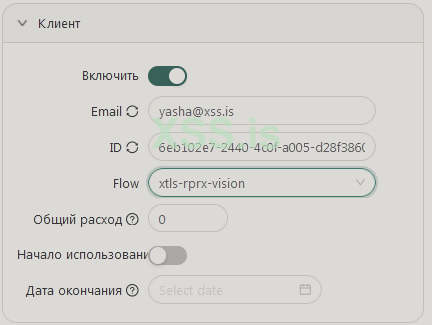

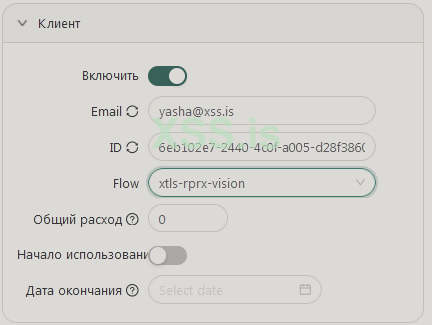

Переходим теперь к пункту "Клиент" и раскрываем его.

Включить -> Ап

Email -> yasha@xss.pro

ID -> Если чем-то не нравится случайный идентификатор, можно перегрузить соответствующей кнопкой.

Comment -> Connect for Yasha.

Общий расход -> Также поле для ввода количества трафика.

Дата окончания -> Также поле для окончания работы профиля.

Flow -> xtls-rprx-vision - использует новый режим XTLS, включая случайное заполнение хендшейка, поддерживает имитацию фингерпринта клиента uTLS.

Теперь нужно завершить саму настройку.

Протокол передачи -> TCP(RAW)

uTLS -> выбираем под каким браузером будем ходить. Я буду использовать firefox.

Dest (Target) -> Это тот сайт, под который будем маскироваться, я введу например weloveaarau.ch:443

Short IDs -> Короткий ID, можно нажать соответствующую кнопку для генерации нового значения.

SpiderX -> 0 вместо /

Нажимаем кнопку "Get New Cert", поля "Приватный" и "Публичный ключ" заполняться сами.

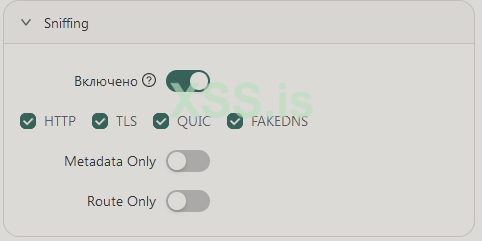

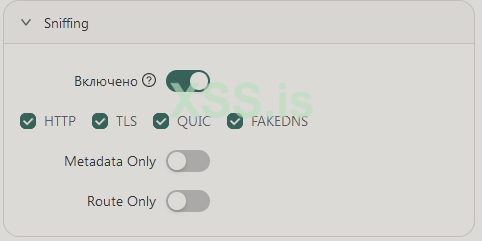

Переходим в "Sniffing" и включаем этот раздел оставялю все пункты по умолчанию.

Все должно получиться вот так.

Не забываем нажать на кнопку "Создать".

Теперь после создания профиля переходим к скачке самого клиента, забираем самую стабильную версию, распаковываем и запускаем.

https://github.com/MatsuriDayo/nekoray/releases/download/3.26/nekoray-3.26-2023-12-09-windows64.zip

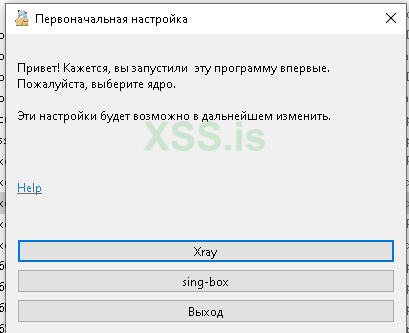

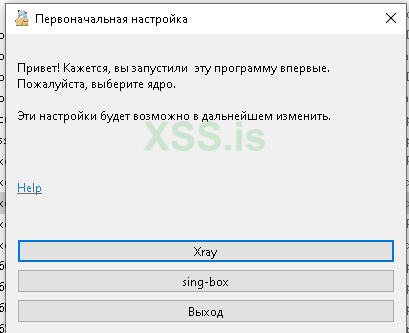

При запуске нас спросят какую версию ядра мы хотим использовать. Выбираем sing-box.

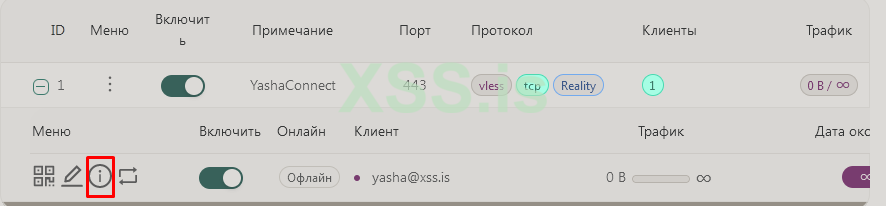

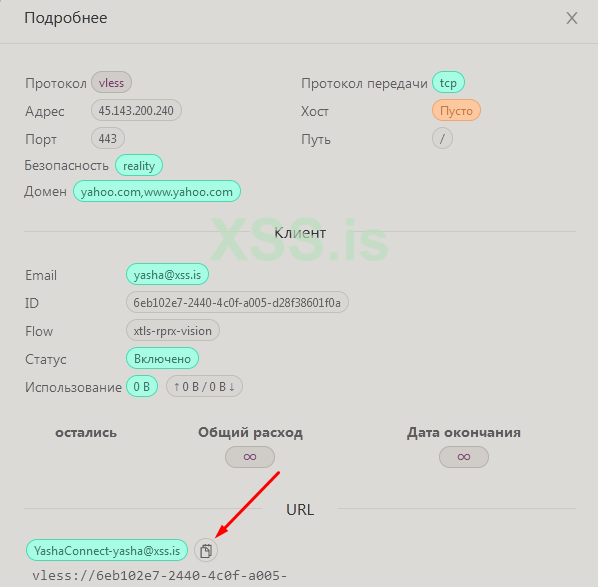

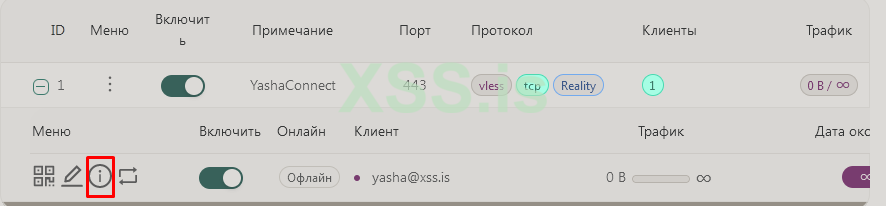

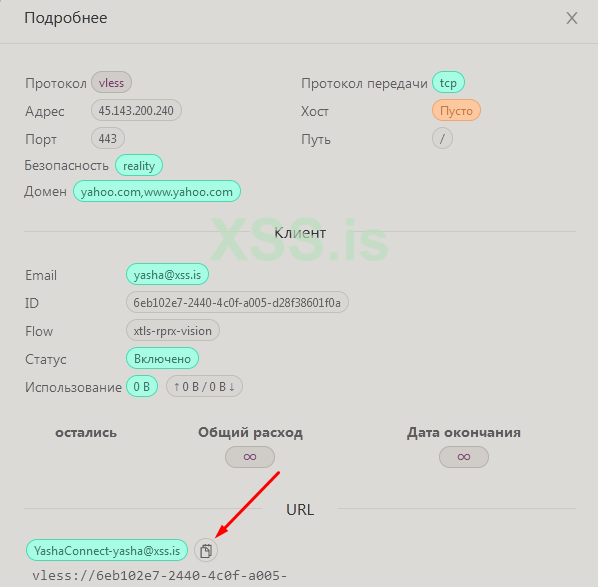

После этого возвращаемся в админ-панель и раскрываем свой профиль и нажимаем кнопку — Информация.

После этого нажимаем на специальную кнопку для копирования данных в формате vless.

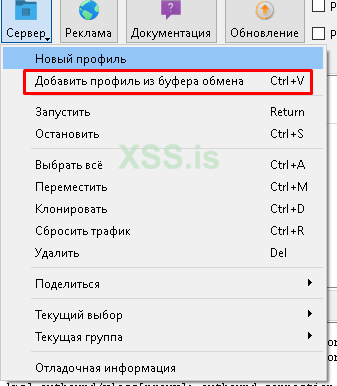

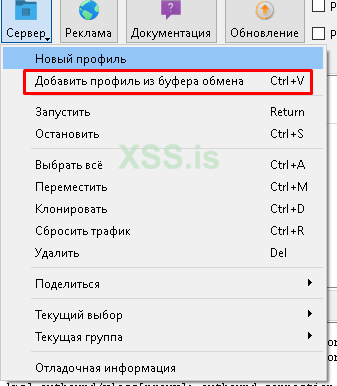

Теперь возвращаемся к главному окну программы, выбираем "Сервер"->"Добавить профиль из буфера обмена".

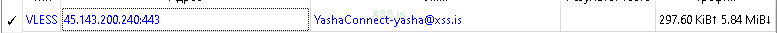

Теперь у нас есть строчка.

Нажмем на ней правой кнопкой мыши, вызовем меню и подключимся к серверу.

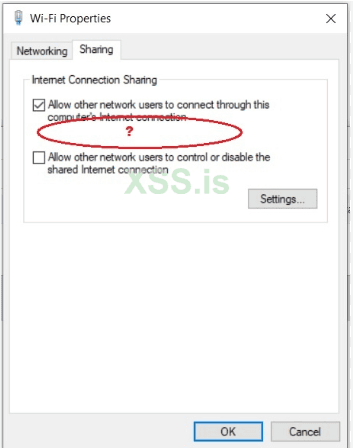

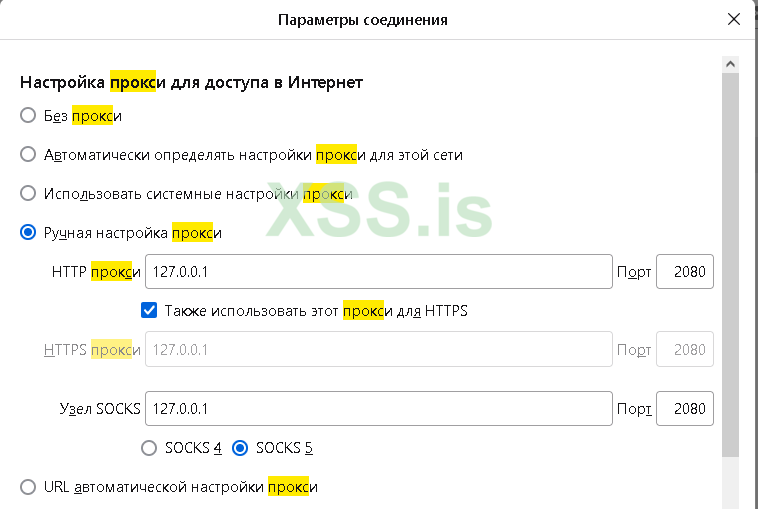

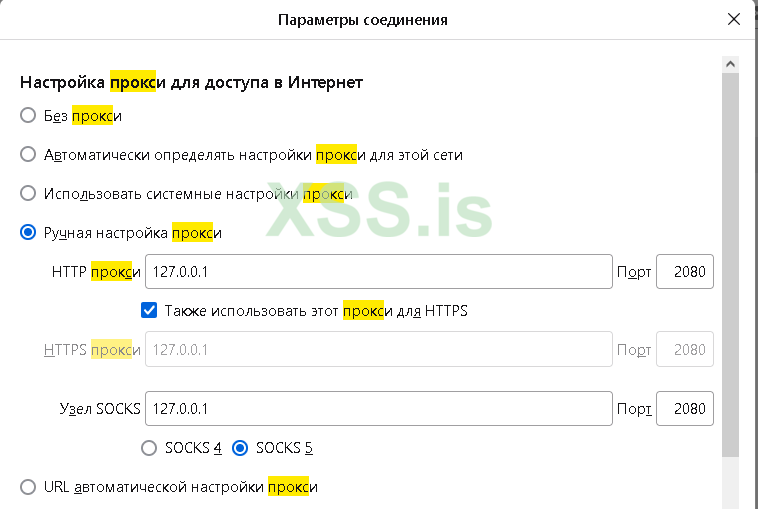

Теперь нам нужно настроить прокси в нашем фаерфоксе, это делается здесь.

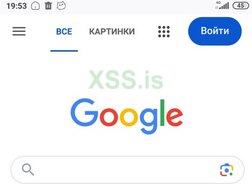

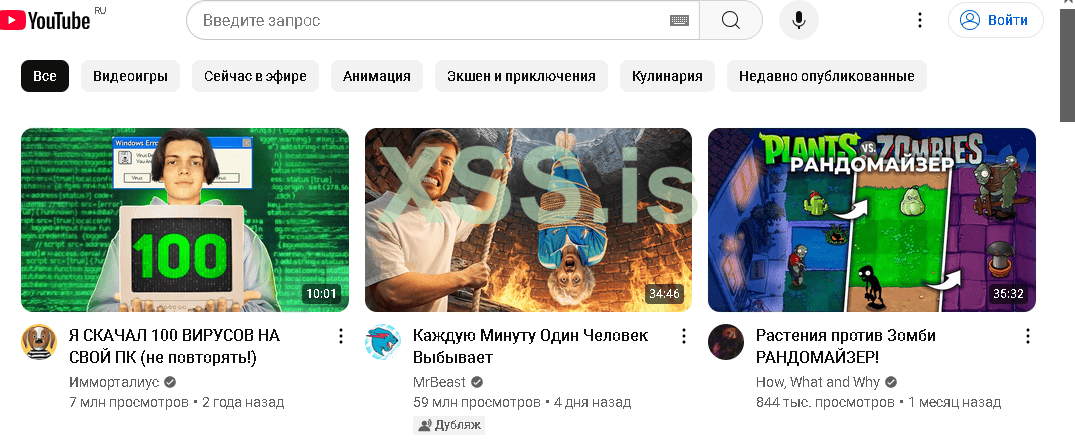

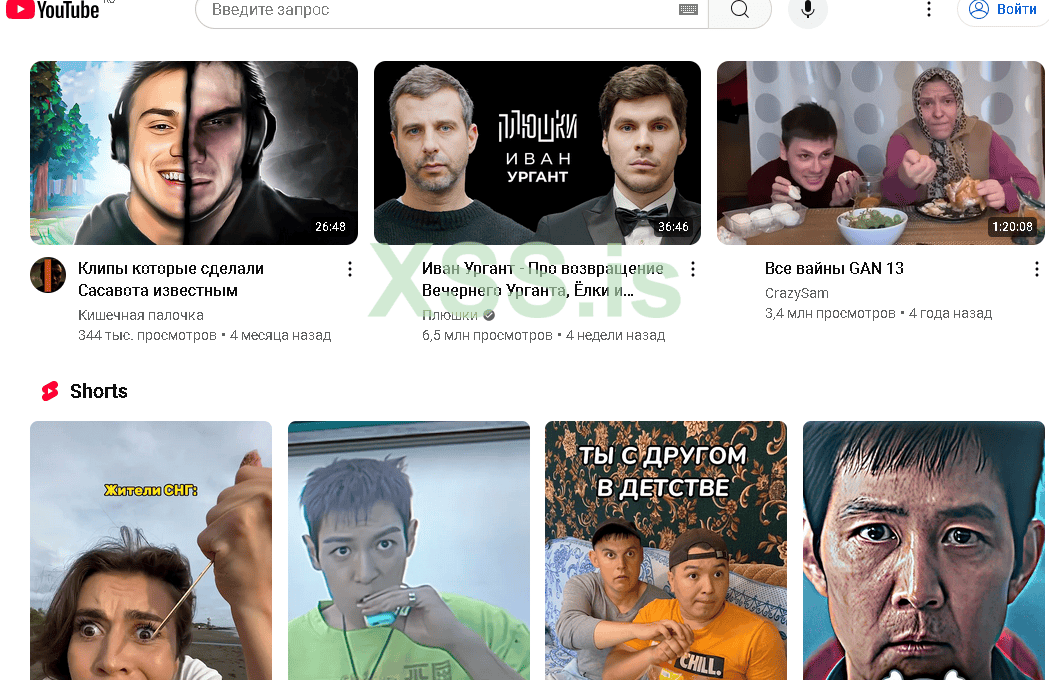

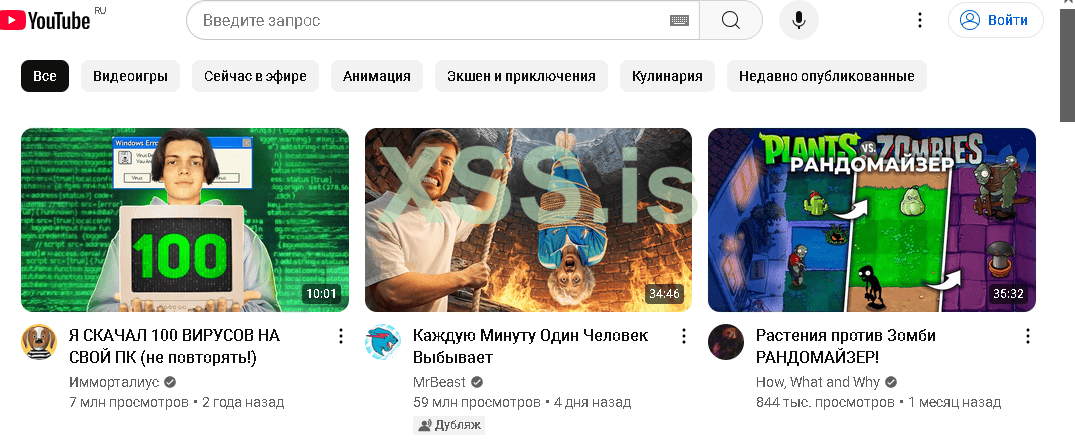

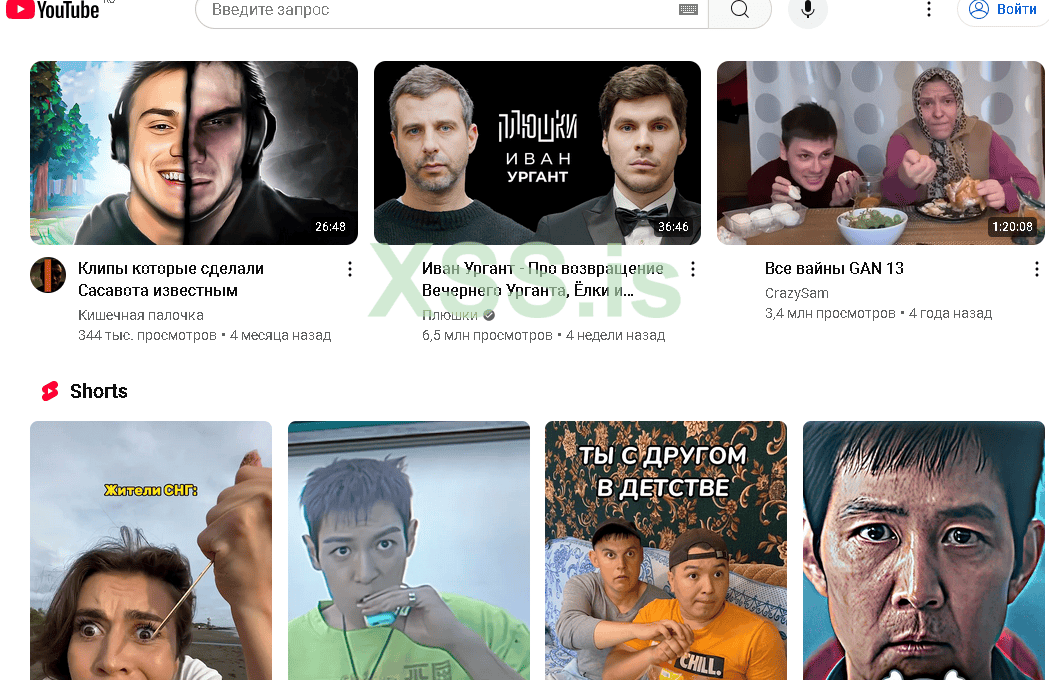

После применения настроек, можем попробовать загрузить ютуб.

И видим, что он грузится достаточно быстро.

Рассмотрим ещё один клиент, который мне понравился больше, чем NekoBox.

Сам клиент называется Hidiffy и скачать его можно отсюда.

https://github.com/hiddify/hiddify-app/releases/download/v2.5.7/Hiddify-Windows-Portable-x64.zip

Как обычно скачиваем, распаковываем и запускаем главный файл — Hiddify.Exe

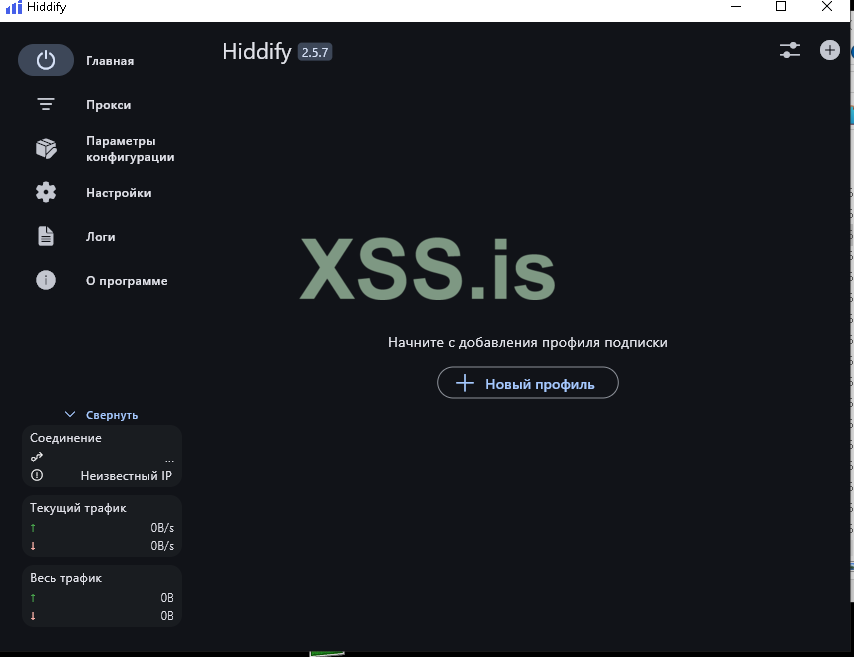

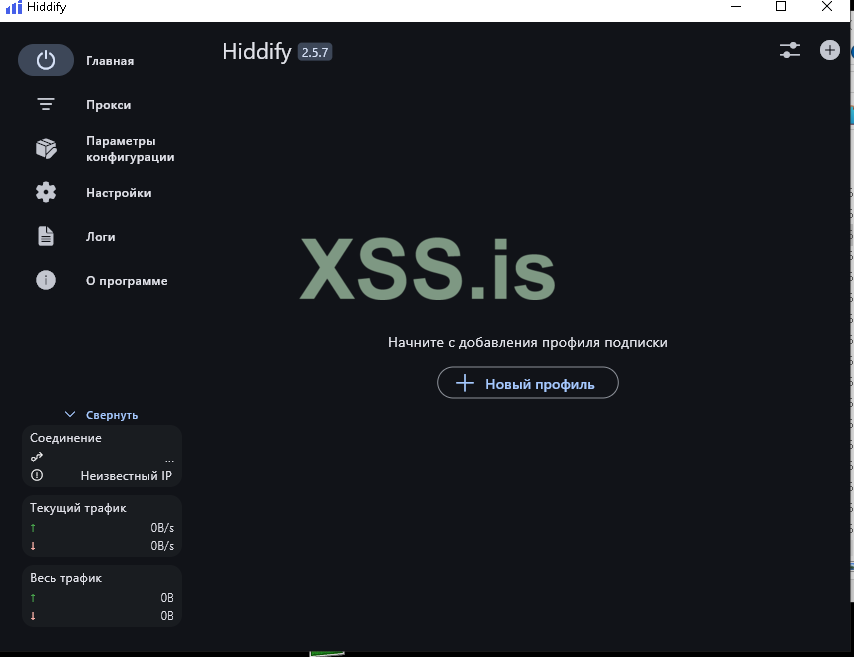

Нас приветствует такое окно.

Нажимаем на "Новый профиль" и выбираем пункт —"Добавить из буфера обмена", подготовив как и в прошлый раз информация из админ-панели.

В настойках нужно только поменять режим ТУН и выставить его на миксед.

Теперь можно нажимать на главную кнопку на экране.

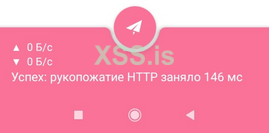

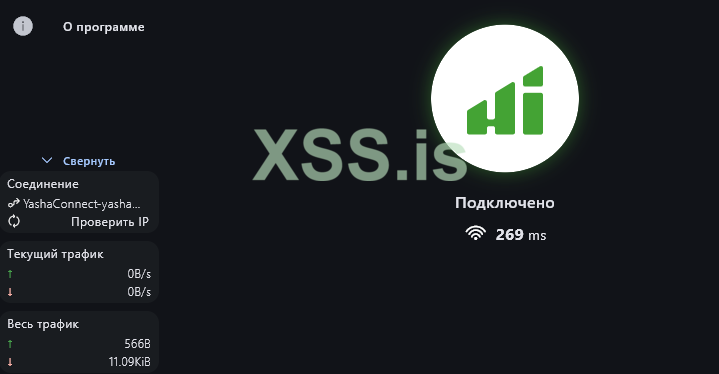

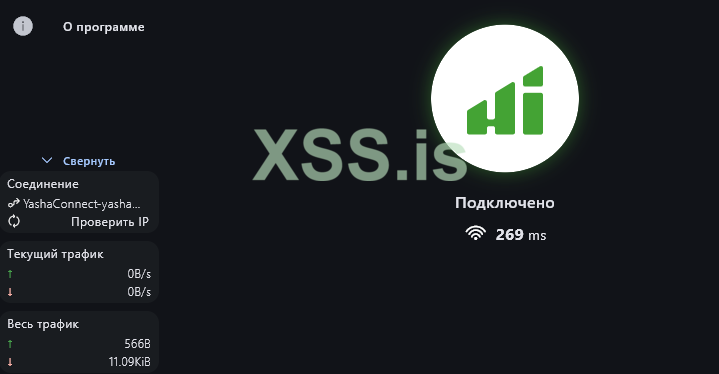

Если все нормально, (а по другому и быть не может) Вы увидите следующие картинки.

Теперь только осталось поменять порт прокси на 12334 и наш ютуб снова работает.

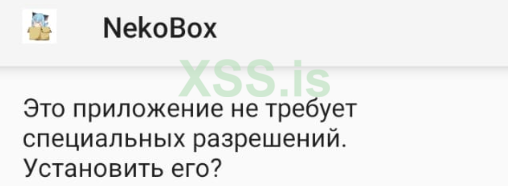

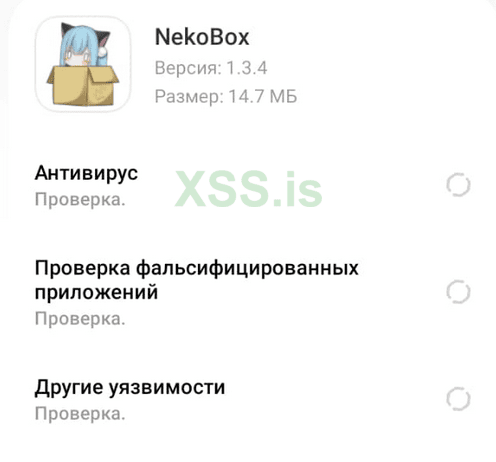

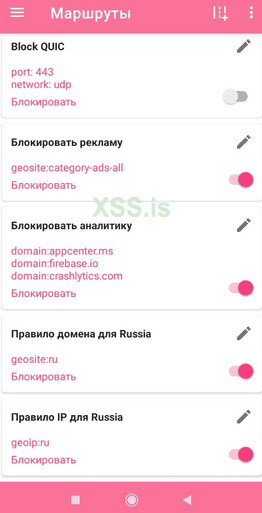

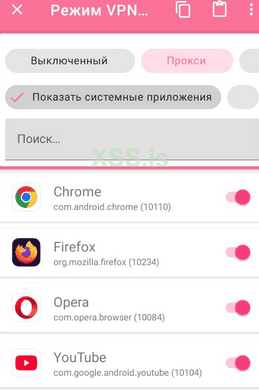

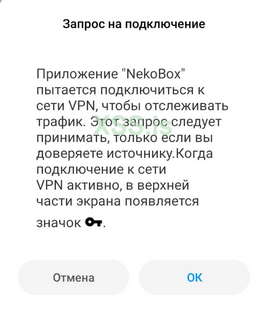

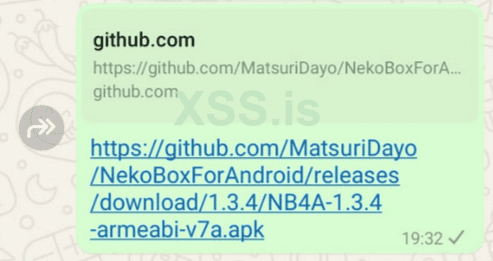

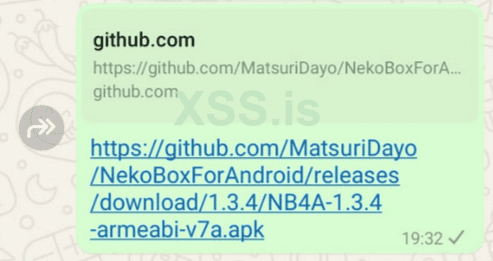

Теперь рассмотрим клиент для мобильного устройства. Его можно скачать здесь https://github.com/MatsuriDayo/NekoBoxForAndroid/releases/download/1.3.4/NB4A-1.3.4-armeabi-v7a.apk

Ссылку на файл можно перекинуть себе на смартфон через ВебВатсап, но стоит сделать замечание что для каждого устройства должен быть создан свой отдельный профиль.

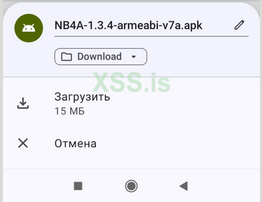

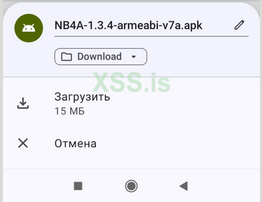

Загружаем соответствующий файл в загрузки.

Соглашаемся с принятием специальных разрешений.

... Продолжение следует, лимит на картинки исчерпан.

Статья написана для Конкурса статей #10

Всем привет.

Недавно я выложил статью в разделе Администрирование - https://xss.pro/threads/130437/ и снял видео загрузив на свой канал. В самом начале видео я сказал, что сейчас это очень актуально, но я имел в виду не сам ОПЭНВПН актуален, а имел в виду, что актуальны методы обхода. После этого я получил от пользователя @egornovivan следующий комментарий:

Нет, не актуально. Open VPN палится DPI и айпи твоего сервера попадет в блеклист на замедление или вообще на блокировку. Только xray/vless/vmess имеет сейчас смысл с раздельным тунелированием.

Я и раньше слышал про эти технологии, но не нашев на форуме полной и подробной статьи я решил написать её, снять видео с пруфами, что все работает, и поучаствовать в конкурсе, ведь я считаю главное не победа, а участие!!!

На сегодняшний момент сервис ВПС предоставляет много провайдеров. Есть даже специальные сайты агрегаторы. Например, такие:

https://ru.tophosts.net/companies?search=4vps.su

https://poiskvps.ru/companies/4vps-su/reviews

https://vds.menu/companies/4vps-su

Из всех ВПС Я выбрал провайдера https://4vps.su/, потому что он не требует паспортных данных, номера телефона, а также у него есть статусная страница - https://status.4vps.su/, давно работают и хорошие отзывы. Также колокейшн я выбрал стану Швейцарию.

После того как нам выдали айпи-адрес для ВПС, его нужно проверить, что он принадлежит действительно этой стране. Для этого используются следующие веб-утилиты.

https://looking.house/looking-glass - здесь можно прочекать свой айпи с разных провайдеров по всему миру, где расположены серверы.

Доступны следующие утилиты — host, ping, traceroute, mtr.

https://looking.center/companies/4vps-su - здесь можно увидеть статус всех серверов на панели.

https://bgp.he.net/ - здесь можно посмотреть какой автономной системе принадлежит айпи-адрес.

Также рекомендую сервис ping.eu, у него очень много утилит, но нас будет интересовать пункт - Country by IP.

Вводим айпи, который нам выдали и убеждаемся, что он находится в Швейцарии.

Теперь перед тем как начать настройку давайте ознакомимся с терминологией.

==================================================================================================================

РКН - орган, который не дает нам выйти из матрицы.

ТСПУ - железяка, которая стоит у провайдеров, с помощью который и осуществляется блокировка или замедление в автономной системе.

DPI - технология, способная заглядывать внутрь сетевого трафика, в отличие от обычных файерволов которые работают с айпи и портом, она смотрит намного глубже.

CDN - это специальная сеть для быстрой доставки нужного контента клиенту. Можно сказать, что GGC это пример CDN.

GGC - это решение от гугла, который предоставляет кеширующие сервера с контентом.

Прокси-сервер - это посредник в подключении к нужному ресурсу, его мы и будем настраивать.

Cloak - прокси программа.

Hysteria - реализация прокси, которая борется с цензурой.

VPS - это тот ПК, который мы арендуем у облачного провайдера.

VPN - это название технологий, которые организуют виртуальную сеть поверх публичных сетей, например Интернет.

Trojan - одна из реализаций технологии ВПН.

WireGuard - одна из реализаций технологии ВПН.

OpenVPN - одна из реализаций технологии ВПН.

OutLine - одна из реализаций технологии ВПН.

SoftEther VPN - одна из реализаций технологии ВПН.

L2TP/IPSec - одна из реализаций технологии ВПН.

TCP - основной транспортный протокол интернета.

TLS - криптографический протокол.

uTLS - это дополнение к протоколу, который подменяем TLS фингерпринт на самые популярные интернет клиенты.

XTLS-Vision - это расширение протокола, убирающий лишнее шифрование и препятствующий обнаружению TLS-in-TLS.

XTLS-Reality - это также расширение протокола, которое маскируется под сайт с TLSv1.3, который мы укажем.

TLS fingerprint - цифровые отпечатки разных служб и клиентов.

TLSinTLS — по названию видно, что это протокол спрятанный в другой протокол.

XRay - клиент-серверное приложение, с которым мы и будем работать.

VLESS - это прокси-протокол разработанный китайцами который борется с блокировкой.

Sing-box - ядро для XRay.

3X-UI - удобный графический веб-интерфейс для управления XRay.

Marzban - удобный графический веб-интерфейс для управления XRay.

Hiddify - нативный графический интерфейс для управления XRay.

TUN - технология создающая дополнительную сетевую карту, для ДНС-резолвинга и для борьбы с утечкой ДНС.

ShadowTLS - работает как Trojan, но не требует подписи сертификата.

Websockets - протокол для связи между клиентом и сервером.

gRPC - RPC использующий HTTP.

mKCP - протокол основанный на УДП.

QUIC - протокол мультиплексирования от Гугла.

HTTPUpgrade - одна из замен Websockets.

SplitTunnel - разделение туннеля, технология для доставки данных к разным сетям, что-то похожее на VLAN.

XUDP - расширение протокола УДП, который призван решить проблему с FCNAT.

Shadowsocks - протокол шифрования, использующийся для построения быстрых прокси туннелей.

========================================================================

Теперь когда мы определились с терминами, можно будет рассказать что и как мы будем настраивать. Если рассказывать вкратце, то РКН использует ТСПУ, сам ТСПУ использует DPI для блокировки и замедления ресурсов. Мы не будем применять технологии ВПН, потому что сейчас её также блокируют, мы будем настраивать XRay с VLESS, который использует такие расширения как uTLS, XTLS-Vision,XTLS-Reality, чтобы обойти блокировку и замедления на VPS. Веб-морду для сервера возьмем 3X-UI.

Первый шаг это конечно подключиться к самому ВПС, для настройки сервера.

# подключаемся к впс

ssh root@45.143.200.240

Если при установке ВПС Вам выдали легкий пароль и Вам он не нравится, то следующей командой Вы можете поменять этот пароль. Работает не только для рута, но и для всех пользователей.

# меняем пароль рута если нужно

passwd

Первые команды в системе нужны, чтобы обновить репозитории до последних версий, чтобы софт был одни из последних.

# обновляем репы

apt update -y

Также можно провести обновление самой системы. После следующей команды рекомендуется перегрузить ВПС.

# обновляем систему

apt upgrade -y

# перегружаем систему

shutdown -r now

Так как мы заходим на ВПС по рутом, рекомендуется создать нового пользователя и переключиться на него.

# создаем нового пользователя на ВПС

adduser yasha

Ещё лучше поменять порт ссх сервиса, чтобы отключить лишние переборы ботов и коннекты, а также отключить подключение от рута.

# правим конфиг ссх

nano /etc/ssh/sshd_config

Нас интересует следующая строчка, которую нужно раскомментировать. Порт можно указать по своему желанию. Я укажу 65535.

->

Port 65535

->

Далее выключаем логин по руту.

->

PermitRootLogin no

->

Теперь перегрузим сервис, чтобы изменения вступили в силу.

# перегружаем ссхд

systemctl restart sshd

Видим, что теперь сервис висит на новом порту.

Сессия будет продолжать висеть на порту 22, там можно и остаться для настройки, но для нового подключения нужно уже использовать новый порт.

# устанавливаем гит для скачки, курл для веб запросов, докер для развертывания докер образов и опенссл для криптографии.

apt install git curl docker.io docker-compose openssl -y

Теперь нам нужно найти маскировочный сайт. Нужно чтобы он находился в той же стране, что и ВПС и поддерживал TLSv1.3, также чтобы не было переадресации на другой домен, или на www.

Я искал свой сайт через гугл с помощью такого запроса, предварительно узнав что домен Швейцарии равен .ch.

Свой маскировочный сайт я нашел на второй или третьей странице выдачи.

В свойствах сайта находим следующие строки.

Также убедимся что, он поддерживает ТЛС1.3 так через консоль.

Теперь нам нужна панель 3-UI, чтобы облегчить настройку сервиса.

# клонируем репу с панелью

git clone https://github.com/MHSanaei/3x-ui.git

Теперь когда файлы скачались переходим в нужный каталог.

# меняем каталог

cd 3x-ui

# будем использовать версию 2.4.10 потому что последняя версия глючная

git checkout v2.4.10

# здесь тоже меняем на 2.4.10

nano docker-compose.yml

Теперь запустим саму панель через компоуз, докер начнет скачивать слои.

# стартуем

docker-compose up -d

После установки панели идем на ней по адресу - 45.143.200.240:2053, логин - admin, пароль - admin.

В "Настроки панели" в пункте "Порт панели", меняем порт на 65534. Я придумал такой, Вы можете использовать другой порт. После этого нажмите вверху "Сохранить" и далее "Перезапуск панели". (Но софт, что-то глючит не меняет порт на 65531).

Далее меняем путь в "Корневой путь URL адреса панели" на что-то типа "/mysupersecrettoppanel". После этого также нажмите вверху "Сохранить" и далее "Перезапуск панели".

Далее идем в "Настройки безопасности" и заводим новую учетку для админа, введя текущий аккаунт.

Лучше заблокировать торренты, на случай если наш сервер взломают, чтобы наш ВПС не был заблокирован хостером. Это делается через пункт "Настройки Xray", далее "Базовый шаблон", далее "Блокировка конфигураций" и передвигаем ползунок направо если он не стоит. Также можно заблокировать вредоносное ПО и контент для взрослых соответствующим ползунком ниже.

И как обычно выбираем вверху "Сохранить" и далее "Перезапуск панели".

Теперь забаним весь рунет, для этого переходим в шапке в пункт "Правила маршрутизации" и нажимаем кнопку "Добавить правило". В поле Domain вписываем следующее - .ru,.su, и выставляем "Outbound tag" в состояние - blocked и нажимаем "Добавить правило", "Сохранить", "Перезапустить Xray".

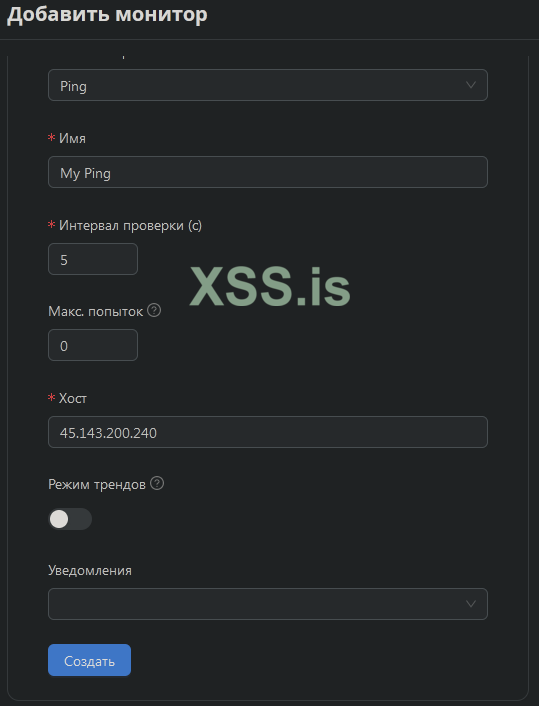

Пришло время настроить самого клиента и его подключение. Для этого идем слева в "Подключения" и выбираем "Добавить подключение".

Включить -> Ап.

Примечание -> YashaConnect

Протокол -> vless(есть ещё vmess, это его предшественник)

Слушать IP -> это на случай если есть несколько интерфейсов, но так как у нас один, то оставляем поле пустым, ну или можно ввести сам белый айпи.

Порт -> Меняем на 443, так как мы будем "косить" под HTTPS.

Общий расход -> Если нужно ограничить трафик количеством, то вписывает соответствующие цифры.

Дата окончания -> Ставим последний день работы профиля если нужно.

Безопасность -> Меняем на Reality

Переходим теперь к пункту "Клиент" и раскрываем его.

Включить -> Ап

Email -> yasha@xss.pro

ID -> Если чем-то не нравится случайный идентификатор, можно перегрузить соответствующей кнопкой.

Comment -> Connect for Yasha.

Общий расход -> Также поле для ввода количества трафика.

Дата окончания -> Также поле для окончания работы профиля.

Flow -> xtls-rprx-vision - использует новый режим XTLS, включая случайное заполнение хендшейка, поддерживает имитацию фингерпринта клиента uTLS.

Теперь нужно завершить саму настройку.

Протокол передачи -> TCP(RAW)

uTLS -> выбираем под каким браузером будем ходить. Я буду использовать firefox.

Dest (Target) -> Это тот сайт, под который будем маскироваться, я введу например weloveaarau.ch:443

Short IDs -> Короткий ID, можно нажать соответствующую кнопку для генерации нового значения.

SpiderX -> 0 вместо /

Нажимаем кнопку "Get New Cert", поля "Приватный" и "Публичный ключ" заполняться сами.

Переходим в "Sniffing" и включаем этот раздел оставялю все пункты по умолчанию.

Все должно получиться вот так.

Не забываем нажать на кнопку "Создать".

Теперь после создания профиля переходим к скачке самого клиента, забираем самую стабильную версию, распаковываем и запускаем.

https://github.com/MatsuriDayo/nekoray/releases/download/3.26/nekoray-3.26-2023-12-09-windows64.zip

При запуске нас спросят какую версию ядра мы хотим использовать. Выбираем sing-box.

После этого возвращаемся в админ-панель и раскрываем свой профиль и нажимаем кнопку — Информация.

После этого нажимаем на специальную кнопку для копирования данных в формате vless.

Теперь возвращаемся к главному окну программы, выбираем "Сервер"->"Добавить профиль из буфера обмена".

Теперь у нас есть строчка.

Нажмем на ней правой кнопкой мыши, вызовем меню и подключимся к серверу.

Теперь нам нужно настроить прокси в нашем фаерфоксе, это делается здесь.

После применения настроек, можем попробовать загрузить ютуб.

И видим, что он грузится достаточно быстро.

Рассмотрим ещё один клиент, который мне понравился больше, чем NekoBox.

Сам клиент называется Hidiffy и скачать его можно отсюда.

https://github.com/hiddify/hiddify-app/releases/download/v2.5.7/Hiddify-Windows-Portable-x64.zip

Как обычно скачиваем, распаковываем и запускаем главный файл — Hiddify.Exe

Нас приветствует такое окно.

Нажимаем на "Новый профиль" и выбираем пункт —"Добавить из буфера обмена", подготовив как и в прошлый раз информация из админ-панели.

В настойках нужно только поменять режим ТУН и выставить его на миксед.

Теперь можно нажимать на главную кнопку на экране.

Если все нормально, (а по другому и быть не может) Вы увидите следующие картинки.

Теперь только осталось поменять порт прокси на 12334 и наш ютуб снова работает.

Теперь рассмотрим клиент для мобильного устройства. Его можно скачать здесь https://github.com/MatsuriDayo/NekoBoxForAndroid/releases/download/1.3.4/NB4A-1.3.4-armeabi-v7a.apk

Ссылку на файл можно перекинуть себе на смартфон через ВебВатсап, но стоит сделать замечание что для каждого устройства должен быть создан свой отдельный профиль.

Загружаем соответствующий файл в загрузки.

Соглашаемся с принятием специальных разрешений.

... Продолжение следует, лимит на картинки исчерпан.

Последнее редактирование модератором: