Выбор цели до вербовки - разберем 3 портрета:

Даркнет/даркмаркет — идеальное место. Находят топики по тому или иному взлому или созданию вредоносного ПО, записывают в блокнот информацию о данной цели, следят, где еще она находится и какие ветки созданы. Если портрет совпадает — идут на контакт. Не думайте, что вы такой профи, что можете узнать, кто с вами переписывается. Наличие депозита и отзывов на уважаемых форумах — это не гарантия раскрытия всех карт для сотрудничества.

Также ИИ выявляет потенциальных кандидатов на основе их активности на форумах.

LinkedIn и форумы по IT-безопасности. Обсуждают вопросы, отвечают на сообщения, анализируют подходящий таргет. Также создают фейковые вакансии в IT-компаниях. Это открывает доступ к открытым отношениям и позволяет наладить связь с инсайдерами.

Из всех известных групп Lazarus использовали LinkedIn, искали инженеров ПО, предлагали высокие зарплаты и карьеру. Триггеры: деньги, карьера, успех в компании.

Процесс вербовки

Шаг 2: Вербовщик просит протестировать программу для взлома (на этапе анализа цели он уже знает, что предложить). Здесь они идут рука об руку, обсуждают, укрепляют отношения. Важно показать заинтересованность в общей цели. Вербовщик может заплатить за тест, чтобы "прикормить" цель.

Шаг 3: Полное вовлечение. Когда цель полностью доверяет вербовщику, её можно привлечь к более сложным задачам. Важно дать понять, что она член команды.

Шаг 4: Контроль и удержание. Когда цель "в лодке", можно использовать финансовые стимулы, шантаж, чтобы удержать её в ячейке. Постоянно давать задания и поддерживать контакт.

Самый сложный этап — довести цель до ячейки и дать понять, что цель — не личная выгода, а благо всех (по типу хактивистов). После этого важен контроль и задания.

Есть отдельный вид вербовки — уже в действующей ячейке.

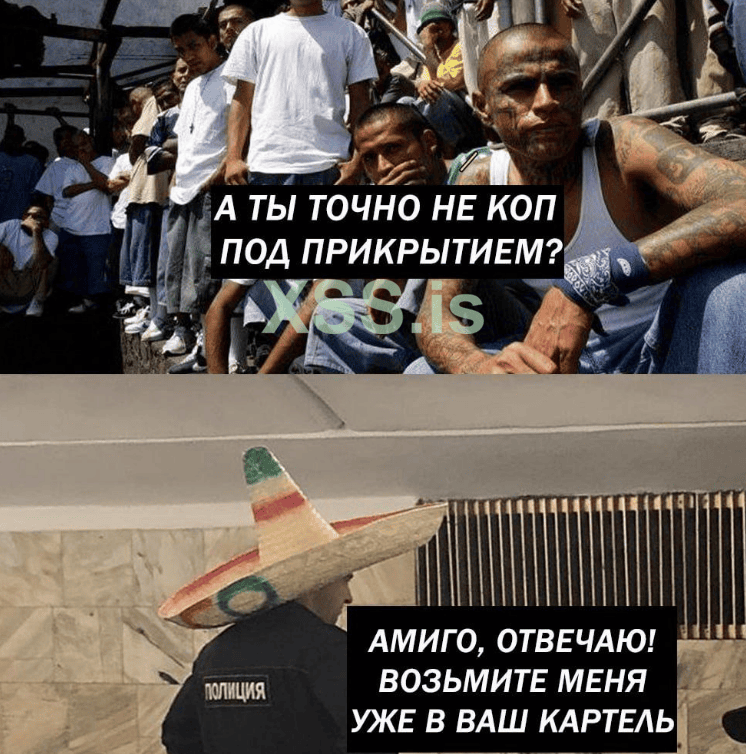

Будьте аккуратны, особенно если вы не понимаете, что происходит, и понтуетесь, что у вас лучший вирус или взлом. Это привлекает внимание, и рано или поздно с вами выйдут на контакт. Я не наставляю вас, а даю пищу для размышлений о ваших действиях.

Такая система многоступенчатая. Основная цель спецслужб — цифровая война: собрать как можно больше талантливых ребят и держать их под контролем на госуровне.

- Хакеры/тех специалисты (это ценные кадры и в то же время сложные). Задача вербовщика — найти таких людей и предложить им задания, связанные с деятельностью, с последующим развитием вируса. Из 100% срабатывает 5%.

Даркнет/даркмаркет — идеальное место. Находят топики по тому или иному взлому или созданию вредоносного ПО, записывают в блокнот информацию о данной цели, следят, где еще она находится и какие ветки созданы. Если портрет совпадает — идут на контакт. Не думайте, что вы такой профи, что можете узнать, кто с вами переписывается. Наличие депозита и отзывов на уважаемых форумах — это не гарантия раскрытия всех карт для сотрудничества.

Также ИИ выявляет потенциальных кандидатов на основе их активности на форумах.

- Кроты (долгая отлаженная работа, выбор цели "жирный") — сотрудники компании или госучреждений. Администраторы, инженеры безопасности. Основная задача — использовать их доступ к подземке компании.

LinkedIn и форумы по IT-безопасности. Обсуждают вопросы, отвечают на сообщения, анализируют подходящий таргет. Также создают фейковые вакансии в IT-компаниях. Это открывает доступ к открытым отношениям и позволяет наладить связь с инсайдерами.

Из всех известных групп Lazarus использовали LinkedIn, искали инженеров ПО, предлагали высокие зарплаты и карьеру. Триггеры: деньги, карьера, успех в компании.

- Активисты — это самые "крейзи", энергичные сектантские ребята (их направляют на создание ячеек и мобилизацию коллектива для подбора цели). Тут соцсети: Twitter, Telegram, Jabber. Эти ребята не мотивированы деньгами, они действуют ради своих убеждений.

Процесс вербовки

- Голова вербовки — четкая отлаженная система, работающая сотни лет.

Цель — пользователь, думающий, что он цифровой бог.

Шаг 2: Вербовщик просит протестировать программу для взлома (на этапе анализа цели он уже знает, что предложить). Здесь они идут рука об руку, обсуждают, укрепляют отношения. Важно показать заинтересованность в общей цели. Вербовщик может заплатить за тест, чтобы "прикормить" цель.

Шаг 3: Полное вовлечение. Когда цель полностью доверяет вербовщику, её можно привлечь к более сложным задачам. Важно дать понять, что она член команды.

Шаг 4: Контроль и удержание. Когда цель "в лодке", можно использовать финансовые стимулы, шантаж, чтобы удержать её в ячейке. Постоянно давать задания и поддерживать контакт.

Самый сложный этап — довести цель до ячейки и дать понять, что цель — не личная выгода, а благо всех (по типу хактивистов). После этого важен контроль и задания.

Есть отдельный вид вербовки — уже в действующей ячейке.

Будьте аккуратны, особенно если вы не понимаете, что происходит, и понтуетесь, что у вас лучший вирус или взлом. Это привлекает внимание, и рано или поздно с вами выйдут на контакт. Я не наставляю вас, а даю пищу для размышлений о ваших действиях.

Такая система многоступенчатая. Основная цель спецслужб — цифровая война: собрать как можно больше талантливых ребят и держать их под контролем на госуровне.