У меня всё работает, например, как и некорей. Вообще, думаю сделать тему по блокировкам и обсуждать, что работает сейчас, а что нет. И как работает цензура и работающие способы обхода.Только если скрыть сам факт использования ВПН от провайдера, полагаю. Или использовать ShadowSocks.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Wireguard, обсуждение

- Автор темы Zabuza

- Дата начала

Хорошая мысль! Если будет такая тема с регулярными обновлениями, это будет всегда интересно почитать.У меня всё работает, например, как и некорей. Вообще, думаю сделать тему по блокировкам и обсуждать, что работает сейчас, а что нет. И как работает цензура и работающие способы обхода.

Пожалуйста, обратите внимание, что пользователь заблокирован

есть такие штуки например, вполне годно работает: v2ray vmess/quic и v2ray vmess/tcp

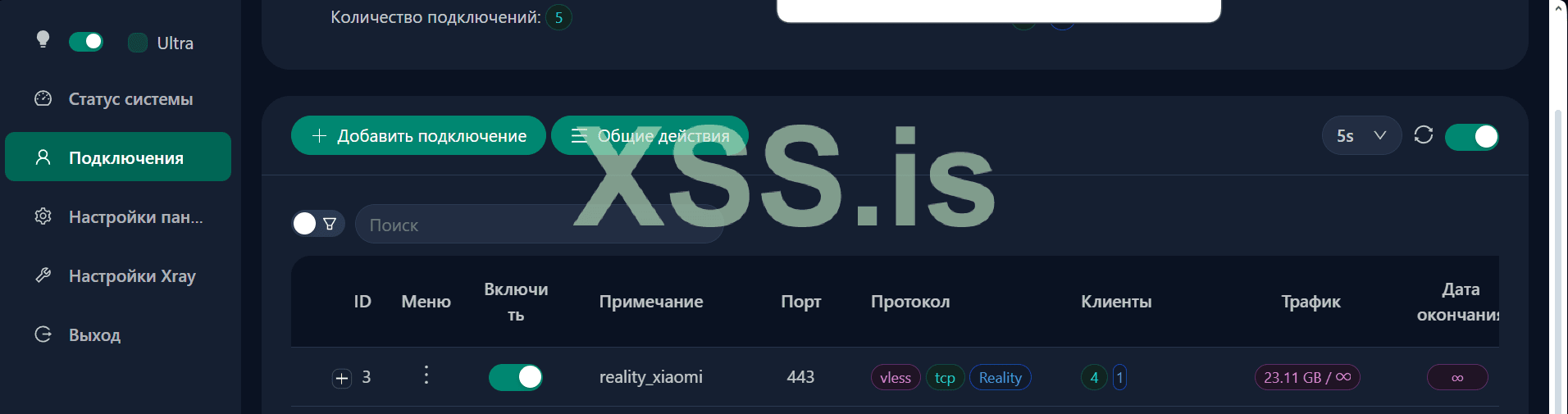

Я юзаю VLESS xtls-reality. Как по мне то самое нормальное решение. Качайте конфиг запускайте из под докера. Там и админ панель есть. Только сгенерируйте сертификаты для https веб морды.

конфиг файла docker-cmpose.yml

Клиенты есть под все.

конфиг файла docker-cmpose.yml

Клиенты есть под все.

Вложения

Последнее редактирование:

Для ютуба попробовал поднять туннель IKEv2 IPsec через VPS в Нидерландах, пока полет нормальный (2 недели использования). Как говорил waahoo на VPS в датацентрах России, Youtube тоже нормально работает.

P.S. Поднимал по этому скрипту: https://github.com/hwdsl2/setup-ipsec-vpn/tree/master

Как по мне слишком сильно режет скорость коннекта.Я юзаю VLESS xtls-reality. Как по мне то самое нормальное решение.

P.S. Поднимал по этому скрипту: https://github.com/hwdsl2/setup-ipsec-vpn/tree/master

Последнее редактирование:

С чего он сильно режит скорость? Не говори глупости.Как по мне слишком сильно режет скорость коннекта.

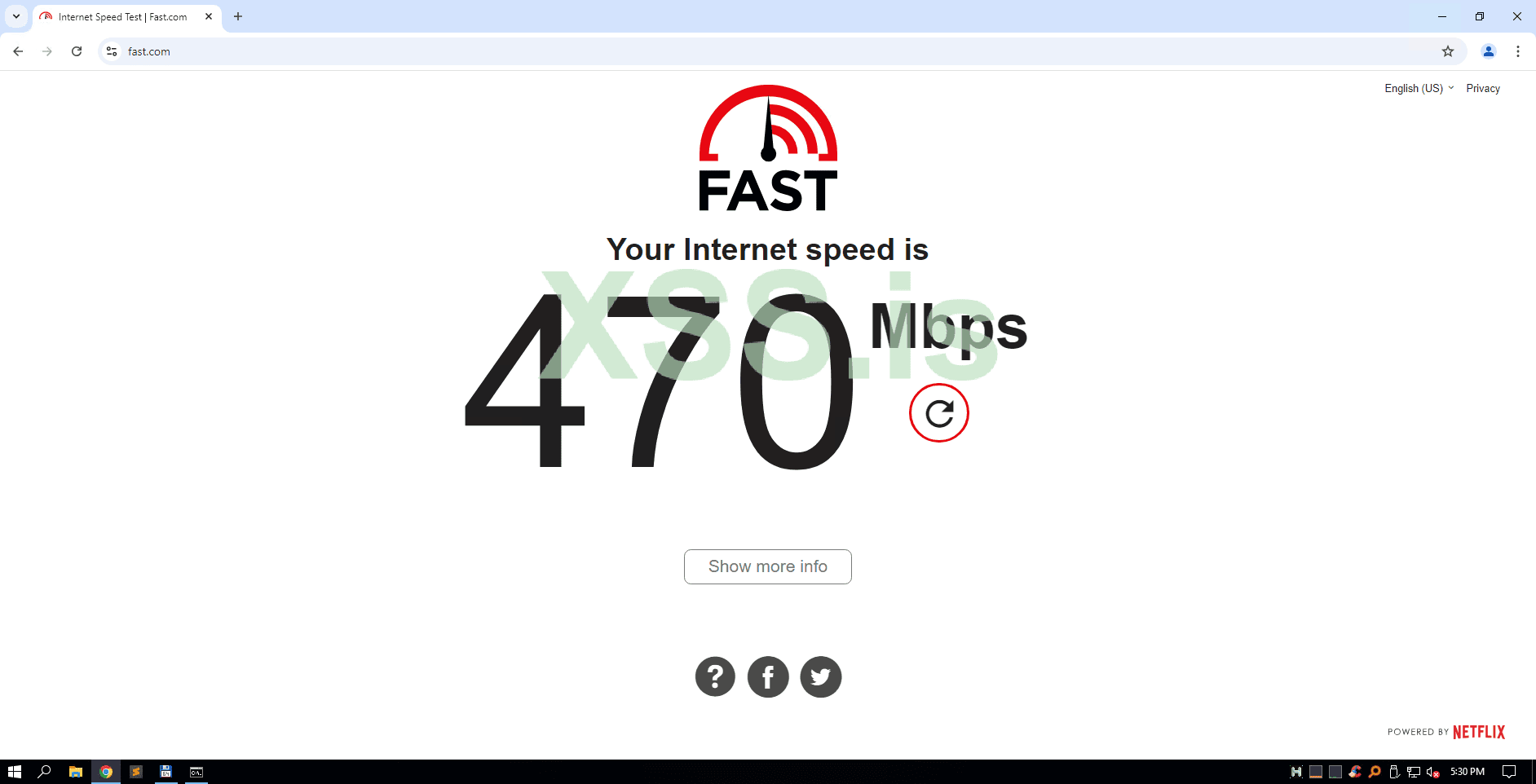

Покажи замеры скорости и конфигурацию на которой поднимаешь свой хваленный VLESS, я поднимал этот туннель, передача не выше 2 Мбит, против того-же ipseс на 30-50 Мбит.С чего он сильно режит скорость? Не говори глупости.

Последнее редактирование:

Напиши мне в личку, дам тебе на тест vless с 300 мбит, попробуешь)Покажи замеры скорости и конфигурацию на которой поднимаешь свой хваленный VLESS, я поднимал этот туннель, передача не выше 2 Мбит, против того-же ipseс на 30-50 Мбит.

Пожалуйста, обратите внимание, что пользователь заблокирован

У меня vless больше сотки. ЭтоПокажи замеры скорости и конфигурацию на которой поднимаешь свой хваленный VLESS, я поднимал этот туннель, передача не выше 2 Мбит, против того-же ipseс на 30-50 Мбит.

режет мой провайдер домашний скорость. Чуть больше 100 м.бит показывает

Сижу на нё уже более года.

Настроен на роутере с openwrt

точечный обход по доменам.

Весь трафик гонять через него неимеет ни какого смысла.

Speedtest by Ookla - The Global Broadband Speed Test

Use Speedtest on all your devices with our free desktop and mobile apps.

Сижу на нё уже более года.

Вот это по-нашему!

Пока остальные только начинают искать, как бы обойти, или впервые открывают мануалы по обфускации трафика и противодействию активному пробиву, ты уже год как свободно скользишь по всему интернету — легко, как на коньках, и, главное, без тормозов. Провайдер даже не успевает понять, как ты просачиваешься мимо. Вот так и надо — быстро, своевременно и технично. Любые блокировки — просто пыль на сапогах!

Напиши мне в личку, дам тебе на тест vless с 300 мбит, попробуешь)

Спасибо. Возможно я сделал что-то не так. Делал VLESS с XTLS-Reality. Попробую переконфигурировать.У меня vless больше сотки.

Пожалуйста, обратите внимание, что пользователь заблокирован

Спасибо. Возможно я сделал что-то не так. Делал VLESS с XTLS-Reality. Попробую переконфигурировать.

Вопрос по Wireguard

Привет. Есть на первый взгляд простой вопрос по настройке Wireguard, но точного ответа я не нашел.

Имеется VPS на Linux, нужно подключить там Wireguard в качестве клиента. Проблема в том что при подключении Wireguard обрубает любую связь по SSH/VNC/RDP и тд.

Как на примере только что установленной системы настроить Wireguard, чтобы он перенаправлял весь траффик через себя и при этом пропускал соединения из вне по открытым портам?

Привет. Есть на первый взгляд простой вопрос по настройке Wireguard, но точного ответа я не нашел.

Имеется VPS на Linux, нужно подключить там Wireguard в качестве клиента. Проблема в том что при подключении Wireguard обрубает любую связь по SSH/VNC/RDP и тд.

Как на примере только что установленной системы настроить Wireguard, чтобы он перенаправлял весь траффик через себя и при этом пропускал соединения из вне по открытым портам?

Последнее редактирование модератором:

Чтобы избежать обрыва соединений при использовании WireGuard, необходимо заранее настроить статические маршруты для трафика SSH/VNC/RDP, чтобы они обходили туннель и использовали исходный интерфейс сервера. Это обеспечит сохранение соединений даже после активации VPN.

Для более сложных сетевых сценариев можно применить policy-based routing, настроив отдельные таблицы маршрутизации и правила через ip rule. Это даст возможность гибко управлять трафиком, разделяя его на тот, который должен идти через VPN, и тот, который остается на основном интерфейсе, в зависимости от источника или назначения трафика.

Для более сложных сетевых сценариев можно применить policy-based routing, настроив отдельные таблицы маршрутизации и правила через ip rule. Это даст возможность гибко управлять трафиком, разделяя его на тот, который должен идти через VPN, и тот, который остается на основном интерфейсе, в зависимости от источника или назначения трафика.

Что-то вроде этого:Привет. Есть на первый взгляд простой вопрос по настройке Wireguard, но точного ответа я не нашел.

Имеется VPS на Linux, нужно подключить там Wireguard в качестве клиента. Проблема в том что при подключении Wireguard обрубает любую связь по SSH/VNC/RDP и тд.

Как на примере только что установленной системы настроить Wireguard, чтобы он перенаправлял весь траффик через себя и при этом пропускал соединения из вне по открытым портам?

ip route, посмотреть сетевой интерфейс на котором айпишникдопустим ты используешь ip 200.200.200.200 для подключения по ssh к серваку и этот айпишник у тебя например на интерфейсе eth0, тогда команда будет выглядеть примерно так:

Код:

sudo ip route add 200.200.200.200 via <gateway-ip> dev eth0<gateway-ip> это шлюз.

так же убедись что wireguard не заворачивает весь трафик в vpn тунель, это можно сделать в конфиге wg0.conf

После чего можно чекнуть маршруты:

Код:

ip route get 200.200.200.200Можно ли где-то найти подробный туториал о маршрутах?Чтобы избежать обрыва соединений при использовании WireGuard, необходимо заранее настроить статические маршруты для трафика SSH/VNC/RDP, чтобы они обходили туннель и использовали исходный интерфейс сервера. Это обеспечит сохранение соединений даже после активации VPN.

Для более сложных сетевых сценариев можно применить policy-based routing, настроив отдельные таблицы маршрутизации и правила через ip rule. Это даст возможность гибко управлять трафиком, разделяя его на тот, который должен идти через VPN, и тот, который остается на основном интерфейсе, в зависимости от источника или назначения трафика.

Насчет заворачивания траффика - в конфиге как я понимаю за это отвечает опция AllowedIPs.Что-то вроде этого:

ip route, посмотреть сетевой интерфейс на котором айпишник

допустим ты используешь ip 200.200.200.200 для подключения по ssh к серваку и этот айпишник у тебя например на интерфейсе eth0, тогда команда будет выглядеть примерно так:

Код:sudo ip route add 200.200.200.200 via <gateway-ip> dev eth0

<gateway-ip> это шлюз.

так же убедись что wireguard не заворачивает весь трафик в vpn тунель, это можно сделать в конфиге wg0.conf

После чего можно чекнуть маршруты:

Код:ip route get 200.200.200.200

Стандартной настройкой является значение - 0.0.0.0/0, ::/0 - полное перенаправление траффика через VPN.

Но также есть и альтернативное значение - 0.0.0.0/1, 128.0.0.0/1, ::/1, 8000::/1. Подойдет ли оно?

Wireguard Stockholm, SE <-> Russia, максимально из возможного конечного узла по тарифу, проблем нет

Speedtest by Ookla - The Global Broadband Speed Test

Use Speedtest on all your devices with our free desktop and mobile apps.www.speedtest.net

Пожалуйста, обратите внимание, что пользователь заблокирован

Согласен. Но многие провайдеры блокируют этотWireguard Stockholm, SE <-> Russia, максимально из возможного конечного узла по тарифу, проблем нет

Посмотреть вложение 93860

протокол и openvpn

так что не всем подходит.

А забыл это не нативный WG, это WG+Shadowsocks, пока для меня единственный рабочий вариант, в натив провайдер душит сука