ФБР предлагает инструмент расшифровки более чем 500 жертвам по всему миру, и дополнительным жертвам рекомендуется выступить с заявлением

Министерство юстиции объявило сегодня о начале кампании против группы вымогателей Blackcat, также известной как ALPHV или Noberus, которая атаковала компьютерные сети более 1000 жертв и с момента своего создания нанесла ущерб по всему миру, включая сети, поддерживающие критическую инфраструктуру США.

За последние 18 месяцев ALPHV/Blackcat стал вторым по распространенности вариантом программы-вымогателя как услуги в мире, основываясь на сотнях миллионов долларов выкупов, уплаченных жертвами по всему миру. Из-за глобального масштаба этих преступлений несколько иностранных правоохранительных органов проводят параллельные расследования.

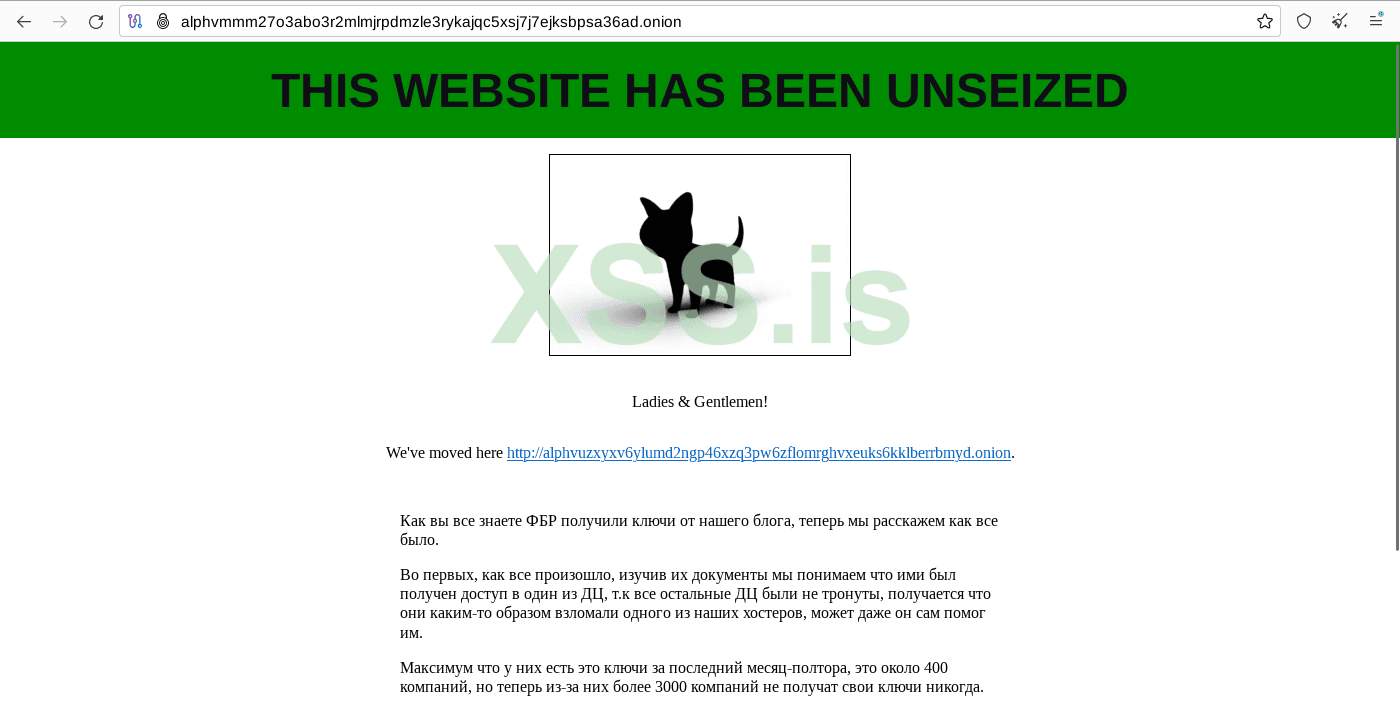

ФБР разработало инструмент расшифровки, который позволил местным отделениям ФБР по всей стране и партнерам правоохранительных органов по всему миру предложить более чем 500 пострадавшим возможность восстановить свои системы. На сегодняшний день ФБР работало с десятками жертв в США и за рубежом, чтобы реализовать это решение, спасая многих жертв от требований выкупа на общую сумму около 68 миллионов долларов. Как подробно описано в ордере на обыск, опубликованном сегодня в Южном округе Флориды, ФБР также получило доступ к компьютерной сети группы вымогателей Blackcat в рамках расследования и конфисковало несколько веб-сайтов, которыми управляла группа.

«Разрушив деятельность группы, занимающейся вымогательством BlackCat, Министерство юстиции в очередной раз взломало хакеров», — заявила заместитель генерального прокурора Лиза О. Монако. «Благодаря инструменту дешифрования, предоставленному ФБР сотням жертв программ-вымогателей по всему миру, предприятия и школы смогли вновь открыться, а службы здравоохранения и службы экстренной помощи смогли вернуться к работе. Мы продолжим уделять приоритетное внимание сбоям и ставить жертв в центр нашей стратегии по разрушению экосистемы, подпитывающей киберпреступность».

«ФБР по-прежнему неустанно привлекает киберпреступников к ответственности и решительно настроено противостоять и сорвать кампании по вымогательству, нацеленные на критическую инфраструктуру, частный сектор и за его пределами», — заявил заместитель директора ФБР Пол Аббате. «Помощь жертвам преступлений является высшим приоритетом ФБР и отражается здесь в предоставлении инструментов, помогающих пострадавшим в расшифровке скомпрометированных сетей и систем. ФБР продолжит агрессивно преследовать этих преступников, где бы они ни пытались скрыться, и обеспечит их привлечение к ответственности и ответственность в соответствии с законом».

«В Министерстве юстиции мы уделяем приоритетное внимание безопасности и защите жертв», — сказала исполняющая обязанности помощника генерального прокурора Николь М. Арджентьери из уголовного отдела Министерства юстиции. «В данном случае агенты и прокуроры неустанно работали над восстановлением сетей жертв, но эти действия не являются кульминацией наших усилий, это только начало. Преступные лица должны осознавать, что сегодняшнее объявление является лишь частью этих продолжающихся усилий. В дальнейшем мы продолжим расследование и преследуем тех, кто стоит за Blackcat, пока они не предстанут перед судом».

«Сегодняшнее объявление подчеркивает способность Министерства юстиции бороться даже с самыми изощренными и плодовитыми киберпреступниками», — заявил прокурор США по Южному округу Флориды Маркензи Лапойнт. «В результате неустанных усилий нашего офиса совместно с ФБР Майами, Секретной службой США и нашими зарубежными партнерами из правоохранительных органов мы предоставили жертвам Blackcat в Южном округе Флориды и по всему миру возможность встать на ноги. и укрепить свою цифровую защиту. Мы продолжим фокусироваться на привлечении людей, стоящих за группой вымогателей Blackcat, к ответственности за свои преступления».

Согласно открытому ордеру, участники Blackcat взломали компьютерные сети в США и по всему миру. Сбои, вызванные вариантом программы-вымогателя, затронули критически важную инфраструктуру США, включая государственные учреждения, службы экстренной помощи, оборонно-промышленные базы, критически важные производства, а также объекты здравоохранения и общественного здравоохранения, а также другие корпорации, государственные учреждения и школы. Сумма убытков во всем мире исчисляется сотнями миллионов и включает в себя выплаты выкупа, уничтожение и кражу конфиденциальных данных, а также затраты, связанные с реагированием на инциденты.

Blackcat использует модель «программы-вымогатели как услуга», в которой разработчики несут ответственность за создание и обновление программ-вымогателей, а также за поддержание незаконной интернет-инфраструктуры. Филиалы несут ответственность за выявление и атаку ценных организаций-жертв с помощью программ-вымогателей. После того, как жертва платит, разработчики и партнеры делят выкуп.

Актеры Blackcat используют модель нападения с множественным вымогательством. Прежде чем зашифровать систему жертвы, партнер украдет или украдет конфиденциальные данные. Затем партнер требует выкуп в обмен на расшифровку системы жертвы и отказ от публикации украденных данных. Злоумышленники Blackcat пытаются получить доступ к наиболее конфиденциальным данным в системе жертвы, чтобы усилить принуждение к выплате. Участники Blackcat полагаются на сайт утечки, доступный в даркнете, для предания огласке своих атак. Когда жертва отказывается платить выкуп, эти субъекты обычно принимают ответные меры, публикуя украденные данные на веб-сайте, посвященном утечке, где они становятся общедоступными.

Расследование ведет полевой офис ФБР в Майами.

Дело ведут судебные адвокаты Кристен Галлахер и Хорхе Гонсалес из отдела компьютерных преступлений и интеллектуальной собственности Отдела по уголовным делам, а также помощники прокурора США Киран Бхат и Брук Уотсон из Южного округа Флориды.

Министерство юстиции также признает важнейшее сотрудничество немецкого Бундескриминаламта и Центральной криминальной инспекции Геттингена, Датского специального отдела по борьбе с преступностью и Европола. Значительную помощь оказали Секретная служба США и прокуратура США по Восточному округу Вирджинии. Значительную помощь также оказали Управление по международным делам Министерства юстиции и Международная связь по кибероперациям. Кроме того, существенную помощь и поддержку оказали следующие иностранные правоохранительные органы: Федеральная полиция Австралии, Национальное агентство по борьбе с преступностью и подразделение специальных операций Восточного региона Соединенного Королевства, Национальная полиция Испании, Кантонская полиция Тургау Швейцарии и Управление государственной защиты и разведки Австрии.

Жертвам программы-вымогателя Blackcat настоятельно рекомендуется связаться с местным отделением ФБР по адресу www.fbi.gov/contact-us/field-offices для получения дополнительной информации и определения того, какая помощь может быть доступна.

Аффилированные лица Blackcat получили первоначальный доступ к сетям жертвы с помощью ряда методов, включая использование скомпрометированных учетных данных пользователя для получения первоначального доступа к системе жертвы. Дополнительную информацию о вредоносном ПО, включая техническую информацию об индикаторах взлома и рекомендации по смягчению его последствий, можно получить в ФБР по адресу www.ic3.gov/Media/News/2022/220420.pdf. .

Дополнительную информацию о продолжающемся расследовании правоохранительных органов в отношении Blackcat можно найти на сайте www.justice[.]gov/media/1329536/dl?inline

Если у вас есть информация о Blackcat, их филиалах или деятельности, вы можете иметь право на вознаграждение в рамках программы Государственного департамента «Вознаграждения за правосудие». Информацию можно отправить через следующую подсказку на базе Tor (требуется браузер Tor): he5dybnt7sr6cm32xt77pazmtm65flqy6irivtflruqfc5ep7eiodiad.onion.

Для получения дополнительной информации о вознаграждениях за информацию о вредоносной иностранной киберактивности против критической инфраструктуры США посетите https://rfj.tips/SDT55f .

источник на английском

Министерство юстиции объявило сегодня о начале кампании против группы вымогателей Blackcat, также известной как ALPHV или Noberus, которая атаковала компьютерные сети более 1000 жертв и с момента своего создания нанесла ущерб по всему миру, включая сети, поддерживающие критическую инфраструктуру США.

За последние 18 месяцев ALPHV/Blackcat стал вторым по распространенности вариантом программы-вымогателя как услуги в мире, основываясь на сотнях миллионов долларов выкупов, уплаченных жертвами по всему миру. Из-за глобального масштаба этих преступлений несколько иностранных правоохранительных органов проводят параллельные расследования.

ФБР разработало инструмент расшифровки, который позволил местным отделениям ФБР по всей стране и партнерам правоохранительных органов по всему миру предложить более чем 500 пострадавшим возможность восстановить свои системы. На сегодняшний день ФБР работало с десятками жертв в США и за рубежом, чтобы реализовать это решение, спасая многих жертв от требований выкупа на общую сумму около 68 миллионов долларов. Как подробно описано в ордере на обыск, опубликованном сегодня в Южном округе Флориды, ФБР также получило доступ к компьютерной сети группы вымогателей Blackcat в рамках расследования и конфисковало несколько веб-сайтов, которыми управляла группа.

«Разрушив деятельность группы, занимающейся вымогательством BlackCat, Министерство юстиции в очередной раз взломало хакеров», — заявила заместитель генерального прокурора Лиза О. Монако. «Благодаря инструменту дешифрования, предоставленному ФБР сотням жертв программ-вымогателей по всему миру, предприятия и школы смогли вновь открыться, а службы здравоохранения и службы экстренной помощи смогли вернуться к работе. Мы продолжим уделять приоритетное внимание сбоям и ставить жертв в центр нашей стратегии по разрушению экосистемы, подпитывающей киберпреступность».

«ФБР по-прежнему неустанно привлекает киберпреступников к ответственности и решительно настроено противостоять и сорвать кампании по вымогательству, нацеленные на критическую инфраструктуру, частный сектор и за его пределами», — заявил заместитель директора ФБР Пол Аббате. «Помощь жертвам преступлений является высшим приоритетом ФБР и отражается здесь в предоставлении инструментов, помогающих пострадавшим в расшифровке скомпрометированных сетей и систем. ФБР продолжит агрессивно преследовать этих преступников, где бы они ни пытались скрыться, и обеспечит их привлечение к ответственности и ответственность в соответствии с законом».

«В Министерстве юстиции мы уделяем приоритетное внимание безопасности и защите жертв», — сказала исполняющая обязанности помощника генерального прокурора Николь М. Арджентьери из уголовного отдела Министерства юстиции. «В данном случае агенты и прокуроры неустанно работали над восстановлением сетей жертв, но эти действия не являются кульминацией наших усилий, это только начало. Преступные лица должны осознавать, что сегодняшнее объявление является лишь частью этих продолжающихся усилий. В дальнейшем мы продолжим расследование и преследуем тех, кто стоит за Blackcat, пока они не предстанут перед судом».

«Сегодняшнее объявление подчеркивает способность Министерства юстиции бороться даже с самыми изощренными и плодовитыми киберпреступниками», — заявил прокурор США по Южному округу Флориды Маркензи Лапойнт. «В результате неустанных усилий нашего офиса совместно с ФБР Майами, Секретной службой США и нашими зарубежными партнерами из правоохранительных органов мы предоставили жертвам Blackcat в Южном округе Флориды и по всему миру возможность встать на ноги. и укрепить свою цифровую защиту. Мы продолжим фокусироваться на привлечении людей, стоящих за группой вымогателей Blackcat, к ответственности за свои преступления».

Согласно открытому ордеру, участники Blackcat взломали компьютерные сети в США и по всему миру. Сбои, вызванные вариантом программы-вымогателя, затронули критически важную инфраструктуру США, включая государственные учреждения, службы экстренной помощи, оборонно-промышленные базы, критически важные производства, а также объекты здравоохранения и общественного здравоохранения, а также другие корпорации, государственные учреждения и школы. Сумма убытков во всем мире исчисляется сотнями миллионов и включает в себя выплаты выкупа, уничтожение и кражу конфиденциальных данных, а также затраты, связанные с реагированием на инциденты.

Blackcat использует модель «программы-вымогатели как услуга», в которой разработчики несут ответственность за создание и обновление программ-вымогателей, а также за поддержание незаконной интернет-инфраструктуры. Филиалы несут ответственность за выявление и атаку ценных организаций-жертв с помощью программ-вымогателей. После того, как жертва платит, разработчики и партнеры делят выкуп.

Актеры Blackcat используют модель нападения с множественным вымогательством. Прежде чем зашифровать систему жертвы, партнер украдет или украдет конфиденциальные данные. Затем партнер требует выкуп в обмен на расшифровку системы жертвы и отказ от публикации украденных данных. Злоумышленники Blackcat пытаются получить доступ к наиболее конфиденциальным данным в системе жертвы, чтобы усилить принуждение к выплате. Участники Blackcat полагаются на сайт утечки, доступный в даркнете, для предания огласке своих атак. Когда жертва отказывается платить выкуп, эти субъекты обычно принимают ответные меры, публикуя украденные данные на веб-сайте, посвященном утечке, где они становятся общедоступными.

Расследование ведет полевой офис ФБР в Майами.

Дело ведут судебные адвокаты Кристен Галлахер и Хорхе Гонсалес из отдела компьютерных преступлений и интеллектуальной собственности Отдела по уголовным делам, а также помощники прокурора США Киран Бхат и Брук Уотсон из Южного округа Флориды.

Министерство юстиции также признает важнейшее сотрудничество немецкого Бундескриминаламта и Центральной криминальной инспекции Геттингена, Датского специального отдела по борьбе с преступностью и Европола. Значительную помощь оказали Секретная служба США и прокуратура США по Восточному округу Вирджинии. Значительную помощь также оказали Управление по международным делам Министерства юстиции и Международная связь по кибероперациям. Кроме того, существенную помощь и поддержку оказали следующие иностранные правоохранительные органы: Федеральная полиция Австралии, Национальное агентство по борьбе с преступностью и подразделение специальных операций Восточного региона Соединенного Королевства, Национальная полиция Испании, Кантонская полиция Тургау Швейцарии и Управление государственной защиты и разведки Австрии.

Жертвам программы-вымогателя Blackcat настоятельно рекомендуется связаться с местным отделением ФБР по адресу www.fbi.gov/contact-us/field-offices для получения дополнительной информации и определения того, какая помощь может быть доступна.

Аффилированные лица Blackcat получили первоначальный доступ к сетям жертвы с помощью ряда методов, включая использование скомпрометированных учетных данных пользователя для получения первоначального доступа к системе жертвы. Дополнительную информацию о вредоносном ПО, включая техническую информацию об индикаторах взлома и рекомендации по смягчению его последствий, можно получить в ФБР по адресу www.ic3.gov/Media/News/2022/220420.pdf. .

Дополнительную информацию о продолжающемся расследовании правоохранительных органов в отношении Blackcat можно найти на сайте www.justice[.]gov/media/1329536/dl?inline

Если у вас есть информация о Blackcat, их филиалах или деятельности, вы можете иметь право на вознаграждение в рамках программы Государственного департамента «Вознаграждения за правосудие». Информацию можно отправить через следующую подсказку на базе Tor (требуется браузер Tor): he5dybnt7sr6cm32xt77pazmtm65flqy6irivtflruqfc5ep7eiodiad.onion.

Для получения дополнительной информации о вознаграждениях за информацию о вредоносной иностранной киберактивности против критической инфраструктуры США посетите https://rfj.tips/SDT55f .

источник на английском