1.Вступление-Кратко про Incident response

-Актуальность сетевого Incident response

-Подготовка к расследованию

2.Анализ траффика в сети

-Перехват сетевого траффика с wireshark

-Учимся анализировать перехваченные пакеты

3.Использование инструментов для сбора информации об IP адресах

-Определение активных IP адресов в сети

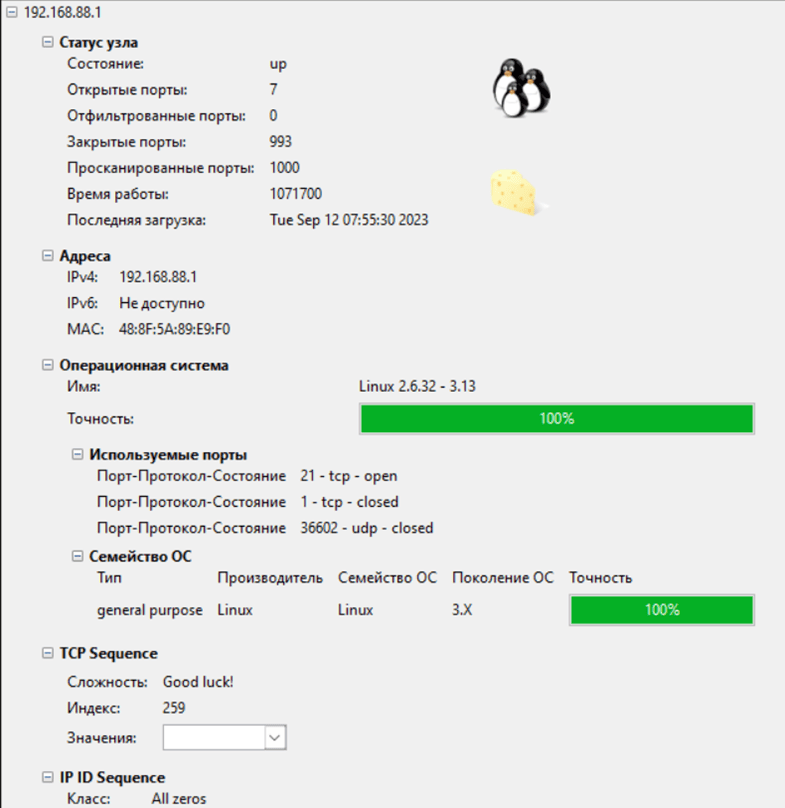

-Анализ OS

-Сканирование портов и перечисление висящих на них служб

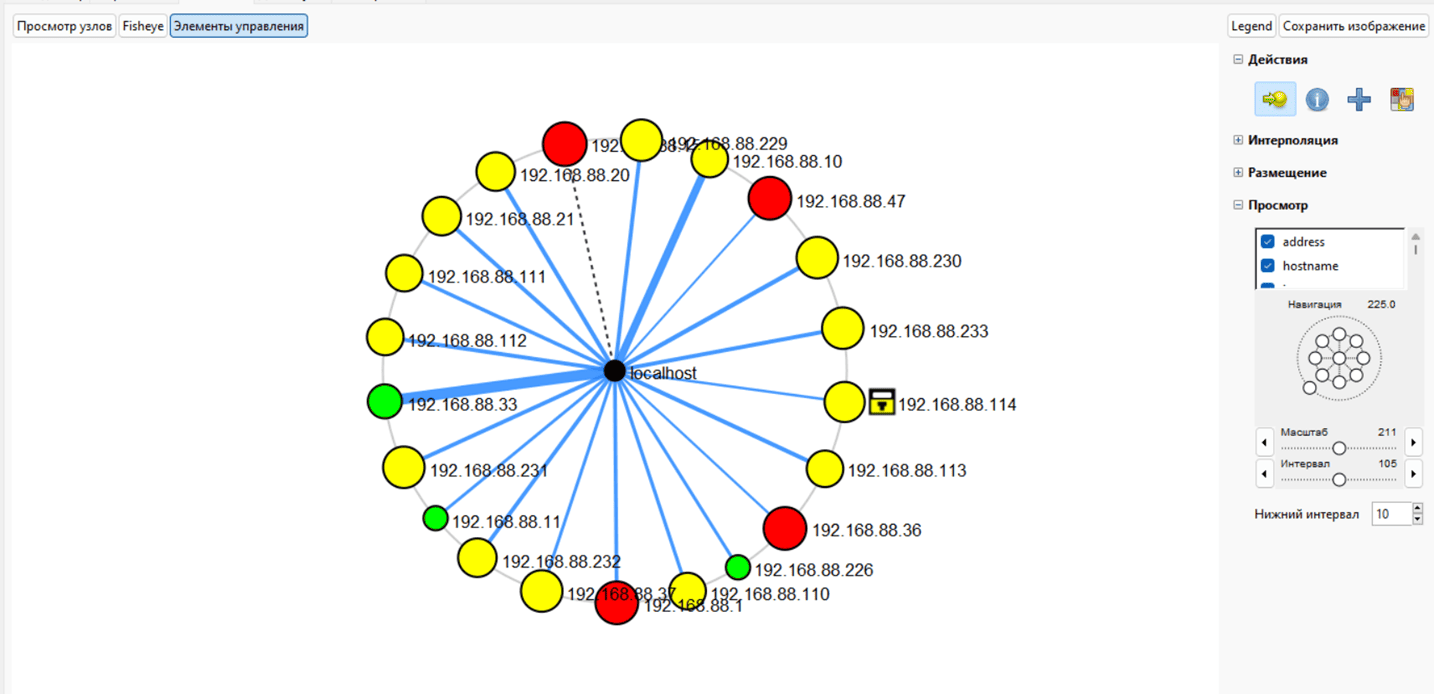

4.Построение карты сети

-Реставрируем сеть с помощью дампа сетевого траффика

-Использование топологии zenmap

5.Анализ логов сетевого оборудования

-Просмотр логов на разных админках оборудования

-Какую инфу об сетевых событиях можно получить из логов

6.Итоги

Вступление

Кратко про Incident response

Incident response – набор тактик в мире кибербезопасности для обнаружения, исследования, и устранения угроз.Кратко про Incident response

Если кратко – это расследование взломов, анализ взломанных систем.

Этот этап расследования активно используют спецслужбы в криминалистике и построении криминалистической цепочки для конечного выхода на атакующего хакера или группировку хакеров.

Процесс обнаружения и анализа угроз включает эти шаги:

- Обнаружение инцидента, взлома

- Оценка критичности инцидента

- Изоляция зараженных систем и ликвидация угрозы

- Сбор данных и анализ угроз, слабых мест в атакуемых системах

- Восстановление систем и улучшение безопасности

Актуальность сетевого Incident response

Актуальность сетевого расследования в локальных корпоративных сетях остается крайне высокой и нарастает с течением времени. Так как злоумышленники постоянно совершают новые и усовершенствованные атаки. Это означает, что корпорации всегда подвергаются риску компрометации своих сетей и данных.Инцидент-реагирование помогает обнаруживать и реагировать на эти угрозы.

Статистика показывает, что 70% кибератак на корпорации (зачастую Ransomware) происходят через взлом входной точки в сеть – главный маршрутизатор. Ransomware – один из самых выгодных для злоумышленника вид атак на сегодняшний день.

Кибер расследование взломанных сетей помогает спецслужбам обнаруживать потенциальные угрозы и злоумышленников.

Как мы знаем – большая часть спецслужб (особенно пиндосы) имеют доступы к большинству баз данных с приватной информацией, тем самым им намного легче искать нарушителей кибер-закона.

SOC представляет собой централизованный отдел или команду, ответственную за мониторинг, обнаружение и реагирование на киберугрозы и инциденты в реальном времени.

Основной задачей SOC является непрерывный мониторинг сетевого и системного трафика с использованием различных средств и инструментов, таких как системы информационной безопасности, сенсоры, журналы событий и другие.

SOC анализирует данные с целью выявления аномальной активности, подозрительных событий и индикаторов компрометации (IOCs).

SOC также реагирует на обнаруженные инциденты, проводя инцидент-реагирование, включая блокировку угроз, изоляцию атаки и восстановление.

EDR представляет собой технологический инструмент, который сосредотачивается на безопасности конечных точек (endpoint), таких как компьютеры, серверы, мобильные устройства и т. д.

Основная цель EDR - обеспечить более глубокий и детализированный анализ активности на конечных точках, чтобы обнаруживать угрозы, которые могут обойти другие средства безопасности.

EDR собирает информацию о действиях и событиях на конечных точках, включая информацию о процессах, файлах, сетевой активности и многом другом.

Эти данные используются для обнаружения продвинутых атак, включая атаки с нулевой допускаемой вероятностью (zero-day) и неизвестные угрозы.

EDR также может предоставлять средства для реагирования на инциденты на конечных точках, включая удаление вредоносных программ и анализ последствий инцидентов.

Подготовка к расследованию

При сборе информации, у нас есть несколько кейсов как это будет происходить: какие у нас возможности в сети, какую мы имеем входящую информацию и так далее…Для обозначения этих случаев придумали несколько терминов:

Черный ящик – кейс когда мы ничего не знаем об сети или цели. Мы подключаемся к сети и начинаем собирать полную информацию.

Серый ящик – кейс когда мы частично имеем хоть какую то информацию об сети (Например: список подсетей, список IP адресов, список ОС)

Белый ящик – кейс когда у нас есть полная информация про сеть, нужно только создать криминалистическую цепочку.

Также не забываем, до сбора информации про зараженную сеть, мы должны согласить это с администратором и владельцем сети.

Для работы нам подойдет система Windows или Linux. Вот список инструментов которые мы будем использовать для расследования:

Nmap - https://nmap.org/download

Wireshark - https://www.wireshark.org/download.html

Advanced IP Scanner - https://www.advanced-ip-scanner.com/download/

Zenmap - https://nmap.org/zenmap/

После установки всего нужного, и получения согласия от владельца сети на проведения криминалистики, подключаемся к сети.

Мы можем подключится к сети через ethernet кабель или по wifi, но будьте внимательны! Я советую настроить Firewall своей системы максимально жестко! Так как после подключения к сети, в ней еще может находится злоумышленник и может пробовать взломать вашу систему. Правильная жесткая настройка Firewall поможет избежать атак и подключений к вашей системе.

После подключения перейдем к расследованию!

Анализ траффика в сети

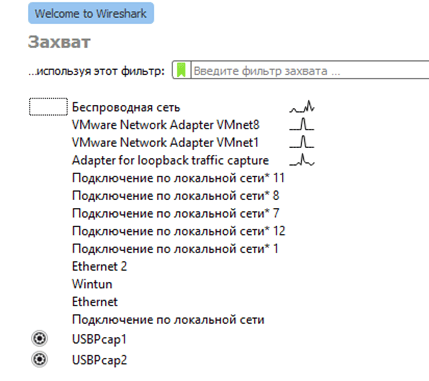

Перехват сетевого траффика с wireshark

Перехват сетевого траффика с wireshark

Wireshark - это бесплатный и с открытым исходным кодом инструмент анализа сетевого трафика. Он доступен для различных операционных систем, включая Windows, macOS и Linux. Wireshark предоставляет возможность захватывать и анализировать сетевой трафик в режиме реального времени или из файлов записи (например, файлов с расширением .pcap).

Чтобы установить Wireshark, следуйте инструкциям на официальном сайте Wireshark (https://www.wireshark.org/download.html) для вашей операционной системы.

Wireshark может перехватывать сетевые пакеты, которые проходят через сетевой интерфейс вашего компьютера. Это позволяет вам видеть, какие данные отправляются и принимаются в вашей сети. Wireshark может анализировать различные протоколы, такие как HTTP, HTTPS, TCP, UDP, DNS и многие другие.

Чтобы начать сниффинг (перехват) пакетов в Wireshark, выполните следующие шаги:

- Запустите Wireshark.

- Выберите сетевой интерфейс, через который вы хотите перехватывать трафик.

3. Нажмите кнопку "Start" или "Capture" для начала захвата пакетов.

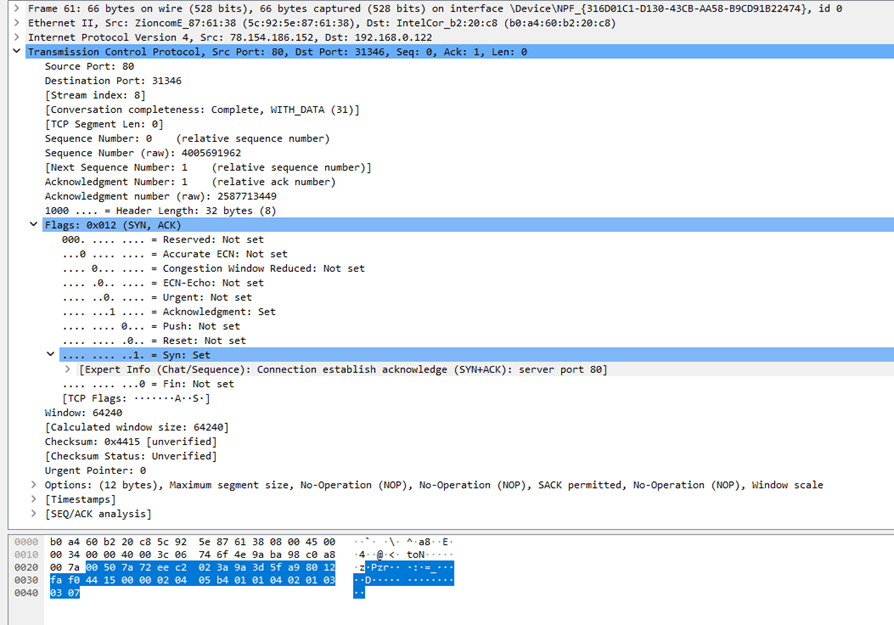

Учимся анализировать перехваченные пакеты

С помощью анализа сетевых пакетов в Wireshark мы получим следующую информацию:- Исходный и целевой IP-адреса и порты.

- Протоколы, используемые в пакете (например, HTTP, TCP, UDP).

- Содержимое запросов и ответов (например, веб-страницы, электронные письма).

- Время отправки и приема пакетов.

- Информацию о сетевых устройствах и службах.

Wireshark предоставляет множество инструментов для анализа пакетов:

- Нам доступны детальные протокольные деревья для каждого пакета, позволяющие разбирать протоколы на различных уровнях (например, Ethernet, IP, TCP).

- Фильтры позволяют Нам отфильтровать исследуемый трафик по различным параметрам, таким как IP-адрес, порт, протокол и другие.

- Wireshark предоставляет множество статистических отчетов и графиков для анализа трафика.

Понимаю, что много чего вам тут не понятно, но вам надо знать только основное:

- Дерево протоколов представляет собой иерархическую структуру, где каждый уровень представляет определенный протокол. Обычно дерево начинается с Ethernet-уровня и расширяется на более высокие уровни, такие как IP, TCP/UDP, а затем прикладные протоколы, такие как HTTP или DNS.

- Интерпретация заголовков: В каждом уровне дерева вы можете увидеть заголовки и поля, содержащие информацию о пакете. Например, в уровне Ethernet вы найдете MAC-адреса и тип кадра, а в уровне IP - IP-адреса и другие поля, характерные для протокола IP.

- Раскрытие уровней: Вы можете раскрывать каждый уровень дерева, чтобы увидеть дополнительные детали. Например, раскрыв уровень IP, вы увидите поля, связанные с этим протоколом, такие как исходный и целевой IP-адрес, TTL (время жизни), флаги и другие.

- Интерпретация данных: После анализа заголовков и полей, переходите к анализу фактических данных, содержащихся в пакете. Например, в уровне HTTP вы можете увидеть запросы и ответы, содержащиеся в веб-трафике, а в уровне DNS - DNS-запросы и ответы.

- Интерпретация флагов и кодов ошибок: Важно обратить внимание на флаги и коды ошибок, если они есть. Например, в уровне TCP вы можете увидеть флаги, указывающие на установление соединения, завершение соединения или другие состояния.

- Использование фильтров: В Wireshark вы можете применять фильтры для ограничения отображаемой информации. Фильтры позволяют вам сконцентрироваться только на интересующем вас трафике, что делает анализ более удобным и эффективным.

- Исследование последовательности пакетов: Для полного понимания сетевой коммуникации часто необходимо изучать несколько пакетов, а не только один. Анализ последовательности пакетов может помочь выявить особенности и взаимодействие между устройствами и протоколами.

Для получения самой информации передаваемой протоколом, кликнете на ветку протокола в анализаторе пакета правой кнопкой мыши и выберите “Копировать > как готовый к печати текст” теперь вставив этот текст в любой текстовый редактор, мы сможем увидеть передаваемую информацию в пакете.

Фильтры информации в Wireshark:

Простые фильтры: Wireshark позволяет применять простые фильтры по разным параметрам, таким как IP-адрес, порт, протокол и т. д. Вы можете ввести фильтр непосредственно в поле "Display Filter" в верхней части окна Wireshark. Например, вы можете ввести ip.addr == 192.168.1.1 для фильтрации пакетов, связанных с IP-адресом 192.168.1.1.

- Сложные фильтры: Wireshark также поддерживает более сложные и комбинированные фильтры с использованием операторов, таких как and, or, not. Например, ip.src == 192.168.1.1 and tcp.port == 80 выберет только HTTP-трафик, исходящий от IP-адреса 192.168.1.1.

- Фильтры на основе протокола: Вы можете выбирать пакеты, относящиеся к определенному протоколу, например, http для HTTP-трафика или dns для DNS-запросов.

- Фильтры на основе адреса: Вы можете фильтровать пакеты, связанные с определенными IP-адресами или диапазонами адресов, используя фильтры вида ip.addr == 192.168.1.1 или ip.addr in 192.168.1.0/24.

Сортировка информации в Wireshark:

Wireshark позволяет сортировать отображаемые пакеты по различным критериям:

- Сортировка по времени: По умолчанию, пакеты отображаются в хронологическом порядке. Однако вы можете изменить сортировку, щелкнув на заголовке столбца "Time" (время), чтобы увидеть пакеты, отсортированные по времени отправки/получения.

- Сортировка по протоколу: Чтобы сгруппировать пакеты по протоколу, щелкните на заголовке столбца "Protocol" (протокол).

- Сортировка по дополнительным параметрам: Вы можете сортировать пакеты по другим параметрам, например, по размеру пакета, номеру порта и так далее, щелкнув на соответствующем заголовке столбца.

- Обратная сортировка: Чтобы изменить порядок сортировки на обратный, щелкните на заголовке столбца второй раз.

Как анализировать сетевую активность с помощью перехвата и анализа сетевого траффика?

Вычисление новых устройств и IP-адресов в сети:

Выявление новых устройств с помощью ARP-пакетов:

arp Отобразить все ARP-пакеты.

Выявление новых IP-адресов с использованием DHCP:

bootp Отобразить все DHCP-пакеты (которые также включают BOOTP).

Вычисление сканирований:

Обнаружение сканирования портов и сервисов с помощью TCP:

tcp.flags.syn == 1 && tcp.flags.ack == 0 Отобразить пакеты, начинающие установку TCP-соединения, но не завершающие его.

Поиск ICMP-запросов (ping) используемых для сканирования:

icmp && icmp.type == 8 Отобразить ICMP Echo Request (ping) пакеты.

Вычисление брутфорс атак:

Для протокола FTP:

ftp.request.command == "USER" && (ftp.response.code == 331 || ftp.response.code == 530) Отобразить попытки аутентификации в FTP, включая успешные (код 331) и неудачные (код 530) попытки.

Для протокола SSH:

ssh && (ssh.msg_code == 1 || ssh.msg_code == 3) Отобразить SSH-пакеты с кодами 1 (SSH_MSG_DISCONNECT) и 3 (SSH_MSG_UNIMPLEMENTED), что может указывать на попытки аутентификации.

Для протокола Telnet:

telnet && (tcp.flags.syn == 1) && (tcp.flags.ack == 0) Отобразить попытки установки Telnet-соединения.

Для протокола HTTP:

http.request.method == "POST" && http.request.uri contains "login" Отобразить HTTP-запросы, содержащие ключевое слово "login", что может указывать на попытки аутентификации.

Для протокола SMB (Server Message Block):

smb.command == 0x73 Отобразить SMB-запросы для аутентификации.

Для протокола RDP (Remote Desktop Protocol):

rdp.negotiation.request && rdp.negotiation.request == "NegReq" Отобразить запросы на установку RDP-соединения.

Вычисление использования эксплоитов:

HTTP-запросы с аномальными URL:

http.request.uri contains "../" || http.request.uri contains "..%2f" Отобразить HTTP-запросы с аномальными URL, которые могут указывать на попытки обхода директорий (Directory Traversal).

HTTP-запросы на неправильные или несуществующие страницы:

http.response.code == 404 Отобразить HTTP-ответы с кодом 404 (Not Found), что может указывать на попытки запросов несуществующих страниц.

Аномальные SQL-запросы в HTTP-трафике:

http.request.uri contains "select" || http.request.uri contains "union" || http.request.uri contains "concat" Отобразить HTTP-запросы, содержащие аномальные SQL-конструкции, которые могут указывать на SQL-инъекции.

DNS-запросы на подозрительные домены:

dns.qry.name matches "(paypal|bank|login|admin|sensitive)\.com" Отобразить DNS-запросы для доменов, содержащих ключевые слова, связанные с фишингом или атаками.

FTP-запросы с аномальными командами:

ftp.command matches "(STOR|DELE|RNFR|MKD|…)" Отобразить FTP-запросы с аномальными командами, которые могут указывать на попытки внесения изменений или загрузки файлов.

SMTP-запросы на нестандартных портах:

smtp && !(tcp.port == 25) Отобразить SMTP-трафик на портах, отличных от стандартного 25, что может указывать на попытки обхода правил.

SSH-пакеты с неправильными версиями:

ssh && ssh.version != "SSH-2.0-" Отобразить SSH-пакеты с неправильной версией, что может быть связано с попытками атаки на устаревшие протоколы.

SMB-запросы с аномальными командами:

smb.command == 0xff Отобразить SMB-запросы с неизвестными или аномальными командами.

RDP-пакеты с аномальными сеансами:

rdp.rdpNegReq.requestedProtocols == "SSL" || rdp.rdpNegReq.requestedProtocols == "TLS" Отобразить RDP-пакеты, запрашивающие использование небезопасных протоколов.

HTTP-пакеты с большими заголовками:

http.request or http.response and frame.len > 1500 Отобразить HTTP-пакеты с аномально большими заголовками, что может быть признаком HTTP-отправки эксплоита.

ICMP-пакеты с аномальными кодами:

icmp.type == 3 && icmp.code == 4 Отобразить ICMP Destination Unreachable пакеты с кодом 4, что может быть связано с атаками.

Вычисление L2 атак:

ARP-пакеты с измененными MAC-адресами:

arp && arp.src.hw_mac != arp.src.hw_mac Отобразить ARP-пакеты, в которых MAC-адрес отправителя отличается от фактического MAC-адреса отправителя.

ARP-пакеты с измененными IP-адресами:

arp && arp.src.proto_ipv4 != arp.src.proto_ipv4 Отобразить ARP-пакеты, в которых IP-адрес отправителя отличается от фактического IP-адреса отправителя.

Дублированные MAC-адреса:

eth.addr == <дублированный_MAC_адрес> Отобразить пакеты с указанным дублированным MAC-адресом.

Изменение маршрутизации:

arp.opcode == 2 && arp.src.hw_mac != arp.src.hw_mac Отобразить ARP-пакеты с операцией "ARP Reply", в которых MAC-адрес отправителя отличается от фактического MAC-адреса отправителя.

Несколько записей ARP для одного IP-адреса:

arp.proto_ipv4 == <целевой_IP_адрес> && arp.src.hw_mac != <правильный_MAC_адрес> Отобразить ARP-пакеты для указанного IP-адреса, в которых MAC-адрес отправителя отличается от ожидаемого.

Аномальные ICMP Redirect-пакеты:

icmp.type == 5 && icmp.code == 1 Отобразить ICMP Redirect пакеты с кодом 1 (Redirect for Network), которые могут использоваться в MITM-атаках.

HTTP-запросы с измененным Host-заголовком:

http.host != <ожидаемый_Host_заголовок> Отобразить HTTP-запросы с Host-заголовком, отличным от ожидаемого, что может быть признаком атаки на HTTP-уровне.

DNS-запросы на неправильный DNS-сервер:

dns.qry.name != <ожидаемый_DNS_сервер> Отобразить DNS-запросы, направленные на DNS-сервер, отличный от ожидаемого.

ARP Caching Poisoning:

arp.opcode == 2 && arp.src.proto_ipv4 != <ожидаемый_IP_адрес> Отобразить ARP-пакеты с операцией "ARP Reply", в которых IP-адрес отправителя отличается от ожидаемого.Использование инструментов для сбора информации об IP адресах

Перейдем к анализу активных IP адресов в сети, важно помнить – что на момент наличия нашей системы в сети, здесь еще может быть система злоумышленника подключенная через wifi, ethernet или VPN. Займемся определением этой системы (или систем) и сбором информации об ней.С помощью сканирования активных IP адресов, можно определить левые и подозрительные IP адреса в сети. Также в случае с кейсом серого ящика, мы можем взять список IP адрес (иногда статических) и сравнить их с текущими IP адресами, тем самым найти отличающиеся левые IP адреса.

Определение левых IP адресов в сети

Будем использовать несколько инструментов для поиска левых подсетей и левых IP адрес.Advanced IP Scanner – удобный инструмент для определения IP адресов и подсетей.

Скачать: https://www.advanced-ip-scanner.com/download/

Запускаем программу , и в поле пишем свою подсеть.

Чтобы узнать подсеть , на системах Windows: Ipconfig на системах Linux: ip a

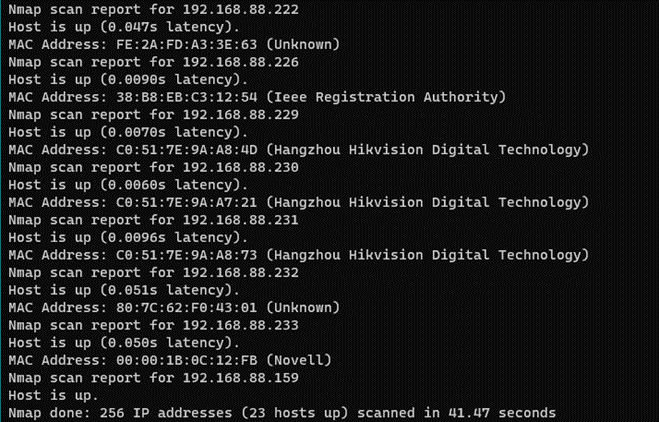

Nmap ping scan – модуль в инструменте Nmap для сканирования сети ICMP пакетами.

Для быстрого определения активных устройств в подсети будем использовать инструмент nmap с флагом -sn

Тем самым, инструмент выявит активные IP адреса с помощью ICMP пингования. Это работает таким образом: наш компютер отправляет ICMP запрос на хост в сети, если хост выдает нам такой же ICMP ответ это значит что хост активен в сети, а если не отправляет значит такого IP адреса нет, хост выключен, или на нем стоит очень жесткий файрволл (но обходить это также научимся).

Nmap 192.168.88.1/24 -sn (не забудьте изменить подсеть на свою)После вывода мы увидим такую картину:

Теперь мы будем работать с этими IP адресами.

Анализ OS

Для анализа операционной системы хоста, мы также используем nmap. С помощью флага -O мы сможем узнать семейство операционных систем на хосте и версию самой операционной системы.Nmap -O <подсеть>Или

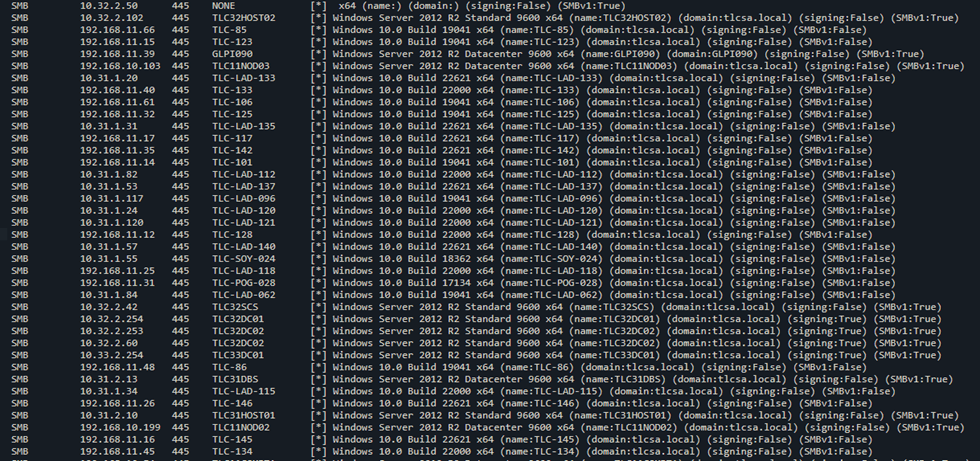

Nmap -O <iP хоста>Также с помощью таких инструментов как CrackMapExec (CME) или Bloodhound, мы можем узнавать подробную информацию об хостах если они находятся в сетевом домене инфраструктуры Active Directory.

Использование CrackMapExec:

сme <подсеть>

Сканирование портов и перечисление висящих на них служб

Теперь также используя определенные флаги инструмента Nmap, соберем информацию об портах и службах на левых системах.-p- просканирует все порты в диапазоне от 0 до 65535 (65535 — это максимальный порт, который может быть занят)-p <порт>просканирует указанные вами порты (можно поставить единичный порт, например -p 22, а можно несколько через кому, например -p 22,80,21 также инструмент умеет принимать диапазоны портов, например -p 21-26 в этом случае у нас просканируются порты 21, 22, 23, 24,25, 26)-sT проделывает сканирование с помощью TCP пакетов, это более надежно в отличии от SYN пакетов.-sU сканирует все открытые UDP порты на устройстве.Мой любимый флаг в скрипте nmap это -sV, он сканирует открытые порты и определяет версии и баннера служб, висящих на этих портах.

Для полного сканирования цели, выполним эту команду:

nmap <IP> -p- -sVПостроение карты сети

Реставрируем сеть с помощью дампа сетевого траффика

Реставрируем сеть с помощью дампа сетевого траффика

Определение хостов и их операционных систем:

Фильтр для ARP-запросов и ответов:

arp Этот фильтр покажет ARP-пакеты, которые содержат информацию об IP-адресах и MAC-адресах хостов. Это поможет идентифицировать хосты.Фильтр для DHCP-пакетов:

bootp Отобразить DHCP (BOOTP) пакеты, чтобы определить DHCP-серверы и динамические IP-адреса, выданные хостам.Фильтр для OS Fingerprinting:

tcp.flags.syn == 1 and tcp.flags.ack == 0 Этот фильтр выделит TCP SYN-пакеты, которые могут быть использованы для OS fingerprinting. Особенно полезно в сочетании с инструментами, такими как nmap, для определения ОС.Определение активных служб и открытых портов

Фильтр для TCP и UDP-пакетов:

tcp или udp Эти фильтры покажут TCP и UDP-пакеты, что поможет в определении активных портов и сетевых сессий.Фильтр для HTTP-пакетов:

http Этот фильтр покажет HTTP-пакеты, что полезно для выявления веб-серверов и сайтов.Фильтр для SIP- и RTP-пакетов (для VoIP-сетей):

sip или rtp Отобразить SIP- и RTP-пакеты для выявления VoIP-устройств и сессий.Документация и построение карты сети

- Перейдите на веб-сайт diagrams.net

- Запустите diagrams.net: Нажмите на кнопку "Start Diagramming" или "Create New Diagram", чтобы начать создание новой диаграммы.

- Чтобы начать создание карты сети, добавьте начальный элемент, представляющий вашу сеть. Например, это может быть элемент "Network" или "Server".

- Добавьте устройства и хосты: Используйте элементы диаграммы, такие как "Computer", "Router", "Switch", "Server" и др., чтобы представить устройства в вашей сети. Просто перетащите соответствующий элемент на холст диаграммы и разместите его.

- Соедините элементы, представляющие физические или логические связи между устройствами. Используйте линии соединения или стрелки для этой цели.

- Чтобы указать информацию о каждом хосте, добавьте текстовые метки с IP-адресами, MAC-адресами и другой сетевой информацией к каждому элементу.

- Если необходимо, добавьте элементы "Port" или "Connection Point" для указания открытых портов на устройствах. Это поможет отобразить активные службы и открытые порты.

- Произведите оформление диаграммы сети, выбрав подходящие цвета, шрифты и стили линий. Это делает диаграмму более читаемой.

- Структурируйте диаграмму: Организуйте элементы и связи на холсте так, чтобы диаграмма была логически структурированной. Используйте группировку элементов или контейнеры, если это необходимо.

- После создания и оформления диаграммы сохраните ее на своем компьютере или в облачном хранилище.

- Если вам нужно использовать диаграмму в других документах или презентациях, вы можете экспортировать ее в различные форматы, такие как PNG, JPEG, PDF и другие.

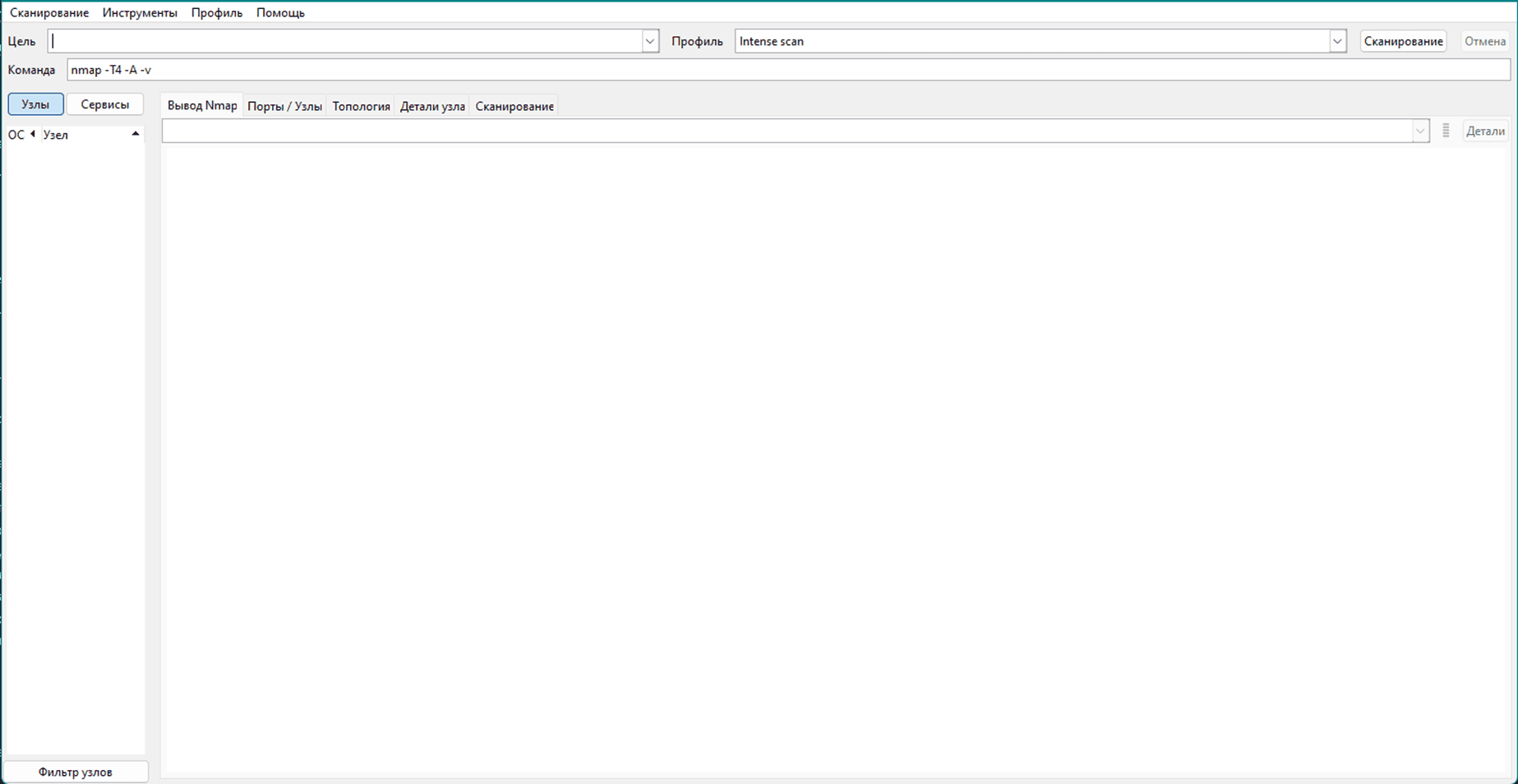

Использование топологии Zenmap

Zenmap - графический интерфейс для Nmap, инструмента для сканирования сети и обнаружения устройств и служб в сети. Zenmap делает процесс сканирования сети более доступным и удобным для пользователей, предоставляя графический интерфейс и множество опций для настройки сканирования.Установка:

- Перейдите на официальный сайт Nmap (https://nmap.org/download.html) и загрузите установщик Nmap для вашей операционной системы. Zenmap обычно поставляется вместе с Nmap.

- Запустите установщик Nmap и следуйте инструкциям для установки программы на вашем компьютере.

Запускаем инструмент нажав на иконку, или набрав в командной строке

zenmapПосле запуска, мы сможем увидеть такой интерфейс:

В колонке “цель” мы пишем подсеть, IP, список подсетей или список IP.

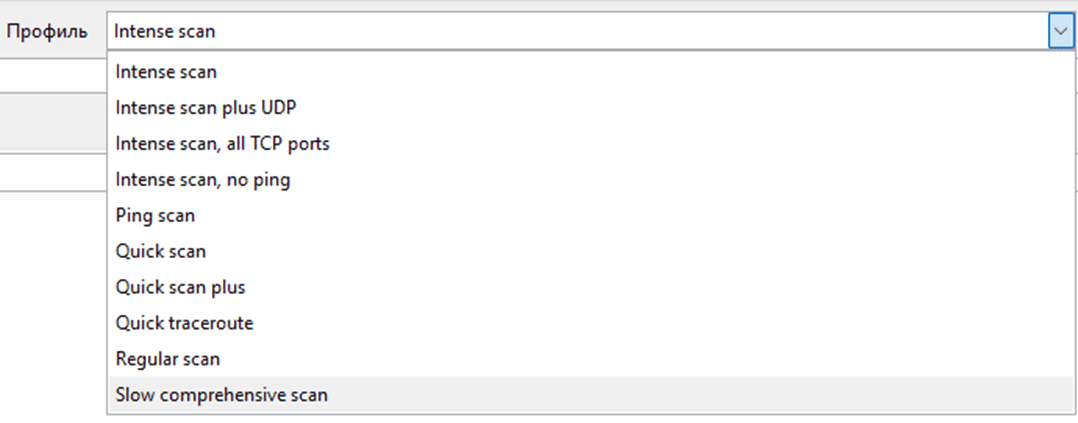

Также выбираем режим сканирования:

Intense scan:

Этот профиль выполняет более обширное и интенсивное сканирование.

Включает в себя методы SYN-сканирования, определение операционных систем и сканирование версий служб.

Может быть более навязчивым и вызвать большую нагрузку на сеть и целевые устройства.

Quick scan:

Это быстрое и легкое сканирование для обнаружения открытых портов и основной информации о службах.

Менее интенсивное, чем Intense scan, и обычно вызывает меньше внимания.

Ping scan:

Использует ICMP-запросы (ping) для определения того, доступны ли устройства в сети.

Полезно для быстрой проверки доступности хостов.

Regular scan:

Этот профиль предлагает стандартное сканирование с более умеренной интенсивностью.

Включает в себя сканирование SYN и сканирование версий служб.

Slow comprehensive scan:

Это более тщательное и аккуратное сканирование, которое может занять больше времени.

Включает в себя обширное сканирование портов и определение версий служб.

Custom scan:

Позволяет настроить параметры сканирования в соответствии с вашими требованиями.

Вы можете выбрать конкретные методы сканирования и порты для анализа.

Intense scan plus UDP:

Этот профиль анализирует как TCP, так и UDP порты, что делает его полезным для исследования служб, работающих на UDP.

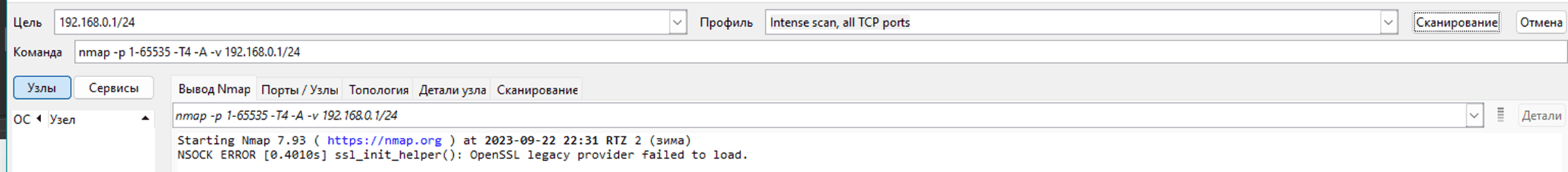

Запустим сканирование вписав подсеть и выбрав профиль сканирования “Intense scan, all TCP ports”:

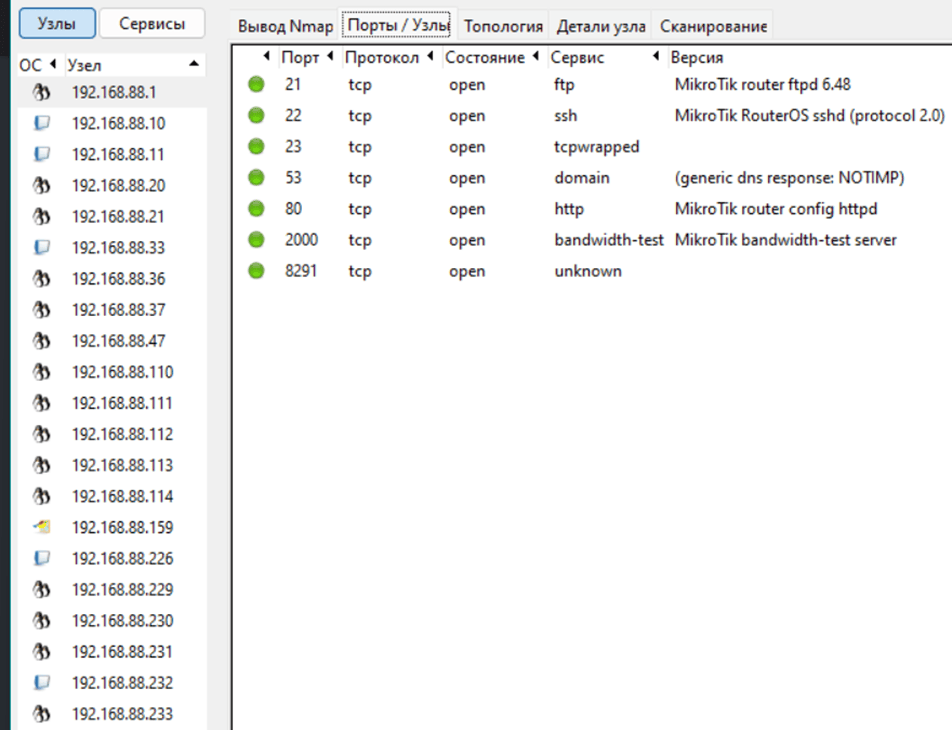

Ждем окончания сканирования и анализируем результаты:

Из важных вкладок могу выделить “Порты/Узлы”, “Топология”, “Детали узла”.

После сканирования получаем такой вывод, слева у нас колонка с IP адресами, ну а справа вкладки с информацией.

Нажав на вкладку “Порты/Узлы” Увидим открытые порты на устройствах и версии висящих на них служб.

Перейдя в вкладку “Детали узла”, мы увидим детальную информацию про узел:

Перейдем к топологии! Топология Nmap – хороший инструмент для визуализации карты сети.

Нажав на вкладку “Топология”, перед нами откроется вот такое меню:

Нажав на “Элементы управления” мы откроем меню для управлением визуализацией сети.

Анализ логов сетевого оборудования

Анализируя записи (Логи) на сетевом оборудовании, можно увидеть информацию об разных сетевых событиях. Это нам пригодится при расследовании.Просмотр логов на разных админках оборудования

TP-Link:

- Зайдите в веб-интерфейс маршрутизатора, обычно через браузер по адресу http://192.168.0.1 или http://192.168.1.1.

- Войдите в систему, используя учетные данные администратора (обычно это логин "admin" и пароль по умолчанию).

- На панели управления найдите раздел "System Tools" или "Maintenance".

- В этом разделе вы должны найти опцию "System Log" или "Event Log", где можно просматривать события и журналы.

Asus:

- Зайдите в веб-интерфейс маршрутизатора, обычно через браузер по адресу http://192.168.1.1.

- Войдите в систему, используя учетные данные администратора.

- Перейдите в раздел "Advanced Settings" или "Administration".

- В этом разделе вы должны найти опцию "System Log" или "Event Log", где можно просматривать события и журналы.

Netgear:

- Зайдите в веб-интерфейс маршрутизатора, обычно через браузер по адресу http://192.168.1.1 или http://192.168.0.1.

- Войдите в систему, используя учетные данные администратора.

- Перейдите в раздел "Advanced" или "Advanced Settings".

- В этом разделе вы должны найти опцию "Logs" или "Event Logs", где можно просматривать события и журналы.

Cisco:

- Для оборудования Cisco командный интерфейс более типичен. Подключитесь к маршрутизатору или коммутатору с помощью программы для терминала, такой как PuTTY.

- Войдите в систему, используя учетные данные администратора.

- Используйте команды, такие как "show logging" или "show event log", чтобы просмотреть события и журналы.

Mikrotik:

- Зайдите в веб-интерфейс маршрутизатора, обычно через браузер по адресу http://192.168.88.1.

- Войдите в систему, используя учетные данные администратора.

- Перейдите в раздел "System" и выберите "Logs", где можно просматривать события и журналы.

SonicWall:

- Зайдите в веб-интерфейс SonicWall, обычно через браузер по адресу https://ip-адрес-маршрутизатора.

- Войдите в систему, используя учетные данные администратора.

- Перейдите в раздел "Log" или "Log Settings", где можно просматривать события и журналы.

D-Link:

- Зайдите в веб-интерфейс маршрутизатора, обычно через браузер по адресу http://192.168.0.1 или http://192.168.1.1.

- Войдите в систему, используя учетные данные администратора.

- Перейдите в раздел "Logs" или "System Logs", где можно просматривать события и журналы.

Какую инфу об сетевых событиях можно получить из логов

Логи содержат информацию о различных событиях и активностях в сети, которая может быть полезной при обнаружении и реагировании на инциденты. Вот некоторые типичные сведения, которые можно получить из логов сетевых событий:Аутентификация и авторизация:

- Попытки входа в систему (удачные и неудачные).

- Блокировки аккаунтов из-за нескольких неудачных попыток аутентификации.

- Изменения прав доступа к ресурсам.

- Попытки сканирования портов и сервисов.

- Необычные или подозрительные запросы и пакеты.

- Обнаружение аномального или атакующего трафика.

- Определение атак, таких как DDoS, SQL-инъекции, кросс-сайтовый скриптинг и другие.

- Обнаружение вирусов, вредоносных программ или атак на прикладное ПО.

- События, связанные с веб-безопасностью, например, взломы веб-серверов или SQL-инъекции.

- Изменения конфигурации сетевых устройств.

- Действия администраторов и других пользователей с привилегированными правами.

- Доступ к защищенным ресурсам и файлам.

- Отчеты о найденных уязвимостях и попытках их эксплуатации.

- Обнаружение открытых портов и служб, которые могут представлять риск.

- Мониторинг использования сетевых ресурсов и пропускной способности.

- Выявление необычных или подозрительных паттернов использования ресурсов.

- Логи приложений могут содержать информацию о необычных активностях, ошибках и атаках на приложения.

Нахождение информации в логах сетевых событий требует умения анализировать текстовые записи и выявлять интересующие вас события или шаблоны. Вот некоторые общие примеры того, как можно искать информацию в логах:

Использование ключевых слов:

Для поиска конкретных событий можно использовать ключевые слова, связанные с интересующей вас активностью. Например, для поиска неудачных попыток входа в систему можно искать слова "Failed login" или "Authentication failure".

Фильтрация по дате и времени:

Если вы знаете, когда произошло интересующее вас событие, вы можете фильтровать логи по дате и времени. Например, для поиска событий, произошедших в определенное время, используйте фильтры по диапазону дат и времени.

Использование регулярных выражений:

Регулярные выражения могут быть мощным инструментом для поиска событий, соответствующих сложным шаблонам. Например, для поиска IP-адресов в логах можно использовать регулярное выражение \d{1,3}\.\d{1,3}\.\d{1,3}\.\d{1,3}.

Фильтрация по источнику или уровню события:

Многие логи содержат информацию об источнике события и его уровне важности. Вы можете фильтровать события по определенным источникам или по уровню важности, чтобы выделить наиболее значимые события.

Примеры:

Поиск неудачных попыток входа в логах аутентификации:

grep "Failed login" auth.log

Поиск событий, связанных с определенным IP-адресом в логах:

grep "192.168.1.100" access.log

Поиск событий за определенный период времени в логах:

grep "2023-09-15" access.log

Использование регулярного выражения для поиска IP-адресов в логах:

grep -E '\d{1,3}\.\d{1,3}\.\d{1,3}\.\d{1,3}' access.log

Фильтрация по уровню важности (например, ошибки) в логах:

grep "ERROR" application.logЭто лишь примеры. В зависимости от формата и структуры ваших логов и конкретных требований анализа, вам могут потребоваться различные методы поиска и фильтрации информации. Важно также знать формат логов и принятые стандарты для правильного анализа событий.

Итог

Сетевое расследование и инцидентный респонс в локальных сетях являются важными аспектами обеспечения безопасности корпоративных сетей. В этой области существует несколько ключевых шагов и инструментов, которые помогают выявить и анализировать сетевые инциденты:Вступление: Инцидентный респонс - это процесс реагирования на сетевые инциденты, такие как кибератаки или нарушения безопасности. Он актуален в свете постоянной угрозы со стороны киберпреступников. Специальные службы SOC (Security Operations Center) и EDR (Endpoint Detection and Response) играют важную роль в обнаружении и реагировании на инциденты.

Подготовка к расследованию: Этот этап включает в себя анализ входящей информации и получение согласия на сбор данных, подключение к сети и установку необходимых инструментов.

Анализ трафика в сети: Для анализа трафика сети используется инструмент Wireshark, который позволяет перехватывать и анализировать сетевые пакеты. Это позволяет обнаружить подозрительную активность и выявить нарушения безопасности.

Использование инструментов для сбора информации об IP адресах: Анализ IP-адресов в сети помогает выявить несанкционированные устройства и сравнить текущую карту сети с действительной. Инструменты, такие как Advanced IP Scanner и Nmap, могут быть полезными при определении активных IP-адресов и сканировании портов.

Построение карты сети: Построение карты сети позволяет визуализировать структуру сети и выявить потенциальные слабые места. Инструмент Zenmap является полезным средством для этой задачи.

Анализ логов сетевого оборудования: Логи сетевого оборудования содержат ценную информацию о сетевых событиях. Просмотр логов на административных панелях оборудования может помочь в выявлении аномалий и нарушений безопасности.

Все эти шаги и инструменты совместно позволяют сетевым администраторам и аналитикам обеспечивать безопасность локальных корпоративных сетей, выявлять инциденты и реагировать на них в устойчивом режиме. Эффективный сетевой респонс играет критическую роль в предотвращении утечек данных и минимизации потенциальных угроз для организации.

С вами как всегда был маленький гуфи, до встреч в новых статьях!

Донаты автору за труд и старания

BTC: bc1qmku9gh5qxy2j8dh9c657rvum80a4cagx803j54

ETH: 0x449A9Fc080e48315968Cd47DBdD619B3519B9151

USDT TRC20: TMeeM2prwn7pShvYNcwLCNKmNAM48BmqGc

USDT ERC20: 0x449A9Fc080e48315968Cd47DBdD619B3519B9151

BUSD BEP20: 0x449A9Fc080e48315968Cd47DBdD619B3519B9151

Автор: Gufi

Сделано специально для xss.pro!

Network Ripper уже скоро...