Пожалуйста, обратите внимание, что пользователь заблокирован

Всем привет форумчане.

И так интересует вопрос.

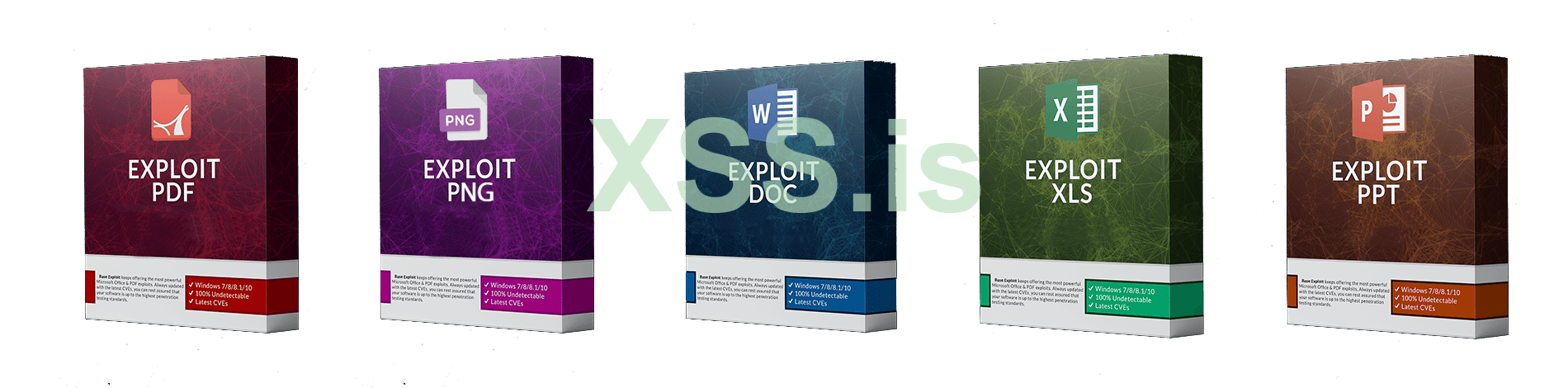

apk to pdf\png\jpeg возможно ли это?

ищу уже который месяц, читал на exploit что индусы не давно нагрели на хорошую сумму через jpeg.

Есть тут умельцы???

И так интересует вопрос.

apk to pdf\png\jpeg возможно ли это?

ищу уже который месяц, читал на exploit что индусы не давно нагрели на хорошую сумму через jpeg.

Есть тут умельцы???