Начало здесь: http://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/98414/

Решил выложить бесплатно то что нашёл, подарок форуму.

Пароль на архив PassPassPass123

Описание того как всё это работает:

1. В вмваре есть возможность выводить данные из ком порта в отдельный файл. Пишем в настройках такое имя файла: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp\test.hta

После этого всё что отправляется в компорт изнутри вмваре будет попадать в этот файл.

2. Теперь о том как записать контент в этот файл. В VMWare есть возможность подключать сторонние биосы. Пишем свой небольшой BIOS, единственная функция которого это отправка данных в COM порт.

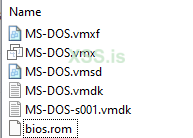

Этот bios находится в файле bios.rom, сам файл bios rom прописывается в файле настроек образа MS-DOS.vmx

3. Этот bios при запуске образа вмваре отправит в ком порт строку "<script>alert(7);</script>". В вмваре будет просто чёрный экран и всё. Но в папке автозагрузки появится файл test.hta с контентом.

4. После ребута компа сработает файл test.hta из автозагрузки и выведет тестовый месседжбокс

Сейчас оформляю всё это в виде статьи, с побробным описанием и исходниками.

Решил выложить бесплатно то что нашёл, подарок форуму.

Пароль на архив PassPassPass123

Описание того как всё это работает:

1. В вмваре есть возможность выводить данные из ком порта в отдельный файл. Пишем в настройках такое имя файла: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp\test.hta

После этого всё что отправляется в компорт изнутри вмваре будет попадать в этот файл.

2. Теперь о том как записать контент в этот файл. В VMWare есть возможность подключать сторонние биосы. Пишем свой небольшой BIOS, единственная функция которого это отправка данных в COM порт.

Этот bios находится в файле bios.rom, сам файл bios rom прописывается в файле настроек образа MS-DOS.vmx

3. Этот bios при запуске образа вмваре отправит в ком порт строку "<script>alert(7);</script>". В вмваре будет просто чёрный экран и всё. Но в папке автозагрузки появится файл test.hta с контентом.

4. После ребута компа сработает файл test.hta из автозагрузки и выведет тестовый месседжбокс

Сейчас оформляю всё это в виде статьи, с побробным описанием и исходниками.