EN ONLY FOR 3 HANDS! ESCROW! START PRICE 650$ - ONLY START. IF ONE HANDS X3 or pm. All questions - pm.

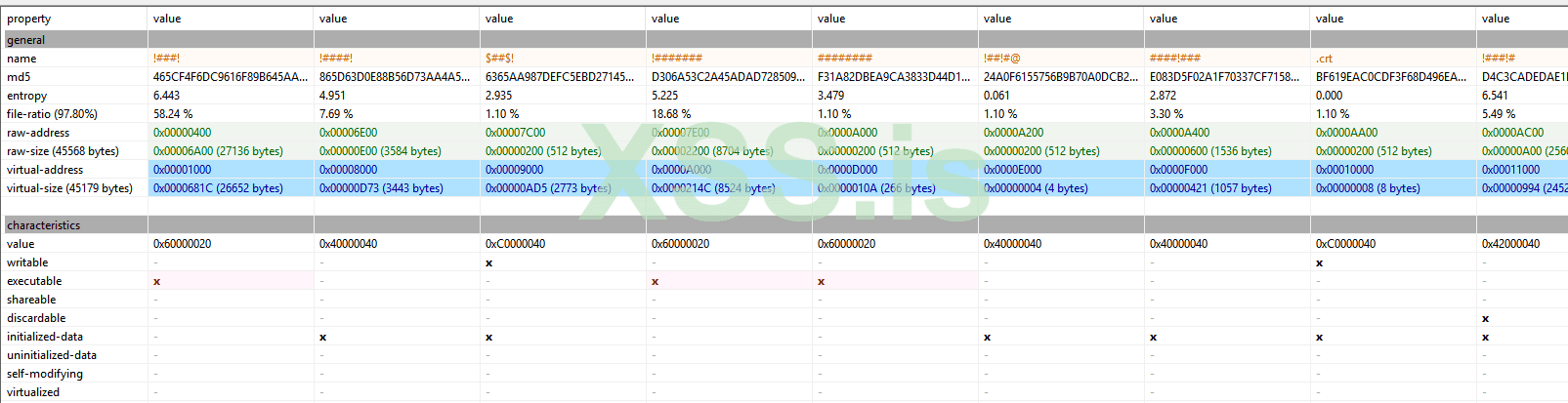

This is powerful asm codes what work in more platforms without dependencies. U need add it to line of code.

This is powerful asm codes what work in more platforms without dependencies. U need add it to line of code.

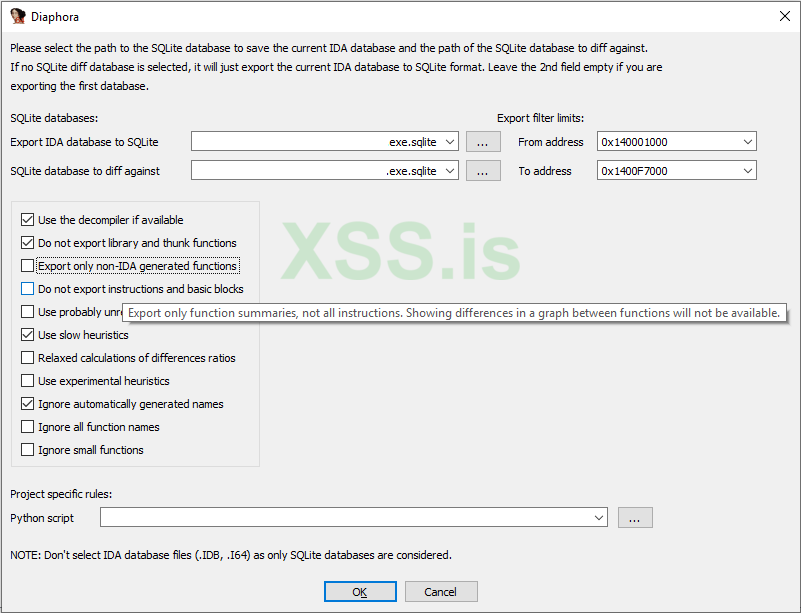

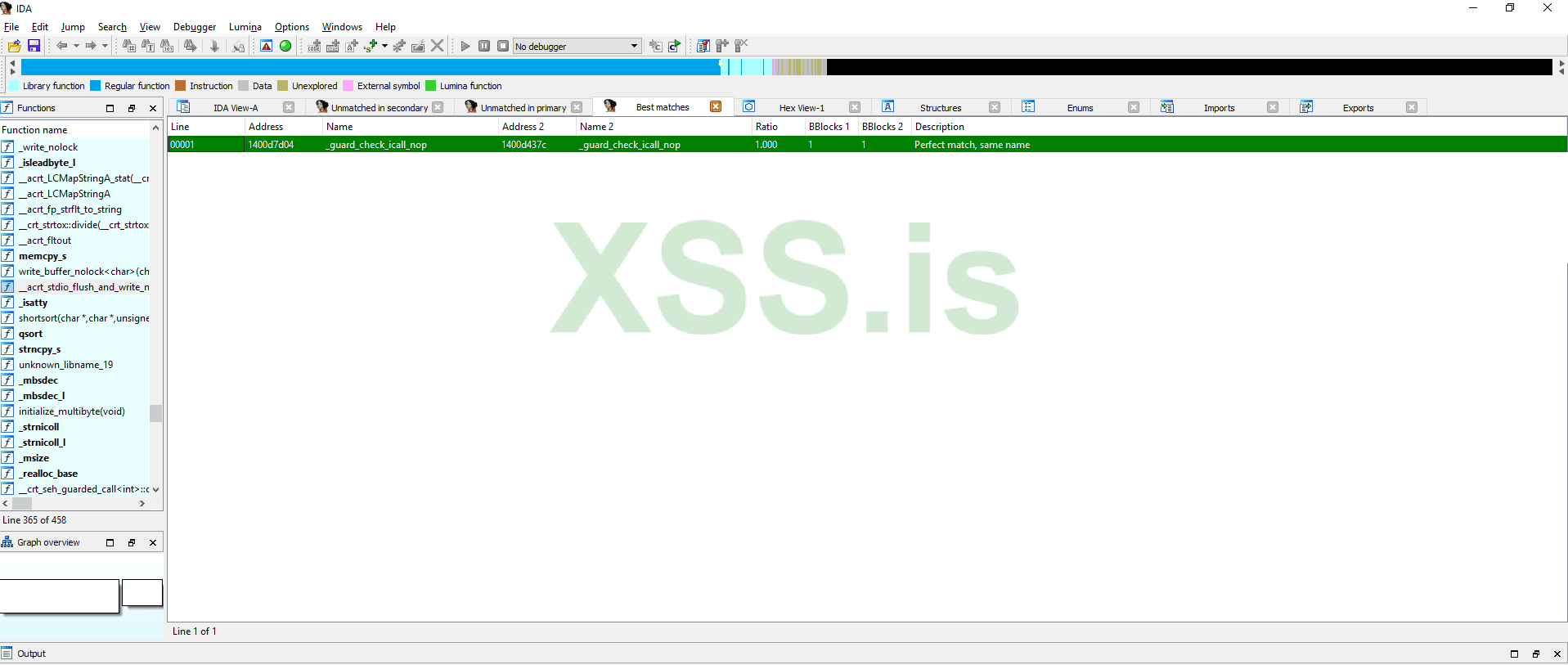

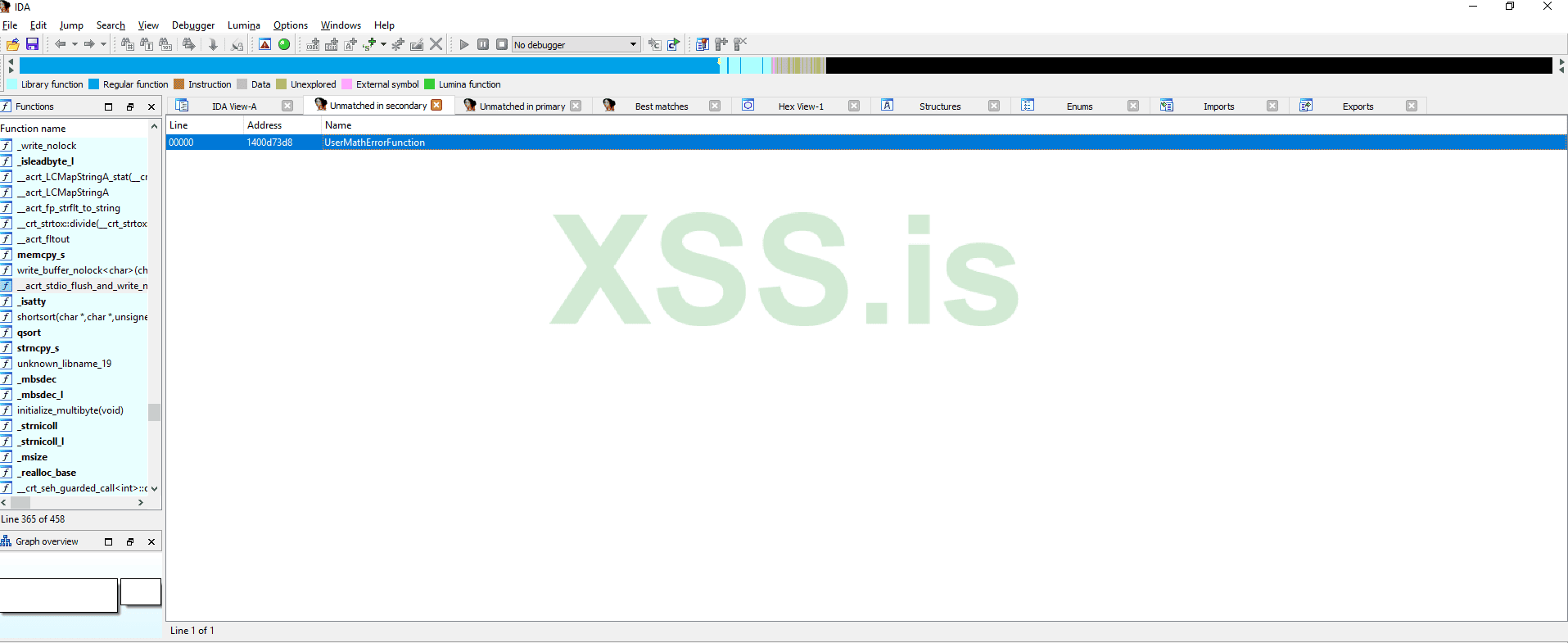

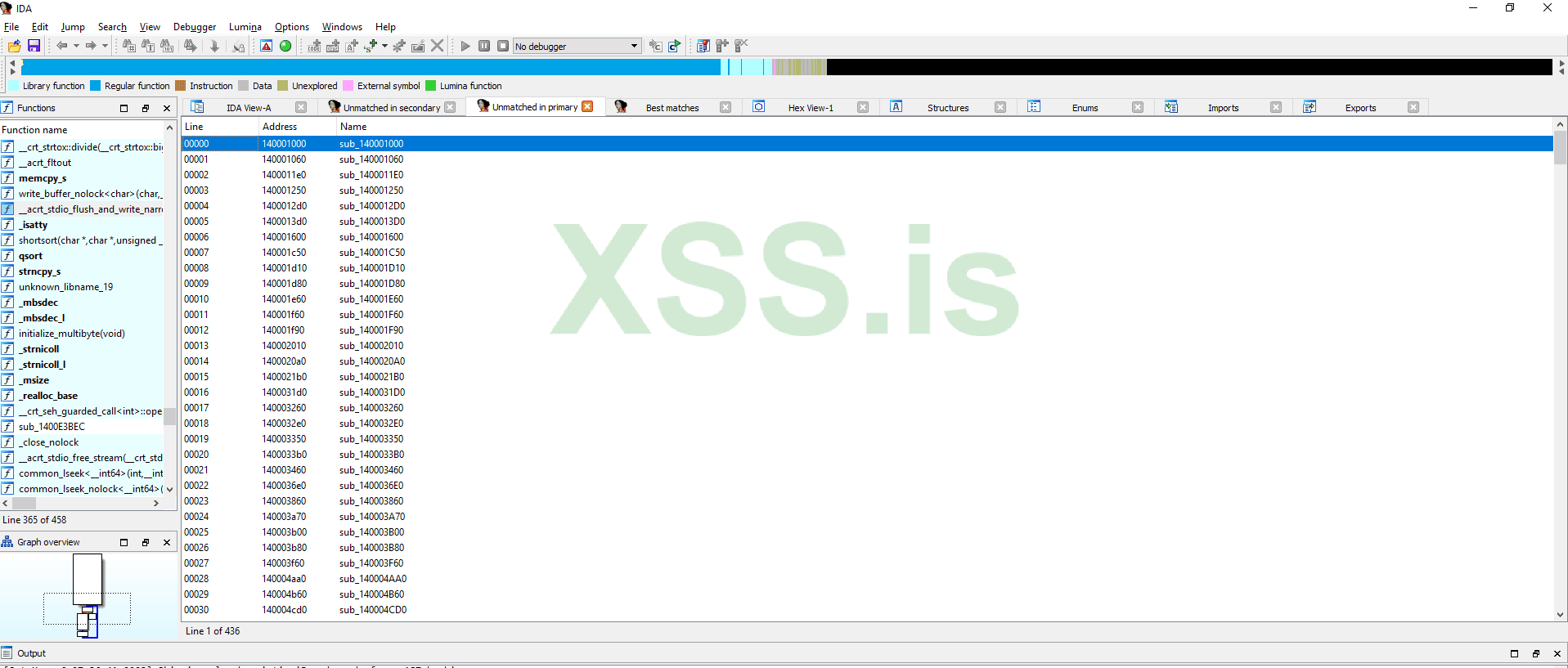

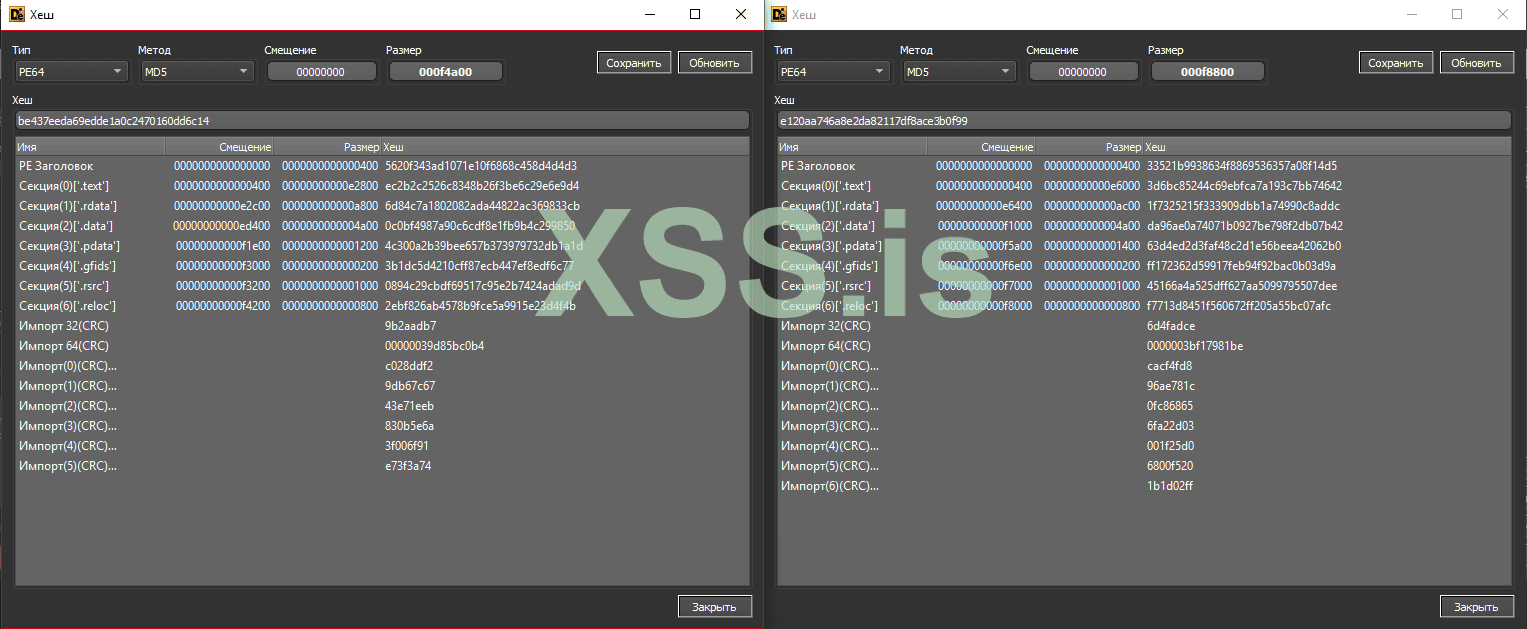

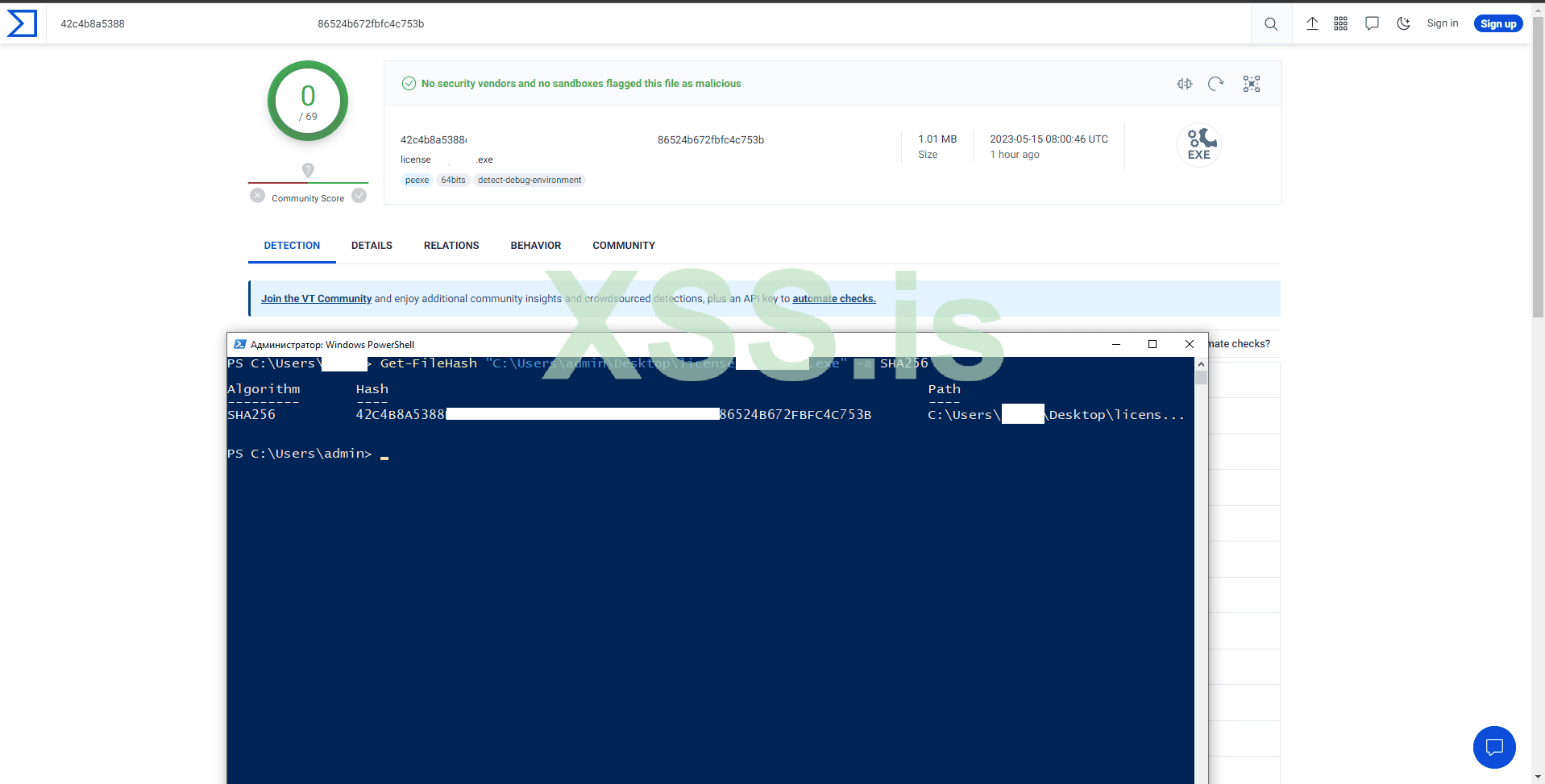

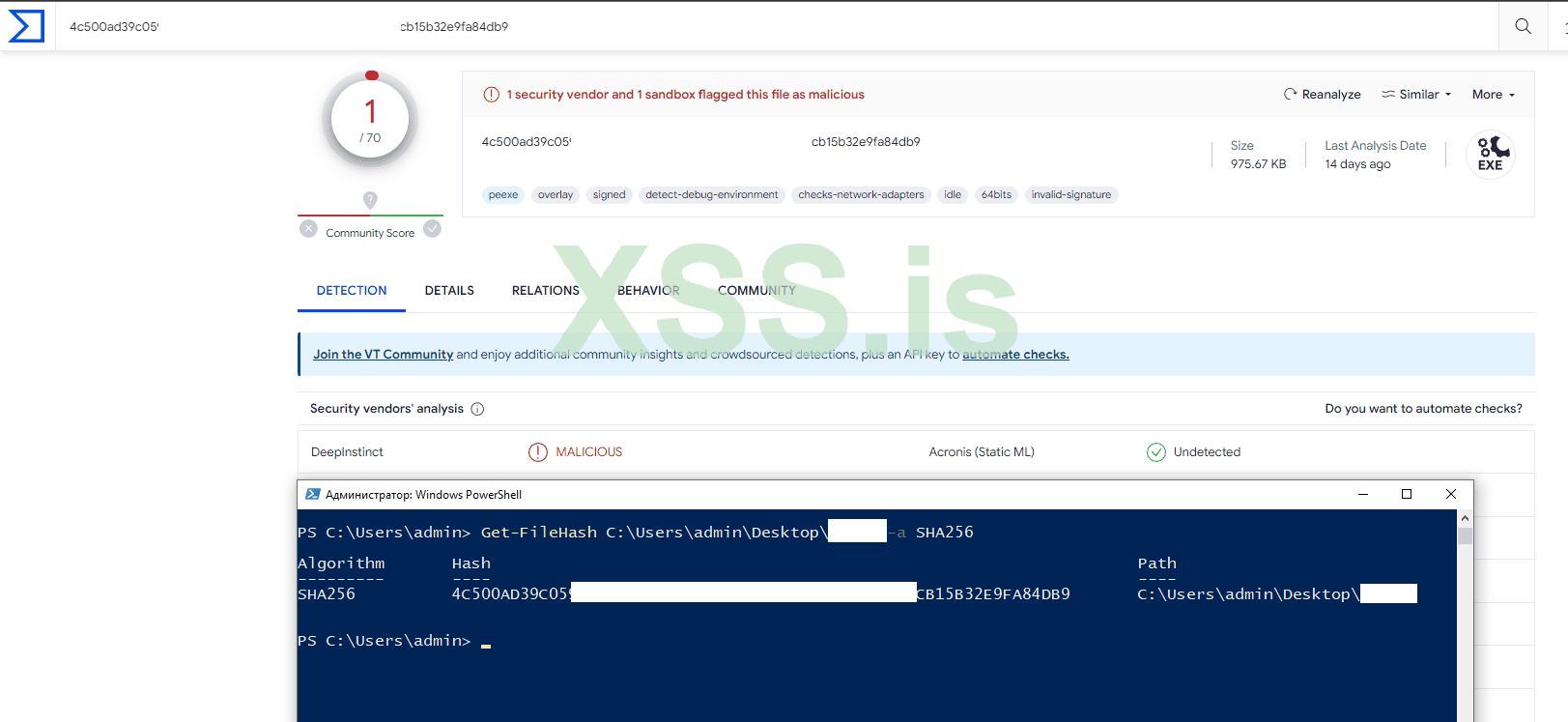

Example of it u can see in CrackMe topic, check it in Ida pro and do debug and u see. Broken / junked code + more problems to cracker / reverse / debug / patch.

This price isn't high. No one posted like this. Additionally, I will give obfuscation of strings during compilation (with code confusion) + other macros.

RU ТОЛЬКО В ТРОЕ РУК! ГАРАНТ! СТАРТОВАЯ ЦЕНА 650$ - ТОЛЬКО СТАРТ. В ОДНИ РУКИ X3 или в личку. Все вопросы - в личку.

Это мощные ассемблерные коды, которые работают на большинстве платформ без зависимостей. Вам нужно будет добавить его в строчку кода.

RU ТОЛЬКО В ТРОЕ РУК! ГАРАНТ! СТАРТОВАЯ ЦЕНА 650$ - ТОЛЬКО СТАРТ. В ОДНИ РУКИ X3 или в личку. Все вопросы - в личку.

Это мощные ассемблерные коды, которые работают на большинстве платформ без зависимостей. Вам нужно будет добавить его в строчку кода.

Пример этого вы можете увидеть в теме CrackMe, проверьте его в Ida pro, выполните отладку и увидите. Сломанный / запутанный код + дополнительные проблемы для взлома/реверса/отладки/патчинга.

Цена не большая. Не видел подобного на форуме. Дополнительно дам обфускацию строк при компиляции(с путаницей кода) + другие макросы.