Подскажите есть какие-либо программы или методы по пентестингу на онион сайтах

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Пентестинг онион сайтов

- Автор темы John Kramer

- Дата начала

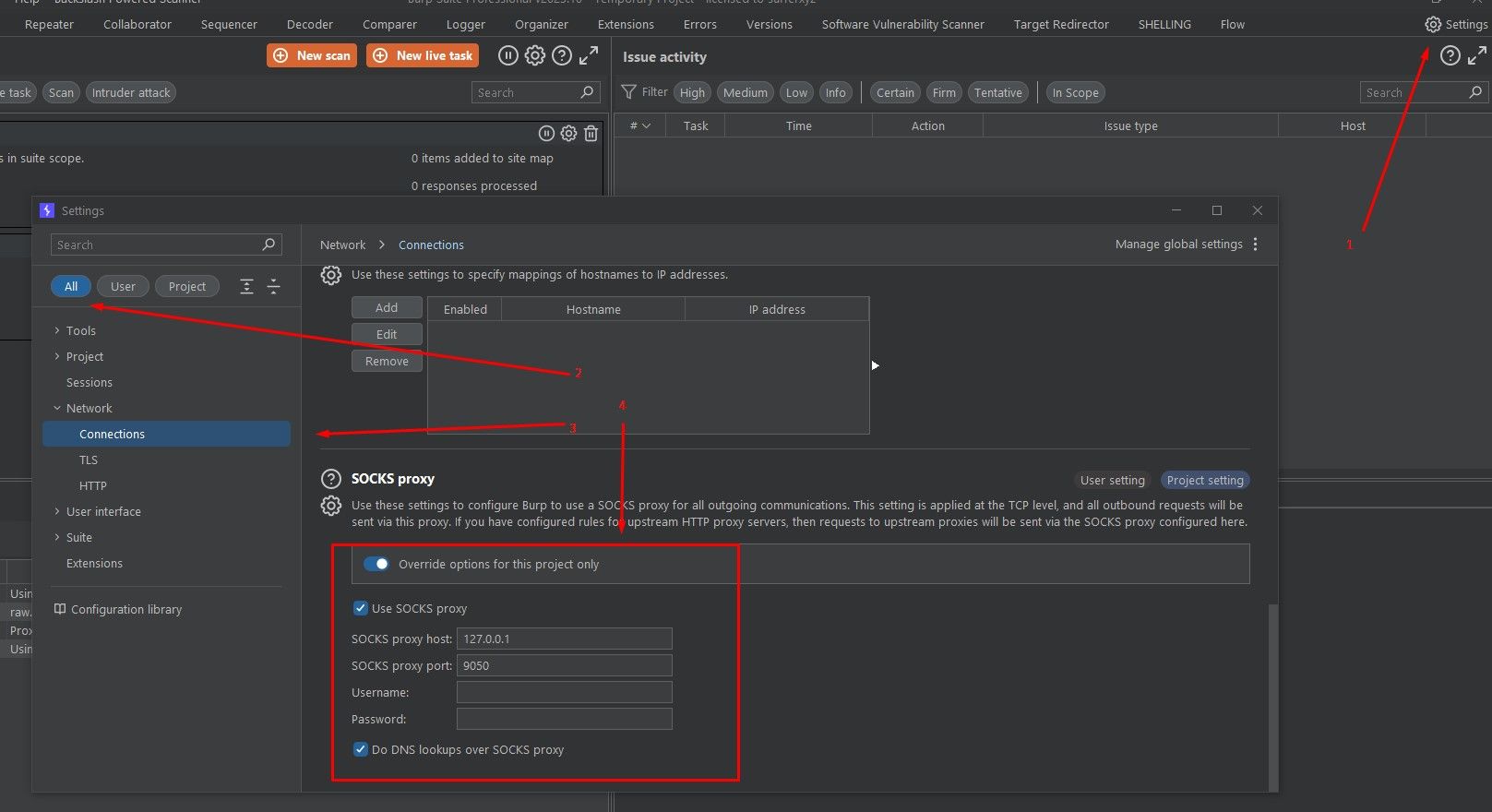

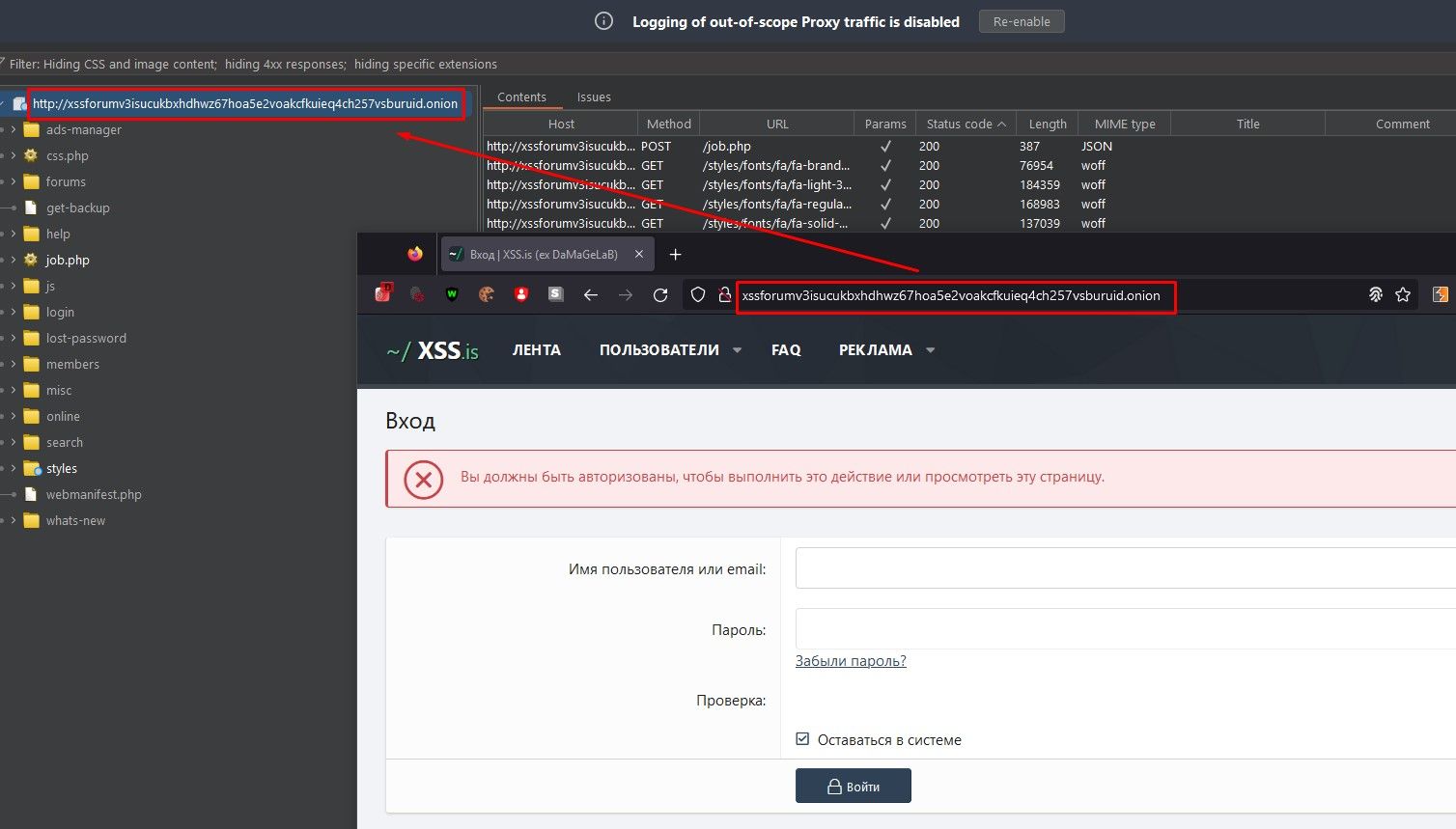

Всё верно.Подружить burp с tor конфигом

John Kramer

Tor control port просто укажи свой в качестве socks5, который используешь (9001, 9030, 9040, 9050, 9051, 9150 etc) и браузер будет хавать .onion

Скрин просто для примера ))) Браузер сторонний советую использовать, на скрине левая лиса. Дефолтный хром в берпе - такое себе решение.

З.Ы. В довесок, для составления роадмап по таргетам и предварительного нетсталкинга неплох инструмент TorBot

Проходишься им, интересное\нужное засовываешь в бёрп. Скоро обещают гуй, если интересно (по мне, так нах не нужен)

Последнее редактирование:

- Автор темы

- Добавить закладку

- #6

всем будеть интересноВсё верно.

John Kramer

Tor control port просто укажи свой в качестве socks5, который используешь (9001, 9030, 9040, 9050, 9051, 9150 etc) и браузер будет хавать .onion

Посмотреть вложение 65718

Посмотреть вложение 65719

Скрин просто для примера ))) Браузер сторонний советую использовать, на скрине левая лиса. Дефолтный хром в берпе - такое себе решение.

З.Ы. В довесок, для составления роадмап по таргетам и предварительного нетсталкинга неплох инструмент TorBot

Проходишься им, интересное\нужное засовываешь в бёрп. Скоро обещают гуй, если интересно (по мне, так нах не нужен)

does it worksВсё верно.

John Kramer

Tor control port просто укажи свой в качестве socks5, который используешь (9001, 9030, 9040, 9050, 9051, 9150 etc) и браузер будет хавать .onion

Посмотреть вложение 65718

Посмотреть вложение 65719

Скрин просто для примера ))) Браузер сторонний советую использовать, на скрине левая лиса. Дефолтный хром в берпе - такое себе решение.

З.Ы. В довесок, для составления роадмап по таргетам и предварительного нетсталкинга неплох инструмент TorBot

Проходишься им, интересное\нужное засовываешь в бёрп. Скоро обещают гуй, если интересно (по мне, так нах не нужен)

Последнее редактирование:

+ через бурп прокси можно запускать другие сканеры(в т.ч. и для онион) выставляя в их настройках прокси 8080 порт, и весь процесс сканирования будет идти через бурп, и установленные дополнения к немуВсё верно.

John Kramer

Tor control port просто укажи свой в качестве socks5, который используешь (9001, 9030, 9040, 9050, 9051, 9150 etc) и браузер будет хавать .onion

Посмотреть вложение 65718

Посмотреть вложение 65719

Скрин просто для примера ))) Браузер сторонний советую использовать, на скрине левая лиса. Дефолтный хром в берпе - такое себе решение.

З.Ы. В довесок, для составления роадмап по таргетам и предварительного нетсталкинга неплох инструмент TorBot

Проходишься им, интересное\нужное засовываешь в бёрп. Скоро обещают гуй, если интересно (по мне, так нах не нужен)

Подскажите есть какие-либо программы или методы по пентестингу на онион сайтах

Onion nmap To Scan Hidden Onion Services

Arguments:

By default, args to docker run are passed to /bin/nmap which calls nmap with args -sT -PN -n "$@" necessary for it to work over Tor (via explainshell.com).

For example, this:

Код:

docker run --rm -it milesrichardson/onion-nmap -p 80,443 site.onionwill be executed as:

Код:

proxychains4 -f /etc/proxychains.conf /usr/bin/nmap -sT -PN -n -p 80,443 site.onion

Код:

docker run --rm -it milesrichardson/onion-nmap nc -z 80 site.onionwill be executed as:

Код:

proxychains4 -f /etc/proxychains.conf /usr/bin/nc -z 80 site.onionand

Код:

docker run --rm -it milesrichardson/onion-nmap curl -I https://site.onionwill be executed as:

Код:

proxychains4 -f /etc/proxychains.conf /usr/bin/curl -I https://site.onionIf you want to call any other command, including the original /usr/bin/nmap or /usr/bin/nc or /usr/bin/curl you can specify it as the first argument to docker run, e.g.:

Код:

docker run --rm -it milesrichardson/onion-nmap /usr/bin/curl -x socks4h://localhost:9050 site.onion1. Biryukov et al. (2013) Trawling for Tor Hidden Services: Detection, Measurement, Deanonymization

2. Jansen et al. 2014 The Sniper Attack: Anonymously Deanonymizing and Disabling the Tor Network

OnionScan

GitHub - s-rah/onionscan: OnionScan is a free and open source tool for investigating the Dark Web.

OnionScan is a free and open source tool for investigating the Dark Web. - GitHub - s-rah/onionscan: OnionScan is a free and open source tool for investigating the Dark Web.

OSINT Tools for the Dark Web

GitHub - apurvsinghgautam/dark-web-osint-tools: OSINT Tools for the Dark Web

OSINT Tools for the Dark Web. Contribute to apurvsinghgautam/dark-web-osint-tools development by creating an account on GitHub.

github.com

github.com

Good Luck !

GitHub - apurvsinghgautam/dark-web-osint-tools: OSINT Tools for the Dark Web

OSINT Tools for the Dark Web. Contribute to apurvsinghgautam/dark-web-osint-tools development by creating an account on GitHub.