я решил развеять распространённые заблуждения о торе и носках.

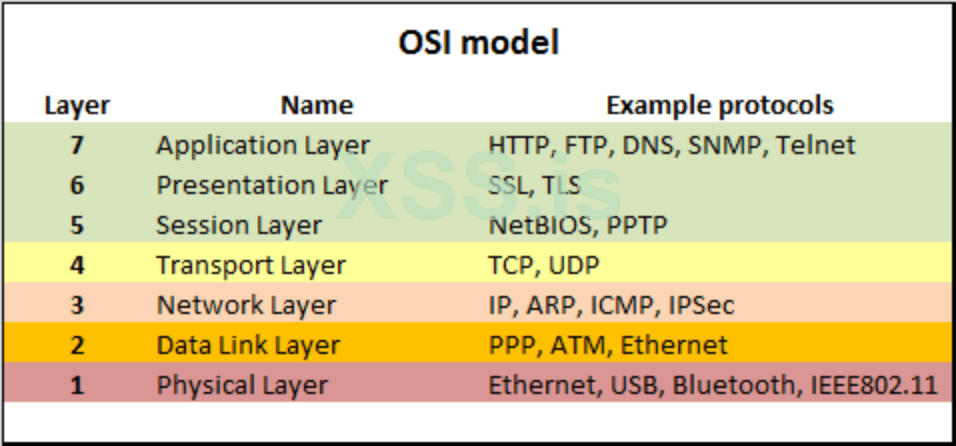

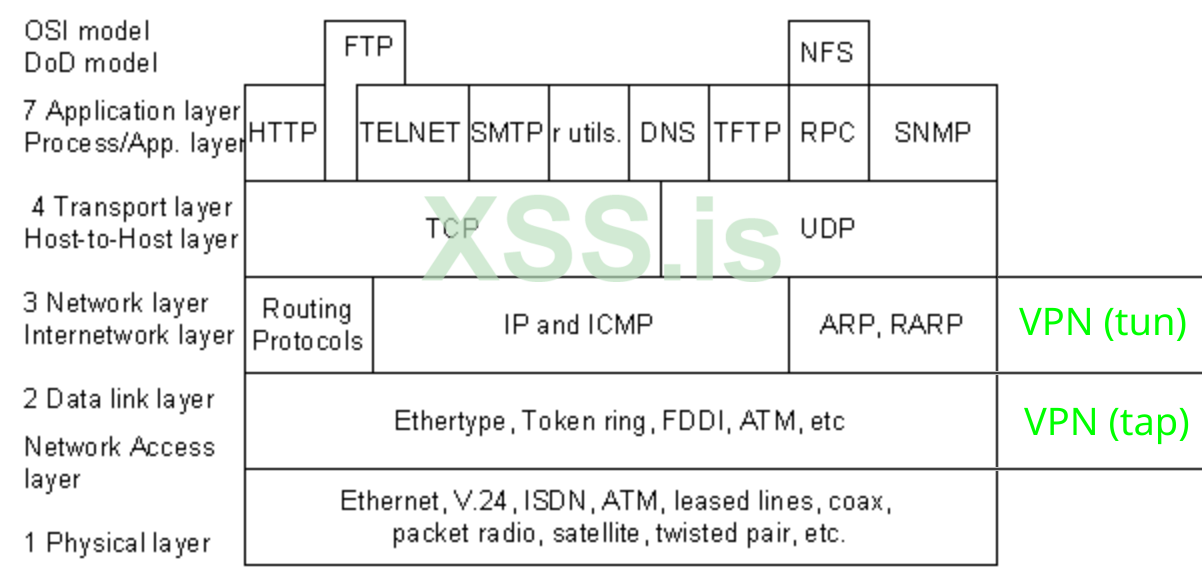

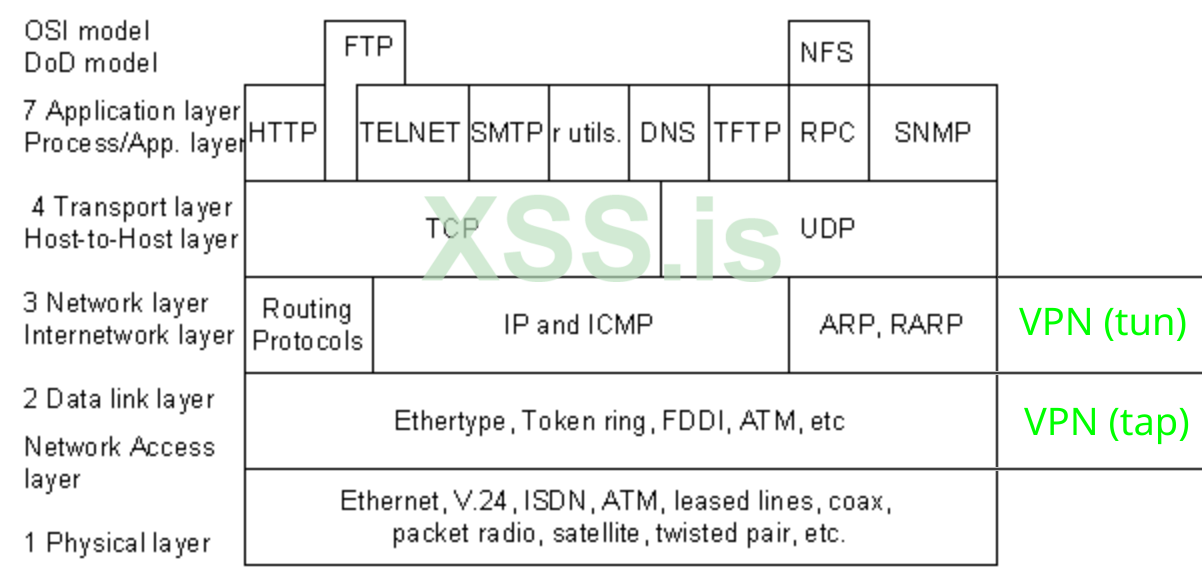

подавляющее большинство статей о "модели OSI" содержит примерно такую картинку:

которая является ерундой, так как не сортирует протоколы более высокого уровня относительно используемых протоколов более низкого уровня.

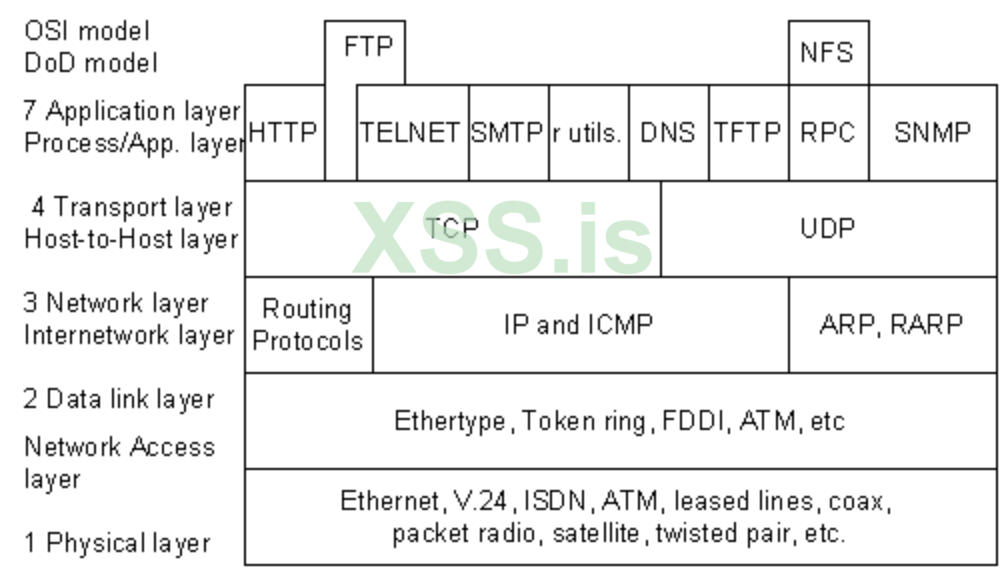

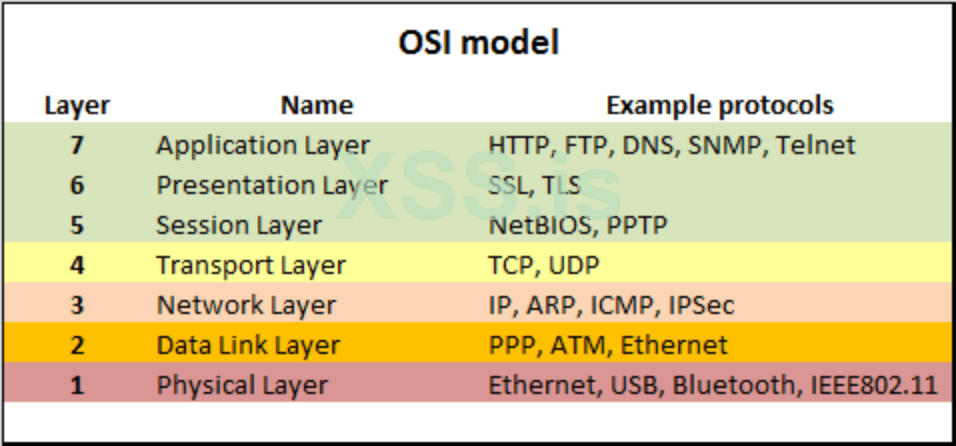

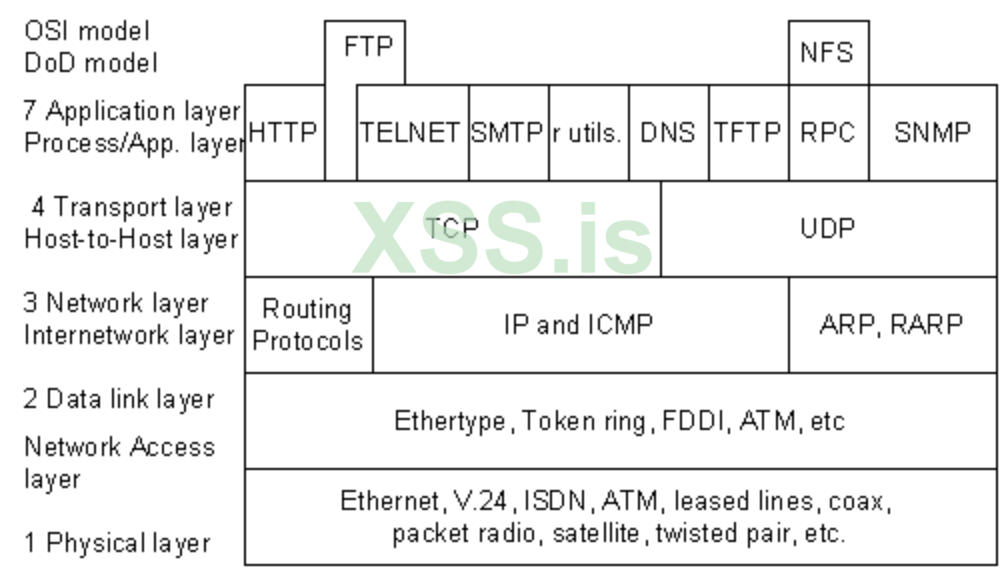

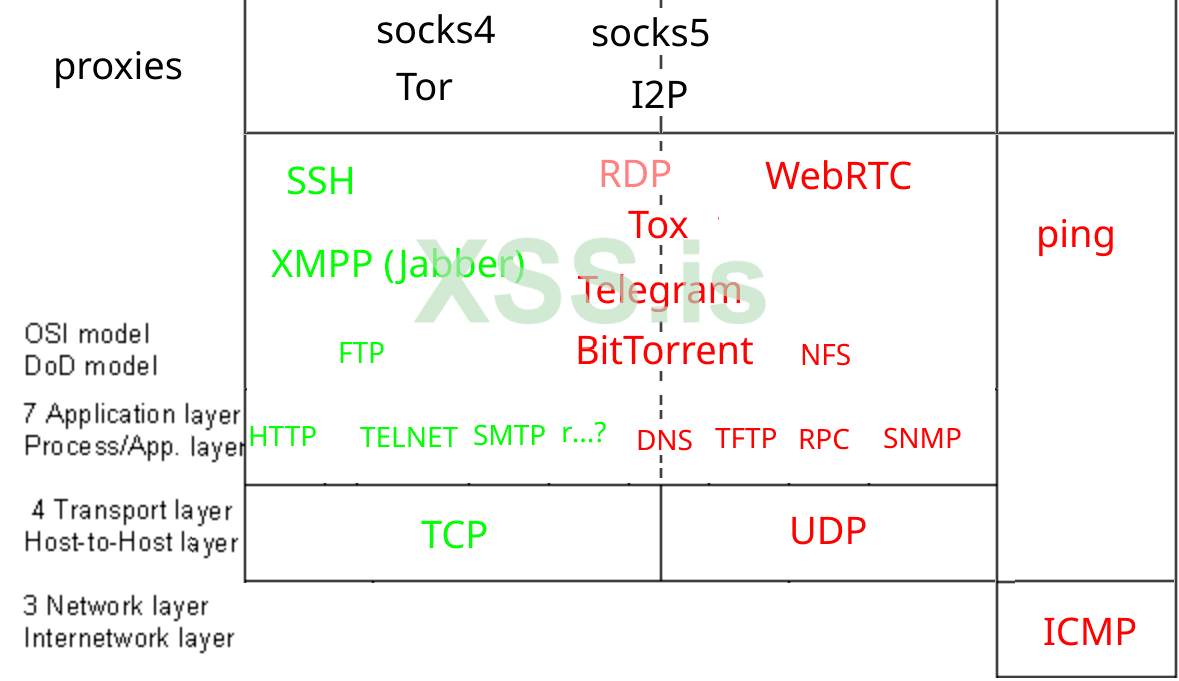

правильное описание модели OSI, которое почти никто не объясняет, выглядит примерно так:

© https://networking.ringofsaturn.com/Protocols/sevenlayer.php

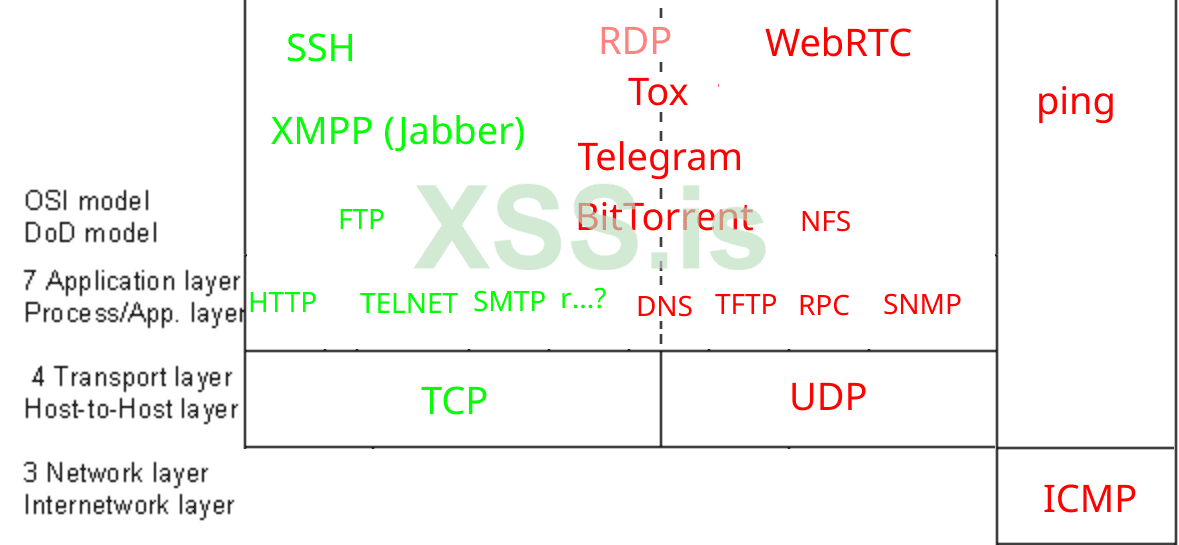

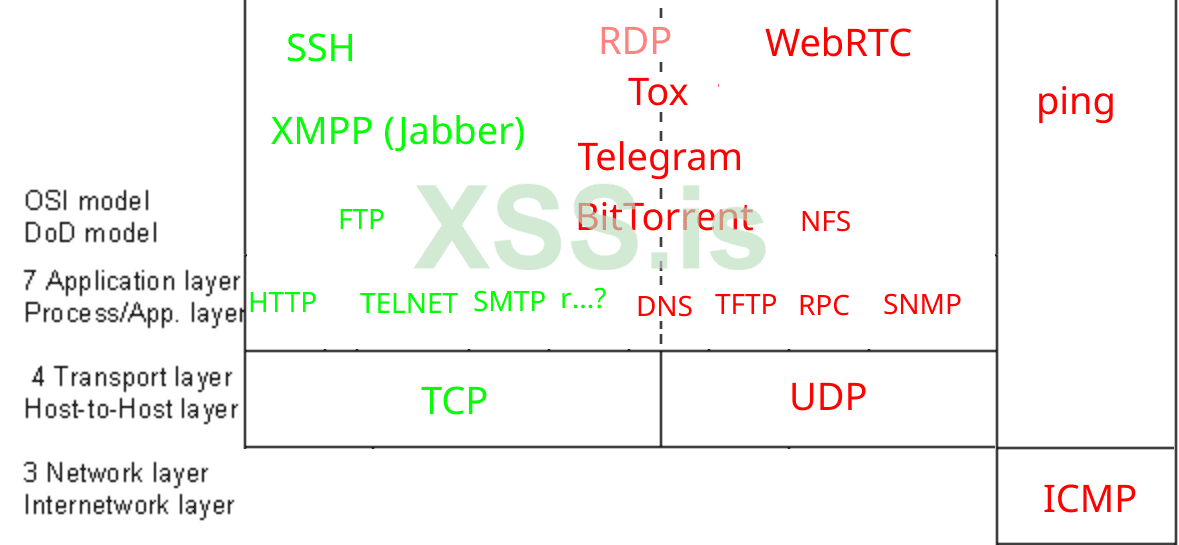

немного изменю эту картинку для наглядности, и добавлю пару популярных программ:

(хз что за "r.utils" в оригинале)

интересное:

DNS запросы по умолчанию используют UDP, и повторяются по TCP, если ответ не влезает в 4 килобайта.

BitTorrent по умолчанию использует и TCP, и UDP.

Telegram чаты работают по TCP, но звонки работают по UDP.

Tox по умолчанию использует и TCP, и UDP.

Windows RDP по умолчанию использует TCP, но может использовать и UDP.

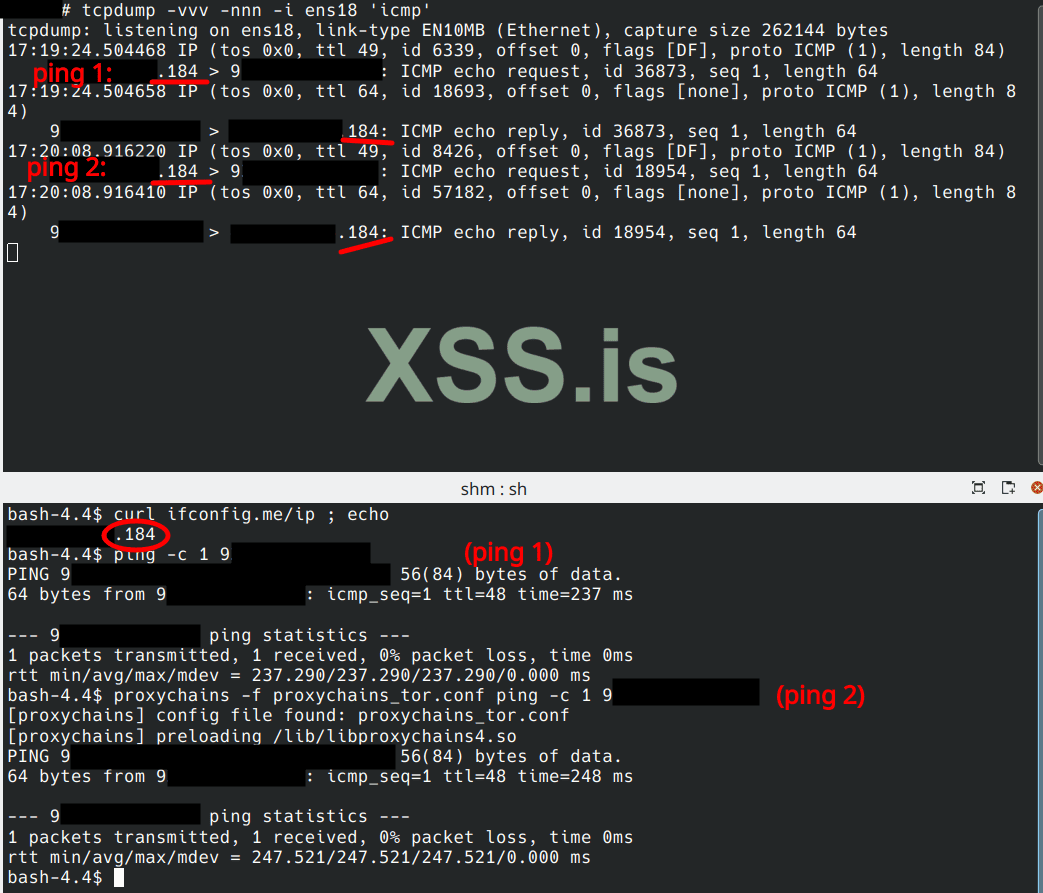

теперь обратите внимание на правый столбец: есть ещё один широко используемый протокол, в простонародье называемый "ping". пинги идут ни по TCP, ни по UDP, а по ICMP.

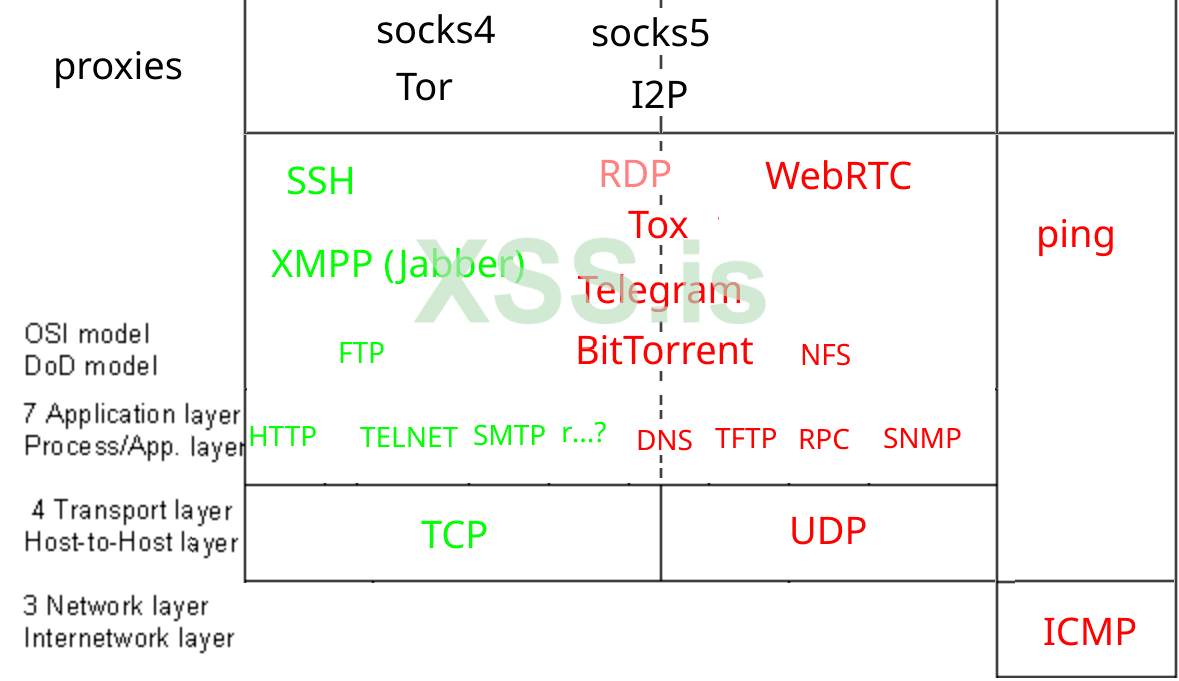

теперь ещё раз дополню картинку, чтобы стало понятно, почему одни программы красные, а другие зелёные:

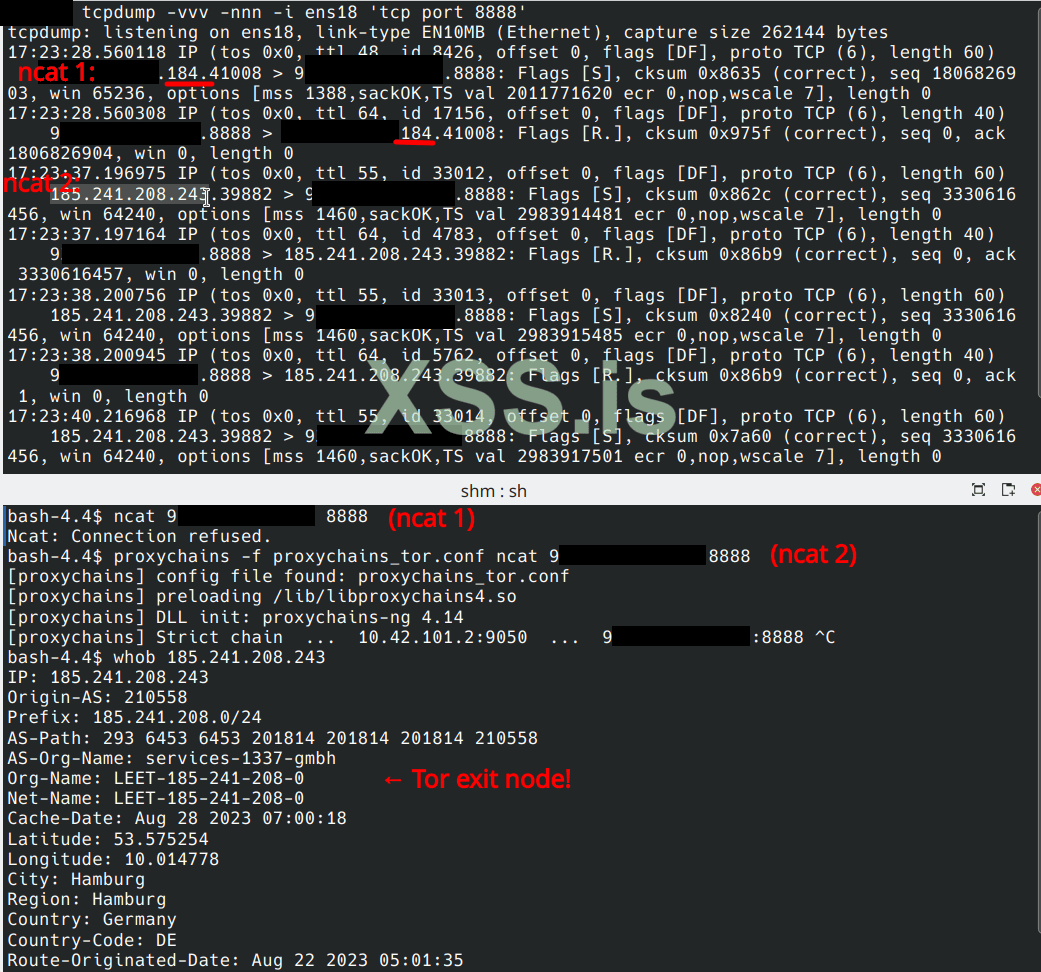

- Tor может проксировать только TCP трафик, как и прокси типа socks4.

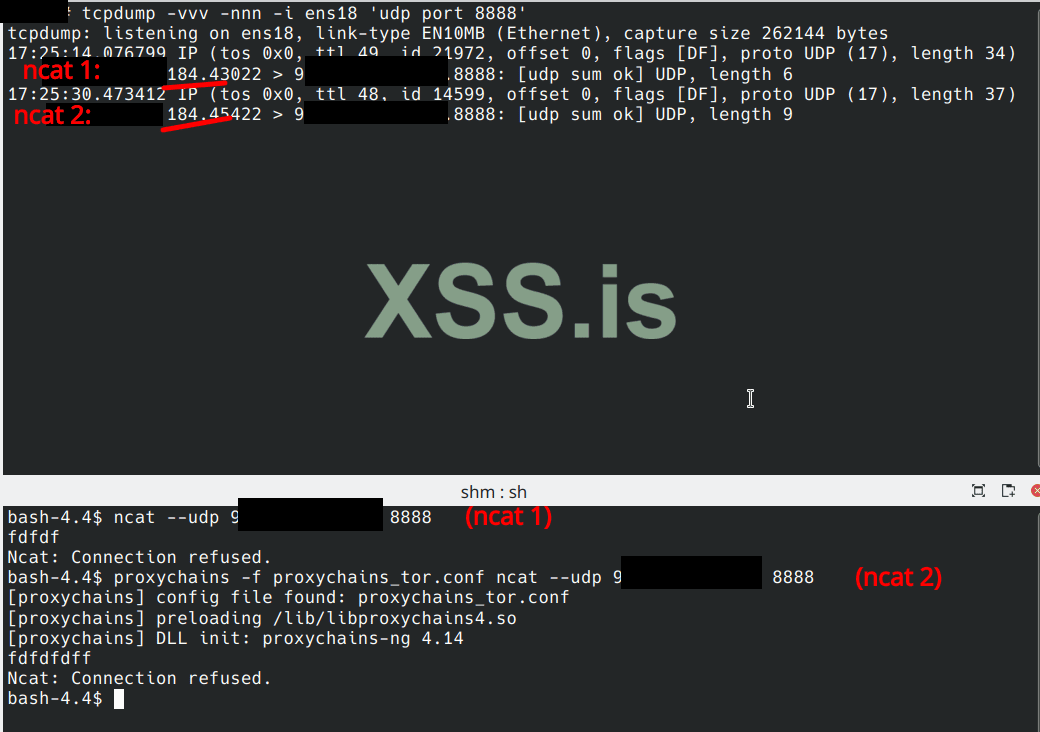

UDP трафик могут проксировать только прокси типа socks5 (и то не все), и частично I2P.

пинги не может проксировать ничто (кроме VPN, но это уже другая история)

что из всего этого следует: если вы проксируете какой-то софт с помощью torify или proxychains, то проксируется только TCP трафик. если этот софт вдруг решит подключиться куда-то по UDP, то в лучшем случае подключение не сработает, а в худшем - подключение пойдёт с вашего реального IP адреса! я лично сталкивался с этим при использовании proxychains, но примеров софта не помню.

также если этот софт выполнит команду типа "ping unique-specially-generated-domain-123456.telegram.org" то на удалённом сервере также засветится ваш реальный IP.

решение: пользоваться VPN (а лучше цепочкой из VPN и socks5) - так как VPN работают на втором или третьем уровне модели OSI, то они способны проксировать и TCP, и UDP, и ICMP трафик.

всем спасибо, все свободны.

автор я, распространять разрешаю только при указании ссылки на этот топик.

подавляющее большинство статей о "модели OSI" содержит примерно такую картинку:

которая является ерундой, так как не сортирует протоколы более высокого уровня относительно используемых протоколов более низкого уровня.

правильное описание модели OSI, которое почти никто не объясняет, выглядит примерно так:

© https://networking.ringofsaturn.com/Protocols/sevenlayer.php

немного изменю эту картинку для наглядности, и добавлю пару популярных программ:

(хз что за "r.utils" в оригинале)

интересное:

DNS запросы по умолчанию используют UDP, и повторяются по TCP, если ответ не влезает в 4 килобайта.

BitTorrent по умолчанию использует и TCP, и UDP.

Telegram чаты работают по TCP, но звонки работают по UDP.

Tox по умолчанию использует и TCP, и UDP.

Windows RDP по умолчанию использует TCP, но может использовать и UDP.

теперь обратите внимание на правый столбец: есть ещё один широко используемый протокол, в простонародье называемый "ping". пинги идут ни по TCP, ни по UDP, а по ICMP.

теперь ещё раз дополню картинку, чтобы стало понятно, почему одни программы красные, а другие зелёные:

- Tor может проксировать только TCP трафик, как и прокси типа socks4.

UDP трафик могут проксировать только прокси типа socks5 (и то не все), и частично I2P.

пинги не может проксировать ничто (кроме VPN, но это уже другая история)

что из всего этого следует: если вы проксируете какой-то софт с помощью torify или proxychains, то проксируется только TCP трафик. если этот софт вдруг решит подключиться куда-то по UDP, то в лучшем случае подключение не сработает, а в худшем - подключение пойдёт с вашего реального IP адреса! я лично сталкивался с этим при использовании proxychains, но примеров софта не помню.

также если этот софт выполнит команду типа "ping unique-specially-generated-domain-123456.telegram.org" то на удалённом сервере также засветится ваш реальный IP.

решение: пользоваться VPN (а лучше цепочкой из VPN и socks5) - так как VPN работают на втором или третьем уровне модели OSI, то они способны проксировать и TCP, и UDP, и ICMP трафик.

всем спасибо, все свободны.

автор я, распространять разрешаю только при указании ссылки на этот топик.