Добрый вечер. Мне все понятно касаемо обратного прокси и абузоустойчивого хостинга. Но как можно обезопасить данные на сервере(код приложения, записи в базе данных, файлы) от хостера(или третьих лиц заполучивших прямой доступ к серверу)? Искал в материалы на эту тему, но там рассматривается лишь варианты с шифрованием системы через панель управления хостинга, но понятно что при желании пароль можно через эту же панель управления перехватить.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Как обезопасить сервер от хостера?

- Автор темы user47

- Дата начала

никак (

Пожалуйста, обратите внимание, что пользователь заблокирован

Никак нельзя. Разве что закодить какую-то сложную систему с шифрованием кода на лету, но там быстродействие будет на нуле, да и неясно где хранить пароль.

Опиши вообще, что нужно пошифровать , какая там схема .

Опиши вообще, что нужно пошифровать , какая там схема .

Глянь в сторону контейнера luks, в нем и работать не проблема, на хостинге с openvz не будет работать , надо патчить что хостер не даст.

При компроментации ни кто не сможет ящик вскрыть, если пасс не 123

При компроментации ни кто не сможет ящик вскрыть, если пасс не 123

гарантированно: никак

не гарантированно: https://xss.pro/threads/94447/post-659366

</thread>

не гарантированно: https://xss.pro/threads/94447/post-659366

</thread>

- Автор темы

- Добавить закладку

- #6

Ничего особенного, web приложение со всеми вытекающими. Интересуюсь скорей с заделом на будущие проекты. А информации о том как проекты и в частности серые проекты(форумы, обменики и т.п.) в интернете обеспечивают безопасность сервера от хостера в сети практически нет.Никак нельзя. Разве что закодить какую-то сложную систему с шифрованием кода на лету, но там быстродействие будет на нуле, да и неясно где хранить пароль.

Опиши вообще, что нужно пошифровать , какая там схема .

Можешь спросить у рансомварщиков (LockBitSupp, alphv) которых пока не поломали, живой пример, но не гарантированный

Пожалуйста, обратите внимание, что пользователь заблокирован

ТРМ + проксирование доменовМожешь спросить у рансомварщиков (LockBitSupp, alphv) которых пока не поломали, живой пример, но не гарантированный

можно поподробнее, пожалуйста?ТРМ

TPMможно поподробнее, пожалуйста?

спасибо, кэп! меня интересует, как именно они защищаются от хостера при помощи TPM, особенно учитывая https://blog.scrt.ch/2021/11/15/tpm-sniffing/

контролер на 30к строк кода))) и индусский стиль программирования поможет)Никак нельзя. Разве что закодить какую-то сложную систему с шифрованием кода на лету, но там быстродействие будет на нуле, да и неясно где хранить пароль.

Опиши вообще, что нужно пошифровать , какая там схема .

от физ доступа очень сложно защититься, в таком случае лучше железку на балконе хранитьДобрый вечер. Мне все понятно касаемо обратного прокси и абузоустойчивого хостинга. Но как можно обезопасить данные на сервере(код приложения, записи в базе данных, файлы) от хостера(или третьих лиц заполучивших прямой доступ к серверу)? Искал в материалы на эту тему, но там рассматривается лишь варианты с шифрованием системы через панель управления хостинга, но понятно что при желании пароль можно через эту же панель управления перехватить.

ТРМ + проксирование доменов

https://xss.pro/threads/75760/post-674204

Пожалуйста, обратите внимание, что пользователь заблокирован

Сначала нужно найти сервер, чтобы его выдернуть и расшифровать, а чтобы его не нашли, у нас есть проксирование доменов, это когда 1 онион домен ссылается на другой домен, на третий, на четвертый и так сколько хочешь, в итоге получаем, что сервер не возможно найти или его не успели найти за 4 года, кроме того не забываем о том, что сервера можно менять хоть каждый месяц.https://xss.pro/threads/75760/post-674204

цепочки проксей - это понятно, всё же мне хотелось бы знать, как именно вы используете TPM. для расшифровки диска (храните ключ в TPM?) или для контроля целостности (используете HEADS?) или ещё как-то?Сначала нужно найти сервер, чтобы его выдернуть и расшифровать, а чтобы его не нашли, у нас есть проксирование доменов, это когда 1 онион домен ссылается на другой домен, на третий, на четвертый и так сколько хочешь, в итоге получаем, что сервер не возможно найти или его не успели найти за 4 года, кроме того не забываем о том, что сервера можно менять хоть каждый месяц.

Товарищ майор затеял опасную игру применив СИ и втянув других фигурантов для отвода глаз. Главная цель допроса - узнать рецепт ЛоскВитСуп (разновидность борща). Смотреть бесплатно без регистрации и смс.

Пожалуйста, обратите внимание, что пользователь заблокирован

Я не могу раскрывать технические подробности, в целях безопасности.цепочки проксей - это понятно, всё же мне хотелось бы знать, как именно вы используете TPM. для расшифровки диска (храните ключ в TPM?) или для контроля целостности (используете HEADS?) или ещё как-то?

Несколько подходов. Один из них просто не хранить данные на хостере.Добрый вечер. Мне все понятно касаемо обратного прокси и абузоустойчивого хостинга. Но как можно обезопасить данные на сервере(код приложения, записи в базе данных, файлы) от хостера(или третьих лиц заполучивших прямой доступ к серверу)? Искал в материалы на эту тему, но там рассматривается лишь варианты с шифрованием системы через панель управления хостинга, но понятно что при желании пароль можно через эту же панель управления перехватить.

Делаем

Код:

ssh -D 8080 -f -N admin@myhoster.comи имеем Socks5 через sshd-хостера.

Разуемеется, здесь есть проблема, что hoster подменил на этапе инсталла ваш sshd и производит man-in-the-middle аттаку.

Однако это легко проверяется.

Запускаем docker с хостерской системой, ставим openssh-server, смотрим на sha256sum.

например, для ubintu:focal:

Код:

$ docker pull ubuntu:focal

$ docker run -it ubuntu:focal /bin/shвнутри докера:

Код:

# apt update

# apt install openssh-server -y

# sha256sum $(which sshd)

0234f72a402c069e394fda392349faca9fb1c01198aaf38ec6641a79a2cbef66 /usr/sbin/sshdНа хосте:

Код:

$ sha256sum $(which sshd)

0234f72a402c069e394fda392349faca9fb1c01198aaf38ec6641a79a2cbef66 /usr/sbin/sshdХеши совпали - проблем нет.

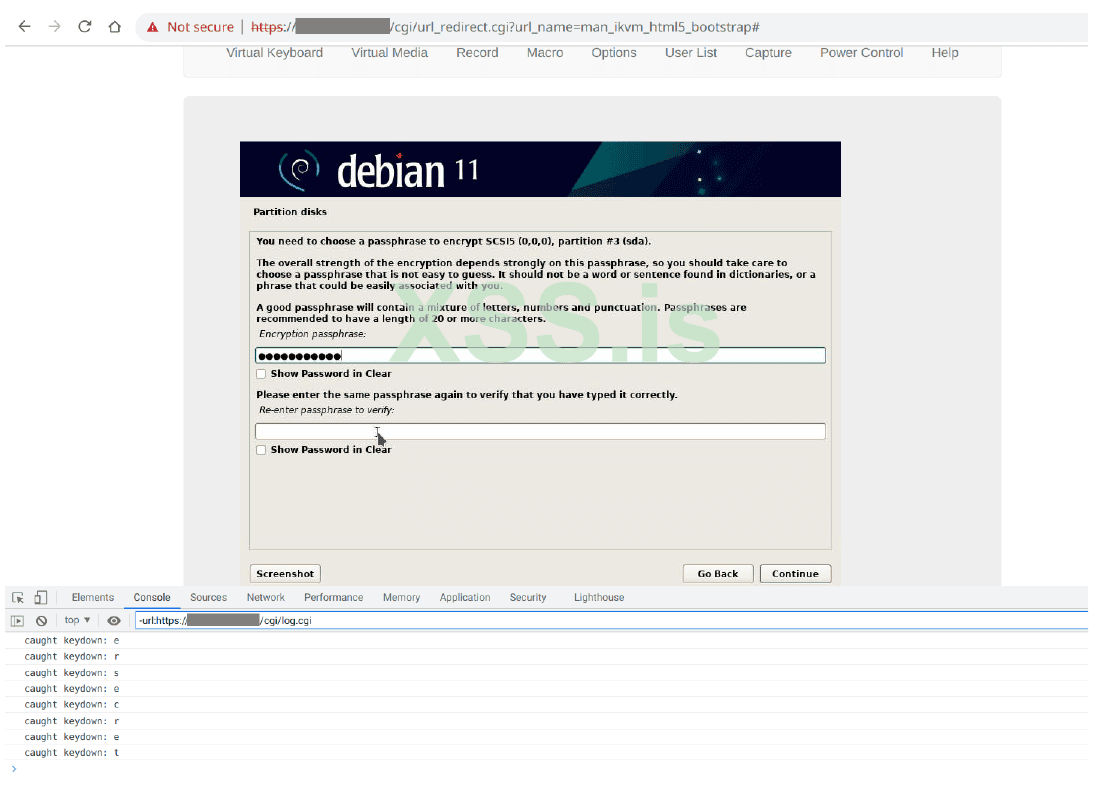

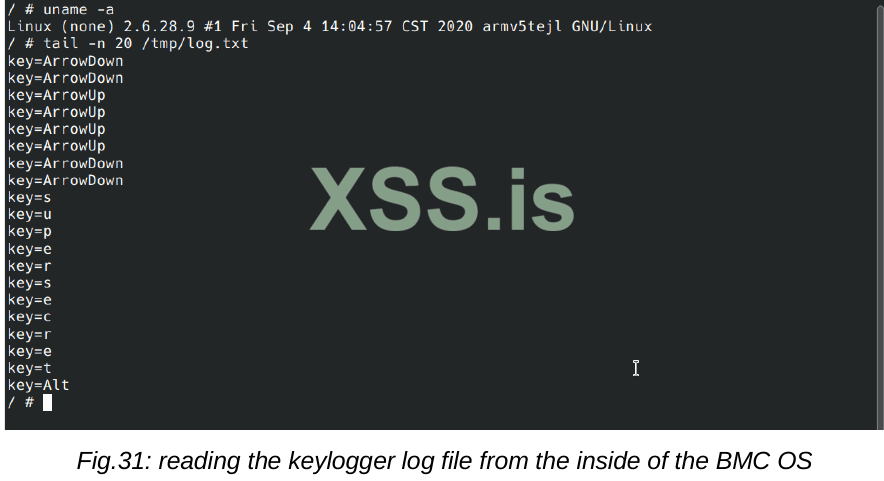

Второй подход, если очень хочется держать данные на хосте, то EncFS и VeraCrypt вам в руки. Однако стоит помнить, что это довольно опасно, так как в любой момент (например, по запросу FBI), хостер поставит софт (руткит), который будет читать ваш инпут при декрипте или просто уже отдекрипченный вольюм. Даже если вы задекриптили весь диск, то хостеру не будет проблем перехватить ввод данных при декрипте, так как сервер в его руках.

Короче, не держите данные на хосте.

PS.

Теорeтически, вы можете использовать гомоморфную криптографию (https://ru.wikipedia.org/wiki/Гомоморфное_шифрование), добавляя данные, которые вы хотите. Но данные должны уже прийти в шифрованном виде в память, чтобы не позволить хостеру уже на этом этапе увидеть то,что вы собираетесь шифровать.

Последнее редактирование:

бред какой-то.Запускаем docker с хостерской системой, ставим openssh-server, смотрим на sha256sum.

а тут верноДаже если вы задекриптили весь диск, то хостеру не будет проблем перехватить ввод данных при декрипте, так как сервер в его руках.