- Автор темы

- Добавить закладку

- #41

ты не понял суть темы - она не про поиск кибержуликов ментами.Есть в этом смысл? Если условно получили некий ip адрес злоумышленника и повели цепочку дальше - вышли на ip сервера в дата центре, поняли что это очередное промежуточное звено, запросили логи входящих-исходящих ip на сервере у оператора связи и пошли дальше. Зачем им физический доступ к серверу?

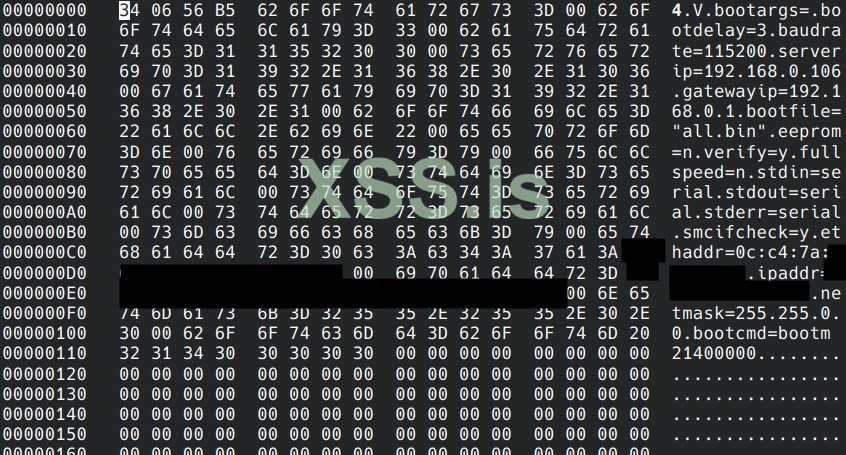

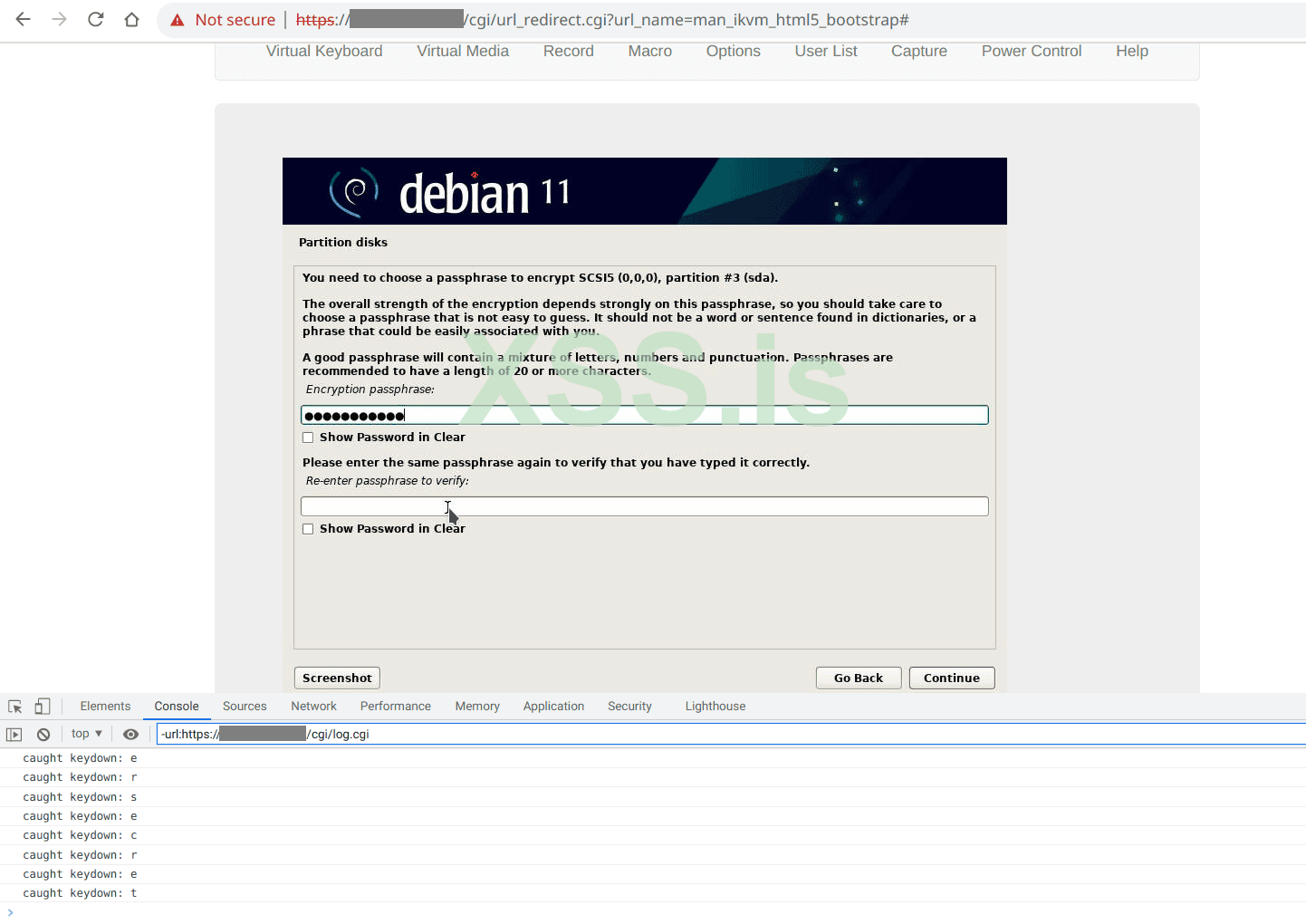

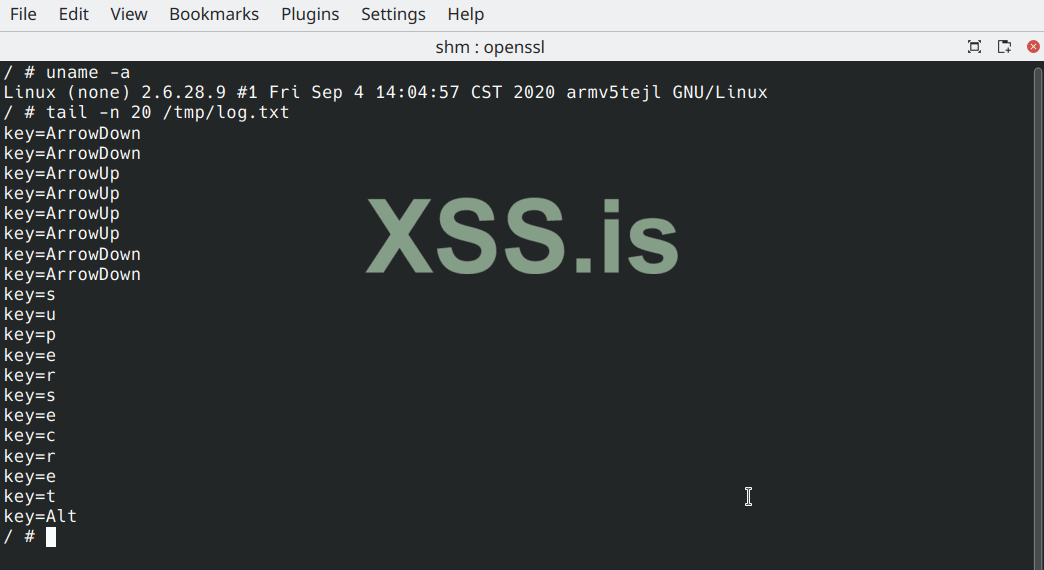

я исследую возможности хостера (то есть сотрудника датацентра) сливать данные или запихивать своё добро в сервера, находящиеся в датацентре. у хостера, очевидно, есть постоянный физический доступ к любому серверу - хоть его собственному, который он сдаёт в аренду, хоть к клиентскому, который привезли на colocation.